Νέα

Η υπηρεσία Sophos Managed Risk συνδυάζει την τεχνολογία διαχείρισης ευπαθειών της Tenable με την τεχνογνωσία της Sophos σε θέματα απειλών σε μία πλήρως διαχειριζόμενη υπηρεσία.

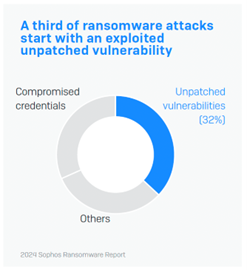

Οι μη-επιδιορθωμένες (unpatched) εκμεταλλεύσιμες ευπάθειες αποτελούν την κύρια αιτία των επιτυχημένων επιθέσεων, όπως άλλωστε αναφέρεται και στην έκθεση Ransomware 2024 της Sophos.

Η σύγχρονη επιφάνεια επίθεσης έχει επεκταθεί πέρα από τα παραδοσιακά όρια IT στις εσωτερικές υποδομές/εγκαταστάσεις, με τους οργανισμούς να λειτουργούν συχνά άγνωστους αριθμούς εξωτερικών ή προσβάσιμων από και διαδίκτυο περιουσιακών στοιχείων που είτε δεν έχουν επιδιορθωθεί είτε δεν προστατεύονται επαρκώς, με αποτέλεσμα να παραμένουν ευάλωτα απέναντι σε κυβερνοεπιθέσεις.

Δεδομένης αυτής της πιεστικής ανάγκης, είμαστε ενθουσιασμένοι που παρουσιάζουμε την υπηρεσία Sophos Managed Risk, powered by Tenable. Αυτή η νέα υπηρεσία δίνει τη δυνατότητα στους οργανισμούς να εντοπίζουν και να εξαλείφουν τυχόν τυφλά σημεία καθώς και να παραμένουν μπροστά από πιθανές επιθέσεις, κατανοώντας με σαφήνεια και ιεραρχώντας τα σημεία έκθεσης και τρωτότητας βάσει επικινδυνότητας, με την καθοδήγηση εμπειρογνωμόνων από την ειδική ομάδα της Sophos.

Δεδομένης αυτής της πιεστικής ανάγκης, είμαστε ενθουσιασμένοι που παρουσιάζουμε την υπηρεσία Sophos Managed Risk, powered by Tenable. Αυτή η νέα υπηρεσία δίνει τη δυνατότητα στους οργανισμούς να εντοπίζουν και να εξαλείφουν τυχόν τυφλά σημεία καθώς και να παραμένουν μπροστά από πιθανές επιθέσεις, κατανοώντας με σαφήνεια και ιεραρχώντας τα σημεία έκθεσης και τρωτότητας βάσει επικινδυνότητας, με την καθοδήγηση εμπειρογνωμόνων από την ειδική ομάδα της Sophos.

Η υπηρεσία Sophos Managed Risk προσφέρει:

- Ορατότητα στην επιφάνεια επίθεσης

Η σύγχρονη επιφάνεια επίθεσης συνεχίζει να αυξάνεται πέρα από τα παραδοσιακά όρια ΙΤ και οι περισσότεροι οργανισμοί δεν γνωρίζουν πλέον ότι κατέχουν περιουσιακά στοιχεία που είναι προσβάσιμα από το διαδίκτυο ή εκτεθειμένα στο διαδίκτυο, με αποτέλεσμα να αποτελούν εύκολους στόχους για παράγοντες απειλής και δράστες. Η υπηρεσία Sophos Managed Risk ανακαλύπτει τα περιουσιακά στοιχεία του οργανισμού που είναι προσβάσιμα από το διαδίκτυο και αναλύει την εξωτερική επιφάνεια επίθεσης. - Συνεχής παρακολούθηση

Οι εσωτερικές ομάδες πληροφορικής και ασφάλειας ενδέχεται να μην έχουν τη βαθιά γνώση και την εμπειρία του τοπίου εκμετάλλευσης που απαιτείται για την πλήρη κατανόηση της στάσης ασφαλείας του οργανισμού τους όσον αφορά της επιφάνειας επίθεσης. Η υπηρεσία Sophos Managed Risk παρέχει εξειδικευμένη καθοδήγηση και βοηθά στον καθορισμό προτεραιοτήτων αποκατάστασης. - Ιεράρχηση ευπαθειών βάσει επικινδυνότητας

Οι νέες ευπάθειες ανακαλύπτονται ταχύτερα από όσες οι περισσότεροι οργανισμοί μπορούν να επιδιορθώσουν. Η κατανόηση του ποιες από αυτές είναι σχετικές και με ποια σειρά πρέπει να επιδιορθωθούν αποτελεί σημαντική πρόκληση. Η υπηρεσία Sophos Managed Risk εντοπίζει και ιεραρχεί τα σημεία έκθεσης χρησιμοποιώντας εκτεταμένη κάλυψη ευπαθειών και τεχνολογία ιεράρχησης βάσει επικινδυνότητας της Tenable. - Προληπτικές ειδοποιήσεις για σημεία έκθεσης υψηλού κινδύνου

Οι επιτιθέμενοι αναζητούν αδυναμίες στο περιβάλλον πολύ πριν οι οργανισμοί μάθουν ότι υπάρχουν. Ο γρήγορος εντοπισμός των σημείων έκθεσης υψηλού κινδύνου είναι ζωτικής σημασίας. Η υπηρεσία Sophos Managed Risk παρέχει προληπτικές ειδοποιήσεις όταν ανακαλύπτονται νέες, κρίσιμης σημασίας ευπάθειες που επηρεάζουν τα περιουσιακά στοιχεία του οργανισμού.

«Μία από τις μεγαλύτερες προκλήσεις που αντιμετωπίζουν οι οργανισμοί για τη βελτίωση της στάσης ασφάλειάς τους είναι η ιεράρχηση των προτεραιοτήτων που πρέπει να αντιμετωπιστούν πρώτα. Αυτού του είδους η καθοδήγηση βοηθά στην επίλυση αυτού του προβλήματος και μειώνει τον φόρτο εργασίας για τις ομάδες ασφαλείας που έχουν αναλάβει να αντιμετωπίσουν τη διαχείριση των ευπαθειών και των σημείων έκθεσης» δήλωσε ο Craig Robinson, αντιπρόεδρος έρευνας των υπηρεσιών ασφαλείας στην εταιρεία IDC. «Λύσεις όπως η Sophos Managed Risk μπορούν να αποτελέσουν τον παράγοντα που θα κάνει τη διαφορά, επιτρέποντας στις υπερφορτωμένες ομάδες να υιοθετήσουν μια πιο ολιστική προσέγγιση στη συνεχή παρακολούθηση και στη διαχείριση απειλών».

Η συμμαχία Sophos-Tenable

Η υπηρεσία Sophos Managed Risk συνδυάζει την κορυφαία στον κλάδο τεχνολογία της Tenable με την τεχνογνωσία απειλών της Sophos, η οποία παρέχεται ως υπηρεσία προληπτικής διαχείρισης της επιφάνειας επίθεσης. Αυτή η μοναδική συνεργασία φέρνει σε επαφή δύο ιδιαίτερα σεβαστούς ηγέτες της αγοράς κυβερνοασφάλειας για να προσφέρουν ανώτερα αποτελέσματα ασφάλειας για τους πελάτες και τους συνεργάτες τους.

«Η Sophos και η Tenable είναι δύο ηγέτες του κλάδου της ασφάλειας που αποφάσισαν να συνεργαστούν για να αντιμετωπίσουν επείγουσες, όλο και πιο διαδεδομένες προκλήσεις ασφάλειας τις οποίες οι οργανισμοί αγωνίζονται ακατάπαυστα να ελέγξουν. Μπορούμε πλέον να βοηθήσουμε τους οργανισμούς να προσδιορίσουν και να θέσουν προτεραιότητες στην αποκατάσταση των ευπαθειών σε εξωτερικά περιουσιακά στοιχεία, συσκευές και λογισμικό που συχνά παραβλέπονται. Είναι ζωτικής σημασίας για τους οργανισμούς να διαχειριστούν αυτούς τους κινδύνους έκθεσης, επειδή χωρίς επίβλεψη, οδηγούν μόνο σε πιο δαπανηρά και χρονοβόρα ζητήματα και συχνά αποτελούν τις βασικές αιτίες σημαντικών παραβιάσεων» δήλωσε ο Rob Harrison, ανώτερος αντιπρόεδρος για τη διαχείριση προϊόντων endpoint και security operations της Sophos. «Γνωρίζουμε από τα δεδομένα της παγκόσμιας έρευνας της Sophos ότι το 32% των επιθέσεων ransomware ξεκινούν με μια μη επιδιορθωμένη ευπάθεια και ότι αυτές οι επιθέσεις είναι οι πιο δαπανηρές για την αποκατάστασή τους. Τα ιδανικά επίπεδα ασφαλείας για την πρόληψη αυτών των ζητημάτων περιλαμβάνουν μια ενεργή προσέγγιση για τη βελτίωση των στάσεων ασφαλείας, ελαχιστοποιώντας τις πιθανότητες παραβίασης με την υπηρεσία Sophos Managed Risk, το Sophos Endpoint και την 24/7 κάλυψη που παρέχει η υπηρεσία Sophos MDR».

«Αν και η τελευταία ευπάθεια μηδενικής ημέρας μπορεί να κυριαρχήσει στα πρωτοσέλιδα των εφημερίδων, η μεγαλύτερη απειλή για τους οργανισμούς, με μεγάλη διαφορά, εξακολουθούν να είναι οι γνωστές ευπάθειες – ή οι ευπάθειες για τις οποίες τα επιδιορθωτικά προγράμματα είναι άμεσα διαθέσιμα» δήλωσε ο Greg Goetz, αντιπρόεδρος των παγκόσμιων στρατηγικών συνεργατών και MSSP της Tenable. «Μια νικηφόρα προσέγγιση περιλαμβάνει την ιεράρχηση βάσει κινδύνου με αναλύσεις καθοδηγούμενες από το κατάλληλο πλαίσιο για την προληπτική αντιμετώπιση των σημείων έκθεσης πριν αποτελέσουν πρόβλημα. Η υπηρεσία Sophos Managed Risk, που υποστηρίζεται από την πλατφόρμα «Tenable One Exposure Management Platform» προσφέρει εξωτερική προληπτική διαχείριση κινδύνων, επιτρέποντας στους οργανισμούς να προβλέπουν/προλαμβάνουν τις επιθέσεις και να μειώνουν τους κινδύνους στον κυβερνοχώρο».

Συνεργασία με την πιο αξιόπιστη υπηρεσία MDR στον κόσμο

Το Sophos Managed Risk είναι διαθέσιμο ως διευρυμένη υπηρεσία μαζί με τη Sophos MDR, η οποία προστατεύει ήδη περισσότερους από 21.000 οργανισμούς παγκοσμίως. Η εξειδικευμένη ομάδα Sophos Managed Risk είναι πιστοποιημένη από την Tenable και συνεργάζεται στενά με την υπηρεσία Sophos MDR για την ανταλλαγή βασικών πληροφοριών σχετικά με τις ευπάθειες μηδενικής ημέρας, τις γνωστές ευπάθειες και τους κινδύνους έκθεσης για την αξιολόγηση και τη διερεύνηση πιθανών περιβαλλόντων εκμετάλλευσης. Οι οργανισμοί επωφελούνται από την τακτική αλληλεπίδραση, που συμπεριλαμβάνει προγραμματισμένες συναντήσεις με εμπειρογνώμονες της Sophos για την αξιολόγηση πρόσφατων ανακαλύψεων, πληροφόρηση σχετικά με το τρέχον τοπίο απειλών και συστάσεις για την αποκατάσταση και την ιεράρχηση ενεργειών.

Για παράδειγμα, όταν η Sophos ανακαλύπτει μια νέα, υψηλού κινδύνου ευπάθεια μηδενικής ημέρας που θα μπορούσε να αφήσει έναν οργανισμό εκτεθειμένο, η υπηρεσία Sophos Managed Risk σαρώνει τα εταιρικά περιουσιακά στοιχεία για το ενδεχόμενο εκμετάλλευσης και ενημερώνει προληπτικά τον πελάτη. Οι οργανισμοί μπορούν να συνδεθούν με την ομάδα Sophos Managed Risk για την βολική διαχείριση υποθέσεων κλιμάκωσης ευπαθειών παράλληλα με τις έρευνες MDR σε μια ενιαία κονσόλα της Sophos.

Διαθέσιμη σύντομα

Με τους εμπειρογνώμονες της υπηρεσίας Sophos Managed Risk να παρέχουν πληροφορίες σχετικά με τις ευπάθειες της επιφάνειας επίθεσης, οργανισμοί όλων των μεγεθών μπορούν να ελαχιστοποιήσουν τους κινδύνους στον κυβερνοχώρο, να επιταχύνουν τα προγράμματα επιδιόρθωσης (patching) και να βελτιώσουν την ασφαλιστική τους ικανότητα. Η νέα υπηρεσία θα είναι διαθέσιμη στα τέλη Απριλίου του 2024.

Για να μάθετε περισσότερα για την υπηρεσία Sophos Managed Risk και να μάθετε πως μπορεί να σας υποστηρίξει, επισκεφθείτε αυτή την ιστοσελίδα ή μιλήστε με έναν εμπειρογνώμονα σε θέματα ασφαλείας της Sophos σήμερα.

Πηγή: Sophos

Οι επιθέσεις ransomware πληθαίνουν και βρίσκονται όλο και πιο συχνά στις επικεφαλίδες των ειδησεογραφικών ιστοσελίδων. Οι πάροχοι διαχειριζόμενων υπηρεσιών (MSPs) γνωρίζουν τους κινδύνους του ransomware και πόσο σημαντικό είναι να έχουν ανά πάσα στιγμή διαθέσιμο ένα σχέδιο αντίδρασης σε μία τέτοια επίθεση στην περίπτωση που ένας πελάτης τους επηρεαστεί. Αναμφισβήτητα υπάρχουν πολλοί διαφορετικοί παράγοντες που πρέπει να ληφθούν υπόψη ωστόσο η βέλτιστη πρακτική είναι να υπάρχει μια στρατηγική πρόληψης, εντοπισμού και αντιμετώπισης. Η Datto δημιούργησε ένα ολοκληρωμένο πληροφοριογράφημα (infographic) σχετικά με το «ταξίδι» του ransomware και πως οι MSPs μπορούν να προετοιμάσουν τους πελάτες τους – παρακάτω θα βρείτε μία προεπισκόπηση.

Πως μπορούν οι MSPs να αποτρέψουν τις επιθέσεις ransomware;

Η πραγματικότητα είναι ότι δεν υπάρχει κάποιος 100% αποτελεσματικός τρόπος να αποτρέψετε μια επίθεση ransomware. Ακόμη και οι πλέον προστατευμένες και προετοιμασμένες επιχειρήσεις μπορούν να πέσουν θύματα μίας επίθεσης ransomware. Παρόλα αυτά, οι MSPs μπορούν να λάβουν συγκεκριμένα μέτρα για να μειώσουν τις πιθανότητες να πέσουν θύμα επίθεσης οι πελάτες τους.

Οπλίστε τους πελάτες με αντιϊικό λογισμικό (antivirus). Μπορεί τα συγκεκριμένα εργαλεία να υπάρχουν εδώ και πολύ καιρό, εξακολουθούν ωστόσο να είναι κρίσιμης σημασίας για μια στρατηγική πρόληψης ενάντια στο ransomware. Αυτοματοποιήστε τη διαχείριση επιδιορθώσεων κώδικα (patches).

Όταν οι πάροχοι λογισμικού εντοπίζουν σφάλματα, δημοσιεύουν σχετικές πληροφορίες και προσφέρουν επιδιορθώσεις κώδικα (patches). Με την αυτοματοποιημένη επιδιόρθωση, οι επιχειρήσεις είναι λιγότερο ευάλωτες σε εκμεταλλεύσεις από κακοποιούς που επιδιώκουν να αξιοποιήσουν προς όφελος τους αυτά τα σφάλματα. Εφαρμόστε εργαλεία με δυνατότητες ανίχνευσης ransomware.

Συχνά, οι επιθέσεις ransomware μπορούν να διεισδύσουν στα συστήματα μιας επιχείρησης χωρίς να γίνουν αντιληπτές. Ένας τρόπος για να βελτιώσετε δραστικά τις δυνατότητες πρόληψης ενάντια στο ransomware είναι να διαθέτετε εργαλεία που το εντοπίζουν προτού καταφέρει να εξαπλωθεί σε ένα δίκτυο.

Το Ταξίδι του Crypto-Ransomware: Εντοπισμός, Αντιμετώπιση και Πρόληψη

Το Ταξίδι του Crypto-Ransomware: Εντοπισμός, Αντιμετώπιση και Πρόληψη

Σε αυτό το infographic, αναλύουμε τον τρόπο εξάπλωσης του ransomware και παρέχουμε συμβουλές για να βοηθήσουμε τις επιχειρήσεις να καταρτίσουν σχέδια για την πρόληψη, τον εντοπισμό και την αντιμετώπιση των επιθέσεων ransomware.

Εντοπίζοντας μία επίθεση ransomware

Οι επιθέσεις ransomware μπορεί να περάσουν απαρατήρητες, ωστόσο υπάρχουν τρόποι να προσδιορίσετε αν ένας χάκερ έχει επιτεθεί σε έναν πελάτη σας. Βεβαιωθείτε ότι οι πελάτες σας θα σας ειδοποιήσουν αν δουν ασυνήθιστες αλλαγές σε ονόματα αρχείων, οθόνες κλειδώματος ή κάποιο αναδυόμενο παράθυρο με σημείωμα για λύτρα.

Αντιμετώπιση μιας επίθεσης ransomware

Αν εντοπιστεί επίθεση ransomware, είναι σημαντικό να ανταποκριθείτε όσο το δυνατόν ταχύτερα. Αρχικά, σαρώστε τα δίκτυα για να επιβεβαιώσετε ότι βρίσκεται σε εξέλιξη μια επίθεση, και μόλις εντοπιστεί, απομονώστε αμέσως τον/τους μολυσμένο/ους υπολογιστή/ες. Ασφαλίστε αμέσως τα εφεδρικά δεδομένα ή τα συστήματα θέτοντάς τα εκτός λειτουργίας και βεβαιωθείτε ότι τα αντίγραφα ασφαλείας δεν περιέχουν κακόβουλο λογισμικό. Αυτά είναι τα άμεσα βήματα που πρέπει να ακολουθήσετε μόλις ειδοποιηθείτε για την εξέλιξη μίας επίθεσης. Από εδώ και πέρα, οι MSPs θα πρέπει να επικεντρωθούν στο να διασφαλίσουν ότι οι χάκερς δεν πρόκειται να παρεισδύσουν ξανά.

Αυτοί είναι μερικοί μόνο τρόποι προετοιμασίας για μια επίθεση ransomware και σίγουρα δεν αποτελούν την πλήρη λίστα. Για να μάθετε περισσότερα σχετικά με το πως οι MSPs μπορούν να αποτρέψουν το ενδεχόμενο οι πελάτες τους (μικρομεσαίες επιχειρήσεις) να πέσουν θύματα μιας επίθεσης ransomware, ρίξτε μια ματιά στο infographic της Datto, The Journey of Crypto-Ransomware: Detection, Response, and Prevention.

Πηγή: Datto

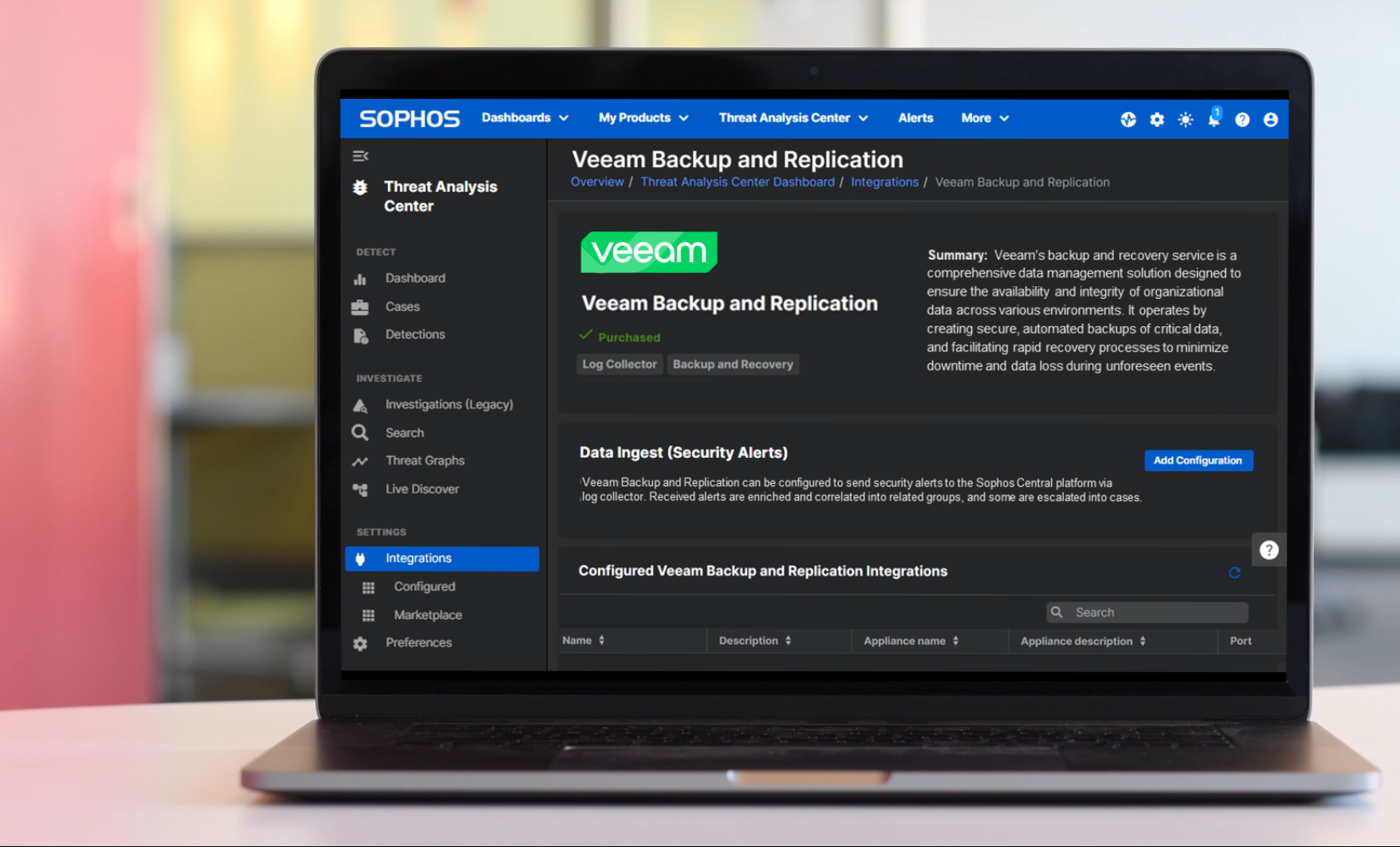

Πληροφορίες σχετικά με τις οικονομικές και λειτουργικές επιπτώσεις της παραβίασης των αντιγράφων ασφαλείας σε μια επίθεση ransomware.

Υπάρχουν δύο βασικοί τρόποι ανάκτησης κρυπτογραφημένων δεδομένων σε μια επίθεση ransomware: αποκατάσταση από αντίγραφα ασφαλείας και καταβολή λύτρων. Η διακύβευση ή παραβίαση των αντιγράφων ασφαλείας ενός οργανισμού επιτρέπει στους αντιπάλους να στερήσουν ή να περιορίσουν (σε σημαντικό βαθμό) τη δυνατότητα του θύματός τους να ανακτήσει κρυπτογραφημένα δεδομένα όπως και να αυξήσουν την πίεση για την καταβολή των λύτρων.

Η παρούσα ανάλυση διερευνά τον αντίκτυπο της παραβίασης των αντιγράφων ασφαλείας στα επιχειρηματικά και λειτουργικά αποτελέσματα μιας επίθεσης ransomware. Η μελέτη εξετάζει επίσης τη συχνότητα που συναντούμε επιτυχημένες παραβιάσεις αντιγράφων ασφαλείας σε διαφορετικούς βιομηχανικούς κλάδους.

Τα ευρήματα βασίζονται σε μία έρευνα/μελέτη που ανατέθηκε από την Sophos σε μία ανεξάρτητη εταιρεία και στην οποία συμμετείχαν 2.974 επαγγελματίες πληροφορικής/ κυβερνοασφάλειας, των οποίων οι οργανισμοί είχαν πληγεί από ransomware τον τελευταίο χρόνο. Η έρευνα διεξήχθη από την ανεξάρτητη εταιρεία ερευνών Vanson Bourne στις αρχές του 2024 και αντικατοπτρίζει τις εμπειρίες των ερωτηθέντων κατά τους προηγούμενους 12 μήνες.

Επισκόπηση

Η ανάλυση καθιστά σαφές ότι οι οικονομικές και επιχειρηματικές επιπτώσεις της παραβίασης των αντιγράφων ασφαλείας σε μια επίθεση ransomware είναι τεράστιες. Όταν οι επιτιθέμενοι λοιπόν καταφέρνουν να θέσουν σε κίνδυνο τα αντίγραφα ασφαλείας, όχι μόνο ένας οργανισμός έχει σχεδόν διπλάσιες πιθανότητες να πληρώσει τα λύτρα αλλά διαπιστώνεται ότι ο συνολικός λογαριασμός αποκατάστασης επιβαρύνεται οκτώ φορές περισσότερο από ότι εκείνων των εταιρειών των οποίων τα αντίγραφα ασφαλείας δεν επηρεάστηκαν.

Ο εντοπισμός και ο τερματισμός των κακόβουλων παραγόντων πριν από την παραβίαση των αντιγράφων ασφαλείας, σας επιτρέπει να μειώσετε σημαντικά τις επιπτώσεις της επίθεσης ransomware στον οργανισμό σας. Η επένδυση στην πρόληψη της παραβίασης των αντιγράφων ασφαλείας αφενός αυξάνει την ανθεκτικότητα σας στις επιθέσεις ransomware και αφετέρου μειώνει το συνολικό κόστος ιδιοκτησίας (TCO) λύσεων/ εργαλείων κυβερνοασφαλείας.

Κατεβάστε την έκθεση σε αρχείο PDF

Μάθημα 1ο: Οι δράστες που βρίσκονται πίσω από επιθέσεις ransomware σχεδόν πάντα προσπαθούν να θέσουν σε κίνδυνο τα αντίγραφα ασφαλείας σας

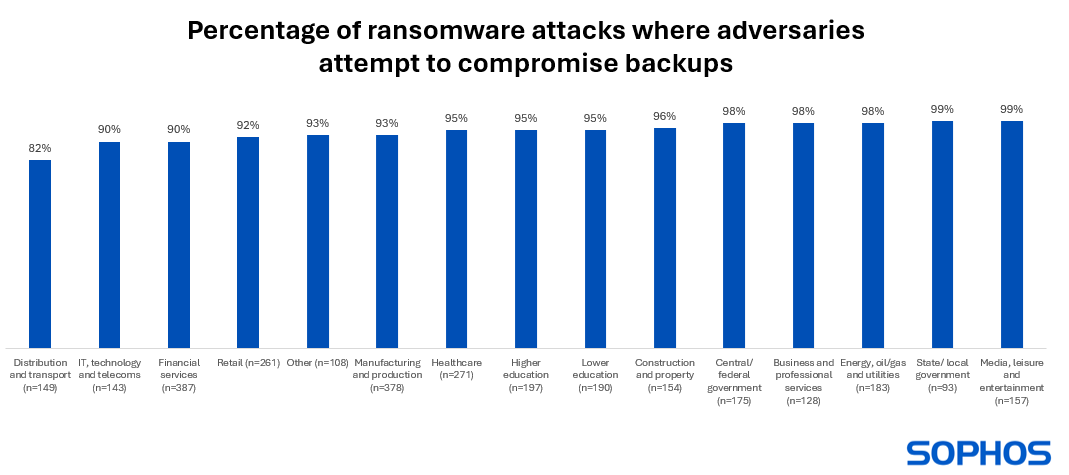

Το 94% των οργανισμών που χτυπήθηκαν από ransomware το περασμένο έτος δήλωσαν ότι οι κυβερνοεγκληματίες επιχείρησαν να θέσουν σε κίνδυνο τα αντίγραφα ασφαλείας τους κατά τη διάρκεια της επίθεσης. Το ποσοστό αυτό αυξήθηκε στο 99% τόσο στην πολιτειακή και τοπική αυτοδιοίκηση όσο και στον τομέα των μέσων ενημέρωσης, της αναψυχής και της ψυχαγωγίας. Το χαμηλότερο ποσοστό αποπειρών παραβίασης αναφέρθηκε από τον τομέα διανομής και μεταφορών, ωστόσο ακόμη και σε αυτόν, περισσότεροι από οκτώ στους δέκα (82%) οργανισμούς που επλήγησαν από ransomware δήλωσαν ότι οι επιτιθέμενοι προσπάθησαν να αποκτήσουν πρόσβαση στα αντίγραφα ασφαλείας τους.

Μάθημα 2ο: Το ποσοστό επιτυχίας συμβιβασμού αντιγράφων ασφαλείας διαφέρει σημαντικά ανά κλάδο

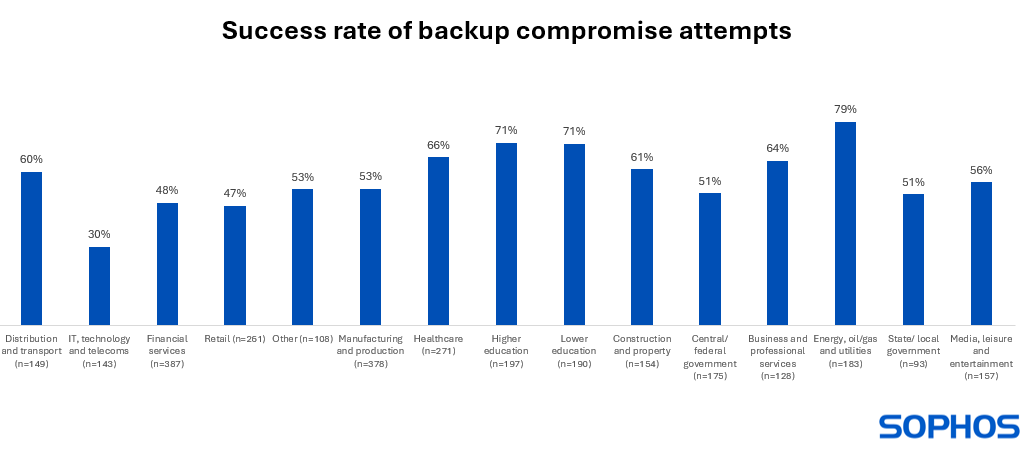

Σε όλους τους κλάδους, το 57% των αποπειρών παραβίασης αντιγράφων ασφαλείας αποδείχτηκαν επιτυχείς, πράγμα που σημαίνει ότι οι αντίπαλοι ήταν σε θέση να επηρεάσουν τις διαδικασίες αποκατάστασης από το ransomware σε περισσότερα από τα μισά από τα θύματά τους. Ιδιαίτερα ενδιαφέρον έχει το γεγονός ότι διαπιστώθηκαν σημαντικές διαφορές στα ποσοστά επιτυχίας των αντιπάλων ανά κλάδο:

- Οι επιτιθέμενοι ήταν πιο πιθανό να παραβιάσουν επιτυχώς τα αντίγραφα ασφαλείας των θυμάτων τους στους τομείς της ενέργειας, του πετρελαίου/αερίου και των υπηρεσιών κοινής ωφέλειας (79% ποσοστό επιτυχίας) καθώς και της εκπαίδευσης (71% ποσοστό επιτυχίας).

- Αντίθετα, τα χαμηλότερα ποσοστά επιτυχούς παραβίασης αντιγράφων ασφαλείας αναφέρθηκαν στους τομείς της πληροφορικής, της τεχνολογίας και των τηλεπικοινωνιών (30% ποσοστό επιτυχίας) καθώς και στον τομέα του λιανικού εμπορίου (47% ποσοστό επιτυχίας).

Πίσω από τα διαφορετικά ποσοστά επιτυχίας υπάρχουν διάφοροι πιθανοί λόγοι. Στην περίπτωση των οργανισμών από τον κλάδο της πληροφορικής, των τηλεπικοινωνιών και της τεχνολογίας, το χαμηλό ποσοστό επιτυχίας ενδέχεται να οφείλεται στο γεγονός ότι είχαν εξαρχής ισχυρότερη εφεδρική προστασία και έτσι ήταν σε θέση να αντισταθούν καλύτερα στην επίθεση. Μπορεί επίσης να ήταν αποτελεσματικότεροι στον εντοπισμό και στην αναχαίτιση της απόπειρας παραβίασης. Αντιθέτως, οι οργανισμοί από τον κλάδο της ενέργειας, του πετρελαίου/αερίου και των υπηρεσιών κοινής ωφέλειας ενδέχεται να βρέθηκαν αντιμέτωποι με υψηλότερο ποσοστό ιδιαίτερα προηγμένων επιθέσεων. Όποιοι και αν ήταν οι λόγοι, ο αντίκτυπος ενδέχεται να είναι σημαντικός.

Μάθημα 3ο: Οι απαιτήσεις και οι πληρωμές λύτρων διπλασιάζονται όταν παραβιάζονται τα αντίγραφα ασφαλείας

Κρυπτογράφηση δεδομένων

Οι οργανισμοί των οποίων τα αντίγραφα ασφαλείας παραβιάστηκαν ήταν 63% πιθανότερο να τα δουν να κρυπτογραφούνται σε σχέση με εκείνους των οποίων τα αντίγραφα ασφαλείας δεν παραβιάστηκαν: το 85% των εκπροσώπων οργανισμών με παραβιασμένα αντίγραφα ασφαλείας δήλωσε ότι οι επιτιθέμενοι ήταν σε θέση να κρυπτογραφήσουν τα δεδομένα τους ενώ το ποσοστό των οργανισμών των οποίων τα αντίγραφα ασφαλείας δεν επηρεάστηκαν ήταν 52%. Το υψηλότερο ποσοστό κρυπτογράφησης μπορεί να είναι ενδεικτικό της συνολικά ασθενέστερης ανθεκτικότητας των οργανισμών στον κυβερνοχώρο, γεγονός που αφήνει τους οργανισμούς ευάλωτους και λιγότερο ικανούς να αμυνθούν σε όλα τα στάδια μίας επίθεσης ransomware.

Απαίτηση πληρωμής λύτρων

Τα θύματα των οποίων τα αντίγραφα ασφαλείας παραβιάστηκαν έλαβαν απαιτήσεις λύτρων που ήταν, κατά μέσο όρο, υπερδιπλάσιες από εκείνες των οποίων τα αντίγραφα ασφαλείας δεν είχαν επηρεαστεί, με τις μέσες απαιτήσεις λύτρων να ανέρχονται σε $2,3 εκατομμύρια (αντίγραφα ασφαλείας που είχαν παραβιαστεί) και $1 εκατομμύριο (αντίγραφα ασφαλείας που δεν είχαν παραβιαστεί) αντίστοιχα. Από ότι φαίνεται, οι αντίπαλοι αισθάνονται ότι ενισχύεται περισσότερο η θέση ισχύος που κατέχουν αν παραβιάσουν και τα αντίγραφα ασφαλείας, καθώς έτσι μπορούν να απαιτήσουν ακόμα περισσότερα λύτρα.

Ποσοστό πληρωμής λύτρων

Οι οργανισμοί των οποίων τα αντίγραφα ασφαλείας παραβιάστηκαν ήταν σχεδόν δύο φορές πιο πιθανό να πληρώσουν τα λύτρα για την ανάκτηση κρυπτογραφημένων δεδομένων από εκείνους των οποίων τα αντίγραφα ασφαλείας δεν επηρεάστηκαν από την επίθεση (ποσοστό 67% έναντι 36%).

Ποσό πληρωμής λύτρων

Η μέση πληρωμή λύτρων από οργανισμούς που διαπίστωσαν ότι τα αντίγραφα ασφαλείας τους είχαν παραβιαστεί ήταν $2 εκατομμύρια, σχεδόν διπλάσια από εκείνη των οργανισμών των οποίων τα αντίγραφα ασφαλείας παρέμειναν άθικτα ($1,062 εκατομμύρια). Η διαπραγματευτική τους ικανότητα επίσης όσον αφορά την καταβολή των λύτρων ήταν μικρότερη σε σύγκριση με εκείνους των οποίων τα αντίγραφα ασφαλείας δεν είχαν επηρεαστεί, πληρώνοντας κατά μέσο όρο το 98% του ποσού που ζητήθηκε. Από την άλλη, όσοι οργανισμοί είχαν άθικτα αντίγραφα ασφαλείας είχαν μεγαλύτερη διαπραγματευτική ισχύ και κατάφεραν να μειώσουν την πληρωμή στο 82% της απαιτούμενης.

Μάθημα 4ο: Το κόστος ανάκτησης του Ransomware είναι 8X υψηλότερο όταν παραβιάζονται τα αντίγραφα ασφαλείας

Δεν καταλήγουν όλες οι επιθέσεις ransomware σε καταβολή λύτρων. Ακόμα και όταν αυτό συμβαίνει, οι πληρωμές αποτελούν απλώς μέρος του συνολικού κόστους ανάκτησης κατά την αντιμετώπιση μιας επίθεσης ransomware. Οι διακοπές λειτουργίας που οφείλονται σε ransomware έχουν συχνά σημαντικές επιπτώσεις στις καθημερινές επιχειρηματικές συναλλαγές, ενώ το έργο της αποκατάστασης των συστημάτων πληροφορικής είναι συχνά πολύπλοκο και δαπανηρό.

Το μέσο συνολικό κόστος αποκατάστασης από το ransomware για τους οργανισμούς που διαπίστωσαν ότι είχαν παραβιασμένα αντίγραφα ασφαλείας ($3 εκατομμύρια) ήταν οκτώ φορές υψηλότερο από εκείνο των οργανισμών των οποίων τα αντίγραφα ασφαλείας δεν επηρεάστηκαν ($375 χιλιάδες). Ενδεχομένως να υπάρχουν πολλοί και διάφοροι λόγοι πίσω από αυτή τη σημαντική διαφορά, και όχι απλώς το πρόσθετο έργο που συνήθως απαιτείται για την αποκατάσταση από αποκρυπτογραφημένα δεδομένα αντί για καλά προετοιμασμένα αντίγραφα ασφαλείας. Η ασθενέστερη προστασία των αντιγράφων ασφαλείας ενδέχεται να είναι ενδεικτική μίας λιγότερο ισχυρής άμυνας και μίας μεγαλύτερης σε απαιτήσεις επακόλουθης εργασίας αναδημιουργίας.

Οι εκπρόσωποι των οργανισμών των οποίων τα εφεδρικά αντίγραφα ασφαλείας παραβιάστηκαν δήλωσαν επίσης ότι ο χρόνος αποκατάστασης ήταν σημαντικά μεγαλύτερος, καθώς μόλις το 26% κατάφερε να ανακτήσει πλήρως τα δεδομένα του εντός μιας εβδομάδας, όταν στην περίπτωση των οργανισμών των οποίων τα αντίγραφα ασφαλείας δεν επηρεάστηκαν το ποσοστό αυτό είναι 46%.

Συστάσεις

Τα αντίγραφα ασφαλείας αποτελούν βασικό μέρος μιας ολιστικής στρατηγικής μείωσης των κινδύνων στον κυβερνοχώρο. Αν τα αντίγραφα ασφαλείας σας είναι προσβάσιμα από το Διαδίκτυο, θα πρέπει να υποθέσετε ότι οι αντίπαλοι ενδέχεται να τα βρουν. Επομένως, συστήνεται στους οργανισμούς:

- Να λαμβάνουν τακτικά αντίγραφα ασφαλείας και να τα αποθηκεύουν σε πολλαπλές τοποθεσίες. Φροντίστε να προσθέσετε MFA (έλεγχο ταυτότητας πολλαπλών παραγόντων) στους λογαριασμούς αντιγράφων ασφαλείας στο cloud, ώστε να αποτρέψετε τους επιτιθέμενους από το να αποκτήσουν πρόσβαση σε αυτά.

- Να εξασκούνται στην ανάκτηση από τα αντίγραφα ασφαλείας. Όσο πιο άνετα χειρίζεστε τη διαδικασία αποκατάστασης, τόσο πιο γρήγορη και εύκολη θα είναι η ανάκαμψη του οργανισμού σας από μια επίθεση.

- Ασφαλίστε τα αντίγραφα ασφαλείας σας. Παρακολουθήστε για ύποπτη δραστηριότητα γύρω από τα αντίγραφα ασφαλείας σας και ανταποκριθείτε σε αυτήν, καθώς μπορεί να αποτελεί ένδειξη ότι οι αντίπαλοι αποπειρώνται να τα παραβιάσουν.

Πως μπορεί να βοηθήσει η Sophos

Sophos MDR: Πάνω από 500 ειδικοί παρακολουθούν και υπερασπίζονται τον οργανισμό σας

Η Sophos MDR είναι μια διαχειριζόμενη 24/7 υπηρεσία εντοπισμού και απόκρισης, η οποία ειδικεύεται στην αναχαίτιση προηγμένων επιθέσεων που από μόνη της η τεχνολογία δεν μπορεί να αποτρέψει. Επεκτείνει την ομάδα πληροφορικής/ασφάλειας σας με περισσότερους από 500 ειδικούς που παρακολουθούν το περιβάλλον σας, ανιχνεύουν, διερευνούν και ανταποκρίνονται σε ύποπτες δραστηριότητες και ειδοποιήσεις.

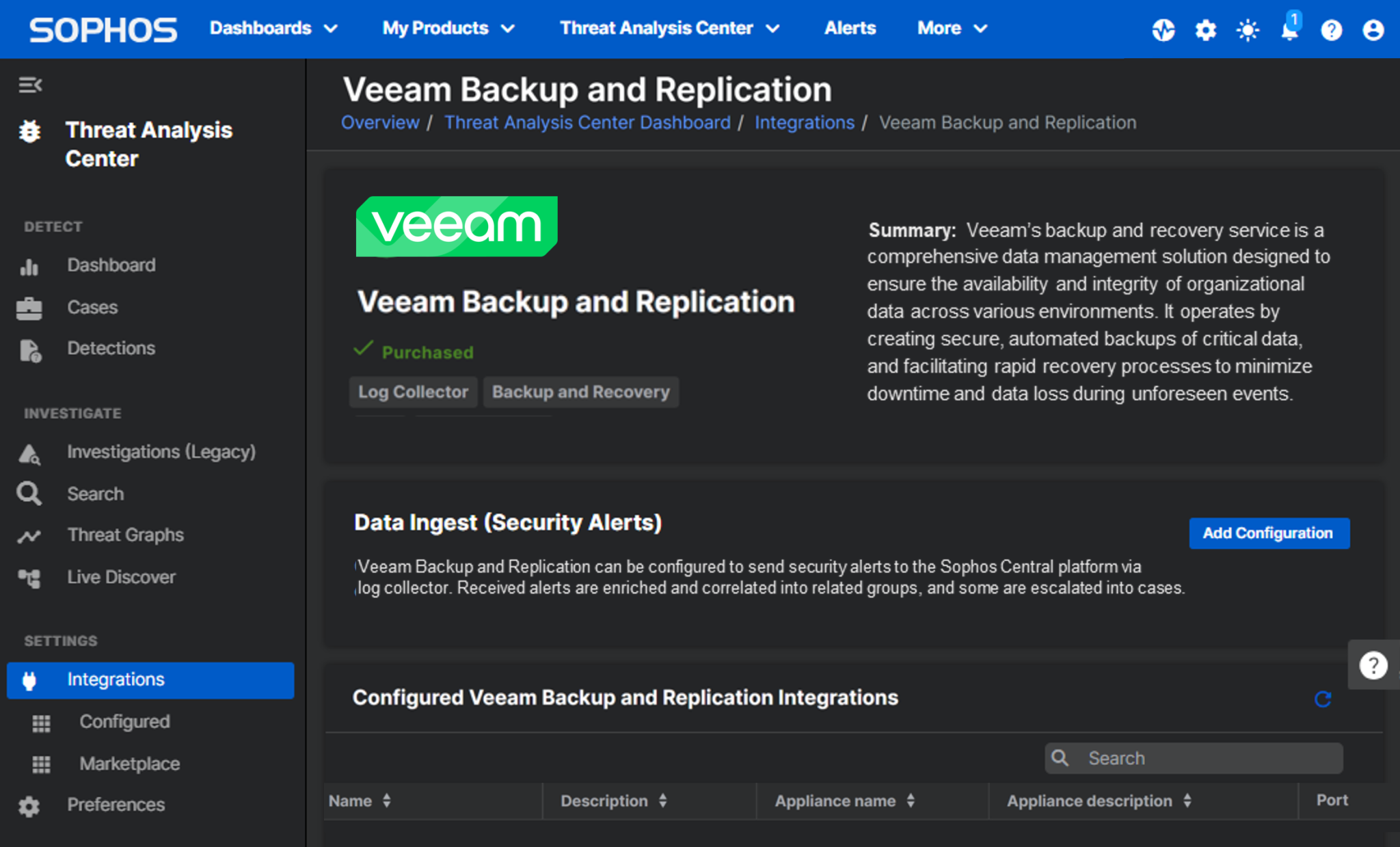

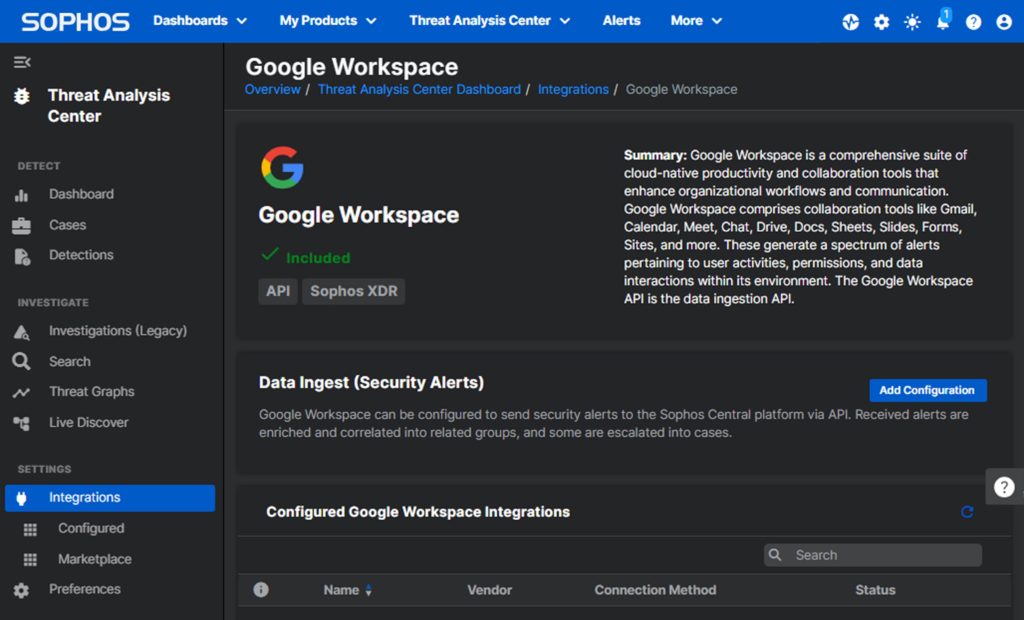

Οι αναλυτές της Sophos MDR αξιοποιούν την τηλεμετρία από τα εργαλεία ασφαλείας που ήδη χρησιμοποιείτε – συμπεριλαμβανομένης της λύσης δημιουργίας αντιγράφων ασφαλείας και ανάκτησης – για να εντοπίζουν και να εξουδετερώνουν τις επιθέσεις προτού προκαλέσουν ζημιά. Με μέσο χρόνο απόκρισης σε απειλές μόλις 38 λεπτά, η υπηρεσία Sophos MDR λειτουργεί ταχύτερα από την επόμενη απειλή σας.

Sophos XDR: Παρέχοντας τη δυνατότητα στις ομάδες IT να ανιχνεύουν και να ανταποκρίνονται σε επιθέσεις

Οι εσωτερικές ομάδες μπορούν να χρησιμοποιήσουν το Sophos XDR για να αποκτήσουν την ορατότητα, τις γνώσεις και τα εργαλεία που χρειάζονται για να ανιχνεύουν, να διερευνούν και να ανταποκρίνονται σε απειλές πολλαπλών σταδίων, σε όλους τους βασικούς φορείς επιθέσεων, στο συντομότερο δυνατό χρόνο. Με το Sophos XDR μπορείτε να αξιοποιήσετε την τηλεμετρία από τη λύση αντιγράφων ασφαλείας και ανάκτησης, καθώς και άλλες λύσεις από την ευρύτερη στοίβα ασφαλείας σας, για να βλέπετε και να ανταποκρίνεστε ταχύτερα σε επιθέσεις.

Πηγή: Sophos

Η ελκυστικότητα της επεκτασιμότητας, της ευελιξίας και της οικονομικής αποδοτικότητας του νέφους (cloud) έχει προκαλέσει μια επανάσταση, μεταμορφώνοντας τον τρόπο που πλέον οι οργανισμοί λειτουργούν και διαχειρίζονται τα δεδομένα τους. Οι επιχειρήσεις δεν περιορίζονται σε εγκατεστημένα στην εσωτερική υποδομή τους κέντρα δεδομένων – πλέον επεκτείνονται σε υβριδικά και πολλαπλά περιβάλλοντα νέφους, υιοθετούν εφαρμογές SaaS και υποστηρίζουν κινητά εργατικά δυναμικά. Την ώρα ωστόσο που οι συγκεκριμένες εξελίξεις ενισχύουν την καινοτομία και την ανάπτυξη, παράλληλα δημιουργούν έναν περίπλοκο ιστό δεδομένων που βρίσκονται διασκορπισμένα σε διάφορες τοποθεσίες και πλατφόρμες.

Στην Datto, κατανοούμε ότι αυτό το ταχέως αναπτυσσόμενο αποτύπωμα δεδομένων αποτελεί τη μεγαλύτερη έγνοια των παρόχων διαχειριζόμενων υπηρεσιών (MSP) που επιφορτίζονται με τη διασφάλιση των φόρτων εργασίας και των δεδομένων των πελατών τους. Έχοντας κατανοήσει πλήρως το τοπίο των παρόχων διαχειριζόμενων υπηρεσιών (MSPs) και καινοτομώντας διαρκώς στον χώρο των αντιγράφων ασφαλείας εδώ και δεκαετίες εξασφαλίσαμε να παραμείνουμε αρκετά μπροστά από την καμπύλη, τόσο εμείς όσο και οι πελάτες μας. Το πλέον ενοποιημένο, ολοκληρωμένο και ευφυές χαρτοφυλάκιο προϊόντων αντιγράφων ασφαλείας της Datto βοηθά τους MSPs όπως εσάς να προστατεύουν τα δεδομένα των πελατών τους, όπου κι αν βρίσκονται -παρέχοντας μεγαλύτερη αξία στους πελάτες και τα καλύτερα περιθώρια κέρδους για εσάς.

Στο διαδικτυακό σεμινάριο Backup Product Innovation που πραγματοποιήσαμε πριν από λίγο καιρό για τις καινοτομίες των προϊόντων λήψης αντιγράφων ασφαλείας (backup) συζητήθηκαν όλες οι σημαντικές καινοτομίες που εισήχθησαν πρόσφατα στο χαρτοφυλάκιο Backup της Datto για να ανεβάσετε το παιχνίδι σας ως MSP. Στο σεμινάριο δόθηκε έμφαση σε όλες τις νέες καινοτομίες/χαρακτηριστικά, όπως:

- Ενοποιημένη τιμολόγηση πελατών: Αυτή η λειτουργία αυτοματοποιεί τη διαδικασία κατανάλωσης, ελέγχου συμφωνίας και χρέωσης των δομοστοιχείων (modules) Datto Backup, βοηθώντας σας να εξαλείψετε την πολυπλοκότητα και τον χρόνο που συνεπάγονται οι χειροκίνητοι έλεγχοι και εργασίες. Στοιχεία μέτρησης κατανάλωσης από όλα τα προϊόντα Datto Backup θα προωθούνται αυτόματα στις συμβάσεις στα Autotask PSA και Kaseya BMS, απλοποιώντας την όλη διαδικασία.

- Ενσωμάτωση RMM: Η ενσωμάτωση των δομοστοιχείων δημιουργίας αντιγράφων ασφαλείας με το Datto RMM καθιστά την προστασία των δεδομένων απλούστερη και αποτελεσματικότερη. Σας επιτρέπει να εκτελείτε λειτουργίες δημιουργίας αντιγράφων ασφαλείας απευθείας από το Datto RMM, μειώνοντας τον στόχο για τον χρόνο αποκατάστασης (RTO) των πελατών σας. Επιπλέον, μειώνει τον χρόνο και το έργο που απαιτείται για την ένταξη των πελατών στις διάφορες μονάδες δημιουργίας αντιγράφων ασφαλείας καθώς όλα τα εργαλεία είναι διαθέσιμα στο Datto RMM.

- Hero reports: H εν λόγω λειτουργία σας επιτρέπει να αποδεικνύετε με ευκολία την αξία των υπηρεσιών σας εμφατικά και ξεκάθαρα στο πελατολόγιο σας. Με τις διορατικές, προσαρμόσιμες και διαισθητικές αναφορές/εκθέσεις του Hero reports, μπορείτε να εξοικονομήσετε έως και 75% του χρόνου του τεχνικού για την προετοιμασία αναφορών/εκθέσεων για τους πελάτες σας.

- Αποκατάσταση από καταστροφή με ένα κλικ: Η συγκεκριμένη λειτουργία επιτρέπει την κλωνοποίηση των ήδη διαμορφωμένων εικονικών μηχανών (VMs) και των δικτυακών ρυθμίσεων κατά τη διάρκεια της διαδικασίας αποκατάστασης από καταστροφή (DR), βελτιώνοντας σημαντικά την αποτελεσματικότητα της και μειώνοντας το χρόνο διακοπής λειτουργίας.

- Ενσωμάτωση του IT Glue το Datto SaaS Protection: Η ενσωμάτωση του IT Glue με το Datto SaaS Protection επιτρέπει την αυτοματοποιημένη τεκμηρίωση της υγείας των αντιγράφων ασφαλείας του Microsoft 365 και του Google Workspace από το Datto SaaS Protection στο IT Glue. Αυτή η ενσωμάτωση όχι μόνο παρέχει υψηλή ορατότητα της υγείας των αντιγράφων ασφαλείας σε εκατοντάδες και χιλιάδες χρήστες, αλλά φέρνει επίσης στο φως τυχόν απροστάτευτους χρήστες που χρειάζονται πρόσθετη προστασία.

Καθώς περιηγούμαστε στο δυναμικό και διαρκώς εξελισσόμενο τοπίο της προστασίας δεδομένων, αναγνωρίζουμε ότι η επιτυχία σας είναι και δική μας επιτυχία. Με τη συνεχή καινοτομία και την προσφορά εξατομικευμένων λύσεων, συνεχίζουμε να διασφαλίζουμε το μέλλον της επιχείρησής MSP σας σε έναν κόσμο που καθοδηγείται από τα δεδομένα. Έχουμε προγραμματίσει την διάθεση ορισμένων συναρπαστικών χαρακτηριστικών, προγραμμάτων και ενσωματώσεων για τα επόμενα τρίμηνα.

Παρακολουθήστε το ηχογραφημένο webinar εδώ για να μάθετε περισσότερα για όλες τις πρόσφατες καινοτομίες που έχει ανακοινώσει η Datto. Μπορείτε επίσης να ζητήσετε να λάβετε ένα demo για να διαπιστώσετε από πρώτο χέρι τους τρόπους που η Datto μπορεί να σας βοηθήσει να προστατεύσετε συνολικά τα δεδομένα των πελατών σας, ανεξάρτητα από την τοποθεσία τους.

Πηγή: Datto

Η κορυφαία στην αγορά προσφορά της Sophos στον τομέα της Διαχειριζόμενης Ανίχνευσης και Απόκρισης (MDR) εξακολουθεί να ενισχύεται διαρκώς, με περισσότερους από 20.000 οργανισμούς παγκοσμίως να προστατεύονται πλέον από την υπηρεσία.

Οι αναλυτές του κλάδου συμφωνούν. Είμαστε στην ευχάριστη θέση να ανακοινώσουμε ότι η Sophos ανακηρύχθηκε «Leader» από την Frost & Sullivan στην έκθεση της Frost Radar™ 2024 for Global Managed Detection and Response.

Σύμφωνα με την Frost & Sullivan, η Sophos ξεχώρισε ως ηγέτης στην αγορά MDR για την:

Ευελιξία της

Αναφέροντας τις εκτεταμένες ενσωματώσεις της Sophos τόσο με εγγενείς τεχνολογίες όσο και με τρίτων, η έκθεση υπογραμμίζει επίσης την ευελιξία που προσφέρεται τόσο στους τρόπους απόκρισης όσο και στις συνδρομητικές βαθμίδες της υπηρεσίας MDR.

Υποστήριξη για περιβάλλοντα της Microsoft

Η αξιολόγηση χαρακτηρίζει ως πλεονέκτημα την ικανότητα της Sophos να παρέχει υπηρεσίες MDR για περιβάλλοντα Microsoft, έχοντας την απαραίτητη τεχνογνωσία για διερεύνηση και απόκριση σε ειδοποιήσεις ασφαλείας της Microsoft από πηγές endpoint, cloud και identity μεταξύ άλλων.

Χωρίς περιορισμούς αντιμετώπιση συμβάντων

Η Frost & Sullivan επισημαίνει ένα ισχυρό στοιχείο διαφοροποίησης της υπηρεσίας Sophos MDR: «Για να προχωρήσει ένα βήμα πέρα από τις παραδοσιακές λειτουργίες και αρμοδιότητες των πλατφορμών MDR, η Sophos παρέχει υπηρεσίες απεριόριστης αντιμετώπισης συμβάντων ως μέρος της βασικής της προσφοράς».

Ταχεία ανάπτυξη

Αναγνωρίζοντας την επιτυχία μας στην αγορά, η έκθεση επισημαίνει ότι η Sophos «αναπτύσσεται ταχύτερα από τον μέσο όρο στην ήδη ταχέως αναπτυσσόμενη αγορά MDR» χάρη στην καλύτερη προσέγγιση του καναλιού και την ηγετική σκέψη της.

Κατεβάστε την πλήρη έκθεση της Frost & Sullivan

Διαρκής αναγνώριση από τον κλάδο

Το Sophos MDR συνεχίζει να συγκεντρώνει υψηλούς επαίνους από ειδικούς σε όλο τον κλάδο. Εκτός από αυτή την αναγνώριση της Frost & Sullivan, η Sophos είναι υπερήφανη που:

- Αποτέλεσε «Επιλογή πελατών» στην έκθεση Gartner Peer Insights για τη Διαχειριζόμενη Ανίχνευση και Απόκριση

- Βαθμολογήθηκε ως η #1 λύση MDR από τους πελάτες στις εκθέσεις G2 Winter 2024 Grid Reports

- Ονομάστηκε Αντιπροσωπευτικός Προμηθευτής στον Gartner Market Guide για τις Υπηρεσίες Διαχειριζόμενης Ανίχνευσης και Απόκρισης

Δείτε το πλήρες φάσμα των ανεξάρτητων διακρίσεων και επικυρώσεων στην ιστοσελίδα Sophos.com.

Για να μάθετε περισσότερα για την υπηρεσία Sophos MDR, μιλήστε με τον αντιπρόσωπο ή τον συνεργάτη της Sophos στην χώρα σας.

Πηγή: Sophos

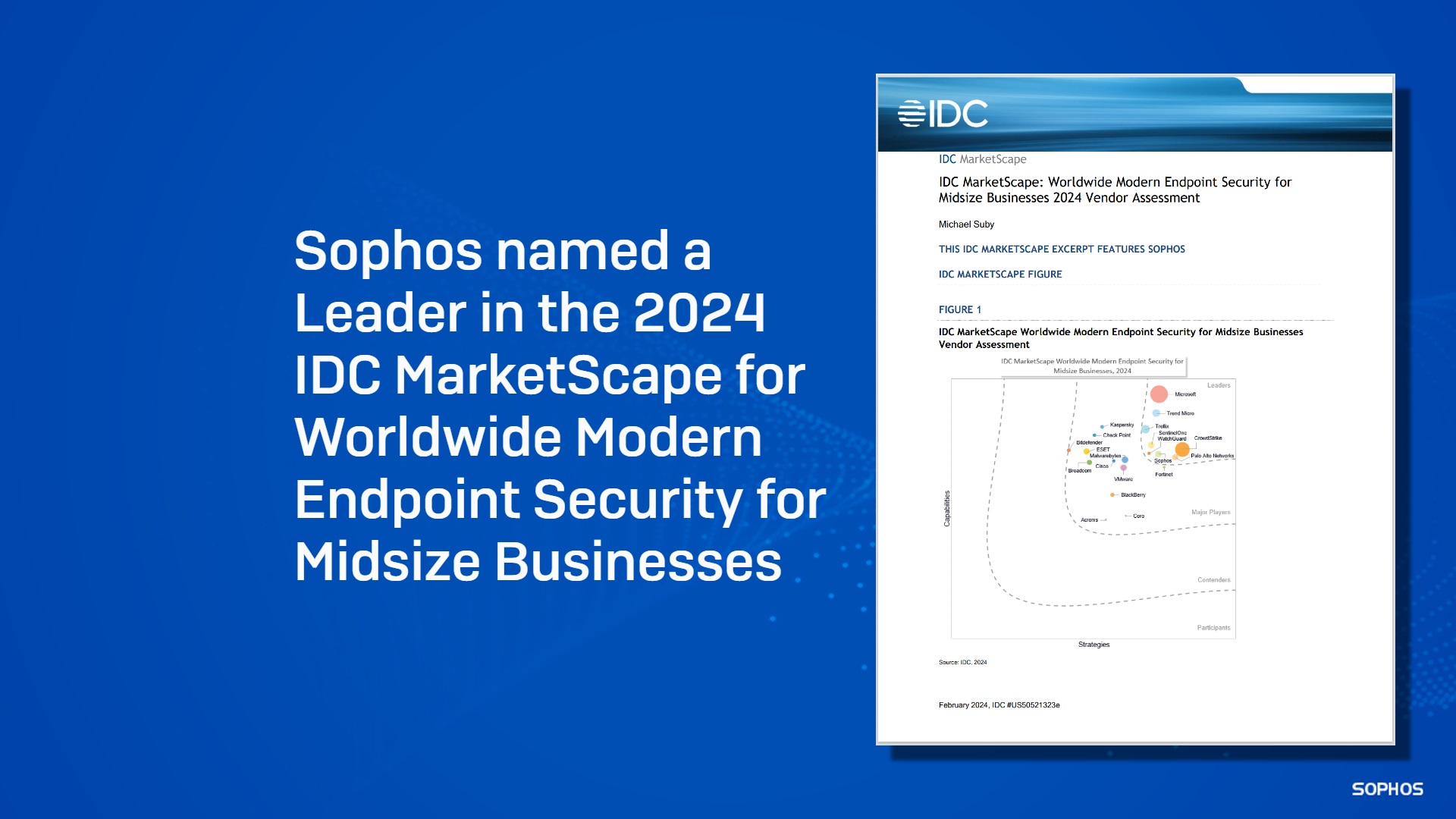

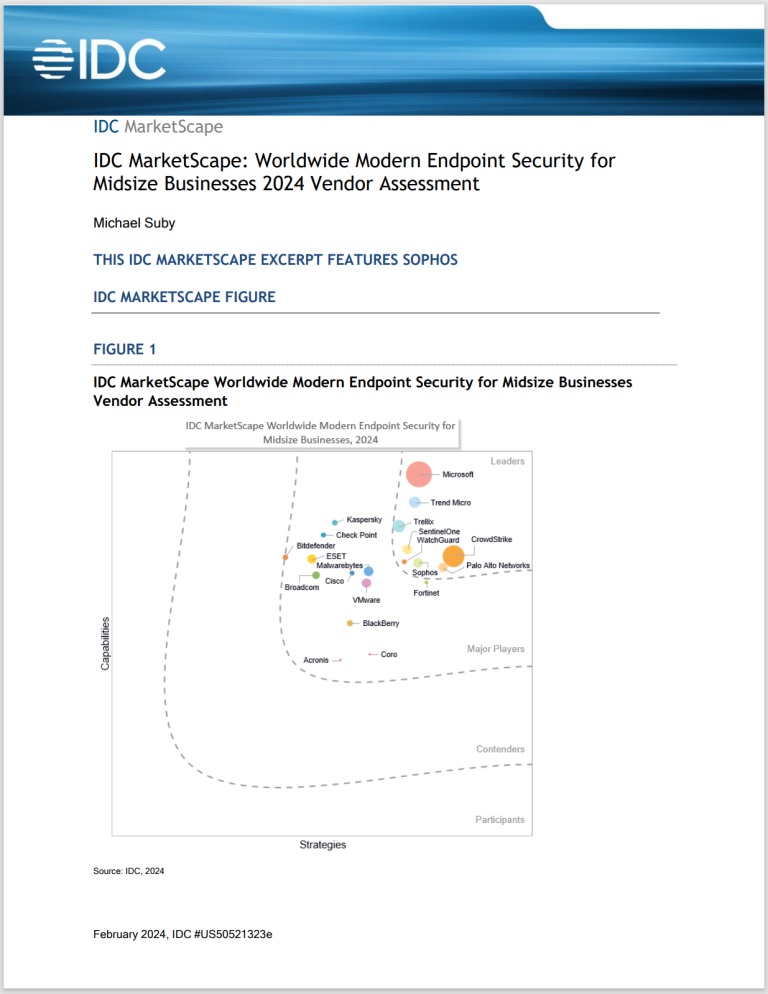

Είμαστε στην ευχάριστη θέση να ανακοινώσουμε ότι η Sophos ανακηρύχθηκε Leader στην έκθεση αξιολόγησης προμηθευτών IDC MarketScape: Worldwide Modern Endpoint Security for Small Businesses 2024 (doc #US50521424, Μάρτιος 2024). Η αναγνώριση αυτή έρχεται μετά την ανάδειξη της Sophos ως Leader στην έκθεση αξιολόγησης προμηθευτών IDC MarketScape: Worldwide Modern Endpoint Security for Midsize Businesses 2024 (doc #US50521323, Φεβρουάριος 2024).

Η έκθεση IDC MarketScape αξιολογεί τις επιχειρηματικές στρατηγικές και τις δυνατότητες πρόληψης, EDR και MDR των προμηθευτών σύγχρονης ασφάλειας τερματικών συσκευών, δίνοντας ιδιαίτερη έμφαση στις απαιτήσεις των μικρών επιχειρήσεων.

Σύμφωνα με την αξιολόγηση IDC MarketScape, «η Sophos θα πρέπει οπωσδήποτε να ληφθεί υπόψη από τις μικρές εταιρείες, ιδιαίτερα εκείνες που έχουν μεγάλες επιχειρηματικές απαιτήσεις ασφάλειας και μικρή έως καθόλου εσωτερική τεχνογνωσία σε θέματα ασφάλειας». Διαβάστε το σχετικό απόσπασμα:

«Κάθε οργανισμός, ανεξαρτήτως μεγέθους, υποφέρει από περιορισμούς στους πόρους. Το διακύβευμα για την κυβερνοασφάλεια, κυρίως για τις μικρές επιχειρήσεις, είναι τεράστιο καθώς πολλές από αυτές τις εταιρείες πασχίζουν να συμβαδίσουν» δήλωσε ο Michael Suby, Research Vice President του τμήματος Security & Trust της IDC. «Η Sophos, με το εκτεταμένο σύνολο τεχνολογιών προστασίας και την αποδεδειγμένη προσφορά υπηρεσιών MDR, αποτελεί μια εξαιρετική επιλογή που μπορεί να βοηθήσει μια μικρή επιχείρηση να βελτιώσει την κατάσταση ασφαλείας της με όποιον τρόπο της ταιριάζει καλύτερα – είτε με εργαλεία που θα βοηθήσουν τους ειδικούς που βρίσκονται στις τάξεις της είτε αξιοποιώντας την τεχνογνωσία της εξειδικευμένης ομάδας ασφάλειας MDR (της Sophos).

Εμπιστευτική υπηρεσία εντοπισμού και απόκρισης με διαχείριση

Η κυβερνοασφάλεια έχει γίνει τόσο πολύπλοκη που οι περισσότερες μικρές επιχειρήσεις αδυνατούν να συμβαδίσουν (με τις εξελίξεις) και χρειάζονται κάθε πλεονέκτημα. Η Sophos προσφέρει ανώτερα αποτελέσματα στον τομέα της κυβερνοασφάλειας, παρέχοντας στους πελάτες της όλα τα πλεονεκτήματα που χρειάζονται επειγόντως. Η υπηρεσία Managed Detection and Response που λειτουργεί 24/7 επιτρέπει στους οργανισμούς να μειώσουν τους κινδύνους και τα κόστη που σχετίζονται με περιστατικά ασφαλείας και παραβιάσεις δεδομένων που δυνητικά θα μπορούσαν να είναι καταστροφικές για τις μικρές επιχειρήσεις.

Η έκθεση IDC MarketScape επισημαίνει: «Η Sophos MDR, η οποία χρησιμοποιείται ήδη από περισσότερους από 20.000 πελάτες της Sophos, είναι μια δοκιμασμένη στο χρόνο υπηρεσία MDR σε συνδυασμό με τις δεσμεύσεις της Sophos με τους παρόχους ασφάλισης στον κυβερνοχώρο παρέχει την εμπιστοσύνη που χρειάζονται οι μικρές επιχειρήσεις για να επιτύχουν τους στόχους τους για την ασφάλεια των endpoint χωρίς να είναι ειδικοί σε θέματα ασφάλειας».

Καινοτόμες δυνατότητες προστασίας

Η Sophos παρέχει ισχυρή προληπτική ασφάλεια που μειώνει σημαντικά το φόρτο εργασίας των περιορισμένων σε πόρους μικρών επιχειρήσεων. Πιστεύουμε ότι η συνεχιζόμενη στρατηγική μας που δίνει έμφαση στο «πρώτα η προστασία» συνέβαλλε καθοριστικά στη τοποθέτηση της Sophos ως Leader στη συγκεκριμένη αξιολόγηση.

Καινοτομούμε συνεχώς για να είμαστε μπροστά από το εξελισσόμενο και επεκτεινόμενο τοπίο επιθέσεων. Η αξιολόγηση IDC MarketScape αναφέρεται στο εκτεταμένο σύνολο τεχνολογιών προστασίας της Sophos που παρέχονται ως στάνταρ χαρακτηριστικά στην προσφορά ασφάλειας τερματικών (endpoint security) μας και αναφέρει ορισμένες από τις πιο πρόσφατες καινοτομίες μας:

«Ακόμα και οι πλέον επιμελείς προσπάθειες αποτροπής των επιτιθέμενων, δεν υπάρχουν εγγυήσεις ότι όλοι οι τύποι επίθεσης μπορούν να αποτραπούν. Σε μία προσπάθεια να αντιμετωπιστεί αυτό το ενδεχόμενο, η Sophos πρόσθεσε πρόσφατα αρκετές νέες δυνατότητες: προσαρμοστική προστασία από επιθέσεις, προειδοποίηση κρίσιμων επιθέσεων και προστασία δεδομένων και ανάκτηση».

Λάβετε σχετική πληροφόρηση

Για να μάθετε περισσότερα για τους λόγους που η Sophos ανακηρύχθηκε Leader στην έκθεση IDC MarketScape for Worldwide Modern Endpoint Security for Small Businesses 2024, διαβάστε το απόσπασμα εδώ.

Πηγή: Sophos

Οι οργανισμοί θα πρέπει να εφαρμόσουν την αρχή του ελάχιστου προνομίου για την προστασία των ευαίσθητων δεδομένων τους από τη μη εξουσιοδοτημένη πρόσβαση. Για να εφαρμόσουν την αρχή του ελάχιστου προνομίου, οι εταιρείες και οι οργανισμοί πρέπει να ορίσουν ρόλους και δικαιώματα, να επενδύσουν σε μια λύση διαχείρισης προνομιακής πρόσβασης (PAM), να επιβάλουν τον έλεγχο ταυτότητας πολλαπλών παραγόντων (MFA), να εναλλάσσουν αυτομάτως τα διαπιστευτήρια για τους προνομιακούς λογαριασμούς, να τμηματοποιήσουν τα δίκτυα τους και να ελέγχουν τακτικά τα δικτυακά προνόμια. Συνεχίστε να διαβάζετε παρακάτω για να μάθετε περισσότερα για την αρχή του ελάχιστου προνομίου, για ποιους λόγους είναι σημαντική και πως μπορεί ο οργανισμός σας να την εφαρμόσει.

Τι είναι η αρχή του ελάχιστου προνομίου και γιατί είναι σημαντική;

Η Αρχή του Ελάχιστου Προνομίου (Principle of Least Privilege – PoLP) είναι μια έννοια που χρησιμοποιείται στην κυβερνοασφάλεια, σύμφωνα με την οποία οι χρήστες αποκτούν ακριβώς τα δικαιώματα πρόσβασης που χρειάζονται στο δίκτυο, στα δεδομένα και στα συστήματα για να κάνουν τη δουλειά τους και τίποτα περισσότερο. Η πρόσβαση με τα λιγότερα δυνατά προνόμια ισχύει για χρήστες, διαδικασίες, εφαρμογές, συστήματα και συσκευές IoT. Αποτρέπει τους χρήστες από την πρόσβαση σε πόρους που δεν χρειάζονται (για να κάνουν τη δουλειά τους) και περιορίζει το τι μπορούν να κάνουν με τους πόρους στους οποίους έχουν πρόσβαση.

Η πρόσβαση με τα λιγότερα προνόμια είναι σημαντική επειδή:

- Μειώνει την επιφάνεια επίθεσης: Η επιφάνεια επίθεσης αναφέρεται στα πιθανά σημεία εισόδου που μπορούν να αξιοποιήσουν οι κυβερνοεγκληματίες για να αποκτήσουν πρόσβαση σε ένα σύστημα και να κλέψουν δεδομένα. Με τον περιορισμό των προνομίων, οι οργανισμοί μπορούν να μειώσουν τα πιθανά σημεία εισόδου για μη εξουσιοδοτημένη πρόσβαση και να αποτρέψουν εύκολα τυχόν πιθανές απειλές.

- Ελαχιστοποιεί τις εσωτερικές απειλές: Οι απειλές εκ των έσω είναι απειλές στον κυβερνοχώρο που προέρχονται από το εσωτερικό ενός οργανισμού, όταν νυν ή πρώην εργαζόμενοι, συνεργάτες, εργολάβοι ή προμηθευτές αυξάνουν τον κίνδυνο παραβίασης συστημάτων και την διαρροή ή κλοπή ευαίσθητων δεδομένων. Με τον περιορισμό της πρόσβασης, οι οργανισμοί μπορούν να ελαχιστοποιήσουν την πιθανότητα παραβίασης ή της κλοπής και διαρροής ευαίσθητων δεδομένων.

- Αποτρέπει την πλευρική μετακίνηση: Πλευρική μετακίνηση έχουμε όταν κυβερνοεγκληματίες που απόκτησαν πρόσβαση στο εσωτερικό ενός οργανισμού μετακινούνται βαθύτερα στο δίκτυο κλιμακώνοντας προνόμια. Η πρόσβαση με τα ελάχιστα προνόμια αποτρέπει τη πλευρική μετακίνηση στους φορείς απειλών. Σε αυτή τη περίπτωση, ένας κυβερνοεγκληματίας περιορίζεται απλώς στα συστήματα και στα δεδομένα του λογαριασμού που παραβίασε και δεν μπορεί να μετακινηθεί βαθύτερα στο δίκτυο κλιμακώνοντας προνόμια.

- Τηρεί την κανονιστική συμμόρφωση: Η πρόσβαση με ελάχιστα προνόμια βοηθά τους οργανισμούς να προστατεύουν τα ευαίσθητα δεδομένα τους και να τηρούν τα κανονιστικά και βιομηχανικά πλαίσια συμμόρφωσης, όπως τα GDPR, HIPAA και SOX.

6 τρόποι εφαρμογής της αρχής του ελάχιστου προνομίου από οργανισμούς

Η αρχή του ελάχιστου προνομίου μπορεί να βοηθήσει τους οργανισμούς να βελτιώσουν την ασφάλειά τους και να προστατεύσουν τις ευαίσθητες πληροφορίες τους από τη μη εξουσιοδοτημένη πρόσβαση. Ακολουθούν έξι τρόποι εφαρμογής της αρχής του ελάχιστου προνομίου.

Καθορισμός ρόλων και δικαιωμάτων

Το πρώτο βήμα για την εφαρμογή της αρχής του ελάχιστου προνομίου είναι ο ορισμός ρόλων και δικαιωμάτων. Οι οργανισμοί πρέπει να καθορίσουν το επίπεδο πρόσβασης σε συγκεκριμένα ευαίσθητα δεδομένα και συστήματα – ποιος πρέπει να έχει πρόσβαση σε ποιους πόρους, γιατί έχει πρόσβαση τους συγκεκριμένους πόρους και για πόσο χρονικό διάστημα πρέπει να έχει πρόσβαση σε αυτούς. Στη συνέχεια πρέπει να καθορίσουν ποιον ρόλο έχει κάθε μέλος του οργανισμού και ποια δικαιώματα έχει κάθε μέλος βάσει του ρόλου του. Για να καταστήσουν το παραπάνω δυνατό, θα πρέπει να χρησιμοποιήσουν τον έλεγχο πρόσβασης βάσει ρόλου (RBAC) για τον καθορισμό των ρόλων και των δικαιωμάτων.

Το RBAC χορηγεί συγκεκριμένα δικαιώματα δικτύου με βάση τον προκαθορισμένο ρόλο ενός χρήστη. Οι χρήστες θα έχουν δικτυακή πρόσβαση που περιορίζεται σε συγκεκριμένα δεδομένα και συστήματα με βάση τον ρόλο τους στον οργανισμό και σε όσα χρειάζονται ακριβώς για να κάνουν τη δουλειά τους. Δεν θα πρέπει να έχουν πρόσβαση σε πόρους εκτός των καθηκόντων που τους έχουν ανατεθεί. Το RBAC περιορίζει τους χρήστες στο τι μπορούν να κάνουν με ένα σύστημα ή ένα αρχείο στο οποίο έχουν πρόσβαση. Για παράδειγμα, οι υπάλληλοι μάρκετινγκ χρειάζονται πρόσβαση σε δεδομένα πελατών αλλά όχι σε περιβάλλοντα προγραμματιστών και οι διαχειριστές πληροφορικής χρειάζονται πρόσβαση σε περιβάλλοντα προγραμματιστών αλλά όχι σε οικονομικά αρχεία.

Επενδύστε σε μια λύση PAM

Για να βοηθήσουν στη διαχείριση και την παρακολούθηση των προνομιούχων λογαριασμών, οι οργανισμοί πρέπει να επενδύσουν σε μια λύση διαχείρισης της προνομιακής πρόσβασης (PAM). Η PAM αναφέρεται στην διασφάλιση και διαχείριση λογαριασμών με πρόσβαση σε εξαιρετικά ευαίσθητα δεδομένα και συστήματα. Οι συγκεκριμένοι προνομιούχοι λογαριασμοί μπορούν να κυμαίνονται από λογαριασμούς τοπικού διαχειριστή έως λογαριασμούς υπηρεσιών μηχανών και λογαριασμούς προνομιούχων χρηστών. Με μια λύση PAM, οι οργανισμοί μπορούν να εφαρμόσουν πρόσβαση με ελάχιστα προνόμια, καθώς έχουν πλήρη ορατότητα σε ολόκληρη την υποδομή δεδομένων τους και στο πόση πρόσβαση έχουν οι χρήστες σε ευαίσθητα δεδομένα. Μπορούν να καθορίσουν ποιος μπορεί να έχει πρόσβαση σε προνομιακούς λογαριασμούς και πόση πρόσβαση πρέπει να έχει κάθε χρήστης. Οι λύσεις PAM συμβάλλουν στην αποτροπή της κατάχρησης προνομιακών λογαριασμών από εσωτερικές απειλές και της παραβίασης τους από φορείς απειλών.

Επιβολή MFA

Ο έλεγχος ταυτότητας πολλαπλών παραγόντων (MFA) είναι ένα πρωτόκολλο ασφαλείας που απαιτεί πρόσθετο έλεγχο ταυτότητας. Για να αποκτήσουν πρόσβαση σε έναν προνομιούχο λογαριασμό που προστατεύεται με MFA, οι εξουσιοδοτημένοι χρήστες θα πρέπει να παρέχουν πέρα από τα διαπιστευτήρια σύνδεσης και μια επιπλέον μορφή επαλήθευσης. Οι οργανισμοί πρέπει να επιβάλλουν MFA σε όλους τους προνομιακούς λογαριασμούς για να προσθέσουν ένα επιπλέον επίπεδο ασφάλειας και να διασφαλίσουν ότι μόνο εξουσιοδοτημένοι χρήστες μπορούν να έχουν πρόσβαση σε αυτούς. Σκεφτείτε ότι ακόμα και αν τα διαπιστευτήρια σύνδεσης στον προνομιακό λογαριασμό παραβιαστούν, οι κυβερνοεγκληματίες δεν θα μπορέσουν να αποκτήσουν πρόσβαση σε έναν λογαριασμό που προστατεύεται από MFA καθώς δεν θα μπορούν να παρέχουν την πρόσθετη πιστοποίηση ταυτότητας που απαιτείται.

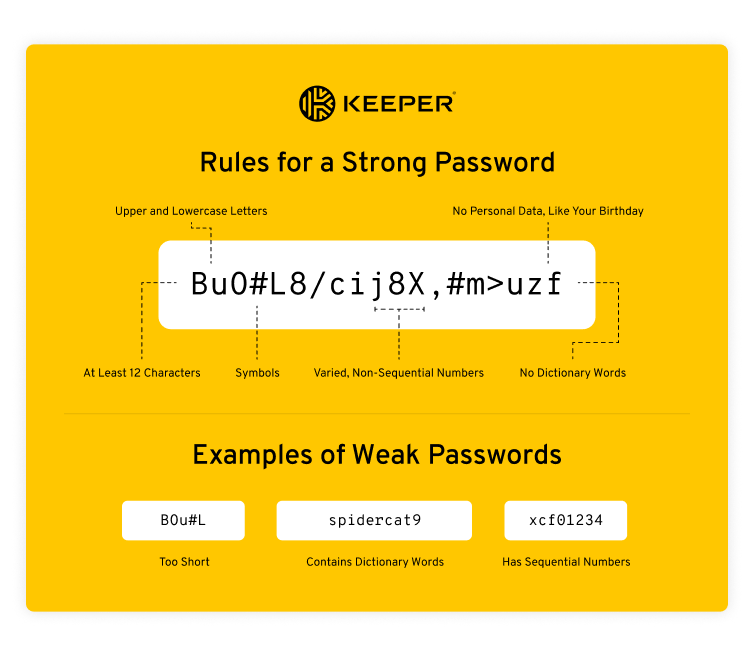

Αυτόματη εναλλαγή διαπιστευτηρίων για προνομιακούς λογαριασμούς

Η εναλλαγή κωδικών πρόσβασης είναι μια πρακτική κυβερνοασφάλειας κατά την οποία οι κωδικοί πρόσβασης αλλάζουν τακτικά σε ένα προκαθορισμένο χρονοδιάγραμμα. Οι οργανισμοί θα πρέπει να χρησιμοποιούν αυτοματοποιημένη εναλλαγή κωδικών πρόσβασης για την προστασία των προνομιούχων λογαριασμών από μη εξουσιοδοτημένη πρόσβαση. Δεδομένου ότι οι προνομιούχοι λογαριασμοί παρέχουν πρόσβαση σε ευαίσθητες πληροφορίες, οι οργανισμοί πρέπει να αλλάζουν τακτικά τους κωδικούς πρόσβασης για αυτούς τους λογαριασμούς. Με τον τρόπο αυτό αποκλείονται οι χρήστες που δεν χρειάζονται πλέον πρόσβαση στους λογαριασμούς και εμποδίζονται οι εγκληματίες του κυβερνοχώρου να σπάσουν τους κωδικούς πρόσβασης. Η χρήση αυτοματοποιημένης εναλλαγής κωδικών πρόσβασης διασφαλίζει ότι οι προνομιούχοι λογαριασμοί προστατεύονται με ισχυρούς και μοναδικούς κωδικούς πρόσβασης μετά από κάθε εναλλαγή.

Τμηματοποίηση δικτύου

Η τμηματοποίηση δικτύου διαιρεί και απομονώνει τμήματα του δικτύου ενός οργανισμού για τον έλεγχο της πρόσβασης σε ευαίσθητες πληροφορίες. Τα τμήματα αυτά χωρίζονται με βάση τον τύπο των ευαίσθητων πληροφοριών που αποθηκεύονται και τους χρήστες που χρειάζονται πρόσβαση. Η τμηματοποίηση περιορίζει την πρόσβαση σε ολόκληρο το δίκτυο και επιτρέπει στους χρήστες να έχουν πρόσβαση σε πόρους μόνο εντός των αντίστοιχων τμημάτων. Βοηθά στην αποτροπή της πλευρικής κίνησης από κυβερνοεγκληματίες που απόκτησαν μη εξουσιοδοτημένη πρόσβαση στο δίκτυο ενός οργανισμού, επειδή πολύ απλά θα περιοριστούν μόνο στο τμήμα του δικτύου που έχουν πρόσβαση. Για καλύτερη ασφάλεια στο δίκτυό τους, οι οργανισμοί μπορούν να δημιουργήσουν μικρο-τμήματα, τα οποία αποτελούν απομονωμένα δικτυακά τμήματα εντός του ήδη τμηματοποιημένου δικτύου.

Τακτικός έλεγχος των προνομίων δικτύου

Οι οργανισμοί πρέπει να ελέγχουν τακτικά τα προνόμια δικτύου, για να εξασφαλίζουν ότι οι σωστοί χρήστες έχουν την απολύτως απαραίτητη πρόσβαση σε πόρους για να κάνουν τη δουλειά τους όσο και για να αφαιρούν τυχόν χρήστες που δεν χρειάζονται πλέον πρόσβαση σε συγκεκριμένους πόρους. Ο τακτικός έλεγχος και η επανεξέταση των προνομίων και της δικτυακής πρόσβασης αποτρέπει τις υπερβολές, όταν οι χρήστες δηλαδή έχουν συσσωρεύσει υψηλότερα επίπεδα πρόσβασης από τα απολύτως απαραίτητα. Ο τακτικός έλεγχος των προνομίων παίζει σημαντικό ρόλο και βοηθά στην πρόληψη της κατάχρησης από τυχόν εσωτερικές απειλές και της μη εξουσιοδοτημένης πρόσβασης από κυβερνοεγκληματίες.

Χρησιμοποιήστε το Keeper® για να εφαρμόσετε την αρχή του ελάχιστου προνομίου

Ο καλύτερος τρόπος για την εφαρμογή της αρχής του ελάχιστου προνομίου είναι με μια λύση διαχείρισης της προνομιακής πρόσβασης (PAM). Με μια λύση PAM, οι οργανισμοί μπορούν να βλέπουν ποιος έχει πρόσβαση στο εταιρικό δίκτυο και να περιορίζουν την πρόσβαση σε ευαίσθητα δεδομένα. Μπορούν να προστατεύσουν τους προνομιακούς λογαριασμούς διασφαλίζοντας ότι οι εργαζόμενοι τους προστατεύουν με ισχυρούς και μοναδικούς κωδικούς πρόσβασης και έλεγχο ταυτότητας πολλαπλών παραγόντων (MFA).

Το KeeperPAM™ είναι μια λύση διαχείρισης της προνομιακής πρόσβασης που συμβάλλει στην απλοποίηση της διαχείρισης των προνομίων συνδυάζοντας τα keeper Enterprise Password Manager (EPM), Keeper Secrets Manager (KSM) και Keeper Connection Manager (KCM) σε μια ενιαία λύση. Με το KeeperPAM, οι οργανισμοί μπορούν να επιτύχουν πλήρη ορατότητα, ασφάλεια και έλεγχο κάθε προνομιούχου χρήστη σε κάθε συσκευή.

Πηγή: Keeper

Μερικά από τα πλεονεκτήματα της χρήσης φράσεων πρόσβασης (ή συνθηματικών φράσεων) είναι η εύκολη απομνημόνευση τους, η δυσκολία να «σπάσουν» από κυβερνοεγκληματίες και η κατά γενική ομολογία ασφάλεια που προσφέρουν σε σχέση με τους παραδοσιακούς κωδικούς πρόσβασης εξαιτίας κακών συνηθειών στη χρήση των κωδικών πρόσβασης.

Ορισμένα από τα μειονεκτήματα της χρήσης φράσεων πρόσβασης είναι ότι συνήθως διαπιστώνεται αδυναμία ή δυσκολία στην απομνημόνευση τους για κάθε έναν από τους λογαριασμούς που διατηρείτε, ότι ορισμένες ιστοσελίδες και εφαρμογές ενδέχεται να έχουν/υποστηρίζουν περιορισμένα όρια χαρακτήρων και ότι εξακολουθούν να είναι ευάλωτες στο να εκτεθούν σε δημόσιες παραβιάσεις δεδομένων. Συνεχίστε να διαβάζετε παρακάτω για να μάθετε περισσότερα σχετικά με τις φράσεις πρόσβασης και πότε είναι καλύτερο να τις χρησιμοποιείτε για να προστατεύσετε τους διαδικτυακούς λογαριασμούς και τις εφαρμογές σας.

Τι είναι η φράση πρόσβασης

Η φράση πρόσβασης (passphrase) είναι ένας τύπος κωδικού πρόσβασης που δημιουργείται χρησιμοποιώντας έναν τυχαίο συνδυασμό ασυνήθιστων λέξεων. Δεδομένου ότι οι φράσεις πρόσβασης ή οι συνθηματικές φράσεις δημιουργούνται με τη χρήση πολλαπλώς συνήθως λέξεων, είναι γενικά μακρύτερες, ευκολότερο να τις θυμάστε και θεωρούνται ασφαλέστερες από τη χρήση παραδοσιακών κωδικών πρόσβασης. Οι παραδοσιακοί κωδικοί πρόσβασης είναι συχνά αδύναμοι και επαναχρησιμοποιούνται σε πολλούς λογαριασμούς, επειδή γενικότερα οι χρήστες αδυνατούν ή δυσκολεύονται να απομνημονεύουν πολλούς ισχυρούς κωδικούς πρόσβασης (για τους διάφορους λογαριασμούς που διατηρούν).

Όμως παρόλο που οι συνθηματικές φράσεις θεωρούνται ασφαλέστερες γενικότερα, εξακολουθούν να υπάρχουν κανόνες που οι χρήστες οφείλουν να λαμβάνουν υπόψη τους κατά τη δημιουργία ισχυρών φράσεων πρόσβασης. Μια ισχυρή φράση πρόσβασης θα πρέπει να έχει τα ακόλουθα χαρακτηριστικά.

- Να περιλαμβάνει τουλάχιστον τέσσερις λέξεις με τέσσερα ή περισσότερα γράμματα η καθεμία

- Να αποτελείται από τουλάχιστον 16 χαρακτήρες

- Να περιλαμβάνει κεφαλαία και πεζά γράμματα, αριθμούς και σύμβολα

- Να μην διαθέτει προσωπικές πληροφορίες

- Να μην περιλαμβάνει λέξεις που σχετίζονται μεταξύ τους

- Να μην επαναχρησιμοποιείται σε πολλαπλούς λογαριασμούς

Τα πλεονεκτήματα της χρήσης μιας φράσης πρόσβασης

Ακολουθούν τρία πλεονεκτήματα της χρήσης φράσεων πρόσβασης ή συνθηματικών φράσεων έναντι των παραδοσιακών κωδικών πρόσβασης.

Εύκολη απομνημόνευση

Επειδή οι συνθηματικές φράσεις αποτελούνται από διαφορετικές λέξεις, είναι συνήθως ευκολότερο για τους χρήστες να τις απομνημονεύσεις, ειδικά όταν συγκρίνονται με τους παραδοσιακούς κωδικούς πρόσβασης. Για να είναι ισχυρός ένας παραδοσιακός κωδικός πρόσβασης, θα πρέπει να αποτελείται από μία ποικιλία χαρακτήρων και να έχει μήκος τουλάχιστον 16 χαρακτήρων. Όμως ένας μακρύς, σύνθετος κωδικός πρόσβασης είναι δυσκολότερος στην απομνημόνευση του από μία μακρά συνθηματική φράση που περιέχει ένα ορισμένο μείγμα χαρακτήρων.

Οι κυβερνοεγκληματίες δυσκολεύονται να τις «σπάσουν» ή να τις μαντέψουν

Όσο μεγαλύτερη είναι μια φράση πρόσβασης, τόσο περισσότερο χρόνο χρειάζονται οι κυβερνοεγκληματίες για να την μαντέψουν ή να τη σπάσουν. Και αυτό οφείλεται στην εντροπία του κωδικού πρόσβασης. Η εντροπία κωδικού πρόσβασης είναι μια μαθηματική εξίσωση που χρησιμοποιείται για να καθοριστεί αν θα ήταν εύκολο ή δύσκολο για έναν εγκληματία του κυβερνοχώρου να σπάσει τον κωδικό πρόσβασης. Η εντροπία κωδικού πρόσβασης λαμβάνει υπόψη την διακύμανση του μήκους του κωδικού πρόσβασης από τον αριθμό των χαρακτήρων που χρησιμοποιούνται σε αυτόν. Επειδή οι φράσεις πρόσβασης είναι μεγαλύτερες λόγω των πολλαπλών λέξεων, η εντροπία είναι μεγαλύτερη, γεγονός που δυσκολεύει περισσότερο τους κυβερνοεγκληματίες να τις σπάσουν.

Ασφαλέστερες από τους παραδοσιακούς κωδικούς πρόσβασης

Όπως αναφέρθηκε και παραπάνω, πολλοί άνθρωποι όταν καλούνται να δημιουργήσουν κωδικούς πρόσβασης καταφεύγουν στη χρήση αδύναμων κωδικών επειδή θέλουν να είναι σε θέση να τους θυμούνται για διάφορους λογαριασμούς. Αυτό οδηγεί συχνά στην επαναχρησιμοποίηση τους, γεγονός που θέτει όλους τους λογαριασμούς τους σε κίνδυνο να παραβιαστούν αν ένας κυβερνοεγκληματίας καταφέρει να «σπάσει» ή να αποκτήσει πρόσβαση σε έναν έστω κωδικό πρόσβασης που επαναχρησιμοποιείται. Η χρήση συνθηματικών φράσεων ως κωδικών πρόσβασης απομακρύνει αυτόν τον κίνδυνο, καθώς είναι και ισχυρές και εύκολες στην απομνημόνευση.

Τα μειονεκτήματα της χρήσης μιας φράσης πρόσβασης

Ακολουθούν τρία βασικά μειονεκτήματα της χρήσης φράσεων πρόσβασης.

Ορισμένοι ιστότοποι και εφαρμογές έχουν χαμηλά όρια χαρακτήρων

Όσο μεγαλύτερη είναι μια συνθηματική φράση, τόσο ασφαλέστερη θεωρείται. Η χρήση ωστόσο φράσεων πρόσβασης ενδέχεται να μην είναι δυνατή σε κάποιες περιπτώσεις όπως σε ορισμένες ιστοσελίδες και εφαρμογές που έχουν χαμηλά όρια χαρακτήρων. Αντ’ αυτού, οι χρήστες θα πρέπει στις συγκεκριμένες ιστοσελίδες και εφαρμογές να χρησιμοποιήσουν παραδοσιακούς ισχυρούς κωδικούς πρόσβασης για να διασφαλίσουν ότι οι κυβερνοεγκληματίες δεν θα μαντέψουν και δεν θα τους «σπάσουν» με ευκολία. Σας προτείνουμε να χρησιμοποιήσετε μια γεννήτρια κωδικών πρόσβασης για να σας βοηθήσει να δημιουργήσετε ισχυρούς και απαραβίαστους κωδικούς πρόσβασης.

Είναι αδύνατον να θυμάστε φράσεις πρόσβασης για κάθε λογαριασμό σας

Παρόλο που είναι ευκολότερο να θυμάστε συνθηματικές φράσεις από μακροσκελείς, πολύπλοκους κωδικούς πρόσβασης, αποκλείεται να είστε σε θέση να τις θυμάστε για κάθε λογαριασμό σας. Ο μέσος άνθρωπος έχει σχεδόν 100 λογαριασμούς, από τραπεζικούς λογαριασμούς και λογαριασμούς ηλεκτρονικού ταχυδρομείου μέχρι λογαριασμούς σε μέσα κοινωνικής δικτύωσης, οπότε ακόμη και αν επιλέξετε να χρησιμοποιήσετε φράσεις πρόσβασης για την προστασία καθενός λογαριασμού από αυτούς, θα είναι αδύνατο να θυμάστε από μόνοι σας όλες τις συνθηματικές φράσεις.

Εξακολουθούν να είναι ευάλωτες σε παραβιάσεις δεδομένων

Παρόλο που οι κωδικοί πρόσβασης – όπως και οι φράσεις πρόσβασης – προορίζονται για να προστατεύσουν τους διαδικτυακούς λογαριασμούς σας από τη μη εξουσιοδοτημένη πρόσβαση, εξακολουθούν να είναι ευάλωτοι/ες σε παραβιάσεις δεδομένων. Και αυτό ισχύει ιδιαίτερα για όσους χρήστες δεν έχουν ενεργοποιημένο τον έλεγχο ταυτότητας πολλαπλών παραγόντων (Multi-Factor Authentication -MFA) στους λογαριασμούς τους. Ο MFA προσθέτει ένα επιπλέον επίπεδο ασφάλειας στους διαδικτυακούς λογαριασμούς σας, απαιτώντας από τον χρήστη να επαληθεύσει την ταυτότητα του προτού αποκτήσει πρόσβαση στον λογαριασμό του. Όσο περισσότερες μέθοδοι MFA είναι ενεργοποιημένες σε έναν λογαριασμό, τόσο ασφαλέστερος θα είναι.

Όταν συμβαίνουν παραβιάσεις δεδομένων, δεν έχει σημασία αν ο κωδικός πρόσβασης ενός χρήστη ήταν ισχυρός ή όχι – το μόνο που έχει σημασία είναι ο τρόπος με τον οποίο ο οργανισμός προστατεύει τις πληροφορίες των χρηστών, οι οποίες μεταξύ άλλων περιλαμβάνουν και τα διαπιστευτήριά τους. Αν τα διαπιστευτήρια ενός χρήστη δεν είναι καταλλήλως προστατευμένα και ασφαλισμένα, τότε είναι ευάλωτα στο να εκτεθούν δημοσίως σε μια παραβίαση δεδομένων.

Πότε να χρησιμοποιήσετε μια φράση πρόσβασης

Οι φράσεις πρόσβασης ή οι συνθηματικές φράσεις είναι ιδανικές στην περίπτωση που χρειάζεται να δημιουργήσετε κωδικούς για μικρό αριθμό λογαριασμών. Σε όσο περισσότερους λογαριασμούς χρησιμοποιείτε συνθηματικές φράσεις, τόσο περισσότερες θα πρέπει να θυμάστε απέξω. Πολλοί άνθρωποι επιλέγουν να χρησιμοποιούν συνθηματικές φράσεις όταν δημιουργούν τον κύριο κωδικό πρόσβασης για έναν λογαριασμό, όπως αυτός που χρησιμοποιείται σε έναν διαχειριστή κωδικών πρόσβασης.

Οι διαχειριστές κωδικών πρόσβασης είναι εργαλεία που βοηθούν τους χρήστες στη δημιουργία, τη διαχείριση και την ασφαλή αποθήκευση των ευαίσθητων δεδομένων τους, όπως είναι τα διαπιστευτήρια τους σε διαδικτυακούς λογαριασμούς, τα στοιχεία των πιστωτικών καρτών τους ή άλλα ευαίσθητα αρχεία και προσωπικά δεδομένα. Οι εφαρμογές διαχείρισης κωδικών πρόσβασης καταργούν την ανάγκη των χρηστών να θυμούνται πολλαπλούς κωδικούς πρόσβασης. Αντιθέτως, το μόνο που χρειάζεται να κάνουν οι χρήστες, είναι να δημιουργήσουν και να θυμούνται έναν μοναδικό κωδικό πρόσβασης, τον κύριο. Αυτός ο κωδικός πρόσβασης θα πρέπει να είναι τόσο ισχυρός όσο και εύκολος στην απομνημόνευση, οπότε η χρήση μίας ισχυρής συνθηματικής φράσης στη συγκεκριμένη περίπτωση είναι ιδανική.

Οι φράσεις πρόσβασης είναι ασφαλείς και απομνημονεύονται εύκολα

Οι φράσεις πρόσβασης είναι ένας πολύ καλός τρόπος δημιουργίας κωδικών πρόσβασης που είναι τόσο ισχυροί όσο και εύκολοι στην απομνημόνευση. Όμως, παρόλο που είναι δυνατό να θυμάστε με ευκολία μία ή δύο συνθηματικές φράσεις, είναι αδύνατο να απομνημονεύσετε μια συνθηματική φράση για κάθε έναν από τους λογαριασμούς σας. Ένας διαχειριστής κωδικών πρόσβασης όπως το Keeper® μπορεί να σας βοηθήσει σε αυτό. Το Keeper βοηθά τους χρήστες να δημιουργούν, να αποθηκεύουν και να διαχειρίζονται τους κωδικούς πρόσβασης για κάθε έναν από τους λογαριασμούς τους. Το Keeper αποθηκεύει επίσης τους κωδικούς ελέγχου ταυτότητας δύο παραγόντων (2FA) για να καταστήσει την διασφάλιση των λογαριασμών με προστασία MFA απλούστερη.

Είστε έτοιμοι να δείτε πως η εφαρμογή Keeper Password Manager μπορεί να σας βοηθήσει να ασφαλίσετε τους διαδικτυακούς λογαριασμούς σας; Ξεκινήστε μια δωρεάν δοκιμή 30 ημερών σήμερα.

Πηγή: Keeper

Οι επαγγελματίες από τον χώρο της κυβερνοασφάλειας αποτελούν βασικό στοιχείο της άμυνας ενός οργανισμού στον κυβερνοχώρο. Αν και έχουν γραφτεί πολλά για την έλλειψη εξειδικευμένου προσωπικού κυβερνοασφάλειας, έχει δοθεί πολύ λιγότερη έμφαση σε όλα εκείνα τα στοιχεία που θα μπορούσαν να δώσουν ώθηση σε αυτούς τους επαγγελματίες για να φέρουν τα καλύτερα δυνατά αποτελέσματα και να έχουν μεγαλύτερο αντίκτυπο. Εν ολίγοις, πως θα μπορούσαμε να τους προετοιμάσουμε καλύτερα για την επιτυχία. Η πρόσφατη μελέτη μας στοχεύει να προωθήσει αυτόν τον τομέα κατανόησης, διερευνώντας το ζήτημα: Επηρεάζει η οργανωσιακή δομή μίας επιχείρησης τα αποτελέσματα κυβερνοασφάλειας; Ελπίζουμε τα ευρήματα να αποδειχθούν χρήσιμα σε όσους εξετάζουν πως να οργανώσουν ή να δομήσουν ένα κέντρο επιχειρήσεων κυβερνοασφαλείας ή μία οργανική μονάδα ασφάλειας πληροφοριακών συστημάτων για να πετύχει τα καλύτερα δυνατά αποτελέσματα. Κατεβάστε την έκθεση.

Προσέγγιση

Αφετηρία για τη συγκεκριμένη ανάλυση, ήταν μια ανεξάρτητη έρευνα που ανατέθηκε από τη Sophos σε εξωτερική εταιρεία, η οποία διερευνά και εξετάζει τις εμπειρίες 3.000 επαγγελματιών από τον τομέα της πληροφορικής/κυβερνοασφάλειας, οι οποίοι εργάζονται σε οργανισμούς μεσαίου μεγέθους (μεταξύ 100 και 5.000 εργαζομένων) σε 14 χώρες. Η έρευνα διεξήχθη το πρώτο τρίμηνο του 2023 και αποκάλυψε την σημερινή πραγματικότητα του ransomware, των κινδύνων στον κυβερνοχώρο και των λειτουργιών ασφαλείας για τους επαγγελματίες κυβερνοασφαλείας που δραστηριοποιούνται στην πρώτη γραμμή. Τα ευρήματα αποτέλεσαν τη βάση των εκθέσεων Sophos State of Ransomware 2023 και State of Cybersecurity 2023.

Η παρούσα ανάλυση εξέτασε αυτές τις εμπειρίες κυβερνοασφάλειας υπό το πρίσμα της οργανωσιακής δομής που υπήρχε. Στόχος ήταν να προσδιοριστεί αν υπάρχει κάποια σχέση μεταξύ της οργάνωσης ή της δομής της επιχείρησης και των αποτελεσμάτων και, αν ναι, ποια ήταν εκείνη που απέφερε τα καλύτερα αποτελέσματα.

Οι συμμετέχοντες στην έρευνα επέλεξαν ένα από τα ακόλουθα μοντέλα που αντιπροσώπευε καλύτερα τη δομή των λειτουργιών κυβερνοασφάλειας και πληροφορικής στον οργανισμό τους:

- Μοντέλο 1: Η ομάδα πληροφορικής και η ομάδα κυβερνοασφάλειας είναι ξεχωριστοί οργανισμοί (n=1.212)

- Μοντέλο 2: Μια εξειδικευμένη ομάδα κυβερνοασφάλειας αποτελεί μέρος του οργανικής μονάδας πληροφορικής (n=1.529)

- Μοντέλο 3: Δεν υπάρχει ειδική ομάδα κυβερνοασφάλειας- αντ’ αυτού, η ομάδα πληροφορικής διαχειρίζεται την κυβερνοασφάλεια (n=250)

Εννέα ερωτηθέντες δεν εμπίπτουν σε κανένα από αυτά τα μοντέλα και έτσι αποκλείστηκαν από την ανάλυση. Οι οργανισμοί που ανέθεσαν πλήρως την κυβερνοασφάλειά τους σε εξωτερικούς συνεργάτες, για παράδειγμα σε ένα MSSP, αποκλείστηκαν από την έρευνα.

Σύνοψη

Η ανάλυση αποκάλυψε ότι οι οργανισμοί με ειδική ομάδα κυβερνοασφάλειας στο πλαίσιο μιας ευρύτερης ομάδας πληροφορικής ανέφεραν τα καλύτερα συνολικά αποτελέσματα κυβερνοασφάλειας (μοντέλο 2) σε σχέση με τις άλλες δύο ομάδες. Αντιθέτως, οι οργανισμοί όπου οι ομάδες πληροφορικής και κυβερνοασφάλειας είναι χωριστές (μοντέλο 1) ανέφεραν τις χειρότερες εμπειρίες συνολικά.

Αν και η κυβερνοασφάλεια και οι ευρύτερες λειτουργίες πληροφορικής αποτελούν ξεχωριστές ειδικότητες, η σχετική επιτυχία του μοντέλου 2 μπορεί να οφείλεται στο γεγονός ότι οι κλάδοι είναι επίσης άρρηκτα συνδεδεμένοι: οι έλεγχοι κυβερνοασφάλειας έχουν συχνά άμεσο αντίκτυπο στις λύσεις πληροφορικής, ενώ η εφαρμογή καλής υγιεινής στον κυβερνοχώρο, όπως για παράδειγμα, η εφαρμογή επιδιορθώσεων κώδικα (patching) και το κλείδωμα του RDP, εκτελείται συχνά από την ομάδα πληροφορικής.

Η μελέτη κατέστησε επίσης σαφές ότι αν δεν έχετε βασικές δεξιότητες και ικανότητες κυβερνοασφάλειας, ο τρόπος δομής ή οργάνωσης της ομάδας δεν έχει και μεγάλη σημασία για πολλά από τα αποτελέσματα ασφαλείας σας. Οι οργανισμοί που επιθυμούν να συμπληρώσουν και να επεκτείνουν τις δυνατότητες τους εσωτερικά με τρίτους εξειδικευμένους εμπειρογνώμονες κυβερνοασφάλειας (για παράδειγμα, παρόχους MDR ή MSSP) θα πρέπει να αναζητήσουν ευέλικτους συνεργάτες που μπορούν να επιδείξουν την ικανότητα να λειτουργούν ως επέκταση της ευρύτερης εσωτερικής ομάδας.

Βασικά σημεία ανάλυσης

Η ανάλυση συγκρίνει τις αναφερόμενες εμπειρίες των τριών ομάδων σε διάφορους τομείς, αποκαλύπτοντας ορισμένα αποτελέσματα που προκαλούν προβληματισμό.

Βασική αιτία των επιθέσεων ransomware

Εξαιρετικό ενδιαφέρον έχει ότι η βασική αιτία των επιθέσεων ransomware που αναφέρθηκε διέφερε ανάλογα με την οργανωτική δομή:

- Μοντέλο 1: Σχεδόν οι μισές επιθέσεις (47%) ξεκίνησαν μέσω εκμετάλλευσης μίας ευπάθειας (exploited vulnerability) ενώ το 24% ήταν αποτέλεσμα παραβιασμένων διαπιστευτηρίων.

- Μοντέλο 2: Η εκμετάλλευση μίας ευπάθειας (30%) και τα παραβιασμένα διαπιστευτήρια (32%) ήταν σχεδόν εξίσου πιθανό να αποτελούν τη βασική αιτία της επίθεσης.

- Μοντέλο 3: Σχεδόν οι μισές επιθέσεις (44%) ξεκίνησαν με παραβιασμένα διαπιστευτήρια και μόλις το 16% μέσω εκμετάλλευσης μίας ευπάθειας.

Αποκατάσταση από ransomware

Οι οργανισμοί του Μοντέλου 1 ήταν πολύ πιο πιθανό να πληρώσουν τα λύτρα σε σχέση με τις άλλες ομάδες και ανέφεραν το χαμηλότερο ποσοστό χρήσης αντιγράφων ασφαλείας για την ανάκτηση κρυπτογραφημένων δεδομένων. Εκτός του ότι ήταν η ομάδα που ήταν πιο πιθανό να πληρώσει τα λύτρα, οι οργανισμοί του Μοντέλου 1 ανέφεραν επίσης ότι πλήρωσαν πολύ υψηλότερα λύτρα, με τη πληρωμή κατά μέσο όρο να είναι υπερδιπλάσια εκείνης που πραγματοποίησαν τα Μοντέλα 2 και 3.

Λειτουργίες ασφαλείας

Το μεγαλύτερο συμπέρασμα από αυτόν τον τομέα ανάλυσης είναι ότι την ώρα που οι οργανισμοί του Μοντέλου 2 τα καταφέρνουν καλύτερα στην παροχή επιχειρησιακών λειτουργιών ασφαλείας, οι περισσότεροι οργανισμοί θεωρούν ότι είναι δύσκολο να παρέχουν αποτελεσματικές λειτουργίες ασφαλείας από μόνοι τους. Ουσιαστικά, ο τρόπος με τον οποίο έχετε οργανώσει/δομήσει την ομάδα δεν κάνει και σημαντική διαφορά αν δεν έχετε βασικές ικανότητες και δεξιότητες.

Καθημερινή διαχείριση της κυβερνοασφάλειας

Υπάρχουν πολλά κοινά σημεία σε αυτόν τον τομέα και στις τρεις ομάδες και όλες αντιμετωπίζουν παρόμοιες προκλήσεις. Περισσότεροι από τους μισούς ερωτηθέντες και στα τρία μοντέλα ανέφεραν ότι οι κυβερνοαπειλές είναι πλέον πολύ προηγμένες για να μπορέσει ο οργανισμός τους να τις αντιμετωπίσει από μόνος του και χωρίς εξωτερική βοήθεια (60% Μοντέλο 1, 51% Μοντέλο 2, 54% Μοντέλο 3).

Όλα τα Μοντέλα μοιράζονται επίσης παρόμοιες ανησυχίες γύρω από τις απειλές και τους κινδύνους στον κυβερνοχώρο. Η διαρροή δεδομένων και το ηλεκτρονικό ψάρεμα (συμπεριλαμβανομένου και του spear phishing) συμπεριλαμβάνονται στις τρεις κορυφαίες ανησυχίες για τον κυβερνοχώρο και για τις τρεις ομάδες, ενώ η λανθασμένη διαμόρφωση των εργαλείων κυβερνοασφαλείας είναι ο πλέον κοινός αντιλαμβανόμενος κίνδυνος σε όλα τα Μοντέλα. Ουσιαστικά, όλοι έχουν τις ίδιες μεγαλύτερες ανησυχίες, ανεξάρτητα από την οργανωτική δομή.

Σημαντική σημείωση

Παρόλο που η παρούσα ανάλυση παρέχει μοναδικές πληροφορίες για τους τρόπους που σχετίζονται η οργανωτική δομή του τμήματος πληροφορικής/κυβερνοασφάλειας και τα αναφερόμενα αποτελέσματα, δεν διερευνά τις αιτίες πίσω από αυτά τα αποτελέσματα, δηλαδή την αιτιώδη συνάφεια. Κάθε οργανισμός είναι διαφορετικός και η δομή της λειτουργίας του τμήματος πληροφορικής/κυβερνοασφάλειας είναι μία από τις πολλές μεταβλητές που μπορούν να επηρεάσουν την τάση για την επίτευξη καλών αποτελεσμάτων κυβερνοασφάλειας, συμπεριλαμβανομένου του κλάδου, του επιπέδου δεξιοτήτων των μελών της ομάδας, του επιπέδου στελέχωσης, της ηλικίας του οργανισμού και άλλων. Αυτά τα διδάγματα θα πρέπει να χρησιμοποιούνται μαζί με άλλες εκτιμήσεις για τον προσδιορισμό της καλύτερης προσέγγισης για κάθε οργανισμό ξεχωριστά.

Μάθετε περισσότερα

Για να μάθετε περισσότερα και να δείτε την πλήρη ανάλυση, κατεβάστε την έκθεση. Όπως αναφέρεται, η ανάλυση αυτή επικεντρώνεται στη συσχέτιση και όχι στην αιτιώδη συνάφεια και απαιτείται περαιτέρω έρευνα για να κατανοηθούν οι αιτίες πίσω από τα συγκεκριμένα αποτελέσματα. Μπροστά στις σημερινές προκλήσεις στην κυβερνοασφάλεια, κάθε κέρδος για εκείνους που αμύνονται είναι σημαντικό και ελπίζουμε ότι η ανάλυση αυτή θα δώσει ώθηση για περαιτέρω έρευνα και μελέτη σχετικά με το πως οι οργανισμοί μπορούν να αξιοποιήσουν την εσωτερική τους δομή για να βελτιστοποιήσουν τις άμυνες τους.

Πηγή: Sophos

Τα τελευταία δεκαπέντε χρόνια, έχουν αναφερθεί στο Γραφείο Πολιτικών Δικαιωμάτων των ΗΠΑ (OCR) τουλάχιστον 5.887 μεγάλες παραβιάσεις δεδομένων στον κλάδο της υγειονομικής περίθαλψης. Με τόσα πολλά ευαίσθητα προσωπικά δεδομένα να βρίσκονται μαζεμένα σε ένα μέρος, δεν είναι περίεργο που ο κλάδος της υγειονομικής περίθαλψης αποτελεί πρωταρχικό στόχο κυβερνοεπιθέσεων.

Η κατάσταση της κυβερνοασφάλειας στην υγειονομική περίθαλψη

Σύμφωνα με την ιστοσελίδα HIPAA Journal, οι παραβιάσεις δεδομένων με στόχο τον κλάδο της υγειονομικής περίθαλψης παρουσιάζουν αυξητική τάση τα τελευταία χρόνια, με 46 εκατομμύρια αρχεία να βρίσκονται εκτεθειμένα το 2021 και σχεδόν 52 εκατομμύρια έναν χρόνο μετά. Το 2023 ωστόσο ήταν η χρονιά που «καταρρίφθηκαν όλα τα προηγούμενα ρεκόρ, φτάνοντας τον εκπληκτικό αριθμό των 133 εκατομμυρίων όσον αφορά τα αρχεία που εκτέθηκαν, εκλάπησαν ή αποκαλύφθηκαν χωρίς εξουσιοδότηση» αναφέρει η ιστοσελίδα HIPAA Journal.

Σύμφωνα επίσης με την έκθεση Verizon 2023 Data Breach Investigations Report, το 35% των παραβιάσεων δεδομένων υγειονομικής περίθαλψης προέρχεται από εσωτερικούς παράγοντες (π.χ. κακόβουλους υπαλλήλους) ενώ το υπόλοιπο 65% προέρχεται από εξωτερικούς παράγοντες. Ποια είναι τα κίνητρα των επιτιθέμενων που στοχεύουν οργανισμούς σε αυτόν τον κλάδο; Σύμφωνα με την ίδια έκθεση: χρήματα, κατασκοπεία, διασκέδαση και ιδεολογία, με αυτή τη σειρά.

Υπάρχουν όμως διάφοροι βασικοί παράγοντες που καθιστούν την υγειονομική περίθαλψη έναν κλάδο με υψηλή στοχοποίηση:

- Τεράστιες ποσότητες ευαίσθητων δεδομένων

Με τεράστιο όγκο προσωπικών πληροφοριών για την υγεία (PHI) και άλλες μορφές δεδομένων προσωπικού χαρακτήρα (PII) στις βάσεις δεδομένων τους, οι οργανισμοί υγειονομικής περίθαλψης αποτελούν τζάκποτ πλούτου δεδομένων για τους κυβερνοεγκληματίες. - Αργή ψηφιοποίηση

Αυτή η χαλαρή κουλτούρα τεχνολογικής αναβάθμισης-ενημέρωσης έχει κάνει πολλές ιατρικές ομάδες να μην βιάζονται να μεταβούν στα ψηφιακά αρχεία και, κατά συνέπεια, να βρίσκονται ακόμα στο στάδιο της εκμάθησης όσον αφορά την ασφάλεια τους.. - Κίνδυνοι από τρίτους

Η παγκόσμια αλυσίδα εφοδιασμού της υγειονομικής περίθαλψης είναι τόσο μεγάλη που το μέγεθος της αγοράς διαχείρισης της αλυσίδας εφοδιασμού υγειονομικής περίθαλψης αναμένεται να υπερδιπλασιαστεί τα επόμενα έξι χρόνια και ήδη αποτιμάται σε σχεδόν 3 δισεκατομμύρια δολάρια σε παγκόσμιο επίπεδο. Και στο παραπάνω δεν συμπεριλαμβάνεται καν η αλυσίδα εφοδιασμού λογισμικού, και με την πανταχού παρούσα ψηφιοποίηση, οι απειλές στον κυβερνοχώρο μπορούν να παραμονεύουν οπουδήποτε μεταξύ των προμηθευτών.

Επιπλέον, οι πιο συνηθισμένες κυβερνοαπειλές και ευπάθειες που οδηγούν σε παραβιάσεις δεδομένων είναι:

- Οι επιθέσεις Ransomware

- Το ηλεκτρονικό ψάρεμα (phishing) μέσω του ηλεκτρονικού ταχυδρομείου

- Ευπάθειες σε ηλεκτρονικά αρχεία υγείας

- Απειλές εκ των έσω

- Χαμένες, κλεμμένες ή ξεχασμένες συσκευές και υπολογιστές

- Απάτες ταυτότητας

- Επιθέσεις DDoS

Ρίχνοντας μία περισσότερο βαθιά ματιά σε ορισμένες εξ αυτών, οι επιθέσεις ransomware σε νοσοκομεία έχουν αλλάξει προς το χειρότερο, είναι πιο προηγμένες και «σοφιστικέ» και τείνουν ορισμένες φορές να εξελίσσονται σε ζήτημα ζωής ή θανάτου, καθώς ανάμεσα στις συσκευές που έχουν παραβιαστεί ενδέχεται να περιλαμβάνονται απινιδωτές, χειρουργική τεχνολογία και μηχανήματα υποστήριξης της ζωής. Όσον αφορά την κοινωνική μηχανική, το ηλεκτρονικό ψάρεμα (phishing) δεν είναι η μοναδική βασική αιτία παραβίασης δεδομένων υγειονομικής περίθαλψης, ωστόσο φαίνεται να βρίσκεται σε ανοδική πορεία με το 57% των επαγγελματιών κυβερνοασφάλειας στον τομέα της υγειονομικής περίθαλψης να δηλώνουν ότι το πιο σοβαρό περιστατικό ασφαλείας που αντιμετώπισαν είχε σχέση με το ηλεκτρονικό ψάρεμα (phishing).

Από τότε επίσης που τέθηκε σε ισχύ το 2014 η εντολή για τα Ηλεκτρονικούς Φακέλους Υγείας (EMR), οι ομάδες υγειονομικής περίθαλψης που δεν είχαν προηγούμενη εμπειρία στη δημιουργία ψηφιακών εγγράφων υγείας έπρεπε πλέον να μάθουν και να τα ασφαλίζουν – με ποικίλα επίπεδα επιτυχίας. Σε μία έκθεση της Critical Insight επισημαίνεται ότι οι παραβιάσεις που σχετίζονταν με τους Ηλεκτρονικούς Φακέλους Υγείας αντιπροσώπευαν το 7% του συνόλου των παραβιάσεων δεδομένων στον τομέα της υγειονομικής περίθαλψης εντός χρονικής περιόδου μόλις έξι μηνών.

Οι κυριότερες προκλήσεις για τον κλάδο

Παρόλο που τα ποσοστά επιθέσεων μπορεί να είναι υψηλά, μπορούμε να πούμε με αυτοπεποίθηση ότι ο τομέας της υγειονομικής περίθαλψης έχει το μερίδιό του στα προβλήματα διασφάλισης των δεδομένων των ασθενών του. Οι κύριες προκλήσεις για τον κλάδο περιλαμβάνουν:

- Αύξηση του κόστους

Rising costs associated with healthcare and tight security budgets make it nearly impossible for healthcare organizations to effectively manage the vast amount of data flowing through their systems and storage spaces. - Πολύπλοκες τεχνολογίες

Οι νεότερες τεχνολογίες, όπως τα smartphones, τα tablets ή ακόμη και οι ιατρικές συσκευές IoT, μπορούν να «ανατρέψουν» ανθρώπους και διαδικασίες και τα παλαιότερα συστήματα ασφαλείας στον τομέα της υγειονομικής περίθαλψης δυσκολεύονται να συμβαδίσουν. Καθώς οι οργανισμοί προχωρούν με τον ψηφιακό μετασχηματισμό τους και μεταβαίνουν στο νέφος (cloud) διαφοροποιώντας τα ψηφιακά τους τοπία, αποτελεί πρόκληση για τους ηγέτες ασφαλείας να διασφαλίσουν την ασφάλεια των ιατρικών τους συσκευών. Οι ιατρικές συσκευές, όπως οι ακτίνες Χ και οι μαγνητικοί τομογράφοι, αποτελούν επίσης ισχυρό φορέα επίθεσης για τους χάκερ. - Πολυσύνθετα συστήματα και πανκαναλικές αλληλεπιδράσεις

Η πολυπλοκότητα των συστημάτων για τους ηλεκτρονικούς φακέλους υγείας, η αυξημένη χρήση του νέφους (cloud), ο αυξανόμενος αριθμός εφαρμογών που σχετίζονται με την υγεία και η εργασία εξ αποστάσεως (ακόμη και οι επισκέψεις σε γιατρούς) διευρύνουν την επιφάνεια επίθεσης στην ιατρική, εισάγοντας περισσότερες ευκαιρίες για επιθέσεις σε τερματικές συσκευές.

Λύσεις στον ορίζοντα

Παρά τις προκλήσεις, υπάρχουν επίσης και λύσεις που έρχονται στο προσκήνιο. Ένα τέτοιο παράδειγμα αποτελεί η Στρατηγική Κυβερνοασφάλειας για τον κλάδο της Υγειονομικής Περίθαλψης (HHS) του Υπουργείου Υγείας και Ανθρωπίνων Υπηρεσιών των ΗΠΑ. Πρόκειται για ένα πλαίσιο που θεσπίστηκε από την ομοσπονδιακή κυβέρνηση για να βοηθήσει στην προστασία του κλάδου υγειονομικής περίθαλψης από απειλές κυβερνοασφάλειας. Στους φορείς του περιλαμβάνονται:

- Καθιέρωση εθελοντικών στόχων ασφάλειας στον κλάδο της υγειονομικής περίθαλψης

- Κίνητρα για την επίτευξη αυτών των στόχων ασφαλείας

- Εφαρμογή μιας στρατηγικής στο ευρύτερο επίπεδο HHS για αυστηρότερη επιβολή και λογοδοσία

- Επέκταση και ωρίμανση του «one-stop shop» της HHS για την ασφάλεια στον κυβερνοχώρο της υγειονομικής περίθαλψης.

Η κυβερνητική παρέμβαση και στρατηγική είναι ένα ενθαρρυντικό βήμα προς την ανάπτυξη ώριμων κανονισμών για την κυβερνοασφάλεια στην υγειονομική περίθαλψη. Παρόλα αυτά, είναι και ένα βήμα που πρέπει να συνδυαστεί με τη σωστή τεχνολογία ασφάλειας.

Βέλτιστες πρακτικές κυβερνοασφάλειας για την υγειονομική περίθαλψη και πως μπορεί να βοηθήσει η Fortra

Κατά τη χάραξη της στρατηγικής ασφαλείας τους, είναι σημαντικό για τους οργανισμούς να δίνουν προτεραιότητα στην πρόληψη και όχι απλώς στη θεραπεία. Η πρόληψη συμβάλλει σε μεγάλο βαθμό στην προστασία των δεδομένων προσωπικού χαρακτήρα και των πληροφοριών υγείας (PHI και PII) από το να βρεθούν εκτεθειμένα σε πρώτη φάση ενώ σε δεύτερη φάση βοηθούν νοσοκομεία και ιατρικούς ομίλους να αποφύγουν να ζημιωθούν σε επίπεδο συστημάτων και φήμης.

Ακολουθούν μερικές συμβουλές για την υλοποίηση μιας προληπτικής προσέγγισης στην ασφάλεια:

- Επιλέξτε μια πολυεπίπεδη λύση ασφάλειας δεδομένων που θα σας βοηθήσει να διαβαθμίσετε τα δεδομένα, να εντοπίσετε και να αποτρέψετε διαρροές, να κρυπτογραφήσετε ευαίσθητα δεδομένα που βρίσκονται τόσο σε κατάσταση ηρεμίας όσο και κατά τη μεταφορά τους καθώς και να παράσχετε πρόληψη απώλειας δεδομένων (DLP) επόμενης γενιάς στην υγειονομική περίθαλψη.

- Παρακολουθήστε τις αλλαγές στα συστήματα ηλεκτρονικών φακέλων υγείας σας, ώστε να γνωρίζετε πότε ένα μη εξουσιοδοτημένο μέρος προσπαθεί να κάνει αλλαγές χωρίς τη συγκατάθεση του ιδιοκτήτη.

- Εκτελέστε αξιολογήσεις κινδύνου στο δίκτυο, στις τεχνολογίες, στο λογισμικό και στις εφαρμογές σας για να καλύψετε τυχόν ευπάθειες και κενά ασφαλείας. Προχωρήστε σε τακτικούς ελέγχους και σε εφαρμογή ενημερώσεων κώδικα στο λογισμικό σας για να διασφαλίσετε ότι όλα τα συστήματα σας είναι ενημερωμένα.

- Επενδύστε σε μια ισχυρή λύση διακυβέρνησης και διαχείρισης ταυτοτήτων (IGA) για να σας βοηθήσει να διαχειριστείτε σωστά την πρόσβαση σε ιατρικές συσκευές, νοσοκομειακούς χώρους και εφαρμογές.

- Επιλέξτε μια πλατφόρμα διαχείρισης ταυτότητας και πρόσβασης (IAM) που βασικά στοιχεία της αποτελούν μία λύση διαχειριζόμενης μεταφοράς αρχείων (MFT) και μία μεθοδολογία μηδενικής εμπιστοσύνης. Οι λύσεις ασφαλούς μεταφοράς αρχείων HIPAA επιτρέπουν στην ομάδα σας να εργάζεται με αυτοπεποίθηση και να επικεντρώνεται σε αυτό που έχει πραγματικά σημασία – ενώ παράλληλα έχει διασφαλισμένη την ασφάλεια των ασθενών, του οργανισμού και του κλάδου.

- Βρείτε μια αξιόπιστη λύση ασφάλειας ηλεκτρονικού ταχυδρομείου που να μπορεί να αναγνωρίσει την καλή συμπεριφορά ηλεκτρονικού ταχυδρομείου από την κακή.

- Διαχειριστείτε και παρακολουθήστε στενά τους τρίτους προμηθευτές που έχουν πρόσβαση στα συστήματα και στα δεδομένα σας.

- Διατηρείστε ένα λεπτομερές σχέδιο ανίχνευσης και αντιμετώπισης περιστατικών που μπορείτε να αξιοποιήσετε ανά πάσα στιγμή. Την ώρα που δίνετε προτεραιότητα στην πρόληψη, είναι ζωτικής σημασίας να είστε σε εγρήγορση την κρίσιμη στιγμή.

- Μοιραστείτε τις εμπειρίες σας. Συνεργαστείτε με ειδικούς σε θέματα ασφάλειας γύρω από την υγειονομική περίθαλψη και με κυβερνητικούς φορείς για να μοιραστείτε την τεχνογνωσία σας και να βρείτε καινοτόμες λύσεις για ανερχόμενες απειλές.

Και να θυμάστε, οι καλές λύσεις λογισμικού κυβερνοασφάλειας για τον κλάδο της υγειονομικής περίθαλψης προσφέρουν αποτελεσματική συμμόρφωση για να σας βοηθήσουν να συμβαδίσετε με πρότυπα όπως τα:

- HIPAA και HITECH

- PCI DSS, CCPA, GDPR, SOX

- NIST Framework

- CISA Healthcare Mitigation Guide

Πηγή: Fortra

Το Sophos NDR μπορεί πλέον να εφαρμοστεί σε AWS AMI (Amazon Machine Image) για όλους τους πελάτες των προϊόντων NDR και XDR/MDR της Sophos με αδειοδοτημένο πακέτο ενσωματώσεων που απαιτεί συλλέκτη πληροφοριών (αρχείων καταγραφής).

Το Sophos NDR στο AWS προσφέρει πολλά πλεονεκτήματα όσον αφορά την ανίχνευση και την αντιμετώπιση απειλών:

Τι λαμβάνετε

Cloud-native παρακολούθηση της ασφάλειας:

- Οι AWS-native αισθητήρες NDR μπορούν πλέον να παρέχουν με αποτελεσματικό τρόπο ορατότητα στην κίνηση των δεδομένων στο δίκτυο και στα συμβάντα ασφαλείας σε περιβάλλοντα AWS. Και αυτό είναι ζωτικής σημασίας για την παρακολούθηση και την ασφάλεια των cloud-based φόρτων εργασίας.

- Αν ο αισθητήρας NDR είναι εξωτερικός στο περιβάλλον AWS, τότε η κίνηση των δεδομένων δικτύου θα πρέπει να δρομολογηθεί στον εξωτερικό αισθητήρα NDR με σημαντική επίπτωση στη μεταφορά δεδομένων.

Κλιμάκωση:

- Η εφαρμογή-εγκατάσταση ενός αισθητήρα NDR ως AMI σας επιτρέπει να κλιμακώσετε τις δυνατότητες παρακολούθησης της ασφάλειας σας σε συνάρτηση με την ανάπτυξη της υποδομής AWS σας. Μπορείτε εύκολα να εκκινήσετε πολλαπλά στιγμιότυπα (instances) του αισθητήρα για να καλύψετε μεγαλύτερα περιβάλλοντα ή αυξανόμενους φόρτους εργασίας.

- Κάθε εγκατεστημένος αισθητήρας μπορεί να υποστηρίξει δικτυακή κίνηση 1GB/s μέσω μιας διαμόρφωσης span/ rspan.

Ανίχνευση και απόκριση απειλών σε πραγματικό χρόνο:

- Το Sophos NDR παρακολουθεί σε πραγματικό χρόνο τόσο την κρυπτογραφημένη όσο και την μη κρυπτογραφημένη δικτυακή κίνηση, ανιχνεύοντας και ειδοποιώντας για πιθανά περιστατικά και συμβάντα ασφαλείας.

- Ο συνδυασμός των Sophos NDR και XDR/MDR με το Sophos Firewall στο AWS παρέχει Active Threat Response σε πραγματικό χρόνο αποκλείοντας επιτόπου τους ενεργούς αντιπάλους.

Πως λειτουργεί

Το Amazon Machine Image (AMI) είναι ένα προ-διαμορφωμένο είδωλο (image) εικονικής μηχανής που χρησιμοποιείται για τη δημιουργία στιγμιότυπων Amazon Elastic Compute Cloud (EC2) στο περιβάλλον Amazon Web Services (AWS). Ένα AMI περιέχει τις απαραίτητες πληροφορίες για την εκκίνηση ενός εκτελούμενου στιγμιότυπου (instance), οι οποίες περιλαμβάνουν το περιβάλλον εκτέλεσης (OS), τον εξυπηρετητή εφαρμογών και οποιοδήποτε πρόσθετο λογισμικό απαιτείται για την εκτέλεση της εφαρμογής σας. Το AWS AMI υποστηρίζει επίσης συλλέκτες αρχείων καταγραφής για ενσωματώσεις τρίτων, καθώς και NDR.

Ξεκινώντας

Δείτε το βίντεο, την τεκμηρίωση και τους συνδέσμους για το AWS στην κοινότητα Sophos NDR για να λάβετε όλες τις πληροφορίες που χρειάζεστε για να ξεκινήσετε άμεσα.

Πηγή: Sophos

Μπορείτε να αποτρέψετε την κλοπή της «ταυτότητάς» σας στα μέσα κοινωνικής δικτύωσης με την εφαρμογή αυστηρών ρυθμίσεων απορρήτου, την προστασία των λογαριασμών κοινωνικής δικτύωσης σας με ισχυρούς κωδικούς πρόσβασης, τον προσεκτικό έλεγχο κάθε αιτήματος για φίλο ή ακόλουθο, με το να είστε σε επιφυλακή για κάθε απόπειρα ηλεκτρονικού ψαρέματος και τον περιορισμό των όσων μοιράζεστε στα μέσα κοινωνικής δικτύωσης. Και καθώς κάθε σχεδόν άτομο διαθέτει έναν τουλάχιστον λογαριασμό κοινωνικής δικτύωσης, οι κυβερνοεγκληματίες το γνωρίζουν και επιχειρούν να το εκμεταλλευτούν για να πραγματοποιήσουν διάφορων τύπων κυβερνοεπιθέσεις, συμπεριλαμβανομένης και της κλοπής της ταυτότητας.

Τι είναι η κλοπή ταυτότητας στα μέσα κοινωνικής δικτύωσης;

Η κλοπή ταυτότητας σε ένα μέσο κοινωνικής δικτύωσης πραγματοποιείται όταν κυβερνοεγκληματίες χρησιμοποιούν πλατφόρμες κοινωνικής δικτύωσης, όπως το Instagram και το Facebook, για να κλέψουν δεδομένα προσωπικού χαρακτήρα ή τις προσωπικά αναγνωρίσιμες πληροφορίες (PII) σας. Ορισμένοι κυβερνοεγκληματίες φτάνουν στο σημείο ακόμη και να αποκτήσουν πρόσβαση στους λογαριασμούς που διατηρείτε στα μέσα κοινωνικής δικτύωσης για να συγκεντρώσουν ακόμη περισσότερες πληροφορίες για εσάς.

Όταν ένας κυβερνοεγκληματίας του κυβερνοχώρου έχει αρκετές πληροφορίες για εσάς, μπορεί να τις χρησιμοποιήσει για να κλέψει την ταυτότητά σας. Και η κλοπή ταυτότητας όχι μόνο μπορεί να σας κοστίσει πολύ ακριβά, αλλά μπορεί επίσης να είναι χρονοβόρα καθώς και ψυχικά και συναισθηματικά εξαντλητική.

Πως πραγματοποιείται η κλοπή ταυτότητας στα μέσα κοινωνικής δικτύωσης

Η κλοπή ταυτότητας στα μέσα κοινωνικής δικτύωσης μπορεί να πραγματοποιηθεί με διάφορους τρόπους, αλλά ένας από τους συνηθέστερους είναι οι επιθέσεις κατάληψης λογαριασμού (ATO ή Account Takeover Attacks). Μια επίθεση ATO είναι όταν ένας κυβερνοεγκληματίας καταλαμβάνει έναν από τους διαδικτυακούς σας λογαριασμούς και σας αποκλείει από αυτόν αλλάζοντας τον κωδικό πρόσβασής σας. Εφόσον δεν γνωρίζετε πλέον τον κωδικό πρόσβασης του λογαριασμού σας, δεν μπορείτε να συνδεθείτε σε αυτόν μέχρι να επαναφέρετε τον κωδικό πρόσβασης ή να επικοινωνήσετε με την υπηρεσία εξυπηρέτησης πελατών του μέσου κοινωνικής δικτύωσης που σας ενδιαφέρει.

Όσο ένας κυβερνοεγκληματίας έχει πρόσβαση στο λογαριασμό σας, μπορεί να κάνει οτιδήποτε σε αυτόν, όπως να προχωρά σε αναρτήσεις ή να επιχειρήσει να εξαπατήσει τους φίλους και τους ακόλουθους σας. Για ορισμένους κυβερνοεγκληματίες, η κατάληψη ενός από τους λογαριασμούς σας είναι μόνο η αρχή καθώς ενδέχεται να επιχειρήσουν να καταλάβουν και άλλους κρίσιμης σημασίας λογαριασμούς σας, όπως ο τραπεζικός σας λογαριασμός.