Νέα

Η Sophos είναι στην ευχάριστη θέση να ανακοινώσει νέες, συναρπαστικές βελτιστοποιήσεις στην κονσόλα διερεύνησης στο Sophos XDR καθώς και ενσωμάτωση με τα δεδομένα του Microsoft 365.

Ελαχιστοποιήστε τον χρόνο διερεύνησης με την κονσόλα Ερευνών

Ο χρόνος είναι εξαιρετικά πολύτιμος όταν διερευνάται ένα συμβάν. Η κατανόηση της έκτασης και του αντικτύπου είναι κρίσιμης σημασίας για τη διαμόρφωση μιας γρήγορης και αποτελεσματικής ανταπόκρισης. Η κονσόλα Έρευνες έχει σχεδιαστεί με γνώμονα να βοηθήσει στην αποτελεσματικότερη λειτουργία των πολυάσχολων πλέον ομάδων ασφαλείας και διαχείρισης πληροφορικής.

Εξοικονομήστε χρόνο, δείτε την εικόνα συνολικά με συγκεντρωτικές (aggregated) ανιχνεύσεις

Οι πολλαπλές, ξεχωριστές ανιχνεύσεις απειλών στο ίδιο ευρύτερο συμβάν συσχετίζονται αυτόματα και ανατίθενται στην ίδια Έρευνα. Για παράδειγμα, ανιχνεύσεις που ενεργοποιούν τον ίδιο κανόνα ταξινόμησης απειλής εντός 24 ωρών προστίθενται σε μία μοναδική Έρευνα, εξαλείφοντας την ανάγκη να προστεθούν χειροκίνητα από έναν αναλυτή. Οι ανιχνεύσεις που επηρεάζουν τις ίδιες συσκευές επίσης προστίθενται αυτομάτως στην ίδια Έρευνα, εξοικονομώντας πολύτιμο χρόνο στην ομάδα SOC (Security Operations Center) και βοηθώντας τη να κατανοήσει το ταχύτερο δυνατόν την έκταση και τον αντίκτυπο ενός συμβάντος.

Οι αναλυτές μπορούν επίσης να προσθέτουν χειροκίνητα ανιχνεύσεις σε μια Έρευνα ή να δημιουργήσουν εκ νέου μία Έρευνα αξιοποιώντας ένα checkbox πολλαπλών επιλογών για να ελαχιστοποιήσουν τον χρόνο ενασχόλησης.

Ταχύτερη ανταπόκριση χάρη στις αυτόματες ειδοποιήσεις ηλεκτρονικού ταχυδρομείου

Όταν δημιουργείται μία νέα Έρευνα, τα σχετικά μέλη της ομάδας ειδοποιούνται αυτόματα για την ταχύτερη δυνατή ανταπόκριση. Το μήνυμα ηλεκτρονικού ταχυδρομείου περιλαμβάνει μία περίληψη της έρευνας με κρίσιμες πληροφορίες για την γρήγορη και αποτελεσματική ενημέρωση του αναλυτή, όπως το αναγνωριστικό (ID) της Έρευνας, τον βαθμό επικινδυνότητας της ανίχνευσης, τον αριθμό των συσκευών που επηρεάστηκαν και έναν γρήγορο σύνδεσμο στην έρευνα. Η ομάδα επίσης ειδοποιείται αυτόματα όταν μία έρευνα που βρίσκεται σε εξέλιξη ανατίθεται σε ένα νέο μέλος της.

Εργαστείτε ως μία ενιαία ομάδα χρησιμοποιώντας δυναμικές σημειώσεις

Η ενότητα σημειώσεων στην κονσόλα Ερευνών παρέχει στα μέλη της ομάδας τη δυνατότητα να μοιράζονται γρήγορα μεταξύ τους πληροφορίες για την πρόοδο και τα αποτελέσματα. Μπορεί να προστεθεί ελεύθερης μορφής κείμενο, χαρακτηριστικό που διευκολύνει τις ομάδες με πολλούς αναλυτές να συνεργάζονται, να μοιράζονται πληροφορίες και να ανταποκρίνονται ταχύτερα στις απειλές.

Δείτε την εικόνα συνολικά – νέα ενσωμάτωση δεδομένων Microsoft 365

Πολλοί οργανισμοί χρησιμοποιούν την πλατφόρμα Microsoft 365, κάτι που την καθιστά πολύτιμο κομμάτι της κυβερνοασφάλειας. Ο νέος connector στο Sophos Central για το Microsoft 365 επιτρέπει στους χρήστες XDR να συμπεριλάβουν αυτήν την πλούσια πηγή δεδομένων στις Έρευνες απειλών και στη συντήρηση της ασφάλειας των λειτουργιών πληροφορικής του οργανισμού. Ένα παράδειγμα είναι ο εντοπισμός χρηστών με ύποπτα μεγάλους αριθμούς αποτυχημένων προσπαθειών σύνδεσης.

Ξεκινώντας

Όλοι οι πελάτες Sophos XDR μπορούν να έχουν πρόσβαση στην κονσόλα Ερευνών μέσω του το Sophos Central. Οι περισσότερες από αυτές τις ισχυρές λειτουργίες είναι ήδη διαθέσιμες στους πελάτες του Sophos XDR, με τις τελευταίες να έχουν διατεθεί από τις 7 Φεβρουαρίου 2022. Για να αποκτήσετε πρόσβαση στα δεδομένα του Microsoft 365 είναι απαραίτητο να έχει ενεργοποιηθεί ο connector: Συνδεθείτε στο Sophos Central -> Ενσωματώσεις τρίτων -> Αρχεία καταγραφής δραστηριότητας χρήστη Microsoft 365.

Αν θέλετε να δοκιμάσετε το Sophos XDR, μπορείτε είτε να ξεκινήσετε μια δοκιμή (αν έχετε λογαριασμό Sophos Central) είτε να δοκιμάσετε το Intercept X, το οποίο περιλαμβάνει XDR.

Πηγή: Sophos

Οι λύσεις Ασφαλείας Πληροφοριών και Διαχείρισης Συμβάντων (SIEM) θεωρούνται συχνά ως αναγκαιότητα κυρίως για τις μεγάλες επιχειρήσεις που έχουν τεραστίου μεγέθους περιβάλλοντα για παρακολούθηση και τον εντοπισμό απειλών για την ασφάλεια τους. Το παραπάνω ωστόσο ίσχυε τη περασμένη δεκαετία, στις πρώτες ημέρες της εμφάνισης των λύσεων SIEM στην αγορά. Στις μέρες μας πλέον, οι επιχειρησιακές υποδομές πληροφορικής είναι αρκετά -και γίνονται ακόμα περισσότερο- πολυσύνθετες καθώς το τοπίο απειλών εξακολουθεί να αλλάζει και να εξελίσσεται. Σήμερα, οι μικρομεσαίες επιχειρήσεις (SMB) αγωνίζονται να διαχειριστούν χειροκίνητα την ασφάλεια των περιβαλλόντων πληροφορικής τους. Όμως πως ακριβώς μπορεί σήμερα μία μικρομεσαία επιχείρηση να επωφεληθεί από μία λύση SIEM; Διαβάστε παρακάτω για να μάθετε.

1.Οι λύσεις SIEM ιεραρχούν και κλιμακώνουν αποτελεσματικά τις απειλές.

Μία παραβίαση ενδέχεται να αποδειχτεί καταστροφική για κάθε οργανισμό και οι μικρομεσαίες επιχειρήσεις δεν αποτελούν εξαίρεση. Αυτό επιβεβαιώνεται και από το γεγονός ότι το 60% των μικρών επιχειρήσεων αναγκάζονται να κλείσουν εντός έξι μηνών μετά από μία επιτυχημένη κυβερνοεπίθεση. Η γρήγορη ανίχνευση για την αποτροπή μίας επίθεσης ή η μείωση του χρόνου παραμονής των επιτιθέμενων εντός του εταιρικού δικτύου είναι κρίσιμης σημασίας για τον περιορισμό της ζημιάς και των συνεπειών της. Τα προϊόντα SIEM είναι γνωστά για την ικανότητα που έχουν να παρακολουθούν και να εντοπίζουν απειλές σε πραγματικό χρόνο. Μόλις εντοπίσει μία απειλή, το SIEM μπορεί ακολούθως να «αξιολογήσει» και να ιεραρχήσει την επικινδυνότητα της και να κλιμακώσει το συμβάν ώστε να διασφαλιστεί ότι θα ειδοποιηθεί γρήγορα το σωστό άτομο. Επιπλέον, ορισμένες λύσεις SIEM κανονικοποιούν τα δεδομένα σε γλώσσα που μπορεί να είναι αναγνώσιμη και κατανοητή, ώστε οι ομάδες ασφαλείας να μην χρειάζεται να χάνουν χρόνο «μεταφράζοντας» και εκτιμώντας τι μπορεί να σημαίνει το συγκεκριμένο συμβάν. Επιπλέον, έχουν τη δυνατότητα να συσχετίζουν μεταξύ τους γεγονότα, παρέχοντας πρόσθετες πληροφορίες-context που αποτελούν πολύτιμη βοήθεια για την διερεύνηση και την ανάλυση της απειλής.

2.Οι λύσεις SIEM μειώνουν την κόπωση από τον υπερβολικό αριθμό συναγερμών.

Συχνά, οι μικρομεσαίες επιχειρήσεις έχουν τόσο πολύπλοκα περιβάλλοντα όσο και οι μεγαλύτερες επιχειρήσεις. Οποιοσδήποτε οργανισμός σήμερα απαιτεί πλέον ένα μεγάλο χαρτοφυλάκιο -λύσεων- για τη διαχείριση ακόμη και των πλέον βασικών καθημερινών λειτουργιών. Και αυτό έγινε ακόμα πιο φανερό με την αύξηση της υϊοθέτησης της τηλεργασίας. Με κάθε στοιχείο που έρχεται να προστεθεί σε μία υποδομή έρχονται και νέοι φορείς πιθανών απειλών και περισσότερες ειδοποιήσεις/ συναγερμοί για συμβάντα ασφαλείας. Ακόμη και μικροί οργανισμοί μπορούν να καταλήξουν με εκατοντάδες, αν όχι χιλιάδες, ειδοποιήσεις για συμβάντα ασφαλείας σε καθημερινή βάση. Και με τόσες πολλές ειδοποιήσεις, δεν αποτελεί έκπληξη που ορισμένοι επικίνδυνοι παράγοντες, φορείς απειλών ή ακόμα και η ύποπτη συμπεριφορά ενδέχεται να περάσουν απαρατήρητα.

Αντί να εξετάζετε ένα, ένα και χειροκίνητα τέτοια συμβάντα, μία λύση SIEM σας δίνει τη δυνατότητα να φιλτράρετε τις ειδοποιήσεις, ώστε να λαμβάνετε μόνο τις ειδοποιήσεις που θέλετε. Μάλιστα μία λύση SIEM σας επιτρέπει ακόμα και να προσαρμόσετε όπως επιθυμείτε τα συγκεκριμένα φίλτρα για κάθε ροή δεδομένων, καθώς ένα συμβάν μπορεί να υποδηλώνει μία σημαντική απειλή σε μία συσκευή και σε μία άλλη να είναι ένα εντελώς αθώο γεγονός. Με αυτό το τρόπο διασφαλίζεται ότι όχι μόνο λαμβάνετε μικρότερο αριθμό ειδοποιήσεων, αλλά και ότι οι ειδοποιήσεις είναι αυτές που αξίζει να δώσετε σημασία και να εξετάσετε.

3.Οι λύσεις SIEM συγκεντροποιούν την ασφάλεια.

Όπως αναφέρθηκε και παραπάνω, οι μικρομεσαίες επιχειρήσεις ενδέχεται να έχουν περιορισμένο προσωπικό, επομένως είναι σημαντικό να διαθέτουν τα κατάλληλα εργαλεία που θα επιτρέψουν στις μικρότερες ομάδες ασφαλείας τους να λειτουργούν εξυπνότερα. Οι περισσότερο σύνθετες υποδομές δεν παράγουν απλώς εκατοντάδες συμβάντα ασφαλείας αλλά τα παράγουν και σε διαφορετικά σημεία. Γνωρίζατε ότι κρίσιμης σημασίας ειδοποιήσεις ενδέχεται να παραβλεφθούν ή να παραλειφθούν επειδή απλώς υπάρχουν πάρα πολλές κονσόλες για να ελεγχθούν; Ένα SIEM μπορεί να ενοποιήσει οποιονδήποτε αριθμό ροών δεδομένων για να σας προσφέρει μία μοναδική πηγή αλήθειας. Συνήθως, ένα SIEM διαθέτει μία κονσόλα ελέγχου που μπορεί να προσαρμοστεί στις ιδιαίτερες ανάγκες σας, με «πίνακες οργάνων» ή οθόνες που παρέχουν λεπτομέρειες που θα επιλέξετε οι ίδιοι. Ορισμένα εργαλεία SIEM, όπως το Event Manager, επιτρέπουν ακόμη και την ενσωμάτωση μοναδικών ή ασυνήθιστων πηγών δεδομένων, όπως εφαρμογές τρίτων, για την πλήρη συγκεντροποίηση της παρακολούθησης της ασφάλειάς σας.

4.Οι λύσεις SIEM αποτελούν σημαντική βοήθεια στις προσπάθειες συμμόρφωσης.

Οι μικρομεσαίες επιχειρήσεις δεν εξαιρούνται από τους κανονισμούς ασφάλειας προσωπικών δεδομένων όπως είναι οι PCI-DSS, SOC, CMMC και βεβαίως ο Ευρωπαϊκός Γενικός Κανονισμός Προστασίας των Δεδομένων (GDPR). Τα προϊόντα SIEM διαθέτουν διάφορα χαρακτηριστικά που μπορούν να βοηθήσουν έναν οργανισμό να παραμείνει συμμορφωμένος με τους κανονισμούς. Για παράδειγμα, η νομοθεσία PCI DSS απαιτεί τη διατήρηση αρχείων καταγραφής συμβάντων για οποιαδήποτε αλλαγή, προσθήκη ή διαγραφή σε έναν λογαριασμό root, πράγματα που μπορεί να επισημάνει μία λύση SIEM. Επιπλέον, τα SIEM παρέχουν λεπτομερή ίχνη ελέγχου και μπορούν να δημιουργήσουν αναφορές ως αποδεικτικά συμμόρφωσης σε ελεγκτές ή εκπροσώπους ελεγκτικών ή ρυθμιστικών αρχών.

Επιλέγοντας το σωστό SIEM για τη μικρομεσαία επιχείρησή σας

Δεδομένου ότι πολλά προϊόντα SIEM είναι προσανατολισμένα στις μεγαλύτερες επιχειρήσεις, ενδέχεται να μην είναι πάντα κατάλληλα για τις μικρομεσαίες επιχειρήσεις, οι οποίες λειτουργούν με αρκετά πιο περιορισμένους προϋπολογισμούς. Παρόλα αυτά, υπάρχει ποικιλία «μεσαίων» λύσεων SIEM στην αγορά οι οποίες είναι εύκολες στη χρήση και παρέχουν καλύτερο value από ορισμένες επιλογές βαρέων βαρών και χωρίς την υπερβολική πολυπλοκότητα που συνοδεύει τις τελευταίες.

Μια επιλογή που πρέπει να εξετάσετε είναι το Event Manager. Το Event Manager είναι μια απλοποιημένη λύση SIEM που είναι απλούστερη από άποψη διαχείρισης συγκριτικά με μία επιχειρησιακής-κλάσης λύση, ωστόσο εξακολουθεί να έχει τα χαρακτηριστικά και τις δυνατότητες που απαιτούνται για την απρόσκοπτη κλιμάκωση του παράλληλα με την ανάπτυξη της εταιρείας, συμπεριλαμβανομένης της κεντρικής παρακολούθησης, της γρήγορης ανταπόκρισης σε συμβάντα και τις ενσωματωμένες (built-in) και προσαρμοσμένες ενσωματώσεις. Επιπλέον, το Event Manager συνοδεύεται από μια ομάδα ειδικών στον χώρο της κυβερνοασφάλειας, οι οποίοι μπορούν να βοηθήσουν στο deployment και στο tuning για την βέλτιστη απόδοση και λειτουργία του. Τέλος, το μοντέλο τιμολόγησης του Event Manager εξασφαλίζει ότι οι μικρομεσαίες επιχειρήσεις μπορούν να αναπτυχθούν χωρίς απροσδόκητα «εκπλήξεις» στο κόστος. Αν και πολλές λύσεις SIEM χρεώνουν ανάλογα με τον όγκο των δεδομένων που επεξεργάζονται, κάτι που μπορεί να γίνει απρόβλεπτο και δαπανηρό, το Event Manager χρησιμοποιεί μία προβλέψιμη τιμολόγηση βάσει συσκευής.

Ανεξάρτητα από τη λύση που θα επιλέξετε, ένα SIEM μπορεί να βοηθήσει οποιαδήποτε μικρομεσαία επιχείρηση να αποκτήσει την πολυπόθητη ορατότητα στο περιβάλλον της, παρέχοντας πληροφορίες για την πρόσβαση σε κρίσιμης σημασίας εταιρικά δεδομένα και περιουσιακά στοιχεία και μειώνοντας τον κίνδυνο παραβίασης της ασφάλειας.

Πηγή: HelpSystems

Στη Sophos, δεσμευόμαστε να βοηθήσουμε τους οργανισμούς να προστατεύσουν τους βασικούς πόρους τους και είμαστε υπερήφανοι που αναγνωρίζεται η διαρκής επέκταση του προϊοντικού χαρτοφυλακίου μας στην ασφάλεια cloud.

Ως παγκόσμιος ηγέτης στην ασφάλεια cloud, η Sophos αναγνωρίστηκε από το CRN® της The Channel Company, με την είσοδο της στην ετήσια λίστα με τις καλύτερες εταιρείες cloud. Αυτή η λίστα τιμά τους καινοτόμους παρόχους τεχνολογίας cloud σε πέντε βασικές κατηγορίες, συμπεριλαμβανομένης και της κυβερνοασφάλειας.

Με το 70% των κορυφαίων πανεπιστημίων του κόσμου και πολλών κορυφαίων εταιρειών της λίστας Fortune 500 να εμπιστεύονται την Sophos τις τεχνολογίες πρόληψης και αποτροπής περιστατικών κυβερνοασφάλειας της, δεν ήταν ποτέ άλλοτε τόσο κρίσιμης σημασίας για τέτοιους οργανισμούς να υιοθετήσουν υπηρεσίες cloud και να βελτιστοποιήσουν τη στάση ασφάλειας τους για να «αποκρούσουν» τις σημερινές προηγμένες απειλές έχοντας στο «οπλοστάσιο» τους εξειδικευμένους πόρους για την παρακολούθηση της ασφάλειας τέτοιων περιβαλλόντων 24 ώρες το 24ωρο, 7 ημέρες την εβδομάδα.

«Η Sophos είναι η καλύτερη στην κατηγορία της όσον αφορά το εύρος και το βάθος των καινοτόμων προσφορών της στην κυβερνοασφάλεια, οι οποίες βελτιστοποιούν την προστασία έναντι των πιο εξελιγμένων και περίπλοκων πρωτοεμφανιζόμενων απειλών», δήλωσε ο Scott Barlow, Αντιπρόεδρος Global MSP & Cloud Alliances της Sophos.

Η προσέγγισή μας συνδυάζει την πρόληψη, την ανίχνευση και την ανταπόκριση σε όλες τις τερματικές συσκευές, τους φόρτους εργασίας στο cloud, τα δίκτυα και τους τομείς όπως η διαμόρφωση και η συμμόρφωση – με υπηρεσίες Διαχειριζόμενης Ανίχνευσης και Ανταπόκρισης (MDR) 24/7 για την ασφάλεια των δεδομένων, την δυναμική πρόληψη τρωτών σημείων και ευπαθειών και τον αποκλεισμό προηγμένων απειλών.

Τον τελευταίο χρόνο, επεκτείναμε τις δυνατότητές μας σε όλους τους παρακάτω τομείς:

- Multi-cloud threat detection and response with Sophos XDR

- IAM security: User activity anomaly detection

- Sophos achievement of AWS Level 1 MSSP Competency status

- The acquisition of Capsule8: New Linux server and container security capabilities

- The acquisition of Refactr: Security Orchestration Automation and Response Capabilities

Αφοσίωση στο κανάλι

Κάθε χρόνο, το CRN Cloud 100 αναγνωρίζει τους προνοητικούς προμηθευτές υπηρεσιών cloud που έχουν επιδείξει ακλόνητη δέσμευση προς το κανάλι των συνεργατών τους. Η δέσμευσή μας στο κανάλι και η συνεχής καινοτομία μας στην ανάπτυξη προϊόντων και υπηρεσιών δίνει τη δυνατότητα στους συνεργάτες μας να παρέχουν καλύτερη προστασία στους πελάτες τους και να εξελίσσονται παράλληλα με τα μεταβαλλόμενα τοπία απειλών και υποδομών: για να προστατεύουν καλύτερα τις τερματικές συσκευές και τα δίκτυα τους ανεξαρτήτως περιβάλλοντος.

Στο παραπάνω περιλαμβάνεται η επανεκκίνηση του προγράμματος Sophos Cloud Security Provider (CSP) για την παροχή εκπαίδευσης, αναγνώρισης και οικονομικών κινήτρων με στόχο να βοηθήσουμε τους συνεργάτες μας να υποστηρίξουν τους πελάτες τους που αξιοποιούν ή μεταβαίνουν στο δημόσιο cloud. Η Sophos ήταν ο πρώτος προμηθευτής προϊόντων ασφάλειας επόμενης γενιάς που εισήγαγε ένα πρόγραμμα ειδικά σχεδιασμένο για να βοηθήσει τους συνεργάτες της να αξιοποιήσουν αυτήν την ευκαιρία αύξησης εσόδων και να καταστήσει την αγορά και τη διαχείριση των προϊόντων της στα Microsoft Azure, Amazon Web Services, Google Cloud Platform και Oracle Cloud Infrastructure – φιλική στο κανάλι.

Ο εκμοντερνισμός των προμηθειών κυβερνοασφαλείας μέσω των καταστημάτων cloud (marketplaces) είναι μία ακόμα βασική πτυχή της δέσμευσης μας προς το κανάλι και τους πελάτες μας, για να διασφαλιστεί ότι οι συνεργάτες μας θα συνεχίσουν να παρέχουν τις καλύτερες υπηρεσίες για κάθε εταιρεία και οργανισμό. Το Sophos Cloud Security είναι διαθέσιμο στο AWS Marketplace για να βοηθήσει τους πελάτες να βελτιώσουν τις διαδικασίες προμήθειας προκειμένου να εναρμονιστούν με την ταχύτητα του cloud διατηρώντας παράλληλα τη διακυβέρνηση – και, ταυτόχρονα, δίνοντας τη δυνατότητα στους πελάτες μας να συνεχίσουν τις αγορές τους μέσω του προτιμώμενου για εκείνους Sophos Partner στο AWS Marketplace.

Δοκιμάστε το Sophos Cloud Security σήμερα ή εφόσον χρειάζεστε περισσότερες πληροφορίες επισκεφθείτε το Sophos.com/Cloud.

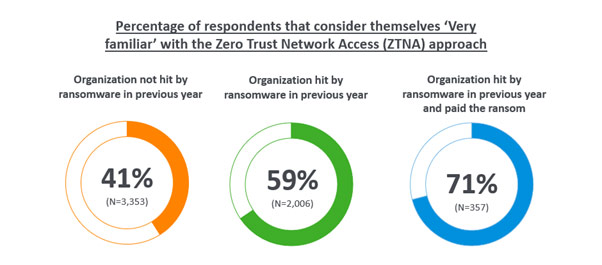

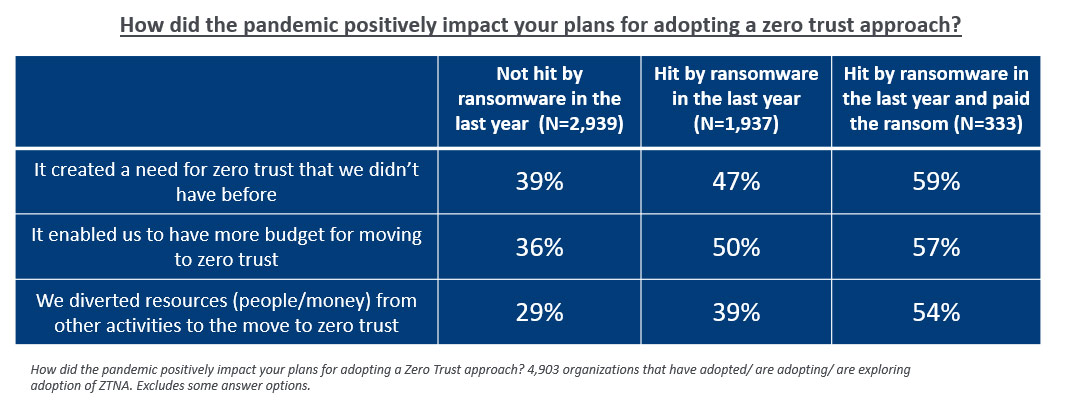

Σημαντικά υψηλότερο αποδεικνύεται το ποσοστό των οργανισμών που υϊοθέτούν την τεχνολογία δικτυακής πρόσβασης μηδενικής εμπιστοσύνης (ZTNA) και είχαν πρόσφατα τη δυσάρεστη εμπειρία να πέσουν θύματα κάποιας επίθεσης ransomware, από εκείνους που δεν «χτυπήθηκαν».

Μία μελέτη στην οποία συμμετείχαν 5.400 επαγγελματίες από τον κλάδο της πληροφορικής, αποκάλυψε τον συσχετισμό μεταξύ της άμεσης εμπειρίας με το ransomware και της υιοθέτησης μίας προσέγγισης μηδενικής εμπιστοσύνης.

Οι οργανισμοί που έπεσαν θύματα μίας επίθεσης ransomware το προηγούμενο έτος (μία τέτοια επίθεση μπορεί να επηρέασε πολλές συσκευές, αλλά δεν σημαίνει ότι κρυπτογραφήθηκαν κιόλας) αποδεικνύεται μέσω της μελέτης ότι επιδεικνύουν σημαντικά υψηλότερα επίπεδα κατανόησης της αξίας μίας προσέγγισης μηδενικής εμπιστοσύνης ενώ επιπλέον ήταν πιο προχωρημένοι στην εφαρμογή λύσεων δικτυακής πρόσβασης μηδενικής εμπιστοσύνης (ZTNA) από εκείνους που δεν είχαν βιώσει κάποιο περιστατικό.

Είναι πιθανό, αυτή η άμεση εμπειρία τους με μία επίθεση ransomware να επιτάχυνε τις διαδικασίες για την εφαρμογή μιας προσέγγισης μηδενικής εμπιστοσύνης ώστε να βοηθήσει στην αποτροπή μελλοντικών επιθέσεων.

Τα παραπάνω ευρήματα προέκυψαν από μία ανεξάρτητη έρευνα στην οποία συμμετείχαν 5.400 επαγγελματίες πληροφορικής που εργάζονται σε οργανισμούς με 100 έως 5.000 υπαλλήλους και που διεξήχθη από τον ερευνητικό οίκο Vanson Bourne για λογαριασμό της Sophos το 2021.

Ο ρόλος του ZTNA στην πρόληψη απέναντι στις επιθέσεις ransomware

Η παραβίαση του εταιρικού δικτύου του θύματος, είναι ένα από τα πρώτα βήματα σε μία επίθεση ransomware. Η ταχεία υϊοθέτηση της απομακρυσμένης εργασίας τα τελευταία δύο χρόνια, αύξησε σημαντικά τις ευκαιρίες για τους εισβολείς για να αξιοποιήσουν κενά ασφαλείας σε ευάλωτους VPN clients με στόχο να αποκτήσουν «πάτημα» σε έναν οργανισμό. Μόλις εισέλθουν, συχνά έχουν την ευχέρεια να «μετακινηθούν πλευρικά» (lateral movement) σε όλο το δίκτυο, κλιμακώνοντας τα προνόμια και επεκτείνοντας το εύρος της επίθεσης.

Εξαλείφοντας το λογισμικό που χρησιμοποιεί κάποιον -ενδεχομένως- ευάλωτο VPN client, ελέγχοντας αναλυτικά την πρόσβαση βάσει της υγείας και της ταυτότητας της συσκευής και μικρο-τμηματοποιώντας τις εφαρμογές, το ZTNA εμποδίζει τους εισβολείς από το να παραβιάσουν τον οργανισμό σας αλλά και από το να «μετακινηθούν» στο δίκτυο, ακόμα κι αν αποκτήσουν νόμιμα διαπιστευτήρια.

[Για να μάθετε περισσότερα σχετικά με το ρόλο της «πλευρικής μετακίνησης» σε επιθέσεις ransomware, διαβάστε την έκθεση της Sophos, «Windows Services Lay the Groundwork for a Midas Ransomware Attack», στην οποία περιγράφεται λεπτομερώς το πως οι επιτιθέμενοι αξιοποίησαν υπηρεσίες απομακρυσμένης πρόσβασης και εργαλεία για να κρατήσουν μία ολόκληρη εταιρεία τεχνολογίας για λύτρα.]

Επεκτείνοντας περαιτέρω το συγκεκριμένο εύρημα, μόλις το 10% των επαγγελματιών πληροφορικής των οποίων οι οργανισμοί έπεσαν θύματα ransomware έχουν ελάχιστη ή καθόλου εξοικείωση με το ZTNA, σε σύγκριση με το 21% εκείνων των οποίων οι οργανισμοί δεν βίωσαν μία τέτοια επίθεση.

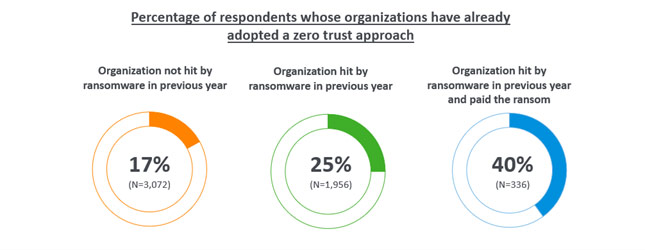

Εύρημα δεύτερο: Τα θύματα ransomware είναι πιο προχωρημένα στην υϊοθέτηση της προσέγγισης μηδενικής εμπιστοσύνης

Το ένα τέταρτο (25%) εκείνων των οποίων οι οργανισμοί βρέθηκαν αντιμέτωποι με μία επίθεση ransomware το προηγούμενο έτος, έχουν ήδη υιοθετήσει πλήρως μια προσέγγιση μηδενικής εμπιστοσύνης, ποσοστό που αυξάνεται στο 40% μεταξύ εκείνων των οποίων οι οργανισμοί χτυπήθηκαν και πλήρωσαν και τα λύτρα. Συγκριτικά, μόνο το ένα έκτο (17%) όσων δεν υπέστησαν κάποια επίθεση ransomware έχουν υιοθετήσει πλήρως αυτή τη προσέγγιση.

Εύρημα τρίτο: Τα θύματα ransomware έχουν διαφορετικά κίνητρα για την υιοθέτηση μιας προσέγγισης μηδενικής εμπιστοσύνης

Οι συμμετέχοντες στην έρευνα ερωτήθηκαν για τα κίνητρά τους όσον αφορά την υιοθέτηση μίας προσέγγισης μηδενικής εμπιστοσύνης και την ώρα που διαπιστώθηκαν αρκετά κοινά σημεία μεταξύ των απόψεων, υπήρχαν επίσης σαφείς διαφορές.

- «Για να βελτιώσουμε τη συνολική στάση κυβερνοασφαλείας μας» ήταν το πιο κοινό κίνητρο τόσο μεταξύ των θυμάτων όσο μεταξύ εκείνων που δεν έχουν πέσει θύματα

- Το δεύτερο πιο κοινό κίνητρο μεταξύ των θυμάτων ransomware ήταν η επιθυμία να «απλοποιήσουμε τις λειτουργίες κυβερνοασφαλείας μας» (43%), κάτι που ενδεχομένως αντανακλά ότι η περιπλοκότητα στην ασφάλεια τους είχε συμβάλει στην επίθεση που υπέστησαν προηγουμένως

- Ισχυρό κίνητρο για τα θύματα επίθεσης ransomware ήταν επίσης «η υποστήριξη της αυξημένης χρήσης του cloud» (42%). Το ποσοστό αυτό έπεσε στο 30% μεταξύ εκείνων που δεν είχαν υποστεί πρόσφατα επίθεση

- Ομοίως, τα θύματα ransomware ήταν επίσης πιθανότερο να πουν ότι «η μετάβαση από ένα μοντέλο CAPEX σε ένα OPEX» ήταν ένας από τους κύριους παράγοντες πίσω από την υιοθέτηση της προσέγγισης μηδενικής εμπιστοσύνης (27% έναντι 16% ενώ το ποσοστό αυξάνεται στο 34% μεταξύ εκείνων που είχε χτυπηθεί από ransomware και πλήρωσαν τα λύτρα)

Εύρημα τέταρτο: Η πανδημία ήταν πιθανότερο να επηρεάσει θετικά τα σχέδια υιοθέτησης μίας προσέγγισης μηδενικής εμπιστοσύνης από τα θύματα ransomware

Για πολλούς οργανισμούς η πανδημία είχε θετικό αντίκτυπο στην υλοποίηση σχεδίων για την υιοθέτηση μιας προσέγγισης μηδενικής εμπιστοσύνης. Για αρκετούς, δημιούργησε μια ανάγκη για μηδενική εμπιστοσύνη που δεν υπήρχε πριν. Και είναι κατανοητό: πολλές εταιρείες και δημόσιοι φορείς βρίσκονταν προηγουμένως εξ ολοκλήρου σε γραφεία και επομένως δεν χρειάζονταν να παρέχουν ασφαλή απομακρυσμένη πρόσβαση.

Το 50% των θυμάτων ransomware και το 36% των όσων δεν έπεσαν θύματα ανέφεραν ότι η πανδημία τους έδωσε τη δυνατότητα να βρουν το απαραίτητο budget για την υϊοθέτηση μίας προσέγγισης μηδενικής εμπιστοσύνης ενώ πολλοί ανέφεραν επίσης ότι τους επέτρεψε να «εκτρέψουν» άτομα ή/και χρήματα από άλλες δραστηριότητες για την μετάβαση τους στη μηδενική εμπιστοσύνη.

Τα ευρήματα της έρευνας υπογραμμίζουν ότι οι οργανισμοί που έπεσαν θύματα ransomware και πλήρωσαν τα λύτρα ήταν πιο πιθανό να βιώσουν ένα θετικό πανδημικό αντίκτυπο στην υϊοθέτηση της μηδενικής εμπιστοσύνης. Ενδεχομένως αυτό δείχνει ότι οι συνέπειες της επίθεσης ransomware κατάφερε να συγκεντρώσει τα μυαλά και τους πόρους στην αποτελεσματική αντιμετώπιση ενός μελλοντικού περιστατικού.

Sophos Zero Trust Network Access (ZTNA)

Το Sophos ZTNA είναι μια πολύ πιο ασφαλής και εύκολη στη διαχείριση λύση απομακρυσμένης πρόσβασης που προσφέρει μία διαφανή, χωρίς τριβές, εμπειρία για τους τελικούς χρήστες.

- Καταργώντας την ανάγκη για VPN clients, το Sophos ZTNA μειώνει την επιφάνεια επίθεσης, καθιστώντας δυσκολότερο για τους παράγοντες ransomware να εισέλθουν στο δίκτυο σας

- Το Sophos ZTNA ελέγχει αδιάκοπα την ασφάλεια του χρήστη και της συσκευής, παρέχοντας συνεχείς ελέγχους υψηλού επιπέδου και αποτρέποντας τους εισβολείς από το να αξιοποιήσουν προς όφελος τους μία προηγουμένως πιστοποιημένη πρόσβαση ενός χρήστη.

- Τα αναλυτικά στοιχεία ελέγχου της πρόσβασης σας επιτρέπουν να περιορίζετε εύκολα την πρόσβαση μόνο σε συγκεκριμένους πόρους και σε εκείνους που πραγματικά είναι απαραίτητοι, αποτρέποντας τους επιτιθέμενους από το να «μετακινηθούν πλευρικά» εντός του δικτύου σας.

- Το Sophos ZTNA χρησιμοποιεί τον ίδιο agent με το Sophos Intercept X, επιτρέποντας στους πελάτες να βελτιώσουν την προστασία τους χωρίς να επιβαρύνουν περαιτέρω τη συσκευή.

- Η διαχείρισή του Sophos ZTNA πραγματοποιείται μέσω της πλατφόρμας Sophos Central που βασίζεται στο cloud, επιτρέποντας στους πελάτες να διαχειρίζονται όλες τις λύσεις Sophos που διαθέτουν μέσω ενός ενιαίου περιβάλλοντος χρήσης για βελτιωμένη καθημερινή διαχείριση και έλεγχο.

Με το μέσο κόστος αποκατάστασης από το ransomware να αγγίζει σήμερα τα $1,85 εκατομμύρια δολάρια για μικρομεσαίους οργανισμούς, η μετάβαση στην ασφαλή απομακρυσμένη πρόσβαση μέσω του Sophos ZTNA είναι μία λογική επένδυση.

Δοκιμάστε το από μόνοι σας

Αν θέλετε να δοκιμάσετε μόνοι σας το Sophos ZTNA, ξεκινήστε άμεσα μία δοκιμή χωρίς υποχρέωση:

Συμπληρώστε τη σύντομη φόρμα στην ιστοσελίδα της Sophos. Στη συνέχεια θα είστε έτοιμοι και λειτουργικοί σε χρόνο μηδέν!

Οι υπάρχοντες χρήστες του Sophos Central μπορούν να κάνουν κλικ στον σύνδεσμο Δωρεάν Δοκιμές στην κάτω αριστερή γωνία της κονσόλας και να επιλέξουν το Sophos ZTNA.

Πηγή: Sophos

Δημιουργήσαμε τη σειρά Tech Tips στο blog της MailStore για να βοηθήσουμε να εξοικειωθούν με τη πλατφόρμα όλα τα ενδιαφερόμενα μέρη, πελάτες και συνεργάτες, με τα χαρακτηριστικά προϊόντος και τα σενάρια χρήσης που σχετίζονται με το MailStore Server.

Το συνοδευτικό βίντεο φορμά παρέχει οδηγίες βήμα προς βήμα. Σε αυτή τη μίνι σειρά Tech Tips, η MailStore παρέχει χρήσιμες συμβουλές για το πως να αρχειοθετήσετε τα μηνύματα ηλεκτρονικού ταχυδρομείου σας από το Microsoft 365 ως νέο πελάτης του MailStore Server.

Γιατί πρέπει να χρησιμοποιήσετε το MailStore Server με το Microsoft 365

Παρόλο που τα μηνύματα ηλεκτρονικού ταχυδρομείου μπορούν να αρχειοθετηθούν εγγενώς στο Microsoft 365, υπάρχουν πολλοί λόγοι για να χρησιμοποιήσετε μία εξωτερική λύση αρχειοθέτησης μηνυμάτων ηλεκτρονικού ταχυδρομείου (email), όπως είναι το MailStore Server σε συνδυασμό με το Microsoft 365. Οι λόγοι για να προχωρήσετε σε μία τέτοια λύση παρατίθενται συνοπτικά στο δωρεάν white paper από το ινστιτούτο ερευνών αγοράς Osterman Research. Πολλές εταιρείες πιστεύουν, για παράδειγμα, ότι δεν είναι πλέον απαραίτητο να προστατεύουν και να διατηρούν τα κρίσιμα δεδομένα της επιχείρησής τους μετά τη μετεγκατάσταση τους στο (δημόσιο) cloud, επειδή υποθέτουν ότι ο πάροχος cloud είναι υπεύθυνος και για τη δημιουργία αντιγράφων ασφαλείας των δεδομένων τους. Ωστόσο, αυτή η πεποίθηση είναι εντελώς λανθασμένη. Οι πελάτες του Microsoft 365 είναι υπεύθυνοι για την προστασία και την αποθήκευση των δεδομένων τους, η οποία περιλαμβάνει την αρχειοθέτηση και την τακτική δημιουργία αντιγράφων ασφαλείας των εταιρικών δεδομένων. Ως δημόσιος πάροχος υπηρεσιών cloud, η Microsoft είναι απλώς υπεύθυνη για τη διαθεσιμότητα της υπηρεσίας της και την προστασία της από διακοπές λειτουργίας. Αυτός είναι ο λόγος για τον οποίο οι εταιρείες που χρησιμοποιούν μία τέτοια υπηρεσία δημόσιου cloud θα πρέπει να λάβουν μέτρα για να προστατευθούν από τον κίνδυνο της απώλειας δεδομένων. Το προϊόν MailStore Server όχι μόνο παρέχει προστασία και κάνει κεντρικά και ανεξάρτητα διαθέσιμα τα email σας στο Microsoft 365 αλλά μεταξύ άλλων, παρέχει γρήγορη αυτοεξυπηρέτηση που επιτρέπει στους τελικούς χρήστες να αναζητούν και να επαναφέρουν emails και συνημμένα αρχεία αξιοποιώντας το αρχείο μηνυμάτων ηλεκτρονικού ταχυδρομείου. Μπορείτε να βρείτε ακόμη περισσότερους λόγους για τη χρήση του MailStore Server σε συνδυασμό με το Microsoft 365 στο blog της MailStore.

Ο σύγχρονος έλεγχος ταυτότητας είναι στάνταρντ στο MailStore

Όλο και περισσότερες εταιρείες μεταβαίνουν στο Microsoft 365. Αυτή η τάση αυξάνεται ακόμα με πιο γρήγορους ρυθμούς με τον τερματισμό της υποστήριξης για το Microsoft Windows SBS 2011 τον τερματισμό της υποστήριξης του Microsoft Exchange Server 2010 να ακολουθεί σύντομα. Δεδομένου ότι η Microsoft ανακοίνωσε ότι σταματά την υποστήριξη του βασικού ελέγχου ταυτότητας, ο μοντέρνος (σύγχρονος) έλεγχος ταυτότητας που βασίζεται σε OAuth2 θα γίνει σύντομα απαραίτητος για πολλές εταιρείες. Το MailStore Server υποστηρίζει σύγχρονο έλεγχο ταυτότητας και μαζί, παρέχει όχι μόνο βέλτιστη ενσωμάτωση στο περιβάλλον cloud του Microsoft 365, αλλά και την απαραίτητη ασφάλεια. Για παράδειγμα, ως χρήστης Microsoft 365, χρησιμοποιείτε απλώς τη συνήθη διαδικασία σύνδεσης (log-in) για το Microsoft 365 tenant σας προκειμένου να συνδεθείτε στο MailStore Server που περιλαμβάνει για παράδειγμα, έλεγχο ταυτότητας πολλαπλών παραγόντων.

Σε αυτό το Tech Tip, θα θέλαμε να σας βοηθήσουμε να κατανοήσετε πως να αρχειοθετείτε τα email σας από το Microsoft 365 ως νέος πελάτης MailStore Server, παρέχοντάς σας με αυτό τον τρόπο μακροπρόθεσμη προστασία έναντι της απώλειας δεδομένων και καθιστώντας τα δεδομένα σας διαθέσιμα και ανακτήσιμα ανά πάσα στιγμή. Ακολουθούν δύο βίντεο που σας δείχνουν πως να συνδέσετε τον διακομιστή MailStore με το Microsoft 365 tenant σας χρησιμοποιώντας σύγχρονο έλεγχο ταυτότητας, πως να συγχρονίζετε χρήστες (Μέρος 1ο) και πως να προσαρμόζετε προφίλ αρχειοθέτησης (Μέρος 2ο).

Μέρος 1ο: Προετοιμασία για το Microsoft 365 σας και Συγχρονισμός Χρήστη

Στο παρακάτω βίντεο, περιγράφεται η αρχική διαμόρφωση και η σύνδεση του MailStore Server με το Microsoft 365. Παράλληλα, το βίντεο σας δείχνει πως να συνδέσετε το MailStore Server με το Microsoft 365 tenant σας, προκειμένου να συγχρονίσετε τις πληροφορίες χρήστη από το Microsoft 365. Επιπλέον, σας δείχνουμε μεταξύ άλλων, πως να προχωρήσετε στην εγγραφή του MailStore Server ως εφαρμογή (app) στο Azure AD και να εκχωρήσετε τις απαραίτητες άδειες. Τέλος, σας δείχνουμε πως να προχωρήσετε με τον συγχρονισμό χρήστη.

Μπορείτε να βρείτε όλα τα λεπτομερή βήματα στο MailStore Server Help και οδηγίες βήμα προς βήμα στο βίντεο Tech Tip:

Μέρος 2ο: Προσαρμογή του Προφίλ Αρχειοθέτησης στον Διακομιστή MailStore

Στο δεύτερο βίντεο, η MailStore σας δείχνει πως να αρχειοθετήσετε πλήρως τα mailboxes σας στο Microsoft 365. Βεβαιωθείτε ότι έχετε ήδη εκτελέσει όλα τα βήματα από το προηγούμενο βίντεο Tech Tip (Μέρος 1ο). Στη συνέχεια, μπορείτε να προχωρήσετε στην επιλογή του προφίλ αρχειοθέτησης. Στη συνέχεια, γίνεται μία εξήγηση του πως να αρχειοθετηθούν τα υπάρχοντα καθώς και τα μελλοντικά μηνύματα ηλεκτρονικού ταχυδρομείου με το MailStore Server μέσω “journal archiving” (γνωστού και ως journaling). Συνιστούμε το δωρεάν add-on πρόγραμμα MailStore Gateway ως εξωτερικό journal mailbox. Εξηγούμε επίσης πως να ορίσετε τους κανόνες διαγραφής, για παράδειγμα.

Μπορείτε να βρείτε όλα τα λεπτομερή βήματα στο MailStore Server Help. Στο παρακάτω βίντεο, θα λάβετε πρακτικές οδηγίες βήμα προς βήμα για την προσαρμογή των προφίλ αρχειοθέτησης:

Χρησιμοποιείτε ήδη το MailStore Server;

Αν χρησιμοποιείτε ήδη το MailStore Server σε συνδυασμό με μία εγκατάσταση/ on-premises Exchange Server, μπορείτε πολύ εύκολα να μεταφέρετε το υπάρχον αρχείο σας κατά τη μετάβαση σας στο Microsoft 365. Με το MailStore Server, τα email σας συνεχίζουν να αρχειοθετούνται όπως και πριν – και με αυτό το τρόπο επομένως μπορείτε να είστε σίγουροι ότι ανταποκρίνεστε στον αυξανόμενο αριθμό των απαιτήσεων συμμόρφωσης. To Tech Tip της MailStore «Migrating Existing MailStore Customers from Microsoft Exchange to Microsoft 365» παρέχει πρακτικές οδηγίες βήμα προς βήμα. Μπορείτε επίσης να βρείτε τον αναλυτικό οδηγό για το πως μπορείτε να αλλάξετε την αρχειοθέτησή σας από Microsoft Exchange Server σε Microsoft 365 στο MailStore Server Help.

Πηγή: MailStore

Σε έναν κόσμο όπου το τοπίο απειλών για τα δεδομένα δεδομένων διευρύνεται, γίνεται ισχυρότερο και πιο κακόβουλο, η προστασία των ευαίσθητων πληροφοριών και των δεδομένων του οργανισμού σας από παραβίαση κρίνεται ολοένα και πιο επιτακτική κάθε μέρα που περνάει.

Η λήψη των κατάλληλων μέτρων για να διασφαλίσετε ότι η στρατηγική σας για την ασφάλεια των δεδομένων είναι κατάλληλη για τις ανάγκες του οργανισμού σας αλλά και για τον κλάδο στον οποίο ανήκει είναι υψίστης σημασίας, επομένως είναι απαραίτητο να βρείτε τις κατάλληλες λύσεις που θα κρατήσουν ασφαλή τον οργανισμό σας και με τους λιγότερους «πονοκεφάλους».

Γιατί είναι σημαντική η εύρεση των «σωστών» λύσεων;

Όταν πρόκειται για την προστασία των ευαίσθητων δεδομένων του οργανισμού σας, δεν υπάρχει μία λύση που να «ταιριάζει» σε όλους. Η στρατηγική κυβερνοασφαλείας σας θα μπορούσε να είναι πολύ διαφορετική από αυτή του ανταγωνιστή σας, λαμβάνοντας υπόψη το μέγεθος του οργανισμού σας, τον κλάδο σας, τους πελάτες σας, τους τύπους δεδομένων που δημιουργείτε και κοινοποιείτε ή διαμοιράζεστε και πολλά άλλα. Η εύρεση των λύσεων που είναι προσαρμοσμένες στις ανάγκες του οργανισμού σας θα διασφαλίσει ότι ο οργανισμός σας, οι υπάλληλοί του και οι πελάτες παραμένουν όλοι τους ασφαλείς από το κυβερνοέγκλημα (παραβιάσεις, κλοπές δεδομένων, hacking, διαρροές, malware, ransomware, κυβερνοεπιθέσεις κ.ά).

Λαμβάνοντας ωστόσο υπόψη τα παραπάνω, η εύρεση των καλύτερων λύσεων ασφάλειας δεδομένων για τον οργανισμό σας από μόνοι σας μπορεί να είναι μία αρκετά δύσκολη υπόθεση. Αν η εταιρεία σας διαθέτει ήδη υποδομή κυβερνοασφαλείας, η εύρεση άλλου προμηθευτή με ξεχωριστές, ακόμα και αν πρόκειται για συμβατές λύσεις, μπορεί να αποτελέσει πρόκληση. Επιπλέον, η εύρεση ενός νέου προμηθευτή και η πλήρης αντικατάσταση της τρέχουσας υποδομής σας μπορεί να αποτελέσει πραγματική ταλαιπωρία.

Τα παραπάνω επιπροσθέτως δεν αναιρούν το γεγονός ότι η εφαρμογή μέτρων κυβερνοασφάλειας γίνεται ολοένα και πιο αναγκαία. Σύμφωνα με τις τελευταίες εκτιμήσεις της Cybersecurity Ventures, μόνο οι ζημιές από το ransomware θα κοστίσουν $20 δισεκατομμύρια το έτος 2021. Παράλληλα, οι επιθέσεις phishing γνώρισαν απότομη άνοδο ως άμεσο αποτέλεσμα της πανδημίας COVID-19 και δεν φαίνεται στον ορίζοντας σημάδια κάμψης. Μέχρι το 2025, οι ζημιές από το κυβερνοέγκλημα σε παγκόσμιο επίπεδο αναμένεται να ξεπεράσουν τα $10,5 τρισεκατομμύρια δολάρια σε ετήσια βάση.

Αυτό που έχει σημασία για εσάς, είναι να βρείτε έναν προμηθευτή που μπορεί να σας παρέχει λύσεις ασφάλειας δεδομένων άμεσα ενώ κρίσιμης σημασίας είναι επίσης να μπορεί να «αναπτυχθεί» μαζί σας στο προσεχές μέλλον. Η διαρκώς αναπτυσσόμενη, «αρθρωτή» σουίτα λύσεων ασφάλειας δεδομένων της HelpSystems μπορεί να «φτιαχτεί στα μέτρα σας» ώστε να σας προσφέρει όλες τις απαραίτητες προστασίες που χρειάζεστε σήμερα για τα ευαίσθητα δεδομένα σας ενώ μπορεί και προσαρμόζεται κατάλληλα καθώς ο οργανισμός σας αλλάζει και αναπτύσσεται. Πως όμως να ξεκινήσετε;

5 ερωτήματα που θα σας βοηθήσουν να επιλέξετε τις σωστές λύσεις

Η HelpSystems διαθέτει μια μεγάλη και συνεχώς αναπτυσσόμενη σουίτα λύσεων ασφάλειας δεδομένων που επιδεικνύουν άψογη διαλειτουργικότητα και παρέχουν την παγκόσμιας κλάσης προστασία που χρειάζεται ο οργανισμός σας. Έχοντας κατά νου το παραπάνω, η επιλογή των σωστών λύσεων μπορεί να είναι μία αρκετά περίπλοκη διαδικασία ακόμα και για επαγγελματίες του χώρου της πληροφορικής και της κυβερνοασφαλείας, πόσο μάλλον ο σαφής προσδιορισμός των προκλήσεων ασφάλειας δεδομένων του οργανισμού σας. Συνιστούμε να κάνετε στον εαυτό σας τις ακόλουθες πέντε ερωτήσεις για να διευκολύνετε τη διαδικασία – επιλογής των σωστών λύσεων.

1.Υπάρχουν γνωστά αδύναμα σημεία στον κύκλο ζωής των δεδομένων σας;

Αν γνωρίζετε ήδη τα πιο ευάλωτα σημεία στον κύκλο ζωής των δεδομένων σας, τότε είστε ήδη ένα βήμα μπροστά. Είναι κρίσιμης σημασίας για την επιλογή της απολύτως κατάλληλης λύσης για τον οργανισμό σας να γνωρίζετε πότε τα δεδομένα σας κινδυνεύουν περισσότερο, τη στιγμή που δημιουργούνται, καθώς μεταφέρονται ή μόλις φτάσουν στον τελικό προορισμό τους;

2.Ποια μέτρα ασφαλείας και λύσεις έχει ήδη ο οργανισμός σας;

Στην τελική, η HelpSystems επιθυμεί οι λύσεις ασφάλειας δεδομένων σας να λειτουργούν απρόσκοπτα μαζί και να συμβατές μεταξύ τους αντί να προκαλούν προβλήματα και τριβές. Αν διαθέτετε ήδη υποδομή κυβερνοασφάλειας, η HelpSystems θα εργαστεί μαζί σας για να βρεθούν οι λύσεις που θα συμπληρώσουν τα υπάρχοντα μέτρα. Αν σκοπεύετε να αγοράσετε διάφορες λύσεις ταυτόχρονα, μπορείτε να παραμείνετε ήσυχοι γνωρίζοντας ότι οι λύσεις ασφάλειας δεδομένων της HelpSystems ενσωματώνονται άψογα και προορίζονται να συνεργάζονται άψογα μεταξύ τους, σήμερα και στο μέλλον. Αν αργότερα ανακαλύψετε ότι χρειάζεστε περισσότερες λύσεις, μπορείτε πάντα να συζητήσετε τις μελλοντικές σας απαιτήσεις και να συνεργαστείτε με τη HelpSystems για να αξιολογήσετε τις πιθανές λύσεις που θα προσθέσετε.

3.Ποια ευαίσθητα δεδομένα θα μπορούσαν να προκαλέσουν βλάβη στον οργανισμό σας σε περίπτωση κλοπής/ παραβίασης;

Να επαναλάβουμε ότι όσον αφορά την προστασία δεδομένων, δεν υπάρχει ποτέ μία λύση που να είναι κατάλληλη για όλους και για όλα. Δεν υποστηρίζουν όλες οι λύσεις ασφάλειας δεδομένων όλους τους τύπους αρχείων και μερικές φορές μια λύση είναι καταλληλότερη για δεδομένα που βρίσκονται σε κατάσταση ηρεμίας παρά για δεδομένα που βρίσκονται σε κίνηση (και αντίστροφα). Το να γνωρίζετε τους τύπους δεδομένων που χρησιμοποιεί συχνότερα ο οργανισμός σας είναι το κλειδί για να γνωρίζετε ποιες λύσεις είναι καταλληλότερες για εσάς.

Ομοίως, το να γνωρίζετε ποια από αυτά τα αρχεία και δεδομένα είναι πιο ευαίσθητα είναι εξίσου σημαντικό. Ποια δεδομένα θα μπορούσαν να προκαλέσουν τη μεγαλύτερη ζημιά στον οργανισμό σας αν κοινοποιούνταν στα λάθος άτομα ή βρισκόντουσαν εκτεθειμένα σε εισβολείς; Με την απώλεια αυτών των ευαίσθητων δεδομένων θα κινδυνεύατε να χάσετε το ανταγωνιστικό πλεονέκτημα του οργανισμού σας; Θα προκαλούσε η απώλεια τους βλάβη στους υπαλλήλους ή/και στους πελάτες σας ή θα οδηγούσε σε οικονομική ζημιά;

4.Είστε βέβαιοι ότι διαχειρίζεστε τα ευαίσθητα δεδομένα του οργανισμού σας σωστά;

Κοιτάζοντας ενδοσκοπικά, είστε βέβαιοι ότι οι υπάλληλοι του οργανισμού ακολουθούν τις κατάλληλες διαδικασίες με τα ευαίσθητα δεδομένα σας; Η αμέλεια των εργαζομένων θεωρείται ένας από τους μεγαλύτερους κινδύνους κυβερνοασφάλειας για τις επιχειρήσεις με έδρα τις Ηνωμένες Πολιτείες της Αμερικής με το Shred-it να διαπιστώνει στην πιο πρόσφατη Έκθεση Προστασίας Δεδομένων (DPR) που δημοσίευσε ότι έως και το 22% των παραβιάσεων δεδομένων προκαλούνται από σφάλματα εργαζομένων ενώ το 40% προέρχεται από «έμπιστους» εσωτερικούς ή εξωτερικούς επιχειρηματικοί εταίροι. Η κατανόηση της προβολής των υπαλλήλων σας και των ενεργειών τους είναι θεμελιώδους σημασίας για να αποφασίσετε ποιες λύσεις ασφάλειας δεδομένων μπορεί να χρειάζεστε.

5.Υπόκειται ο οργανισμός σας σε κανονιστική συμμόρφωση;

Και τελευταίο, αλλά εξίσου σημαντικό, είναι να γνωρίζετε αν ο οργανισμός σας υπόκειται ή όχι σε κανονισμούς συμμόρφωσης. Ανεξάρτητα από το αν πρέπει να συμμορφώνεστε με τους κανονισμούς PCI DSS, GDPR ή CUI ή και άλλους, πρέπει να βρείτε έναν προμηθευτή ασφάλειας δεδομένων, του οποίου οι λύσεις ανταποκρίνονται στις απαιτήσεις αυτών των κανονισμών και εφόσον απαιτείται να έχει τη δυνατότητα να σας βοηθήσει να τους κατανοήσετε και να ανταποκριθείτε καταλλήλως.

Πηγή: HelpSystems

Πολλά πράγματα συμβαίνουν αθόρυβα στο παρασκήνιο με το Sophos Central, την πιο αξιόπιστη πλατφόρμα κυβερνοασφάλειας στον κόσμο. Ας ρίξουμε μία βαθύτερη ματιά σε αυτά.

Το Sophos Central, η cloud-based πλατφόρμα ασφαλείας της Sophos έχει ένα χαρακτηριστικό για το οποίο κανείς δεν μιλά, αλλά όλοι αγαπούν.

Ως διαχειριστής, δημιουργείτε την ταυτότητα σας μία φορά – και αυτό ήταν. Και χωρίς χρονοτριβές είστε έτοιμοι να ξεκινήσετε να εργάζεστε με όλα τα προϊόντα της Sophos που έχετε στη διάθεσή σας. Δεν χρειάζεται να δημιουργήσετε και να θυμάστε ξεχωριστά διαπιστευτήρια ή λεπτομέρειες χρήστη για την προστασία τερματικών συσκευών σας (endpoint security), την ασφάλεια ηλεκτρονικού ταχυδρομείου ή το τείχος προστασίας σας. Τα πάντα, απλώς λειτουργούν.

Αμφιβάλλουμε ότι μπορεί κάποιος να προμηθεύτηκε ένα προϊόν της Sophos για τον συγκεκριμένο λόγο. Η συγκεκριμένη δυνατότητα απλώς βρίσκεται στη διάθεση σας, εξοικονομώντας σε κάθε χρήστη περισσότερο χρόνο και λιγότερη προσπάθεια, και μάλιστα άμεσα. Μπορεί οι χρήστες ή οι διαχειριστές να σηκώσουν το ένα τους φρύδι από την έκπληξη τους για το πόσο εύκολο ήταν το παραπάνω, αλλά μέχρι εκεί, καθώς στη συνέχεια προχωρούν με τη μέρα τους.

Κανείς δεν σκέφτεται πως κάνει η Sophos κάτι πραγματικότητα

Και όλα είναι καλά. Όλοι γνωρίζουν πλέον στην ομάδα Sophos Central ότι όσο καλύτερα κάνουν τη δουλειά τους, τόσο λιγότερο είναι πιθανό να περάσει απαρατήρητη. Και αυτό είναι μία πραγματικά καλή απεικόνιση της ισχύος και της αξίας μίας πλατφόρμας.

Βελτιώνοντας την ασφάλεια σας – και ξεκλειδώνοντας την καινοτομία

Καταρχήν, υπάρχει το προφανές κομμάτι. Έχοντας όλες τις λύσεις κυβερνοασφαλείας σας να συνεργάζονται μεταξύ τους ιδανικά – και έχοντας παράλληλα τη δυνατότητα να τις παρακολουθείτε και να τις διαχειρίζεστε όλες μόνο από μία κονσόλα διαχείρισης και μία οθόνη εξοικονομείτε πολύ χρόνο. Πολλοί από τους πελάτες της Sophos υποστηρίζουν ότι από μόνη της αυτή η δυνατότητα μειώνει τον φόρτο εργασίας τους κατά 50% ή περισσότερο.

Μπορείτε να εφαρμόσετε «οικουμενικές» πολιτικές, να εντοπίζετε ζητήματα πιο εύκολα και γενικότερα να διατηρείτε τον οργανισμό σας αρκετά ασφαλέστερο. Και όσο σημαντικό και αν είναι αυτό, υπάρχει κάτι ακόμα πιο θεμελιώδες που συμβαίνει στο παρασκήνιο.

Ο λόγος για τον οποίο η διαδικασία ρύθμισης χρήστη (user setup) της Sophos λειτουργεί τόσο ομαλά είναι ότι η εταιρεία διατηρεί μία ολόκληρη ομάδα μηχανικών που εργάζονται αποκλειστικά στην πλατφόρμα Sophos Central, αναπτύσσοντας διαρκώς νέα χαρακτηριστικά και δυνατότητες. Η εταιρεία προσφέρει τα απαραίτητα δομικά συστατικά (όπως η ταυτότητα του χρήστη) στις ομάδες προϊόντων της και από εκεί και πέρα συνεχίζουν εκείνες.

Αυτό σημαίνει για παράδειγμα ότι τα διαπιστευτήρια σας (login) λειτουργεί σε ολόκληρο το προϊοντικό χαρτοφυλάκιο της Sophos. Και αυτό είναι ένα πράγμα λιγότερο που χρειάζεται κάθε ομάδα προϊόντων να αναπτύξει. Αντ’ αυτού, τα μέλη της ομάδας μπορούν να επικεντρωθούν στο να ανεβάσουν τον πήχη σε τομείς όπως η ασφάλεια και η καινοτομία – οι λόγοι που πιθανώς έκαναν τα προϊόντα της Sophos να κατακτήσουν την κορυφή.

Αν σκεφτείτε τις εξειδικευμένες λύσεις κυβερνοασφαλείας σας σαν να πρόκειται για τα δωμάτια του σπιτιού σας – κουζίνα, σαλόνι και υπνοδωμάτιο – είναι εύκολο να δείτε το Sophos Central σαν ένα θερμοστάτη που σας επιτρέπει να ελέγχετε τη θερμοκρασία σε όλα τα δωμάτια ταυτόχρονα. Στην πραγματικότητα όμως, το Sophos Central είναι και οι υδραυλικές εγκαταστάσεις, οι καλωδιώσεις για το ρεύμα και τα θεμέλια. Είναι όλα τα μέρη που κάνουν ένα σπίτι.

Ένας ειδικά κατασκευασμένος χώρος συνάντησης για όλα τα δεδομένα κυβερνοασφαλείας σας

Και δεν είναι μόνο αυτά. Παρέχοντας μια ενιαία πλατφόρμα για να στηρίξει όλη την ανάπτυξη των προϊόντων της Sophos, δημιουργήθηκε ένα κοινό σημείο όπου μπορούν να ανταλλάσσουν δεδομένα και να αλληλεπιδρούν μεταξύ τους.

Και εκεί είναι που συμβαίνει πραγματικά η μαγεία. Αρκεί το πάτημα ενός κουμπιού για να αρχίσουν να μιλούν οι λύσεις σας μεταξύ τους. Πλέον, μία ειδοποίηση στην προστασία endpoint σας μπορεί να «ενεργοποιήσει» την ανταπόκριση από το firewall σας – όπως για παράδειγμα για την απομόνωση μίας συσκευής προτού εξαπλωθεί το ransomware. Μοιράζονται δεδομένα, έτσι ώστε όποια λύση μαθαίνει κάτι, να μπορούν να επωφεληθούν και οι υπόλοιπες.

Και για ακόμη μία φορά, αυτό απαιτεί πολλή δουλειά στο παρασκήνιο. Πρώτα απ’ όλα, είναι πολλά τα δεδομένα για να διαχειριστείτε, τα οποία μάλιστα αυξάνονται εκθετικά με κάθε λύση που προσθέτετε. Αν χρησιμοποιείτε το Sophos XDR σε καθημερινή βάση, το πιθανότερο είναι να επεξεργαζόμαστε 6 MB με 20 MB για κάθε τερματική συσκευή και άλλα 20MB με 80 MB για κάθε διακομιστή – σε έναν αρκετά μεγάλο οργανισμό, τα παραπάνω μπορούν συνολικά να ισοδυναμούν με gigabytes κάθε μέρα.

Προσθέστε τώρα τα αρχεία καταγραφής του Sophos Firewall στη λύση XDR και μιλάμε για δεκάδες gigabytes την ημέρα. Ενδεχομένως να ακολουθεί το Sophos Email μετά, στο οποίο προωθείτε δεδομένα από το Office 365 σας. Και εκεί είναι που χωρίς να το αντιληφθείτε έχετε φτάσει σε πολύ μεγάλους όγκους δεδομένων σε καθημερινή βάση – αλλά με το Sophos Central να συνδέει τα πάντα, να τα καθιστά ευκολονόητα, και να σας ειδοποιεί για οτιδήποτε βρίσκεται έξω από τα συνηθισμένα, βρίσκεστε σε καλά χέρια.

Και εδώ είναι το σημείο για το οποίο η Sophos είναι ιδιαίτερα υπερήφανη: Το Sophos Central διαχειρίζεται και επεξεργάζεται όλα αυτά τα δεδομένα απίστευτα γρήγορα. Μπορείτε να ζητήσετε όλα τα endpoints να δείχνουν ένα συγκεκριμένο hash – το είδος της αναζήτησης που σημαίνει «να φτιάξετε ένα καφέ πρώτα» στα περισσότερα άλλα συστήματα- και το Sophos Central θα σας το έχει σε δευτερόλεπτα.

Το μυστικό συστατικό στην τεχνολογική στοίβα της Sophos

«Το Sophos Central μπορεί να κάνει εύκολα όλα τα παραπάνω εξαιτίας του έξυπνου τρόπου που αναπτύχθηκε η πλατφόρμα δεδομένων της Sophos. Αρπάζοντας την ευκαιρία να δημιουργηθεί κάτι τόσο φιλόδοξο -από μία τόσο εξαιρετική ομάδα συνεργατών- είναι και ο βασικός λόγος που ξεκίνησα να εργάζομαι στη Sophos» λέει ο Sean Brady, Vice President του Central Platform Group της Sophos.

Δεν υπάρχει κάτι ασυνήθιστο στην ίδια την τεχνολογική στοίβα. Η πλατφόρμα είναι χτισμένη εξ ολοκλήρου σε AWS, με δημοφιλείς τεχνολογίες όπως οι Kafka και Presto, παράλληλα με άλλες αποδεδειγμένες υπηρεσίες.

Το μυστικό συστατικό είναι ο τρόπος που η Sophos συνδέει μεταξύ τους αυτά τα κομμάτια.

Συγκεκριμένα, έχουμε τους στόχους των πελατών μας κατά νου όταν σχεδιάζουμε πως να συγκεντρώνουμε, αναλύουμε και αποθηκεύουμε τα δεδομένα τους. Για παράδειγμα, γνωρίζουμε ποιες αναφορές «τρέχουν» συχνότερα οι διαχειριστές- έτσι «στήσαμε» την αρχιτεκτονική κατά τέτοιο τρόπο ώστε να βρίσκουμε αυτές τις απαντήσεις ταχύτερα. Μάλιστα, αυτό σημαίνει επίσης ότι μπορούμε να πάμε παραπέρα από το βρίσκουμε τις απαντήσεις για εσάς γρήγορα: μπορούμε να τις έχουμε έτοιμες να σας περιμένουν ωσότου συνδεθείτε στο σύστημα σας.

Από την έναρξη της διαδικασίας σχεδιασμού, η Sophos επενδύει πολύ χρόνο σε μία προσπάθεια να εξορθολογήσει και να απλοποιήσει όσα πράγματα θα έκαναν τη μεγαλύτερη διαφορά στην καθημερινή σας εργασία. Κατά κάποιο ειρωνικό τρόπο, αν κάνει σωστά τη δουλειά της, θα αφορά πράγματα που παρατηρείτε λιγότερο.

Έτσι, την επόμενη φορά που θα πατήσετε έναν διακόπτη για να συγχρονίσετε μια νέα λύση στο Sophos Central, και χαμογελάσετε καθώς θα ξεκινήσει να λειτουργεί αμέσως, σκεφτείτε για μία στιγμή πόση δουλειά έχει γίνει στο παρασκήνιο από τους ανθρώπους της Sophos για να υπάρχει αυτό το αποτέλεσμα. Στη Sophos, εργάζονται σκληρά, για να κάνουν τα πράγματα απλούστερα για εσάς.

Και αν δεν χρησιμοποιείτε ακόμα το Sophos Central, ίσως ήρθε η ώρα να το δοκιμάσετε. Δοκιμάστε το, δωρεάν, για 30 ημέρες για να δείτε πως λειτουργεί για σας.

Πηγή: Sophos

Στον κυβερνοχώρο, δεν υπάρχει ασφαλές λιμάνι. Κάθε οργανισμός με ψηφιακή παρουσία εκτίθεται σαν ένα νησί μέσα σε έναν θυμωμένο, αδυσώπητο ωκεανό που μοιάζει να στέλνει κυβερνοεπιθέσεις σε κύματα.

Το 2021 αναμφισβήτητα ξεχωρίζει ως το πιο βάναυσο και σοκαριστικό όσον αφορά τον όγκο και τη σφοδρότητα των κυβερνοεπιθέσεων. Έχουμε μπει ξεκάθαρα σε μία εποχή «υποθετικής παραβίασης» και «μηδενικής εμπιστοσύνης». Χρειάζεται όχι μόνο να επανεξετάσουμε την ασφάλεια, αλλά και να την επαναβαθμονομήσουμε (ή επανακαλιμπράρουμε) με βάση τις αλλαγές στην τεχνολογία που συμβαίνουν γύρω μας.

Οι αμυνόμενοι βρίσκονται σε μειονεκτική θέση

Την ώρα που το «μεγάλο άλμα» στον ψηφιακό μετασχηματισμό που «γαλβανίστηκε» από την πανδημία βοήθησε τους οργανισμούς να καινοτομήσουν, να ξεκλειδώσουν αποτελεσματικότητες και να ασπαστούν περισσότερο την απομακρυσμένη εργασία, η ζυγαριά στην κούρσα των «εξοπλισμών στον κυβερνοχώρο» έγειρε υπέρ των κυβερνοεγκληματιών. Η Wall Street Journal χαρακτήρισε τον υβριδικό χώρο εργασίας «Εφιάλτη Κυβερνοασφάλειας» και τον χαρακτήρισε ως «το όνειρο ενός χάκερ – ένα διαρκώς μεταβαλλόμενο μείγμα υπαλλήλων γραφείου και απομακρυσμένων εργαζομένων, συσκευών που κινούνται εντός και εκτός του εταιρικού δικτύου και προσωπικού ασφαλείας που εργάζονται στα όρια».

Ένα σημάδι του πόσο δύσκολα έχουν γίνει τα πράγματα είναι ότι ορισμένες εταιρείες παροχής υπηρεσιών ασφάλισης στον κυβερνοχώρο σήκωσαν τα χέρια τους ψηλά και εξήλθαν εντελώς από την αγορά, ενώ οι περισσότεροι αύξησαν τα ασφάλιστρα εφαρμόζοντας αυστηρότερα κριτήρια.

Ένας όλο και πιο συνδεδεμένος κόσμος οδηγεί σε υψηλότερες αποδόσεις, βελτιωμένη συνεργασία και νέες λύσεις αν και με αντάλλαγμα την αυξημένη αλληλεξάρτηση και ευθραυστότητα. Οι επιθέσεις phishing, οι επιθέσεις χωρίς αρχεία (fileless) και το ransomware αποτελούν τρεις ολοένα αυξανόμενες τάσεις στο σημερινό τοπίο των απειλών που αξιοποιούν αυτό το νέο περιβάλλον.

Ο ψηφιακός μετασχηματισμός και η τηλεργασία έχουν διευρύνει σημαντικά την επιφάνεια επίθεσης, παρουσιάζοντας παράγοντες απειλών σε ένα περιβάλλον γεμάτο από ευπάθειες, τρωτά σημεία και επίπεδα μη διαχειριζόμενης προνομιακής πρόσβασης έτοιμα προς εκμετάλλευση (από τους κυβερνοεγκληματίες). Τα προνόμια ανθρώπων και μηχανών -με τα τελευταία να αποτελούν αδύναμο σημείο της ασφάλειας εδώ και αρκετό καιρό- γίνεται όλο και πιο δύσκολο να ανακαλυφθούν και να ελεγχθούν σε αυτό το εκτεταμένο, αποκεντρωμένο τοπίο πληροφορικής, καθώς μπορούν πραγματικά να βρίσκονται οπουδήποτε. Πλέον, είναι ευκολότερο από ποτέ για τους εισβολείς να εντοπίσουν τέτοια κενά ασφαλείας και να παραδώσουν κακόβουλα φορτία, συμπεριλαμβανομένου ransomware ή να προχωρήσουν στην κλοπή διαπιστευτηρίων.

Αξιοποιώντας μία ευπάθεια στον πιο αδύναμο κρίκο -κάποιον υπάλληλο που εργάζεται υπό το καθεστώς τηλεργασίας, κάποιον εργολάβο, κάποιο ανεπαρκώς προστατευμένο σύστημα, κάποιον ενδεχομένως υπερπρονομιούχο χρήστη (με υπερβολικά προνόμια/ διαπιστευτήρια), κάποια μη ελεγχόμενη ταυτότητα μηχανήματος, κάποια μη ασφαλή θύρα ή ενδεχομένως κάποια ευπάθεια VPN – ένας εισβολέας μπορεί να διεισδύσει εύκολα σε έναν οργανισμό. Στην περίπτωση μίας επίθεσης για παράδειγμα στην αλυσίδα εφοδιασμού, παραβιάζεται το λογισμικό ενός στόχου και στη συνέχεια χρησιμοποιείται για τη μόλυνση χιλιάδων πελατών του, όπως συνέβη με τις παραβιάσεις στις SolarWinds και Kaseya.

Εκτός των εταιρικών περιβαλλόντων, οι απομακρυσμένες τερματικές συσκευές και τα κινητά τηλέφωνα αποδεικνύονται περισσότερο εκτεθειμένες και επομένως ευάλωτες σε on-device επιθέσεις. Με χιλιάδες έως εκατομμύρια απομακρυσμένες συσκευές και κινητά τηλέφωνα (είτε είναι εταιρικά είτε ανήκουν σε εργαζόμενους) να χρησιμοποιούνται για τηλεργασία, η πιθανότητα να βρεθείτε αντιμέτωποι με μία κλεμμένη ή χαμένη συσκευή είναι υψηλή.

Ο δρόμος της μικρότερης αντίστασης που επιλέγουν οι επιτιθέμενοι αλλάζει. Ποιες στρατηγικές θα πρέπει να υιοθετήσουν κατά προτεραιότητα οι υπερβολικά πιεσμένες ομάδες ασφάλειας πληροφορικής και τα γραφεία υποστήριξης/ εξυπηρέτησης για να μειώσουν τους κινδύνους στον κυβερνοχώρο, καθιστώντας παράλληλα τον οργανισμό τους πιο ευπροσάρμοστο, ανθεκτικό και έτοιμο να αντιμετωπίσει τις προκλήσεις και τις ευκαιρίες του μέλλοντος;

Πως να ανατρέψετε τις ισορροπίες σε σχέση με τους κυβερνοεγκληματίες

Η BeyondTrust δημιούργησε τον οδηγό επιβίωσης Cybersecurity Survival Guide, 2022 Edition. Κατεβάστε σήμερα κιόλας το δωρεάν αντίτυπό σας για:

- Επιστημονικά δεδομένα και παραδείγματα που αποκαλύπτουν πως αλλάζει η επιφάνεια επίθεσης

- Ανάλυση του τρόπου με τον οποίο μεταβάλλεται ο δρόμος της ελάχιστης αντίστασης που ακολουθούν οι παράγοντες απειλής

- Λεπτομερής ανάλυση διάφορων παραβιάσεων που συγκλόνισαν τον κόσμο κατά τη διάρκεια του περασμένου έτους και πως θα μπορούσαν να είχαν αποτραπεί ή «αφοπλιστεί» σε πολλαπλά βήματα

- 7 στρατηγικές επιβίωσης στην κυβερνοασφάλεια που θα σας επιτρέψουν να προσαρμοστείτε, να κλείσετε τα κενά ασφαλείας και να μειώσετε τους κινδύνους – και όλα αυτά παράλληλα με τα επιχειρηματικά οφέλη που θα έχετε από τις ευκαιρίες που παρουσιάζονται από τη νέα κανονικότητα

- Ορισμένα θέματα που καλύπτονται περιλαμβάνουν την ενίσχυση της άμυνας του υβριδικού σας περιβάλλοντος πληροφορικής, τη διαχείριση προνομίων και των ευπαθειών, τον τρόπο διεξαγωγής ενός έγκυρου pentest για το απομακρυσμένο εργατικό δυναμικό, την ασφαλή απομακρυσμένη πρόσβαση χωρίς VPN, την ασφάλεια endpoint, τρόποι ενίσχυσης του γραφείου υποστήριξης/ εξυπηρέτησης και πολλά άλλα.

Επικοινωνήστε με την BeyondTrust ή την NSS σήμερα, για να μάθετε πως να επαναβαθμονομήσετε την ασφάλεια σας με τις λύσεις διαχείρισης προνομιακής πρόσβασης (PAM) της BeyondTrust για να αντιμετωπίσετε τις σημερινές απειλές αλλά και να ασπαστείτε με αισιοδοξία και με σιγουριά τις όποιες ευκαιρίες παρουσιαστούν με τον ψηφιακό μετασχηματισμό της εταιρείας σας.

Επικοινωνήστε με την BeyondTrust ή την NSS σήμερα, για να μάθετε πως να επαναβαθμονομήσετε την ασφάλεια σας με τις λύσεις διαχείρισης προνομιακής πρόσβασης (PAM) της BeyondTrust για να αντιμετωπίσετε τις σημερινές απειλές αλλά και να ασπαστείτε με αισιοδοξία και με σιγουριά τις όποιες ευκαιρίες παρουσιαστούν με τον ψηφιακό μετασχηματισμό της εταιρείας σας.

Πηγή: BeyondTrust

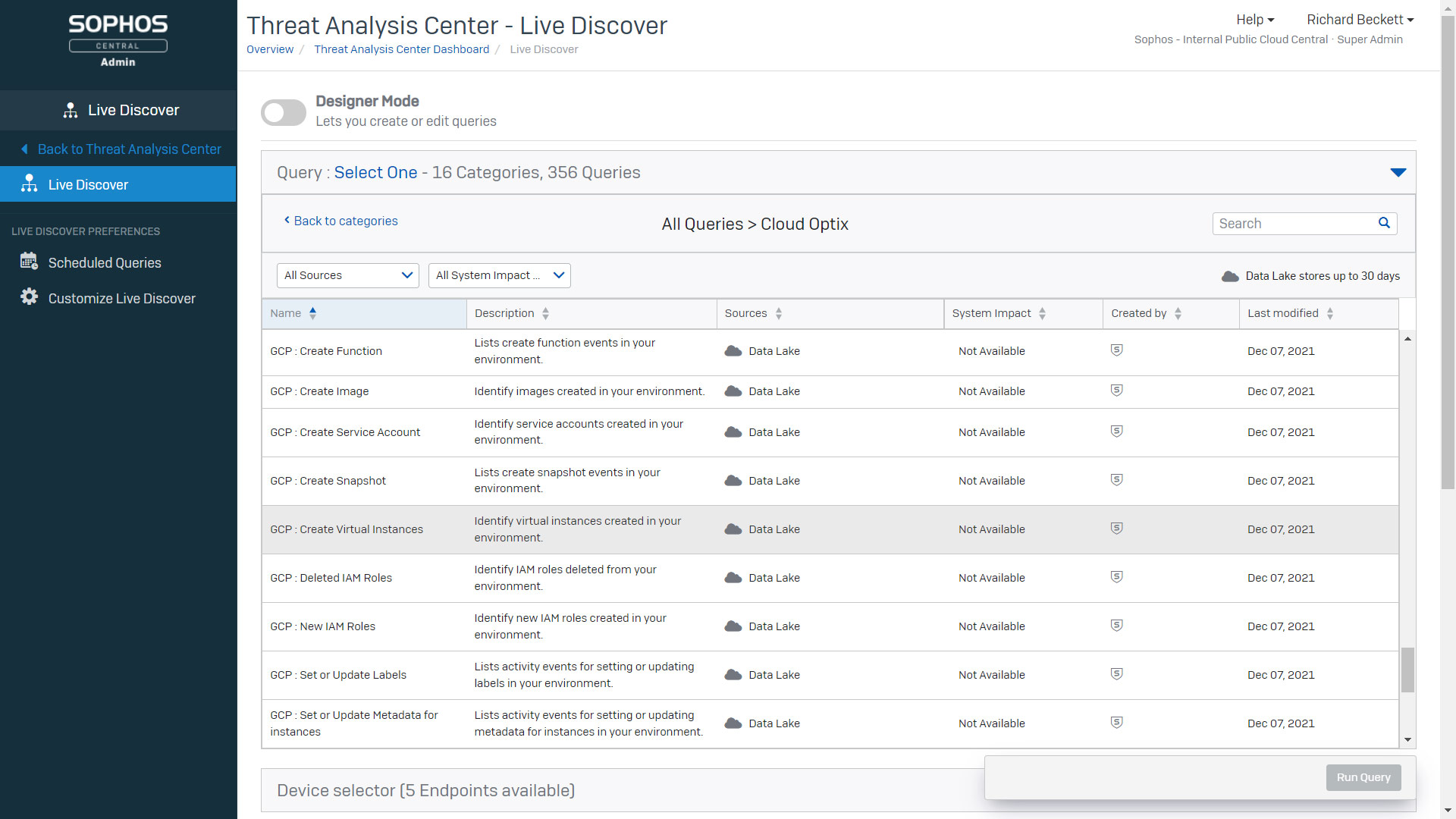

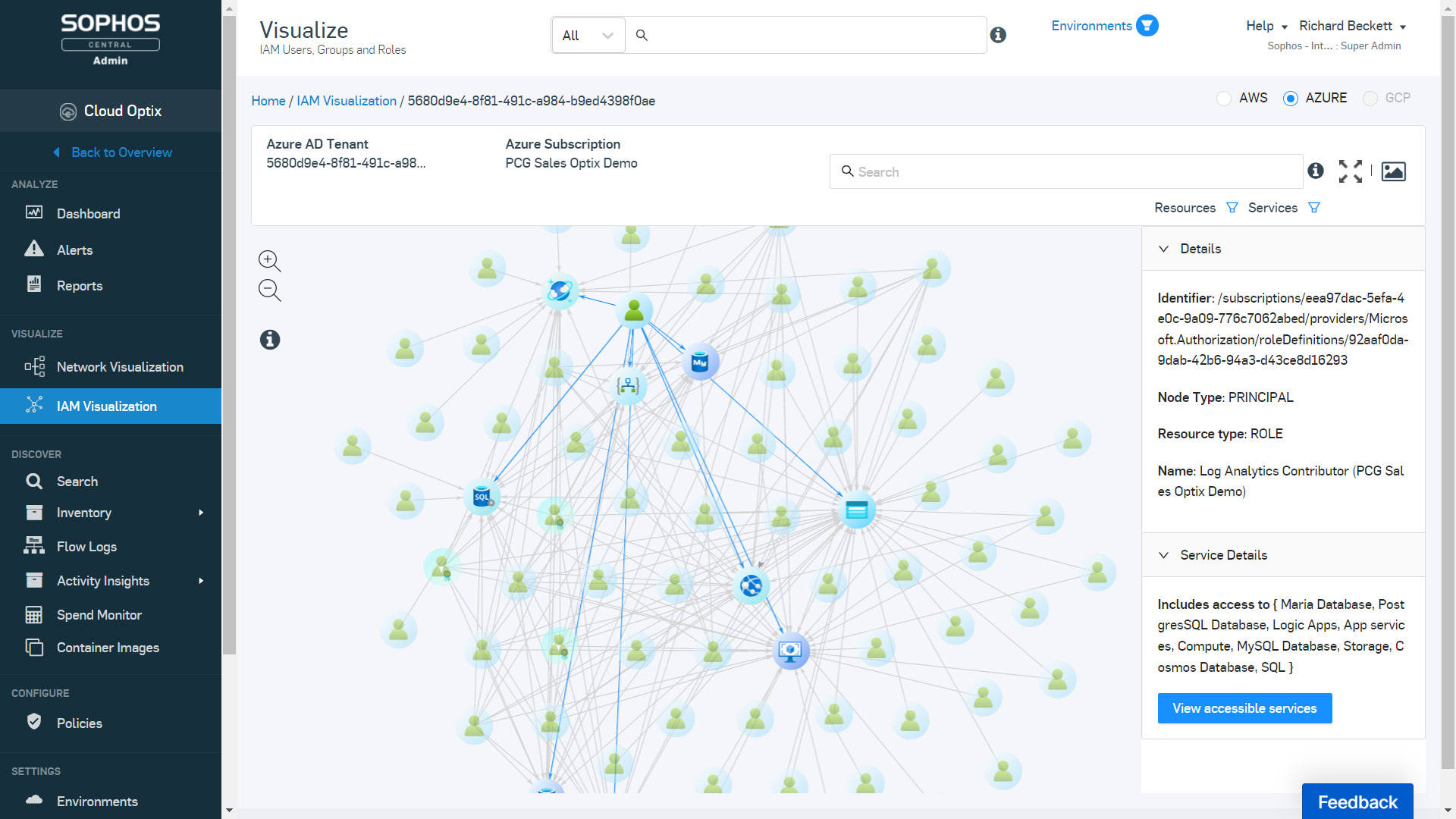

Το Sophos Extended Detection and Response (XDR) κάνει ένα σημαντικό βήμα παραπάνω στο δημόσιο cloud, προσθέτοντας αρχεία καταγραφής δραστηριότητας στα Microsoft Azure (Azure) και Google Cloud Platform (GCP) παράλληλα με το Amazon Web Services (AWS) – βοηθώντας τις ομάδες ασφαλείας να έχουν μία συνολική εικόνα των δημόσιων περιβαλλόντων cloud.

Με την ενσωμάτωση δεδομένων από τη λύση διαχείρισης της στάσης ασφάλειας cloud της Sophos, Cloud Optix, το Sophos XDR σας παρέχει τη δυνατότητα να εντοπίζετε, να αξιολογείτε και να κάνετε ανθεκτικότερους τους φόρτους εργασίας στο cloud και την πρόσβαση των χρηστών απέναντι στις εσφαλμένες διαμορφώσεις και τις ευπάθειες ασφαλείας.

Οι νέες πηγές δεδομένων Cloud Optix στο Sophos XDR σας επιτρέπουν πλέον να διερευνάτε εύκολα τις δραστηριότητες διαχείρισης κονσόλας και CLI καθώς και τα APIs των περιβαλλόντων cloud AWS, Azure και GCP. Χρησιμοποιώντας πλήρως προσαρμόσιμα και έτοιμα SQL queries, μπορείτε να αποκαλύψετε τις αρχικές προσπάθειες πρόσβασης στο περιβάλλον σας μέσω παραβιασμένων ρόλων, καθώς και των νεοδημιουργηθέντων ρόλων χρηστών και πόρων που υποδεικνύουν ξένη παρουσία στο περιβάλλον σας, καθώς και τις τακτικές κλιμάκωσης προνομίων και εξαγωγής (δεδομένων) που επέδειξαν οι εισβολείς.

Χρησιμοποιώντας τα ευρήματα του Cloud Optix ως δείκτες παραβίασης, μπορείτε να λάβετε μέτρα αξιοποιώντας τη λίμνη δεδομένων Sophos XDR για να διερευνήσετε ευπάθειες φόρτου εργασίας που αποκαλύφθηκαν από τους agents προστασίας φόρτου εργασίας του προϊόντος Sophos Intercept X for Server που εκτελούνται στους συγκεκριμένους φόρτους εργασίας. Τα παραδείγματα περιλαμβάνουν τον εντοπισμό υπολογιστικών πόρων φόρτου εργασίας με εκτεθειμένες θύρες στο διαδίκτυο, όπως στην περίπτωση των RDP ή SSH. Σε αυτό το σενάριο, το Cloud Optix σας ειδοποιεί για αυτές τις ευπάθειες στην πρόσβαση και το Sophos XDR σας δίνει τη δυνατότητα να επικεντρώσετε γρήγορα τις έρευνες σας για να προσδιορίσετε τον αριθμό των προσπαθειών ταυτοποίησης που έγιναν σε αυτά τα instances καθώς και να προσδιορίσετε τυχόν επιτυχημένες προσπάθειες. Στη συνέχεια, μπορείτε να ενεργήσετε με σιγουριά για να καταργήσετε την πρόσβαση και να αποτρέψετε την όποια παραβίαση, με το Cloud Optix μάλιστα να σας παρέχει καθοδηγούμενες οδηγίες αποκατάστασης για να μειώσετε τον μέσο χρόνο επίλυσης των προβλημάτων (MTTR).

Αυτή η συνδεδεμένη ασφάλεια multi-cloud από μία κεντρική κονσόλα βοηθά τις ομάδες να έχουν μία συνολική εικόνα κατά τη διάρκεια των ερευνών, διευκολύνοντας τον γρήγορο εντοπισμό των κινδύνων και την προληπτική αποτροπή περιστατικών ασφαλείας.

Περισσότερες βελτιώσεις στο Cloud Optix

Η τελευταία ενημέρωση για το Sophos Cloud Optix περιλαμβάνει επίσης μια σειρά από προσθήκες για τη βελτίωση της παρακολούθησης της ασφάλειας στο cloud και της απόκρισης σε πολιτικές και θέματα συμμόρφωσης:

Ανωμαλίες δραστηριότητας AWS – Τα νέα μοντέλα SophosAI αναλύουν αδιάκοπα τα αρχεία καταγραφής δραστηριότητας χρηστών του AWS CloudTrail. Αυτό επιτρέπει στο Cloud Optix να δημιουργήσει μία εικόνα της δραστηριότητας των μεμονωμένων ρόλων χρήστη για τον εντοπισμό τόσο των τυχαίων αλλαγών όσο και της κακόβουλης δραστηριότητας από παραβιασμένους ρόλους. Δίνει ζωή επίσης στα συμβάντα AWS CloudTrail παρέχοντας μία σαφή και λεπτομερή προβολή των δραστηριοτήτων των χρηστών, εντοπίζοντας ανωμαλίες υψηλού κινδύνου, όπως ενέργειες που εκτελούνται εκτός των κανονικών ωρών εργασίας καθώς και εκείνες που δεν έχουν πραγματοποιηθεί στο παρελθόν.

Με τη συγκεκριμένη ενημέρωση, μπορείτε να συρρικνώσετε δραματικά το σύνολο των ειδοποιήσεων για τις ομάδες ασφαλείας και να τις βοηθήσετε να επικεντρωθούν στη διερεύνηση μοτίβων επικίνδυνης συμπεριφοράς που θα μπορούσαν να οδηγήσουν σε συμβάντα ασφαλείας σε ένα κλάσμα του χρόνου που χρειάζονταν παλαιότερα.

Πολλαπλά instances ενσωμάτωσης Jira – Προσθέστε τώρα πολλά instances ενσωμάτωσης Jira σε έναν λογαριασμό Cloud Optix. Κάθε περιβάλλον cloud θα συνδέεται με ένα instance Jira. Αυτό σημαίνει ότι θα μπορούσε να είναι ένα ξεχωριστό instance Jira ανά περιβάλλον ή ένα κοινό instance Jira που μοιράζονται πολλά περιβάλλοντα.

Οπτικοποίηση Azure IAM – Οπτικοποιήστε τις σχέσεις μεταξύ ρόλων IAM, χρηστών IAM και υπηρεσιών στο Azure για να απλοποιήσετε τη διαχείριση πολύπλοκων, διαπλεκόμενων ρόλων IAM για πολλαπλές συνδρομές Azure και Azure AD.

Προσαρμοσμένες ειδοποιήσεις πολιτικής – Τώρα μπορείτε να δημιουργήσετε προσαρμοσμένες ειδοποιήσεις βασισμένοι στα σύνθετα ερωτήματα αναζήτησης του Cloud Optix. Μελλοντικές σαρώσεις ασφαλείας στη συνέχεια θα ενεργοποιούν ειδοποιήσεις στο Cloud Optix όταν πληρούνται τα κριτήρια του ερωτήματος.

Περισσότερες πληροφορίες για τις τελευταίες ενημερώσεις καθώς και μία ανακεφαλαίωση όλων των βελτιώσεων του Cloud Optix είναι διαθέσιμες εδώ. Για να βελτιώσετε τη στάση ασφαλείας σας στο cloud και για να δοκιμάσετε δωρεάν το Cloud Optix για 30 ημέρες, επισκεφτείτε το Sophos.com/Optix σήμερα.

Πηγή: Sophos

Η νέα χρονιά ξεκίνησε με μία πολύ σημαντική ανακοίνωση για την Sophos – την ανακοίνωση ενός ολοκαίνουριου προϊόντος.

Το Sophos ZTNA λανσαρίστηκε επίσημα στις 5 Ιανουαρίου για να προσφέρει μία πραγματικά καινοτομική λύση για την ασφαλή σύνδεση απομακρυσμένων χρηστών με εφαρμογές.

Το κατάλληλο προϊόν, την κατάλληλη στιγμή

Αν είστε ένας από τους πολλούς οργανισμούς που διαχειρίζονται απομακρυσμένους εργαζόμενους και ανησυχείτε για τις κυβερνοαπειλές και το ransomware, το συγκεκριμένο προϊόν ήρθε την κατάλληλη στιγμή. Επιπλέον, το Sophos ZTNA δίνει τη λύση σε ένα από τα κορυφαία παράπονα των «πρωτοπόρων» χρηστών: τους πολλαπλούς agents.

Ένας agent, μία κονσόλα, ένας προμηθευτής

Η χρήση ενός μοναδικού agent τόσο για την πρόσβαση στο δίκτυο μηδενικής εμπιστοσύνης (Zero Trust) όσο και για την επόμενης γενιάς προστασία τερματικών συσκευών με το Intercept X καθιστά το Sophos ZTNA μοναδικό στο είδος του.

Αν και το Sophos ZTNA μπορεί να λειτουργήσει συνδυαστικά με οποιαδήποτε λύση endpoint, εντούτοις λειτουργεί καλύτερα σε συνδυασμό με το Sophos Intercept X, παρέχοντας έναν μεμονωμένο agent, που μπορείτε να διαχειριστείτε από μία μόνο κονσόλα, και όλα από έναν μόνο προμηθευτή.

Αξιοποιεί επίσης το Synchronized Security Heartbeat για την υγεία της συσκευής επιτρέποντας την υπό όρους πρόσβαση και σταματώντας τις απειλές άμεσα. Μαζί, το Sophos ZTNA και το Intercept X παρέχουν την καλύτερη προστασία end-to-end για τους απομακρυσμένους υπαλλήλους σας και τις εφαρμογές και τα δίκτυα στα οποία πρέπει να συνδεθούν.

Το Sophos ZTNA είναι ήδη διαθέσιμο για παραγγελία για να επιτρέψετε στο απομακρυσμένο εργατικό δυναμικό σας να συνδέεται με ασφάλεια στις εφαρμογές που φιλοξενείτε με κομψό, απλοποιημένο και διαφανή τρόπο.

Πως να ξεκινήσετε

- Μιλήστε με τον συνεργάτη της Sophos της προτίμησης σας ή επικοινωνήστε με τη Sophos και ζητήστε να σας καλέσουν

- Ξεκινήστε μια δωρεάν δοκιμή 30 ημερών από το Sophos Central

Μάθε περισσότερα

Για να μάθετε περισσότερα σχετικά με το Sophos ZTNA και πως μπορεί να σας βοηθήσει, επισκεφτείτε το Sophos.com/ZTNA και αξιοποιείστε τους παρακάτω χρήσιμους πόρους:

- Τα έξι σημαντικότερα πλεονεκτήματα του ZTNA έναντι του VPN

- Sophos ZTNA Datasheet

- Sophos ZTNA Deployment Checklist

Εκπαίδευση για το προϊόν και βοήθεια

Συμβουλευτείτε την τεκμηρίωση που βρίσκεται διαθέσιμη online – και είναι επίσης διαθέσιμη μέσω της ενότητας Βοήθεια (επάνω δεξιά στην οθόνη της κονσόλας) στο Sophos Central

Η Sophos παρέχει εξαιρετική εκπαίδευση για τα προϊόντα της

Μεταβείτε στα forums της κοινότητας της Sophos για πρόσθετο περιεχόμενο (όπως είναι τα γνωστά ζητήματα) και για να αλληλοεπιδράσετε με άλλους συμμετέχοντες στο πρόγραμμα πρώιμης πρόσβασης και την ομάδα της Sophos.

Πηγή: Sophos

Ο αυτοματισμός ήταν ένα εργαλείο που χρησιμοποιούνταν σχεδόν αποκλειστικά στους πιο τεχνικούς τομείς μίας επιχείρησης – developers, λειτουργίες πληροφορικής και ίσως από κάνα δυο φιλόδοξους business users που είχαν την ικανότητα να πληκτρολογήσουν μία μακροεντολή.

«Σήμερα, ο αντίκτυπος του είναι πολύ μεγαλύτερος» λέει ο Kevin Vliet, Διευθυντής Διαχείρισης Προϊόντων της HelpSystems. «Θα έλεγα ότι πολλές επιχειρήσεις απολαμβάνουν περιθώρια κέρδους αυτοματοποιώντας επαναλαμβανόμενες εργασίες εξασφαλίζοντας χρόνο για τους εργαζομένους τους ώστε να ασχοληθούν με υψηλότερου επιπέδου λειτουργίες».

Σύμφωνα με τον Kevin Vliet, για να αξιοποιήσετε στο έπακρο τον αυτοματισμό, η εταιρεία σας θα πρέπει να υιοθετήσει μια στρατηγική διατερματικού αυτοματισμού (end-to-end, από άκρο σε άκρο). «Εν τέλει, αν απλώς δώσετε στις ομάδες σας ένα σύνολο από διάφορα εργαλεία αυτοματισμού, δεν είναι εγγυημένο ότι κάτι τέτοιο θα αποφέρει μακροπρόθεσμα οφέλη όπως περιουσιακά στοιχεία για την επιχείρησή σας» λέει ο Kevin Vliet. Με τον διατερματικό αυτοματισμό ωστόσο, μπορείτε να συγκεντρώσετε τους πάντες, από το εμπορικό έως το τμήμα πληροφορικής, για να μετασχηματίσετε ψηφιακά τον οργανισμό σας.

Τι είναι ο διατερματικός αυτοματισμός;

Με απλά λόγια, ο διατερματικός αυτοματισμός είναι η δυνατότητα αυτοματοποίησης των διαδικασιών σας, από το front-end (π.χ. δημόσιο τμήμα), στο back-end (π.χ. διαχείριση) – και οτιδήποτε υπάρχει στο ενδιάμεσο. Ο αυτοματισμός του front-end απλοποιεί τις εργασίες που επικεντρώνονται στη διαδραστικότητα, στις ιστοσελίδες και τις όποιες επιβλεπόμενες διεργασίες από το επίπεδο του περιβάλλοντος χρήσης (UI). Σκεφτείτε διαδικασίες όπως η εξαγωγή δεδομένων από ιστοσελίδες, τη δημιουργία αναφορών και την εισαγωγή δεδομένων. Ο αυτοματισμός του back-end φορά στη διαχείριση των μη επιβλεπόμενων διαδικασιών και αξιοποιεί διάφορα API για ειδικά καθορισμένες μεγάλου όγκου συναλλαγές. Σκεφτείτε στοιχεία όπως η μαζική επεξεργασία, η βάση δεδομένων, η μετακίνηση αρχείων και τα scripts PowerShell.

Η συγκέντρωση αυτών των προσεγγίσεων παρέχει στον οργανισμό σας μια ολιστική προσέγγιση. Ο διατερματικός αυτοματισμός μπορεί να σας προσφέρει μία ολοκληρωμένη λύση που συγκεντρώνει όλη τη τεχνολογική στοίβα σας και εν τέλει βοηθά την επιχείρησή σας να λειτουργεί αποτελεσματικότερα ενώ παράλληλα αξιοποιεί στο έπακρον τους πόρους σας. Και αυτό είναι ιδιαίτερα χρήσιμο για όσους οργανισμούς βρίσκουν δυσκολία στο να κατανοήσουν τις διάφορες περίπλοκες διεργασίες πληροφορικής και διαδικτύου που «τρέχουν» σε μια μεγάλη ποικιλία εφαρμογών και πλατφορμών.

«Ο στόχος είναι η αποτελεσματικότητα και η ενίσχυση/ συμπλήρωση των διάφορων εφαρμογών και τεχνολογιών που φέρνετε στον οργανισμό σας για να επωφεληθεί και να προχωρήσει μπροστά το επιχειρησιακό κομμάτι» λέει ο Kevin Vliet.

Παρακάτω είναι μόνο μερικά από τα πιο σημαντικά οφέλη του διατερματικού αυτοματισμού (end-to-end automation):

- Επιβολή διαπλατφορμικών εξαρτήσεων για την ενοποίηση της ροής εργασιών

- Βελτίωση της συνέπειας και της αξιοπιστίας στην εκτέλεση διαδικασιών

- Μείωση του κόστους και του έργου διαχείρισης βελτιώνοντας παράλληλα την προσβασιμότητα εντός του οργανισμού

- Απόκτηση ολοκληρωμένης εικόνας για όλα όσα συμβαίνουν στο εταιρικό περιβάλλον

- Αυτόματη αναγνώριση και ανταπόκριση σε ζητήματα όταν προκύψουν

- Παροχή έγκαιρων, στοχευμένων και εξατομικευμένων ειδοποιήσεων εφόσον απαιτηθεί χειροκίνητη παρέμβαση

Λύσεις διατερματικού αυτοματισμού

Για την επίτευξη διατερματικού αυτοματισμού, θα χρειαστεί να οικοδομήσετε μία στρατηγική με τη χρήση μερικών διαφορετικών τύπων λύσεων αυτοματισμού που μπορούν να συνεργαστούν μεταξύ τους – και όχι ξεχωριστά. Τα βασικά στοιχεία μίας στέρεης βάσης είναι ο αυτοματισμός του φόρτου εργασίας και ο ρομποτικός αυτοματισμός διαδικασιών.

Ο αυτοματισμός φόρτου εργασίας (WLA) διαχειρίζεται τις back-end διεργασίες πληροφορικής που διατηρούν σε λειτουργία την επιχείρηση σας. Ο προγραμματισμός των επιχειρησιακών διαδικασιών και των εργασιών WLA σχεδιάστηκε για να προγραμματίζει, να εκκινεί, να εκτελεί και να διαχειρίζεται εργασίες πληροφορικής που σχετίζονται με οποιαδήποτε επιχειρηματική διαδικασία και οποιεσδήποτε συναλλαγές. Συχνά χρησιμοποιείται περισσότερο από ομάδες λειτουργιών πληροφορικής.

Ο ρομποτικός αυτοματισμός διαδικασιών (RPA) διαχειρίζεται τις επιχειρηματικές διαδικασίες του front-end. Χρησιμοποιώντας bots λογισμικού ως ψηφιακούς συναδέλφους μαζί με τους ανθρώπινους υπαλλήλους σας, το RPA εξαλείφει τις επαναλαμβανόμενες, μη αυτόματες εργασίες για την ενίσχυση της παραγωγικότητας, ώστε η ομάδα σας να μπορεί να επικεντρωθεί σε περισσότερο στρατηγικές εργασίες.

Επιτύχετε τον διατερματικό αυτοματισμό με τη HelpSystems

Η HelpSystems είναι μια εταιρεία λογισμικού αυτοματισμού που προσφέρει κορυφαίες λύσεις αυτοματισμού – από τον επιτραπέζιο υπολογιστή έως τον διακομιστή και το δίκτυο. Με τα σωστά εργαλεία αυτοματισμού, η επιχείρησή σας μπορεί να αυξήσει την παραγωγικότητα, να μειώσει το λειτουργικό κόστος, να βελτιώσει την ακρίβεια και να μεγιστοποιήσει την απόδοση σε όλες τις διαδικασίες πληροφορικής και της επιχείρησής σας.

Σταματήστε να βασίζεστε σε μη αυτόματες διαδικασίες ή σε προσαρμοσμένα scripts. Πάρτε ξανά τον έλεγχο και υιοθετήστε μια ολιστική προσέγγιση στον αυτοματισμό – από το back office στο front office. Και ναι, είναι δυνατό με τις λύσεις αυτοματισμού της HelpSystems.

Πηγή: HelpSystems

Ποιος είναι ο κανόνας δημιουργίας αντιγράφων ασφαλείας 3-2-1;

Σύμφωνα με τον κανόνα δημιουργίας αντιγράφων ασφαλείας 3-2-1, οφείλετε να έχετε 3 αντίγραφα των δεδομένων σας, 2 διαφορετικές μορφές αντιγράφων ασφαλείας και 1 αντίγραφο ασφαλείας αποθηκευμένο εκτός τοποθεσίας. Αυτός ο κανόνας καθιερώθηκε για πρώτη φορά από τον Αμερικανό φωτογράφο Peter Krogh στις αρχές του 2000 αντέχοντας στη δοκιμασία του χρόνου ενώ εξακολουθεί να είναι επίκαιρος ακόμα και σήμερα.

Αντίγραφα Ασφαλείας εναντίον Επιχειρησιακής Συνέχειας & Αποκατάστασης από Καταστροφή (BCDR)

Παρόλα αυτά, καθώς αναπτύχθηκαν παραλλαγές αυτού του κανόνα και οι επιχειρήσεις προσπαθούν να εξασφαλίσουν ένα ανθεκτικότερο μοντέλο εξασφάλισης των δεδομένων τους, ο κανόνας πλέον αποτελεί μόνο ένα μέρος ενός σύγχρονου σχεδίου ολοκληρωμένης προστασίας.

Οι περισσότερες επιχειρήσεις πλέον δημιουργούν και αναπτύσσουν ένα σχέδιο BCDR ή Business Continuity & Disaster Recovery (δηλαδή ένα σχέδιο επιχειρησιακής συνέχειας και αποκατάστασης από καταστροφή) το οποίο όχι μόνο εξασφαλίζει αξιόπιστα αντίγραφα ασφαλείας των δεδομένων σας αλλά επικεντρώνεται και στον χρόνο ανάκτησης.

Γιατί να χρησιμοποιήσετε τη στρατηγική δημιουργίας αντιγράφων ασφαλείας 3-2-1;

Ο κανόνας 3-2-1 εξακολουθεί να είναι χρήσιμος μέχρι τις μέρες μας, ειδικά για τις επιχειρήσεις που δεν διατηρούν καθόλου αντίγραφα ασφαλείας. Σήμερα ωστόσο, αυτός ο χρυσός κανόνας συνεχίζει να εξελίσσεται. Καθώς οι επιχειρήσεις αναπτύσσονται, οι περισσότερες από αυτές θα αναζητήσουν να συνεργαστούν με έναν πάροχο διαχειριζόμενων υπηρεσιών (MSP ή Managed Service Provider) για να διασφαλίσουν ότι η υποδομή πληροφορικής τους λειτουργεί ομαλά.

Ένα από τα βασικά στοιχεία μίας διαχειριζόμενης υπηρεσίας είναι η προετοιμασία για κάποια ενδεχόμενη διακοπή λειτουργίας ή για κάποιο συμβάν καταστροφής. Η ιδέα του κανόνα δημιουργίας αντιγράφων ασφαλείας 3-2-1 είναι η προστασία από κάποια μεμονωμένη καταστροφή, όπως είναι για παράδειγμα μία πυρκαγιά ή μία πλημμύρα στο γραφείο, καθώς σε μία τέτοια περίπτωση θα μπορούσατε να ανακτήσετε τα δεδομένα σας από τα αντίγραφα ασφαλείας που βρίσκονται εκτός τοποθεσίας.

Ωστόσο, με το πέρασμα των χρόνων, και καθώς οι απειλές έχουν γίνει πιο επιθετικές και η εξάρτηση από την πληροφορική αυξάνεται διαρκώς, ο παραπάνω κανόνας δεν είναι πλέον αρκετός.

Παραλλαγές της Στρατηγικής 3-2-1

Με την πάροδο των ετών υπήρξαν πολλές παραλλαγές του κανόνα 3-2-1, όπως είναι ο 3-2-1-1-0 και ο 4-3-2, ωστόσο και αυτοί οι κανόνες έχουν τα δικά τους ζητήματα, συμπεριλαμβανομένου του αυξημένου κόστους και του χρόνου που απαιτείται για τη διαχείριση της υποδομής που συνοδεύουν τέτοιες στρατηγικές.

3-2-1-1-0

Ο κανόνας 3-2-1-1-0 βασίζεται στα ίδια θεμέλια με τον κανόνα 3-2-1, ωστόσο προχωρά ένα βήμα παραπέρα ορίζοντας ένα πρόσθετο «Air Gapped» αντίγραφο ασφαλείας ή αλλιώς εκτός σύνδεσης (offline) αντίγραφο ασφαλείας προσθέτοντας επιπλέον μία διαδικασία ελέγχου για να διασφαλιστεί ότι όλα τα αντίγραφα ασφαλείας έχουν μηδενικά σφάλματα.

4-3-2

Ο κανόνας 4-3-2 προτείνει για τις επιχειρήσεις τις οποίες διαχειρίζονται MSPs ή πάροχοι υπηρεσιών πληροφορικής υπάρχουν 4 αντίγραφα των δεδομένων σας, αποθηκευμένα σε τρεις διαφορετικές τοποθεσίες (τοπικά ή onsite ως πηγή, τοπικά με τον MSP και ένα στο cloud), με δύο από αυτά μάλιστα να βρίσκονται εκτός τοποθεσίας (offsite).

Αυξήστε την αποδοτικότητα με μία αυτοματοποιημένη λύση BCDR – την Datto SIRIS

Η Datto είναι ένας από τους πρωτοπόρους της All-in-One λύσης BCDR που αφαιρεί τις πολλές χειροκίνητες ρυθμίσεις, το υψηλό κόστος και το ανθρώπινο λάθος στη διαχείριση διαφορετικών τύπων μέσων σε πολλαπλές τοποθεσίες.

Το Datto SIRIS είναι μια ευέλικτη λύση BCDR που αποθηκεύει ένα αντίγραφο των δεδομένων σας τοπικά και ένα στο cloud της ίδιας της Datto που βασίζεται σε ένα μοντέλο αμετάβλητης αποθήκευσης (o σχεδιασμός παρέχει μέγιστη ασφάλεια και αξιοπιστία για MSPs) ενώ επιπλέον έχετε και τη δυνατότητα να αναπαράγετε τα συγκεκριμένα δεδομένα σε μία δεύτερη τοποθεσία cloud της Datto για ακόμα μεγαλύτερη ασφάλεια και αξιοπιστία.

Με από άκρο σε άκρο (end-to-end) κρυπτογράφηση των αντιγράφων ασφαλείας, προηγμένη επαλήθευση αντιγράφων ασφαλείας και υποχρεωτική σύνδεση με έλεγχο ταυτότητας δύο παραγόντων (2FA) για την παροχή πρόσβασης σε δεδομένα αντιγράφων ασφαλείας και ανάκτηση (τόσο τοπικά όσο και από το cloud) μπορείτε να είστε σίγουροι ότι τα αντίγραφα ασφαλείας σας είναι ασφαλή και έτοιμα για όποτε τα χρειαστείτε.

Πηγή: Datto

Διαχειριστής, υπερχρήστης (superuser), root – διαφορετικά ονόματα με την ίδια έννοια: ένας λογαριασμός που έχει τον απόλυτο έλεγχο ενός συστήματος. Στον κόσμο των Windows, αυτός ο λογαριασμός ονομάζεται Διαχειριστής. Στα λειτουργικά συστήματα Linux και Unix, ο συγκεκριμένος λογαριασμός ονομάζεται root. Στον κόσμο του macOS, ο αντίστοιχος λογαριασμός είναι Διαχειριστής (Admin) εφόσον εργάζεστε στο περιβάλλον χρήστη (UI) και root εφόσον εργάζεστε στη γραμμή εντολών (command line).

Ανεξάρτητα από το πως ονομάζονται αυτοί οι εξαιρετικά προνομιούχοι λογαριασμοί, έχουν μεγάλη δύναμη και εξουσία στο σύστημα και, όπως συνηθίζουμε να λέμε, «με τη μεγάλη δύναμη έρχεται και μεγάλη ευθύνη». Αυτός είναι και ο λόγος που οι περισσότερες εταιρείες εφαρμόζουν την αρχή του ελάχιστου προνομίου (PoLP) ως μέρος του προγράμματος ασφαλείας τους. Το PoLP μπορεί να περιλαμβάνει την επιβολή διαχωρισμού των προνομίων, όπως η διάσπαση των ευθυνών διαχείρισης σε διαφορετικούς λογαριασμούς. Επομένως, αντί να έχετε έναν μόνο λογαριασμό με δυνατότητες προσθήκης/ διαγραφής χρηστών, δυνατότητες αλλαγής διαμορφώσεων και την εκτέλεση αντιγράφων ασφαλείας, μπορείτε όλες αυτές τις εργασίες να τις κατανείμετε σε τρεις λογαριασμούς χρήστη, μειώνοντας τον κίνδυνο πρόκλησης σημαντικής ζημιάς σε κάποιον διακομιστή σας από έναν και μόνο χρήστη. Η επιβολή επίσης της αρχής του ελάχιστου προνομίου (PoLP) σημαίνει επίσης και τον περιορισμό της πρόσβασης κάθε χρήστη σε αυτό και μόνο που απαιτείται για να κάνει τη δουλειά του. Αν για παράδειγμα δεν υπάρχει λόγος για κάποιον χρήστη να εγκαταστήσει νέο λογισμικό στον φορητό (εταιρικό) υπολογιστή, προχωρήστε στην αφαίρεση του συγκεκριμένου προνομίου από τον λογαριασμό του. Αν υπάρχουν υπάλληλοι που δεν απαιτείται -για τη δουλειά τους- να έχουν πρόσβαση στη βάση δεδομένων με την πλέον ευαίσθητη πνευματική ιδιοκτησία της εταιρείας μπορείτε να αποκλείσετε την πρόσβαση τους σε αυτήν.

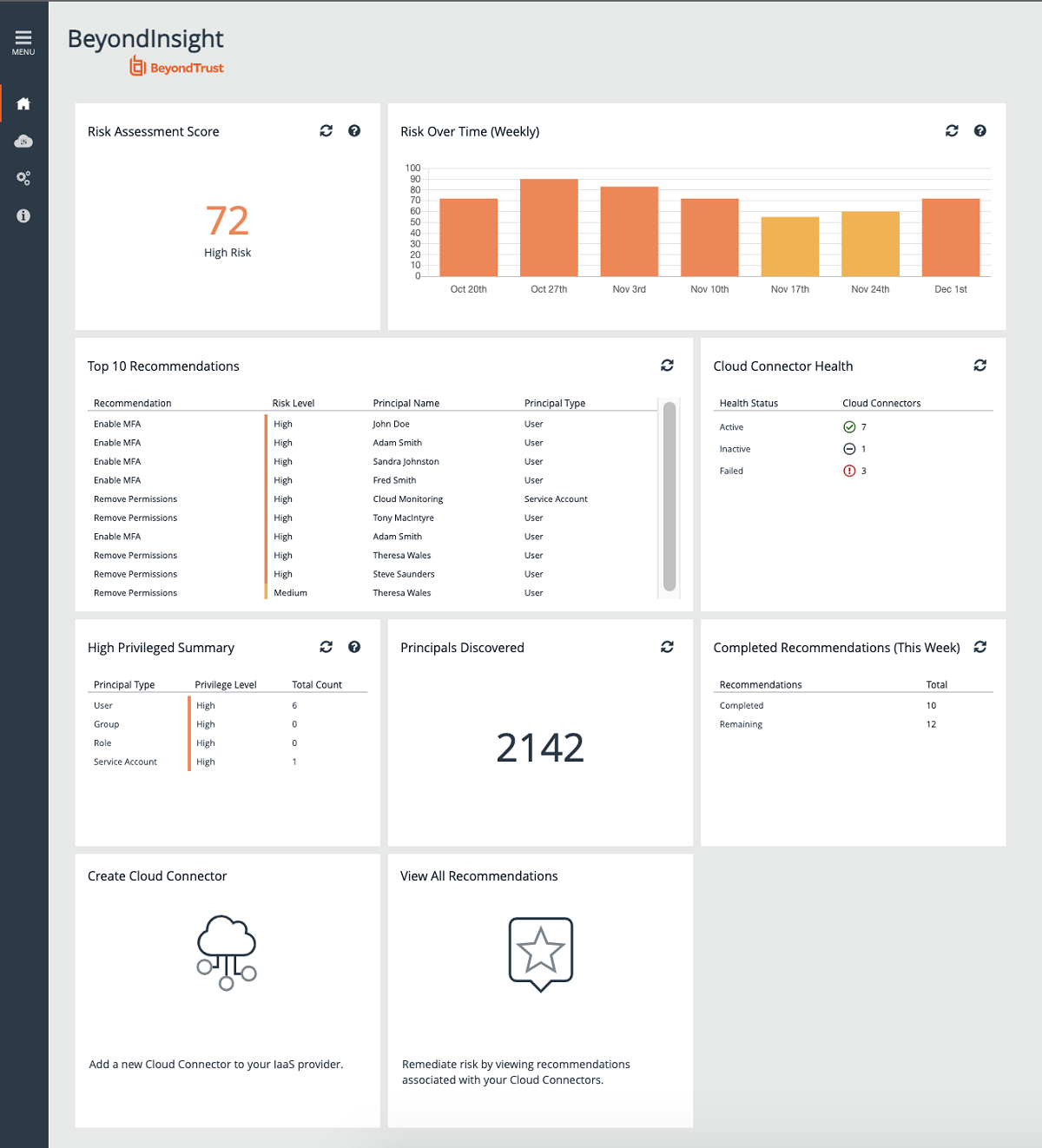

Ασφάλεια προνομιακής πρόσβασης: 6 συμβουλές για περιβάλλοντα multicloud

Η αρχή της επιβολής του ελάχιστου προνομίου (PoLP) αποτελεί μία δοκιμασμένη σε πραγματικές συνθήκες προσέγγιση, ωστόσο ορισμένες εταιρείες δεν την εφαρμόζουν επειδή δεν γνωρίζουν πως να το κάνουν ή επειδή πιστεύουν ότι απαιτείται πολύς χρόνος για τη σωστή συντήρησή της. Και είναι κρίμα, επειδή μία ισχυρή, βασισμένη στο PoLP προσέγγιση, μπορεί να προσφέρει εξαιρετική προστασία, καθώς περιορίζει την «ακτίνα» των επιθέσεων και μειώνει σημαντικά τη συνολική επιφάνεια επίθεσης μίας εταιρείας.

Καθώς οι εταιρείες εξακολουθούν να ασπάζονται και να επωφελούνται από τη δύναμη του cloud, η ικανότητα τους στη διαχείριση των προνομίων γίνεται ολοένα και πιο σημαντική. Δυστυχώς, λόγω των πολλών διαφορετικών υπηρεσιών cloud που χρησιμοποιούν σήμερα οι οργανισμοί, η εφαρμογή του PoLP συνοδεύεται από αυξημένη πολυπλοκότητα. Το πολύπλοκο ή σύνθετο ωστόσο δεν σημαίνει απαραίτητα και… αδύνατο. Συνεπάγεται ωστόσο κάποιον προγραμματισμό εκ των προτέρων.

Ακολουθούν 6 συμβουλές που θα βοηθήσουν την εταιρεία σας να αξιοποιήσει τα οφέλη του περιβάλλοντος multicloud, χωρίς θυσίες στην ασφάλεια και στον έλεγχο όπως γίνεται με την παροχή υπερβολικών προνομίων σε μεμονωμένους χρήστες.

1.Βάλτε σε τάξη τις… ταυτότητες – Το PoLP απαιτεί πλήρη κατανόηση του «ποιος πρέπει να κάνει τι» εντός του οργανισμού σας. Αν δεν έχετε προχωρήσει στον πλήρη έλεγχο/ αξιολόγηση της ταυτότητας, για όλους τους χρήστες της υποδομής σας, τόσο «on-premises» όσο και στο cloud, τώρα είναι η κατάλληλη ώρα για να το κάνετε. Για φόρτους εργασίας στο cloud, μην ξεχάσετε να συμπεριλάβετε τους υπερχρήστες σας για το instance που διατηρείτε στο cloud, τους service principals, την πρόσβαση σε εργαλεία ενορχήστρωσης και το εργαλείο διαχείρισης φόρτων εργασίας (όπως το Kubernetes). Μην ξεχνάτε ότι οι εφαρμογές είναι και αυτές χρήστες, πράγμα που σημαίνει ότι η πρόσβαση σε εφαρμογές και APIs πρέπει να ελέγχεται εξίσου.

2.Εστιάζοντας στον διαχειριστή (admin) – Οι εισβολείς αποκτούν «στέρεη βάση» δημιουργώντας προνομιούχους λογαριασμούς για αποκλειστική, ιδία χρήση. Πολλές επιθέσεις από το εσωτερικό επίσης είναι δυνατές μόνο και μόνο επειδή ένας συγκεκριμένος χρήστης κατέχει υπερβολικά προνόμια. Επομένως, φροντίστε ιδιαιτέρως να αναζητήσετε ταυτότητες (IDs) και εφαρμογές με ευρεία πρόσβαση -καθώς τις εντοπίζετε, αφαιρέστε δικαιώματα ή ανακαλέστε εντελώς την πρόσβαση τους, εφόσον δεν είναι απαραίτητη.

3.Ο χρόνος είναι στο πλευρό σας – Η πρόσβαση βάσει χρόνου είναι ένας εξαιρετικά αποτελεσματικός τρόπος περιορισμού της επιφάνειας επίθεσης. Είναι απαραίτητο η θύρα 22 (για ssh) να είναι πάντα ανοιχτή;- ή μόνο όταν απαιτείται να συνδεθεί κάποιος διαχειριστής; Όπου μπορείτε, εφαρμόστε την πρόσβαση διακομιστή JIT (Just-In-Time) για να περιορίσετε την απομακρυσμένη πρόσβαση. Επίσης, κάντε έναν έλεγχο για να διαπιστώσετε ποιοι λογαριασμοί ήταν αδρανείς για μεγάλο χρονικό διάστημα – οι συγκεκριμένοι χρήστες εξακολουθούν να χρειάζονται πρόσβαση ή μπορούν να αφαιρεθούν;

4.Εκσυγχρονισμός της διαχείρισης κωδικών πρόσβασης – Δεν είναι ασυνήθιστο να βλέπουμε να γίνεται επαναχρησιμοποίηση ενός κωδικού πρόσβασης σε μεγάλες υποδομές cloud. Και αυτό ισοδυναμεί με μεγάλη αδυναμία για έναν οργανισμό καθώς μπορεί να εκθέσει περιουσιακά στοιχεία και προσωπικά δεδομένα. Αυτή η αδυναμία μπορεί να ελαχιστοποιηθεί ή ακόμα και να εξαλειφθεί με τη χρήση εκσυγχρονισμένων προσεγγίσεων διαχείρισης κωδικών πρόσβασης, όπως είναι το OTP (one time password), το MFA (πολυπαραγοντικός έλεγχος ταυτότητας) και ο περιορισμός ταυτόχρονων συνδέσεων. Η διαχείριση μυστικών βοηθά επίσης με τους κωδικούς πρόσβασης και τα κλειδιά εφαρμογών.

5.Κανονικοποιήστε το προνόμιο Cross-Cloud – Οι μεγάλοι CSP (πάροχοι υπηρεσιών cloud) παρέχουν εξαιρετικά εργαλεία για τη διαχείριση του instance σας, ωστόσο το πιθανότερο είναι η εταιρεία σας να μην χρησιμοποιεί μόνο μία υπηρεσία cloud, αλλά να λειτουργεί σε πολλαπλά σύννεφα για IaaS και SaaS. Αυτός είναι ο λόγος για τον οποίο είναι σημαντικό να εφαρμόσετε μια λύση διαχείρισης ταυτοτήτων που λειτουργεί σε όλους τους παρόχους cloud και μπορεί να κλιμακωθεί γρήγορα σε νέες περιπτώσεις.

6.Βελτιστοποιήστε και ιχνηλατήστε – Όλη αυτή η προεργασία ισοδυναμεί με μείωση του κινδύνου για τον οργανισμό σας. Ωστόσο, όταν έρθει η ώρα να κοινοποιήσετε την αποτελεσματικότητα των προσπαθειών σας για τη μείωση του κινδύνου στην εκτελεστική ηγεσία ή σε έναν ελεγκτή, το ενοποιημένο reporting είναι αυτό που παρέχει τα αποδεικτικά στοιχεία που χρειάζεστε για να δείξετε ότι το πρόγραμμα λειτουργεί. Εκτός από τις συγκεντρωτικές αναφορές για τη διαχείριση ταυτοτήτων, ενσωματώστε διαρκή cross-cloud παρακολούθηση της διαχείρισης της πρόσβασης, πραγματοποιείτε συνεχείς ελέγχους και φροντίστε να λαμβάνετε ειδοποίηση κάθε φορά που δημιουργείται ένας νέος λογαριασμός υπερχρήστη.

Για περισσότερες πληροφορίες για αυτό το θέμα, ρίξτε μια ματιά στο κατ’ απαίτηση διαδικτυακό σεμινάριο: PoLP in a Multicloud World.

Πηγή: BeyondTrust

Πρόκειται για μία πολυαναμενόμενη κυκλοφορία προϊόντος, η οποία δεν θα μπορούσε να έρθει σε καλύτερη στιγμή.

Αν ήδη σκέφτεστε την αντικατάσταση του firewall σας, τότε είναι πολύ πιθανό να σκέφτεστε την αντικατάσταση και άλλων μερών της δικτυακής υποδομής σας. Αν πρόκειται να αντικαταστήσετε το Wi-Fi σας, και σκέφτεστε να εγκαταστήσετε περισσότερα από ένα ή δύο σημεία πρόσβασης, θα χρειαστεί να τους παρέχετε και το απαραίτητο ρεύμα αλλιώς θα βρεθείτε σε θέση να αναζητάτε διαθέσιμες… πρίζες.

Ενδεχομένως επίσης να χρειαστεί να διαχωρίσετε τις συσκευές IoT από άλλες επαγγελματικές συσκευές στο δίκτυο κάποιου από τα πολλά υποκαταστήματα σας. Η απάντηση σε όλα τα παραπάνω είναι σχεδόν πάντα ένας μεταγωγέας (switch). Και αν όλα τα παραπάνω προέρχονται από τον ίδιο προμηθευτή, τότε μπορείτε γενικώς να βελτιώσετε την ορατότητα σας στο δίκτυο, να μειώσετε τα περιττά έξοδα διαχείρισης και ενδεχομένως να βελτιστοποιήσετε και την τιμή (στην οποία θα τα προμηθευτείτε).

Αν και τα switches ή οι μεταγωγείς δεν είναι συνήθως τα πρώτα προϊόντα που έρχονται κατά νου όταν εξετάζονται θέματα κυβερνοασφάλειας, οι μεταγωγείς επιπέδου πρόσβασης αποτελούν γενικά τη θηροφυλακή για την πρόσβαση σε συσκευές στο υπόλοιπο δίκτυο και σαν να μην έφτανε αυτό, αποτελούν τους άρχοντες της τμηματοποίησης. Όπως ενδεχομένως θα γνωρίζετε ήδη λαμβάνοντας υπόψη τις βέλτιστες πρακτικές, η δικτυακή τμηματοποίηση αποτελεί «κλειδί» για την ελαχιστοποίηση της έκθεσης ενός δικτύου στην περίπτωση κάποιας παραβίασης καθώς εμποδίζει την «πλευρική κίνηση» (lateral movement). Φυσικά, πολλές άλλες λύσεις παίζουν τον δικό τους ρόλο σε αυτό το σενάριο, αλλά ποτέ δεν πρέπει να υποτιμάτε τον ρόλο που παίζει ένας μεταγωγέας (switch).

Ακριβώς για αυτό λόγο, και κατόπιν απαίτησης των πελατών της, η Sophos παρουσίασε τα δικά της switches.

Sophos Switch Series

Αρχικά, η Sophos θα διαθέσει οκτώ μοντέλα, με δύο ακόμα να αναμένονται στα μισά του έτους 2022. Δείτε παρακάτω κάποια από τα χαρακτηριστικά τους.

Όλα τα switches είναι διαχειριζόμενα μέσω του Sophos Central μαζί με τα υπόλοιπα προϊόντα της Sophos, ωστόσο το πλήρες σύνολο χαρακτηριστικών και δυνατοτήτων διαμόρφωσης θα είναι μόνο διαθέσιμο μέσω ενός τοπικού διαδικτυακού (web) περιβάλλοντος χρήσης από την ημέρα της κυκλοφορίας τους. Η διαχείριση τους επίσης υποστηρίζεται και μέσω περιβάλλοντος CLI (Command Line Interface) ή μέσω SNMP (Simple Networking Management Protocol). Το Sophos Central θα αποτελέσει κλειδί για ορισμένες μοναδικές δυνατότητες στο μέλλον και ναι, η Sophos σκοπεύει να προσφέρει δυνατότητες συγχρονισμένης ασφάλειας (Synchronized Security) στα switches της, ωστόσο δεν υπάρχει τελική ημερομηνία για την εισαγωγή αυτής της λειτουργικότητας που να μπορεί να επικοινωνήσει με τους πελάτες της επί του παρόντος.