Νέα

Τα κριτήρια με βάση τα οποία η Sophos έλαβε την υψηλότερη δυνατή βαθμολογία είναι τα Product Vision, Execution Roadmap, Supporting Products & Services, Efficacy, Threat Intelligence, περιβάλλοντα Zero Trust και IP Sec και VPN.

Η Sophos ανακοίνωσε με υπερηφάνεια τη διάκριση της ως «Strong Performer» στην έκθεση The Forrester Wave™: Enterprise Firewalls για το 4ο τρίμηνο του 2022. Η Sophos βρέθηκε μεταξύ μία ομάδας από επιλεγμένες εταιρείες που προσκλήθηκαν να συμμετάσχουν σε αυτήν την έκθεση και πιστεύουμε ότι οφείλεται στο μέγεθος, στη δύναμη και στην μεγάλη ανάπτυξη της βάσης πελατών του Sophos Firewall.

Η Forrester εντόπισε τους 10 κορυφαίους παρόχους/προμηθευτές στην αγορά και προχώρησε στη διεξαγωγή μίας διεξοδικής αξιολόγησης έχοντας ως βάση 25 κριτήρια και η Sophos ισοβάθμησε στη 2η θέση στη κατηγορία Στρατηγική.

Η Sophos έλαβε την υψηλότερη δυνατή βαθμολογία στα Product Vision, Execution Roadmap και Supporting Products & Services, κριτήρια που αποτελούσαν την κατηγορία Strategy. Πιστεύουμε ότι η υψηλή βαθμολογία της Sophos αποτελεί μία απόδειξη της επιθετικής εκτέλεσης της στρατηγικής και του οδικού χάρτη της που έχει προσφέρει αρκετές πρωτοποριακές κυκλοφορίες. Σε αυτές τις κυκλοφορίες περιλαμβάνεται η Xstream Architecture, η εξαιρετικά ισχυρή σειρά προϊόντων XGS με επεξεργαστές Xstream Flow και η πρόσφατη προσθήκη των δυνατοτήτων Xstream SD-WAN, που παρέχουν στους πελάτες και στους συνεργάτες μας στο κανάλι μία διαφοροποιημένη, κορυφαία στη βιομηχανία, προστασία και απόδοση.

Σύμφωνα με την έκθεση της Forrester: «Η Sophos έχει ένα τολμηρό βραχυπρόθεσμο όραμα για την ασφάλεια του υβριδικού δικτύου…[και έχει] προσθέσει το ZTNA τόσο στο cloud όσο και “on-prem”, οικοδομώντας μία αρχιτεκτονική edge μηδενικής εμπιστοσύνης».

Το Sophos Firewall έλαβε επίσης τους υψηλότερους δυνατούς βαθμούς στα κριτήρια Efficacy και Threat Intelligence. Βελτιώνουμε συνεχώς την τεχνολογία ασφαλείας στο Sophos Firewall που υποστηρίζεται από την παγκόσμιας κλάσης ομάδα Sophos X-Ops, η οποία αξιοποιεί τις προγνωστικές, πραγματικού χρόνου και πραγματικού κόσμου υπηρεσίες πληροφοριών απειλών των SophosLabs, SophosAI και των ομάδων Sophos SecOps. Στο σύνολο, αυτή η συνεργασία και η ολοκλήρωση, παρέχει ισχυρότερες, πιο καινοτόμες δυνατότητες προστασίας, ανίχνευσης και απόκρισης. Το Sophos Firewall είναι επίσης μοναδικά ενσωματωμένο με τις πλατφόρμες endpoint, XDR και MDR επόμενης γενιάς της Sophos για να προσφέρει απαράμιλλη ορατότητα και απόκριση σε ενεργές απειλές.

Σύμφωνα με την έκθεση της Forrester: «Η Sophos υπερέχει στην αποτελεσματικότητα και στον τομέα της καραντίνας… ενθουσιώδεις αναφορές πελατών ανέφεραν την ενσωμάτωση του προμηθευτή με το λογισμικό endpoint που μπορεί να τοποθετήσει αυτόματα σε καραντίνα μολυσμένους υπολογιστές».

Συνοπτικά, η έκθεση Forrester καταλήγει: «Η Sophos ταιριάζει άριστα στις μικρές και μεσαίες επιχειρήσεις με χρήστες on-premises ή με πολλές κατανεμημένες τοποθεσίες».

Το Sophos Firewall και οι συσκευές της σειράς XGS

Το Sophos Firewall και οι συσκευές της σειράς XGS με αποκλειστικούς επεξεργαστές Xstream Flow παρέχουν την απόλυτη ορατότητα, προστασία και απόκριση στα firewalls επόμενης γενιάς με επιτάχυνση εφαρμογών SD-WAN, επιθεώρηση TLS υψηλής απόδοσης και ισχυρή προστασία από απειλές που βασίζεται στη μηχανική εκμάθηση.

Μιλήστε με τους ειδικούς της Sophos σε θέματα ασφάλειας δικτύου για να μάθετε περισσότερα και να λάβετε μια προσαρμοσμένη προσφορά ή εξερευνήστε αυτό το online demo σήμερα.

Πηγή: Sophos

H Sophos επέκτεινε την υπηρεσία Managed Detection and Response (όταν πρωτοεμφανίστηκε είχε την ονομασία Sophos MTR) και παράλληλα της έδωσε ένα νέο όνομα: Sophos MDR. Αναγνωρίζοντας τη δέσμευσή τους στη Sophos, οι πελάτες της υπηρεσίας Sophos MTR θα αναβαθμιστούν αργότερα φέτος –χωρίς πρόσθετη χρέωση– στην υπηρεσία Sophos MDR Complete, το κορυφαίο επίπεδο υπηρεσιών της εταιρείας. Οι πελάτες θα συνεχίσουν να απολαμβάνουν το ίδιο εξαιρετικό επίπεδο εξυπηρέτησης και παράλληλα μία σειρά από νέες δυνατότητες και χαρακτηριστικά, όπως είναι η «εκτεταμένη διατήρηση δεδομένων» (extended data retention) καθώς και ένα νέο, μηνιαία webcast που σχετίζεται με το τοπίο απειλών.

Δίνοντας απάντηση στο Νο.1 αίτημα των πελατών: συμβατότητα με εργαλεία που δεν είναι της Sophos

Με το Sophos MDR Complete, οι αναλυτές μπορούν να ανιχνεύουν και να αποκρίνονται σε απειλές σε όλο το οικοσύστημα κυβερνοασφάλειας αξιοποιώντας δεδομένα ασφαλείας τόσο από εργαλεία ασφαλείας της Sophos όσο και από εργαλεία που δεν είναι της Sophos. Οι πελάτες μπορούν να επωφεληθούν από:

- Δωρεάν ενσωματώσεις με τεχνολογίες επόμενης γενιάς της Sophos, συμπεριλαμβανομένων των λύσεων προστασίας endpoint, firewall, cloud και email της εταιρείας, καθώς και της νέας λύσης ανίχνευσης και απόκρισης δικτύου με την ονομασία Sophos NDR (Network Detection and Response)

- Συμβατότητα με λύσεις προστασίας endpoint τρίτων

- Δωρεάν ενσωμάτωση με το χαρτοφυλάκιο της Microsoft μέσω του Graph Security

- Ενσωματώσεις για λύσεις τρίτων, είναι διαθέσιμες πλέον για αγορά με πρόσθετες (add-on) άδειες για σχεδόν οποιοδήποτε άλλο εργαλείο ασφαλείας που παράγει δεδομένα ανίχνευσης απειλών, συμπεριλαμβανομένων των λύσεων των Palo Alto Networks, Fortinet, Check Point, Rapid7, Amazon Web Services (AWS), Google, Okta, Darktrace και πολλών άλλων.

Όσο περισσότερα μπορούμε να δούμε, τόσο περισσότερα μπορούμε να εντοπίσουμε και τόσο πιο γρήγορα μπορούμε να ανταποκριθούμε. Με κάθε πρόσθετη πηγή δεδομένων, οι αναλυτές μας αποκτούν βαθύτερη ορατότητα καθώς αρχίζουν να έχουν εικόνα για ενέργειες που λαμβάνουν χώρα πέρα από το endpoint και «πίσω από γωνίες». Συσχετίζοντας αυτόματα δεδομένα από εργαλεία Sophos και εργαλεία τρίτων, μπορούμε να δούμε ανιχνεύσεις υψηλότερης πιστότητας καθώς και να μειώσουμε τους χρόνους που απαιτούνται για χειροκίνητη έρευνα. Επιπλέον, οι πελάτες μπορούν να αξιοποιήσουν καλύτερα τα εργαλεία που έχουν ήδη.

Υπάρχουν πολλά οφέλη από την επέκταση του οικοσυστήματος ανίχνευσης και απόκρισης με τη συμπερίληψη των υπαρχόντων λύσεων ασφαλείας σας. Για παράδειγμα:

- Το τείχος προστασίας και η τηλεμετρία δικτύου μπορούν να αναγνωρίσουν κακόβουλα περιουσιακά στοιχεία και μη προστατευμένες συσκευές, καθώς και εσωτερικές απειλές και πρωτοεμφανιζόμενους φορείς επίθεσης

- Οι ειδοποιήσεις email μπορούν να ανιχνεύσουν και να εντοπίσουν το αρχικό σημείο εισόδου στο δίκτυο και τις όποιες απόπειρες προσπάθειες υποκλοπής ονομάτων και κωδικών πρόσβασης λογαριασμών

- Τα δεδομένα ταυτότητας μπορούν να υποδείξουν τη μη εξουσιοδοτημένη είσοδο στο δίκτυο και τις όποιες απόπειρες κλιμάκωσης των δικαιωμάτων

- Οι ειδοποιήσεις cloud μπορούν να υποδείξουν μη εξουσιοδοτημένη πρόσβαση στο δίκτυο, απόπειρες υποκλοπής ονομάτων και κωδικών πρόσβασης λογαριασμών καθώς και τη πρόσβαση σε ιδιόκτητα δεδομένα

Και πολλά ακόμη!

Για να μάθετε περισσότερα σχετικά με τις ενσωματώσεις τρίτων και να συζητήσετε για την επέκταση της κυβερνοάμυνας σας με ανίχνευση απειλών και απόκριση πλήρους περιβάλλοντος (full-environment), επικοινωνήστε με την ομάδα της Sophos του λογαριασμού σας ή με τον συνεργάτη της Sophos στην περιοχή σας.

Εκτεταμένη αποθήκευση δεδομένων και μηνιαίο webcast

Για όλα τα επίπεδα υπηρεσιών Sophos MDR, συμπεριλαμβανομένου και του Sophos MDR Complete, αυξάνουμε την τυπική αποθήκευση δεδομένων στις 90 ημέρες χωρίς επιπλέον κόστος. Με τον διάμεσο χρόνο παραμονής για εισβολές που δεν περιλαμβάνουν ransomware να ανέρχονται πλέον στις 34 ημέρες*, αυτή η εκτεταμένη αποθήκευση δεδομένων θα δώσει τη δυνατότητα στους αναλυτές να προσδιορίσουν καλύτερα τη βασική αιτία των περιστατικών και με τη σειρά τους, να παρέχουν καλύτερες συμβουλές για την ενίσχυση της άμυνας και την αποτροπή περαιτέρω επιθέσεων. Οι πελάτες που έχουν μεγαλύτερες απαιτήσεις όσον αφορά την περίοδο διατήρησης δεδομένων, όπως για παράδειγμα για την εκπλήρωση των κανονιστικών ρυθμίσεων ή των απαιτήσεων συμμόρφωσης, μπορούν να επωφεληθούν από μια πρόσθετη άδεια για ένα ολόκληρο έτος διατήρησης/αποθήκευσης δεδομένων.

Είναι πράγματι δύσκολο να συμβαδίσεις με τους ταχύτατους ρυθμούς που εξελίσσονται οι κυβερνοαπειλές. Στη Sophos είμαστε ενθουσιασμένοι που παρουσιάζουμε το μηνιαίο webcast «Sophos MDR ThreatCast» αποκλειστικά για τους πελάτες του MDR Complete, όπου θα μοιραζόμαστε παρατηρήσεις σχετικά με την πρόσφατη δραστηριότητα απειλών στη βάση πελατών της εταιρείας που περιλαμβάνει περισσότερους από 12.000 εταιρείες και οργανισμούς. Οι συμμετέχοντες θα γνωρίσουν την ομάδα των αναλυτών απειλών και ερευνητών της Sophos που εργάζονται παρασκηνιακά για να προστατεύσουν τους οργανισμούς τους και θα εμβαθύνουν τις γνώσεις τους για το σημερινό τοπίο απειλών.

Κλίμακα απόκρισης σε περιστατικά

Όπως και με το Sophos MTR Advanced, με το MDR Complete, μόλις εντοπιστεί ύποπτη δραστηριότητα, η ομάδα επιχειρήσεων MDR της Sophos περιορίζει και εξαλείφει την απειλή. Αυτή η συστηματική προσέγγισή τους δίνει τη δυνατότητα να εντοπίσουν τη βασική αιτία και στη συνέχεια να χρησιμοποιήσουν αυτές τις πληροφορίες για να αυξήσουν την προστασία σε ολόκληρη τη βάση των πελατών της εταιρείας.

Η Sophos θα αναλάβει την αναβάθμιση για σας

Όλοι οι πελάτες της υπηρεσίας Sophos MTR θα αναβαθμιστούν αυτόματα στην υπηρεσία Sophos MDR Complete αργότερα φέτος. Θα φροντίσουμε τα πάντα για εσάς – δεν χρειάζεται να κάνετε τίποτα.

Ακόμα να χρησιμοποιήσετε το Sophos MDR;

Το Sophos MDR έρχεται εκεί που βρίσκεστε. Οι ειδικοί αναλυτές της Sophos εντοπίζουν απειλές σε ολόκληρο το περιβάλλον σας και ανταποκρίνονται μέσα σε λίγα λεπτά, 24 ώρες το 24ωρο, 7 ημέρες την εβδομάδα, 365 ημέρες τον χρόνο, είτε χρειάζεστε μία πλήρης κλίμακας αντιμετώπιση σε κάποιο περιστατικό είτε βοήθεια για να λάβετε καλύτερες και ακριβέστερες αποφάσεις. Για να μάθετε περισσότερα, επισκεφθείτε τη διεύθυνση http://www.sophos.com/mdr ή μιλήστε με έναν σύμβουλο σήμερα.

Πηγή: Sophos

Πως να αποτρέψετε τη διαρροή δεδομένων από εσωτερικές επιθέσεις

Οι απειλές εκ των έσω περιλαμβάνουν την κλοπή πληροφοριών και τη διεξαγωγή κακόβουλων δραστηριοτήτων. Ένας παράγοντας προηγμένης εσωτερικής απειλής μπορεί να χρησιμοποιήσει εργαλεία που παραδοσιακά συνδέονται με εξωτερικές απειλές. Για παράδειγμα, ένας χρήστης που επιδεικνύει κακόβουλη συμπεριφορά θα μπορούσε να εγκαταστήσει λογισμικό καταγραφής δεδομένων, να εκμεταλλευτεί ένα σύστημα που δεν έχει εγκατεστημένες τις τελευταίες ενημερώσεις ασφαλείας και να αποκτήσει πρόσβαση σε πόρους αξιοποιώντας κερκόπορτες (backdoors) για τη διεξαγωγή ενεργειών και δραστηριοτήτων που σχετίζονται με τη συλλογή δεδομένων.

Τελικώς, οφείλουμε να αναγνωρίσουμε ότι οι απειλές εκ των έσω είναι δυνατόν να επιτύχουν τον στόχο τους εξαιτίας κάποιου από τους ακόλουθους λόγους:

Α. Υπερβολικά προνόμια/ανεπαρκώς διαχειριζόμενα προνόμια (καλύπτονται παρακάτω στα βήματα 1 – 5)

Β. Κακή υγιεινή ασφαλείας (ευπάθεια, διαχείριση διαμόρφωσης, και διαχείριση ελέγχου/καταγραφής (καλύπτονται στα βήματα 5 – 10 παρακάτω)

Έχοντας κατά νου τα παραπάνω (A+B), όλες οι εταιρείες και οργανισμοί θα πρέπει να εφαρμόζουν τις παρακάτω βέλτιστες πρακτικές ασφάλειας για τον μετριασμό των κινδύνων από τις εσωτερικές απειλές:

1.Επιβολή της αρχής του ελάχιστου προνομίου και διαχωρισμός προνομίου: Κανείς δεν πρέπει ποτέ να χρησιμοποιεί λογαριασμό διαχειριστή για καθημερινή χρήση (π.χ. για email, αναζητήσεις στον ιστό κ.λπ.). Και αυτό ισχύει και για τους διαχειριστές, καθώς ο πιθανός κίνδυνος είναι πολύ υψηλότερος σε περίπτωση παραβίασης του λογαριασμού τους, όπως στην περίπτωση που γίνει κλικ σε έναν κακόβουλο σύνδεσμο ηλεκτρονικού ψαρέματος. Όλοι οι υπάλληλοι/χρήστες θα πρέπει να περιορίζονται στα τυπικά δικαιώματα χρήστη έχοντας τη δυνατότητα να αποκτήσουν στιγμιαία προνομιακή πρόσβαση αποκλειστικά και μόνο μέσω ελεγχόμενων και αυστηρώς παρακολουθούμενων ροών εργασίας. Οι λύσεις Privileged Access Management (PAM) έχουν σχεδιαστεί ειδικά για τη διαχείριση αυτής της περίπτωσης χρήσης.

2.Περιορίστε την πρόσβαση στα δεδομένα: Μόνο οι διαχειριστές ή οι υπάλληλοι με συγκεκριμένο ρόλο (όχι στελέχη) θα πρέπει να έχουν πρόσβαση σε δεδομένα μαζικά. Αυτό αποτρέπει έναν υπάλληλο ή κάτοχο εμπιστευτικής πληροφόρησης από το να εξάγει μεγάλες ποσότητες πληροφοριών ή την παραβίαση του λογαριασμού ενός στελέχους για να χρησιμοποιηθεί εναντίον του οργανισμού για την εξαγωγή ή την κλοπή δεδομένων.

3.Ώριμες πολιτικές διαχείρισης της ταυτότητας και της πρόσβασης (IAM): Η πρόσβαση σε ευαίσθητα δεδομένα πρέπει να περιορίζεται μόνο στους κανονικούς και εξουσιοδοτημένους υπαλλήλους. Οι πρώην υπάλληλοι, οι εργολάβοι, ακόμη και οι ελεγκτές, δεν πρέπει να έχουν καμία απολύτως πρόσβαση. Οι λογαριασμοί θα πρέπει να καταργηθούν ή να διαγραφούν σύμφωνα με την πολιτική του οργανισμού σας. Εφαρμόστε ένα μοντέλο «just-in-time-access» για να εξαλείψετε τα μόνιμα προνόμια και να διασφαλίσετε ότι η προνομιακή πρόσβαση είναι καθόλα πεπερασμένη.

4.Χρήση Εταιρικών Εφαρμογών Διαχείρισης Κωδικών Πρόσβασης (Enterprise Password Managers): Οι εργαζόμενοι έρχονται και φεύγουν. Αν οι κωδικοί πρόσβασης παραμένουν ίδιοι όταν φεύγουν από την εταιρεία άνθρωποι ή όταν ενσωματώνονται νέοι υπάλληλοι μετά από προσλήψεις, ο κίνδυνος για τα ευαίσθητα εταιρικά δεδομένα αυξάνεται, καθώς οι πρώην υπάλληλοι εξακολουθούν από τεχνικής άποψης να γνωρίζουν κωδικούς πρόσβασης στα ευαίσθητα δεδομένα της εταιρείας. Οι κωδικοί πρόσβασης πρέπει να είναι τυχαίοι και απρόβλεπτοι. Χρησιμοποιήστε λύσεις διαχείρισης κωδικών πρόσβασης για να αυτοματοποιήσετε τις βέλτιστες πρακτικές ασφάλειας κωδικών πρόσβασης μέσω ενός κεντρικού θησαυροφυλακίου (vault).

5.Εφαρμόστε ισχυρή παρακολούθηση: Η παρακολούθηση της συμπεριφοράς των χρηστών και της δραστηριότητας του δικτύου είναι κρίσιμης σημασίας για την ανίχνευση ανώμαλης ή άλλως επικίνδυνης δραστηριότητας και την ανάληψη δράσης αρκετά έγκαιρα προτού προκαλέσει ζημιά. Η προνομιακή δραστηριότητα είναι ιδιαίτερα σημαντική για παρακολούθηση, καθώς ενέχει τον μεγαλύτερο κίνδυνο για ζημιά και μπορεί να σημαίνει ότι μια επίθεση βρίσκεται στο δρόμο της για γρήγορη κλιμάκωση. Παρακολουθήστε αρχεία καταγραφής, περιόδους σύνδεσης, πληκτρολογήσεις και εφαρμογές και εφαρμόστε επίσης εγγραφή οθόνης. Εάν ένας χρήστης έχει πρόσβαση σε ένα ευαίσθητο σύστημα για να κλέψει πληροφορίες, η παρακολούθηση συνεδρίας μπορεί να τεκμηριώσει την πρόσβασή του και να εντοπίσει πώς και πότε εξήγαγε τις πληροφορίες. Οι λύσεις πρόληψης απώλειας δεδομένων (DLP) μπορεί επίσης να βοηθήσουν εδώ, αλλά μόνο εάν το σημείο εξόδου θεωρείται κίνδυνος ή υπάρχουν επιπτώσεις στη συμμόρφωση με τους κανονισμούς.

6.Βεβαιωθείτε ότι είναι εγκατεστημένες, λειτουργούν και παραμένουν ενημερωμένες λύσεις προστασίας endpoint ή anti–virus για τον εντοπισμό τυχόν κακόβουλου λογισμικού που χρησιμοποιείται από τις εσωτερικές απειλές.

7.Επιτρέψτε τόσο στις εφαρμογές των Windows όσο και τρίτων να ενημερώνονται αυτόματα ή εφαρμόστε μία λύση διαχείρισης ενημερώσεων κώδικα για την έγκαιρη εφαρμογή σχετικών ενημερώσεων ασφαλείας για την αποκατάσταση των κινδύνων εκμετάλλευσης ή κατάχρησης (exploiting) μίας ευπάθειας.

8.Χρησιμοποιήστε μία λύση αξιολόγησης ευπαθειών ή διαχείρισης για να προσδιορίσετε που υπάρχουν κίνδυνοι στο περιβάλλον και να τους διορθώσετε έγκαιρα, έτσι ώστε ένας χρήστης να μην μπορεί να εκμεταλλευτεί μια αδυναμία ασφάλειας.

9.Εφαρμόστε μια λύση Ελέγχου Εφαρμογών με Προστασία Αξιόπιστων Εφαρμογών (TAP) για να διασφαλίσετε ότι οι εξουσιοδοτημένες εφαρμογές είναι και οι μόνες που εκτελούνται με τα κατάλληλα προνόμια ώστε να μετριάσετε τον κίνδυνο που αποτελούν οι κακόβουλες εφαρμογές ή τα utilities παρακολούθησης, συλλογής δεδομένων κ.ά. Στην ιδανική περίπτωση, η συγκεκριμένη λύση θα περιλαμβάνει επίσης δυνατότητες προστασίας από file-less απειλές, δυνατότητες που θα μπορούν να εφαρμόσουν πλαίσιο (context) σε δραστηριότητες και αιτήματα από αξιόπιστες εφαρμογές, συμπεριλαμβανομένου και του αποκλεισμού της θυγατρικής διεργασίας (ή της διεργασίας=παιδί).

10.Όπου είναι δυνατόν, τμηματοποιήστε τους χρήστες σε συστήματα και πόρους για να μειώσετε τους κινδύνους “line-of-site”. Δηλαδή, βεβαιωθείτε ότι το δίκτυό σας είναι τμηματοποιημένο -και όχι επίπεδο- για να αποφύγετε να έχετε παραχωρήσει «υπερβολική πρόσβαση».

Οι περισσότερες επιχειρήσεις αποτυγχάνουν να εφαρμόσουν επαρκώς αυτούς τους βασικούς ελέγχους ασφαλείας. Ωστόσο, η τήρηση των παραπάνω 10 πρακτικών μπορεί να βοηθήσει σημαντικά στην προστασία τις επιχείρησης ή του οργανισμού σας από τις εσωτερικές απειλές καθώς και από άλλους φορείς επίθεσης.

Εφαρμόζοντας προστασία από τις απειλές εκ των έσω

Οι εσωτερικές απειλές δεν πρόκειται να πάνε πουθενά. Ο στόχος είναι να σταματήσει η διαρροή δεδομένων και να γνωρίζετε ότι ένας υπάλληλος ή χρήστης εμπιστευτικής πληροφόρησης έχει στη διάθεση του πολλαπλά «διανύσματα» επίθεσης, για να επιτύχει τους στόχους του.

Ως επαγγελματίες ασφάλειας, οφείλουμε να ελαχιστοποιήσουμε τους κινδύνους από τις απειλές εκ των έσω αντιμετωπίζοντας την πηγή του προβλήματος. Ένας χαρτοφύλακας αποτελεί μία εσωτερική απειλή, αλλά πιθανώς δεν είναι και τόσο συναφής πλέον όσο ένα USB flash drive με ολόκληρη τη βάση δεδομένων των πελατών σας.

Εν κατακλείδι, ένας υπάλληλος, κάτοχος εσωτερικής ή εμπιστευτικής πληροφόρησης (insider) εξακολουθεί να χρειάζεται προνόμια για να κλέψει όλες αυτές τις πληροφορίες. Η κατάργηση υπερβολικών προνομίων, όπως με τη περίπτωση της εφαρμογής μίας λύσης διαχείρισης της προνομιακής πρόσβασης (PAM) και το κλείσιμο των κενών ασφαλείας μέσω μίας λύσης διαχείρισης ευπαθειών, θα συμβάλει στην ελαχιστοποίηση της επιφάνειας επίθεσης από τις εσωτερικές απειλές, καθώς και πολλών άλλων τύπων επίθεσης. Εκτός από τους ελέγχους ασφαλείας που σχετίζονται με την πρόσβαση, οι οργανισμοί πρέπει να διαθέτουν ισχυρές δυνατότητες παρακολούθησης για την ανίχνευση των απειλών εκ των έσω. Τέλος, η εκπαίδευση των αναλυτών ασφαλείας και του λοιπού προσωπικού του τμήματος πληροφορικής σχετικά με τους δείκτες εσωτερικής απειλής καθώς και πως να ανταποκριθούν σε αυτούς, είναι σημαντική για την εξάλειψη οποιουδήποτε ενεργού κινδύνου.

Πηγή: BeyondTrust

Τι είναι μία απειλή εκ των έσω;

Μια εσωτερική απειλή ή απειλή εκ των έσω είναι ένα εσωτερικό πρόσωπο που ενεργεί ως αξιόπιστο περιουσιακό στοιχείο (π.χ. ένας υπάλληλος, εργολάβος, προμηθευτής, συνεργάτης κ.λπ.) και συμπεριφέρεται ως παράγοντας απειλής. Τυπικά, οι κάτοχοι εμπιστευτικής ή εσωτερικής πληροφόρησης, οι «insiders» δηλαδή, επιδεικνύουν κακόβουλη συμπεριφορά εκ προθέσεως, όμως κάποιες φορές, δεν γνωρίζουν ότι οι ενέργειές τους κατευθύνονται από έναν εξωτερικό παράγοντα απειλής. Σε κάθε περίπτωση, ο κάτοχος εμπιστευτικής πληροφόρησης κάνει κατάχρηση της πρόσβασης και των προνομίων του σκοπίμως για δόλιους και παράνομους λόγους ή σύμφωνα με τις εντολές μίας εξωτερικής δύναμης.

Σήμερα, πρέπει να είμαστε ρεαλιστές σχετικά με το τι είναι μια εσωτερική απειλή και να αναγνωρίσουμε ότι συμβαίνουν, με διάφορες μορφές, εδώ και αιώνες. Χρόνια δεδομένων από απειλές δείχνουν ότι οι εσωτερικές απειλές είναι συνήθως και δυσκολότερο να εντοπιστούν, ενώ επιπλέον έχουν τη δυνατότητα να προκαλέσουν τη μεγαλύτερη ζημιά. Έχοντας την ικανότητα να αναγνωρίζουν και να ερμηνεύουν σωστά τους δείκτες εσωτερικών απειλών, οι επιχειρήσεις και οι οργανισμοί θα είναι σε θέση να ανιχνεύσουν ταχύτερα τις επιθέσεις εκ των έσω και να αποτρέψουν ή να μετριάσουν τη ζημιά.

Οι κίνδυνοι από τις απειλές εκ των έσω

Μέχρι στιγμής, οι περισσότεροι επαγγελματίες ασφάλειας γνωρίζουν καλά τους κινδύνους από τις εσωτερικές απειλές. Πριν από χρόνια, τέτοιες επιθέσεις βρίσκονταν τακτικά στα «πρωτοσέλιδα» των ειδησεογραφικών ιστοσελίδων και των εφημερίδων αλλά σήμερα αποτελούν τη σιωπηλή απειλή που ελάχιστοι οργανισμοί θέλουν να αποκαλύψουν ή να παραδεχτούν δημοσίως.

Ανεξάρτητα από τις κακόβουλες τεχνικές που μπορεί να χρησιμοποιεί ένας εσωτερικός παράγοντας απειλής, όπως είναι φυσικό δεν συμπεριφέρεται με γνώμονα το συμφέρον της εταιρείας. Ο κάτοχος εμπιστευτικής ή εσωτερικής πληροφόρησης ενδέχεται να παραβιάζει τη νομοθεσία και πιθανόν να αντλεί πληροφορίες που δεν έχει την άδεια να κατέχει ή να εκτελεί άλλες επιζήμιες ενέργειες.

Ένα μακροχρόνιο παράδειγμα εσωτερικής απειλής είναι η κλοπή της λίστας πελατών από έναν πωλητή ή κάποιο ανώτερο στέλεχος που σχεδιάζει να αποχωρήσει από την εταιρεία. Ίσως έχει φωτοτυπήσει ή εκτυπώσει τη λίστα ή τις λίστες πελατών και τις παραγγελίες, ώστε να έχει το ανταγωνιστικό πλεονέκτημα όταν αναλάβει τα νέα του καθήκοντα υπό νέα εργοδοσία.

Σήμερα, με τα ηλεκτρονικά μέσα ενημέρωσης και το Διαδίκτυο, ένας κάτοχος εμπιστευτικών πληροφοριών μπορεί να πάρει μαζί του μεγάλους όγκους δεδομένων χωρίς να το αντιληφθεί κανείς. Αρκεί να σας υπενθυμίσουμε, ότι εκείνο το «ντουλάπι γεμάτο φακέλους με αρχεία» που περιέχουν ευαίσθητες πληροφορίες μπορεί πλέον να χωρέσει σε μια μονάδα αποθήκευσης USB που χωράει στην τσέπη ενός ατόμου ή να αναρτηθεί σε έναν προσωπικό κοινόχρηστο φάκελο σε κάποια υπηρεσία αποθήκευσης στο cloud, καθιστώντας το περιεχόμενο επιρρεπές και σε άλλες απειλές.

Αν και οι δόλιες συμπεριφορές και οι παρανομίες από «εσωτερικούς» διαπράττονται με ολοένα και μεγαλύτερη ευκολία χάρη στη σύγχρονη τεχνολογία, «η εσωτερική απειλή» είναι ένα θέμα που οι περισσότεροι οργανισμοί δυσκολεύονται να συζητήσουν.

Τα ανθρώπινα όντα θα κάνουν τα πιο ασυνήθιστα πράγματα στις πιο πιεστικές ή δύσκολες καταστάσεις, αλλά αν δεν τους επιτραπεί ή δεν τους δοθεί το δικαίωμα, μπορούν να μετριαστούν πολλοί κίνδυνοι από εσωτερικές απειλές.

Μια σύντομη λίστα που αντιπροσωπεύει μερικές από τις πιο ενδιαφέρουσες και καλά τεκμηριωμένες εσωτερικές απειλές περιλαμβάνει:

- Edward Snowden – Εσωτερική απειλή της NSA και αυτοαποκαλούμενος πληροφοριοδότης (Κυβέρνηση)

- Elliot Greenleaf Law Firm – Πολλοί δικηγόροι εξήγαγαν και διέγραψαν ευαίσθητες πληροφορίες (Δίκαιο)

- South Georgia Medical Center – Ένας πρώην υπάλληλος κατέβασε προσωπικά δεδομένα (Υγειονομική περίθαλψη)

Πως να εκτιμήσετε κατά πόσο είστε ευπαθείς στις εσωτερικές απειλές

Καθώς γίνεται αξιολόγηση του τρόπου αναγνώρισης και μετριασμού των κινδύνων που σχετίζονται με εσωτερικές απειλές, λάβετε υπόψη τα παρακάτω γεγονότα σχετικά με την επιχείρηση σας:

- Πόσοι άνθρωποι έχουν πρόσβαση μαζικά σε ευαίσθητες πληροφορίες;

- Ποιος μπορεί να εξάγει μεγάλες ποσότητες πληροφοριών από ένα αίτημα (query) ή ένα σύστημα τρίτων;

- Είναι έγκυροι όλοι οι ενεργοί λογαριασμοί;

- Σχετίζονται όλοι οι λογαριασμοί με άτομα που εξακολουθούν να εργάζονται στον οργανισμό ή υπάρχει συνεργασία μέσω τρίτων;

- Πως αναγνωρίζετε τους απατηλούς ή τους σκιώδεις λογαριασμούς IT;

- Πόσο συχνά αλλάζετε τους κωδικούς πρόσβασης για ευαίσθητους λογαριασμούς;

- Παρακολουθείτε την προνομιακή πρόσβαση σε ευαίσθητα συστήματα και δεδομένα;

Και για να είμαστε δίκαιοι, αν απαντήσετε ειλικρινά στις παραπάνω ερωτήσεις ενδέχεται να σημάνει το άνοιγμα του κουτιού της Πανδώρας. Μπορεί να μην σας αρέσουν οι απαντήσεις ή ακόμα και να μην ξέρετε καν από πού να αρχίσετε για να λάβετε απαντήσεις. Παρόλα αυτά, θα πρέπει να απαντήσετε σε όλα τα παραπάνω αν σας ενδιαφέρει να αντιμετωπίσετε αποτελεσματικά τους κινδύνους που προέρχονται από άτομα που είναι κάτοχοι εμπιστευτικής πληροφόρησης στην εταιρεία σας. Αρχικά ωστόσο, θα πρέπει να κατανοήσετε τους βασικούς κινδύνους καθώς και να οργανώσετε ένα πλάνο που να δίνει προτεραιότητα στις επόμενες ενέργειες μετριασμού.

Συνήθεις δείκτες απειλών και πως να τους αναγνωρίσετε

Ο καλύτερος τρόπος για τον εντοπισμό εσωτερικών απειλών είναι να αναζητήσετε δείκτες παραβίασης ή «συμβιβασμού» (IoC) που ενδεχομένως μπορούν να αποδοθούν σε ακατάλληλη συμπεριφορά. Μερικές φορές, μπορεί να είναι δύσκολο να εντοπιστούν σε συνάρτηση με τις κανονικές λειτουργίες της επιχείρησης, ωστόσο σχεδόν πάντα υπάρχει ένα σύμπτωμα που παραπέμπει σε κακόβουλη πρόθεση ή δραστηριότητα.

Για το σκοπό αυτό, λάβετε υπόψη τους ακόλουθους δείκτες εσωτερικής απειλής μαζί και με τις μεθόδους ανίχνευσης:

- Ασυνήθιστη αντιγραφή, λήψη ή μετακίνηση ευαίσθητων πληροφοριών: Αυτό είναι εξαιρετικά σημαντικό, ειδικά όταν τα δεδομένα ή οι πληροφορίες μετακινούνται σε κάποιον μη τυπικό ή μη εξουσιοδοτημένο προορισμό. Η απλή αλληλεπίδραση με ευαίσθητα δεδομένα μπορεί να αποτελεί δείκτη (ένδειξη) παραβίασης εφόσον πραγματοποιείται από άτομα μη εξουσιοδοτημένα. Και αυτό είναι ιδιαίτερα απλό να ανακαλυφθεί με βάση τις ταυτότητες και τα αρχεία καταγραφής πρόσβασης. Παρόλα αυτά, αν ο χρήστης αλληλοεπιδρά κανονικά και συχνά με τα συγκεκριμένα δεδομένα, τότε είναι μόνο ο μη τυπικός ή ασυνήθιστος προορισμός που μπορεί να υποδηλώνει τυχόν παράνομη δραστηριότητα. Οι προορισμοί μπορεί να περιλαμβάνουν μη εξουσιοδοτημένα, αφαιρούμενα μέσα, όπως μονάδες USB, λύσεις αποθήκευσης αρχείων που βασίζονται σε cloud, ακόμη και email.

- Ανώμαλη δραστηριότητα αναζήτησης στο εταιρικό δίκτυο: Γενικώς, υποθέτουμε ότι ένας εμπιστευτικός ή εσωτερικός παράγοντας απειλής γνωρίζει ποια είναι τα δεδομένα που θέλει καθώς και που να τα βρει. Αυτό όμως δεν είναι πάντα αληθές. Οι εσωτερικές απειλές μπορεί να είναι τόσο οπορτουνιστικές όσο και ο επόμενος εισβολέας. Οι κακόβουλοι υπάλληλοι, κάτοχοι εσωτερικής πληροφόρησης, ενδέχεται να προχωρούν σε αναζητήσεις σε ενεργά δίκτυα, ενδοδίκτυα (εσωτερικά δίκτυα, intranets), θύρες ή σε εφαρμογές για ευαίσθητες πληροφορίες που μπορούν να εξαχθούν και να αξιοποιηθούν για το κέρδος τους. Επομένως, ξεκινήστε την παρακολούθηση εφαρμογών ή ταυτοτήτων που εκτελούν ευρείες αναζητήσεις και σαρώσεις δικτύου για να εντοπίσουν αρχεία, buckets και εφαρμογές που μπορούν να παραδώσουν δεδομένα και πληροφορίες ως μέρος της αλυσίδας επίθεσης.

- Ασυνήθιστες ανωμαλίες πρόσβασης και σύνδεσης: Αν ο χρήστης δεν έχει πρόσβαση σε δεδομένα ή συστήματα ως μέρος του ρόλου του στην επιχείρηση και ξαφνικά διαπιστωθεί ότι έχει αρχίσει να κάνει προσπάθειες για να αποκτήσει πρόσβαση σε εταιρικά δεδομένα εκτός της δικαιοδοσίας του, τότε ενδέχεται να βρίσκεται σε εξέλιξη μία επίθεση εκ των έσω. Η παρακολούθηση των δραστηριοτήτων αυθεντικοποίησης (ελέγχου ταυτότητας) και εξουσιοδότησης είναι κρίσιμης σημασίας για τον εντοπισμό δεικτών παραβίασης (συμβιβασμού). Αν λάβετε υπόψη όλα τα περιουσιακά στοιχεία της επιχείρησης, η ενοποίηση των αρχείων καταγραφής σε μία λύση SIEM είναι ζωτικής σημασίας για να αποκτήσετε αυτή την προοπτική. Η κατ’ εξαίρεση, μεμονωμένη ή έκτακτη δραστηριότητα μπορεί να βοηθήσει στον εντοπισμό πιθανών ανωμαλιών, ειδικά όταν η συγκεκριμένη πρόσβαση αποκτήθηκε προσφάτως ή είναι νέα. Για να γίνει κάτι τέτοιο ωστόσο απαιτείται κάτι περισσότερο από την απλή αντιστοίχιση μοτίβων (συμπεριφορών, δραστηριοτήτων κ.λπ.) σε μία λύση SIEM και την προηγμένη δυνατότητα αναζήτησης μεμονωμένων ή κατ’ εξαίρεση συμπεριφορών.

- Κακή χρήση εγγενών ή άλλων ήδη εγκατεστημένων εργαλείων: Οι φορείς εσωτερικών απειλών χρησιμοποιούν συχνά εργαλεία για την εξαγωγή πληροφοριών από βασικά εταιρικά συστήματα με στόχο να ικανοποιήσουν τις κακόβουλες αποστολές τους. Ο εντοπισμός ξένων εργαλείων μπορεί επίσης να επισημάνει έναν δείκτη παραβίασης. Παρόλα αυτά, αν ο υπάλληλος είναι «γνώστης», μπορεί να προχωρήσει στην εκτέλεση μίας επίθεσης τύπου «Living-off-the-Land» (LotL). Η συγκεκριμένη μέθοδος επίθεσης συνεπάγεται την εκμετάλλευση εγγενών σετ εργαλείων και άλλων αξιόπιστων εταιρικών εργαλείων για την προώθηση της επίθεσης τους. Σε αυτή την περίπτωση, η συμπεριφορά είναι ο βασικός δείκτης παραβίασης ή συμβιβασμού. Οι συμπεριφορές που πρέπει να παρακολουθήσετε σχετίζονται με την πρόσβαση εκτός των κανονικών ωρών λειτουργίας, την πρόσβαση από ασυνήθιστες ή ξένες τοποθεσίες κ.ά. Ο προηγμένος έλεγχος εφαρμογών που προστατεύει επίσης από «file-less» απειλές, όπως η κατάχρηση/κακή χρήση αξιόπιστων εφαρμογών, είναι ένα σημαντικό εργαλείο για τον εντοπισμό και την προστασία από τις δραστηριότητες των κακόβουλων υπαλλήλων (απειλών εκ των έσω).

Πηγή: BeyondTrust

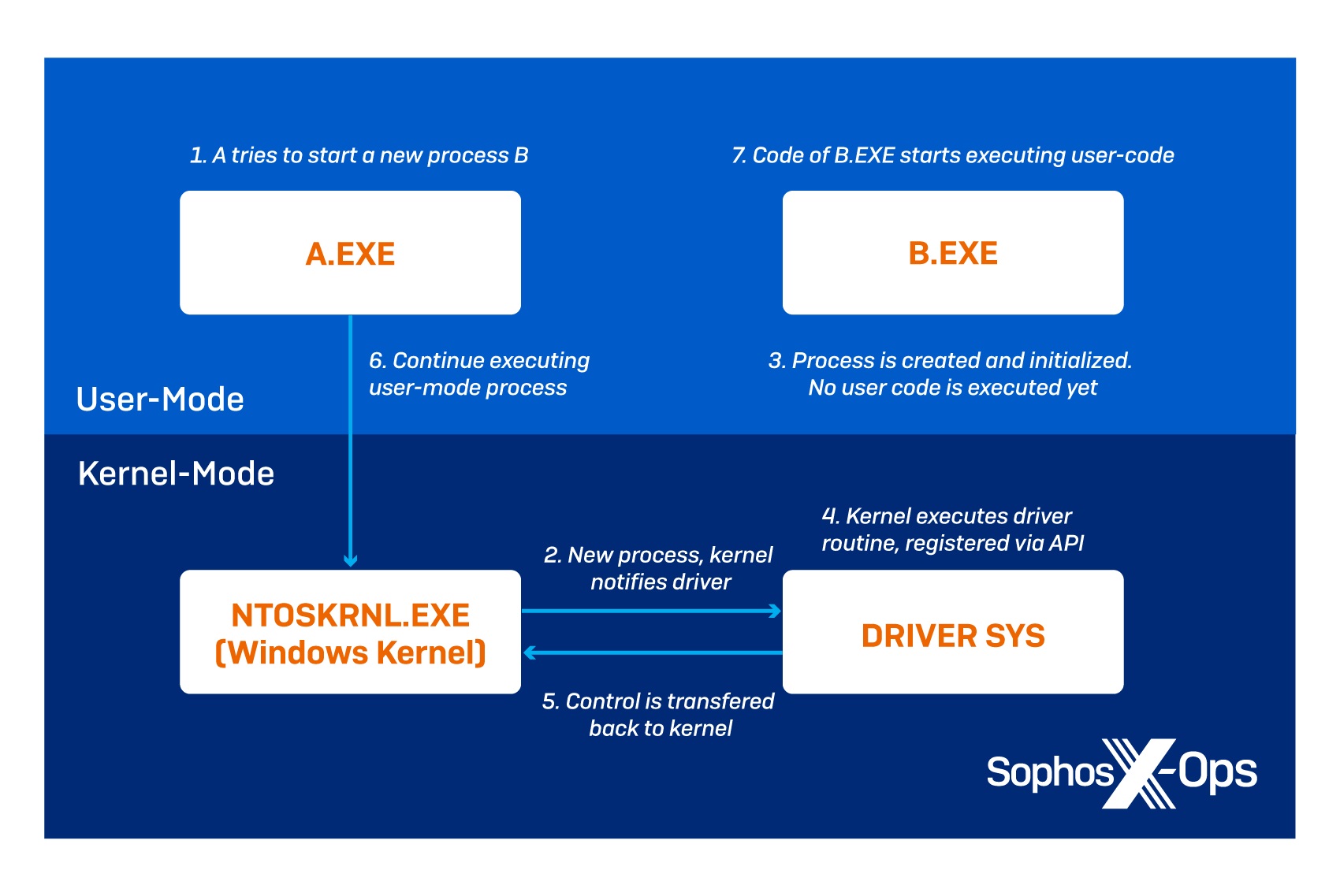

Η Sophos, παγκόσμιος ηγέτης στον τομέα της κυβερνοασφάλειας επόμενης γενιάς έκανε γνωστό πρόσφατα ότι η BlackByte, μια από τις νεότερες κυβερνοεγκληματικές ομάδες ransomware με «βαρύ εγκληματικό ιστορικό» πρόσθεσε πρόσφατα την εξελιγμένη τεχνική «Bring Your Own Driver» στις τακτικές της με στόχο να παρακάμψει περισσότερα από 1.000 προγράμματα οδήγησης που χρησιμοποιούνται από τη βιομηχανία ανάπτυξης προϊόντων EDR (Endpoint Detection & Response). Η Sophos περιγράφει λεπτομερώς τις τακτικές, τις τεχνικές και τις διαδικασίες επίθεσης (TTP) στην έκθεση της «Remove all the Callbacks – BlackByte Ransomware Disables EDR via RTCore64.sys Abuse».

H ομάδα BlackByte, που έκανε νωρίτερα φέτος την εμφάνιση της σε μία ειδική γνωμοδότηση της Μυστικής Υπηρεσίας και του Ομοσπονδιακού Γραφείου Ερευνών (FBI) ως μία σημαντική απειλή για κρίσιμες σημασίας υποδομές, μετά από μία σχετικά σύντομη παύση έκανε την επανεμφάνιση της τον περασμένο Μάϊο με νέες τακτικές εκβιασμού και έχοντας δημιουργήσει μία νέα ιστοσελίδα για διαρροές. Από ότι φαίνεται επίσης, η ομάδα πρόσθεσε και νέες μεθόδους επίθεσης. Συγκεκριμένα, τα μέλη της ομάδας εκμεταλλευόμενα μία ευπάθεια στο RTCorec6.sys, ένα βοηθητικό πρόγραμμα οδήγησης γραφικών για συστήματα Windows. Η συγκεκριμένη ευπάθεια επιτρέπει στους κυβερνοεγκληματίες να επικοινωνούν απευθείας με τον πυρήνα του συστήματος που αποτελεί στόχο, δίνοντάς του εντολή να απενεργοποιήσει τις ρουτίνες επανάκλησης (callback routines) που χρησιμοποιούνται από τους παρόχους λύσεων EDR, καθώς και τον ETW (Event Tracing for Windows) Microsoft-Windows-Threat-Intelligence-Provider. Οι προμηθευτές λύσεων EDR χρησιμοποιούν συχνά αυτήν τη δυνατότητα για να παρακολουθούν τα API calls ή API requests που χρησιμοποιούνται συχνότερα για κακόβουλους σκοπούς. Αν η συγκεκριμένη δυνατότητα είναι απενεργοποιημένη, οι προμηθευτές λύσεων EDR που βασίζονται σε αυτήν καθίστανται εξίσου αναποτελεσματικοί.

«Αν έχετε τους υπολογιστές στο μυαλό σας ως ένα φρούριο, για πολλούς παρόχους EDR, το ETW είναι ο φρουρός στην μπροστινή πύλη. Αν πέσει ο φρουρός, τότε το υπόλοιπο σύστημα γίνεται εξαιρετικά ευάλωτο. Και, επειδή το ETW χρησιμοποιείται από τόσους πολλούς διαφορετικούς παρόχους EDR, η δεξαμενή των πιθανών στόχων της BlackByte για την εφαρμογή αυτής της παράκαμψης EDR είναι τεράστια» σχολίασε ο Christopher Budd, ανώτερος διευθυντής του τμήματος threat research της Sophos.

Η BlackByte δεν είναι η μόνη ομάδα ransomware που εκμεταλλεύεται το «Bring Your Own Driver» για να παρακάμψει προϊόντα ασφαλείας. Το AvosLocker έκανε κατάχρηση μιας ευπάθειας σε ένα άλλο πρόγραμμα οδήγησης για να απενεργοποιεί τις λύσεις προστασίας από ιούς τον περασμένο Μάϊο επίσης.

«Από ότι βλέπουμε στον χώρο, φαίνεται ότι αυτό το «EDR bypass» γίνεται μία όλο και δημοφιλέστερη τεχνική για τις ομάδες ransomware. Και αυτό δεν αποτελεί έκπληξη. Οι φορείς απειλών συχνά αξιοποιούν εργαλεία και τεχνικές που αναπτύχθηκαν από τη βιομηχανία της «επιθετικής ασφάλειας» για να εξαπολύσουν επιθέσεις ταχύτερα και με την ελάχιστη δυνατή προσπάθεια. Από ότι φαίνεται μάλιστα, η BlackByte πρέπει να «δανείστηκε» μέρος του κώδικα για να υλοποιήσει την παράκαμψη EDR από το εργαλείο ανοικτού κώδικα EDRSandblast» δήλωσε ο Christopher Budd. «Με τους κυβερνοεγκληματίες να υιοθετούν μέρος από το έργο της βιομηχανίας επιθετικής ασφάλειας, είναι σημαντικό για τους αμυνόμενους να παρακολουθούν τις νέες τεχνικές εκμετάλλευσης και διαφυγής και να εφαρμόζουν μέτρα μετριασμού προτού αυτές οι τεχνικές γίνουν ευρέως διαθέσιμες στη σκηνή του κυβερνοεγκλήματος».

Για να μάθετε περισσότερα σχετικά με τις τελευταίες TTPs (τακτικές, τεχνικές και διαδικασίες) της BlackByte αλλά και πως να διατηρήσετε τα συστήματα σας ασφαλή, κατεβάστε την πλήρη έκθεση της Sophos από την επίσημη ιστοσελίδα της.

Πηγή: Sophos

Και αυτό το τρίμηνο, η MailStore είναι στην ευχάριστη θέση να παρουσιάσει μια νέα έκδοση του λογισμικού αρχειοθέτησης μηνυμάτων ηλεκτρονικού ταχυδρομείου της. Η έκδοση 22.3 του MailStore Server και η έκδοση MailStore Service Provider Edition (SPE) είναι ήδη διαθέσιμες. Η νέα έκδοση υποστηρίζει επίσημα το Microsoft Outlook 2021. Για ακόμη μία φορά επίσης έγιναν τροποποιήσεις που βελτιώνουν περαιτέρω την ασφάλεια του λογισμικού, και όπως πάντα, η εταιρεία έκανε το καλύτερο δυνατόν για να βελτιώσει τη συνολική εμπειρία χρήσης. Είναι αυτονόητο ότι η έκδοση 22.3 του MailStore Server και η έκδοση MailStore Service Provider θα είναι επίσης GDPR-certified.

Νέα χαρακτηριστικά και δυνατότητες για τα MailStore Server και MailStore Service Provider

Νέα χαρακτηριστικά και δυνατότητες για τα MailStore Server και MailStore Service Provider

Παρακάτω θα βρείτε τις βελτιώσεις που υπάρχουν στην έκδοση 22.3 του MailStore Server και στην έκδοση MailStore Service Provider.

Υποστήριξη για το Microsoft Outlook 2021

Οι λύσεις αρχειοθέτησης email που διαθέτουμε έχουν τη φήμη ότι υποστηρίζουν τους πιο πρόσφατους διακομιστές αλληλογραφίας και προγράμματα (clients). Ακολουθώντας την παράδοση, το MailStore 22.3 υποστηρίζει πλέον επίσημα το Microsoft Outlook 2021, πράγμα που σημαίνει ότι μπορείτε να χρησιμοποιήσετε το MailStore Outlook Add-in με το πιο πρόσφατο πρόγραμμα ανταλλαγής μηνυμάτων ηλεκτρονικής αλληλογραφίας της Microsoft. Και αυτό σας παρέχει μέγιστη ευελιξία και αυτονομία όταν πρόκειται για την επιλογή ενός email client. Η αρχειοθέτηση email είναι μια μακροπρόθεσμη λύση που έχει στόχο την ασφαλή διατήρηση των email και των συνημμένων σας για πολλά χρόνια. Επομένως, είναι σημαντικό για την MailStore να γνωρίζει ότι η μακροπρόθεσμη επένδυσή σας στο λογισμικό της προσφέρει σιγουριά και ότι θα παραμείνει συμβατό με όλα τα συστήματά σας στο μέλλον.

Περισσότερη ασφάλεια

Οι μακροχρόνιοι πελάτες και συνεργάτες της MailStore γνωρίζουν ότι κάθε νέα έκδοση του προϊόντος της συνοδεύεται από πρόσθετη ασφάλεια. Και αυτή η φορά δεν αποτελεί εξαίρεση. Η νέα έκδοση αποτρέπει τις επιθέσεις brute-force κατά τη διάρκεια της τυπικής διαδικασίας σύνδεσης. Οι αποτυχημένες προσπάθειες σύνδεσης, οι οποίες σχετίζονται με τη χρήση λανθασμένων διαπιστευτηρίων, προκαλεί επιβράδυνση της διαδικασίας σύνδεσης: έτσι, οι απατεώνες και οι επιτήδειοι δεν μπορούν να εφαρμόσουν μεθόδους brute-force και το αρχείο email σας παραμένει προστατευμένο.

Ακόμα καλύτερη χρηστικότητα

Επιπλέον, το MailStore 22.3 βελτιώνει την εμπειρία των παρόχων διαχειριζόμενων υπηρεσιών (MSPs) που χρησιμοποιούν το MailStore Service Provider Edition. Οι διαχειριστές έχουν πλέον τη δυνατότητα να τροποποιούν την αυτόματη εκτέλεση των προφίλ στον διακομιστή μέσω του API. Οι MSPs μπορούν πλέον να προσαρμοστούν και να εξοικονομήσουν πόρους από το σύστημα. Επιπλέον, βελτιώθηκε η διαδικασία σύνδεσης του MailStore Outlook Add-in.

Ενημερωμένη πιστοποίηση: εκπληρώνοντας τις απαιτήσεις για το απόρρητο δεδομένων

Ως συνήθως, η πιο πρόσφατη έκδοση του λογισμικού, η έκδοση 22.3 του MailStore Server και του MailStore Service Provider Edition, θα πιστοποιηθεί από ανεξάρτητο εμπειρογνώμονα σε θέματα απορρήτου δεδομένων.

Η πιστοποίηση λαμβάνει υπόψη όλες τις σχετικές πτυχές του Ευρωπαϊκού Γενικού Κανονισμού Προστασίας Δεδομένων (GDPR) και θα επιβεβαιώνει ότι, όταν χρησιμοποιείται καταλλήλως τόσο το MailStore Server όσο και το MailStore Service Provider Edition πληρούν όλες τις απαιτήσεις που διέπουν την επεξεργασία προσωπικών δεδομένων που ορίζονται από την νομοθεσία GDPR.

Σύντομα, θα μπορείτε να ζητήσετε ένα αντίγραφο του επίσημου πιστοποιητικού GDPR από το sales@mailstore.com. Οι εγγεγραμμένοι συνεργάτες της MailStore μπορούν να κατεβάσουν τα πιστοποιητικά από την Πύλη Συνεργατών ή να τα ζητήσουν μέσω email από το partners@mailstore.com στο προσεχές διάστημα.

Διαθεσιμότητα

Μπορείτε να κάνετε λήψη της νέας έκδοσης του MailStore Server και της έκδοσης MailStore Service Provider Edition από την ιστοσελίδα της εταιρείας εδώ.

Αν η υπηρεσία ενημέρωσης και υποστήριξης του MailStore Server έχει λήξει, επικοινωνήστε μαζί μας για να αγοράσετε μια αναβάθμιση που θα σας επιτρέψει να χρησιμοποιήσετε την πιο πρόσφατη έκδοση του MailStore Server. Διαβάστε εδώ για να μάθετε περισσότερους καλούς λόγους για την ύπαρξη μιας ενεργής συμφωνίας Update & Support Service (υπηρεσία ενημέρωσης και υποστήριξης).

Οι ενδιαφερόμενες εταιρείες μπορούν επίσης να πραγματοποιήσουν λήψη του MailStore Server Version 22.3 για δωρεάν δοκιμή 30 ημερών. Αν είστε MSP και ενδιαφέρεστε να προσφέρετε την αρχειοθέτηση email ως υπηρεσία που βασίζεται στο MailStore Service Provider Edition επικοινωνήστε με την ομάδα πωλήσεών της εταιρείας στο partners@mailstore.com. Εναλλακτικά, μπορείτε να εγγραφείτε ως εξουσιοδοτημένος συνεργάτης MailStore αυτή τη στιγμή δωρεάν.

Πηγή: MailStore

Η πραγματικότητα είναι ότι από μόνες τους, οι τεχνολογικές λύσεις δεν μπορούν να αποτρέψουν κάθε κυβερνοεπίθεση. Για να αποτραπούν οι σημερινές προηγμένες επιθέσεις απαιτείται κυνήγι απειλών, έρευνα και απόκριση που καθοδηγείται από άνθρωπο. Σε αυτό το σημείο είναι που έρχονται οι υπηρεσίες MDR, οι οποίες είναι γνωστές και ως διαχειριζόμενες υπηρεσίες εντοπισμού και απόκρισης.

Η υπηρεσία Sophos MDR είναι μια πλήρως διαχειριζόμενη υπηρεσία 24/7 (24 ώρες το 24ωρο, 7 ημέρες την εβδομάδα), η οποία παρέχεται από επαγγελματίες που εξειδικεύονται στον εντοπισμό κυβερνοαπειλών και στην απόκριση, κάτι που οι τεχνολογικές λύσεις από μόνες τους δεν μπορούν να αποτρέψουν.

Ενώ το κυνήγι απειλών μπορεί να πραγματοποιηθεί εσωτερικά χρησιμοποιώντας εργαλεία EDR (εντοπισμός και απόκριση σε απειλές τερματικών συσκευών) και XDR (εκτεταμένος εντοπισμός και απόκριση) υπάρχουν πολλά πλεονεκτήματα από τη χρήση μιας υπηρεσίας MDR, είτε σε συνδυασμό με την εσωτερική ομάδα ασφαλείας σας είτε ως μία υπηρεσία που αναλαμβάνουν άλλοι.

Πως να αξιοποιήσετε τις υπηρεσίες MDR

Όλοι οι τύποι επιχειρήσεων και οργανισμών σε όλους τους κλάδους χρησιμοποιούν υπηρεσίες MDR, από μικρές εταιρείες με περιορισμένους πόρους πληροφορικής έως μεγάλες επιχειρήσεις με εσωτερική ομάδα SOC. Υπάρχουν τρία κύρια μοντέλα απόκρισης MDR:

- Η ομάδα MDR διαχειρίζεται πλήρως την απόκριση σε απειλές για λογαριασμό του πελάτη

- Η ομάδα MDR συνεργάζεται με την εσωτερική ομάδα, με την απόκριση στις απειλές να είναι συνδιαχειριζόμενη

- Η ομάδα MDR ειδοποιεί την εσωτερική ομάδα και παρέχει καθοδήγηση για την αποκατάσταση

Στη Sophos υποστηρίζουν και τις τρεις προσεγγίσεις, προσαρμόζοντας τις όποιες ενέργειες ανάλογα με τις ανάγκες του πελάτη.

Λόγος # 1: Ενισχύστε τις κυβερνοάμυνες σας

Ένα από τα σημαντικότερα πλεονεκτήματα της χρήσης ενός παρόχου υπηρεσιών MDR έναντι των εσωτερικών προγραμμάτων επιχειρήσεων ασφαλείας είναι η αυξημένη προστασία από το ransomware και άλλες προηγμένες κυβερνοαπειλές.

Ένας πάροχος MDR θα αντιμετωπίσει πολύ μεγαλύτερο όγκο και ποικιλία επιθέσεων από οποιονδήποτε μεμονωμένο οργανισμό, παρέχοντας ένα επίπεδο τεχνογνωσίας που είναι σχεδόν αδύνατο να αναπαραχθεί εσωτερικά. Οι πάροχοι υπηρεσιών MDR έχουν επίσης πολύ μεγαλύτερη ευχέρεια στη χρήση εργαλείων κυνηγιού απειλών (threat hunting), επιτρέποντάς τους να αποκρίνονται ταχύτερα και με μεγαλύτερη ακρίβεια.

Το να εργάζονται επίσης ως μέλη μίας μεγαλύτερης ομάδας, οι αναλυτές έχουν την δυνατότητα και την ευκαιρία να μοιραστούν πληροφορίες και γνώσεις με άλλους αναλυτές και επαγγελματίες, επιταχύνοντας περαιτέρω την απόκριση σε περιστατικά και αναπτύσσοντας «κοινοτική ανοσία», κάτι που συμβαίνει όταν πολύτιμα μαθήματα και εμπειρίες από έναν οργανισμό εφαρμόζονται σε άλλους με παρόμοιο προφίλ.

Λόγος #2: Απελευθερώστε το τμήμα IT από πρόσθετα βάρη

Παραδόξως, το μεγαλύτερο όφελος που αναφέρουν οι ομάδες IT από την υιοθέτηση του Sophos MDR είναι ότι τις απελευθερώνει για να προσφέρουν υποστήριξη σε άλλες πρωτοβουλίες της επιχείρησης.

Το κυνήγι απειλών είναι μία χρονοβόρα και απρόβλεπτη εργασία που συχνά εμποδίζει τις ομάδες IT να επικεντρωθούν σε πιο στρατηγικά πρότζεκτ και πρωτοβουλίες. Οι οργανισμοί που χρησιμοποιούν το Sophos MDR αναφέρουν σημαντικά κέρδη αποδοτικότητας IT από τη χρήση της υπηρεσίας της Sophos, κάτι που στη συνέχεια τους επιτρέπει να υποστηρίζουν καλύτερα τους στόχους του οργανισμού τους.

Λόγος #3: Αποκτήστε ηρεμία 24/7

Με κακόβουλους παράγοντες και κυβερνοεγκληματικές ομάδες να βρίσκονται παντού στον κόσμο, ενδέχεται να βρεθείτε αντιμέτωποι με κάποια επίθεση ανά πάσα στιγμή. Παρέχοντας κάλυψη 24/7, οι υπηρεσίες MDR παρέχουν σιγουριά και ηρεμία, κάτι αναμφισβήτητα σημαντικό στο σημερινό απειλητικό περιβάλλον στον κυβερνοχώρο.

Για τις ομάδες IT το παραπάνω σημαίνει, στην κυριολεξία, ότι έχουν τη δυνατότητα να κοιμούνται ήσυχες τη νύχτα. Πλέον, μπορούν να χαλαρώσουν γνωρίζοντας ότι πλέον την ευθύνη αναλαμβάνει ο πάροχος της υπηρεσίας MDR. Για τους ανώτερους ηγέτες και τους πελάτες, η κάλυψη 24/7 που προσφέρουν έμπειροι επαγγελματίες και το υψηλό επίπεδο ετοιμότητας που υπάρχει ανά πάσα στιγμή αποτελούν διαβεβαίωση ότι τα δεδομένα τους και ο ίδιος ο οργανισμός προστατεύονται με τον καλύτερο δυνατό τρόπο.

Λόγος # 4: Προσθέστε τεχνογνωσία, όχι προσωπικό

Το κυνήγι απειλών είναι μια εξαιρετικά περίπλοκη επιχείρηση. Τα άτομα σε αυτόν τον χώρο πρέπει να διαθέτουν ένα συγκεκριμένο και εξειδικευμένο σύνολο δεξιοτήτων, γεγονός που καθιστά τη στρατολόγηση τεχνογνωσίας στον τομέα του κυνηγιού απειλών μία αρκετά δύσκολη αποστολή για πολλούς οργανισμούς. Οι υπηρεσίες MDR παρέχουν την απαραίτητη τεχνογνωσία αντί για εσάς. Στη Sophos, υπάρχουν εκατοντάδες εξειδικευμένοι επαγγελματίες και αναλυτές που παρέχουν αδιάκοπα υπηρεσίες MDR σε πελάτες της εταιρείας σε όλο τον κόσμο.

Λόγος # 5: Βελτιώστε την απόδοση της επένδυσης σας στην κυβερνοασφάλεια

Η διατήρηση μιας ομάδας κυνηγιού απειλών 24 ώρες το 24ωρο, 7 ημέρες την εβδομάδα, είναι δαπανηρή, καθώς απαιτεί προσωπικό πλήρους απασχόλησης τουλάχιστον πέντε ή έξι ατόμων. Οι υπηρεσίες MDR παρέχουν έναν οικονομικά αποδοτικό τρόπο για να προστατεύσετε τον οργανισμό σας και να επεκτείνετε περαιτέρω τον προϋπολογισμό σας για την κυβερνοασφάλεια. Επιπλέον, αυξάνοντας την προστασία σας, οι υπηρεσίες MDR μειώνουν σημαντικά τον κίνδυνο μίας δαπανηρής παραβίασης δεδομένων και παρέχουν μία ασπίδα προστασίας ενάντια στις οικονομικές επιπτώσεις στην περίπτωση που βρεθείτε αντιμέτωποι με ένα σημαντικό συμβάν ή περιστατικό.

Αν χρησιμοποιείτε έναν πάροχο MDR που προσφέρει επίσης λύσεις endpoint και άλλες λύσεις κυβερνοασφάλειας, μπορείτε να απολαμβάνετε σημαντικά πλεονεκτήματα και οφέλη TCO από τη συνεργασία σας με έναν πάροχο καθώς και από την απλοποίηση και των εξορθολογισμό του συνολικού έργου διαχείρισης. Επιπλέον, επιλέγοντας έναν προμηθευτή που σας δίνει τη δυνατότητα να αξιοποιήσετε τις υπάρχουσες επενδύσεις σας, μπορείτε να αυξήσετε την απόδοση τους (ROI) χωρίς πρόσθετες δαπάνες.

Μάθετε περισσότερα

Για να μάθετε περισσότερα σχετικά με τα μεγαλύτερα οφέλη που αναφέρονται από οργανισμούς που χρησιμοποιούν υπηρεσίες MDR, κατεβάστε το whitepaper της Sophos από εδώ.

Η υπηρεσία Sophos MDR είναι η πιο αξιόπιστη υπηρεσία MDR στον κόσμο, προστατεύοντας περισσότερους από 11.000 οργανισμούς από τις πλέον προηγμένες απειλές, συμπεριλαμβανομένου και του ransomware. Με την υψηλότερη βαθμολογία στην έκθεση Gartner Peer Insights™² και την διάκριση Top Vendor στο 2022 G2 Grid® για υπηρεσίες MDR που εξυπηρετούν την αγορά των μεσαίων επιχειρήσεων, με το Sophos MDR η κυβερνοάμυνα σας βρίσκεται σε καλά χέρια.

Για περισσότερες πληροφορίες και για να συζητήσετε πως μπορεί να σας βοηθήσει, μιλήστε με έναν από τους συμβούλους της Sophos ή επισκεφθείτε τη διεύθυνση http://www.sophos.com/mdr σήμερα.

Πηγή: Sophos

Η Sophos διέθεσε πρόσφατα την τελευταία έκθεση της «The State of Ransomware in State and Local Government 2022», η οποία ρίχνει φως στις επιθέσεις ransomware, στα κόστη, στην αποκατάσταση και στις πληρωμές λύτρων σε κρατικούς και κυβερνητικούς οργανισμούς καθώς και σε οργανισμούς της περιφέρειας ή της τοπικής αυτοδιοίκησης την περασμένη χρονιά, σε 31 χώρες.

Η έκθεση βασίζεται στην ετήσια μελέτη της εταιρείας που αποτυπώνει τις πραγματικές εμπειρίες των επαγγελματιών πληροφορικής που βρέθηκαν αντιμέτωποι με το ransomware. Από τους ερωτηθέντες, οι 199 ανήκουν στους τομείς της πολιτείας και της τοπικής αυτοδιοίκησης και εργάζονται σε οργανισμούς μεσαίου μεγέθους (100-5.000 εργαζόμενοι) από 31 χώρες.

Η μελέτη αποκαλύπτει ένα ολοένα απειλητικότερο περιβάλλον, με τις τοπικές κυβερνήσεις να αναφέρουν μία άνω του μέσου όρου αύξηση στον αντιληπτό όγκο επιθέσεων και στον αντίκτυπο των επιθέσεων. Η μελέτη ρίχνει επίσης φως στη σχέση των επιθέσεων ransomware και των ασφαλιστικών εταιρειών που δραστηριοποιούνται στον κυβερνοχώρο, συμπεριλαμβανομένου του ρόλου που διαδραματίζει η κυβερνοασφάλιση στην προώθηση αλλαγών και στην ενίσχυση της κυβερνοάμυνας.

Ακολουθούν τα βασικά ευρήματα από την έκθεση:

- Το 58% των κυβερνητικών ή πολιτειακών οργανισμών και των οργανισμών τοπικής αυτοδιοίκησης επλήγη από ransomware το 2021, όταν το 2020 είχε πληγεί το 34% –αύξηση 70% μόλις σε ένα έτος.

- Ταυτόχρονα, ο συγκεκριμένος τομέας ανέφερε ένα από τα χαμηλότερα ποσοστά επιθέσεων ransomware, 58% που είναι αρκετά χαμηλότερος σε σύγκριση με τον διατομεακό μέσο όρο που βρίσκεται στο 66%.

- Η πολιτεία και οι τοπικές κυβερνήσεις ανέφεραν ένα από τα υψηλότερα ποσοστά κρυπτογράφησης δεδομένων μετά από επιθέσεις ransomware: 72% στην πολιτειακή κυβέρνηση και τοπική αυτοδιοίκηση έναντι 65% σε όλους τους τομείς.

- Μόνο το 20% δήλωσε ότι ήταν σε θέση να σταματήσει μία επίθεση προτού κρυπτογραφηθούν τα δεδομένα, ποσοστό αρκετά χαμηλότερο από τον διατομεακό μέσο όρο που είναι 31%.

- Μόλις το 63% των κυβερνητικών ή πολιτειακών οργανισμών και των οργανισμών τοπικής αυτοδιοίκησης των οποίων τα δεδομένα κρυπτογραφήθηκαν είχε τη δυνατότητα να χρησιμοποιήσει αντίγραφα ασφαλείας για την επαναφορά των δεδομένων τους σε σύγκριση με τον διατομεακό μέσο όρο που βρίσκεται στο 73%.

- Το 32% των κυβερνητικών ή πολιτειακών οργανισμών και των οργανισμών τοπικής αυτοδιοίκησης αναγκάστηκε να πληρώσει τα λύτρα για την επαναφορά των κρυπτογραφημένων δεδομένων – το χαμηλότερο ποσοστό πληρωμής λύτρων που έχει αναφερθεί από όλους τους τομείς και σημαντικά κάτω από τον παγκόσμιο μέσο όρο που βρίσκεται στο 46%.

- Η μέση πληρωμή λύτρων από κρατικούς οργανισμούς και οργανισμούς της τοπικής αυτοδιοίκησης ήταν μικρότερη από το ένα τρίτο του διατομεακού μέσου όρου: $213.801 έναντι $812.360 (Αμερικάνικα δολάρια) κατά μέσο όρο σε όλους τους τομείς.

- Κατά μέσο όρο, μόνο το 58% των κρυπτογραφημένων δεδομένων ανακτήθηκε από κυβερνητικούς ή πολιτειακούς οργανισμούς και οργανισμούς τοπικής αυτοδιοίκησης, χαμηλότερο από το διατομεακό μέσο ποσοστό ανάκτησης που βρίσκεται στο 61%.

- Οι κρατικοί και τοπικοί κυβερνητικοί οργανισμοί ανέφεραν το χαμηλότερο κόστος ανάκτησης από όλους τους τομείς, περίπου στα $660.000. Το ποσό είναι μειωμένο κατά σχεδόν $1 εκατομμύριο σε σχέση με το μέσο κόστος των 1,64 εκατομμυρίων δολαρίων που αναφέρθηκε από τον κλάδο το προηγούμενο έτος. Συγκριτικά, το διατομεακό μέσο κόστος είναι 1,4 εκατομμύρια δολάρια.

- Το 80% των κρατικών και τοπικών κυβερνητικών οργανισμών ανέφεραν ότι έχουν ασφαλιστική κάλυψη στον κυβερνοχώρο έναντι του ransomware, με το ποσοστό να είναι ελαφρώς χαμηλότερο από αυτό του διατομεακού μέσου όρου που βρίσκεται στο 83%.

- Η κυβερνοασφάλιση οδηγεί τους κρατικούς και τοπικούς κυβερνητικούς οργανισμούς να βελτιώσουν την κυβερνοάμυνα: το 96% αναβάθμισε την κυβερνοάμυνα του για να εξασφαλίσει την απαραίτητη ασφαλιστική κάλυψη.

Οι κρατικοί και τοπικοί κυβερνητικοί οργανισμοί ανέφεραν το χαμηλότερο ποσοστό πληρωμής λύτρων, περίπου 44%, ποσοστό που είναι πολύ χαμηλότερο από τον διατομεακό μέσο όρο του 77%. Ο συγκεκριμένος τομέας επίσης ανέφερε ποσοστό άνω του μέσου όρου για την πληρωμή λύτρων από τις ασφαλιστικές εταιρείες, με τις εταιρείες να πληρώνουν σχεδόν στο ήμισυ (49%) των περιστατικών σε σύγκριση με τον διατομεακό μέσο όρο του 40%.

Ο αυξανόμενος ρυθμός επιθέσεων ransomware σε κρατικούς και κυβερνητικούς οργανισμούς και σε οργανισμούς της τοπικής αυτοδιοίκησης υποδεικνύει ότι οι κυβερνοεγκληματίες είναι πλέον πολύ ικανότεροι στο να εκτελούν επιθέσεις σε κλίμακα, εφαρμόζοντας με επιτυχία το μοντέλο ransomware-as-a-service.

Οι περισσότεροι κρατικοί και τοπικοί κυβερνητικοί οργανισμοί επιλέγουν να μειώσουν τον οικονομικό κίνδυνο που σχετίζεται με τέτοιες επιθέσεις συνεργαζόμενοι με ασφαλιστικές εταιρείες που δραστηριοποιούνται και στον κυβερνοχώρο. είναι καθησυχαστικό να γνωρίζουν ότι οι ασφαλιστικές εταιρείες πληρώνουν το μεγαλύτερο μέρος ή κάποιο σημαντικό μέρος από τις απαιτήσεις λύτρων.

Παρόλα αυτά, είναι φανερό ότι πλέον είναι όλο και πιο δύσκολο για τους οργανισμούς –ειδικά στον τομέα της πολιτείας και της τοπικής αυτοδιοίκησης– να εξασφαλίσουν την απαραίτητη ασφαλιστική κάλυψη. Και αυτό έχει οδηγήσει σχεδόν όλους τους κρατικούς και τοπικούς κυβερνητικούς οργανισμούς να κάνουν αλλαγές στην κυβερνοάμυνα τους για να βελτιώσουν τη θέση τους για τις ασφαλιστικές εταιρείες.

Διαβάστε την πλήρη έκθεση: The State of Ransomware in State and Local Government 2022

Πηγή: Sophos

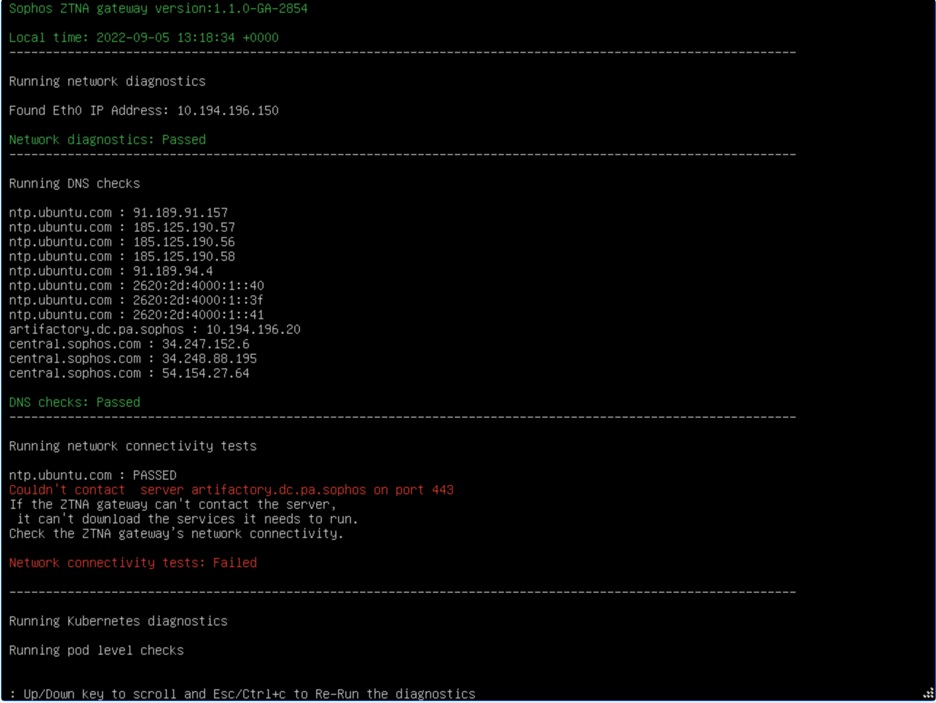

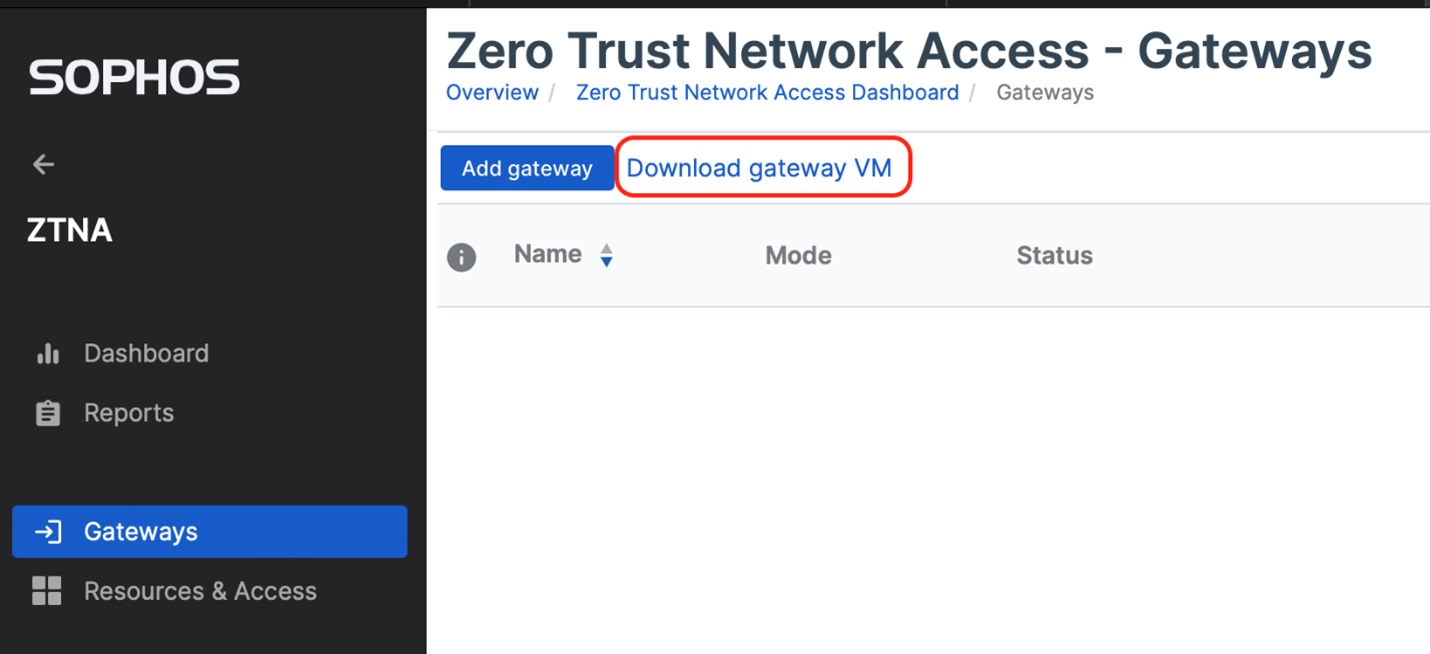

Το Sophos Zero Trust Network Access είναι πλέον διαθέσιμο με υποστήριξη gateway για την πλατφόρμα Microsoft Hyper-V 2016 και άνω. Η νέα έκδοση εισάγει επίσης βελτιώσεις στην αντιμετώπιση προβλημάτων (troubleshooting) και στην επεκτασιμότητα/κλιμάκωση αυξάνοντας τη χωρητικότητα σήραγγας από 1.000 σε 10.000 πελάτες ανά κόμβο, κάτι που αντιστοιχεί σε δεκαπλάσια αύξηση.

Τα νέα χαρακτηριστικά της συγκεκριμένης έκδοσης:

- Υποστήριξη Hyper-V

- Αντιμετώπιση προβλημάτων μέσω διαγνωστικών από την κονσόλα

- Βελτιώσεις στην χωρητικότητα

- Πρόσβαση στην εφαρμογή SaaS με Συγχρονισμένη Ασφάλεια

Υποστήριξη Hyper–V 2016+

Η υποστήριξη Hyper-V επεκτείνει σημαντικά τις επιλογές εφαρμογής/deployment της ZTNA gateway, καθώς πλέον συμπεριλαμβάνεται η εξαιρετικά δημοφιλής πλατφόρμα hypervisor της Microsoft. Κατεβάστε το νέο ZTNA gateway image για Hyper-V από το σημείο «ZTNA Gateways» στο Sophos Central. Στη συνέχεια κάντε κλικ στο «Download gateway V» στο άνω τμήμα της οθόνης σας.

Η εικονική πύλη (virtual gateway) είναι επίσης προσβάσιμη από το μενού «Protect Devices» στο Sophos Central.

Αντιμετώπιση προβλημάτων μέσω διαγνωστικών από την κονσόλα

Μία από τις βελτιώσεις που ζητούσαν επίμονα οι διαχειριστές, και που συνοδεύει τη συγκεκριμένη έκδοση, είναι η υποστήριξη για την αντιμετώπιση προβλημάτων μέσω διαγνωστικών από την κονσόλα στην ZTNA gateway.

Οι χρήστες μπορούν να έχουν πρόσβαση στην κονσόλα και να εκτελέσουν προκαθορισμένα διαγνωστικά τεστ για την αντιμετώπιση προβλημάτων συνδεσιμότητας ή άλλων προβλημάτων που εμποδίζουν τη διαχείριση κάποιας gateway μέσω του Sophos Central. Μια σύντομη εξήγηση εμφανίζεται στην ίδια την κονσόλα. Ανατρέξτε στον οδηγό αντιμετώπισης προβλημάτων ZTNA για περισσότερες πληροφορίες.

Βελτιώσεις χωρητικότητας κόμβου και κλιμάκωσης

Η χωρητικότητα όσον αφορά τους clients έχει βελτιωθεί σημαντικά στη συγκεκριμένη έκδοση. Οι gateways Sophos ZTNA με ένα VM node (που χρησιμοποιούν 2 πυρήνες και 4 GB μνήμης RAM) υποστηρίζουν πλέον έως και 10.000 clients με το μεγαλύτερο cluster που αποτελείται από 9 nodes (κόμβους) να υποστηρίζει έως και 90.000 clients. Το παραπάνω αντιστοιχεί σε δεκαπλάσια αύξηση σε σύγκριση με την προηγούμενη έκδοση.

Οι υπάρχουσες εγκαταστάσεις (deployments) θα πρέπει να ενημερώσουν το firmware της gateway για να επωφεληθούν από τη βελτιωμένη χωρητικότητα.

Πρόσβαση μηδενικής εμπιστοσύνης σε εφαρμογές SaaS

Το ZTNA αξιοποιεί την απλότητα της SaaS-based επιβολής πρόσβασης IP παρέχοντας μία νέα μέθοδο για τον έλεγχο της πρόσβασης σε εφαρμογές SaaS.

Το ZTNA δρομολογεί την κίνηση δεδομένων των εφαρμογών SaaS μέσω του ZTNA gateway παρέχοντας πολλά οφέλη για την ασφάλεια.

- Ορατότητα στην πρόσβαση SaaS: ορατότητα και δημιουργία αναφορών για την πρόσβαση σε εφαρμογές, τόσο σε εφαρμογές SaaS όσο και σε ιδιωτικές εφαρμογές.

- Επιβολή: ελέγξτε ποιοι χρήστες και μέθοδοι πρόσβασης επιτρέπονται σε εφαρμογές SaaS ακολουθώντας προσέγγιση μηδενικής εμπιστοσύνης.

- Δυναμική πρόσβαση με Συγχρονισμένη Ασφάλεια: απομονώστε και αποτρέψτε την πρόσβαση στην gateway από μολυσμένες τερματικές συσκευές για να σταματήσετε την εξάπλωση απειλών και να ελαχιστοποιήσετε τη πιθανότητα να επηρεαστούν δεδομένα σε εφαρμογές SaaS και ιδιωτικές εφαρμογές.

Για να επωφεληθείτε από το συγκεκριμένο χαρακτηριστικό, οι εφαρμογές SaaS σας θα πρέπει να υποστηρίζουν IP access controls. Είτε οι χρήστες σας εργάζονται στο σπίτι (π.χ. τηλεργασία) είτε στο γραφείο, το ZTNA διασφαλίζει ότι μόνο επαληθευμένοι χρήστες και υγιείς συσκευές μπορούν να έχουν πρόσβαση στις σημαντικές εφαρμογές SaaS σας. Αν και κάτι τέτοιο δεν αντικαθιστά μια ολοκληρωμένη λύση CASB, τουλάχιστον παρέχει πρόσθετους ελέγχους και βελτιώσεις ασφάλειας για τις εφαρμογές και τα δεδομένα SaaS σας.

Μάθετε περισσότερα στην τεκμηρίωση χρήστη ZTNA.

Τώρα ανακαλύψατε το Sophos ZTNA;

Αν γνωρίζετε για πρώτη φορά το Sophos ZTNA και θέλετε να μάθετε περισσότερα, μεταβείτε στη διεύθυνση Sophos.com/ZTNA για να μάθετε γιατί το ZTNA είναι η ιδανική λύση απομακρυσμένης πρόσβασης για την ασφαλή σύνδεση των χρηστών στις δικτυακές εφαρμογές σας.

Κατεβάστε το πιο πρόσφατο whitepaper της Sophos με τα κορυφαία έξι πλεονεκτήματα του ZTNA.

Παρακολουθήστε ένα βίντεο για το Remote Access VPN εναντίον του ZTNA.

Λάβετε το πιο πρόσφατο φύλλο δεδομένων ZTNA.

Πηγή: Sophos

Στις μέρες μας, κάθε βιομηχανικός κλάδος βρίσκεται αντιμέτωπος με την ολοένα αυξανόμενη και απειλητικότερη πρόκληση του ransomware και ο τομέας του λιανικού εμπορίου δεν αποτελεί εξαίρεση. Στον τομέα του λιανικού εμπορίου καταγράφεται το δεύτερο υψηλότερο ποσοστό επιθέσεων ransomware από όλους τους τομείς συνολικά, με δύο στις τρεις επιχειρήσεις να αναφέρουν ότι λίγο αφότου επλήγησαν από την επίθεση ransomware τα δεδομένα τους κρυπτογραφήθηκαν.

Η Sophos δημοσίευσε πρόσφατα τη νέα έκθεση «State of Ransomware in Retail 2022», η οποία αποκαλύπτει νέα στοιχεία και πληροφορίες για τα ποσοστά των επιθέσεων ransomware, το κόστος ανάκτησης και τις πληρωμές λύτρων από τις εταιρείες που δραστηριοποιούνται στον τομέα της λιανικής κατά το τελευταίο έτος.

Η έκθεση βασίζεται στην ετήσια μελέτη της εταιρείας που αποτυπώνει τις πραγματικές εμπειρίες των επαγγελματιών πληροφορικής που βρέθηκαν αντιμέτωποι με το ransomware. Από τους ερωτηθέντες, οι 422 ανήκουν στον τομέα του λιανικού εμπορίου και εργάζονται σε εταιρείες μεσαίου μεγέθους (100-5.000 εργαζόμενοι) από 31 χώρες.

Η μελέτη αποκαλύπτει ένα απειλητικότερο περιβάλλον, στο οποίο οι επιθέσεις είναι ολοένα και δυσκολότερες στην αντιμετώπιση τους, με τις αναφορές και τις μαρτυρίες των εκπροσώπων του τομέα λιανικής να αποκαλύπτουν ότι ο αντίκτυπος των επιθέσεων στις επιχειρήσεις τους, τόσο από οικονομική όσο και από λειτουργική άποψη, είναι μεγαλύτερος σε σχέση με τον μέσο όρο. Η μελέτη ρίχνει επίσης φως στη σχέση των επιθέσεων ransomware και των ασφαλιστικών εταιρειών που δραστηριοποιούνται στον κυβερνοχώρο, συμπεριλαμβανομένου του ρόλου που διαδραματίζει η κυβερνοασφάλιση στην προώθηση αλλαγών και στην ενίσχυση της κυβερνοάμυνας.

Ακολουθούν τα βασικά ευρήματα από την έκθεση:

- Τον τελευταίο χρόνο διαπιστώθηκε αύξηση 75% στις επιθέσεις ransomware στον τομέα του λιανικού εμπορίου τον τελευταίο χρόνο: το 2021 «χτυπήθηκε» το 77% των οργανισμών, όταν το 2020 είχε «χτυπηθεί» το 44%.

- Το αυξημένο ποσοστό επιθέσεων είναι μέρος μιας διακλαδικής, παγκόσμιας τάσης. Ο τομέας λιανικής ανέφερε το δεύτερο υψηλότερο ποσοστό επιθέσεων ransomware σε όλους τους τομείς.

- O τομέας της λιανικής επίσης παρουσίασε ποσοστό κρυπτογράφησης δεδομένων άνω του μέσου όρου (68%). Για να έχετε ένα μέτρο σύγκρισης, ο παγκόσμιος μέσος όρος ήταν 65%.

- Μόνο το 28% των ερωτηθέντων από τον τομέα της λιανικής δήλωσαν ότι ήταν σε θέση να σταματήσουν μια επίθεση πριν κρυπτογραφηθούν τα δεδομένα της επιχείρησης -το ποσοστό βρίσκεται κάτω του παγκόσμιου μέσου όρου που είναι 31%.

- Το 49% των εταιρειών από τον τομέα της λιανικής πλήρωσαν τα λύτρα για την επαναφορά των δεδομένων τους –υψηλότερο από τον παγκόσμιο μέσο όρο που βρίσκεται στο 46%.

- Ο όγκος των δεδομένων που αποκαταστάθηκαν μετά την πληρωμή των λύτρων στον τομέα της λιανικής μειώθηκε από το 67% το 2020 στο 62% το 2021. Ακολουθώντας την ίδια τάση, το ποσοστό των οργανισμών λιανικής που κατάφεραν να ανακτήσουν πλήρως τα κρυπτογραφημένα δεδομένα τους μειώθηκε από το 9% το 2020 σε μόλις 5% το 2021. Για σύγκριση, ο παγκόσμιος μέσος όρος το 2021 ήταν 4%.

- Η μέση πληρωμή λύτρων στον τομέα της λιανικής ήταν μικρότερη από το ένα τρίτο του διακλαδικού μέσου όρου: $226.044 στον τομέα της λιανικής έναντι $812.360 στους υπόλοιπους κλάδους.

- Το συνολικό κόστος αποκατάστασης από μία επίθεση ransomware για τις εταιρείες λιανικής μειώθηκε τον περασμένο χρόνο, και από $1,97 εκατομμύρια το 2020 ήταν $1,27 εκατομμύρια το 2021. Ο μέσος όρος για τις εταιρείες κάθε κλάδου ήταν $1,4 εκατομμύρια για να κάνετε τη σύγκριση.

- Το 88% των εκπροσώπων των εταιρειών λιανικής ανέφεραν ότι έχουν ασφαλιστική κάλυψη στον κυβερνοχώρο έναντι του ransomware – το δεύτερο υψηλότερο ποσοστό σε όλους τους κλάδους όπου ο μέσος όρος βρίσκεται στο 83%.

- Η κυβερνοασφάλιση οδηγεί τις επιχειρήσεις στον τομέας της λιανικής να βελτιώσουν την κυβερνοάμυνα τους -το 97% των επιχειρήσεων που δραστηριοποιούνται στον τομέα του λιανικού εμπορίου έχει αναβαθμίσει την κυβερνοάμυνα του για να για να εξασφαλίσει την κάλυψη από την ασφαλιστική εταιρεία του.

- Ο τομέας του λιανικού εμπορίου ανέφερε χαμηλότερο ποσοστό πληρωμής λύτρων από τις ασφαλιστικές εταιρείες (35%) από το μέσο ποσοστό πληρωμής σε όλους τους κλάδους (40%).

- Ο αυξανόμενος ρυθμός επιθέσεων ransomware στον κλάδο της λιανικής υποδεικνύει ότι οι κυβερνοεγκληματίες είναι πλέον πολύ ικανότεροι στο να εκτελούν επιθέσεις σε κλίμακα, εφαρμόζοντας με επιτυχία το μοντέλο ransomware-as-a-service.

Οι περισσότερες επιχειρήσεις λιανικής επιλέγουν να μειώσουν τους οικονομικούς κινδύνους που συνδέονται με τέτοιες επιθέσεις, ασφαλίζοντας την επιχείρηση τους με κάποιο πρόγραμμα κυβερνοασφάλισης. Για τις εταιρείες, είναι καθησυχαστικό να γνωρίζουν ότι οι ασφαλιστικές εταιρείες πληρώνουν κάποιο μέρος από τις απαιτήσεις λύτρων. Παρόλα αυτά, ο τομέας έχει ένα από τα χαμηλότερα ποσοστά αποζημίωσης -όσον αφορά την πληρωμή λύτρων- από τις ασφαλιστικές εταιρείες.

Πλέον είναι όλο και δυσκολότερο για τους οργανισμούς και τις επιχειρήσεις, ειδικά όσες δραστηριοποιούνται στον τομέα του λιανικού εμπορίου, να εξασφαλίσουν την απαραίτητη κάλυψη. Και αυτό έχει οδηγήσει σχεδόν όλες τις εταιρείες λιανικής να προβούν σε σημαντικές αλλαγές στην κυβερνοάμυνα τους για να βελτιώσουν τη θέση τους για τις ασφαλιστικές εταιρείες.

Διαβάστε την πλήρη έκθεση: The State of Ransomware in Retail 2022.

Πηγή: Sophos

Η Kaseya, κορυφαίος πάροχος παγκοσμίως ενοποιημένου λογισμικού διαχείρισης και ασφαλείας πληροφορικής για παρόχους διαχειριζόμενων υπηρεσιών (MSPs) και μεσαίες επιχειρήσεις (MMEs) διοργάνωσε πρόσφατα το συνέδριο DattoCon, με φυσική παρουσία, μετά από τρία χρόνια «αδράνειας» εξαιτίας της πανδημίας του νέου κορωνοϊού.

Το συνέδριο, το οποίο προσέλκυσε περισσότερους από 2.700 συμμετέχοντες από 29 χώρες , πραγματοποιήθηκε από τις 11 έως στις 13 Σεπτεμβρίου στο Συνεδριακό Κέντρο Walter E. Washington στην Ουάσινγκτον, με τον Διευθύνοντα Σύμβουλο της Kaseya, Fred Voccola να αναλαμβάνει την εναρκτήρια ομιλία και να συνοδεύεται από τα υπόλοιπα ηγετικά στελέχη της Datto και να αποκαλύπτει τις τελευταίες καινοτομίες και προσθήκες στο χαρτοφυλάκιο κυβερνοασφαλείας της εταιρείας, το οποίο είναι ήδη διαθέσιμο στους Datto Partners για να προσφέρουν στους πελάτες τους.

Πριν την έναρξη του συνεδρίου, ο CEO της Kaseya, Fred Voccola δήλωσε: «Είμαστε εξαιρετικά ενθουσιασμένοι για το φετινό (συνέδριο) DattoCon κατά τη διάρκεια του οποίου θα μοιραστούμε με τους συνεργάτες μας πόσο ισχυρότεροι είμαστε πλέον ως αποτέλεσμα της συγχώνευσης των Kaseya και Datto» δήλωσε ο κος Voccola. «Είμαστε επίσης χαρούμενοι που θα σας έχουμε όλους μαζί μας αυτοπροσώπως, για το πρώτο συνέδριο DattoCon που θα πραγματοποιηθεί με φυσική παρουσία από την εποχή που ξέσπασε η πανδημία -και αυτό θα είναι μια τεράστια ευκαιρία για δικτύωση, μάθηση και λίγη διασκέδαση».

Ο Fred Voccola μοιράστηκε στο keynote του το όραμα πίσω από τη συγχώνευση των Datto και Kaseya και επισήμανε όλες τις συναρπαστικές νέες εξελίξεις, συμπεριλαμβανομένων και των νέων καινοτομικών προϊόντων αλλά και των βελτιωμένων επιλογών τιμολόγησης για τους συνεργάτες της Datto.

Πιο συγκεκριμένα, κατά τη διάρκεια του keynote του στο συνέδριο, ο κ. Voccola έδωσε ένα ισχυρό μήνυμα, τόσο στους συνεργάτες της Datto όσο και στους ανταγωνιστές, καθώς επιθυμεί να καταστήσει τα προϊόντα της Datto οικονομικότερα για να βοηθήσει τους MSPs να αντιμετωπίσουν της προκλήσεις που φέρνει η μετα-πανδημική εποχή, μεταξύ των οποίων βρίσκεται και το λεγόμενο «vendor fatigue».

Ο κος. Voccola είπε ότι το Autotask της Datto είναι η καλύτερη πλατφόρμα επαγγελματικών υπηρεσιών (PSA) και πως η απομακρυσμένη παρακολούθηση και διαχείριση (RMM) είναι εκπληκτική. Επίσης έκανε γνωστό ότι οι MSPs θα δουν κατά μέσο όρο μία μείωση 15% στο κόστος των λύσεων της Datto. «Θα επιβάλει κάποια αλλαγή η Kaseya στους όρους των εμπορικών συμβάσεων;» είπε ο Fred Voccola για να απαντήσει ο ίδιος: «Απολύτως όχι, δεν αλλάζουμε κανέναν όρο στις υπάρχουσες συμφωνίες αδειοδότησης. Θα συνεχίσουμε με τα υφιστάμενα επιχειρηματικά μοντέλα και θα προσφέρουμε μεγαλύτερη εξοικονόμηση πόρων για μακροπρόθεσμες δεσμεύσεις». Οι MSPs υποφέρουν όπως είπε και από τη λεγόμενη «κόπωση των προμηθευτών» καθώς ο μέσος MSP συνεργάζεται με 17 προμηθευτές. «Αυτό έχει ως αποτέλεσμα πολλά, πολλά έξοδα και πολλούς πονοκεφάλους» δήλωσε ο Fred Voccola. Με τη συγχώνευση των Kaseya και Datto ενδεχομένως οι MSPs να μειώσουν τον αριθμό των προμηθευτών που συνεργάζονται από τους 17 σε ένα, είπε ο κος Voccola «μειώνοντας σημαντικά την πολυπλοκότητα στη διαχείριση των προμηθευτών», είπε ο Voccola. «Αυτό το αντιμετωπίζουμε με ενσωματώσεις στις ροές εργασιών. Επειδή διαθέτουμε την πλατφόρμα και ελέγχουμε τον οδικό χάρτη, είμαστε σε θέση να προσφέρουμε εκατοντάδες βαθιές ενσωματώσεις, προσθέτοντας περίπου 25 το μήνα, πέρα από τις ελαφριές ενσωματώσεις στις οποίες ήδη έχουμε προχωρήσει» συμπλήρωσε.

Έχουν περάσει περίπου 10 εβδομάδες από τότε που η Kaseya προχώρησε στην εξαγορά της Datto έναντι $6,2 δισεκατομμυρίων, μία συμφωνία που δημιούργησε αρκετή ανασφάλεια μεταξύ των MSPs καθώς ανησύχησαν ότι η Datto θα άλλαζε μοντέλο λειτουργίας μετά την εξαγορά. Λαμβάνοντας ωστόσο υπόψη τόσο τα λεγόμενα του κ. Voccola όσο και άλλων στελεχών της Kaseya, η εταιρεία θα εξακολουθήσει να επενδύει στην Datto και κατά τη διάρκεια του 2023 ενώ έχει ήδη ασπαστεί και υϊοθετήσει το μοντέλο λειτουργίας της Datto που είναι επικεντρωμένο στην υποστήριξη των παρόχων διαχειριζόμενων υπηρεσιών (MSPs). Ο Fred Voccola δήλωσε ότι τόσο η Datto όσο και η Kaseya είναι «100% αφοσιωμένες» στην εταιροκεντρικότητα (partner-centricity). «Η εταιρεία μας υπάρχει για να εξυπηρετεί την κοινότητα των MSPs» δήλωσε ο κος Voccola και συμπλήρωσε: «Αυτή η εταιρεία είναι επιτυχημένη μόνο όταν είστε επιτυχημένοι εσείς (οι συνεργάτες και εταίροι). Αναγνωρίζουμε, ότι οτιδήποτε κάνουμε βασίζεται σε αυτό το γεγονός».

Με την εξαγορά της Datto, η εταιρεία που προκύπτει από τη συγχώνευση προχωρά σε μία επένδυση $14 δισεκατομμυρίων στην κοινότητα των MSPs.

O CEO της Kaseya επίσης είπε ότι η ένωση των Kaseya και Datto θα «μεταμορφώσει» τον κλάδο. «Ως εταιρεία, θα κάνουμε και λάθη. Μακάρι να μπορούσαμε να μην κάνουμε, ωστόσο θα κάνουμε πολλά περισσότερα πράγματα σωστά από λάθος. Και η στρατηγική μας είναι να επενδύσουμε πολλούς πόρους… καθώς αυτό είναι που πιστεύουμε ότι χρειάζεται για να καταστήσουμε επιτυχημένους τους MSPs». Η Kaseya δεν εξαγόρασε την Datto για να δημιουργήσει αξία με τις περικοπές εξόδων και τη μεγιστοποίηση του κέρδους» δήλωσε ο κος Voccola. «Η επενδυτική μας θέση είναι αυτή της ανάπτυξης, και η ανάπτυξη απαιτεί επενδύσεις» συμπλήρωσε. Όπως τόνισε, η Kaseya έχει ήδη προσθέσει 65 άτομα στο τμήμα έρευνας και ανάπτυξης της εταιρείας και σκοπεύει να στελεχώσει το τμήμα με ακόμη 100 άτομα μέσα στους επόμενους μήνες. Την 1η Ιανουαρίου φέτος, απασχολούνταν 826 υπάλληλοι στην ανάπτυξη λογισμικού. Σήμερα είναι 891. Μέχρι το τέλος της χρονιάς ευελπιστούμε να είναι λίγο πάνω από 1.000 άνθρωποι.

«Παρέχουμε τα πυρομαχικά, δηλαδή τους πόρους που απαιτούνται στους ανθρώπους, οι οποίοι σχεδιάζουν πραγματικά εκπληκτικά προϊόντα, ώστε να μπορούν να κάνουν ακόμα περισσότερα. Και αυτό είναι κάτι στο οποίο δεν πρόκειται να υποχωρήσουμε ακόμα και αν η παγκόσμια οικονομία επιβραδυνθεί». Η Kaseya έχει ήδη εργαστεί για να ενσωματώσει εμπορικά το νέο προϊοντικό χαρτοφυλάκιο της Datto. «Μέχρι τον Ιανουάριο αναμένεται να έχουν ενσωματωθεί πλήρως όλα τα προϊόντα της Datto» δήλωσε ο CEO της Kaseya αν και άλλοι κάνουν λόγο για Φεβρουάριο. «Υπάρχουν ήδη έξι ενσωματώσεις ροής εργασιών που έχουν ολοκληρωθεί και θα προσθέσουμε ακόμα 30 τις επόμενες εβδομάδες, όλες στο πλαίσιο του IT Complete» είπε ο Fred Voccola στην ομιλία του.

Το παγκόσμιο πρόγραμμα συνεργατών της Datto θα επεκταθεί σημαντικά. Η εταιρεία ευελπιστεί να προσφέρει σε περισσότερους συνεργάτες τη δυνατότητα να συμμετάσχουν στο πρόγραμμα της, το οποίο είναι προσανατολισμένο στην ανάπτυξη των MSPs. Και αυτό περιλαμβάνει τον διπλασιασμό των κεφαλαίων για την ανάπτυξη της αγοράς (MDF) και τον τριπλασιασμό του προσωπικού του προγράμματος συνεργατών. Οι παρευρισκόμενοι στο DattoCon22 είχαν την ευκαιρία να γνωρίσουν πολλά από τα καινοτομικά προϊόντα που ετοιμάζει η εταιρεία, συμπεριλαμβανομένου του Datto Managed SOC, που υποστηρίζεται από την RocketCyber, τα Datto EDR και Datto Secure Edge, μία λύση SASE. Οι παραπάνω λύσεις επιτρέπουν στους χρήστες να συνδέονται με ασφάλεια από οπουδήποτε, να έχουν πρόσβαση σε ευαίσθητα δεδομένα στο cloud κ.ά.

Πηγή: Datto, Channel Futures, Channel Futures και CRN

Γνωρίζατε ότι τα ανθρώπινα λάθη ευθύνονται για το 95% του συνόλου των παραβιάσεων κυβερνοασφαλείας;

Οι κυβερνοεπιθέσεις μπορούν να επηρεάσουν οποιαδήποτε εταιρεία, ανεξαρτήτως μεγέθους. Για να εξαπολύσουν αυτές τις επιθέσεις και να αποκτήσουν πρόσβαση στα συστήματα υπολογιστών ενός οργανισμού, οι hackers χρησιμοποιούν όλο και πιο περίπλοκες μεθόδους. Ανάλογα με την τοποθεσία σας, μπορεί να σας ζητηθεί να ακολουθήσετε συγκεκριμένους κανονισμούς κυβερνοασφάλειας για να αποδείξετε ότι προστατεύονται τα βασικά περιουσιακά σας στοιχεία.

Αν δεν το κάνετε, ενδέχεται να αντιμετωπίσετε υψηλά πρόστιμα και να μπείτε σε νομικές περιπέτειες αν τα δεδομένα σας εκτεθούν ως αποτέλεσμα κάποιας παραβίασης των συστημάτων σας. Ως αποτέλεσμα, υπάρχει μεγάλη πίεση για συμμόρφωση με όλους αυτούς τους αυστηρούς νόμους και τους κανονισμούς που υπάρχουν για την ασφάλεια στον κυβερνοχώρο.

Τι σημαίνει συμμόρφωση με το κανονιστικό πλαίσιο που διέπει την κυβερνοασφάλεια;

Η συμμόρφωση με τους κανονισμούς για την κυβερνοασφάλεια συνεπάγεται την τήρηση πολλών μέτρων για τη διασφάλιση της προσβασιμότητας, του απορρήτου και της ακεραιότητας των δεδομένων.

Τα πρότυπα κυβερνοασφάλειας ποικίλλουν ανάλογα με την βιομηχανία και τον κλάδο, αλλά συχνά απαιτούν τη χρήση μιας ποικιλίας οργανωτικών διαδικασιών και τεχνολογιών για την προστασία των δεδομένων.

Τα CIS, NIST Cybersecurity Framework και ISO 27001 είναι μόνο μερικά από τα πλαίσια ασφαλείας και πηγές ελέγχων.

Σημαντικοί κυβερνητικοί κανονισμοί για την ασφάλεια στον κυβερνοχώρο

Για την ομαλή λειτουργία της, η επιχείρησή σας θα πρέπει να συμμορφώνεται με τη νομοθεσία και τα εκάστοτε κανονιστικά και ρυθμιστικά πλαίσια. Ορισμένοι σημαντικοί κανονισμοί συμμόρφωσης όσο αναφορά την κυβερνητική και τραπεζική ασφάλεια στον κυβερνοχώρο είναι οι:

HIPAA

Το HIPAA είναι το αρκτικόλεξο του νόμου περί φορητότητας και ευθύνης στην ασφάλιση υγείας. Η νομοθεσία που ψηφίστηκε το 1996 περιλαμβάνει περιορισμούς για τη διασφάλιση της προσβασιμότητας, του απορρήτου και της ακεραιότητας των Προσωπικών Πληροφοριών Υγείας (PHI).

Ο νόμος HIPAA περιλαμβάνει κανονισμούς για την κυβερνοασφάλεια στην υγειονομική περίθαλψη, οι οποίοι ισχύουν για τους παρόχους υγειονομικής περίθαλψης, τα προγράμματα υγείας καθώς και όσους διαχειρίζονται Προσωπικές Πληροφορίες Υγείας (PHI). Αν δεν είστε βέβαιοι ότι η νομοθεσία HIPAA ισχύει και για εσάς, συνιστούμε να μιλήσετε με έναν δικηγόρο με εμπειρία στη συμμόρφωση με τους κανονισμούς.

GDPR

Ο Γενικός Κανονισμός Προστασίας Δεδομένων (GDPR) είναι ένα σύνολο πολιτικών που αφορούν το απόρρητο των προσωπικών δεδομένων που εισήγαγε η Ευρωπαϊκή Ένωση το 2018 με στόχο να συντονίσει όλους τους νόμους περί απορρήτου δεδομένων σε ολόκληρη την Ευρώπη.

Όλα τα κράτη μέλη της Ευρωπαϊκής Ένωσης, ο Ευρωπαϊκός Οικονομικός Χώρος (ΕΟΧ) και οι διαβιβάσεις προσωπικών δεδομένων πέραν της Ευρωπαϊκής Ένωσης και του Ευρωπαϊκού Οικονομικού Χώρου καλύπτονται από τον GDPR. Αυτό σημαίνει ότι οι υποχρεώσεις GDPR ισχύουν για κάθε εταιρεία που συλλέγει δεδομένα ή στοχεύει στο κοινό στην Ευρωπαϊκή Ένωση ανεξάρτητα από την τοποθεσία της.

Ο κύριος στόχος του GDPR είναι να παρέχει σε κάθε άτομο περισσότερο έλεγχο πάνω στα δεδομένα του, ενώ ταυτόχρονα ενοποιεί τη νομοθεσία σε όλες τις χώρες της Ευρωπαϊκής Ένωσης για να διευκολύνει το ρυθμιστικό περιβάλλον για τις πολυεθνικές επιχειρήσεις. Ο GDPR καθορίζει το πλαίσιο για την προστασία των προσωπικών δεδομένων, την ελαχιστοποίηση των δεδομένων και την ασφάλεια.

FERPA

Ο νόμος για τα οικογενειακά εκπαιδευτικά δικαιώματα και το απόρρητο ή FERPA, είναι ένας ομοσπονδιακός νόμος που προστατεύει το απόρρητο των δεδομένων των μαθητών και φοιτητών που σπουδάζουν ή φοιτούν σε εκπαιδευτικά ιδρύματα. Όλα τα ιδρύματα που λαμβάνουν χρηματοδότηση από το Υπουργείο Παιδείας των ΗΠΑ υπόκεινται στη συγκεκριμένη νομοθεσία.

Η νομοθεσία FERPA παρέχει σε γονείς, μαθητές άνω των 18 ετών και σε σπουδαστές κολεγίων, φοιτητές πανεπιστημίων η εμπορικών σχολών συγκεκριμένα δικαιώματα και εγγυήσεις σχετικά με τα αρχεία που αφορούν την εκπαίδευση τους.

CCPA

Ο νόμος περί απορρήτου των καταναλωτών της Καλιφόρνια (CCPA) είναι ένας πολιτειακός νόμος που θεσπίστηκε για να ενισχύσει τα δικαιώματα απορρήτου και την προστασία των καταναλωτών των κατοίκων της πολιτείας της Καλιφόρνια. Με έναρξη ισχύος το 2020, ήταν ο πρώτος νόμος στις Ηνωμένες Πολιτείες που παρείχε ένα ολοκληρωμένο νομικό πλαίσιο περί του απορρήτου των δεδομένων, παρόμοιο με αυτό του GDPR στην Ευρωπαϊκή Ένωση.

Ο νόμος CCPA ισχύει για οποιαδήποτε εταιρεία με έδρα την Καλιφόρνια δηλώνει τουλάχιστον $25 εκατομμύρια σε ετήσια έσοδα, που αποκομίζει περισσότερο από το 50% των εσόδων της από τη συλλογή δεδομένων χρηστών ή συλλέγει δεδομένα από περισσότερους από 50.000 χρήστες. Επίσης περιλαμβάνει κάθε εταιρεία που συλλέγει ή πουλά προσωπικές πληροφορίες χρηστών ή πελατών στην Καλιφόρνια, ανεξάρτητα από την τοποθεσία.

Αν και αυτοί οι τέσσερις παραπάνω είναι μερικοί από τους πιο γνωστούς κανονισμούς, υπάρχουν πολλοί περισσότεροι, επομένως είναι πάντα σημαντικό να ελέγχετε τους τοπικούς κανονισμούς με έναν νομικό επαγγελματία.

4 συμβουλές για συμμόρφωση με το κανονιστικό πλαίσιο που διέπει την κυβερνοασφάλεια

Η συμμόρφωση με το κανονιστικό πλαίσιο που διέπει την κυβερνοασφάλεια αποτελεί βασικό μέρος οποιασδήποτε επιχείρησης. Για να συμβαδίσετε με τους σχετικούς νόμους και τους κανονισμούς που αφορούν την κυβερνοασφάλεια, και για να είστε σε συμμόρφωση, ακολουθούν ορισμένα βασικά βήματα.

1.Προσδιορίστε ποιες απαιτήσεις ενδέχεται να ισχύουν

Για να ξεκινήσετε να εργάζεστε για τη συμμόρφωση με το κανονιστικό πλαίσιο για την ασφάλεια στον κυβερνοχώρο, πρέπει πρώτα να καθορίσετε ποιους κανονισμούς ή νόμους πρέπει να ακολουθείτε. Αρχικά, υπάρχουν κανονισμοί ειδοποίησης για τις παραβιάσεις δεδομένων σε κάθε πολιτεία των Ηνωμένων Πολιτειών -και στην Ευρωπαϊκή Ένωση- οι οποίοι απαιτούν να ενημερώσετε τους πελάτες σας αν παραβιάστηκαν τα προσωπικά τους στοιχεία.

Για παράδειγμα, ανεξάρτητα από την πολιτεία που βρίσκεται η εταιρεία σας -ή χώρα για εμάς που βρισκόμαστε στην Ευρωπαϊκή Ένωση- αν η επιχείρηση ασχολείται με τις οικονομικές πληροφορίες ενός κατοίκου της Νέας Υόρκης υπόκεισθε στο σύνολο προτύπων του Κανονισμού Κυβερνοασφαλείας NYDFS.

Επιπλέον, ο νόμος περί απορρήτου των καταναλωτών της Καλιφόρνια και ο κανονισμός κυβερνοασφάλειας του Υπουργείου Οικονομικών Υπηρεσιών της Νέας Υόρκης επιβάλλουν περιορισμούς που ενδέχεται να ισχύουν για την εταιρεία σας σε οποιαδήποτε πολιτεία και αν βρίσκεται η έδρα της, εφόσον ασχολείστε με δεδομένα που διέπονται από αυτούς τους νόμους.

2.Εφαρμογή πολιτικών, διαδικασιών και ελέγχων διεργασιών

Δεν είναι μόνο η τεχνολογία που παίζει ρόλο στη συμμόρφωση με τους κανονισμούς για την ασφάλεια στον κυβερνοχώρο. Είναι επίσης σημαντικό να εφαρμόζονται πολιτικές και διαδικασίες μετριασμού του κινδύνου τόσο για τη συμμόρφωση όσο και για την ασφάλεια.

Δεν υπάρχει καμία προφύλαξη στον κόσμο σε τεχνικό επίπεδο που μπορεί να απαγορεύσει σε έναν αφοσιωμένο και καλόπιστο υπάλληλο να κατεβάζει κακόβουλο λογισμικό σε συστήματα της εταιρείας ή να επισκέπτεται μη ασφαλείς ιστοσελίδες.

3.Διεξαγωγή αξιολογήσεων κινδύνου και ευπαθειών

Σχεδόν κάθε σημαντική υποχρέωση συμμόρφωσης με την κυβερνοασφάλεια απαιτεί διεξοδική ανάλυση κινδύνου και ευπαθειών. Τα παραπάνω είναι ζωτικής σημασίας για τον προσδιορισμό των πιο σοβαρών ζητημάτων ασφάλειας στον οργανισμό σας, καθώς και των ελέγχων που έχετε ήδη εφαρμόσει.

Όταν κάνετε αξιολογήσεις ευπάθειας, είναι επίσης σημαντικό να σκεφτείτε τον κίνδυνο επιθέσεων ransomware.

4.Αναθεώρηση και δοκιμές

Εξετάστε τυχόν ισχύοντες κανόνες κυβερνοασφάλειας που πρέπει να τηρούνται και φροντίστε να δοκιμάζετε τακτικά τους ελέγχους ασφαλείας σας. Είναι εύκολο να χάσετε την επαφή σας με τους νόμους και τους κανονισμούς για την κυβερνοασφάλεια καθώς η εταιρείας σας αναπτύσσεται και εξελίσσεται, ωστόσο οι τακτικές δοκιμές μπορούν να σας βοηθήσουν να παραμείνει στον σωστό δρόμο.

Είναι καλή ιδέα να παρακολουθείτε τη συμμόρφωση καθώς εμφανίζονται νέα πρότυπα και αλλάζουν τα υπάρχοντα καθώς και να δοκιμάζετε τακτικά τόσο τους τεχνολογικούς ελέγχους όσο και τους ελέγχους διεργασιών. Αν δεν είστε βέβαιοι ότι καλύπτετε μια απαίτηση συμμόρφωσης, συνίσταται να συμβουλευτείτε έναν δικηγόρο που ειδικεύεται σε ζητήματα συμμόρφωσης με την ασφάλεια στον κυβερνοχώρο.

Πως μπορεί να βοηθήσει ο Datto

Το είδος των δεδομένων που διαχειρίζεστε, ο κλάδος σας, ο ρυθμιστικός φορέας σας και τα γεωγραφικά όρια στα οποία επιχειρείτε επηρεάζουν τις ευθύνες σας όσον αφορά το κανονιστικό και ρυθμιστικό πλαίσιο.

Ωστόσο, θα πρέπει να μιλήσετε με έναν σύμβουλο συμμόρφωσης ή έναν δικηγόρο για να καθορίσετε τους κανονισμούς κυβερνοασφάλειας που ισχύουν για την εταιρεία σας συγκεκριμένα.

Επικοινωνήστε με την Datto ή την NSS αν εσείς ή η επιχείρησή σας χρειάζεστε βοήθεια για την αντιμετώπιση των υποχρεώσεων συμμόρφωσης με την κυβερνοασφάλεια. Θα χαρούμε να απαντήσουμε σε οποιαδήποτε απορία έχετε σχετικά με τις υπηρεσίες μας.

Πηγή: Datto

Με τα όρια της περιμέτρου να μην είναι πλέον τόσο ξεκάθαρα χάρη στην τηλεϊατρική, στην τηλενοσηλευτική, στην τηλεαποκατάσταση και γενικότερα στην τηλευγεία, η υπονοούμενη εμπιστοσύνη που δίδεται στην περιμετροκεντρική ασφάλεια (ασφάλεια περιμέτρου) καθιστά την υγειονομική περίθαλψη επικίνδυνα ευάλωτη.

Η έκθεση Sophos State of Ransomware in Healthcare 2022 αποκάλυψε μία αύξηση 94% στις επιθέσεις ransomware στον τομέα της υγειονομικής περίθαλψης από έτος σε έτος, με το 66% των οργανισμών υγειονομικής περίθαλψης να πλήττονται από επιθέσεις ransomware το 2021.

Επιπλέον, το 61% αυτών των επιθέσεων οδήγησε σε κρυπτογράφηση δεδομένων, καθιστώντας τα δεδομένα των οργανισμών υγειονομικής περίθαλψης μη διαθέσιμα έως ότου τα θύματα πληρώσουν τα λύτρα ή αποκαταστήσουν τα συστήματά τους. Τέτοιες επιθέσεις μπορεί να αποδειχθούν στην κυριολεξία θανατηφόρες καθώς μπορούν να διαταράξουν τη φροντίδα και την ασφάλεια των ασθενών.

Έτσι, στο σημερινό τοπίο της υγειονομικής περίθαλψης, η προστασία των δεδομένων των ασθενών είναι εξίσου σημαντική με την παροχή αποτελεσματικής φροντίδας για τους ασθενείς.

Πρόκειται για μία πρόκληση για τους νοσηλευτές, τους φροντιστές και τους εργαζόμενους στον τομέα της υγειονομικής περίθαλψης που εργάζονται από απόσταση ή στους εξωτερικούς συνεργάτες που χρειάζονται πρόσβαση σε τέτοια δεδομένα για να παρέχουν αδιάλειπτη και εξ αποστάσεως φροντίδα για τους ασθενείς.

Όχι μόνο βρίσκονται αντιμέτωποι με πολλούς βιομηχανικούς κανονισμούς που ρυθμίζουν τη χρήση των προστατευμένων πληροφοριών που αφορούν την υγεία (PHI), συμπεριλαμβανομένου και του Αμερικανικού νόμου φορητότητας και ευθύνης της υγειονομικής ασφάλισης (Health Insurance Portability and Accountability Act, HIPAA) αλλά έχουν και να αντιμετωπίσουν επιπλέον και έναν λαβύρινθο από πολυπλοκότητες που σχετίζονται με την πρόσβαση και τον έλεγχο ταυτότητας.

Η βιομηχανία μεταβαίνει σε εφαρμογές και υπηρεσίες που βασίζονται πλέον στο cloud, ενώ παρατηρείται επίσης και ένας πολλαπλασιασμός συσκευών IoMT, συσκευών τηλευγείας και απομακρυσμένης παρακολούθησης ασθενών, φορητών ιατρικών συσκευών, συσκευών επαυξημένης πραγματικότητας και ρομποτικής –με όλες τους να χρησιμοποιούν τις υπάρχουσες υποδομές πληροφορικής και τις συμβατικές, παραδοσιακές τεχνολογίες ασφάλειας, με αποτέλεσμα η επιφάνεια επίθεσης να είναι πλέον σημαντικά διευρυμένη.

Οι περισσότερες επιθέσεις σε οργανισμούς υγειονομικής περίθαλψης εκμεταλλεύονται την εγγενή εμπιστοσύνη και την απεριόριστη πρόσβαση που παρέχεται στους χρήστες και στις συσκευές που προστατεύονται από την παραδοσιακή περιμετρική ασφάλεια.

Με τα όρια της περιμέτρου ωστόσο να γίνονται όλο και πιο δυσδιάκριτα χάρη στην απομακρυσμένη φροντίδα και την τηλευγεία, η απεριόριστη εμπιστοσύνη που έχουν οι οργανισμοί στην περιμετροκεντρική ασφάλειά, τους καθιστά επικίνδυνα ευάλωτους σε επιθέσεις κάθε είδους, και ειδικά απέναντι στο ransomware.

Το ZTNA – ή αλλιώς «δικτυακή πρόσβαση μηδενικής εμπιστοσύνης»– καθιστά τις λειτουργίες IT στην υγειονομική περίθαλψη απλούστερες και ασφαλέστερες επαληθεύοντας την ταυτότητα χρήστη, την υγεία της συσκευής και την πολιτική πρόσβασης προτού παραχωρήσετε απρόσκοπτα πρόσβαση σε πόρους του δικτύου. Συνδέει τους χρήστες μόνο με πολύ συγκεκριμένες εφαρμογές ή συστήματα και όχι με ολόκληρο το δίκτυο.

Το ZTNA εξαλείφει τους ευάλωτους VPN clients και μπορεί να αποτρέψει τη σύνδεση των παραβιασμένων συσκευών με εφαρμογές και δεδομένα, αποτρέποντας αποτελεσματικά την «πλευρική κίνηση» (lateral movement, αλλιώς «εσωτερική μετακίνηση» στο εταιρικό δίκτυο) καθώς και επιθέσεις όπως είναι το ransomware από το να αποκτήσουν πρόσβαση ή έρεισμα στο δίκτυο.

Με το Sophos ZTNA, απολαμβάνετε επίσης το πρόσθετο πλεονέκτημα μίας λύσης με έναν, μοναδικό agent, μίας κονσόλας και ενός προμηθευτή τόσο για το ZTNA όσο και για την προστασία endpoint (τερματικών συσκευών) επόμενης γενιάς.

Το Sophos ZTNA ενσωματώνεται με μοναδικό τρόπο με την προστασία endpoint Sophos Intercept X με τις δύο λύσεις να ανταλλάσσουν διαρκώς πληροφορίες για την κατάσταση και την υγεία των συστημάτων και έχουν τη δυνατότητα να απομονώσουν αυτομάτως παραβιασμένα συστήματα αποτρέποντας απειλές και επιτιθέμενους από το να εισχωρήσουν, να μετακινηθούν εντός του δικτύου και να κλέψουν δεδομένα.