Νέα

Η Kaseya, κορυφαίος πάροχος λογισμικού διαχείρισης πληροφορικής και κυβερνοασφάλειας με Τεχνητή Νοημοσύνη ανακοίνωσε στο συνέδριο DattoCon που πραγματοποιήθηκε τον περασμένο μήνα στο Μαϊάμι, στην Φλόριντα, τη νέα συνδρομητική βαθμίδα Kaseya 365 User που μαζί με την Kaseya 365 Endpoint που λανσαρίστηκε τον Απρίλιο του 2024 επεκτείνουν την προσφορά της εταιρείας.

Το Kaseya 365 User δίνει στους παρόχους διαχειριζόμενων υπηρεσιών (MSPs) τη δυνατότητα να βοηθήσουν τους πελάτες τους να αποτρέψουν, να αντιμετωπίσουν και να ανακάμψουν από απειλές που σχετίζονται με την ταυτότητα και την ασφάλεια των χρηστών τους. Η Kaseya ανακοίνωσε επίσης ότι εξαγόρασε την SaaS Alerts, μια κορυφαία στον κλάδο εταιρεία κυβερνοασφάλειας που αποστολή της είναι να βοηθά τους MSPs να παρακολουθούν και να προστατεύουν τη χρήση εφαρμογών SaaS των πελατών τους. Η τεχνολογία της SaaS Alerts περιλαμβάνεται πλέον δωρεάν στο πλαίσιο της συνδρομής Kaseya 365 User, προσθέτοντας επιπλέον αξία για τους MSPs.

«Αποστολή μας είναι να κάνουμε τους συνεργάτες μας πιο κερδοφόρους, παρέχοντας μια πλατφόρμα που προσφέρει πολλούς περισσότερους αυτοματισμούς που βασίζονται στην Τεχνητή Νοημοσύνη από όσους είναι διαθέσιμοι σε άλλες περιπτώσεις, και προσφέροντας μάλιστα αυτή την πλατφόρμα σε ένα κλάσμα του κόστους» δήλωσε ο Fred Voccola, CEO της Kaseya. «Όταν λανσάραμε το Kaseya 365 Endpoint πριν από μερικούς μήνες φέτος, η ανταπόκριση της αγοράς ήταν εκπληκτική. Στόχος μας από την αρχή της διαδρομής μας ήταν να διασφαλίσουμε ότι οι συνεργάτες MSP μας θα απολαμβάνουν την αναγνώριση που τους αξίζει και τα οικονομικά οφέλη που αντιστοιχούν στην τεράστια αξία που παρέχουν στις μικρομεσαίες επιχειρήσεις σε όλο τον κόσμο. Τώρα, με το Kaseya 365 User, μπορούμε να κάνουμε άλλο ένα σημαντικό βήμα. Οι συνεργάτες μας μπορούν να προστατεύουν καλύτερα τους εαυτούς τους και τους πελάτες τους, να αυτοματοποιούν την παροχή υπηρεσιών και να απολαμβάνουν για ακόμη μία φορά μεγαλύτερη κερδοφορία».

Αν και οι μικρές επιχειρήσεις είναι εκείνες που στην ουσία τροφοδοτούν την παγκόσμια οικονομία, η τεχνολογική τους υποδομή εξαρτάται σε μεγάλο βαθμό από τους MSPs για την προστασία των δεδομένων των χρηστών τους και την αντιμετώπιση των διαρκώς αναδυόμενων κυβερνοαπειλών. Με τα Kaseya 365 User και Kaseya 365 Endpoint, οι MSPs μπορούν πλέον να προσφέρουν ολοκληρωμένη προστασία στους ιδιοκτήτες μικρών επιχειρήσεων και στους πελάτες τους.

«Σήμερα, περισσότερο από ποτέ, είναι τεράστιο πλεονέκτημα να είσαι ένας “MSP powered by Kaseya”», δήλωσε ο Nick Martin, Director of Managed Services της Mainstreet IT Solutions. «Είναι ένα πραγματικό ανταγωνιστικό πλεονέκτημα, διότι με το Kaseya 365 User παίρνουμε περισσότερα για λιγότερα χρήματα και μπορούμε να μεταβιβάσουμε αυτή την εξοικονόμηση κόστους στους πελάτες μας χωρίς να θυσιάσουμε τίποτα». Το SaaS Alerts, ένα κρίσιμης σημασίας στοιχείο του Kaseya 365 User, είναι η κορυφαία πλατφόρμα ασφάλειας SaaS για MSPs. Αυτή η καινοτόμος τεχνολογία επιτρέπει στους MSPs να παρακολουθούν, να αντιμετωπίζουν και να αποκαθιστούν κάθε πιθανή απειλή για τις κρίσιμες επιχειρηματικές εφαρμογές ή τους χρήστες τους σε περιβάλλοντα SaaS σε πραγματικό χρόνο και να διασφαλίζουν ότι οι κρίσιμες επιχειρηματικές εφαρμογές είναι ασφαλείς τόσο από εσωτερικές όσο και από εξωτερικές απειλές. «Καθώς οι κυβερνοαπειλές εξελίσσονται διαρκώς, παράλληλα πρέπει να εξελίσσονται και τα εργαλεία των MSPs» δήλωσε ο Jim Lippie, CEO της SaaS Alerts. «Με τον εντοπισμό και την αντιμετώπιση στο cloud, οι MSPs μπορούν πλέον να εντοπίζουν παραβιάσεις και να δρουν γρήγορα. Και αυτό είναι ένα απαραίτητο εφόδιο για τους MSPs όσον αφορά την προστασία των πελατών τους».

Πρόσθετες σημαντικές ανακοινώσεις της Kaseya:

- Backup Concierge Program: Η δημιουργία αντιγράφων ασφαλείας είναι η τελευταία γραμμή άμυνας και ένα από τα πιο σημαντικά εργαλεία για έναν MSP ωστόσο αντιστοιχεί και σε μία από τις μεγαλύτερες δαπάνες και τους υψηλότερους κινδύνους. Η Kaseya δεσμεύτηκε να αντιμετωπίσει την πρόκληση, τόσο σε εμπορικό όσο και σε τεχνικό επίπεδο προχωρώντας σε μία επένδυση ύψους $10 εκατ. στο νέο πρόγραμμα Backup Concierge Program. Το συγκεκριμένο πρόγραμμα παρέχεται δωρεάν στους πελάτες της Kaseya Datto που χρησιμοποιούν αντίγραφα ασφαλείας και είναι ειδικά σχεδιασμένο για να διασφαλίζει τη μεγιστοποίηση της κερδοφορίας τους καθώς και την υποστήριξη των τεχνικών αναγκών τους όσον αφορά την προστασία δεδομένων των νέων και υφιστάμενων πελατών τους.

- Next Gen Endpoint Backup: Βάσει της δέσμευσής της εταιρείας να προστατεύει τα δεδομένα όπου και αν βρίσκονται, το Endpoint Backup της Datto επεκτείνεται για να προσφέρει καλύτερο έλεγχο, μεγαλύτερη ευελιξία και περισσότερες επιλογές ανάκτησης -ενώ παραμένει σε τιμή που το καθιστά περισσότερο κερδοφόρο από οποιαδήποτε ανταγωνιστική λύση στην αγορά. Αναπτυγμένο και σχεδιασμένο ειδικά για MSPs, επιδεικνύει κεντρική διαχείριση βάσει πολιτικής, έξυπνο προγραμματισμό με προσαρμοσμένους ελέγχους (π.χ. εργάσιμες ώρες), πλήρη έλεγχο πάνω στο throttling, στις περιοχές δεδομένων και στις επιλέξιμες ρυθμίσεις δημιουργίας αντιγράφων ασφαλείας (συμπερίληψη/αποκλεισμός) ενώ ενσωματώνεται πλήρως με διάφορες δημοφιλείς λύσεις που χρησιμοποιούν οι MSPs, όπως είναι οι IT Glue, PSA, RMM κ.ά.

- Δωρεάν hardware για το SIRIS: Πιστεύουμε ότι κάθε πελάτης αξίζει να έχει προϊόντα της Datto. Για να γίνει κάτι τέτοιο εφικτό, οι συσκευές Datto SIRIS S5-X και S5-X4 είναι πλέον διαθέσιμες με δωρεάν hardware ανεξάρτητα του τρόπου πληρωμής/ χρονικής διάρκειας -συμπεριλαμβανομένου και του μήνα-μήνα! Οι πάροχοι διαχειριζόμενων υπηρεσιών (MSPs) έχουν πλέον την οικονομική δυνατότητα να παρέχουν την καλύτερη αποκατάσταση καταστροφών στον κλάδο σε ΟΛΟΥΣ τους πελάτες τους, απολαμβάνοντας κερδοφορία, εξαλείφοντας τους κινδύνους και τυποποιώντας παράλληλα το χαρτοφυλάκιο αντιγράφων ασφαλείας τους για ακόμη μεγαλύτερη αποτελεσματικότητα.

- Το Cooper Copilot επεκτείνεται στο PSA: Με νέα χαρακτηριστικά AI, το Kaseya BMS και το Autotask ενισχύουν αμφότερα την ικανότητα των τεχνικών να επικοινωνούν και να ενεργούν/δρουν ταχύτατα. Το Smart Ticket Summary εξοικονομεί χρόνο που δαπανάται για την ανάγνωση των αιτημάτων υποστήριξης (support tickets) αποκτώντας εικόνα για τις ενέργειες που έχουν ήδη πραγματοποιηθεί και παρέχοντας στο τέλος μία περιεκτική περίληψη. Το Smart Writing Assistant δίνει τη δυνατότητα στους τεχνικούς να στέλνουν σαφή και επαγγελματικά μηνύματα προς τους τελικούς χρήστες, μετατρέποντας την τεχνική τους εξειδίκευση σε απλή επικοινωνία. Το Smart Resolution Summary καταγράφει και τεκμηριώνει αυτόματα τα βήματα, τις ενέργειες και τα αποτελέσματα που αφορούν τα αιτήματα υποστήριξης πληροφορικής (IT support), δημιουργώντας ένα λεπτομερές αρχείο αναφοράς για την ταχύτερη επίλυση προβλημάτων που μπορεί να προκύψουν μελλοντικά. Αυτά τα χαρακτηριστικά βελτιστοποιούν τη διαδικασία ανταπόκρισης στα αιτήματα υποστήριξης και στην επίλυση ζητημάτων, ώστε οι τεχνικοί να μπορούν να κάνουν περισσότερα σε λιγότερο χρόνο.

- Καλύτερα όταν είναι μαζί: Network Detective Pro και audIT αποτελούν πλέον μία πλατφόρμα που παρέχει απαράμιλλο έλεγχο, ανακάλυψη και δημιουργία και υποβολή αναφορών στους MSPs για να κλείσουν περισσότερες επιχειρηματικές συμφωνίες και να αυξήσουν τα κέρδη τους αναδεικνύοντας την αξία του IT. Οι νέοι και υφιστάμενοι συνεργάτες αποκτούν τις αυτοματοποιημένες δυνατότητες του Network Detective Pro σε συνδυασμό με το δυναμικό επίπεδο παρουσίασης του audIT χωρίς πρόσθετο κόστος.

- Νέες δυνατότητες στο Vonahi: Το Vonahi εισήγαγε ένα νέο χαρακτηριστικό δοκιμών που επιτρέπει στους MSPs να προσφέρουν σε πελάτες μια προκαταρκτική δοκιμή παρείσδυσης (pentest) για να επιδείξουν άμεση αξία. Επιπλέον, οι εκθέσεις με προσαρμοσμένο εμπορικό σήμα μπορούν τώρα να εξαχθούν στο Microsoft Word, χαρακτηριστικό που επιτρέπει στους MSPs να προσθέτουν επιπλέον δεδομένα και να προσαρμόζουν τα θέματα των αναφορών/εκθέσεων τους ώστε να ταιριάζουν στο εμπορικό σήμα της εταιρείας τους.

Το Kaseya 365 User είναι μια νέα συνδρομητική προσφορά επιπλέον του Kaseya 365 Endpoint (πρώην Kaseya 365) που λανσαρίστηκε τον περασμένο Απρίλιο. Λιγότερο από έξι μήνες μετά την κυκλοφορία του, το Kaseya 365 Endpoint προστατεύει πλέον περισσότερες από 5,5 εκατομμύρια συσκευές.

Για περισσότερες λεπτομέρειες και για να μάθετε περισσότερα σχετικά με τον τρόπο μετάβασης στο Kaseya 365 User, επισκεφθείτε την ιστοσελίδα της εταιρείας εδώ.

Πηγή: Datto

Ο έλεγχος ταυτότητας πολλαπλών παραγόντων (Multi-Factor Authentication – MFA) είναι ένα σημαντικό μέτρο ασφαλείας, επειδή απαιτεί μια πρόσθετη μορφή επιβεβαίωσης της ταυτότητας προτού ο χρήστης αποκτήσει πρόσβαση σε έναν λογαριασμό, κάποια υπηρεσία ή εφαρμογή. Η Microsoft διαπίστωσε ότι ο MFA μπορεί να εμποδίσει πάνω από το 99,9% των επιθέσεων παραβίασης λογαριασμών, καθιστώντας τη συγκεκριμένη πρακτική ένα από τα σημαντικότερα μέτρα κυβερνοασφάλειας που μπορείτε να λάβετε και να εφαρμόσετε για την προστασία των λογαριασμών σας.

Συνεχίστε να διαβάζετε για να μάθετε τι είναι ο έλεγχος ταυτότητας πολλαπλών παραγόντων ή MFA, για ποιους λόγους είναι σημαντικός καθώς και τους διάφορους τρόπους που μπορείτε να τον ενεργοποιήσετε στους λογαριασμούς σας.

Τι είναι ο έλεγχος ταυτότητας πολλαπλών παραγόντων;

Ο MFA είναι μια μέθοδος ελέγχου ταυτότητας που επιτρέπει την πρόσβαση σε κάποιον λογαριασμό, υπηρεσία ή εφαρμογή μόνο εφόσον έχει παρασχεθεί ένας επιπλέον παράγοντας ελέγχου ταυτότητας για την επαλήθευση της ταυτότητάς α;. Αντί να βασίζεστε αποκλειστικά στο όνομα χρήστη και στον κωδικό πρόσβασής για την προστασία του λογαριασμού σας, μπορείτε να ενεργοποιήσετε τον MFA για να διασφαλίσετε ότι κανένας άλλος δεν μπορεί να έχει πρόσβαση στο λογαριασμό σας, ακόμη και αν το όνομα χρήστη και ο κωδικός πρόσβασής σας παραβιαστούν. Μόλις ενεργοποιήσετε τον MFA σε οποιονδήποτε από τους λογαριασμούς σας και επιλέξετε τον τύπο MFA που σας βολεύει ή λειτουργεί καλύτερα για εσάς, ο λογαριασμός σας θα προστατεύεται καλύτερα από τους κυβερνοεγκληματίες που θα επιχειρήσουν «να σπάσουν» τον κωδικό πρόσβασής σας επειδή πολύ απλά θα έχουν άγνοια της μοναδικής μορφής MFA που χρησιμοποιείτε.

Γιατί είναι σημαντικό να χρησιμοποιείτε έλεγχο ταυτότητας πολλαπλών παραγόντων

Είναι πολύ σημαντικό να χρησιμοποιείτε MFA επειδή προσθέτει ένα επιπλέον επίπεδο ασφάλειας στους λογαριασμούς σας, αποτρέπει την παραβίαση των λογαριασμών σας -σε περίπτωση κάποιας παραβίασης δεδομένων- και σας ειδοποιεί για ύποπτη δραστηριότητα ή ύποπτες απόπειρες σύνδεσης.

Ο MFA προσθέτει επιπλέον επίπεδα ασφάλειας στους λογαριασμούς

Λαμβάνοντας υπόψη ότι η ενεργοποίηση του ελέγχου ταυτότητας πολλαπλών παραγόντων απαγορεύει σε οποιονδήποτε που δεν έχει έναν τουλάχιστον επιπλέον τρόπο επαλήθευσης της ταυτότητας σας να έχει πρόσβαση στο λογαριασμό σας, ο MFA προσθέτει ένα επιπλέον επίπεδο ασφαλείας που κάνει τον λογαριασμό σας σημαντικά ασφαλέστερο. Ακόμη και αν κάποιος κυβερνοεγκληματίας μαντέψει σωστά τον κωδικό πρόσβασής σας και επιχειρήσει να συνδεθεί στο λογαριασμό σας, ο έλεγχος ταυτότητας πολλαπλών παραγόντων θα εμποδίσει οποιονδήποτε επιχειρήσει να αποκτήσει πρόσβαση στις προσωπικές σας πληροφορίες.

Ο MFA αποτρέπει τις διαρροές προσωπικών δεδομένων μετά από παραβιάσεις

Αν μια εταιρεία στην οποία διατηρείτε λογαριασμό υποστεί κάποια παραβίαση δεδομένων, τότε τα διαπιστευτήρια σύνδεσης του λογαριασμού σας ενδέχεται να εκτεθούν και πέφτοντας στα χέρια κάποιου κυβερνοεγκληματία. Έχοντας ωστόσο ενεργοποιημένο τον MFA στον λογαριασμό σας, μπορείτε να αποτρέψετε την παραβίαση του και τη δημόσια έκθεση των προσωπικών σας δεδομένων ακόμα και σε περίπτωση παραβίασης της εταιρείας στην οποία διατηρείτε λογαριασμό επειδή πολύ απλά δεν θα μπορεί να πιστοποιηθεί ή επαληθευθεί η ταυτότητα σας.

Ο MFA σας ειδοποιεί για ύποπτες απόπειρες σύνδεσης

Ανάλογα με τη μέθοδο MFA που έχετε ενεργοποιήσει στους λογαριασμούς σας, ορισμένες επιλογές MFA μπορούν να σας ειδοποιήσουν σε περίπτωση που ανιχνευθούν τυχόν ύποπτες απόπειρες σύνδεσης. Για παράδειγμα, αν έχετε ενεργοποιήσει τα μηνύματα SMS ως μορφή MFA, θα λαμβάνετε αυτά τα μηνύματα μόνο αφού εισαχθούν σωστά το όνομα χρήστη και ο κωδικός πρόσβασής σας. Εάν δεν προσπαθήσατε να συνδεθείτε στο λογαριασμό σας και παρόλα αυτά λαμβάνετε έναν κωδικό μηνύματος κειμένου, αυτό είναι ένα σημάδι ότι κάποιος άλλος έχει χρησιμοποιήσει το όνομα χρήστη και τον κωδικό πρόσβασής σας για να προσπαθήσει να αποκτήσει πρόσβαση στο λογαριασμό σας.

Ποιες επιλογές έχω για MFA;

Υπάρχουν διάφοροι τύποι MFA και ορισμένοι λογαριασμοί ή ιστοσελίδες περιορίζουν τα είδη MFA που μπορείτε να χρησιμοποιήσετε. Ακολουθούν ορισμένα παραδείγματα δημοφιλών μεθόδων MFA που μπορείτε να ενεργοποιήσετε στους λογαριασμούς σας.

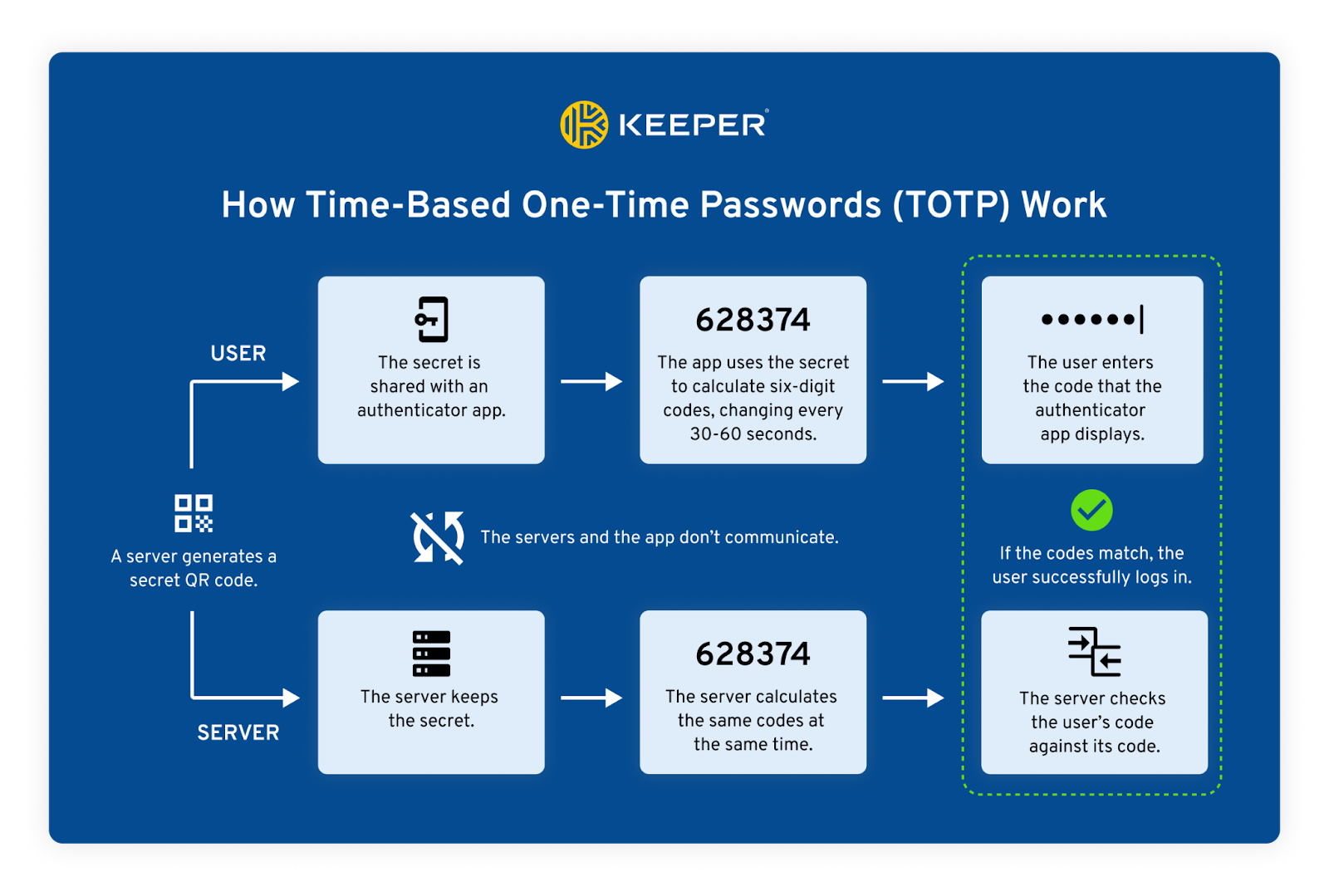

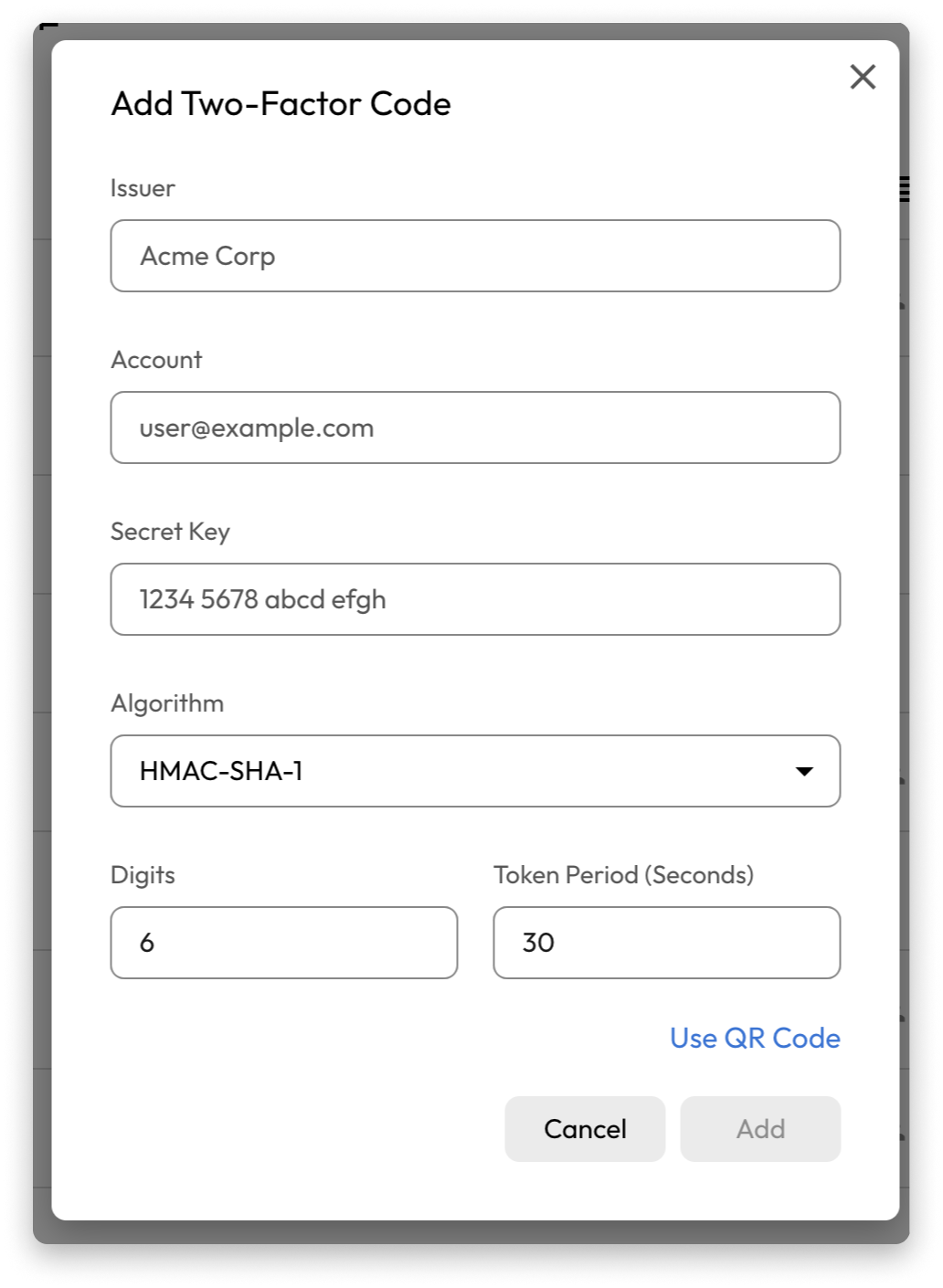

Κωδικοί πρόσβασης μίας χρήσης βάσει χρόνου (TOTP)

Τα Time-Based One-Time Passwords (TOTPs) αποτελούν συνήθως εξαψήφιους κωδικούς που ισχύουν μόνο για λιγότερο από ένα λεπτό. Μπορείτε να κατεβάσετε μια εφαρμογή ελέγχου ταυτότητας για να αποθηκεύετε και να έχετε πρόσβαση σε τέτοιους κωδικούς TOTP. Μόλις εισαχθεί το όνομα χρήστη και ο κωδικός πρόσβασης για έναν λογαριασμό για τη σύνδεση σας, θα σας ζητηθεί να εισάγεται και έναν περιορισμένου χρόνου κωδικό TOTP για την επαλήθευση της ταυτότητά σας. Επειδή οι συγκεκριμένοι κωδικοί είναι διαθέσιμοι μόνο για σύντομο χρονικό διάστημα και είναι απίθανο να υποκλαπούν, αυτή η μορφή MFA είναι μία από τις ασφαλέστερες.

Πιστοποίηση μέσω SMS

Τα τεκμήρια μηνυμάτων SMS απαιτούν την εισαγωγή του αριθμού τηλεφώνου σας κατά τη δημιουργία ενός λογαριασμού. Για να αποκτήσετε πρόσβαση στον λογαριασμό σας, θα λαμβάνετε έναν νέο κωδικό που αποστέλλεται ως μήνυμα κειμένου στο τηλέφωνό σας, τον οποίο και πρέπει να χρησιμοποιήσετε για να συνδεθείτε. Πρόκειται για μία μέθοδος MFA που είναι λιγότερο ασφαλής, επειδή κάποιος μπορεί να υποκλέψει τα μηνύματα κειμένου σας μέσω της ανταλλαγής SIM ή να χαθεί ή κλαπεί το τηλέφωνό σας.

Έλεγχος ταυτότητας μέσω ηλεκτρονικού ταχυδρομείου

Όπως συμβαίνει και με τον έλεγχο ταυτότητας μέσω τεκμηρίων μηνυμάτων κειμένου SMS, ο έλεγχος ταυτότητας μέσω μηνύματος ηλεκτρονικού ταχυδρομείου (email) στέλνει έναν κωδικό πρόσβασης μίας χρήσης (OTP) στο email σας για την επαλήθευση της ταυτότητάς σας κατά τη σύνδεση σε έναν λογαριασμό. Αφού εισαγάγετε το όνομα χρήστη και τον κωδικό πρόσβασής σας για έναν λογαριασμό, θα σας αποσταλεί ένα μήνυμα ηλεκτρονικού ταχυδρομείου με έναν κωδικό που πρέπει να εισαγάγετε στο πεδίο που θα σας ζητηθεί για να αποκτήσετε πρόσβαση στον λογαριασμό σας. Δεδομένου ότι ο λογαριασμός ηλεκτρονικού ταχυδρομείου ενδέχεται να παραβιαστεί και τα μηνύματα ηλεκτρονικού ταχυδρομείου σας να υποκλαπούν, η συγκεκριμένη μορφή MFA δεν είναι και ιδιαίτερα ασφαλής.

Κλειδιά ασφαλείας

Τα κλειδιά ασφαλείας που βασίζονται σε υλικό (hardware) αποτελούν φυσικά τεκμήρια (tokens) που πρέπει να φυλάξετε σε ένα ασφαλές μέρος για να διασφαλίσετε ότι δεν θα χαθούν ή κλαπούν. Αφού συνδεθείτε στο λογαριασμό σας, είστε υποχρεωμένοι να χρησιμοποιήσετε το κλειδί ασφαλείας σας εισάγοντας το (ή ακουμπώντας το) στη συσκευή σας για να επικυρώσετε ή να επαληθεύσετε την ταυτότητά σας. Δεδομένου ότι ένας κυβερνοεγκληματίας δεν μπορεί να κλέψει το συγκεκριμένο κλειδί διαδικτυακά, ο μόνος τρόπος για να αποτύχει αυτή η μέθοδος MFA είναι να χαθεί ή να κλαπεί το κλειδί ασφαλείας σας. Επομένως, πρόκειται για μία εξαιρετικά ασφαλή μέθοδο MFA.

Ερωτήσεις ασφαλείας

Οι ερωτήσεις ασφαλείας χρησιμοποιούνται τόσο ψηφιακά όσο και προφορικά για την επιβεβαίωση της ταυτότητάς σας, οπότε είναι σημαντικό να επιλέξετε μια ερώτηση στην οποία κανείς δεν μπορεί να βρει την απάντηση χρησιμοποιώντας πληροφορίες από το Διαδίκτυο. Για παράδειγμα, αν επιλέξετε μια ερώτηση ασφαλείας με την τράπεζά σας όπως: «Ποιο είναι το όνομα του σκύλου σας;» κάποιος μπορεί να είναι σε θέση να εντοπίσει τέτοιες πληροφορίες αν έχετε δημοσιεύσει δεδομένα ή φωτογραφίες του σκύλου σας στα μέσα κοινωνικής δικτύωσης.

Βιομετρικά στοιχεία

Ο βιομετρικός έλεγχος ταυτότητας χρησιμοποιεί τα μοναδικά φυσικά χαρακτηριστικά σας, όπως το δακτυλικό σας αποτύπωμα ή τα χαρακτηριστικά του προσώπου σας, για να επικυρώσει την ταυτότητά σας. Για να ρυθμίσετε τέτοια βιομετρικά χαρακτηριστικά ως μέθοδο MFA, πρέπει να σαρώσετε το δακτυλικό σας αποτύπωμα ή το πρόσωπό σας με τη συσκευή σας. Δεδομένου ότι ο καθένας έχει ένα μοναδικό δακτυλικό αποτύπωμα και διακριτά χαρακτηριστικά προσώπου, αυτή η μέθοδος MFA είναι από τις πλέον ασφαλείς, ειδικά για τη σύνδεση σε λογαριασμούς με ευαίσθητα δεδομένα.

Διατηρήστε τους λογαριασμούς σας ασφαλείς με ισχυρούς κωδικούς πρόσβασης και MFA

Μπορείτε να προστατεύσετε με αυτοπεποίθηση τους λογαριασμούς σας χρησιμοποιώντας ισχυρούς κωδικούς πρόσβασης και ενεργοποιώντας τον έλεγχο ταυτότητας πολλαπλών παραγόντων ή MFA. Βεβαιωθείτε ότι κάθε λογαριασμός σας διαθέτει έναν μοναδικό κωδικό πρόσβασης που περιέχει τουλάχιστον 16 χαρακτήρες και συνδυασμό κεφαλαίων και πεζών γραμμάτων, αριθμών και συμβόλων.

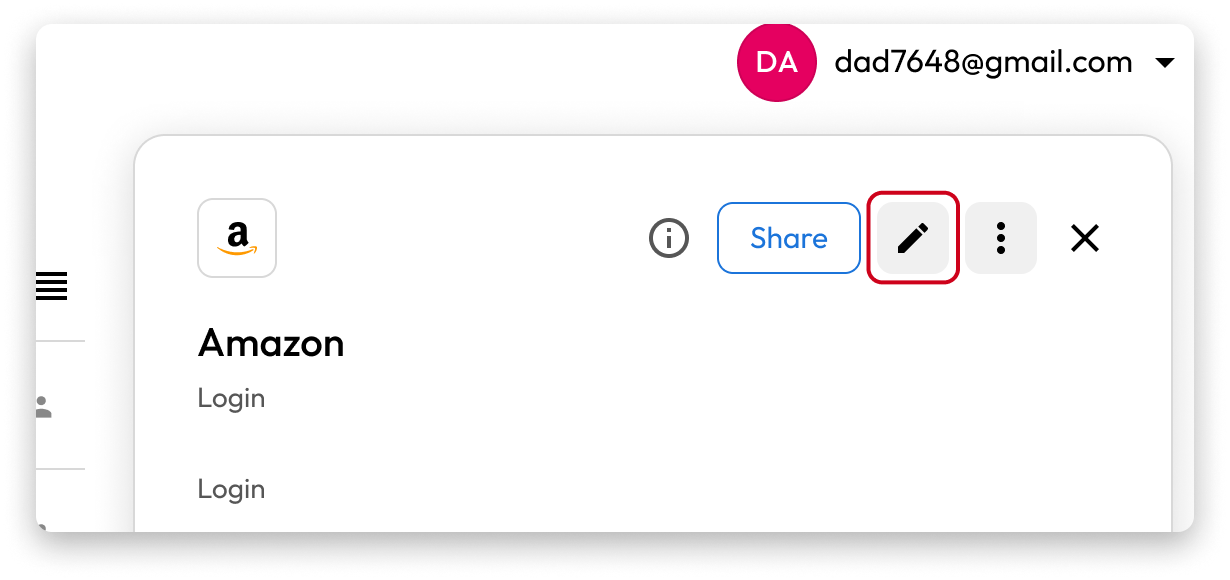

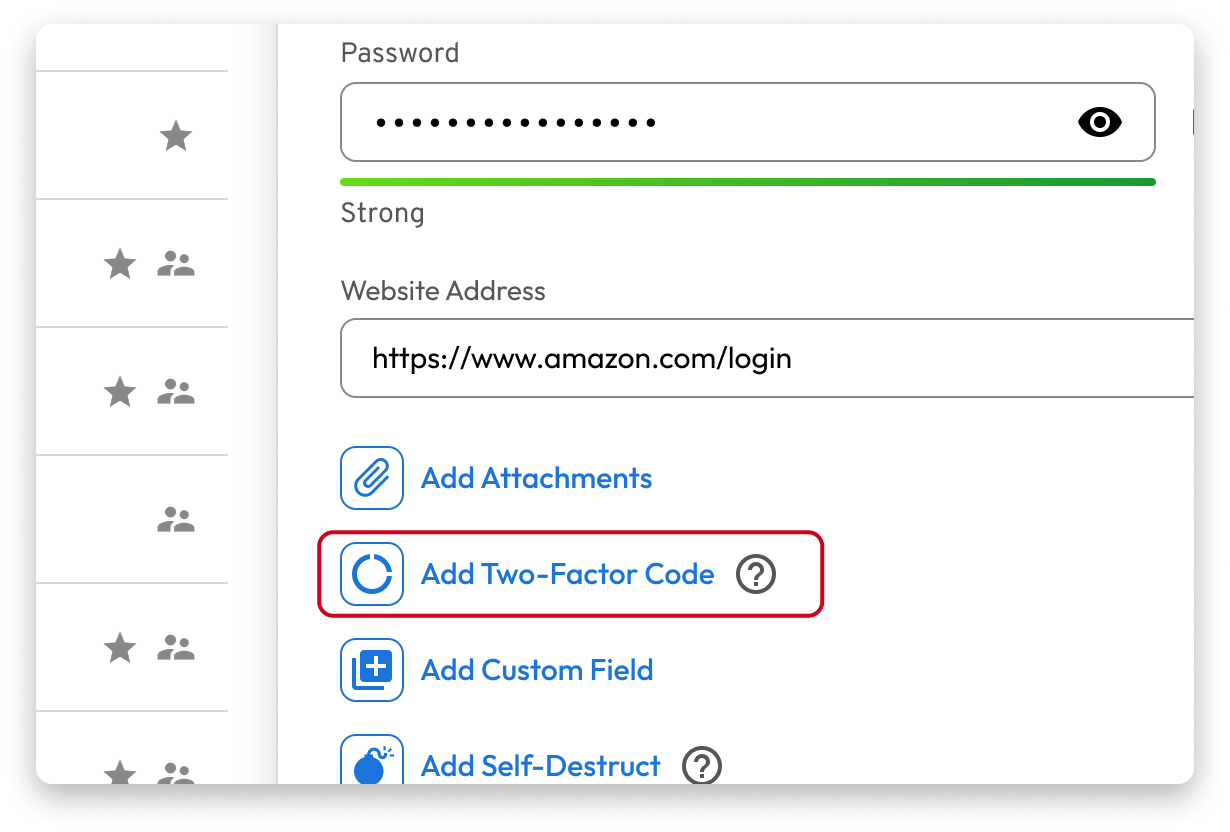

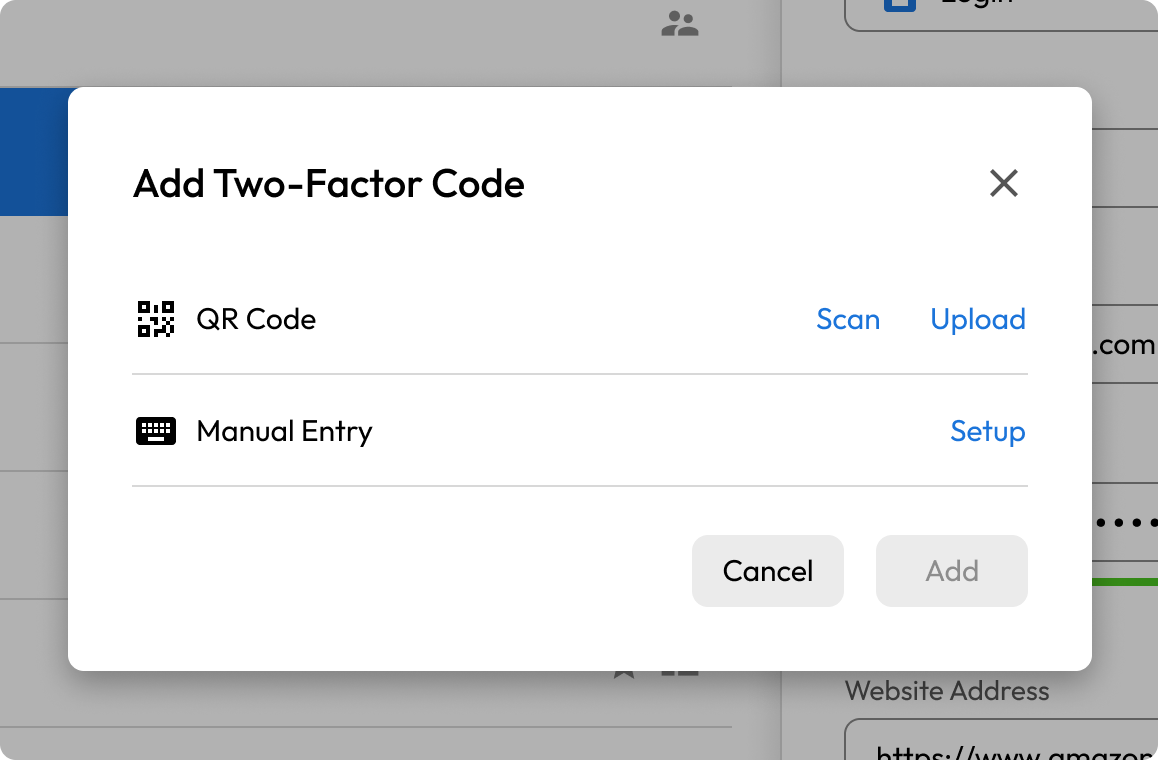

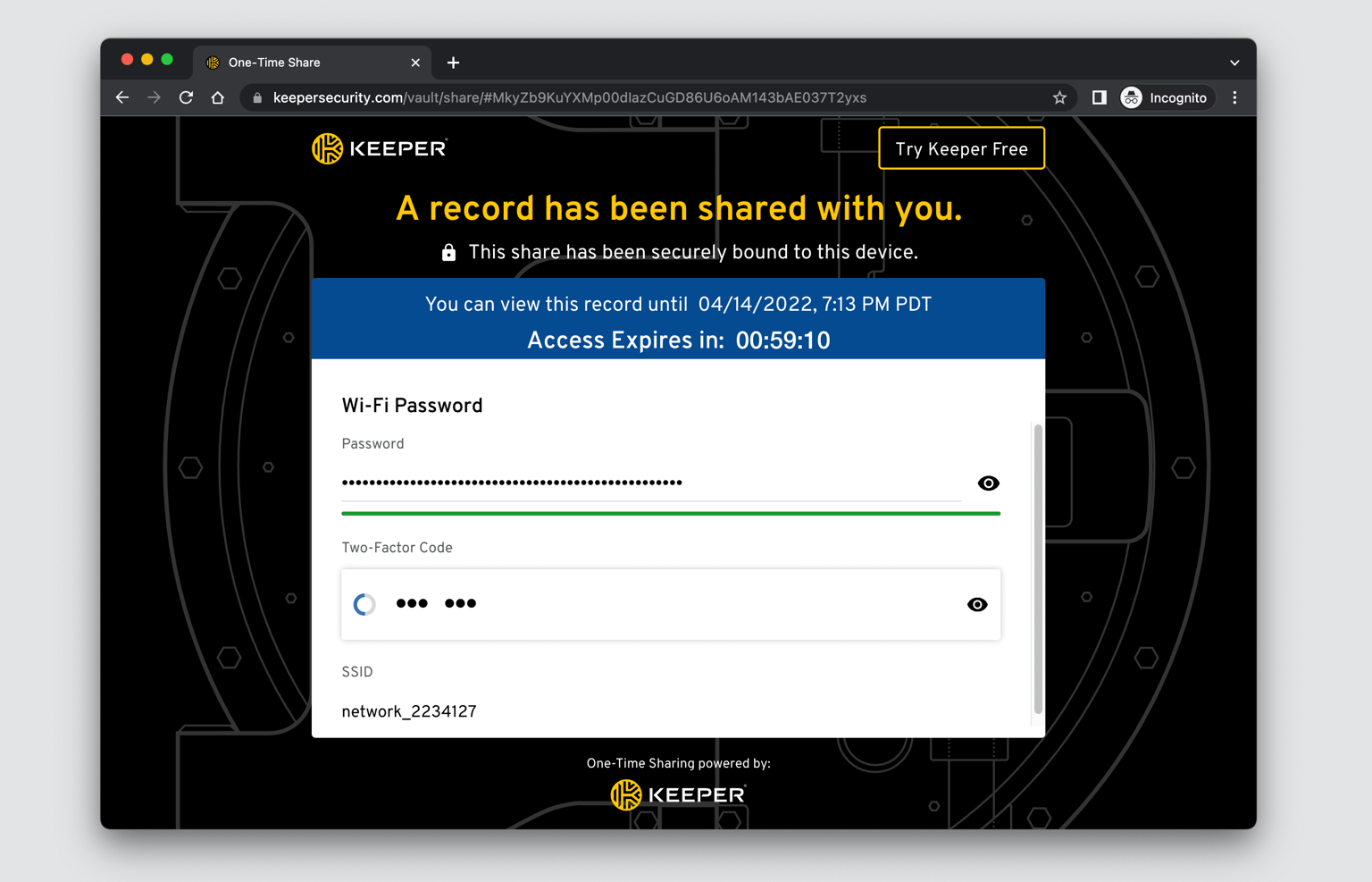

Αφού ενημερώσετε τους κωδικούς πρόσβασής σας σε ισχυρότερες εκδόσεις τους και ρυθμίσετε τη μέθοδο MFA στους λογαριασμούς που την υποστηρίζουν, θα πρέπει να αποθηκεύσετε τους κωδικούς πρόσβασής σας και τις μεθόδους MFA σε έναν διαχειριστή κωδικών πρόσβασης όπως είναι ο Keeper®. O Keeper Password Manager μπορεί να αποθηκεύσει τόσο κωδικούς πρόσβασης όσο και κωδικούς 2FA, εξαλείφοντας την ταλαιπωρία της μετάβασης μεταξύ εφαρμογών για να ξεκλειδώσετε το λογαριασμό σας.

Ξεκινήστε μία δωρεάν δοκιμή 30 ημερών του Keeper Password Manager για να απλοποιήσετε τη διαδικασία σύνδεσης και να προστατεύσετε τους λογαριασμούς σας.

Πηγή: Keeper Security

Το Kaseya 365 προσφέρει έναν απρόσκοπτο τρόπο διαχείρισης, ασφάλειας, δημιουργίας αντιγράφων ασφαλείας και αυτοματοποίησης των τερματικών συσκευών σας (endpoints) από ένα ενιαίο περιβάλλον εργασίας, όλα τους διαθέσιμα μέσω μίας προσιτής συνδρομητικής υπηρεσίας. Με την ενοποίηση των παραπάνω τεσσάρων κρίσιμων λειτουργιών πληροφορικής σε μία υπηρεσία, το Kaseya 365 παρέχει στους επαγγελματίες πληροφορικής έναν αποτελεσματικό τρόπο παροχής υπηρεσιών πληροφορικής και διαχείρισης της υποδομής τους. Για παράδειγμα, ένας τεχνικός που εκτελεί συντήρηση ρουτίνας σε εκατοντάδες συσκευές μπορεί να αυτοματοποιεί τις ενημερώσεις, να παρακολουθεί την απόδοση και να διασφαλίζει την ομαλή λειτουργία των αντιγράφων ασφαλείας από μία ενιαία κονσόλα διαχείρισης.

Οι τέσσερις βασικοί πυλώνες του Kaseya 365

Το Kaseya 365 βασίζεται σε τέσσερις βασικούς πυλώνες: διαχείριση, ασφάλεια, δημιουργία αντιγράφων ασφαλείας και αυτοματοποίηση. Αυτοί οι πυλώνες αποτελούν τον πυρήνα της πλατφόρμας.

Α. Διαχείριση

Η διαχείριση τερματικών συσκευών (endpoints) με τη χρήση πολλαπλών/ κατακερματισμένων εργαλείων ενδέχεται να αποτελεί εφιάλτη για τεχνικούς και προσωπικό. Εναλλάσσεστε διαρκώς μεταξύ πλατφορμών και κονσολών διαχείρισης, προσπαθείτε να συνδυάσετε πληροφορίες και συχνά βρίσκετε τον εαυτό σας να αντιδρά σε προβλήματα αντί να τα προλαμβάνετε. Είναι αγχωτικό, χρονοβόρο και επιρρεπές σε λάθη.

Το Kaseya 365 παρέχει προηγμένες λύσεις απομακρυσμένης παρακολούθησης και συντήρησης, τα Datto RMM και Kaseya VSA, που προσφέρουν πλήρη έλεγχο των τερματικών συσκευών, των δικτύων και των υπηρεσιών νέφους (cloud). Έχοντας στη διάθεση σας δυνατότητες παρακολούθησης σε πραγματικό χρόνο, προηγμένης αυτοματοποίησης και γρήγορης αντιμετώπισης προβλημάτων, μπορείτε να διορθώνετε τα προβλήματα πριν κλιμακωθούν. Επιπλέον, οι διαισθητικές κονσόλες διαχείρισης/ ελέγχου και οι λεπτομερείς αναφορές παρέχουν μια κρυστάλλινη εικόνα του τοπίου πληροφορικής (IT) σας δίνοντας σας τη δυνατότητα να μειώσετε τα λειτουργικά έξοδα, να ενισχύσετε την ασφάλεια και να βελτιώσετε την υποστήριξη των τελικών χρηστών εύκολα και απλά.

Datto RMM

Το Datto RMM είναι μια ασφαλής, πλήρως εξοπλισμένη λύση απομακρυσμένης παρακολούθησης και διαχείρισης. Γνωστή για την επεκτασιμότητα, την αποδοτικότητα και τη χρηστικότητά της, είναι ιδανική για την ενίσχυση της διαχείρισης περιβαλλόντων IT. Τα βασικά χαρακτηριστικά του περιλαμβάνουν:

- Προηγμένη διαχείριση λογισμικού

- Ευέλικτη διαχείριση επιδιορθώσεων (patches)

- Παρακολούθηση αυτοματοποιήσεων και scripting

- Ταχεία απομακρυσμένη πρόσβαση και υποστήριξη

- Αυτόματη αποκατάσταση ζητημάτων

- Διαχείριση περιουσιακών στοιχείων και αποθεμάτων

- Δημιουργία αναφορών και αναλύσεων

- Αυτοματοποίηση IT

Kaseya VSA

Το Kaseya VSA αντιπροσωπεύει την ενοποιημένη διαχείριση ΙΤ και σας παρέχει την δυνατότητα να επιβλέπετε και να ελέγχετε οποιαδήποτε συσκευή στο δίκτυό σας από οπουδήποτε. Ως ολοκληρωμένο λογισμικό RMM, συγκεντρώνει την παρακολούθηση σε πραγματικό χρόνο, την αυτοματοποιημένη διαχείριση επιδιορθώσεων και τα χαρακτηριστικά ασφαλείας, διευκολύνοντας τη συντήρηση και την προστασία του περιβάλλοντος πληροφορικής σας. Αυτή η ενοποιημένη προσέγγιση απλοποιεί τις λειτουργίες, ενισχύει την αποδοτικότητα και βελτιώνει την παροχή υπηρεσιών. Τα βασικά χαρακτηριστικά του περιλαμβάνουν:

- Ολοκληρωμένη παρακολούθηση και ειδοποιήσεις

- Αυτοματοποιημένη διαχείριση επιδιορθώσεων

- Αυτόματη αποκατάσταση προβλημάτων

- Διαχείριση περιουσιακών στοιχείων και αποθεμάτων

- Απομακρυσμένη πρόσβαση και έλεγχος

- Παντοκατευθυντική παρακολούθηση δικτύου

- Δημιουργία αναφορών και αναλύσεων

- Αυτοματοποίηση IT

- Διαχείριση φορητών συσκευών και κινητών

Β. Ασφάλεια

Η διασφάλιση των τερματικών συσκευών σε πολλαπλές πλατφόρμες αποτελεί σημαντική πρόκληση για τους επαγγελματίες του κλάδου της πληροφορικής. Η συνεχής απειλή των κυβερνοεπιθέσεων απαιτεί επαγρύπνηση και ταχεία αντίδραση. Το Kaseya 365 παρέχει μια ισχυρή σουίτα χαρακτηριστικών ασφαλείας, όπως ενσωματωμένο EDR και προστασία από ιούς και ransomware για να σας βοηθήσει να παρακολουθείτε και να εξουδετερώνετε τις απειλές σε πραγματικό χρόνο. Αυτή η ολοκληρωμένη προσέγγιση ασφάλειας όχι μόνο προστατεύει τα δεδομένα σας αλλά διασφαλίζει παράλληλα τη συμμόρφωση με τα βιομηχανικά πρότυπα για να έχετε το κεφάλι σας ήσυχο.

Datto EDR

Το Datto EDR προσφέρει προηγμένες δυνατότητες εντοπισμού απειλών διασφαλίζοντας ότι οποιαδήποτε κακόβουλη δραστηριότητα εντοπίζεται και αντιμετωπίζεται γρήγορα. Παρέχει ορατότητα στις δραστηριότητες των τερματικών συσκευών σε πραγματικό χρόνο δίνοντας σας τη δυνατότητα να εντοπίζετε, να διερευνάτε και να αντιμετωπίζετε αποτελεσματικά τις απειλές. Τα βασικά χαρακτηριστικά του περιλαμβάνουν:

- Εντοπισμός επιθέσεων χωρίς αρχεία

- Χαρτογράφηση MITRE ATT&CK

- Εύκολο εντοπισμό και αποκλεισμό απειλών μηδενικής ημέρας

- Εξάλειψη της κόπωσης από τις ειδοποιήσεις

- Αυτοματοποιημένες συστάσεις μετριασμού απειλών

- Πατενταρισμένη προηγμένη μηχανή συσχέτισης για τη μείωση του περιττού θορύβου και την εξάλειψη των ψευδώς θετικών αποτελεσμάτων

- Αυτοματοποιημένη αντιμετώπιση απειλών

Datto antivirus (AV)

Το Datto AV αποτελεί την πρώτη γραμμή άμυνας της επιχείρησης σας προσφέροντας προστασία από ιούς νέας γενιάς. Με αυτόματες ενημερώσεις και ολοκληρωμένες δυνατότητες σάρωσης, τα συστήματά σας παραμένουν προστατευμένα χωρίς να απαιτούνται διαρκείς χειροκίνητες παρεμβάσεις. Τα βασικά χαρακτηριστικά περιλαμβάνουν:

- Τεχνητή νοημοσύνη, μηχανική εκμάθηση και την τελευταία λέξη στην πληροφόρηση/νοημοσύνη απειλών για τον εντοπισμό και τον αποκλεισμό απειλών

- Προληπτικό εντοπισμό και αποκλεισμό πολυμορφικών απειλών και απειλών μηδενικής ημέρας

- Αυτόματες ενημερώσεις ορισμών ιών (virus definitions)

- Ολοκληρωμένες σαρώσεις συστήματος και προστασία σε πραγματικό χρόνο

- Προσαρμόσιμα χρονοδιαστήματα σάρωσης

- Παγκόσμια πληροφόρηση/ νοημοσύνη απειλών

Διαχείριση ανίχνευσης και απόκρισης (MDR) της RocketCyber

Το RocketCyber MDR παρέχει προηγμένη, διαρκής προστασία αξιοποιώντας τεχνολογία αιχμής και ανάλυση από ειδικούς για την προληπτική παρακολούθηση, τον εντοπισμό και την αντιμετώπιση κυβερνοαπειλών σε πραγματικό χρόνο. Αυτό σημαίνει ότι μπορείτε να έχετε το κεφάλι σας ήσυχο γνωρίζοντας ότι τα κρίσιμης σημασίας δεδομένα και οι υποδομές σας είναι ασφαλή ακόμη και από τις πιο εξελιγμένες επιθέσεις. Τα βασικά χαρακτηριστικά του περιλαμβάνουν:

- Endpoint: Παρακολούθηση αρχείων καταγραφής συμβάντων σε Windows, macOS και Linux, εντοπισμός παραβιάσεων, κακόβουλων αρχείων και διαδικασιών, καταδίωξη (κυνήγι) απειλών, ανίχνευση εισβολών, ενσωμάτωση NGAV τρίτων προμηθευτών και πολλά άλλα.

- Δίκτυο: Παρακολούθηση αρχείων καταγραφής από συσκευές firewall και edge ενσωματωμένη με φήμη απειλών, whois και DNS.

- Cloud: Παρακολούθηση αρχείων καταγραφής του Microsoft 365, παρακολούθηση Azure AD, παρακολούθηση κακόβουλων συνδέσεων Microsoft 365, Secure Score.

Εντοπισμός ransomware

Παραμείνετε βήματα μπροστά από τις κυβερνοαπειλές με την ενσωματωμένη δυνατότητα εντοπισμού ransomware των Datto RMM και Kaseya VSA. Το χαρακτηριστικό αξιοποιεί δυνατότητες παρακολούθησης σε πραγματικό χρόνο, ανάλυση συμπεριφοράς και πρωτόκολλα αυτοματοποιημένης απόκρισης για τον εντοπισμό ύποπτων δραστηριοτήτων και την άμεση απομόνωση των επηρεαζόμενων τερματικών συσκευών. Και με τη δυνατότητα δημιουργίας αναφορών και ειδοποιήσεων θα είστε πάντα ενημερωμένοι και έτοιμοι να αντιμετωπίσετε οποιαδήποτε απειλή. Τα βασικά χαρακτηριστικά του περιλαμβάνουν:

- Έγκαιρος εντοπισμός της συμπεριφοράς ransomware

- Αυτοματοποιημένη απόκριση σε απειλές ransomware

- Τακτικά αντίγραφα ασφαλείας και επιλογές γρήγορης αποκατάστασης

- Συνεχής παρακολούθηση για νέες παραλλαγές ransomware

Γ. Δημιουργία αντιγράφων ασφαλείας (Backup)

Η απώλεια δεδομένων ενδέχεται να είναι καταστροφική για κάθε οργανισμό. Είτε προκαλείται από αστοχία υλικού, είτε από ανθρώπινο λάθος είτε από κυβερνοεπιθέσεις, η απώλεια κρίσιμης σημασίας δεδομένων μπορεί να διαταράξει τις λειτουργίες και να οδηγήσει σε σημαντικές οικονομικές απώλειες. Οι ολοκληρωμένες λύσεις δημιουργίας αντιγράφων ασφαλείας του Kaseya 365 διασφαλίζουν ότι τα δεδομένα σας είναι πάντα ασφαλή και ανακτήσιμα. Αυτή η ολοκληρωμένη προσέγγιση δημιουργίας αντιγράφων ασφαλείας υποστηρίζει διάφορα περιβάλλοντα, συμπεριλαμβανομένων των εγκαταστάσεων (on-premises) και του cloud, διασφαλίζοντας ότι τα δεδομένα σας είναι προστατευμένα ανεξάρτητα από την τοποθεσία τους.

Datto Endpoint Backup

Η λύση δημιουργίας αντιγράφων ασφαλείας για τερματικές συσκευές (endpoint backup) της Datto σας έχει καλυμμένους, προστατεύοντας τα πάντα, από διακομιστές Windows και εικονικές μηχανές (VM) μέχρι instances cloud, επιτραπέζιους υπολογιστές και φορητούς υπολογιστές. Χαρακτηριστικά όπως η αυτοματοποιημένη δημιουργία αντιγράφων ασφαλείας, η διατερματική (από άκρο σε άκρο) κρυπτογράφηση και οι δυνατότητες ταχείας ανάκτησης συνεργάζονται για να διατηρούν τα δεδομένα σας πάντα ασφαλή και ανακτήσιμα. Με προηγμένο προγραμματισμό, ευέλικτες πολιτικές διατήρησης και κεντρική διαχείριση, μπορείτε εύκολα να προσαρμόσετε και να ελέγξετε τη στρατηγική δημιουργίας αντιγράφων ασφαλείας σας. Τα βασικά χαρακτηριστικά και οφέλη περιλαμβάνουν:

- Αξιόπιστη, χωρίς συσκευές δημιουργία αντιγράφων ασφαλείας για Windows (Windows Backup), μια λειτουργία που χρησιμοποιεί τεχνολογία δημιουργίας αντιγράφων ασφαλείας βάσει ειδώλου (image-based) και καταργεί την ανάγκη προμήθειας ή διαχείρισης πρόσθετου υλικού (hardware)

- Δημιουργία αντιγράφων ασφαλείας Windows (Windows Backup) μόνο με λογισμικό απευθείας στο Datto Cloud, διασφαλίζοντας ότι τα δεδομένα σας προστατεύονται σε κάθε περίπτωση

- Ανάκτηση από ransomware ή αστοχία/ βλάβη υλικού

- Αξιόπιστη δημιουργία αντιγράφων ασφαλείας στο cloud για εύκολη επαναφορά μεμονωμένων αρχείων ή επαναφορά ολόκληρου του ειδώλου (image) σε νέα συσκευή

- Απλή εγκατάσταση/ εφαρμογή και διαχείριση

Unitrends Endpoint Backup

Προστατέψτε τα δεδομένα σας οποτεδήποτε και οπουδήποτε με τη λύση δημιουργίας αντιγράφων ασφαλείας για τερματικές συσκευές της Unitrends. Είτε πρόκειται για χρήστες που εργάζονται από το σπίτι τους είτε για χρήστες που βρίσκονται εν κινήσει ή για απομακρυσμένους διακομιστές, η Unitrends κάνει την προστασία των τερματικών συσκευών εύκολη με ευέλικτα, αυτοματοποιημένα αντίγραφα ασφαλείας και αποκατάσταση. Τα βασικά χαρακτηριστικά και οφέλη περιλαμβάνουν:

- Απλοποιημένη εγκατάσταση/ εφαρμογή χωρίς απαιτήσεις συναρμολόγησης. Εξαλείψτε την ταλαιπωρία της εγκατάστασης μη οικείων και περίπλοκων συσκευών

- Απλά εγκαταστήστε τον agent της Unitrends και οι λύσεις δημιουργίας αντιγράφων ασφαλείας για τερματικές συσκευές της εταιρείας θα αρχίσουν να δημιουργούν αυτόματα αντίγραφα ασφαλείας στο ασφαλές Unitrends Cloud – δεν απαιτείται υλικό

- Προστατευτείτε γρήγορα, χωρίς υποδομή και με το ελάχιστο έργο διαμόρφωσης

- Φτιαγμένο για απομακρυσμένη διαχείριση διασκορπισμένων τερματικών συσκευών

- Αξιόπιστη δημιουργία αντιγράφων ασφαλείας τερματικών συσκευών, αποτελεσματική ανάκτηση

- Πολυεπίπεδη ασφάλεια για μέγιστη προστασία – τα δεδομένα κρυπτογραφούνται τόσο εν πτήσει όσο και σε κατάσταση ηρεμίας και αποθηκεύονται σε αμετάβλητα μπλοκ

- Η άμυνα διαγραφής στο cloud επιτρέπει την ανάκτηση αντιγράφων ασφαλείας που διαγράφηκαν από λάθος ή κακοβούλως

Δ. Αυτοματοποίηση

Οι χειροκίνητες εργασίες IT μπορεί να είναι χρονοβόρες και επιρρεπείς σε σφάλματα, αποσπώντας πολύτιμους πόρους από στρατηγικές πρωτοβουλίες. Η αυτοματοποίηση αυτών των εργασιών μπορεί να βελτιώσει σημαντικά την αποδοτικότητα και την ακρίβεια, επιτρέποντας στην ομάδα πληροφορικής σας να επικεντρωθεί σε πιο κρίσιμα ζητήματα ή έργα. Αξιοποιώντας ισχυρά εργαλεία αυτοματοποίησης, μπορείτε να μειώσετε τον φόρτο εργασίας του προσωπικού του τμήματος πληροφορικής σας και να βελτιώσετε συνολικά τη λειτουργική αποδοτικότητα. Και αυτό όχι μόνο θα σας εξοικονομήσει χρόνο και θα μειώσει τα λάθη αλλά θα επιτρέψει επίσης μια περισσότερο προληπτική προσέγγιση στη διαχείριση του περιβάλλοντος IT σας. Το Kaseya 365 προσφέρει περισσότερους από 20 έτοιμους αυτοματισμούς ή ακόμη και δυνατότητες αυτοματισμού βάσει πολιτικής για να σας βοηθήσει να ξεπεράσετε τα όρια σε αυτά που μπορείτε να πραγματοποιήσετε. Ακολουθούν ορισμένες προ-ρυθμισμένες ροές εργασίας που είναι διαθέσιμες:

- Αυτοματοποιημένη διαχείριση επιδιορθώσεων

- Έλεγχοι υγείας συστήματος

- Εγκατάσταση/ εφαρμογή λογισμικού

- Καθαρισμός δίσκου

- Σαρώσεις ασφαλείας

- Δημιουργία αντιγράφων ασφαλείας και ανάκτηση

- Διαχείριση λογαριασμού χρήστη

- Παρακολούθηση επιδόσεων

- Αντιμετώπιση περιστατικών

Πραγματικές εφαρμογές και μελέτες περιπτώσεων

Για να κατανοήσετε πραγματικά την αξία του Kaseya 365, ας δούμε μια πραγματική ιστορία επιτυχίας. Η Two River Technology Group, ένας MSP με έδρα το Holmdel του New Jersey, είδε αξιοσημείωτα αποτελέσματα με το Kaseya 365. Πέτυχαν μείωση 28% στο κόστος των εργαλείων, εξοικονόμησαν δεκάδες ώρες χειρωνακτικής εργασίας κάθε μήνα και εκσυγχρόνισαν τις διαδικασίες χρέωσης τους. Αυτές οι βελτιώσεις όχι μόνο αύξησαν την κερδοφορία τους αλλά βελτίωσαν σημαντικά και την ποιότητα παροχής υπηρεσιών τους.

Το μέλλον της διαχείρισης IT με το Kaseya 365

Οι αναδυόμενες τεχνολογίες όπως η τεχνητή νοημοσύνη (AI), η μηχανική εκμάθηση και η αυτοματοποίηση επηρεάζουν ήδη σε σημαντικό βαθμό τις επιχειρήσεις. Στην έκθεση «The Future of IT Survey Report 2024» της Kaseya ένα εντυπωσιακό 40% των εκπροσώπων οργανισμών δήλωσε ότι δίνει προτεραιότητα στις επενδύσεις στην αυτοματοποίηση IT, ένα 37% ότι επενδύει στην AI και στην μηχανική εκμάθηση και ένα 23% ότι εξετάζει και διερευνά το ChatGPT.

Στο σημερινό περιβάλλον, το Kaseya 365 σχεδιάστηκε για να βοηθήσει τους χρήστες να αξιοποιήσουν αυτές τις ανερχόμενες και αυξανόμενες τάσεις και να ανεβάσουν τη διαχείριση IT σε νέα επίπεδα αποδοτικότητας. Με 20 ενσωματωμένους προηγμένους αυτοματισμούς και απρόσκοπτη ενσωμάτωση, το Kaseya 365 φέρνει πρωτοφανή ταχύτητα, αποτελεσματικότητα και ακρίβεια στη διαχείριση της υποδομής πληροφορικής σας. Σας ενθαρρύνουμε να δοκιμάσετε το Kaseya 365 και να διαπιστώσετε από μόνοι σας για ποιον λόγο έχει κάνει τόσο ντόρο. Ανακαλύψτε από πρώτο χέρι πως μπορεί να μεταμορφώσει τη διαχείριση της υποδομής πληροφορικής σας, καθιστώντας τις επιχειρηματικές λειτουργίες σας αποτελεσματικότερες, ασφαλέστερες και οικονομικά αποδοτικότερες. Δοκιμάστε το Kaseya 365 σήμερα.

Πηγή: Kaseya

Η «Πράξη για την Ψηφιακή Επιχειρησιακή Ανθεκτικότητα» (Digital Operational Resilience Act ή DORA) είναι ένας Κανονισμός που ενισχύει την ψηφιακή ασφάλεια μεταξύ των χρηματοπιστωτικών ιδρυμάτων στην Ευρωπαϊκή Ένωση (ΕΕ). Αν και η Πράξη για την Ψηφιακή Επιχειρησιακή Ανθεκτικότητα τέθηκε σε ισχύ το 2023, θα υϊοθετηθεί πλήρως από όλες τις Ευρωπαϊκές χρηματοπιστωτικές οντότητες και τους τρίτους παρόχους υπηρεσιών Τεχνολογιών Πληροφορικής και Επικοινωνιών (ΤΠΕ) από τον Ιανουάριο του 2025 προκειμένου να βελτιώσουν τις άμυνες τους έναντι πιθανών κυβερνοαπειλών.

Συνεχίστε το διάβασμα για να μάθετε για τους στόχους της νομοθετικής πράξης DORA, τους βασικούς πυλώνες συμμόρφωσης και πως μπορεί ο οργανισμός σας να προετοιμαστεί για αυτή.

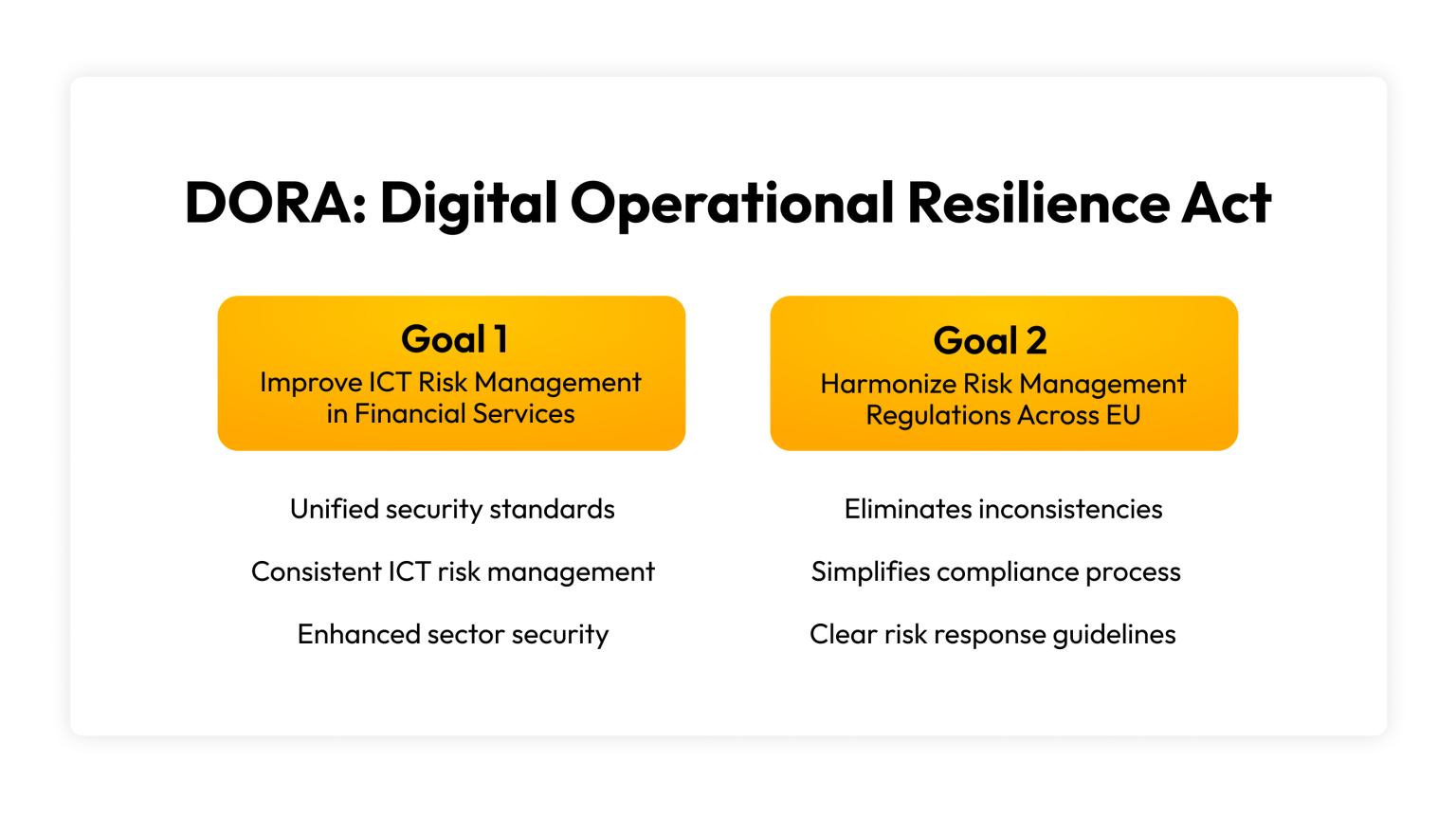

Ο σκοπός του κανονισμού DORA

Οι δύο βασικοί στόχοι της Πράξης για την Ψηφιακή Επιχειρησιακή Ανθεκτικότητα είναι η βελτίωση του τρόπου διαχείρισης των κινδύνων ΤΠΕ από τις χρηματοπιστωτικές υπηρεσίες και η ενοποίηση των υφιστάμενων κανονισμών διαχείρισης των κινδύνων ΤΠΕ στα κράτη μέλη της Ευρωπαϊκής Ένωσης.

Αντιμετώπιση της διαχείρισης κινδύνων ΤΠΕ στον χρηματοπιστωτικό τομέα

Σε ότι αφορά τα Ευρωπαϊκά χρηματοπιστωτικά ιδρύματα, οι κανονισμοί διαχείρισης κινδύνου επικεντρώνονται στη διασφάλιση ότι οι οργανισμοί διαθέτουν τα απαραίτητα χρήματα για να αντιμετωπίσουν τις όποιες απειλές για την επιχειρησιακή λειτουργία και τις δραστηριότητές τους. Το πρόβλημα ωστόσο με το παραπάνω είναι ότι ορισμένοι οργανισμοί διαθέτουν κατευθυντήριες γραμμές για την αντιμετώπιση κινδύνων ΤΠΕ ενώ άλλοι όχι. Χωρίς ένα ενιαίο σύνολο προτύπων ασφαλείας ή κανόνων για τη διαχείριση κινδύνων ΤΠΕ κάθε κράτος μέλος της Ευρωπαϊκής Ένωσης έχει αφεθεί να αναπτύξει τις δικές του απαιτήσεις. Ο κανονισμός DORA θα καταστήσει τον χρηματοπιστωτικό τομέα πιο ασφαλή και ικανότερο στη διαχείριση των κινδύνων που σχετίζονται με τα διαδικτυακά του συστήματα και τις τεχνολογικές ευπάθειες, τυποποιώντας αυτές τις απαιτήσεις.

Εναρμόνιση των κανονισμών διαχείρισης κινδύνων υπό κοινό πλαίσιο

Με τον κανονισμό DORA, η Ευρωπαϊκή Ένωση μπορεί να βασιστεί σε ένα συνεκτικό και σταθερό πλαίσιο ασφάλειας για τη διαχείριση των κινδύνων ΤΠΕ, κυρίως στον τομέα των χρηματοπιστωτικών υπηρεσιών. Αυτό θα εξαλείψει τις ασυνέπειες μεταξύ των διαφόρων χωρών της Ευρωπαϊκής Ένωσης όσον αφορά τα πρότυπα και τις απαιτήσεις τους και θα καταστήσει ευκολότερη τη διαδικασία συμμόρφωσης για τα χρηματοπιστωτικά ιδρύματα. Ο κανονισμός DORA θα βοηθήσει τους οργανισμούς να κατανοήσουν καλύτερα τι πρέπει να κάνουν σε περίπτωση κινδύνου για την ασφάλεια.

Οι 5 πυλώνες της συμμόρφωσης με τον κανονισμό DORA

Οι οργανισμοί της Ευρωπαϊκής Ένωσης που επηρεάζονται από τον κανονισμό DORA θα πρέπει να ακολουθήσουν τους πέντε πυλώνες συμμόρφωσης μέχρι τις 17 Ιανουαρίου 2025.

1. Διαχείριση κινδύνων ΤΠΕ

Η διαχείριση κινδύνων ΤΠΕ αποτελεί τον ακρογωνιαίο λίθο του κανονισμού DORA, διότι εντοπίζει και αναλύει τους κινδύνους που συνδέονται με τη χρήση της τεχνολογίας από έναν οργανισμό. Τα χρηματοπιστωτικά ιδρύματα πρέπει να ακολουθήσουν ένα πλαίσιο διαχείρισης κινδύνων ΤΠΕ με τη βοήθεια κρίσιμων ενδιαφερόμενων μερών και μελών της ανώτερης διοίκησης για να καθιερώσουν ισχυρές επικοινωνίες σχετικά με τους πιθανούς κινδύνους ασφάλειας. Η διαχείριση κινδύνων ΤΠΕ θα πρέπει να περιγράφει λεπτομερώς τα κατάλληλα εργαλεία, έγγραφα και διαδικασίες για την υπεράσπιση ενός οργανισμού από λειτουργικούς κινδύνους και κυβερνοαπειλές. Χωρίς την κατάλληλη διαχείριση κινδύνων ΤΠΕ, οι οργανισμοί έχουν περισσότερες πιθανότητες να υποστούν παραβιάσεις δεδομένων και άλλα ζητήματα ασφάλειας που θα μπορούσαν να βλάψουν τις επιχειρήσεις και τη φήμη τους.

2. Αναφορά περιστατικών ΤΠΕ

Αφού καθιερωθεί το πλαίσιο διαχείρισης κινδύνων ΤΠΕ, ένας οργανισμός οφείλει να γνωρίζει πως να αναφέρει περιστατικά, εφόσον αυτά συμβούν. Με τον κανονισμό DORA, η αναφορά περιστατικών ΤΠΕ θα γίνει απλούστερη διαδικασία με την ενοποίηση των σχετικών αναφορών σε ένα περισσότερο εξορθολογισμένο και απλοποιημένο κανάλι. Οι χρηματοπιστωτικοί οργανισμοί πρέπει να υποβάλλουν μία έκθεση για τη βασική αιτία σε έναν ενιαίο Ευρωπαϊκό φορέα εντός ενός μηνός από ένα σοβαρό περιστατικό που σχετίζεται με ΤΠΕ με βάση τους νέους κανόνες αναφορών της Ευρωπαϊκής Ένωσης. Μόλις ένας οργανισμός υποβάλει έκθεση αιτίας, ο φορέας της Ευρωπαϊκής Ένωσης θα επανεξετάσει όλες τις σημαντικές αναφορές που σχετίζονται με ΤΠΕ και θα συγκεντρώσει όλα τα δεδομένα για να διαπιστώσει αν υπάρχουν κοινά τρωτά σημεία ασφαλείας μεταξύ των χρηματοπιστωτικών ιδρυμάτων.

3. Δοκιμές ψηφιακής επιχειρησιακής ανθεκτικότητας

Επί του παρόντος, κάποιες χρηματοπιστωτικές οντότητες προσλαμβάνουν ανεξάρτητα μέρη για να διεξαγάγουν δοκιμές ψηφιακής επιχειρησιακής ανθεκτικότητας, κατά τις οποίες δοκιμάζουν τις μεθοδολογίες, τις διαδικασίες, τα εργαλεία και τα συστήματα αποκατάστασης/ ανάκαμψης προληπτικά για τυχόν κινδύνους για τις ΤΠΕ. Αν και υπάρχουν υφιστάμενα πλαίσια που καλύπτουν τις δοκιμές ψηφιακής επιχειρησιακής ανθεκτικότητας για ορισμένους χρηματοπιστωτικούς οργανισμούς, ο κανονισμός DORA θα καταστήσει τις απαιτήσεις δοκιμών ευρέως διαδεδομένες σε ολόκληρο τον τομέα των χρηματοπιστωτικών υπηρεσιών. Το αποτέλεσμα θα είναι να αυξηθεί ο αριθμός των οργανισμών που απαιτείται να διεξαγάγουν δοκιμές ψηφιακής επιχειρησιακής ανθεκτικότητας, γεγονός που θα ελαχιστοποιήσει το κόστος πρόσληψης ανεξάρτητων φορέων και θα μειώσει τις πιθανότητες να υποστούν οι οργανισμοί κυβερνοεπιθέσεις.

4. Ανταλλαγή πληροφοριών και «ευφυίας»

Μετά την πλήρη εφαρμογή του κανονισμού DORA, οι οργανισμοί θα πρέπει να μοιράζονται πληροφορίες σχετικά με τις κυβερνοαπειλές εντός αξιόπιστων χρηματοπιστωτικών κοινοτήτων. Ο κύριος στόχος είναι η παροχή βοήθειας σε άλλους οργανισμούς ώστε να γνωρίζουν τις πιθανές κυβερνοαπειλές και να καταφέρουν εγκαίρως να αναπτύξουν τις δικές τους λύσεις για την προστασία των ιδιωτικών πληροφοριών. Οι οργανισμοί θα περιγράφουν και θα μοιράζονται τις στρατηγικές που χρησιμοποιούν για την καταπολέμηση των κυβερνοαπειλών, ώστε να βελτιωθεί συνολικά η ασφάλεια της κοινότητας των χρηματοπιστωτικών υπηρεσιών.

5. Διαχείριση κινδύνων ΤΠΕ από τρίτους

Οι χρηματοπιστωτικές οντότητες είναι απαραίτητο να έχουν συνάψει συμβάσεις με κάθε «κρίσιμο» πάροχο υπηρεσιών ΤΠΕ, επισημαίνοντας και υπογραμμίζοντας θέματα όπως η προστασία των δεδομένων και η διαχείριση περιστατικών. Αυτό που διακρίνει ορισμένους παρόχους υπηρεσιών ΤΠΕ ως «κρίσιμης σημασίας» από άλλους περιλαμβάνει την παροχή υπηρεσιών που είναι ζωτικής σημασίας για την καθημερινή λειτουργία ενός οργανισμού. Οι συμβάσεις με κρίσιμης σημασίας τρίτους παρόχους αποτελούν εγγύηση ότι οφείλουν να υποστηρίζουν τους συνδεδεμένους χρηματοπιστωτικούς οργανισμούς σε περίπτωση παραβίασης δεδομένων ή άλλης κυβερνοεπίθεσης. Για παράδειγμα, όταν υπογράφεται μία σύμβαση, θα απαιτείται από τον τρίτο πάροχος να μοιράζεται σχετική πληροφόρηση και να τηρεί το υψηλότερο επίπεδο προτύπων ασφαλείας για τις υπηρεσίες που παρέχει σε έναν χρηματοπιστωτικό οργανισμό που συμμορφώνεται με τον DORA λόγω της κρισιμότητας της ιδιότητας του.

Πως να προετοιμαστείτε για τη συμμόρφωση με τον κανονισμό DORA

Μπορείτε να προετοιμάσετε τον οργανισμός σας για να ανταποκρίνεται στις απαιτήσεις του κανονισμού DORA με διάφορους τρόπους, όπως η διενέργεια ανάλυσης κενών του DORA, ο εντοπισμός κρίσιμης σημασίας τρίτων παρόχων και η αξιολόγηση του τρέχοντος σχεδίου σας όσον αφορά την αντιμετώπιση περιστατικών.

Διεξαγωγή ανάλυσης κενών DORA

Για να προσδιορίσετε όλα τα κενά σε όλα τα συστήματα ΤΠΕ, καλό είναι ο οργανισμός σας να εκτελέσει μία ανάλυση κενών σε συνάρτηση με τον κανονισμό DORA. Μπορείτε να αξιολογήσετε τις τρέχουσες πρακτικές σας και να τις φέρετε σε αντιπαράθεση με τις απαιτήσεις του DORA για να εντοπίσετε αποτελεσματικότερα τυχόν τομείς που ο οργανισμός σας πρέπει να παρουσιάσει βελτίωση για να αποδείξει τη συμμόρφωση του με τις νέες απαιτήσεις. Με βάση τα αποτελέσματα της ανάλυσης κενών DORA, ενδέχεται να χρειαστεί να δημιουργήσετε ένα σχέδιο δράσης και αποκατάστασης για την αντιμετώπιση τυχόν κενών στον οργανισμό σας. Για παράδειγμα, αν η ανάλυση κενών δείξει ότι ο οργανισμός σας δεν συμμετέχει στην ανταλλαγή πληροφοριών, θα πρέπει να προσδιορίσετε δράσεις και να καταρτίσετε ένα χρονοδιάγραμμα για να διασφαλίσετε ότι ο οργανισμός σας συμμορφώνεται με τον κανονισμό DORA.

Προσδιορισμός κρίσιμων τρίτων παρόχων ΤΠΕ

Ο οργανισμός σας πρέπει να προσδιορίσει αν συνεργάζεται με «κρίσιμους» τρίτους παρόχους ΤΠΕ, προσδιορίζοντας όλα τα χαρακτηριστικά που καθορίζουν αυτή την κατηγοριοποίηση. Αν χρησιμοποιείτε οποιουσδήποτε τρίτους παρόχους υπηρεσιών cloud (CSP), η ομάδα ασφαλείας σας πρέπει να βεβαιωθεί ότι οι εν λόγω προμηθευτές συμμορφώνονται επίσης με τις απαιτήσεις του κανονισμού DORA και ότι υπάρχουν οι σχετικές συμβάσεις. Είναι σημαντικό να προσδιορίσετε ποιοι από τους τρίτους παρόχους υπηρεσιών που συνεργάζεστε εμπίπτουν στην κατηγορία των «κρίσιμης σημασίας», διότι ενδέχεται να χρειαστεί να δημιουργήσετε ομάδες και να τροποποιήσετε το λογισμικό για να διασφαλίσετε τη συμμόρφωση με τον κανονισμό DORA.

Αξιολογήστε το τρέχον σχέδιο αντιμετώπισης συμβάντων

Ένα σχέδιο αντιμετώπισης περιστατικών αναθέτει αρμοδιότητες και παρέχει διαδικασίες που πρέπει να ακολουθήσουν οι υπάλληλοι ενός οργανισμού σε περίπτωση παραβίασης δεδομένων ή κυβερνοεπίθεσης. Έχοντας καθιερώσει ένα σχέδιο αντιμετώπισης περιστατικών, ο οργανισμός σας θα αποφύγει καταστάσεις πανικού αν κάτι πάει στραβά και θα είναι προετοιμασμένος να εντοπίσει, να αξιολογήσει, να αποκαταστήσει και να αποτρέψει επιθέσεις από το να επαναληφθούν. Αν από την άλλη υποθέσουμε ότι οργανισμός σας έχει ήδη καταστρώσει κάποιο τρέχον σχέδιο αντιμετώπισης περιστατικών, θα πρέπει να το επανεκτιμήσετε και να το επαναξιολογήσετε ώστε να είναι συμβατό με τον κανονισμό DORA. Κάντε έναν έλεγχο του τρέχοντος σχεδίου σας σε συνάρτηση με τις απαιτήσεις του DORA για να προσδιορίσετε κατά πόσον ο οργανισμός σας ακολουθεί συγκεκριμένες εντολές. Αν τεστάρετε το σχέδιο αντιμετώπισης περιστατικών σας προσομοιώνοντας μια παραβίαση δεδομένων και ανακαλύψετε ευπάθειες, θα πρέπει επίσης να τροποποιήσετε την εσωτερική διαδικασία δημιουργίας αναφορών ώστε να πληροίτε τα πρότυπα του κανονισμού DORA.

Τι συμβαίνει όταν οι επιχειρήσεις δεν συμμορφώνονται με τον DORA;

Αν μια χρηματοπιστωτική οντότητα δεν συμμορφώνεται με τον κανονισμό DORA, οι αρχές μπορούν να επιβάλουν πρόστιμα που φτάνουν έως και το 2% των ετήσιων παγκόσμιων εσόδων του οργανισμού. Και την ώρα που ο οργανισμός θα υποφέρει στο σύνολό του ως αποτέλεσμα της μη συμμόρφωσης με τον κανονισμό DORA, μεμονωμένα στελέχη ενδέχεται επίσης να λάβουν χρηματικό πρόστιμο που ενδέχεται να φτάσει έως και το ένα εκατομμύριο ευρώ. Για τυχόν «κρίσιμης σημασίας» τρίτους παρόχους ΤΠΕ που δεν συμμορφώνονται με τον κανονισμό DORA, το πρόστιμο μπορεί να φτάσει ακόμα και τα πέντε εκατομμύρια ευρώ.

Πως το KeeperPAM® μπορεί να σας βοηθήσει να τηρήσετε τη συμμόρφωση με τον κανονισμό DORA

Ο οργανισμός σας μπορεί να ενισχύσει την ασφάλεια του και να ανταποκριθεί σε ορισμένες σημαντικές απαιτήσεις συμμόρφωσης του κανονισμού DORA επενδύοντας σε μια λύση διαχείρισης προνομιακής πρόσβασης (Privileged Access Management – PAM) όπως το KeeperPAM®. Χρησιμοποιώντας το KeeperPAM®, ο οργανισμός σας θα είναι σε θέση να παρακολουθεί στενά και να διαχειρίζεται υπαλλήλους και συστήματα που χειρίζονται ευαίσθητα δεδομένα και κρίσιμους λογαριασμούς μειώνοντας σημαντικά τυχόν σφάλματα ή ευπάθειες που θα μπορούσαν να οδηγήσουν σε παραβιάσεις δεδομένων ή κυβερνοεπιθέσεις. Το KeeperPAM® μπορεί επίσης να βοηθήσει τους χρηματοπιστωτικούς οργανισμούς να ανταποκριθούν στην πρόκλησης της συμμόρφωσης με τον κανονισμό DORA, μειώνοντας την επιφάνεια επίθεσης, εξασφαλίζοντας ασφαλή πρόσβαση για εξουσιοδοτημένους χρήστες και επιτυγχάνοντας ολοκληρωμένο reporting για κάθε προνομιακό λογαριασμό.

Ζητήστε μία δοκιμαστική έκδοση του KeeperPAM® σήμερα για να διασφαλίσετε ότι ο οργανισμός σας είναι προετοιμασμένος για τις απαιτήσεις συμμόρφωσης του κανονισμού DORA και προστατευμένος με τα υψηλότερα επίπεδα προστασίας ευαίσθητων και κρίσιμης σημασίας δεδομένων.

Πηγή: Keeper Security

Η επένδυση σε μια ολοκληρωμένη λύση διαχείρισης IT είναι ο ασφαλέστερος και ταχύτερος τρόπος για τους παρόχους διαχειριζόμενων υπηρεσιών (MSP) και τις ομάδες IT να ενισχύσουν τις δυνατότητες διαχείρισης πληροφορικής τους. Η τεχνολογία αποτελεί θεμελιώδες στοιχείο όλων των σημερινών επιχειρήσεων και επομένως, η 100% διαθεσιμότητα της θεωρείται πλέον απαραίτητη. Η ομαλή διαχείριση της υποδομής πληροφορικής με βάση διάσπαρτα και αποσπασματικά εργαλεία ωστόσο δεν είναι εύκολη υπόθεση για τους τεχνικούς, ειδικά όταν έχουν παράλληλα να υπερασπιστούν την υποδομή ενάντια σε απειλές ασφαλείας, να διαχειριστούν συνεχή ζητήματα ανάκτησης δεδομένων και να ανταποκριθούν σε μια σταθερή ροή αιτημάτων υποστήριξης. Το Kaseya 365 σας δίνει τη δυνατότητα να διαχειρίζεστε, να προστατεύετε, να δημιουργείτε αντίγραφα ασφαλείας και να αυτοματοποιείτε τη διαχείριση της πληροφορικής και της κυβερνοασφαλείας σας.

Τι είναι το Kaseya 365;

Το Kaseya 365 προσφέρει έναν απρόσκοπτο τρόπο διαχείρισης, ασφάλειας, δημιουργίας αντιγράφων ασφαλείας και αυτοματοποίησης των τερματικών συσκευών σας (endpoints) από ένα ενιαίο περιβάλλον εργασίας, όλα τους διαθέσιμα μέσω μίας προσιτής συνδρομητικής υπηρεσίας. Με την ενοποίηση των παραπάνω τεσσάρων κρίσιμων λειτουργιών πληροφορικής σε μία υπηρεσία, το Kaseya 365 παρέχει στους επαγγελματίες πληροφορικής έναν αποτελεσματικό τρόπο παροχής υπηρεσιών πληροφορικής και διαχείρισης της υποδομής τους. Για παράδειγμα, ένας τεχνικός που εκτελεί συντήρηση ρουτίνας σε εκατοντάδες συσκευές μπορεί να αυτοματοποιεί τις ενημερώσεις, να παρακολουθεί την απόδοση και να διασφαλίζει την ομαλή λειτουργία των αντιγράφων ασφαλείας από μία ενιαία κονσόλα διαχείρισης.

Η πραγματική δύναμη του Kaseya 365 έγκειται στην ικανότητα αυτοματοποίησης και στις απρόσκοπτες ενσωματώσεις του. Στο βασικό συνδρομητικό πακέτο της πλατφόρμας με την ονομασία Kaseya IT Complete, το Kaseya 365 προσφέρει το ίδιο επίπεδο ολοκλήρωσης/ενσωμάτωσης για το οποίο είναι γνωστό το IT Complete. Την ώρα που οι λύσεις διαχείρισης τερματικών συσκευών, ασφάλειας και δημιουργίας αντιγράφων ασφαλείας ενσωματώνονται απρόσκοπτα, μπορείτε να επεκτείνετε το σύμπαν σας ανά πάσα στιγμή για να αξιοποιήσετε περισσότερα από 30 modules και τουλάχιστον 1.300 ενσωματώσεις που παρέχονται από το IT Complete. Η απεριόριστη αύξηση της αποδοτικότητας σας και η εξοικονόμηση κόστους είναι μόνο ένα κλικ μακριά.

Το Kaseya 365 διατίθεται σε δύο εκδόσεις, τις 365 Express και 365 Pro. Τα βασικά χαρακτηριστικά τους είναι τα παρακάτω:

- Απομακρυσμένη παρακολούθηση και διαχείριση (RMM): Κεντρική εποπτεία και έλεγχος τερματικών συσκευών με παρακολούθηση, συντήρηση και αντιμετώπιση προβλημάτων σε πραγματικό χρόνο.

- Διαχείριση επιδιορθώσεων: Αυτοματοποιεί τις ενημερώσεις λογισμικού και την εφαρμογή επιδιορθώσεων (patches) τόσο για το λειτουργικό σύστημα όσο και για εφαρμογές τρίτων για την εξάλειψη των ευπαθειών και τη διασφάλιση της συμμόρφωσης.

- Εντοπισμός απειλών και αντιμετώπιση για τερματικές συσκευές (EDR): Ολοκληρωμένη λύση εντοπισμού, ανάλυσης και αντιμετώπισης απειλών για την προστασία των τερματικών συσκευών από εξελιγμένες απειλές.

- Antivirus: Ισχυρή προστασία από κακόβουλο λογισμικό και ιούς με σάρωση σε πραγματικό χρόνο και αυτόματες ενημερώσεις.

- Εντοπισμός ransomware: Προηγμένοι αλγόριθμοι εντοπίζουν και εξουδετερώνουν επιθέσεις ransomware που βρίσκονται σε εξέλιξη, αποτρέποντας πιθανές εκτεταμένες ζημιές στον οργανισμό σας.

- Δημιουργία αντιγράφων ασφαλείας τερματικών συσκευών: Τακτικά, αυτοματοποιημένα αντίγραφα ασφαλείας για ταχεία ανάκτηση δεδομένων και επιχειρησιακή συνέχεια.

- Διαχειριζόμενος εντοπισμός και αντιμετώπιση απειλών (MDR): Ενισχυμένος εντοπισμός απειλών και αντιμετώπιση περιστατικών τα οποία διαχειρίζονται ειδικοί σε θέματα κυβερνοασφάλειας με έδρα τις ΗΠΑ, αποκλειστικά στην έκδοση 365 Pro.

Η αξία του Kaseya 365 για τους MSPs και τα τμήματα IT

Το Kaseya 365 σχεδιάστηκε για να προσφέρει απλότητα, αποδοτικότητα και προσιτές τιμές για τους MSPs και τα τμήματα ΙΤ. Η ενοποίηση όλων των παραπάνω κρίσιμων στοιχείων σε ένα ενιαίο, εύκολα διαχειρίσιμο συνδρομητικό πακέτο ελαχιστοποιεί την κόπωση από τη χρήση πολλών προϊόντων από διαφορετικούς προμηθευτές και απλοποιεί τη διαδικασία διαχείρισης. Αυτή η ενοποιημένη προσέγγιση επιτρέπει στους επαγγελματίες από τον κλάδο της πληροφορικής να επικεντρωθούν στα βασικά τους καθήκοντα χωρίς να πασχίζουν με πολλαπλά εργαλεία και πολλούς προμηθευτές.

Η αποτελεσματικότητα βρίσκεται στο επίκεντρο του Kaseya 365. Οι ισχυρές ενσωματώσεις ροής εργασιών και οι αυτοματισμοί του βελτιώνουν δραματικά την παραγωγικότητα των τεχνικών. Το Kaseya 365 όχι μόνο εξοικονομεί χρόνο αλλά μειώνει παράλληλα τον κίνδυνο σφαλμάτων, διασφαλίζοντας ότι οι εργασίες ολοκληρώνονται με ακρίβεια και ταχύτητα. Επιπλέον, το Kaseya 365 προσφέρει σημαντικά οφέλη στον εταιρικό προϋπολογισμό, εξοικονομώντας έως και 75% σε σύγκριση με τη χρήση ενός συνδυασμού ξεχωριστών λύσεων. Και για τους MSPs κάτι τέτοιο συχνά οδηγεί σε άμεση αύξηση του περιθωρίου κέρδους τους έως και κατά περίπου 37% λόγω της τεράστιας εξοικονόμησης κόστους σε σύγκριση με τις παραδοσιακές στοίβες λογισμικού διαχείρισης πληροφορικής.

Τα βασικά οφέλη του Kaseya 365 είναι τα εξής:

- Ενισχυμένη επιχειρησιακή αποδοτικότητα

- Βελτιωμένη ασφάλεια και συμμόρφωση

- Απλοποιημένη και εξορθολογισμένη διαχείριση και συντήρηση IT

- Εξοικονόμηση κόστους και βελτιστοποίηση πόρων

Ξεκινήστε με το Kaseya 365

Η εφαρμογή του Kaseya 365 στον οργανισμό σας είναι απλή. Ακολουθήστε αυτά τα βήματα:

- Αξιολογήστε τις ανάγκες σας: Προσδιορίστε τις συγκεκριμένες απαιτήσεις του περιβάλλοντος πληροφορικής σας.

- Επιλέξτε τη σωστή έκδοση: Αποφασίστε μεταξύ των 365 Express και 365 Pro με βάση τις ανάγκες σας.

- Προγραμματίστε την εγκατάσταση/ εφαρμογή: Αναπτύξτε μια στρατηγική εγκατάστασης/εφαρμογής που περιλαμβάνει χρονοδιαγράμματα και ορόσημα.

- Αξιοποιήστε τους τέσσερις βασικούς πυλώνες: Προσαρμόστε τις λύσεις ώστε να ανταποκρίνονται στις ανάγκες της επιχείρησής σας χρησιμοποιώντας τους πυλώνες διαχείρισης, ασφάλειας, δημιουργίας αντιγράφων ασφαλείας και αυτοματοποίησης.

- Εκπαιδεύστε την ομάδα σας: Βεβαιωθείτε ότι η ομάδα σας είναι καλά εκπαιδευμένη για να μεγιστοποιήσει τα οφέλη του Kaseya 365.

Βέλτιστες πρακτικές για την αξιοποίηση των τεσσάρων κύριων πυλώνων:

- Διαχείριση: Χρησιμοποιήστε παρακολούθηση σε πραγματικό χρόνο και λεπτομερείς αναφορές για πληροφορίες. Ενημερώστε τακτικά τις πολιτικές διαχείρισης ώστε να ευθυγραμμίζονται με τους οργανωτικούς στόχους.

- Ασφάλεια: Εφαρμόστε πολυεπίπεδη ασφάλεια με προστασία EDR, antivirus και ransomware. Διεξάγετε τακτικές επιθεωρήσεις ασφαλείας και αξιολογήσεις ευπαθειών.

- Δημιουργία αντιγράφων ασφαλείας: Προγραμματίστε αυτοματοποιημένες λήψεις αντιγράφων ασφαλείας για κρίσιμης σημασίας δεδομένα. Να δοκιμάζετε περιοδικά τα σχέδια ανάκτησης/ ανάκαμψης από καταστροφές για γρήγορη αποκατάσταση δεδομένων.

- Αυτοματοποίηση: Αυτοματοποιήστε επαναλαμβανόμενες εργασίες όπως η διαχείριση επιδιορθώσεων και η εγκατάσταση/ εφαρμογή λογισμικού. Δημιουργήστε προσαρμοσμένες ροές εργασίας ειδικά διαμορφωμένες για τις διαδικασίες πληροφορικής και τις επιχειρηματικές σας ανάγκες.

Συμβουλές για την προσαρμογή του Kaseya 365 ώστε να ανταποκρίνεται σε συγκεκριμένες επιχειρηματικές ανάγκες

- Προσαρμόστε την κονσόλα διαχείρισης: Προσαρμόστε την κονσόλα διαχείρισης του Kaseya 365 ώστε να εμφανίζει κρίσιμες ειδοποιήσεις, μετρήσεις απόδοσης και καταστάσεις ασφαλείας. Εφαρμόστε ελέγχους πρόσβασης βάσει ρόλων για τα μέλη της ομάδας.

- Αξιοποιήστε τις ενσωματώσεις: Συνδέστε το Kaseya 365 με άλλα εργαλεία και συστήματα που χρησιμοποιεί ο οργανισμός σας. Αξιοποιήστε τυχόν APIs για προσαρμοσμένες ενσωματώσεις και την κάλυψη συγκεκριμένων επιχειρηματικών αναγκών.

- Συνεχής βελτίωση: Εξετάζετε τακτικά τις διαδικασίες πληροφορικής για τον εντοπισμό βελτιώσεων που μπορείτε να προγραμματίσετε. Χρησιμοποιήστε τις πληροφορίες του Kaseya 365 για τη λήψη αποφάσεων βάσει δεδομένων και μείνετε ενημερωμένοι με τις τελευταίες λειτουργίες και ενημερώσεις.

Το μέλλον της διαχείρισης IT με το Kaseya 365

Οι αναδυόμενες τεχνολογίες όπως η τεχνητή νοημοσύνη (AI), η μηχανική εκμάθηση και η αυτοματοποίηση επηρεάζουν ήδη σε σημαντικό βαθμό τις επιχειρήσεις. Στην έκθεση «The Future of IT Survey Report 2024» της Kaseya ένα εντυπωσιακό 40% των εκπροσώπων οργανισμών δήλωσε ότι δίνει προτεραιότητα στις επενδύσεις στην αυτοματοποίηση IT, ένα 37% ότι επενδύει στην AI και στην μηχανική εκμάθηση και ένα 23% ότι εξετάζει και διερευνά το ChatGPT.

Στο σημερινό περιβάλλον, το Kaseya 365 σχεδιάστηκε για να βοηθήσει τους χρήστες να αξιοποιήσουν αυτές τις ανερχόμενες και αυξανόμενες τάσεις και να ανεβάσουν τη διαχείριση IT σε νέα επίπεδα αποδοτικότητας. Με 20 ενσωματωμένους προηγμένους αυτοματισμούς και απρόσκοπτη ενσωμάτωση, το Kaseya 365 φέρνει πρωτοφανή ταχύτητα, αποτελεσματικότητα και ακρίβεια στη διαχείριση της υποδομής πληροφορικής σας. Σας ενθαρρύνουμε να δοκιμάσετε το Kaseya 365 και να διαπιστώσετε από μόνοι σας για ποιον λόγο έχει κάνει τόσο ντόρο. Ανακαλύψτε από πρώτο χέρι πως μπορεί να μεταμορφώσει τη διαχείριση της υποδομής πληροφορικής σας, καθιστώντας τις επιχειρηματικές λειτουργίες σας αποτελεσματικότερες, ασφαλέστερες και οικονομικά αποδοτικότερες. Δοκιμάστε το Kaseya 365 σήμερα.

Πηγή: Kaseya

Κάθε Οκτώβριος, για τον κλάδο της κυβερνοασφάλειας είναι ο Μήνας Ευαισθητοποίησης για την Κυβερνοασφάλεια, μια διεθνή πρωτοβουλία που ξεκίνησε για πρώτη φορά το 2004 από την Εθνική Συμμαχία για την Κυβερνοασφάλεια και έχει σκοπό να ενημερώσει και να εκπαιδεύσει σχετικά με την ασφάλεια στο διαδίκτυο και να ενδυναμώσει άτομα και επιχειρήσεις να προστατεύουν τα δεδομένα τους από το κυβερνοέγκλημα. Τον φετινό Οκτώβριο, η Keeper Security πήγε αυτόν τον σημαντικό μήνα μνήμης ένα βήμα παραπέρα. Αποφασίσαμε ότι ήρθε η ώρα να περάσουμε από τη γνώση των ψηφιακών κινδύνων στη λήψη αποφασιστικών μέτρων για την αποτροπή επιζήμιων κυβερνοεπιθέσεων.

Η Keeper εγκαινίασε λοιπόν τον Μήνα Ενημέρωσης Δράσης για την Κυβερνοασφάλεια, προσκαλώντας άτομα και οργανισμούς να λάβουν άμεσα, εφαρμόσιμα μέτρα για την ασφάλεια της ψηφιακής τους ζωής, με μια νέα δράση να ανακοινώνεται κάθε εβδομάδα για την ενίσχυση της διαδικτυακής ασφάλειας. Στην Keeper, είναι κατανοητό ότι οποιοδήποτε βήμα εκτός της ζώνης άνεσής σας αποτελεί πρόκληση, τόσο στον διαδικτυακό όσο και στον πραγματικό κόσμο. Έτσι, ξεκινήσαμε αυτή τη συναρπαστική προσπάθεια με κάποια δική μας δράση, πηγαίνοντας την ομάδα μας στο Lemont Quarries Adventure Park έξω από το Σικάγο, όπου αντιμετωπίσαμε μερικές σοβαρές προκλήσεις, όπως έναν ψηλό βραχώδη τοίχο και μια πίστα με σχοινιά.

Ενθουσιαστήκαμε, πονέσαμε και βρεθήκαμε αντιμέτωποι με τους φόβους μας αλλά ελπίζουμε οι ενέργειές μας να σας ενθαρρύνουν να αναλάβετε δράση και στη ψηφιακή σας ζωή!

Δράση #1: Χρησιμοποιήστε ισχυρούς κωδικούς πρόσβασης και έναν διαχειριστή κωδικών πρόσβασης

Το πρώτο βήμα προς την πραγματική ασφάλεια: ισχυροί, μοναδικοί κωδικοί πρόσβασης και ένας αξιόπιστος διαχειριστής κωδικών πρόσβασης για την προστασία τους. Οι αδύναμοι, επαναχρησιμοποιούμενοι κωδικοί πρόσβασης παραμένουν ένα κρίσιμης σημασίας τρωτό σημείο και είναι από τα ευκολότερα σημεία εισόδου για τους χάκερ. Οι ισχυροί κωδικοί πρόσβασης είναι η πρώτη γραμμή άμυνας στον κυβερνοχώρο και η δημιουργία τους δεν ήταν ποτέ ευκολότερη – ή και σημαντικότερη.

Ένας ισχυρός κωδικός πρόσβασης θα πρέπει να έχει μήκος τουλάχιστον 16 χαρακτήρες, να περιέχει έναν συνδυασμό κεφαλαίων και πεζών γραμμάτων, αριθμών και ειδικών χαρακτήρων και να μην περιλαμβάνει πληροφορίες που καθιστούν εύκολο για κάποιον να τις μαντέψει, όπως είναι η ονομασία σας, η πόλη ή το όνομα του κατοικίδιου ζώου σας. Τέτοια απλά αλλά αποτελεσματικά μέτρα μπορούν να αποτρέψουν τη μη εξουσιοδοτημένη πρόσβαση, τις παραβιάσεις δεδομένων και τα οδυνηρά επακόλουθα της κλοπής ταυτότητας. Το να θυμάστε όμως τέτοιους πολύπλοκους κωδικούς πρόσβασης ενδέχεται να αποτελεί πρόκληση, και εδώ είναι που μπορεί να βοηθήσει μία εφαρμογή διαχείρισης κωδικών πρόσβασης.

Ένας διαχειριστής κωδικών πρόσβασης απλοποιεί τη διαδικασία δημιουργίας και διαχείρισης μοναδικών, ισχυρών κωδικών πρόσβασης για κάθε λογαριασμό. Αποθηκεύοντας με ασφάλεια τους κωδικούς πρόσβασης σε ένα διατερματικά (απ’ άκρη σε άκρη) κρυπτογραφημένο θησαυροφυλάκιο, ένας διαχειριστής κωδικών πρόσβασης όπως ο Keeper όχι μόνο διευκολύνει τη σύνδεση σε λογαριασμούς, αλλά διασφαλίζει επίσης ότι οι ευαίσθητες πληροφορίες σας παραμένουν μακριά από τους κυβερνοεγκληματίες.

Δράση #2: Μάθετε να εντοπίζετε τις απάτες phishing

Για να εντοπίσουν τις απάτες ηλεκτρονικού ψαρέματος (phishing), θα πρέπει να είστε προσεκτικοί σε μη αναμενόμενα αιτήματα για ευαίσθητες πληροφορίες, να εξετάζεται προσεκτικά τα στοιχεία του αποστολέα για τυχόν ανεπαίσθητες ασυνέπειες στη διεύθυνση ηλεκτρονικού ταχυδρομείου και στη διεύθυνση URL, να αποφεύγεται να κάνετε κλικ σε ανεπιθύμητους ή άγνωστους συνδέσμους ή συνημμένα αρχεία και να επαληθεύετε τυχόν αιτήματα με την πηγή χρησιμοποιώντας ένα διαφορετικό κανάλι επικοινωνίας. Ο ανθρώπινος παράγοντας συχνά αποτελεί τον πιο αδύναμο κρίκο στην αλυσίδα της επίθεσης, πράγμα που υπογραμμίζει την ανάγκη να διεξάγονται τακτικά σεμινάρια ενημέρωσης και εκπαίδευσης σε θέματα ασφάλειας από τους οργανισμούς, οι υπάλληλοι να ενθαρρύνονται να αναφέρουν ύποπτες επικοινωνίες και να πραγματοποιούνται προσομοιώσεις phishing για τη βελτίωση του εντοπισμού και της αντιμετώπισης.

Το 67% των ερωτηθέντων στην έκθεση Insight Report 2024 της Keeper Security αποκάλυψε ότι η εταιρεία τους αγωνίζεται να καταπολεμήσει τις επιθέσεις phishing, καθιστώντας τις συγκεκριμένες βέλτιστες πρακτικές όλο και κρισιμότερης σημασίας στο σημερινό τοπίο των κυβερνοαπειλών.

Το phishing σήμερα συγκαταλέγεται μεταξύ των δημοφιλέστερων φορέων απειλών στον κυβερνοχώρο και οι κυβερνοεγκληματίες χρησιμοποιούν ως όπλο την Τεχνητή Νοημοσύνη (AI) για να επιταχύνουν και να κλιμακώσουν αυτές τις κοινότυπες αλλά καταστροφικές επιθέσεις. Τα εργαλεία τεχνητής νοημοσύνης αυξάνουν την αληθοφάνεια και την αξιοπιστία των μηνυμάτων ηλεκτρικού ψαρέματος που αποσκοπούν στην εξαπάτηση και επιτρέπουν στους κυβερνοεγκληματίες να αναπτύσσουν τέτοιες απάτες ταχύτερα και υπό μεγαλύτερη κλίμακα. Σύμφωνα με το 84% των ερωτηθέντων στην έκθεση Insight Report 2024 της Keeper, το phishing και το smishing είναι πλέον πιο δύσκολο να εντοπιστούν με την αύξηση της δημοτικότητας των εργαλείων AI και το 42% προσδιόρισε το ενισχυμένο από τεχνητή νοημοσύνη phishing ως την κύρια ανησυχία του όσον αφορά την ασφάλεια AI.

Δράση #3: Ενεργοποίηση ελέγχου ταυτότητας πολλαπλών παραγόντων

Για την ενίσχυση της διαδικτυακής ασφάλειας και τον μετριασμό των κινδύνων στον κυβερνοχώρο απαιτούνται ισχυρές πρακτικές ελέγχου ταυτότητας, όπως η χρήση μοναδικών κωδικών πρόσβασης και η εφαρμογή ελέγχου ταυτότητας πολλαπλών παραγόντων (MFA). Ο MFA προσθέτει ένα κρίσιμης σημασίας πρόσθετο επίπεδο προστασίας, καθιστώντας δυσκολότερο για τους κακόβουλους φορείς να παραβιάσουν λογαριασμούς. Ακόμα και αν τα στοιχεία σύνδεσής παραβιαστούν, ένας κυβερνοεγκληματίας θα αδυνατούσε να παραβιάσει τον λογαριασμό σας χωρίς αυτό το πρόσθετο βήμα ελέγχου ταυτότητας. Ωστόσο, παρά τα αποδεδειγμένα οφέλη του, το MFA παραμένει ευρέως αναξιοποίητο τόσο από ιδιώτες όσο και από οργανισμούς και υπάρχουν πολλά παραδείγματα επιζήμιων παραβιάσεων υψηλού προφίλ εξαιτίας της απουσίας του.

Καθώς οι κυβερνοαπειλές αυξάνονται, ιδίως με τις επιθέσεις που βασίζονται σε τεχνητή νοημοσύνη (AI), ο έλεγχος ταυτότητας πολλαπλών παραγόντων (MFA) συμβάλει στην προστασία από αυτές τις εξελιγμένες επιθέσεις. Ο MFA διασφαλίζει ότι ακόμη και οι πλέον προηγμένες τεχνικές – όπως τα deepfakes ή τα παραβιασμένα διαπιστευτήρια – αντιμετωπίζουν πρόσθετα εμπόδια για Να εξασφαλιστεί η πρόσβαση. Το 36% των ερωτηθέντων στην έκθεση Insight Report 2024 της Keeper δήλωσαν ότι η τεχνολογία deepfake συγκαταλέγεται στους κορυφαίους ανερχόμενους φορείς επιθέσεων που βλέπουν από πρώτο χέρι στους οργανισμούς τους, υπογραμμίζοντας τη σημασία της αντιμετώπισης αυτής της απειλής.

Δράση #4: Ενημερώστε τακτικά το λογισμικό σας

Οι ενημερώσεις λογισμικού για λειτουργικά συστήματα και εφαρμογές αντιμετωπίζουν γνωστές ευπάθειες που μπορούν να αξιοποιηθούν από εγκληματίες του κυβερνοχώρου, μειώνοντας κατ’ αυτόν τον τρόπο τον κίνδυνο συνολικά στον κυβερνοχώρο. Οι επιδιορθώσεις ασφαλείας, οι οποίες διορθώνουν συγκεκριμένα ελαττώματα είναι ζωτικής σημασίας για την προστασία όλων των χρηστών. Στην έκθεση Insight Report 2024 της Keeper διαπιστώθηκε ότι το 92% των ηγετών πληροφορικής παγκοσμίως βρέθηκαν αντιμέτωποι με επιθέσεις που παρουσίασαν αυξητικές τάσεις σε ετήσια βάση, γεγονός που ενισχύει την ανάγκη λήψης προληπτικών μέτρων. Η ενεργοποίηση των αυτοματοποιημένων ενημερώσεων διασφαλίζει την άμεση εφαρμογή κρίσιμων επιδιορθώσεων, ελαχιστοποιώντας τον κίνδυνο παραβίασης.

Οι οργανισμοί καλούνται να δώσουν προτεραιότητα στη διαχείριση των επιδιορθώσεων, διασφαλίζοντας ότι οι ευπάθειες -ιδίως αυτές που αξιοποιούνται ενεργά- αντιμετωπίζονται άμεσα. Η ύπαρξη τεκμηριωμένων διαδικασιών εφαρμογής επιδιορθώσεων βάσει πρωτοκόλλων για κρίσιμες ενημερώσεις είναι ζωτικής σημασίας για την ελαχιστοποίηση της έκθεσης.

Να ασκείτε κυβερνοασφάλεια όλο το χρόνο

Πέρα από τον Μήνα Δράσης για την Κυβερνοασφάλεια, εμείς στην Keeper ενθαρρύνουμε τους ιδιώτες και τις επιχειρήσεις να ενημερώνονται και να λαμβάνουν προληπτικά μέτρα για την ενίσχυση της κυβερνοασφάλειας τους. Οι κυβερνοεγκληματίες εξακολουθούν να κλιμακώνουν τις επιθέσεις τους και απαιτείται ένας συνδυασμός εκπαίδευσης και προληπτικών μέτρων για να κρατηθούν μακριά. Εγγραφείτε στο ιστολόγιο της Keeper για να μάθετε περισσότερα για το πως να προστατεύσετε τον εαυτό σας και την επιχείρηση σας και ακολουθήστε μας στα μέσα κοινωνικής δικτύωσης για τακτικές συμβουλές, εκπαίδευση και νέα για την κυβερνοασφάλεια. Συνεργαζόμενοι, οι ενέργειές μας θα ενισχύσουν τη συλλογική μας άμυνα!

Πηγή: Keeper Security

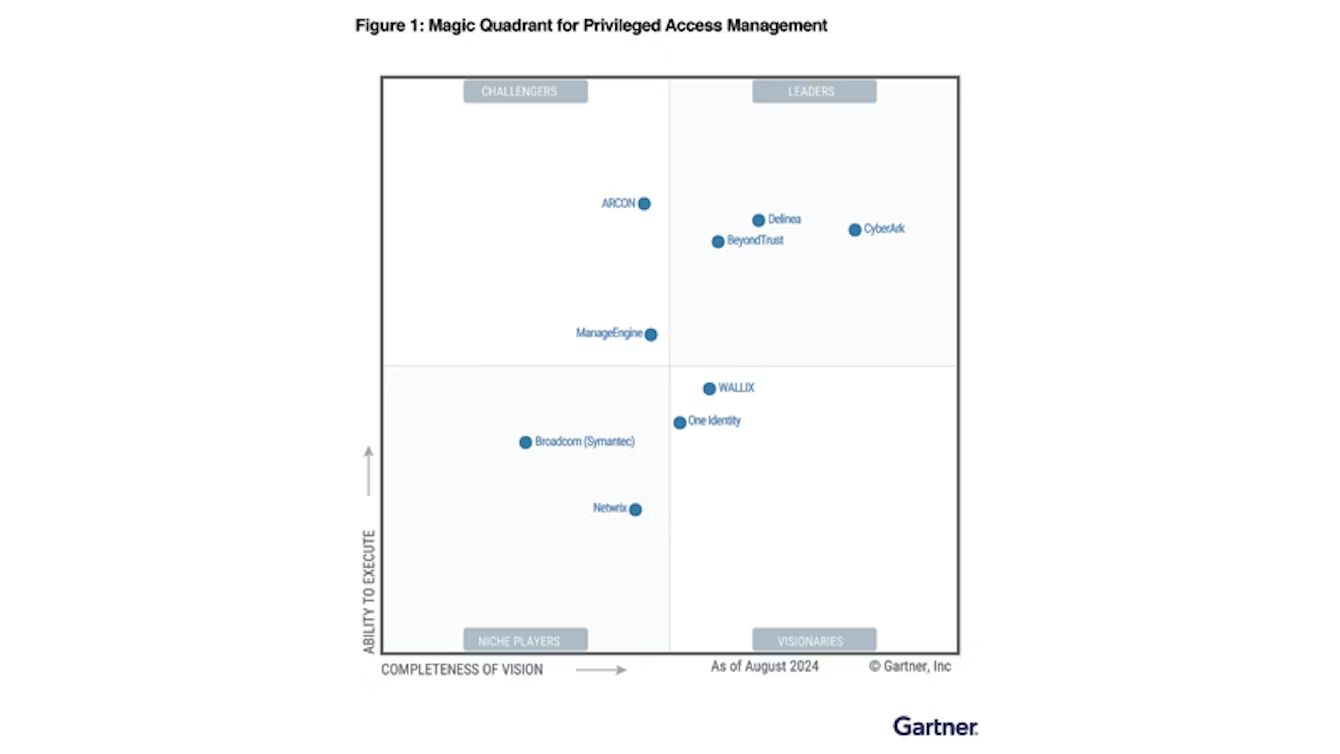

Για 6η συνεχόμενη φορά, η BeyondTrust αναγνωρίστηκε ως Leader στην έκθεση Gartner® Magic Quadrant™ για λύσεις PAM (Privileged Access Management).

Σύμφωνα με την Gartner: «Οι ηγέτες PAM (Privileged Access Management) παρέχουν ένα ολοκληρωμένο σύνολο εργαλείων για τη διαχείριση της προνομιακής πρόσβασης. Οι συγκεκριμένοι προμηθευτές έχουν επιτυχώς αποκτήσει μία σημαντική εγκατεστημένη πελατειακή βάση και ροή εσόδων και επιδεικνύουν υψηλές αξιολογήσεις βιωσιμότητας και ισχυρή αύξηση εσόδων. Οι ηγέτες παρουσιάζουν επίσης τεκμήρια ανώτερου οράματος και εκτέλεσης για τις αναμενόμενες απαιτήσεις που σχετίζονται με την τεχνολογία, τη μεθοδολογία ή τα μέσα παράδοσης. Οι ηγέτες συνήθως επιδεικνύουν ικανοποίηση των πελατών από τις δυνατότητες PAM ή/και τις σχετικές υπηρεσίες και υποστήριξη τους».

Οι ομάδες πληροφορικής, ασφάλειας και συμμόρφωσης θέλουν σήμερα λιγότερα εργαλεία και απαιτούν να μπορούν να κάνουν περισσότερα πράγματα με αυτά. Στο χώρο του Διαχείρισης της Προνομιακής Πρόσβασης (PAM), μόνο ένα μικρό υποσύνολο προμηθευτών παρέχει ευρεία και βαθιά κάλυψη την ώρα που παράλληλα εξακολουθούν να αναδεικνύονται σημαντικές νέες περιπτώσεις χρήσης. Επιπλέον, όπως έχουν αποδείξει οι σύγχρονες απειλές και παραβιάσεις που βασίζονται στην ταυτότητα, η διασφάλιση της προνομιακής πρόσβασης είναι απαραίτητη, αλλά πλέον δεν αρκεί.

Οι οργανισμοί που αποδεικνύονται επιτυχημένοι στην ασφάλεια ταυτότητας και στη διαχείριση της προνομιακής πρόσβασης οφείλουν πλέον να επεκταθούν πέρα από την παραδοσιακή κάλυψη PAM για να αντιμετωπίσουν τις όποιες διόδους προς τα προνόμια, οι οποίες ενδέχεται μάλιστα να είναι κρυφές και έμμεσες. Οι επιτιθέμενοι εκμεταλλεύονται τέτοια μονοπάτια για να κλιμακώσουν την πρόσβαση, να μετακινηθούν πλευρικά και να θέσουν σε κίνδυνο ταυτότητες και υποδομές.

Η BeyondTrust είναι ο παγκόσμιος ηγέτης της βιομηχανίας κυβερνοασφάλειας που προστατεύει όλες τις διαδρομές προς τα προνόμια, με μια προσέγγιση που είναι «ταυτοτητοκεντρική». Η πλατφόρμα της BeyondTrust παρέχει ολιστική ορατότητα, απλοποιημένη διαχείριση, έξυπνη προστασία και το πιο σύγχρονο επίπεδο ελέγχου PAM για την προστασία από όλες τις απειλές που βασίζονται στην ταυτότητα.

«Είμαστε αφοσιωμένοι στο να συνεχίσουμε να πρωτοπορούμε στον κλάδο και στον συγκεκριμένο τομέα, προωθώντας την καινοτομία και παρέχοντας εργαλεία που παρέχουν υψηλή αξία και προστασία ώστε οι πελάτες μας να έχουν τη δυνατότητα να παραμένουν πάντα μπροστά από τις ανερχόμενες απειλές. Πιστεύουμε ότι η αναγνώριση μας ως Leader στο Gartner® Magic Quadrant™ for Privileged Access Management για έκτη συνεχή χρονιά αντικατοπτρίζει τη δέσμευσή μας να παρέχουμε ολοκληρωμένες λύσεις που αντιμετωπίζουν τις εξελισσόμενες προκλήσεις στη διαχείριση της προνομιακής πρόσβασης και όλες τις διαδρομές προς τα προνόμια» δήλωσε η Janine Seebeck, CEO της BeyondTrust.

Πηγή: BeyondTrust

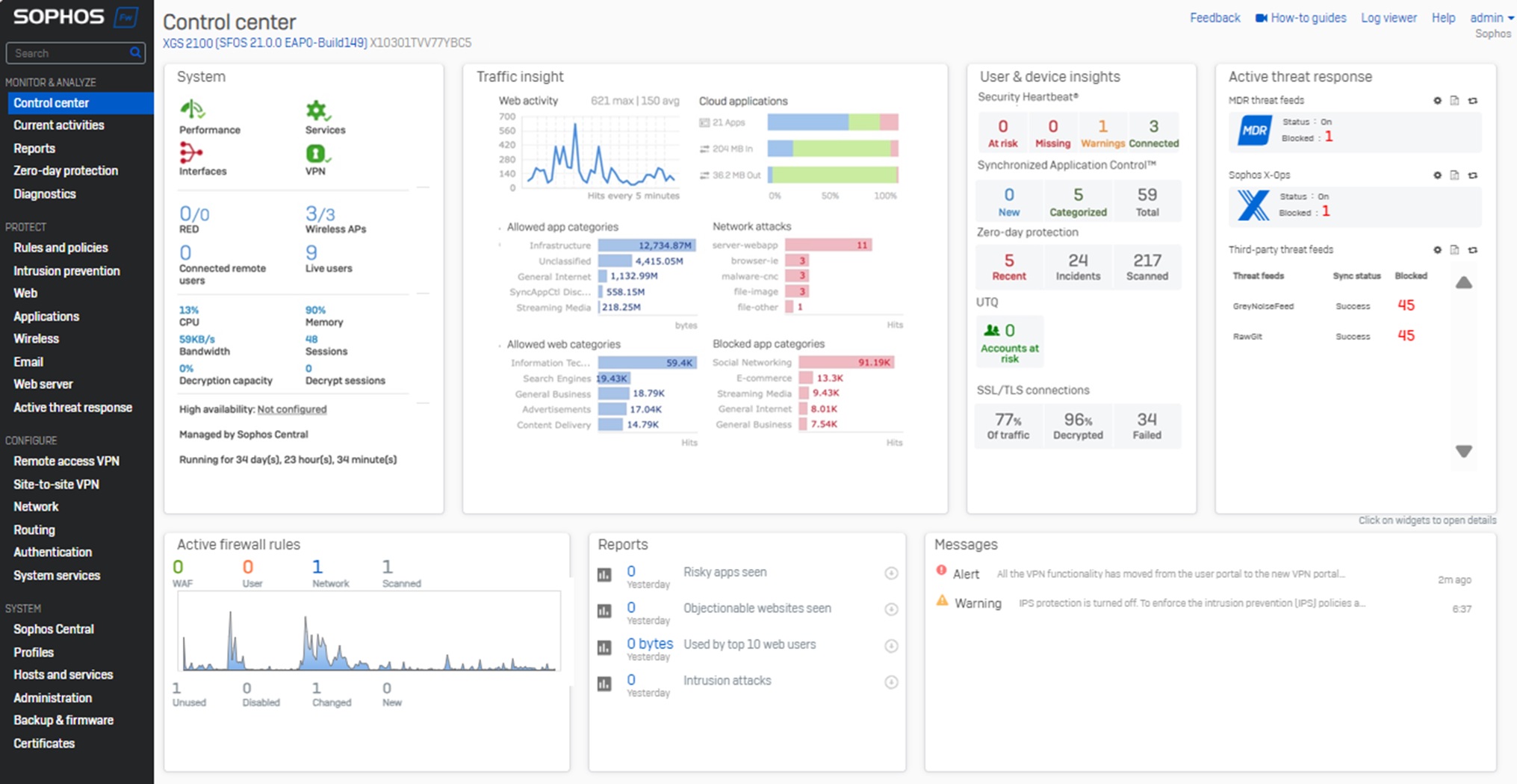

Για την Sophos, η ασφάλεια σας αποτελεί πρώτη προτεραιότητα. Η εταιρεία έχει επενδύσει πολλά για να καταστήσει το Sophos Firewall το πλέον ασφαλές τείχος προστασίας της αγοράς – και εξακολουθεί να εργάζεται για να το κάνει τον δυσκολότερο στόχο για τους κυβερνοεγκληματίες.

Για να ενισχύσει την στάση ασφαλείας σας, η Sophos σας ενθαρρύνει να επανεξετάζετε και να εφαρμόζετε τακτικά τις παρακάτω βέλτιστες πρακτικές σε όλη τη δικτυακή υποδομή σας, είτε διαθέτετε προϊόντα της Sophos είτε άλλου προμηθευτή.

Συνεχίστε το διάβασμα για τις πλήρεις οδηγίες ή κατεβάστε τον οδηγό «Βέλτιστες πρακτικές ενίσχυσης της ανθεκτικότητας του Sophos Firewall».

Διατηρήστε το υλικολογισμικό ενημερωμένο

Κάθε ενημέρωση του Sophos Firewall OS περιλαμβάνει σημαντικές βελτιώσεις ασφαλείας, συμπεριλαμβανομένης και της τελευταίας κυκλοφορίας, του Sophos Firewall v21.

Διασφαλίστε ότι το υλικολογισμικό σας είναι πάντα ενημερωμένο στην ενότητα Backup & Firmware > Firmware. Ελέγχετε τουλάχιστον μία φορά τον μήνα για ενημερώσεις υλικολογισμικού στο Sophos Central ή στην διαθέσιμη κονσόλα διαχείρισης σας. Μπορείτε εύκολα να προγραμματίσετε τις ενημερώσεις στο Sophos Central ώστε να εγκαθίστανται/ εφαρμόζονται κατά τη διάρκεια μίας χρονικής περιόδου που εξασφαλίζει την μικρότερη δυνατή διακοπή λειτουργίας.

Διαδικτυακοί οδηγοί:

Περιορισμός πρόσβασης υπηρεσιών συσκευής

Είναι εξαιρετικά σημαντικό να απενεργοποιήσετε τις μη απαραίτητες υπηρεσίες της διασύνδεσης WAN. Και πιο συγκεκριμένα, τις υπηρεσίες διαχείρισης HTTPS και SSH.

Για την απομακρυσμένη διαχείριση του τείχους προστασίας σας, το Sophos Central προσφέρει μια πολύ πιο ασφαλή λύση από την ενεργοποίηση της πρόσβασης διαχειριστή WAN. Εναλλακτικά, χρησιμοποιήστε το ZTNA για την απομακρυσμένη διαχείριση των δικτυακών συσκευών σας.

Ελέγξτε τον έλεγχο πρόσβασης των τοπικών υπηρεσιών σας στην ενότητα Administration > Device Access και βεβαιωθείτε ότι δεν έχουν επιλεγεί στοιχεία για το WAN Zone, εκτός και αν είναι απολύτως απαραίτητο:

Διαδικτυακοί οδηγοί:

Χρησιμοποιήστε ισχυρούς κωδικούς πρόσβασης, έλεγχο ταυτότητας πολλαπλών παραγόντων και πρόσβαση βάσει ρόλου

Ενεργοποιήστε τον έλεγχο ταυτότητας πολλαπλών παραγόντων ή τον κωδικό πρόσβασης μίας χρήσης (OTP) και επιβάλλετε ισχυρούς κωδικούς πρόσβασης, οι οποίοι θα προστατεύσουν το τείχος προστασίας σας από τη μη εξουσιοδοτημένη πρόσβαση – είτε από κλεμμένα διαπιστευτήρια είτε από απόπειρες παραβίασης τύπου «brute force».

Βεβαιωθείτε ότι οι ρυθμίσεις ασφαλείας της σύνδεσης σας έχουν ρυθμιστεί ώστε να εμποδίζουν τις επαναλαμβανόμενες ανεπιτυχείς προσπάθειες και να επιβάλλουν ισχυρούς κωδικούς πρόσβασης και CAPTCHA. Χρησιμοποιήστε επίσης ελέγχους πρόσβασης βάσει ρόλου για να περιορίσετε την έκθεση.

Διαδικτυακοί οδηγοί:

Ελαχιστοποίηση της πρόσβασης σε εσωτερικά συστήματα

Οποιαδήποτε συσκευή που εκτίθεται στο WAN μέσω κάποιου κανόνα NAT αυξάνει δυνητικά τον κίνδυνο. Υπό ιδανικά σενάρια, καμία συσκευή δεν πρέπει να εκτίθεται στο διαδίκτυο μέσω NAT ή εισερχόμενων συνδέσεων, συμπεριλαμβανομένων και των συσκευών IoT.

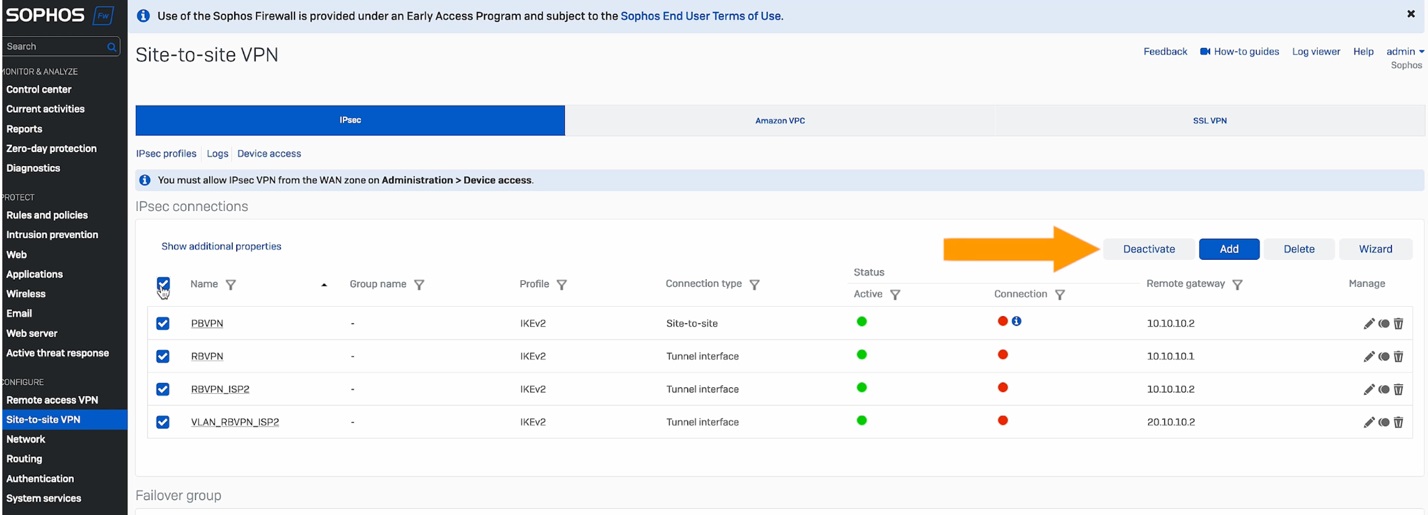

Ελέγχετε και επανεξετάζετε τακτικά όλους τους κανόνες του τείχους προστασίας και του NAT για να διασφαλίσετε ότι δεν είναι ενεργοποιημένη η πρόσβαση από WAN σε LAN ή η απομακρυσμένη πρόσβαση. Χρησιμοποιήστε ZTNA (ή ακόμα και VPN) για απομακρυσμένη διαχείριση και πρόσβαση σε εσωτερικά συστήματα – ΜΗΝ εκθέτετε τα συγκεκριμένα συστήματα, ειδικότερα την πρόσβαση Remote Desktop στο Διαδίκτυο.

Όσον αφορά τις συσκευές IoT, απενεργοποιήστε τυχόν συσκευές που δεν προσφέρουν υπηρεσία cloud proxy και απαιτούν απευθείας πρόσβαση μέσω NAT -τέτοιες συσκευές αποτελούν ιδανικούς στόχους για τους επιτιθέμενους.

Διαδικτυακοί οδηγοί:

Ενεργοποίηση κατάλληλης προστασίας

Προστατέψτε το δίκτυό σας από exploits εφαρμόζοντας έλεγχο TLS και IPS στην μη αξιόπιστη εισερχόμενη κυκλοφορία μέσω σχετικών κανόνων στο τείχος προστασίας. Ρυθμίστε την επιθεώρηση TLS και IPS και επωφεληθείτε από την εκφόρτωση αξιόπιστων εφαρμογών FastPath για να έχετε την καλύτερη δυνατή προστασία και απόδοση για το συγκεκριμένο περιβάλλον σας. Βεβαιωθείτε ότι δεν έχετε ορίσει διευρυμένους κανόνες τείχους προστασίας που επιτρέπουν συνδέσεις από ΟΠΟΙΟΔΗΠΟΤΕ σε ΟΠΟΙΟΔΗΠΟΤΕ.

Επίσης, προστατέψτε το δίκτυο σας τόσο από επιθέσεις DoS όσο και από επιθέσεις DDoS ρυθμίζοντας και ενεργοποιώντας την προστασία στην ενότητα Intrusion Prevention > DoS & spoof protection. Ενεργοποιήστε την πρόληψη spoof και εφαρμόστε επισημάνσεις-flags για όλους τους τύπους επιθέσεων DoS.

Αποκλείστε την κυκλοφορία/ κίνηση δεδομένων από περιοχές με τις οποίες δεν έχετε σχέση ή δεν συνεργάζεστε, ρυθμίζοντας έναν κανόνα τείχους προστασίας για τον αποκλεισμό της κυκλοφορίας που προέρχεται από ανεπιθύμητες χώρες ή περιοχές.

Βεβαιωθείτε ότι οι τροφοδοσίες πληροφοριών απειλών του Sophos X-Ops είναι ενεργοποιημένες για καταγραφή και απόρριψη υπό το Active Threat Protection.

Διαδικτυακοί οδηγοί:

Ενεργοποίηση συναγερμών και ειδοποιήσεων

Το Sophos Firewall μπορεί να ρυθμιστεί ώστε να ειδοποιεί τους διαχειριστές για συμβάντα που παράγονται από το ίδιο το σύστημα. Οι διαχειριστές θα πρέπει να επανεξετάζουν τη λίστα συμβάντων και να ελέγχουν ότι παρακολουθούνται τα συμβάντα συστήματος και ασφάλειας για να διασφαλίσουν ότι οποιαδήποτε ζητήματα και συμβάντα μπορούν να αντιμετωπιστούν με άμεσο τρόπο.

Οι ειδοποιήσεις αποστέλλονται είτε μέσω ηλεκτρονικού ταχυδρομείου ή/και σε παγίδες SNMP. Για να ρυθμίσετε τις ειδοποιήσεις, μεταβείτε στην επιλογή Configure > System services και επιλέξτε την καρτέλα με τη λίστα Notifications.

Διαδικτυακοί οδηγοί:

Περισσότερες πληροφορίες

Ενημερωθείτε για το πως το Sophos Firewall είναι Secure By Design και συμβουλευτείτε την εκτεταμένη ηλεκτρονική τεκμηρίωση και τα how-to βίντεο για να αξιοποιήσετε στο έπακρο το Sophos Firewall.

Πηγή: Sophos

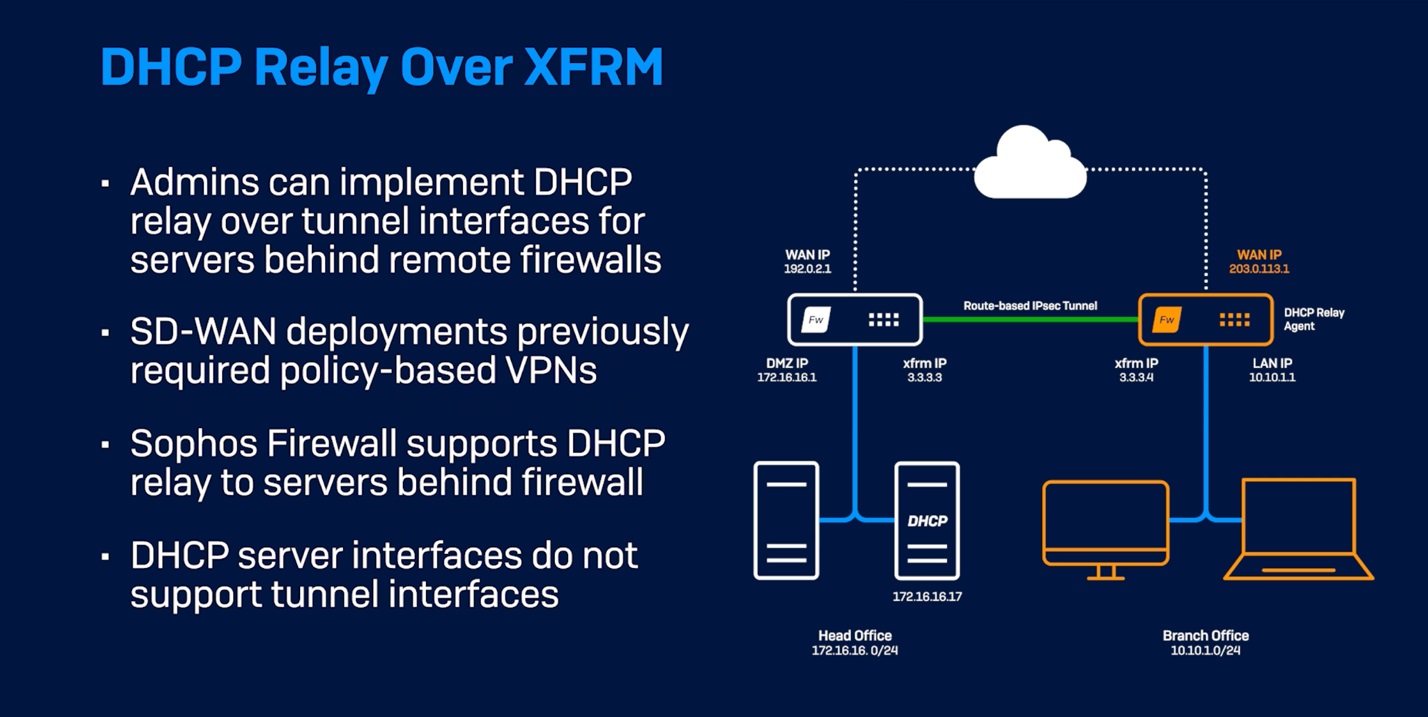

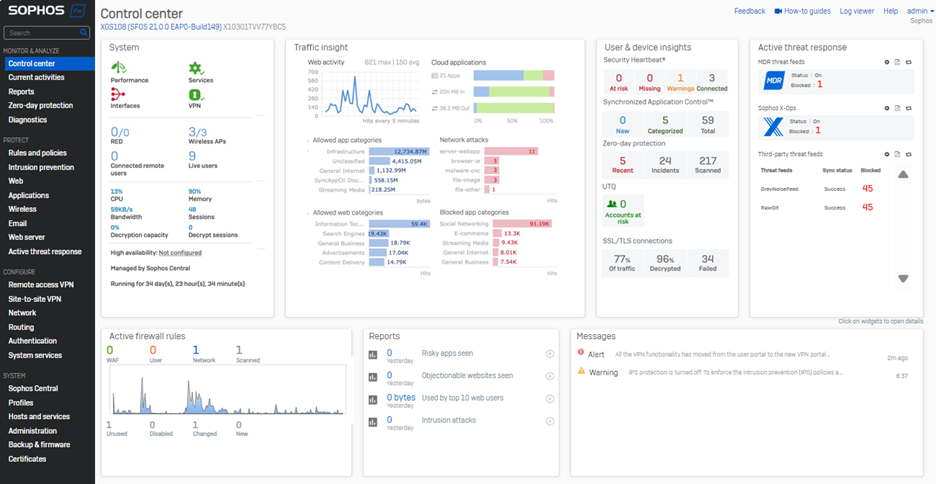

Μετά από ένα εξαιρετικά επιτυχημένο πρόγραμμα πρώϊμης πρόσβασης με εκατοντάδες συμμετέχοντες, η Sophos είναι στην ιδιαίτερα ευχάριστη θέση να ανακοινώσει τη διάθεση της πλέον σύγχρονης έκδοσης του Sophos Firewall, v21.

Το Sophos Firewall v21 ενισχύει την προστασία και την απόδοση, την επεκτασιμότητα και την ανθεκτικότητα και απλοποιεί τη διαχείριση με διάφορα χαρακτηριστικά που βελτιώνουν την ποιότητα ζωής των διαχειριστών και των χρηστών. Πρόκειται για μία δωρεάν αναβάθμιση για όλους τους υφιστάμενους πελάτες του Sophos Firewall και καθιστά την αναβάθμιση στα νέα 2ης γενιάς μοντέλα της σειράς XGS Series Desktop ευκολότερη.

Παρακολουθήστε το σύντομο βίντεο που ακολουθεί για να αποκτήσετε μία πρώτη εικόνα των νέων χαρακτηριστικών και δυνατοτήτων, κατεβάστε τον οδηγό «What’s New» ή διαβάστε παρακάτω για όλες τις λεπτομέρειες.

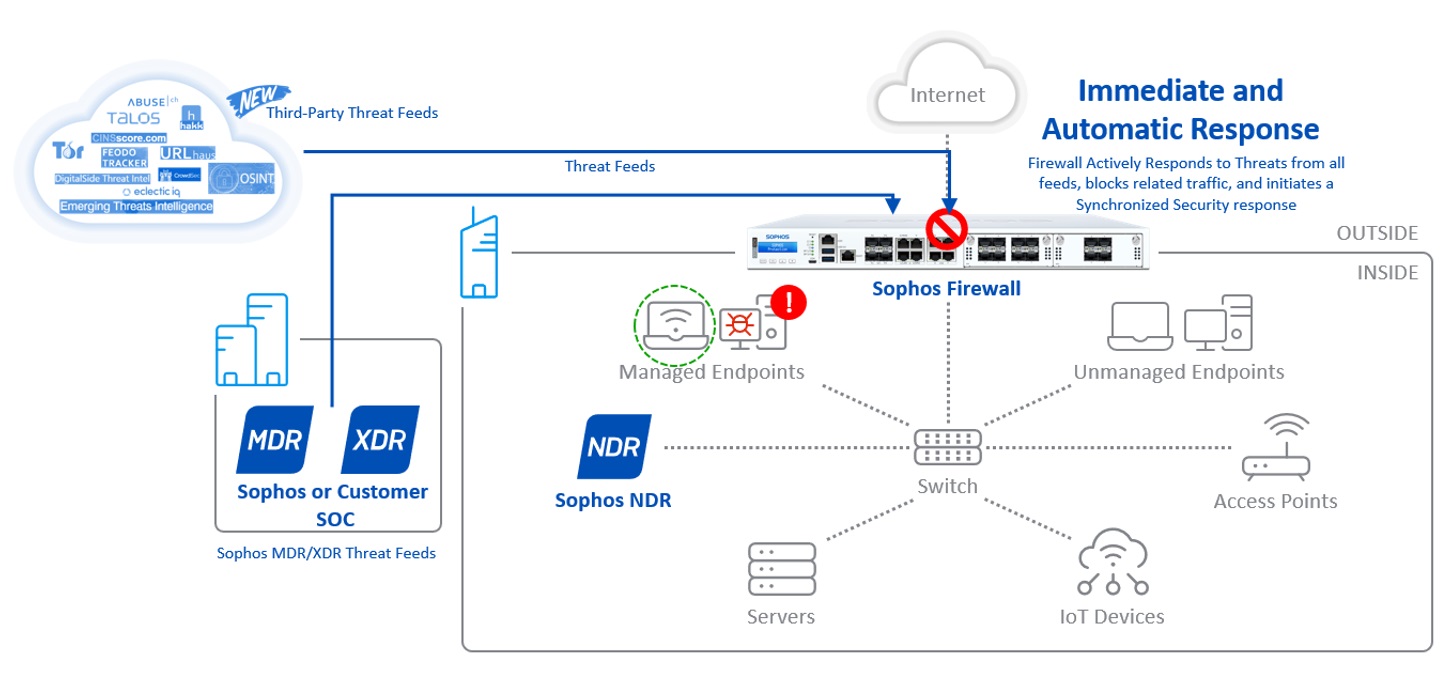

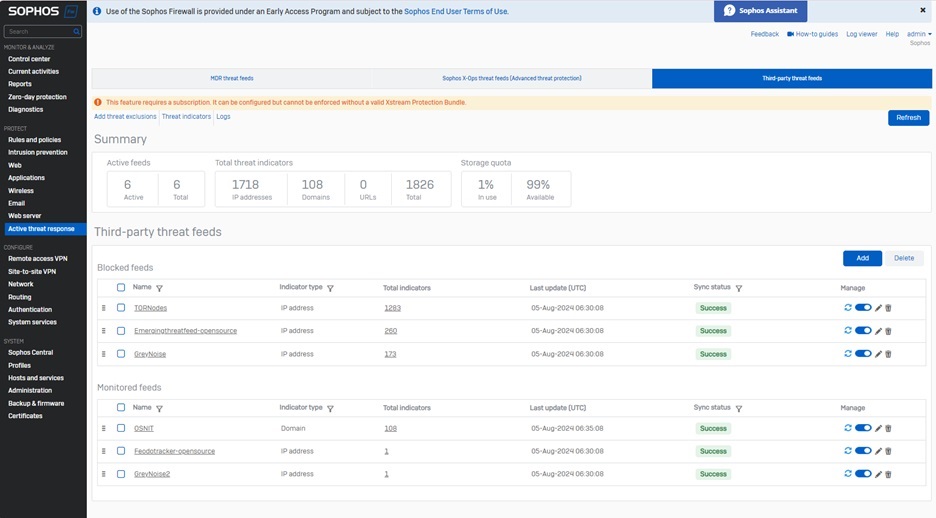

Active Threat Response με τροφοδοσία απειλών από τρίτους

- Η υπηρεσία Active Threat Response επεκτάθηκε για να υποστηρίζει τροφοδοσίες με πληροφορίες απειλών από τρίτα μέρη (third party threat feeds) καθιστώντας ευκολότερη την ενσωμάτωση με τρίτους προμηθευτές SoC, με MSPs και διάφορες κάθετες ή περιφερειακές πηγές πληροφόρησης απειλών.

- Η αυτοματοποιημένη αντιμετώπιση της Συγχρονισμένης Ασφάλειας (Synchronized Security) στις ενεργές απειλές επεκτάθηκε επίσης για να υποστηρίζει τροφοδοσίες απειλών τρίτων για την απομόνωση των συσκευών που έχουν τεθεί σε κίνδυνο και την αποτροπή της πλευρικής μετακίνησης.

Ενισχυμένη επεκτασιμότητα

- Οι εγκαταστάσεις υψηλής διαθεσιμότητας (HA) αποκτούν πρόσθετη ανθεκτικότητα και πιο απρόσκοπτες μεταβάσεις για μειωμένο χρόνο διακοπής λειτουργίας.

- Το IPsec VPN αποκτά βελτιωμένη διαχειρισιμότητα, διαμόρφωση και απόδοση βελτιωμένη έως και 3 φορές με τα νέα μοντέλα 2ης γενιάς XGS Desktop

- Οι βελτιώσεις διαδικτύου και πιστοποίησης ταυτότητας ενισχύουν επίσης την απόδοση και την επεκτασιμότητα

Απρόσκοπτη αναβάθμιση

- Υποστήριξη δημιουργίας αντιγράφων ασφαλείας «any-to-any» και επαναφορά για πρόσθετη ευελιξία κατά την αναβάθμιση στις πιο πρόσφατες συσκευές της σειράς XGS

- Υποστήριξη χαρτογράφησης θυρών για εύκολη αναβάθμιση σε συσκευή με διαφορετική διαμόρφωση θυρών

- Πραγματική εγκατάσταση και διαμόρφωση μηδενικού αγγίγματος από το Sophos Central

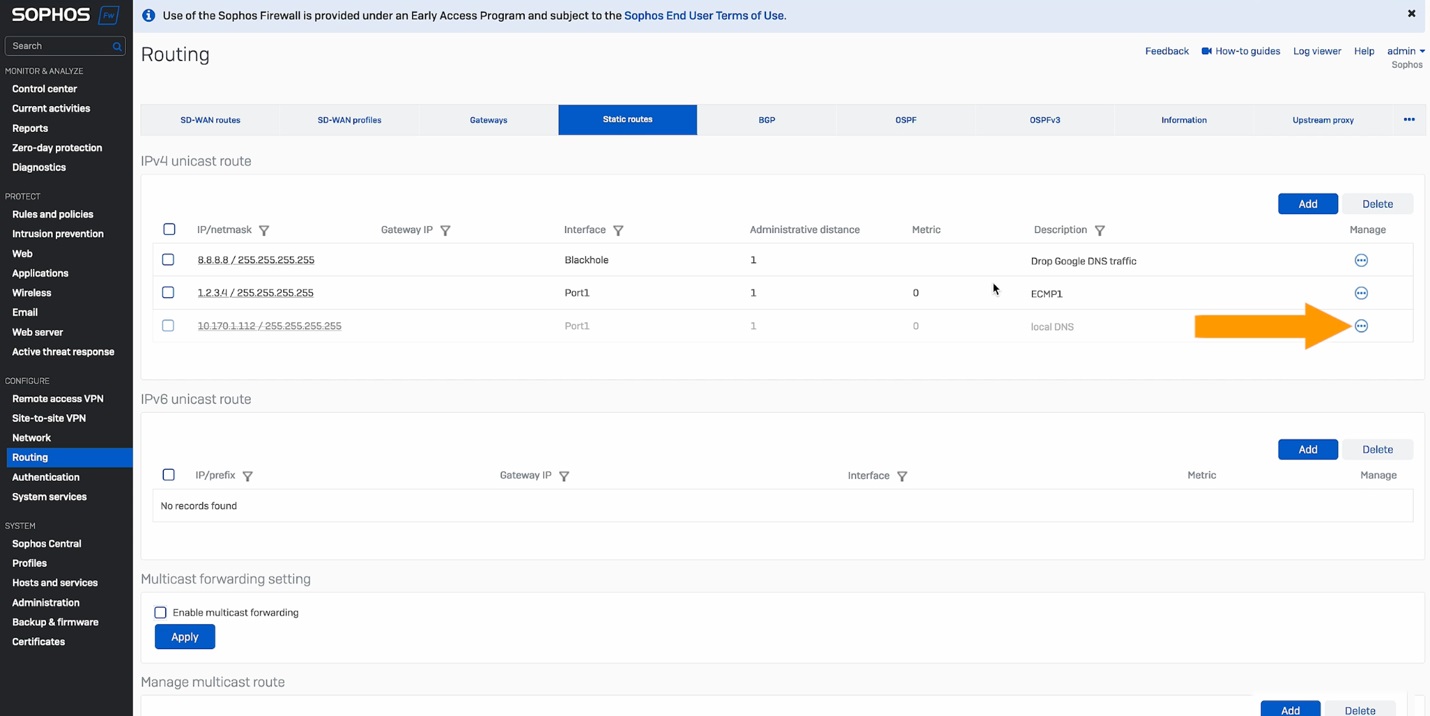

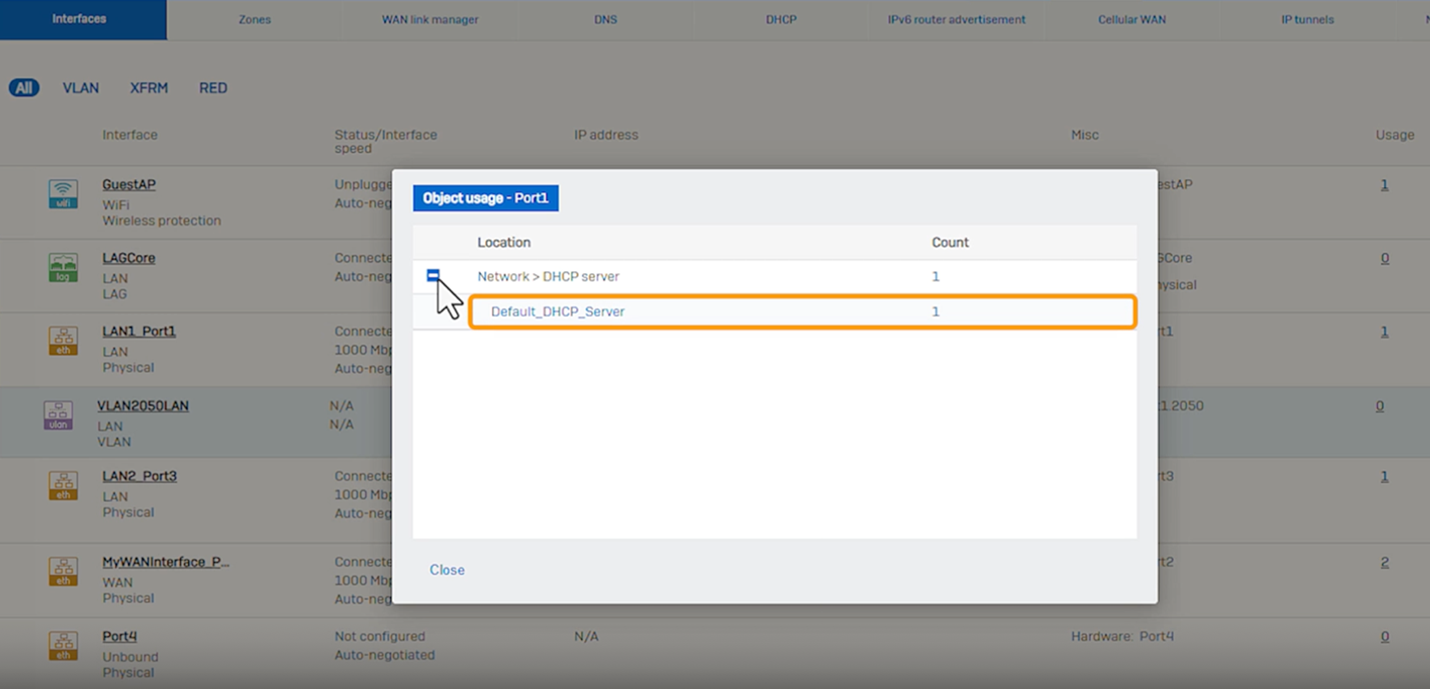

Απλοποιημένη διαχείριση

- Νέες και πολλαπλές βελτιώσεις της εμπειρίας χρήσης, συμπεριλαμβανομένης της συνολικής εμφάνισης και αίσθησης, των καρτών του Κέντρου Ελέγχου, καθώς και της βελτιστοποίησης της διαμόρφωσης VPN και στατικής διαδρομής (static route).

- Υποστήριξη πιστοποιητικού «Let’s Encrypt» σε πολλά σημεία του τείχους προστασίας

- Διευρυμένη ορατότητα δικτυακών αντικειμένων για να έχετε ακριβή εικόνα του που χρησιμοποιούνται

Πως να αποκτήσετε την έκδοση Sophos Firewall v21

Όπως συμβαίνει με κάθε νέα έκδοση του τείχους προστασίας, το Sophos Firewall v21 είναι μια δωρεάν αναβάθμιση για όλους τους αδειοδοτημένους πελάτες Sophos Firewall και θα πρέπει να εφαρμόζεται σε όλες τις υποστηριζόμενες συσκευές τείχους προστασίας το συντομότερο δυνατό. Αυτή η έκδοση δεν περιέχει μόνο σπουδαία χαρακτηριστικά και βελτιώσεις απόδοσης, αλλά και σημαντικές επιδιορθώσεις ασφαλείας.

Αυτή η έκδοση υλικολογισμικού θα ακολουθήσει την τυπική διαδικασία ενημέρωσης.

Λάβετε υπόψη σας ότι οι ενημερώσεις υλικολογισμικού του Sophos Firewall λαμβάνονται πλέον από το Sophos Central. Μάθετε όλες τις λεπτομέρειες εδώ ή ακολουθήστε τον παρακάτω γρήγορο οδηγό για να λάβετε την πιο πρόσφατη έκδοση υλικολογισμικού (firmware) v21 για το firewall σας:

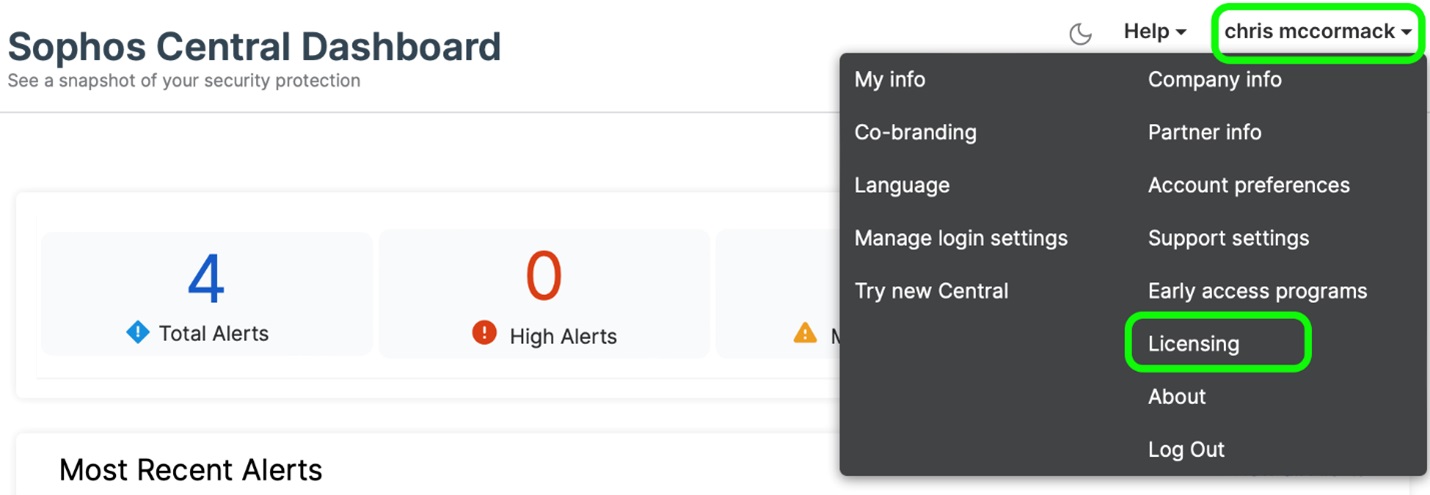

1.Συνδεθείτε στο λογαριασμό σας στο Sophos Central και επιλέξτε «Licensing» από το αναπτυσσόμενο μενού κάτω από το όνομα του λογαριασμού σας στην επάνω δεξιά πλευρά της κονσόλας.

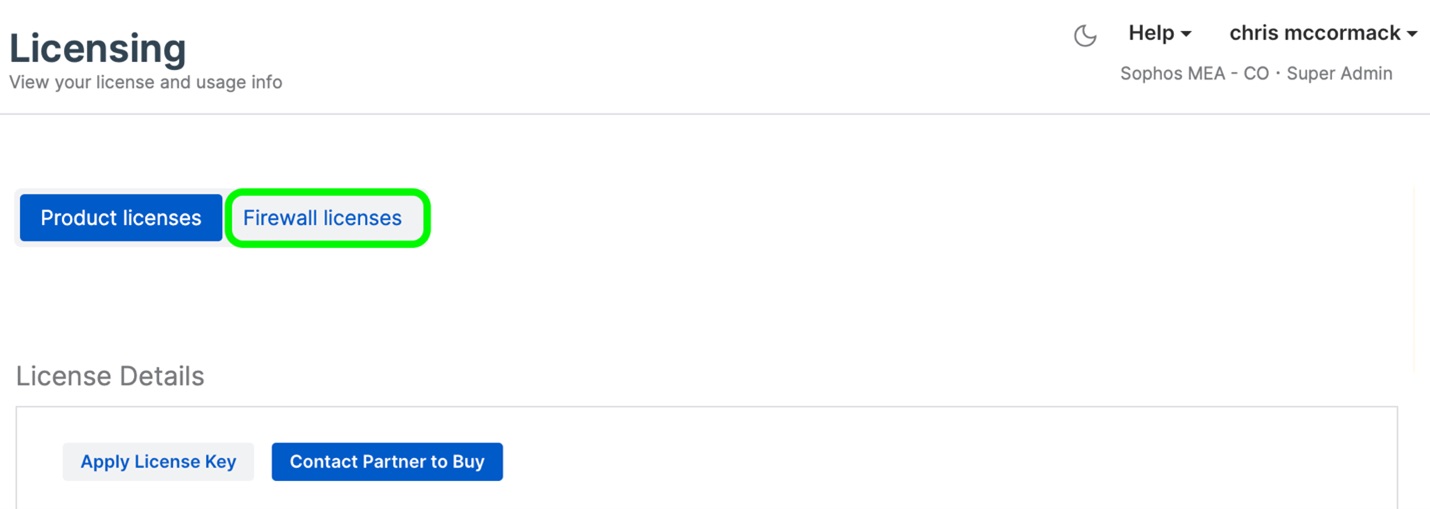

2.Επιλέξτε Firewall Licenses στο άνω αριστερό τμήμα της οθόνης

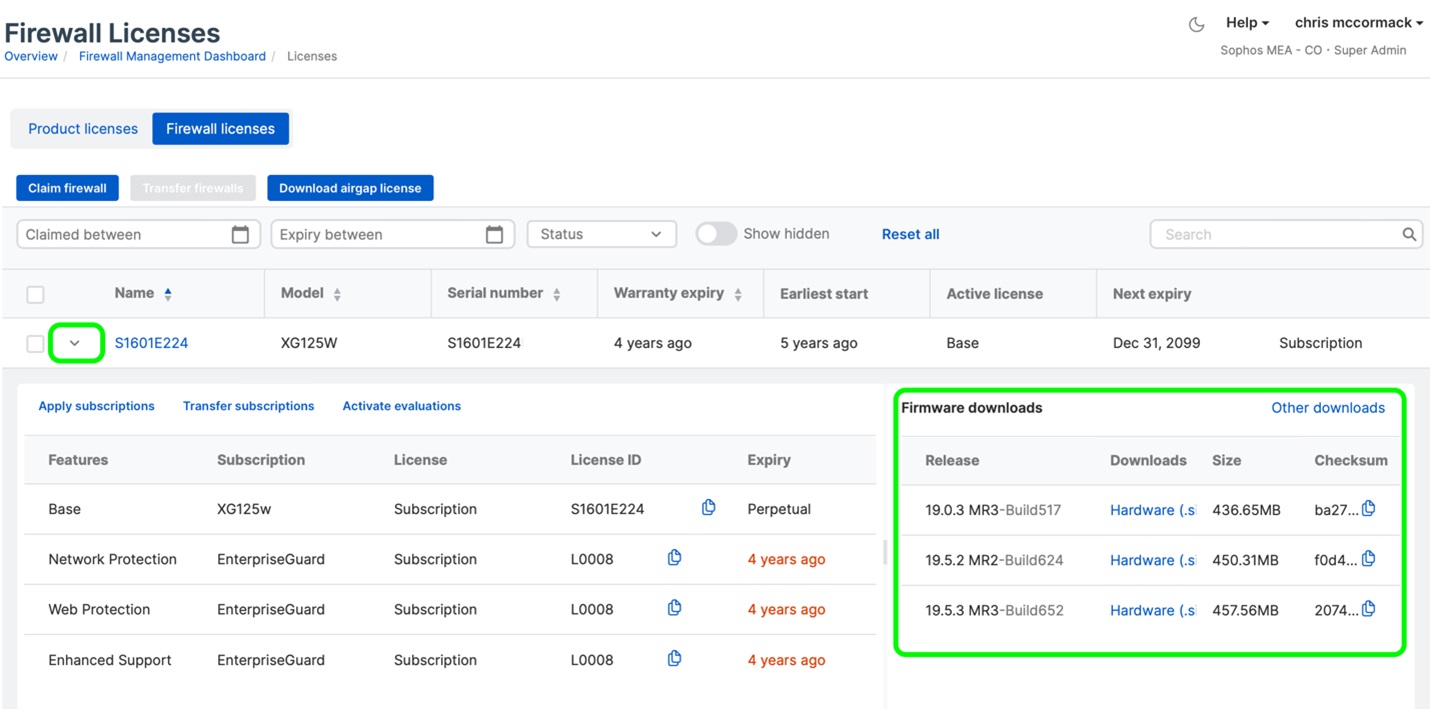

3.Επεκτείνετε την συσκευή τείχους προστασίας που ενδιαφέρεστε να αναβαθμίσετε κάνοντας κλικ στο «>» για να εμφανιστούν οι άδειες και οι ενημερώσεις υλικολογισμικού που είναι διαθέσιμες για αυτή τη συσκευή.

4.Κάντε κλικ στην έκδοση υλικολογισμικού που θέλετε να κατεβάσετε (λάβετε υπόψη σας ότι επί του παρόντος υπάρχει ένα πρόβλημα με τις λήψεις που λειτουργούν στον Safari, για αυτό χρησιμοποιήστε κάποιο άλλο πρόγραμμα περιήγησης, όπως τον Chrome).

5.Μπορείτε επίσης να κάνετε κλικ στην επιλογή «Other downloads» στο ίδιο πλαίσιο παραπάνω για να αποκτήσετε πρόσβαση σε προγράμματα αρχικής εγκατάστασης και ενημερώσεις υλικολογισμικού πλατφoρμών λογισμικού.

Το νέο υλικολογισμικό v21 θα κυκλοφορήσει σταδιακά για όλες τις συνδεδεμένες συσκευές τις επόμενες εβδομάδες. Θα εμφανιστεί μία ειδοποίηση τοπικά στη συσκευή σας ή στην κονσόλα διαχείρισης Sophos Central όταν η ενημέρωση είναι διαθέσιμη, επιτρέποντάς σας να προγραμματίσετε την ενημέρωση σύμφωνα με την κρίση σας.

Το Sophos Firewall v21 είναι μια πλήρως υποστηριζόμενη αναβάθμιση από οποιαδήποτε υποστηριζόμενη έκδοση υλικολογισμικού του Sophos Firewall.

ΣΗΜΕΙΩΣΗ: Το Sophos Firewall v21 ΔΕΝ υποστηρίζεται σε συσκευές της σειράς XG, οι οποίες πλησιάζουν στο τέλος της ζωής τους. Η αναβάθμιση του firewall της σειράς XG σε XGS είναι εύκολη – μην καθυστερείτε, αναβαθμίστε σήμερα!

Πηγή: Sophos

Η Sophos εξαγοράζει την εταιρεία Secureworks® για να επιταχύνει την ανάπτυξη και παροχή υπηρεσιών και τεχνολογιών κυβερνοασφάλειας, για ένα ασφαλέστερο ψηφιακό μέλλον για όλους τους οργανισμούς παγκοσμίως.

Δύο παγκόσμιοι ηγέτες στον τομέα της κυβερνοασφάλειας ενώνουν τις δυνάμεις τους για να επιταχύνουν την παροχή προηγμένων υπηρεσιών και τεχνολογιών κυβερνοασφάλειας για οργανισμούς όλων των μεγεθών σε όλο τον κόσμο.

Η Sophos ανακοίνωσε πρόσφατα ότι κατέληξε σε συμφωνία για την εξαγορά της Secureworks®, της εταιρείας που βρίσκεται πίσω από την ανάπτυξη του Taegis™, της ανοικτής πλατφόρμας MDR/XDR που βασίζεται σε SaaS και αναπτύχθηκε αξιοποιώντας περισσότερα από 20 χρόνια τεχνογνωσίας σε επιχειρήσεις ασφαλείας, πληροφοριών και έρευνας πάνω στις απειλές και περισσότερα από 20 χρόνια δεδομένων ανίχνευσης σε πραγματικές συνθήκες. Η εμπειρία και η φήμη της Sophos ως κορυφαίος πάροχος υπηρεσιών διαχείρισης ασφάλειας και ολοκληρωμένων προϊόντων ασφάλειας σε συνδυασμό με την τεχνογνωσία των επιχειρήσεων ασφάλειας της Secureworks που «μετουσιώνεται» στην πλατφόρμα Taegis, αναμένεται να προσφέρει περαιτέρω προηγμένες λύσεις MDR και XDR για τους πελάτες της Sophos.

Πέρα από την ολοκλήρωση της πλατφόρμας Taegis MDR/XDR με τις κορυφαίες δυνατότητες MDR της Sophos, η εταιρεία επίσης πρόκειται να αξιοποιήσει και να συνδυάσει πρόσθετες λύσεις της Secureworks για να παρέχει ένα ευρύτερο και ισχυρότερο χαρτοφυλάκιο προϊόντων και λύσεων ασφάλειας. Και αυτό θα περιλαμβάνει τη λύση εντοπισμού ταυτότητας και αντιμετώπισης απειλών (ITDR), τις δυνατότητες SIEM επόμενης γενιάς, την ασφάλεια επιχειρησιακής τεχνολογίας (OT) και την ενισχυμένη προτεραιοποίηση επικινδυνότητας ευπαθειών της Secureworks. Το εύρος του συνόλου του χαρτοφυλακίου θα παρέχει τον ταχύτερο χρόνο εντοπισμού, διερεύνησης και αντιμετώπισης απειλών ενώ το επίπεδο ορατότητας σε εγγενή και τρίτα εργαλεία θα προσφέρει βελτιωμένη απόδοση της επένδυσης για τους πελάτες της Sophos καθώς θα μπορούν να αξιοποιήσουν καλύτερα τις υπάρχουσες επενδύσεις τους.

«Η Secureworks προσφέρει μια καινοτόμο, κορυφαία στη βιομηχανία λύση με την πλατφόρμα Taegis XDR. Σε συνδυασμό με τις δικές μας λύσεις ασφαλείας και την ηγετική μας θέση στον χώρο του MDR, θα ενισχύσουμε τη συλλογική μας θέση στην αγορά και θα προσφέρουμε καλύτερα αποτελέσματα για οργανισμούς όλων των μεγεθών σε παγκόσμιο επίπεδο», δήλωσε ο Joe Levy, CEO της Sophos. «Η φημισμένη τεχνογνωσία της Secureworks στον τομέα της κυβερνοασφάλειας ευθυγραμμίζεται απόλυτα με την αποστολή μας να προστατεύουμε τους οργανισμούς από το κυβερνοέγκλημα παρέχοντας ισχυρά και διαισθητικά προϊόντα και υπηρεσίες. Αυτή η εξαγορά αποτελεί ένα σημαντικό βήμα ως προς τη δέσμευσή μας να οικοδομήσουμε ένα ασφαλέστερο ψηφιακό μέλλον για όλους» συμπλήρωσε ο κ. Joe Levy.