Νέα

Σύμφωνα με την περσινή έκθεση-έρευνα της Verizon για τις παραβιάσεις δεδομένων (Verizon Data Breach Investigations Report 2024, το 75% των κυβερνοεπιθέσεων περιλαμβάνουν την εκμετάλλευση παραβιασμένων προνομιακών διαπιστευτηρίων, γεγονός που καθιστά την προνομιακή πρόσβαση έναν από τους πλέον περιζήτητους φορείς επίθεσης. Επιπλέον, το 60% των οργανισμών αναφέρει τις εσωτερικές απειλές (π.χ. από υπαλλήλους με πρόσβαση σε εμπιστευτικές πληροφορίες) ως την κύρια αιτία παραβίασης δεδομένων (2023 Cybersecurity Insiders – Insider Threat Report) αναδεικνύοντας την κρίσιμη ανάγκη για την προστασία και την ενίσχυση της ασφάλειας των προνομιακών λογαριασμών έναντι τόσο των εξωτερικών όσο και των εσωτερικών απειλών.

Ωστόσο, η συντριπτική πλειονότητα των οργανισμών -μικρών και μεγάλων- δεν διαθέτει τις πλατφόρμες και τις διαδικασίες για την ασφάλεια των προνομιακών λογαριασμών κάθε χρήστη, σε κάθε συσκευή και από κάθε τοποθεσία. Σε αυτό το σημείο εισέρχεται στο παιχνίδι μια σύγχρονη λύση διαχείρισης της προνομιακής πρόσβασης (Privileged Access Management – PAM).

Η αυξανόμενη ανάγκη για σύγχρονη διαχείριση της προνομιακής πρόσβασης

Οι οργανισμοί που δεν εφαρμόζουν μια ισχυρή λύση PAM αντιμετωπίζουν σημαντικούς οικονομικούς και λειτουργικούς κινδύνους. Στην περσινή έκθεση (2024) της IBM για το κόστος των παραβιάσεων δεδομένων (2024 IBM Cost of a Data Breach Report) διαπιστώθηκε ότι το μέσο κόστος μιας παραβίασης αυξήθηκε στα $4,88 εκατομμύρια. Παράλληλα, το 80% των οργανισμών που έχουν αξιοποιούν μία λύση PAM στην υποδομή τους αναφέρουν ότι ο αριθμός των επιτυχών κυβερνοεπιθέσεων που σχετίζονται με την κλοπή και την κατάχρηση διαπιστευτηρίων είναι σημαντικά μειωμένος.

Με την αυξανόμενη πολυπλοκότητα των περιβαλλόντων IT, συμπεριλαμβανομένων των υβριδικών υποδομών νέφους, της υιοθέτησης των passkeys, των διαδικασιών DevOps και του απομακρυσμένου εργατικού δυναμικού, οι παλαιές λύσεις PAM συχνά αποτυγχάνουν να παρέχουν την απρόσκοπτη χρηστικότητα και ασφάλεια που απαιτούνται. Η σημερινή σύγχρονη υποδομή οφείλει να είναι προσβάσιμη ανά πάσα στιγμή, από οπουδήποτε στον κόσμο ενώ παράλληλα διατηρεί την πρόσβαση Just-In-Time (JIT), τη μηδενική εμπιστοσύνη και το ελάχιστο προνόμιο.

Παρουσιάζουμε το KeeperPAM: Μια πρωτοποριακή προσέγγιση για τη διαχείριση προνομιακών προσβάσεων

Η Keeper Security είναι στην ευχάριστη θέση να ανακοινώσει την επόμενη γενιά της πλατφόρμας διαχείρισης προνομιακής πρόσβασης, KeeperPAM, μια πατενταρισμένη cloud-native πλατφόρμα μηδενικής γνώσης. Το KeeperPAM επιτρέπει την απρόσκοπτη πρόσβαση σε υποδομές μέσω ενός ασφαλούς θησαυροφυλακίου. Έτσι, σας επιτρέπει να συνδεθείτε με αυθεντικοποίηση πολλαπλών παραγόντων (MFA) για πρόσβαση με ένα κλικ, χωρίς κωδικό πρόσβασης, σε διακομιστές, βάσεις δεδομένων, διαδικτυακές εφαρμογές και πλατφόρμες SaaS.

Σε αντίθεση με τις συμβατικές παλαιότερες λύσεις PAM, το KeeperPAM είναι μηδενικής γνώσης και μηδενικής εμπιστοσύνης, κάτι που σημαίνει ότι η λύση της Keeper Security δεν έχει πρόσβαση στο δίκτυο, στην υποδομή ή στα εταιρικά/εμπορικά ή άλλα μυστικά σας. Με μια ελαφριά, κιβωτιοποιημένη (containerized) πύλη, το KeeperPAM εξαλείφει την ανάγκη για agents και την οποιαδήποτε on-premises πολυπλοκότητα ενώ παράλληλα παρέχει πλήρη έλεγχο, καταγραφή συνεδριών και ευέλικτη πρόσβαση μέσω User Interface (UI), Command-Line Interface (CLI) ή απομονωμένης περιήγησης στο διαδίκτυο.

Οι μηχανικοί της Keeper είναι οι αρχικοί δημιουργοί του Apache Guacamole και ειδικοί στα πρωτόκολλα απομακρυσμένης συνεδρίας που βασίζονται σε προγράμματα περιήγησης καλύπτοντας τα SSH, RDP, VNC, HTTPS, MySQL, PostgreSQL, SQL Server και άλλα.

Τι κάνει το KeeperPAM πρωτοποριακό;

- Είναι cloud-native, και όχι προσαρμοσμένο στο cloud – Σε αντίθεση με παλαιότερους παρόχους PAM που έχουν προσαρμόσει ουσιαστικά on-premises προϊόντα στο cloud, το KeeperPAM σχεδιάστηκε από την αρχή για να είναι cloud-native, κλιμακούμενο και εύκολο να εγκατασταθεί και να αναπτυχθεί σε οποιοδήποτε περιβάλλον.

- Πρόσβαση πολλαπλών πρωτοκόλλων – Παρέχει άμεσες, χωρίς κωδικό πρόσβασης, συνεδρίες σε απομακρυσμένους διακομιστές, βάσεις δεδομένων και διαδικτυακές εφαρμογές – χωρίς να εκτίθενται διαπιστευτήρια ή να απαιτούνται αλλαγές στο τείχος προστασίας.

- Ασφάλεια μηδενικής εμπιστοσύνης και μηδενικής γνώσης – Με διατερματική (end-to-end) κρυπτογράφηση μηδενικής γνώσης, μόνο εσείς μπορείτε να αποκρυπτογραφήσετε τα δεδομένα και τις απομακρυσμένες συνεδρίες σας, εξασφαλίζοντας απόλυτο απόρρητο και ασφάλεια.

- Εγκατάσταση, εφαρμογή και ανάπτυξης δίχως να απαιτείται agent – Σε αντίθεση με τις παλαιότερες, συμβατικές λύσεις PAM που απαιτούν πολύπλοκες δικτυακές διαμορφώσεις, εικονικά ιδιωτικά δίκτυα (VPN) ή συσκευές στην υποδομή/εγκατάσταση κάθε οργανισμού, το KeeperPAM απλοποιεί την πρόσβαση με τη χρήση μιας ελαφριάς υπηρεσίας Keeper Gateway που εξαλείφει δικτυακές ευπάθειες και μειώνει σημαντικά τις όποιες επιβαρύνσεις στο τμήμα ΙΤ.

- Πλατφόρμα «όλα σε ένα» – Το KeeperPAM ενσωματώνει τη διαχείριση εταιρικών κωδικών πρόσβασης, τη διαχείριση μυστικών, τη διαχείριση προνομιακών συνεδριών, την απομόνωση απομακρυσμένων περιηγητών και τη δικτυακή πρόσβαση μηδενικής εμπιστοσύνης σε μια μοναδική και ενιαία λύση. Μπορείτε να επιλέξετε αν οι χρήστες έχουν μόνο μία άδεια επιχειρησιακής διαχείρισης των κωδικών πρόσβασης ή πλήρη άδεια PAM.

Με το KeeperPAM, οι επιχειρήσεις δεν χρειάζονται πλέον διαφορετικές πλατφόρμες κυβερνοασφάλειας «μονταρισμένες» μεταξύ τους που δημιουργούν προβλήματα και τις αφήνουν εκτεθειμένες. Η διαχείριση των πάντων γίνεται από μία ενιαία κονσόλα διαχείρισης και από μία οθόνη.

Βασικά οφέλη και δυνατότητες του KeeperPAM

Το KeeperPAM προσφέρει όλες τις λειτουργίες που χρειάζονται οι οργανισμοί για να προλαμβάνουν παραβιάσεις, να διασφαλίζουν τη συμμόρφωση τους και παράλληλα να επιτρέπουν την εύκολη και ασφαλή πρόσβαση στους πόρους τους.

Ορισμένες από τις βασικές δυνατότητες του περιλαμβάνουν:

- Διαχείριση κωδικών πρόσβασης – Προστατεύστε και διαχειριστείτε τους κωδικούς πρόσβασης, τα κλειδιά πρόσβασης και τα εμπιστευτικά αρχεία σας σε ένα θησαυροφυλάκιο μηδενικής γνώσης.

- Διαχείριση μυστικών – Προστατεύστε τα κλειδιά API, τη ροή εργασίας CI/CD και τα εργαλεία προγραμματιστών, εξαλείφοντας παράλληλα την άτακτη εξάπλωση των μυστικών και αφαιρώντας τα hard-coded διαπιστευτήρια από τον πηγαίο κώδικα.

- Διαχείριση συνεδριών – Παροχή απομακρυσμένης πρόσβασης χωρίς κωδικό πρόσβασης σε οποιονδήποτε πόρο χρησιμοποιώντας έναν περιηγητή Ιστού.

- Διαχείριση βάσεων δεδομένων – Ελέγξτε την πρόσβαση σε βάσεις δεδομένων, είτε στις εγκαταστάσεις σας (on-premises) είτε στο cloud, χρησιμοποιώντας διαδραστικές συνεδρίες UI, συνεδρίες CLI ή tunneling με τα αγαπημένα σας front-end εργαλεία.

- Απομόνωση remote browser – Κλειδώστε εσωτερικές web-based εφαρμογές, εφαρμογές cloud και πάνελ διαχείρισης αποτρέποντας παράλληλα τη διαρροή δεδομένων και ελέγχοντας τις συνεδρίες περιήγησης, με έλεγχο, καταγραφή συνεδριών και αυτόματη συμπλήρωση κωδικού πρόσβασης.

- Κονσόλα διαχείρισης – Διαχειριστείτε και εφαρμόστε το KeeperPAM σε χρήστες, ενσωματωθείτε με παρόχους ταυτότητας, παρακολουθήστε τη δραστηριότητα και καθορίστε πολιτικές επιβολής βάσει ρόλου.

- Κονσόλα ελέγχου – Ενορχηστρώστε και παρακολουθήστε τα διάφορα στοιχεία και τις δραστηριότητες που σχετίζονται με την προνομιακή πρόσβαση, τη διαχείριση συνεδριών, τις πολιτικές και τη ροή εργασιών.

Πως εφαρμόζεται/αναπτύσσεται το KeeperPAM;

Το KeeperPAM χρησιμοποιεί μια υπηρεσία πύλης μηδενικής εμπιστοσύνης για την πρόσβαση σε κάθε περιβάλλον. Δεν απαιτούνται ενημερώσεις στο τείχος προστασίας ή αλλαγές, επιτρέποντας έτσι την απρόσκοπτη, ασφαλή πρόσβαση χωρίς πολυπλοκότητα.

Υπάρχουν τρία απλά βήματα για την εγκατάσταση του KeeperPAM, η οποία διαρκεί λιγότερο από μία ώρα:

- Ανάπτυξη του θησαυροφυλακίου με το SSO σας και provision μέσω SCIM, SAML ή AD

- Καθορισμός πολιτικών

- Εγκατάσταση της Keeper Gateway στα περιβάλλοντα-στόχους

Η εφαρμογή/ανάπτυξη του KeeperPAM είναι γρήγορη, ευέλικτη και σχεδιασμένη για να κλιμακώνεται ανάλογα με τις ανάγκες του οργανισμού σας. Είτε πρόκειται για μικρή επιχείρηση είτε για μια μεγάλη, παγκόσμιας εμβέλειας επιχείρηση, η καινοτόμος cloud-native αρχιτεκτονική του KeeperPAM εξασφαλίζει ταχεία εφαρμογή και υλοποίηση με την ελάχιστη δυνατή επιβάρυνση για το τμήμα IT σας. Δεν απαιτούνται επαγγελματικές υπηρεσίες, σε αντίθεση με τις παλαιότερες πλατφόρμες PAM.

Το μέλλον του PAM είναι εδώ

Καθώς οι κυβερνοαπειλές εξακολουθούν να κλιμακώνονται και οι κανονιστικές απαιτήσεις γίνονται όλο και πιο αυστηρές, οι επιχειρήσεις χρειάζονται μια σύγχρονη λύση PAM που να είναι ασφαλής, κλιμακούμενη και απλή στην εγκατάσταση, εφαρμογή και ανάπτυξης της. Το KeeperPAM επαναπροσδιορίζει την ασφάλεια της προνομιακής πρόσβασης, εξαλείφοντας τις ξεπερασμένες αρχιτεκτονικές, μειώνοντας την πολυπλοκότητα και παρέχοντας μια ολοκληρωμένη, μηδενικής εμπιστοσύνης πλατφόρμα ασφάλειας.

Συνδυάζοντας τη διαχείριση εταιρικών κωδικών πρόσβασης, τη διαχείριση μυστικών, τη διαχείριση συνδέσεων, τη δικτυακή πρόσβαση μηδενικής εμπιστοσύνης και την απομόνωση των απομακρυσμένων προγραμμάτων περιήγησης σε ένα ενιαίο, εύχρηστο περιβάλλον εργασίας, το KeeperPAM δίνει τη δυνατότητα σε επιχειρήσεις όλων των μεγεθών να προλαμβάνουν τις παραβιάσεις, να βελτιώνουν τη συμμόρφωση και να απλοποιούν την ασφάλεια τους.

Είστε έτοιμοι να αναλάβετε τον έλεγχο της προνομιακής πρόσβασης και να εξαλείψετε τα μόνιμα προνόμια; Ζητήστε μια επίδειξη του KeeperPAM σήμερα.

Πηγή: Keeper Security

Η Sophos, παγκόσμιος ηγέτης καινοτόμων λύσεων ασφαλείας για την αντιμετώπιση κυβερνοεπιθέσεων, προχώρησε στη δημοσίευση της νέας της έκθεσης Sophos Active Adversary Report 2025, η οποία περιγράφει με λεπτομέρεια τη συμπεριφορά και τις τεχνικές που χρησιμοποίησαν επιτιθέμενοι σε περισσότερες από 400 περιπτώσεις διαχειριζόμενης ανίχνευσης και ανταπόκρισης ή MDR (Managed Detection and Response) και αντιμετώπισης συμβάντων ή IR (Incident Response) το έτος 2024. Στην έκθεση διαπιστώθηκε ότι ο κύριος τρόπος για να αποκτήσουν οι επιτιθέμενοι αρχική πρόσβαση στα δίκτυα (56% όλων των περιπτώσεων σε MDR και IR) ήταν η εκμετάλλευση εξωτερικών υπηρεσιών απομακρυσμένης πρόσβασης, συμπεριλαμβανομένων και συσκευών στα άκρα ή στις παρυφές του δικτύου, όπως είναι τείχη προστασίας (firewalls) και ιδιωτικά εικονικά δίκτυα (VPNS) αξιοποιώντας έγκυρα διαπιστευτήρια λογαριασμών.

Ο συνδυασμός εξωτερικών υπηρεσιών απομακρυσμένης πρόσβασης και έγκυρων λογαριασμών ευθυγραμμίζεται με τις κορυφαίες βασικές αιτίες των επιθέσεων. Για δεύτερη συνεχόμενη χρονιά, τα παραβιασμένα διαπιστευτήρια ήταν η υπ’ αριθμόν ένα βασική αιτία των επιθέσεων (στο 41% των περιπτώσεων), ακολουθούμενη από τις εκμεταλλεύσιμες ευπάθειες (21,79%) και τις επιθέσεις ωμής βίας (21,07%).

Κατανοώντας την ταχύτητα των επιθέσεων

Κατά την ανάλυση των ερευνών MDR και IR, η ομάδα Sophos X-Ops εξέτασε ειδικά τις περιπτώσεις του λυτρισμικού (ransomware), της εξαγωγής δεδομένων και του εκβιασμού δεδομένων για να προσδιορίσει πόσο γρήγορα οι επιτιθέμενοι προόδευαν σε κάθε στάδιο μίας επίθεσης εντός κάποιου οργανισμού. Σε αυτούς τους τρεις τύπους περιπτώσεων, ο μέσος χρόνος μεταξύ της έναρξης μιας επίθεσης και της εξαγωγής δεδομένων έφτασε να είναι μόλις 72,98 ώρες (3,04 ημέρες). Επιπλέον, ο χρόνος που μεσολάβησε από την εξαγωγή δεδομένων μέχρι τον εντοπισμό μίας επίθεσης ήταν μόλις 2,7 ώρες.

«Η παθητική ασφάλεια δεν επαρκεί πλέον. Την ώρα που η πρόληψη είναι απαραίτητη, η τάχιστη αντιμετώπιση είναι κρίσιμης σημασίας. Είναι απαραίτητο για τους οργανισμούς να παρακολουθούν ενεργά τα δίκτυα τους και να ενεργούν γρήγορα βάσει της παρατηρούμενης τηλεμετρίας. Οι συντονισμένες επιθέσεις από αντιπάλους που έχουν κίνητρο απαιτούν και συντονισμένη άμυνα. Για πολλούς οργανισμούς, αυτό σημαίνει ότι πρέπει να συνδυάσουν εξειδικευμένη επιχειρησιακή γνώση με εντοπισμό και αντιμετώπιση συμβάντων υπό την καθοδήγηση ειδικών. Η έκθεσή της Sophos επιβεβαίωσε επίσης ότι οι οργανισμοί με προληπτική παρακολούθηση καταφέρνουν να εντοπίσουν ταχύτερα τις επιθέσεις ταχύτερα και έχουν καλύτερα αποτελέσματα» δήλωσε ο John Shier, Field CISO της Sophos.

Άλλα βασικά ευρήματα από την έκθεση της Sophos, Active Adversary Report 2025:

- Οι επιτιθέμενοι μπορούν να πάρουν τον έλεγχο ενός συστήματος σε μόλις 11 ώρες: Ο μέσος χρόνος μεταξύ της αρχικής ενέργειας των επιτιθέμενων και της πρώτης (συχνά επιτυχημένης) απόπειρας παραβίασης του Active Directory (AD) -αναμφισβήτητα ένα από τα πιο σημαντικά περιουσιακά στοιχεία σε κάθε δίκτυο Windows – ήταν μόλις 11 ώρες. Σε περίπτωση επιτυχίας, οι επιτιθέμενοι είναι σε θέση να πάρουν τον έλεγχο του οργανισμού εύκολα.

- Κορυφαίες ομάδες ransomware σε περιπτώσεις της Sophos: Η συχνότερα εμφανιζόμενη ομάδα ransomware για το 2024 ήταν η Akira, ακολουθούμενη από τις Fog και LockBit (παρά την κατάρριψη της LockBit από πολλές κυβερνήσεις στις αρχές του έτους).

- Ο χρόνος παραμονής μειώθηκε σε μόλις 2 ημέρες: Συνολικά, ο χρόνος παραμονής -ο χρόνος από την έναρξη μιας επίθεσης μέχρι τον εντοπισμό της – μειώθηκε από τις 4 ημέρες σε μόλις 2 το 2024, κυρίως λόγω της προσθήκης υποθέσεων MDR στο σύνολο δεδομένων.

- Χρόνος παραμονής στις περιπτώσεις IR: Ο χρόνος παραμονής παρέμεινε σταθερός στις 4 ημέρες για τις επιθέσεις ransomware και στις 11,5 ημέρες για τις περιπτώσεις που δεν συμμετείχε ransomware.

- Χρόνος παραμονής σε περιπτώσεις MDR: Στις περιπτώσεις MDR, ο χρόνος παραμονής ήταν μόλις 3 ημέρες για τις περιπτώσεις ransomware και μόλις 1 ημέρα για τις περιπτώσεις που δεν υπήρχε ransomware, υποδηλώνοντας ότι οι ομάδες MDR ήταν σε θέση να εντοπίζουν και να ανταποκρίνονται ταχύτερα στις επιθέσεις.

- Οι ομάδες ransomware εργάζονται κατά τη διάρκεια της νύχτας: Το 2024, το 83% των ransomware binaries «ρίχνονταν» εκτός του τοπικού ωραρίου εργασίας των στόχων.

- Το πρωτόκολλο απομακρυσμένης επιφάνειας εργασίας συνεχίζει να κυριαρχεί: Το RDP εμπλέκεται στο 84% των περιπτώσεων MDR/IR, με αποτέλεσμα να αποτελεί το συχνότερα καταχραζόμενο εργαλείο της Microsoft.

Για να ενισχύσουν τις άμυνές τους, η Sophos συνιστά στις εταιρείες να κάνουν τα εξής:

- Να κλείσουν τις εκτεθειμένες θύρες RDP

- Να χρησιμοποιούν έλεγχο ταυτότητας πολλαπλών παραγόντων (MFA) ανθεκτικό στο ηλεκτρονικό ψάρεμα, όπου είναι δυνατόν

- Να επιδιορθώνουν έγκαιρα τα ευάλωτα συστήματα, δίνοντας ιδιαίτερη έμφαση στις συσκευές και στις υπηρεσίες που έχουν πρόσβαση στο διαδίκτυο

- Να εγκαταστήσουν/εφαρμόσουν άμυνες EDR ή MDR και να διασφαλίσουν ότι τα δίκτυα τους παρακολουθούνται προληπτικά 24 ώρες το 24ωρο

- Να καταστρώσουν ένα ολοκληρωμένο σχέδιο αντιμετώπισης συμβάντων/περιστατικών, το οποίο θα δοκιμάζουν και θα αξιολογούν τακτικά μέσω προσομοιώσεων ή ασκήσεων.

Διαβάστε την πλήρη έκθεση It Takes Two: The 2025 Sophos Active Adversary Report στην ιστοσελίδα Sophos.com.

Πηγή: Sophos

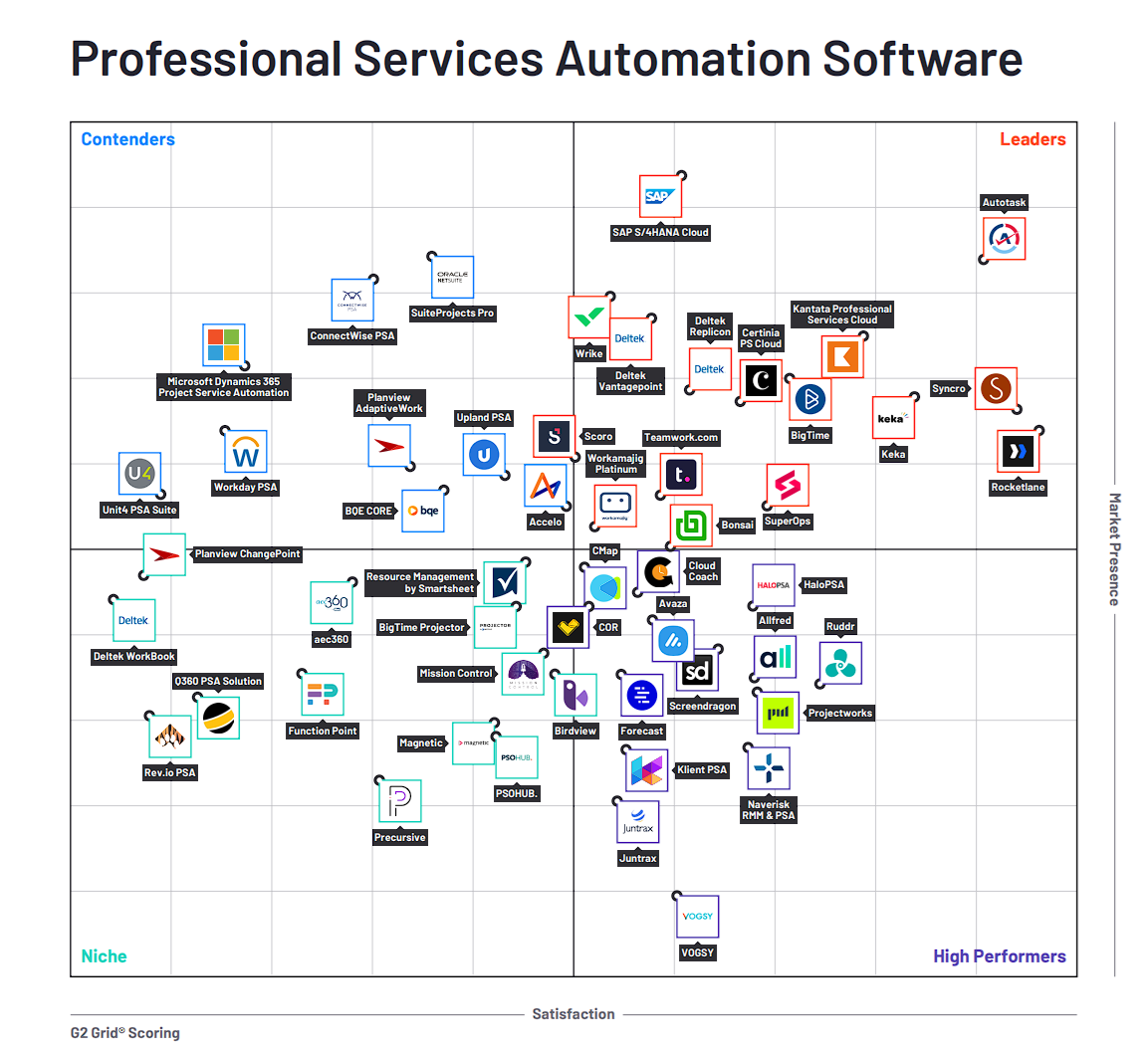

Οι πελάτες μίλησαν και τα αποτελέσματα δημοσιεύτηκαν. Η G2, μία από τις μεγαλύτερες πλατφόρμες και βάσεις αξιολόγησης προϊόντων λογισμικού από πραγματικούς χρήστες τεχνολογίας, δημοσίευσε πρόσφατα τις ανοιξιάτικες εκθέσεις της για το 2025, στις οποίες η Sophos βαθμολογήθηκε ως τη #1 λύση συνολικά στις κατηγορίες Firewall, MDR και EDR.

Αναγνωρίζοντας τη δύναμη της πλατφόρμας της, η Sophos είναι -για ακόμη μία φορά- ο μοναδικός προμηθευτής που ανακηρύχθηκε «Ηγέτης» (Leader) σε όλες τις εκθέσεις G2 Overall Grid® για τις σουίτες λογισμικού Endpoint Protection, Endpoint Detection & Response (EDR), Extended Detection & Response (XDR), Firewall Software και Managed Detection & Response (MDR). Με βάση τα σχόλια των χρηστών, η Sophos ανακηρύχθηκε επίσης η #1 λύση σε 53 επιμέρους εκθέσεις που καλύπτουν τις αγορές Antivirus, EDR, Endpoint Protection Suites, XDR, Firewall και MDR.

Διαχειριζόμενος εντοπισμός και αντιμετώπιση απειλών

Εκτός από τη κατάταξη της συνολικά ως #1 μεταξύ των λύσεων MDR (Managed Detection & Response), το Sophos MDR ανακηρύχθηκε επίσης ως κορυφαία λύση σε τέσσερα επιπλέον τμήματα της έκθεσης για την κατηγορία, συμπεριλαμβανομένων των Enterprise και Mid-Market Grid ενώ έλαβε και τις διακρίσεις Best Results και Best Usability μεταξύ των πελατών στο τμήμα Enterprise.

Η Sophos συνεχίζει να επεκτείνει το Sophos MDR για να υποστηρίξει τους περισσότερους από 29.000 οργανισμούς που χρησιμοποιούν σήμερα την υπηρεσία της. Πρόσφατες ενημερώσεις συμπεριλαμβάνουν βελτιωμένη δυνατότητα ενίσχυσης των αμυνών της Microsoft με νέες, ειδικές από τη Sophos ανιχνεύσεις για το Office 365, ένα διευρυμένο οικοσύστημα έτοιμων ενσωματώσεων/ενοποιήσεων με εργαλεία κυβερνοασφάλειας και πληροφορικής τρίτων που διαθέτει τη νέα κατηγορία ενοποίησης Backup and Recovery καθώς και νέες AI-powered ροές εργασίας για την απλοποίηση των επιχειρησιακών διαδικασιών και την επίτευξη καλύτερων αποτελεσμάτων ασφάλειας για τους πελάτες της.

Εντοπισμός και αντιμετώπιση απειλών για τερματικές συσκευές/εκτεταμένος εντοπισμός και αντιμετώπιση

Το Sophos EDR/XDR (Endpoint Detection & Response/Extended Detection & Response) ανακηρύχθηκε «Leader» σε εννέα διαφορετικά τμήματα στις ανοιξιάτικες εκθέσεις της G2 για το έτος 2025, συμπεριλαμβανομένων των Overall, Enterprise, Mid-Market και Small Business Grids. Η πλατφόρμα Sophos XDR αξιολογήθηκε ως η #1 λύση στις κατηγορίες Best Usability και Best Relationship και στα τέσσερα τμήματα (Overall, Enterprise, Mid-Market και Small Business) ενισχύοντας τη θέση της ως η κορυφαία συνολικά λύση XDR στον κόσμο.

Firewall

Πέρα από το γεγονός ότι ανακηρύχθηκε #1 λύση τείχους προστασίας συνολικά, το Sophos Firewall ανακηρύχθηκε επίσης και #1 λύση firewall από χρήστες της μεσαίας αγοράς και των επιχειρήσεων. Και τα τέσσερα τμήματα χρηστών (Overall, Small Business, Mid-Market και Enterprise) ανακήρυξαν το Sophos Firewall ως Leader στις αντίστοιχες εκθέσεις της G2. Όσον αφορά τον δείκτη ευχρηστίας, το Sophos Firewall είναι η λύση με την υψηλότερη βαθμολογία στα τμήματα Overall, Enterprise και Mid-Market.

Τι λένε οι πελάτες της Sophos

«Sophos MDR: Η λύση MDR 360 μοιρών για ασφάλεια τερματικών συσκευών» δήλωσε ένας χρήστης στο τμήμα Enterprise

«Το Sophos MDR μας επιτρέπει να κοιμόμαστε ήσυχοι τη νύχτα γνωρίζοντας ότι το περιβάλλον μας παρακολουθείται 24 ώρες το 24ωρο, 7 ημέρες την εβδομάδα» δήλωσε ένας χρήστης στο τμήμα Mid-Market

«Το Sophos Firewall είναι μια ισχυρή και φιλική προς το χρήστη λύση ασφάλειας που παρέχει ολοκληρωμένη προστασία μέσω προηγμένου εντοπισμού απειλών, βαθιάς επιθεώρησης πακέτων και συγχρονισμένης ασφάλειας με άλλα προϊόντα της Sophos» δήλωσε ένας επικεφαλής IT στο τμήμα Mid-Market

«Το Sophos Firewall εντοπίζει και αποκλείει αυτόματα τις όποιες ενεργές απειλές, αποτρέπει την πλευρική μετακίνηση των επιθέσεων και παρέχει άμεση πληροφόρηση για τις συσκευές, τους χρήστες και τις εφαρμογές που τέθηκαν σε κίνδυνο» δήλωσε ένας χρήστης στο τμήμα Small Business

«Αυτό που το κάνει να ξεχωρίζει περισσότερο είναι το πόσο αβίαστα το Sophos Firewall απλοποιεί τις διεργασίες ασφαλείας, επιτρέποντας στους χρήστες να επικεντρωθούν στην προστασία των δικτύων τους χωρίς να αναλώνονται σε περίπλοκες ρυθμίσεις» δήλωσε ένας χρήστης στο τμήμα Mid-Market.

«Πλέον είμαστε χαλαροί γνωρίζοντας ότι το Sophos Intercept X προστατεύει αδιάκοπα τις τερματικές συσκευές μας από τις επιθέσεις ransomware, οι οποίες είναι από το είδος που κρατούν τους διαχειριστές IT άγρυπνους τη νύχτα» δήλωσε ένας αναλυτής SOC στο τμήμα Mid-Market

Για περισσότερες πληροφορίες σχετικά με τις υπηρεσίες και τα προϊόντα της Sophos, μιλήστε με τον συνεργάτη ή τον αντιπρόσωπο της Sophos και επισκεφθείτε την ιστοσελίδα της.

Πηγή: Sophos

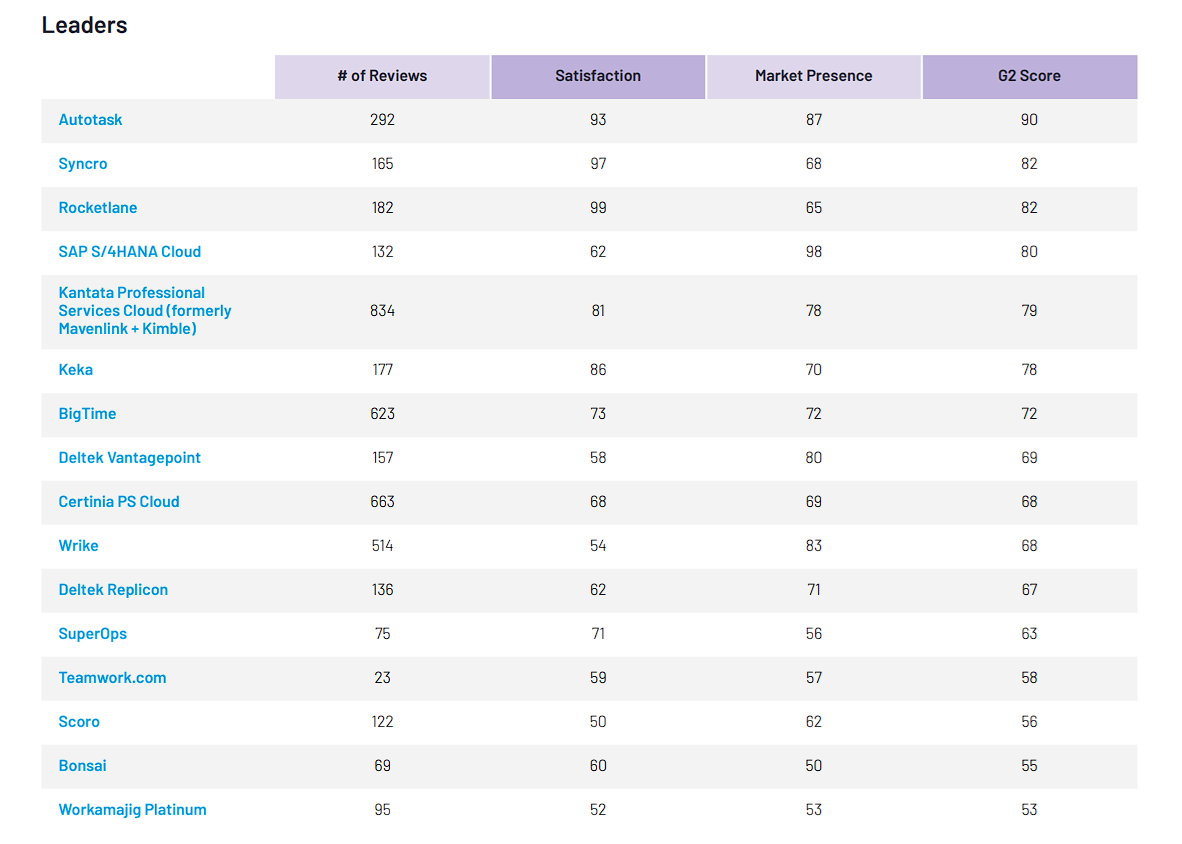

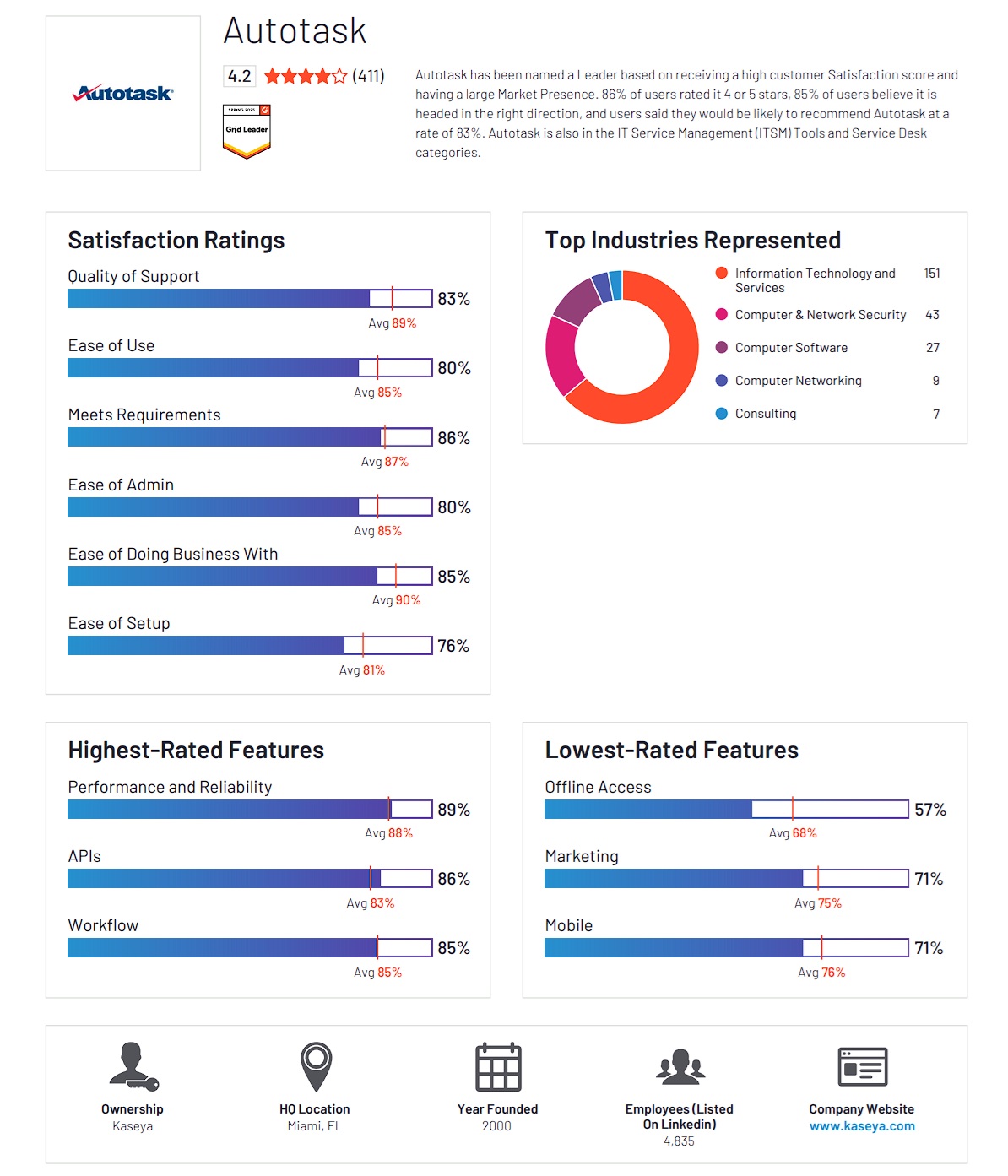

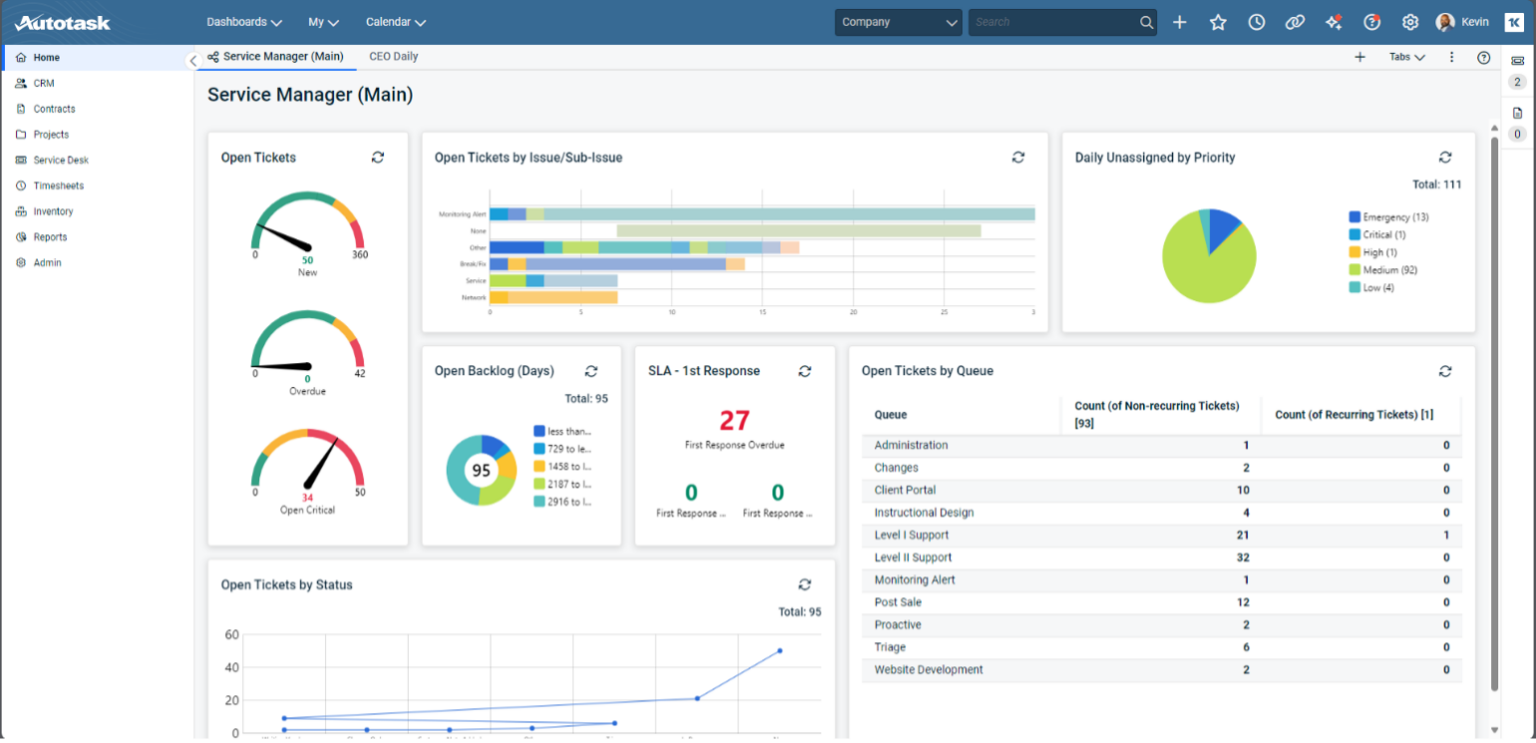

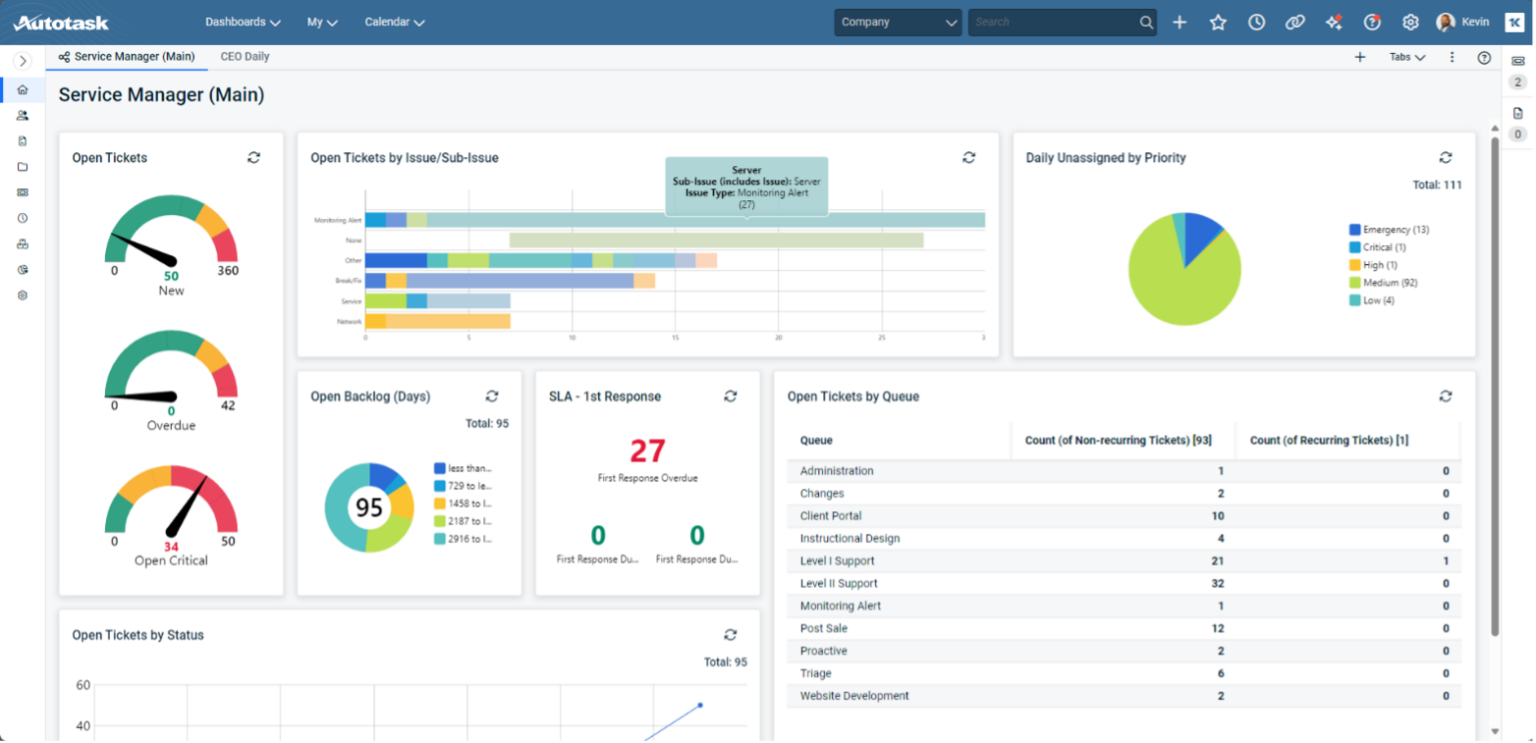

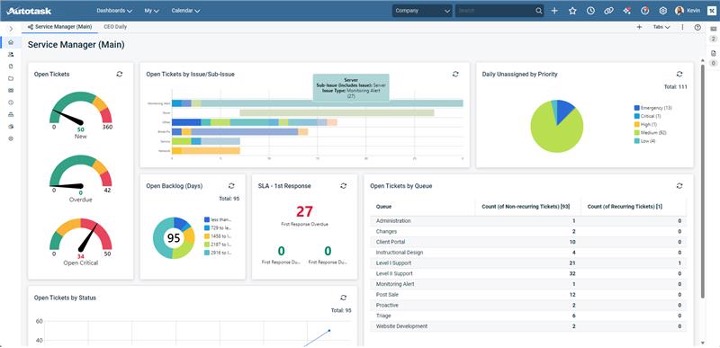

Ανακαλύψτε τους λόγους που το Autotask αναγνωρίστηκε ως Leader στην ανοιξιάτικη έκθεση G2 Grid® του 2025 για τις πλατφόρμες λογισμικού Αυτοματοποίησης Επαγγελματικών Υπηρεσιών (PSA).

Το Autotask PSA είναι μια cloud-based πλατφόρμα που επιτρέπει στους παρόχους διαχειριζόμενων υπηρεσιών (MSPs) να λειτουργούν τις επιχειρήσεις τους με μέγιστη κερδοφορία, επειδή είναι αξιόπιστη, συγκεντρώνει σε μία τοποθεσία τις δραστηριότητές τους και επιτρέπει τη λήψη γρήγορων δεδομενο-κεντρικών αποφάσεων. Το Autotask παρέχει μετρήσεις σε πραγματικό χρόνο που παρέχουν πλήρη ορατότητα όσον αφορά την παροχή υπηρεσιών, την ικανοποίηση των πελατών, τις πωλήσεις, τις εσωτερικές λειτουργίες, τη χρήση των πόρων, την κερδοφορία και άλλα πολλά. Ως κεντρικός κόμβος της επιχείρησης ενός MSP, ενσωματώνεται/ενοποιείται με περισσότερες από 170 κορυφαίες λύσεις του κλάδου. Το Autotask PSA βρίσκεται σταθερά στην κορυφή επιτυγχάνοντας 99,99% uptime την τελευταία 10ετία.

Το Autotask κέρδισε την κορυφαία θέση στην έκθεση G2 Leader Grid® για τις πλατφόρμες Αυτοματισμού Επαγγελματικών Υπηρεσιών χάρη στην εξαιρετική ικανοποίηση των πελατών και την ισχυρή παρουσία του στην αγορά. Με το 86% των χρηστών να βαθμολογούν το Autotask με 4 ή 5 αστέρια, το 85% να πιστεύει ότι κινείται προς τη σωστή κατεύθυνση και το 83% να δηλώνει ότι θα τη συνιστούσε, το λογισμικό αυτοματισμού επαγγελματικών υπηρεσιών Autotask ξεχωρίζει ως μια αξιόπιστη λύση για την απλοποίηση και τον εξορθολογισμό της παροχής υπηρεσιών και της διαχείρισης έργων.

Υποστηριζόμενο από ισχυρά χαρακτηριστικά και αποδεδειγμένη απόδοση επί της επένδυσης, το Autotask συνεχίζει να ενδυναμώνει τους επαγγελματίες από τον κλάδο της πληροφορικής με απρόσκοπτες ροές εργασίας, ορατότητα και έλεγχο σε όλες τις δραστηριότητές τους.

Κατεβάστε την έκθεση για να διαπιστώσετε πως το Autotask κατέκτησε την ηγετική του θέση:

- Ικανοποίηση χρηστών και συνολική απόδοση.

- Συγκρίσεις χαρακτηριστικών.

- Υιοθέτηση από τους χρήστες και ROI.

- Έχοντας αναγνωριστεί επίσης στις κατηγορίες ITSM Tools και Service Desk, το Autotask φέρνει ισχυρή αυτοματοποίηση και διαχείριση υπηρεσιών υπό μία ενιαία πλατφόρμα.

Ελάτε μαζί με τους χιλιάδες παρόχους υπηρεσιών πληροφορικής σε όλο τον κόσμο που εμπιστεύονται το Autotask για να λειτουργούν την επιχείρησή τους.

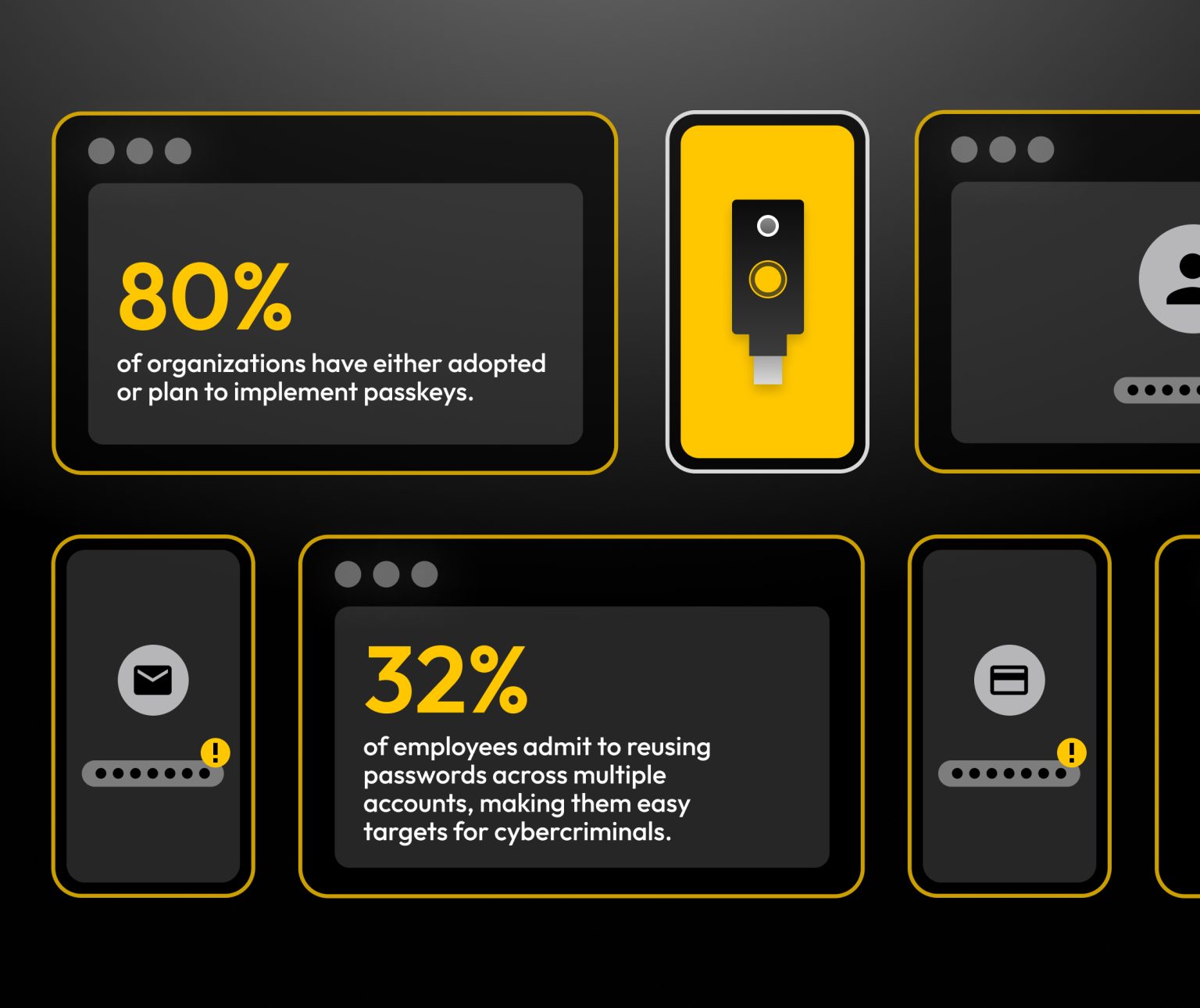

Καθώς οι απειλές στον κυβερνοχώρο εξακολουθούν να εξελίσσονται, η αντιμετώπιση των προκλήσεων στην κυβερνοασφάλεια είναι πιο επείγουσα από ποτέ. Οι παραδοσιακοί κωδικοί πρόσβασης, που από καιρό θεωρούνταν θεμελιώδεις στην ψηφιακή ασφάλεια, είναι περισσότερο ευάλωτοι από ποτέ στις προηγμένες επιθέσεις, όπως το ηλεκτρονικό ψάρεμα και το «γέμισμα διαπιστευτηρίων» (χρησιμοποιούνται ζεύγη ονομάτων χρήστη και κωδικών πρόσβασης που έχουν διαρρεύσει). Με τους κυβερνοεγκληματίες να γίνονται όλο και πιο επιδέξιοι, οι επιχειρήσεις πλέον χρειάζονται ασφαλέστερες και περισσότερες αξιόπιστες μεθόδους επαλήθευσης της ταυτότητας. Σε αυτό το σημείο είναι που εισέρχονται τα «passkeys» -ένα καινοτόμο βήμα προς τα εμπρός στην τεχνολογία αυθεντικοποίησης.

Μία πρόσφατη έρευνα της Keeper Security αποκάλυψε μια σημαντική αλλαγή στον κλάδο: το 80% των οργανισμών είτε έχουν υιοθετήσει είτε σχεδιάζουν να εφαρμόσουν passkeys. Όμως αυτή η μετάβαση δεν έρχεται χωρίς εμπόδια.

Γιατί τα passkeys είναι το μέλλον

Αν και οι κωδικοί πρόσβασης αποτελούν εδώ και καιρό θεμέλιο για την ασφάλεια στο Διαδίκτυο, παρουσιάζουν σημαντικές αδυναμίες. Για παράδειγμα, το 32% των εργαζομένων παραδέχεται ότι επαναχρησιμοποιεί κωδικούς πρόσβασης σε πολλούς λογαριασμούς, γεγονός που τους καθιστά εύκολους στόχους για τους κυβερνοεγκληματίες. Και αν συνυπολογιστούν οι απειλές του ηλεκτρονικού ψαρέματος και οι επιθέσεις «brute force», γίνεται πλέον σαφές ότι οι παραδοσιακοί κωδικοί πρόσβασης δεν επαρκούν πλέον.

Τα Passkeys αντιμετωπίζουν τα παραπάνω κενά και ευπάθειες αξιοποιώντας κρυπτογραφία δημόσιου κλειδιού. Σε αντίθεση με τους κωδικούς πρόσβασης, οι οποίοι μπορούν να εκτεθούν ή να κλαπούν, τα passkeys δεν απαιτούν από τους χρήστες να μεταδίδουν ευαίσθητες πληροφορίες. Αντίθετα, χρησιμοποιούν ένα κρυπτογραφικό ζεύγος κλειδιών: το ένα από τα κλειδιά αποθηκεύεται με ασφάλεια στη συσκευή του χρήστη και το άλλο στον διακομιστή αυθεντικοποίησης ή επαλήθευσης της ταυτότητας, διασφαλίζοντας ότι τα διαπιστευτήρια παραμένουν ασφαλή, ιδιωτικά και ανθεκτικά σε επιθέσεις ηλεκτρονικού ψαρέματος.

Μια σταδιακή προσέγγιση στην υιοθέτηση των passkeys

Η μετάβαση στα passkeys δεν αποτελεί μία λύση που ταιριάζει σε όλους. Οι επιχειρήσεις χρειάζονται ένα δομημένο σχέδιο που να αντιμετωπίζει τις προκλήσεις των παλαιότερων συστημάτων, τις όποιες εκτιμήσεις κόστους και τις προκλήσεις υιοθέτησης από τους χρήστες. Ακολουθεί μια σταδιακή προσέγγιση για να διασφαλιστεί μία ομαλή και ασφαλής μετάβαση.

1. Διεξάγετε μία αξιολόγηση κινδύνου

Προσδιορίστε τα συστήματα υψηλού κινδύνου και δώστε προτεραιότητα στη μετάβαση στη λύση των κλειδιών πρόσβασης (passkeys). Επικεντρωθείτε σε λογαριασμούς που αποθηκεύουν ευαίσθητα δεδομένα ή έχουν ιστορικό παραβιάσεων ασφαλείας. Το εργαλείο παρακολούθησης Σκοτεινού Ιστού της Keeper, BreachWatch, μπορεί να σας βοηθήσει στον εντοπισμό εκτεθειμένων διαπιστευτηρίων και να σας καθοδηγήσει για να ξεκινήσετε

2. Αναβαθμίσετε την υποδομή σας

Αξιολογήστε τα εργαλεία ελέγχου ταυτότητας για συμβατότητα με την τεχνολογία των κλειδιών πρόσβασης (passkeys). Τα υβριδικά συστήματα αυθεντικοποίησης ή ελέγχου ταυτότητας, τα οποία υποστηρίζουν τόσο τους παραδοσιακούς κωδικούς πρόσβασης όσο και τα passkeys, παρέχουν μία απρόσκοπτη μέθοδο μετάβασης. Ο διαχειριστής κωδικών πρόσβασης της Keeper υποστηρίζει αυτή την υβριδική προσέγγιση, βοηθώντας τους οργανισμούς να προστατεύσουν και να διασφαλίσουν τα υπάρχοντα διαπιστευτήρια ενώ παράλληλα προετοιμάζονται για ένα μέλλον με passkeys. Αυτή η διπλή υποστήριξη επιτρέπει τη σταδιακή μετάβαση και υϊοθέτηση, διασφαλίζοντας τη συμβατότητα με τα παλαιά συστήματα και ελαχιστοποιώντας τις όποιες λειτουργικές διαταραχές. Εφαρμόζοντας τα passkeys με ελεγχόμενο και διαχειρίσιμο ρυθμό, οι όποιες εταιρείες και οργανισμοί μπορούν να ενισχύσουν την ασφάλεια τους χωρίς να θυσιάσουν τη λειτουργικότητα τους ή την εμπειρία των χρηστών.

3. Προωθήστε την υϊοθέτηση από τους χρήστες

Η επιτυχής εφαρμογή εξαρτάται από την υιοθέτηση -της όποιας λύσης- από τους χρήστες. Για να την υποστηρίξουν, οι οργανισμοί πρέπει να παρέχουν σαφής καθοδήγηση-με οδηγίες κ.ά.- που περιλαμβάνει εκπαιδευτικό υλικό και επιδείξεις στην πράξη, οι οποίες να αναδεικνύουν τα οφέλη των passkeys. Το φιλικό προς το χρήστη περιβάλλον χρήσης του Keeper και η απρόσκοπτη τεχνολογία αυτόματης συμπλήρωσης απλοποιούν τη μετάβαση, ενθαρρύνοντας την ευρεία υιοθέτηση. Η καθιέρωση σαφών πολιτικών σχετικά με το πότε και πως να χρησιμοποιείται κάθε μέθοδος ελέγχου ταυτότητας ή αυθεντικοποίησης βοηθά να διασφαλιστεί ότι οι χρήστες αισθάνονται σίγουροι και γεμάτοι αυτοπεποίθηση για τις επιλογές τους. Οι υβριδικές λύσεις όχι μόνο μειώνουν τις αντιστάσεις και τις τριβές αλλά ενισχύουν την εμπιστοσύνη, καθιστώντας τη μετάβαση στα passkeys ομαλότερη και αποτελεσματικότερη στο σύνολο του οργανισμού.

4. Ξεκινήστε ένα πιλοτικό πρόγραμμα

Εισαγάγετε τα κλειδιά πρόσβασης ή passkeys σε μια μικρότερη ομάδα προτού επεκταθείτε σε ολόκληρη την εταιρεία. Συλλέξτε σχόλια και παρατηρήσεις, βελτιώστε τις διαδικασίες σας και αντιμετωπίστε τις όποιες ανησυχίες για να εξασφαλίσετε την βέλτιστη εμπειρία χρήσης. Τα επιχειρησιακού επιπέδου εργαλεία ασφάλειας της Keeper διασφαλίζουν την απρόσκοπτη ενσωμάτωση με τα υπάρχοντα πλαίσια διαχείρισης ταυτότητας και πρόσβασης (IAM) ώστε να διευκολύνεται η εφαρμογή και η υιοθέτηση από τους χρήστες.

5. Προχωρήστε στην εφαρμογή σε επίπεδο οργανισμού

Επεκτείνετε τη χρήση των passkeys σε όλα τα συστήματα, δίνοντας προτεραιότητα σε λογαριασμούς υψηλής αξίας και κρίσιμης σημασίας χρήστες, προτού συμπεριλάβετε σταδιακά και άλλες πλατφόρμες και το σύνολο του οργανισμού σας. Η αδιάκοπη παρακολούθηση είναι απαραίτητη για τη διατήρηση της μακροπρόθεσμης ασφάλειας και της ικανοποίησης των χρηστών.

Ένα όραμα για το μέλλον

Τα passkeys σηματοδοτούν μία πραγματική στροφή στον έλεγχο ταυτότητας (ή στην επαλήθευση ταυτότητας/αυθεντικοποίηση). Καθώς οι επιχειρήσεις ενισχύουν τη στάση κυβερνοασφαλείας τους, η υιοθέτηση των passkeys θα αποτελέσει κρίσιμο βήμα για την εξάλειψη των επιθέσεων που βασίζονται στην κλοπή διαπιστευτηρίων και στη βελτίωση της εμπειρίας των χρηστών.

Η Keeper είναι εδώ για να βοηθήσει τους οργανισμούς να προχωρήσουν σε αυτόν τον μετασχηματισμό. Με λύσεις ασφαλείας επιχειρηματικού επιπέδου, απρόσκοπτες ενσωματώσεις και καθοδήγηση από ειδικούς, οι επιχειρήσεις μπορούν να αγκαλιάσουν το μέλλον της επαλήθευσης ταυτότητας με αυτοπεποίθηση.

Εξασφαλίστε το μέλλον σας σήμερα

Το ταξίδι προς την υιοθέτηση των passkeys ξεκινά τώρα. Κατεβάστε την τελευταία έκθεση της Keeper Security με τίτλο «Πλοηγηθείτε σε ένα υβριδικό τοπίο αυθεντικοποίησης» (Navigating a Hybrid Authentication Landscape) για να εμβαθύνετε στις ανερχόμενες τάσεις, στις προκλήσεις και στις λύσεις.

Πηγή: Keeper Security

Με την πάροδο των ετών, και στη προσπάθεια του να ενισχύσει (ή να αναβαθμίσει) τον κωδικό πρόσβασης, ο κλάδος δεν κατάφερε παρά να προκαλέσει σύγχυση σε χρήστες και εταιρείες με τη χρήση κάθε είδους ορολογίας, όπως ο έλεγχος ταυτότητας ή η αυθεντικοποίηση δύο παραγόντων (2FA), ο έλεγχος ταυτότητας δύο βημάτων, ο έλεγχος ταυτότητας πολλαπλών παραγόντων (MFA) και τελευταία με μοντέρνες έννοιες όπως ο καθολικός δεύτερος παράγοντας (U2F), το Fast IDentity Online 2 (FIDO2), το WebAuthn και τα passkeys.

Μέχρι σήμερα, οι περισσότεροι από τον κλάδο της κυβερνοασφάλειας θα ένιωθαν αρκετά ευχαριστημένοι αν έπειθαν κάποιον χρήστη ή εταιρεία να υϊοθετήσει οποιοδήποτε από τα παραπάνω. Μπορεί οτιδήποτε περισσότερο από έναν κωδικό πρόσβασης να αποτελεί πράγματι βελτίωση, όμως πλέον έχουμε φτάσει σε ένα σημείο που πρέπει να θέσουμε τον πήχη της ελάχιστης αποδοχής πολύ ψηλότερα. Στο συγκεκριμένο άρθρο, θα εξετάσουμε την τρέχουσα κατάσταση όσον αφορά την παράκαμψη των «ισχυρότερων» μεθόδων αυθεντικοποίησης ή επαλήθευσης ταυτότητας – και έχουμε την πεποίθηση ότι θα καταφέρουμε να επισημάνουμε την ιδανική πορεία προς το μέλλον.

Δύο, όχι και τόσο έξυπνοι

Πολλές από τις απλούστερες μεθόδους «2FA» δεν ανταποκρίνονται σε αυτό που πραγματικά οφείλει να είναι η επαλήθευση ταυτότητας ή η αυθεντικοποίηση δύο παραγόντων. Ιδανικά, οι δύο παράγοντες πρέπει να είναι δύο από τους παρακάτω τρεις τύπους: κάτι που γνωρίζετε (όπως ένας κωδικός πρόσβασης ή ένα PIN), κάτι που έχετε (όπως ένα τεκμήριο τύπου USB/ Bluetooth, μια SmartCard ή ένα ζεύγος δημόσιων/ ιδιωτικών κλειδιών) ή κάτι που είστε (όπως το δακτυλικό αποτύπωμα ή το πρόσωπο). Δυστυχώς, οι περισσότερες από τις πρώτες λύσεις που παρουσιάστηκαν κατέληξαν σε κάτι που γνωρίζετε και … κάτι σε άλλο που επίσης γνωρίζετε.

Ας πάρουμε το τεκμήριο RSA, το μήνυμα SMS ή το TOTP (κωδικοί πρόσβασης μίας χρήσης βάσει χρόνου, π.χ. Google Authenticator ή Authy) ως ορισμένες μορφές «2FA», όπου στις περισσότερες περιπτώσεις σας παρουσιάζεται ένας 6ψήφιος κωδικός που αλλάζει κάθε 30 δευτερόλεπτα. Αν και πολλοί ήταν επικριτικοί ή εξέφρασαν επιφυλάξεις για τις υλοποιήσεις SMS αυτού του είδους εξαιτίας της πιθανότητας ανταλλαγής SIM, στην πραγματικότητα όλες οι παραπάνω μέθοδοι είναι αδύναμες και επιρρεπείς στην υποκλοπή.

Το πρόβλημα είναι το εξής. Φανταστείτε ότι είστε παραλήπτες ενός καλά σχεδιασμένου (ενδεχομένως από Τεχνητή Νοημοσύνη;) μήνυμα ηλεκτρονικού ψαρέματος. Για να καταφέρει ο απατεώνας να θέσει σε κίνδυνο τον λογαριασμό ή τα δεδομένα σας σε αυτό το στάδιο, πρέπει να σας κάνει να πιστέψετε ότι το ηλεκτρονικό μήνυμα είναι νόμιμο, είτε χρησιμοποιείτε επαλήθευση ταυτότητας πολλαπλών παραγόντων είτε όχι. Και εδώ είναι το σημείο της διαδικασίας, που όταν ζητηθούν δύο διαφορετικά πράγματα που γνωρίζει κάποιος (ο κωδικός πρόσβασης και ένας μυστικός κωδικός που παράγεται δυναμικά) καταλήγει συνήθως σε δάκρυα: Αν πραγματικά πιστέψετε ότι συνδέεστε στην τράπεζα σας, στο ηλεκτρονικό ταχυδρομείο ή στον εταιρικό σας λογαριασμό, όχι μόνο θα αποκαλύψετε ευχαρίστως τον κωδικό πρόσβασής σας, αλλά και τον μυστικό σας κωδικό. Αυτός ο τύπος αυθεντικοποίησης λειτουργεί μόνο προς μία κατεύθυνση: ο απατεώνας επαληθεύει την ταυτότητά σας, αλλά εσείς δεν έχετε επαληθεύσει την ταυτότητα της οντότητας που σας ζητά επαλήθευση.

Υπάρχουν μάλιστα δωρεάν διαθέσιμα εργαλεία για την αυτοματοποίηση αυτής της εξαπάτησης. Ένα από τα πιο δημοφιλή ονομάζεται evilginx2. Αν και όταν πρωτοεμφανίστηκε βασίστηκε στον δημοφιλή εξυπηρετητή nginx, πλέον αποτελεί μια αυτόνομη εφαρμογή που χρησιμεύει ως εργαλείο «όλα-σε-ένα» για το «ψάρεμα» των στοιχείων του πολυπαραγοντικού ελέγχου ταυτότητας (knowledge-based) και την κλοπή των cookies συνεδριών για την παράκαμψη της αυθεντικοποίησης. Και αυτό έχει ωθήσει την παρανομία και την κακόβουλη συμπεριφορά σε νέα επίπεδα.

Πως φτάσαμε ως εδώ;

Αν αναλογιστούμε την ιστορία της παραβίασης διαπιστευτηρίων, όλα ξεκίνησαν με το sniffing μη κρυπτογραφημένων ασύρματων δικτύων Wi-Fi ή την εκτέλεση άλλων δικτυακών επιθέσεων προτού αρχίσει να χρησιμοποιείται κρυπτογράφηση. Το 2010 είχε κάνει την εμφάνιση του ένα διαβόητο εργαλείο που είχε την ονομασία FireSheep και είχε σχεδιαστεί για να επιτρέπει στους επιτιθέμενους να επισκέπτονται μια καφετέρια και να κλέβουν παθητικά τα διαπιστευτήρια ατόμων λόγω της έλλειψης κρυπτογράφησης.

Ως απάντηση στις επιθέσεις σαν αυτές που αναφέραμε παραπάνω αλλά και στις διαρροές του Edward Snowden το 2013, ο κλάδος προχώρησε στην κρυπτογράφηση σχεδόν των πάντων στο διαδίκτυο. Και αυτή η επιλογή, βοήθησε σημαντικά στην προστασία από τις επιθέσεις τύπου machine-in-the-middle (MitM). Σήμερα, η χρήστη του HTTPS είναι καθολική στον Ιστό, ακόμη και στις εφαρμογές των smartphones, με αποτέλεσμα να μην μπορεί ο οποιοσδήποτε να παρακολουθεί ή να καταγράφει όλα όσα μπορείτε να βλέπετε ή να κάνετε στο Διαδίκτυο.

Στη συνέχεια, οι κυβερνοεγκληματίες προχώρησαν στην κλοπή διαπιστευτηρίων, και την ίδια ώρα οι περισσότεροι από εμάς σε μεγάλο βαθμό προχωρήσαμε στην υϊοθέτηση κάποιας παραλλαγής της πολυπαραγοντικής αυθεντικοποίησης, αν και για ακόμη μία φορά, συνήθως στην φθηνότερη και ευκολότερη παραλλαγή -δηλαδή σε κάτι που γνωρίζουμε, συν κάτι εφήμερο που γνωρίζουμε επίσης. Αν και έδινε μία αίσθηση ασφάλειας, ήταν ένα αναποτελεσματικό μέτρο.

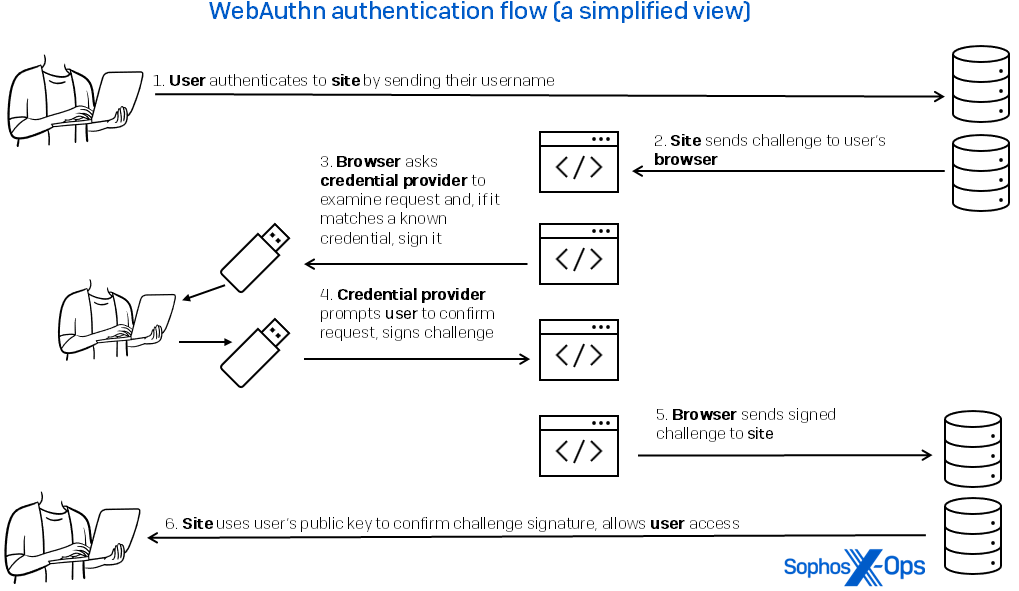

Μετά από πολλές συνεδριάσεις επιτροπών και τη δημιουργία φορέων τυποποίησης, ο κλάδος κατέληξε συναινετικά σε ένα ευρέως αποδεκτό πρότυπο γνωστό ως Web Authentication API ή WebAuthn. Αν θέλετε να εμβαθύνετε στη σύγχυση σχετικά με τα διάφορα χαρακτηριστικά του, υπάρχει ένα νήμα στο Reddit που μπορείτε να εξετάσετε ωστόσο σε αυτό το άρθρο δεν πρόκειται να προχωρήσουμε σε βαθιά ανάλυση.

Περιήγηση στο WebAuthn

Τα WebAuthn/passkeys καθιστούν την πολυπαραγοντική αυθεντικοποίηση ανθεκτική στο ηλεκτρονικό ψάρεμα. Βέβαια, τίποτα δεν είναι τέλειο, και σε μία πρόσφατη έρευνα ανακαλύφθηκε ένας περιορισμένης «εμβέλειας» αλλά εξαιρετικού ενδιαφέροντος φορέας επίθεσης MitM που περιλαμβάνει εξειδικευμένες συσκευές υλικού και ένα κενό ασφαλείας (CVE) που έχει ήδη επιδιορθωθεί, ωστόσο από εδώ και πέρα θα αναφερόμαστε σε αυτή ως μία απρόσβλητη από το ηλεκτρονικό ψάρεμα μέθοδο ελέγχου ταυτότητας πολλαπλών παραγόντων.

Ας εξετάσουμε τη διαδικασία σταδιακά. Ας πούμε, ότι θέλουμε να δημιουργήσουμε έναν λογαριασμό σε μία δημοφιλή ιστοσελίδα κοινωνικής δικτύωσης. Χρησιμοποιώντας έναν υπολογιστή ή ένα smartphone με υποστήριξη κλειδιού πρόσβασης (passkey), επιλέγουμε να δημιουργήσουμε έναν νέο λογαριασμό με κλειδί πρόσβασης. Η ιστοσελίδα ζητάει το επιθυμητό όνομα χρήστη (συνήθως μία διεύθυνση ηλεκτρονικού ταχυδρομείου). Η συσκευή στέλνει το όνομα χρήστη στην ιστοσελίδα και εκείνη στη συνέχεια απαντά με το όνομα χρήστη, μία πρόκληση (challenge) και το όνομα τομέα της ιστοσελίδας. Η συσκευή που χρησιμοποιούμε παράγει ένα μοναδικό κρυπτογραφικό ζεύγος κλειδιών, το αποθηκεύει με ασφάλεια μαζί με το όνομα της ιστοσελίδας και την ονομασία χρήστη, υπογράφει την πρόκληση από την ιστοσελίδα και επισυνάπτει το σχετιζόμενο δημόσιο κλειδί για την ιστοσελίδα ώστε να το χρησιμοποιεί ως αναγνωριστικό.

Την επόμενη φορά που θα επισκεφθούμε τη συγκεκριμένη ιστοσελίδα, δεν θα χρειάζεται πλέον, ούτε θα χρησιμοποιηθεί κάποιος κωδικός πρόσβασης, ο οποίος σύμφωνα με τον ορισμό, αποτελεί πλέον ένα κοινόχρηστο μυστικό που θα μπορούσε να κλαπεί ή να αναπαραχθεί. Αντιθέτως, όπως φαίνεται και στην Εικόνα παρακάτω, αποστέλλεται το όνομα χρήστη το οποίο είναι ταιριαστό με το όνομα τομέα της συγκεκριμένης ιστοσελίδας. Ο ιστότοπος απαντά με μια πρόκληση. Η συσκευή μας αναζητά το κλειδί για αυτό το όνομα τομέα και το χρησιμοποιεί για να υπογράψει την πρόκληση, επαληθεύοντας την ταυτότητα μας.

Για περισσότερες πληροφορίες, μπορείτε να επισκεφθείτε το vertx.io που έχει μία «developer-centric» ανάλυση των μηχανισμών της διαδικασίας.

Τι θα μπορούσε να πάει στραβά;

Με αυτόν τον συνδυασμό στοιχείων και δεδομένων, το κλειδί δεν μπορεί εύκολα να κλαπεί ή να επαναχρησιμοποιηθεί, και δεν γίνεται να εξαπατηθείτε στην προσπάθεια σας να συνδεθείτε σε μια παραπλανητική/ ψεύτικη διαδικτυακή τοποθεσία με όμοιο όνομα τομέα (υπάρχει πάντως και εδώ μία μικρή επιφάνεια επίθεσης: αν προσθέσετε ένα passkey για το zuzax.com και υπάρχει η δυνατότητα δημιουργίας ενός υποτομέα που βρίσκεται υπό τον έλεγχο ενός επιτιθέμενου, όπως για παράδειγμα το phish.zuzax.com, ενδέχεται να σας κάνουν να υπογράψετε μια επαναλαμβανόμενη πρόκληση).

Πέρα από τη συσκευή του χρήστη, το που αποθηκεύονται τα κλειδιά καθορίζει και την ασφάλειά τους έναντι της κλοπής και της κατάχρησης. Η χρήση τεκμηρίων υλικού U2F (hardware tokens), όπως ένα YubiKey ή μια SmartCard, διασφαλίζει ότι τα κλειδιά είναι κλειδωμένα σε αυτή τη συσκευή και δεν μπορούν να εξαχθούν με τη φυσική κλοπή να αποτελεί τη μόνη πρακτική επιλογή. Ορισμένα τεκμήρια υλικού απαιτούν επίσης βιομετρικά στοιχεία, PIN ή συνθηματική φράση για να ξεκλειδώσουν. Με την έλευση των passkeys, τα μυστικά κλειδιά μπορούν να συγχρονιστούν στο cloud του προμηθευτή του λειτουργικού σας συστήματος (iCloud, Google Drive, OneDrive) ή μέσω του διαχειριστή κωδικών πρόσβασης (Bitwarden, Keeper, 1password κ.λπ.) καθιστώντας τα πιο ευάλωτα σε κλοπή στην περίπτωση που παραβιαστεί ο λογαριασμός σας.

Και, φυσικά, είναι απαραίτητο να υλοποιηθεί. Το βάρος της υλοποίησης πέφτει στις ιστοσελίδες (όπου έχει σημειωθεί σημαντική πρόοδος τον τελευταίο χρόνο) και όπως πάντα, στις επιχειρήσεις που πρέπει να το ενεργοποιήσουν και να το χρησιμοποιήσουν στα συγκεκριμένα περιβάλλοντά τους. Κάτι τέτοιο δεν είναι και τόσο διαφορετικό από αυτό που συνίσταται διαρκώς στους επαγγελματίες από τον κλάδο της ασφάλειας, δηλαδή να αντιμετωπίζουν την πολυπαραγοντική αυθεντικοποίηση (MFA) ή τον έλεγχο ταυτότητας πολλαπλών παραγόντων ως βασική υγιεινή (μαζί με την επιδιόρθωση και την απενεργοποίηση του περιττού RDP).

Η τελευταία αδυναμία που απομένει είναι το cookie συνεδρίας που ορίζεται κατά τη σύνδεση, αλλά αυτό αποτελεί βασικό θέμα για κάποιο άλλο άρθρο.

Είναι αμφίδρομο (και μας ωθεί προς τα εμπρός)

Ως χρήστες, θα πρέπει να μπορούμε να αποδείξουμε την ταυτότητα μας στη συσκευή μας χρησιμοποιώντας ένα PIN, δακτυλικό αποτύπωμα ή χρησιμοποιώντας το πρόσωπο μας και η συσκευή να κάνει όλη τη δουλειά της πιστοποίησης της ταυτότητας και των δύο μερών. Και αυτό είναι το πλέον σημαντικό μέρος αυτής της συναλλαγής -η αμφίδρομη λειτουργία της.

Όλοι ξέρουμε ότι η κλοπή κωδικών πρόσβασης είναι πρόβλημα, και το μόνο που έχουμε κάνει είναι να παρατείνουμε τη διάρκεια ζωής τους προσπαθώντας να τους ενισχύσουμε με άλλες μορφές ελέγχου ταυτότητας που βασίζονται στη γνώση. Οι πληροφορίες μπορούν να κλαπούν και θα κλαπούν, θα υποκλαπούν και θα αναπαραχθούν. Αν θέλουμε πραγματικά να λειτουργούμε με πολυπαραγοντικό έλεγχο ταυτότητας, πρέπει να προχωρήσουμε πέρα από τη γνώση και να απαιτήσουμε ισχυρότερη απόδειξη.

Αυτή είναι μια ευκαιρία να ξεπεράσουμε το γεγονός ότι η ασφάλεια αποτελεί πηγή τριβής για τους χρήστες -στην πραγματικότητα, βελτιώνει ενεργά την ασφάλεια τους μειώνοντας τις τριβές ή τις καθυστερήσεις. Οι σημερινές υλοποιήσεις των passkeys μπορεί να είναι δύσκολες και ενδεχομένως και αδέξιες ωστόσο είμαστε πεπεισμένοι ότι όσοι τα υιοθετήσουν θα επωφεληθούν περισσότερο ενώ σε σύντομο χρονικό διάστημα αναμένεται να αντιμετωπιστούν και οι όποιες προκλήσεις με το περιβάλλον χρήσης. Δεν υπάρχει άλλη επιλογή. Είναι η καλύτερη λύση που έχουμε στη διάθεση μας και οι κυβερνοεγκληματίες δεν πρόκειται να μας περιμένουν να επιχειρηματολογήσουμε για τα πλεονεκτήματα αυτής της λύσης.

Πηγή: Sophos

Έρευνα της Sophos X-Ops, η οποία παρουσιάστηκε στο Virus Bulletin 2024, αναδεικνύει τα πλεονεκτήματα της χρήσης «πολυτροπικής» Τεχνητής Νοημοσύνης (multimodal AI) στη διαβάθμιση της ανεπιθύμητης ηλεκτρονικής αλληλογραφίας (spam), των μηνυμάτων ηλεκτρονικού ψαρέματος (phishing) και του μη ασφαλούς Διαδικτυακού περιεχομένου.

Στο συνέδριο Virus Bulletin 2024, ο Younghoo Lee, επικεφαλής επιστήμονας δεδομένων της Sophos παρουσίασε μια εργασία που αναφέρεται στην έρευνα της SophosAI για την «πολυτροπική» Τεχνητή Νοημοσύνη (ένα σύστημα που ενσωματώνει διαφορετικούς τύπους δεδομένων σε ένα ενοποιημένο αναλυτικό πλαίσιο). Στην ομιλία του, ο κ. Younghoo Lee εμβάθυνε στη νέα εμπειρική έρευνα της ομάδας για την εφαρμογή της πολυτροπικής Τεχνητής Νοημοσύνης στον εντοπισμό της ανεπιθύμητης ηλεκτρονικής αλληλογραφίας (spam), των μηνυμάτων ηλεκτρονικού ψαρέματος (phishing) και του μη ασφαλούς Διαδικτυακού περιεχομένου.

Τι είναι η πολυτροπική Τεχνητή Νοημοσύνη;

Η πολυτροπική Τεχνητή Νοημοσύνη (multimodal AI) αποτελεί μια σημαντική εξέλιξη στον τομέα της Τεχνητής νοημοσύνης. Σε αντίθεση με την παραδοσιακή μονοσήμαντη ανάλυση, τα πολυτροπικά συστήματα μπορούν να επεξεργάζονται ταυτόχρονα πολλαπλές ροές πληροφοριών, συνθέτοντας δεδομένα από πολλαπλές πηγές.

Στο πλαίσιο της κυβερνοασφάλειας -και κυρίως όταν πρόκειται για τη διαβάθμιση απειλών- το παραπάνω είναι μια ισχυρή ικανότητα. Αντί το «κειμενικό» και το οπτικό περιεχόμενο να αναλύονται ξεχωριστά, ένα πολυτροπικό σύστημα μπορεί να επεξεργάζεται και τα δύο ταυτόχρονα «κατανοώντας» παράλληλα τις περίπλοκες σχέσεις μεταξύ τους.

Για παράδειγμα, στην ανίχνευση των μηνυμάτων ηλεκτρονικού ψαρέματος (phishing), η πολυτροπική Τεχνητή Νοημοσύνη εξετάζει τα γλωσσικά μοτίβα και το ύφος γραφής του κειμένου μαζί με την οπτική πιστότητα των λογοτύπων και των στοιχείων της επωνυμίας ενώ παράλληλα αναλύει τη σημασιολογική συνέπεια μεταξύ των κειμενικών και οπτικών παραγόντων. Χάρη σε αυτή την ολιστική προσέγγιση, το σύστημα είναι ικανό να εντοπίσει προηγμένες επιθέσεις που στα περισσότερα παραδοσιακά συστήματα περνούν απαρατήρητες καθώς οποιεσδήποτε ενέργειες μοιάζουν νομότυπες. Επιπλέον, η πολυτροπική Τεχνητή Νοημοσύνη έχει την ικανότητα να μαθαίνει από τους συσχετισμούς μεταξύ διαφορετικών τύπων δεδομένων και να προσαρμόζεται σε αυτούς, αναπτύσσοντας μία ικανότητα διάκρισης του νόμιμου περιεχομένου από το κακόβουλο σε πολλαπλές διαστάσεις.

Δυνατότητες

Στην έρευνά του, ο Younghoo Lee περιγράφει λεπτομερώς ορισμένες από τις δυνατότητες ανίχνευσης των πολυτροπικών συστημάτων Τεχνητής Νοημοσύνης:

Ανάλυση κειμένου και κατανόηση φυσικής γλώσσας

- Ανάλυση γλωσσικών μοτίβων, ύφους γραφής και ενδείξεων πλαισίου για τον εντοπισμό αποπειρών χειραγώγησης

- Ανίχνευση τακτικών κοινωνικής μηχανικής, όπως επινοήσεις κατεπείγοντος και ασυνήθιστα αιτήματα για ευαίσθητες πληροφορίες

- Διατήρηση μιας εξελισσόμενης βάσης δεδομένων με προσχήματα και αφηγήματα ηλεκτρονικού ψαρέματος

Οπτική νοημοσύνη και επαλήθευση επωνυμίας

- Σύγκριση λογοτύπων, εταιρικών στιλ και οπτικών διατάξεων με τα κανονικά/νόμιμα πρότυπα

- Ανίχνευση ανεπαίσθητων διαφορών σε χρώματα, γραμματοσειρές και διατάξεις μίας επωνυμίας

- Εξέταση μεταδεδομένων εικόνας και ψηφιακών υπογραφών

Προηγμένη ανάλυση ασφάλειας και διευθύνσεων URL

- Εντοπισμός παραπλανητικών τεχνικών, όπως οι επιθέσεις τυποδιανομής (typosquatting, η κατάληψη μία διεύθυνσης URL περιλαμβάνει ένα τυπογραφικό λάθος ή παραλλαγές μίας γνωστής επωνυμίας όπως gooogle.com) και ομόγραφων λέξεων

- Ανάλυση των σχέσεων μεταξύ του εμφανιζόμενου κειμένου του συνδέσμου και του πραγματικού προορισμού

- Ανίχνευση αποπειρών απόκρυψης κακόβουλων διευθύνσεων URL με στιλιστικά τεχνάσματα και τεχνικές μορφοποίησης

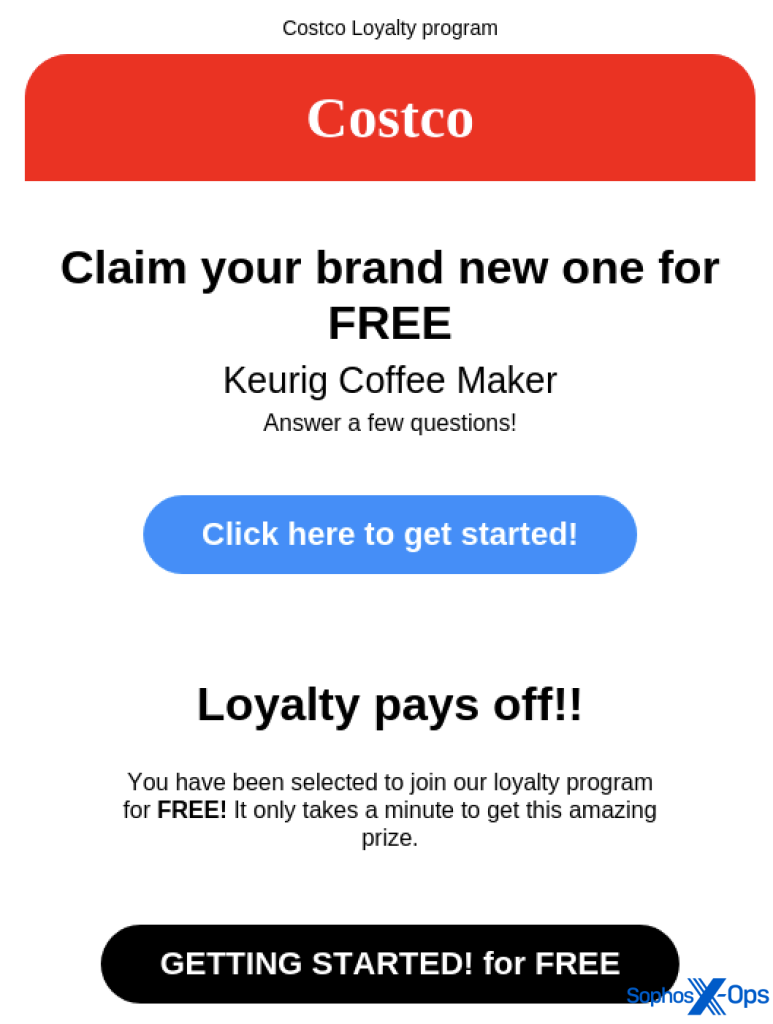

Μελέτη περίπτωσης: Ένα ψεύτικο μήνυμα ηλεκτρονικής αλληλογραφίας από την εταιρεία Costco

Η παρακάτω εικόνα είναι μια γνήσια απόπειρα ηλεκτρονικού «ψαρέματος», σχεδιασμένη για να ξεγελάσει τους παραλήπτες και να τους κάνει να νομίζουν ότι κέρδισαν κάποιο δώρο από την Costco. Το μήνυμα ηλεκτρονικού ταχυδρομείου δείχνει επίσημο, και διαθέτει μία απομίμηση του λογότυπου και της επωνυμίας της Costco.

Εικόνα 1: Στιγμιότυπο οθόνης ενός μηνύματος ηλεκτρονικού «ψαρέματος», δήθεν από την Costco

Η πολυτροπική Τεχνητή Νοημοσύνη μπορεί να εντοπίσει διάφορες ύποπτες πτυχές αυτού του μηνύματος ηλεκτρονικού ταχυδρομείου, συμπεριλαμβανομένων:

- Φράσεων που χρησιμοποιούνται για να προκαλέσουν την αίσθηση του κατεπείγοντος και της άμεσης δράσης

- Της διεύθυνσης ηλεκτρονικού ταχυδρομείου του αποστολέα που δεν ταιριάζει με νόμιμους τομείς

- Ασυνεπειών με λογότυπα και εικόνες

Ως αποτέλεσμα, το σύστημα αποδίδει υψηλή βαθμολογία στο μήνυμα ηλεκτρονικού ταχυδρομείου, επισημαίνοντας το ως ύποπτο.

Η SophosAI εφάρμοσε επίσης πολυτροπική Τεχνητή Νοημοσύνη σε ιστοσελίδες NSFW (not safe for work) που περιέχουν περιεχόμενο που σχετίζεται με τυχερά παιχνίδια, όπλα και άλλα. Όπως και με τη διαβάθμιση των μηνυμάτων ηλεκτρονικού «ψαρέματος», η ανίχνευση αξιοποιεί διάφορες δυνατότητες, συμπεριλαμβανομένης της αξιολόγησης λέξεων-κλειδιών και φράσεων (ανεξαρτήτως γλώσσας) και της ανάλυσης εικόνων και γραφικών.

Πειραματικά αποτελέσματα

Για να δοκιμάσει την αποτελεσματικότητα της πολυτροπικής Τεχνητής Νοημοσύνης σε σχέση με τα παραδοσιακά μοντέλα Μηχανικής Εκμάθησης, όπως το Random Forest και το XGBoost, η SophosAI διεξήγαγε μια σειρά εμπειρικών πειραμάτων. Τα πλήρη αποτελέσματα είναι διαθέσιμα στην έρευνα του Younghoo Lee και στην ομιλία του Virus Bulletin -αλλά εν συντομία, τα παραδοσιακά μοντέλα επέδειξαν καλή απόδοση κατά την ανίχνευση γνωστών απειλών και δυσκολεύτηκαν με νέα, άγνωστα μηνύματα ηλεκτρονικού ψαρέματος. Οι βαθμολογίες F1 (ένα μέτρο που εξισορροπεί την ακρίβεια και την ανάκληση για να δώσει μια συνολική «εικόνα» της ακρίβειας μεταξύ 0 και 1) ήταν μόλις 0,53 με τα άγνωστα δείγματα, φτάνοντας στο υψηλό 0,66. Αντίθετα, η πολυτροπική Τεχνητή Νοημοσύνη (χρησιμοποιώντας το GPT-4o) απέδωσε πολύ καλά στην ανίχνευση νέων αποπειρών ηλεκτρονικού ψαρέματος, επιτυγχάνοντας βαθμολογίες F1 έως και 0,97 ακόμη και σε άγνωστες επωνυμίες.

Παρομοίως και με το περιεχόμενο NSFW: τα παραδοσιακά μοντέλα πέτυχαν βαθμολογίες F1 γύρω στο 0,84-0,88, αλλά τα μοντέλα με ενσωματώσεις «multimodal AI» πέτυχαν βαθμολογίες έως και 0,96.

Συμπέρασμα

Το ψηφιακό τοπίο βρίσκεται σε φάση διαρκούς εξέλιξης φέρνοντας μαζί του μια σειρά από νέες απειλές -συμπεριλαμβανομένης της χρήσης της δημιουργικής Τεχνητής Νοημοσύνης για την εξαπάτηση των χρηστών. Τα μηνύματα ηλεκτρονικού «ψαρέματος» μιμούνται πλέον συστηματικά και σχολαστικά τις νόμιμες επικοινωνίες ενώ οι ιστοσελίδες NSFW κρύβουν επιβλαβές περιεχόμενο πίσω από παραπλανητικές εικόνες. Την ώρα που οι παραδοσιακές μέθοδοι κυβερνοασφάλειας παραμένουν σημαντικές, αποδεικνύονται πλέον ανεπαρκείς από μόνες τους. Η πολυτροπική Τεχνητή Νοημοσύνη παρέχει ένα καινοτόμο επίπεδο άμυνας που μας βοηθά να ενισχύσουμε την κατανόηση μας πάνω στο περιεχόμενο.

Με την αποτελεσματική ανίχνευση των εξελιγμένων μηνυμάτων ηλεκτρονικού «ψαρέματος» και με την ακριβή διαβάθμιση των ιστοσελίδων NSFW, η πολυτροπική Τεχνητή Νοημοσύνη όχι μόνο προστατεύει αποτελεσματικότερα τους χρήστες αλλά και προσαρμόζεται στις ανερχόμενες απειλές. Τα αποτελέσματα των πειραμάτων που παρουσίασε ο Younghoo Lee στην εργασία του υποδεικνύουν σημαντικές βελτιώσεις σε σχέση με τις παραδοσιακές μεθόδους.

Στο μέλλον, η ενσωμάτωση της πολυτροπικής Τεχνητής Νοημοσύνης στις στρατηγικές κυβερνοασφάλειας δεν θα είναι απλώς επωφελής αλλά ζωτικής σημασίας για τη διασφάλιση της προστασίας του ψηφιακού μας περιβάλλοντος εν μέσω της αυξανόμενης πολυπλοκότητας και των προηγμένων απειλών.

Για περισσότερες πληροφορίες, το πλήρες κείμενο της εργασίας του Younghoo Lee είναι διαθέσιμο εδώ. Η ομιλία του στο συνέδριο Virus Bulletin 2024 είναι διαθέσιμη εδώ (μαζί με τις διαφάνειες).

Πηγή: Sophos

Η γνωστή λίστα με τις «πιο καινοτόμες εταιρείες του κόσμου» του Fast Company αποτελεί μία καθοριστική πηγή για την αναγνώριση οργανισμών που μετασχηματίζουν βιομηχανίες και διαμορφώνουν την κοινωνία. Πρόσφατα, η Silverfort γιόρτασε την είσοδο της στη λίστα του Fast Company που ανακήρυξε την εταιρεία ως μια από τις πιο καινοτόμες εταιρείες του 2025. «Είναι τιμή για την Silverfort που συμπεριλήφθηκε στην κατηγορία της ασφάλειας μαζί με άλλους οργανισμούς που επεκτείνουν τα όρια του εφικτού για τη δημιουργία ενός ασφαλέστερου κόσμου».

Περισσότερες από 1.000 επιχειρήσεις εμπιστεύονται την Silverfort με το ακαθάριστο ποσοστό διατήρησης πελατών της εταιρείας να παραμένει στο υψηλό 94%. Η Silverfort έχει συγκεντρώσει περισσότερα από $220 εκατ. σε χρηματοδότηση από κορυφαίους επενδυτές ενώ το προσωπικό της περιλαμβάνει πλέον περισσότερα από 450 μέλη παγκοσμίως, με τα έσοδα να αυξάνονται σχεδόν κατά 100% από έτος-σε-έτος τα τελευταία πέντε χρόνια. Αυτή η τιμή, ανήκει σε όλη την ομάδα της Silverfort που εργάστηκε ακούραστα για τη δημιουργία μιας πλατφόρμας που παρέχει τη μέγιστη ασφάλεια με την ελάχιστη δυνατή προσπάθεια. Ευχαριστούμε τους υπαλλήλους, τους πελάτες και τους επενδυτές μας για τη σκληρή δουλειά, την αφοσίωση και την αμέριστη υποστήριξή τους. Ιδιαίτερες ευχαριστίες αξίζουν και οι απίστευτες ομάδες Έρευνας, Μηχανικής και Προϊόντων για την αδιάλειπτη παροχή απαράμιλλης καινοτομίας που ωθεί την αγορά της ασφάλειας ταυτότητας προς το μέλλον.

Το 2024 αποτέλεσε μία μεγάλη χρονιά για την Silverfort. Μόνο τους τελευταίους έξι μήνες, απόκτησε την Rezonate, μια εντυπωσιακή εταιρεία ασφάλειας ταυτότητας στο σύννεφο (cloud identity security), διέθεσε μία λύση αντιμετώπισης συμβάντων που ανατρέπει το σενάριο της παραδοσιακής διαδικασίας IR ενώ η ομάδα προϊόντων της διέθεσε ένα εντελώς νέο προϊόν, το οποίο βοηθά τις επιχειρήσεις να προχωρήσουν από τη διαχείριση προνομιακών λογαριασμών στην ασφάλιση και προστασία τους (Privileged Access Security). «Μπορούμε με υπερηφάνεια να πούμε ότι η πλατφόρμα μας αναλύει καθημερινά πάνω από 10 δισ. αυθεντικοποιήσεις/ελέγχους ταυτοτήτων, εντοπίζει κατά μέσο όρο 34 χιλ. εκτεθειμένες ταυτότητες και απειλές ανά πελάτη και εγκαθίσταται/εφαρμόζεται 17 φορές ταχύτερα από τις παραδοσιακές λύσεις».

Το ταξίδι της Silverfort ξεκίνησε με την αποστολή να αντιμετωπίσει μία κραυγαλέα -και με αυξητικές τάσεις- αδυναμία που διαπιστώθηκε πριν από χρόνια στον κλάδο της κυβερνοασφάλειας: την ταυτότητα. Αποφασισμένη να καλύψει αυτό το κενό, η ιδρυτική ομάδα της Silverfort πρωτοστάτησε εισάγοντας τη μοναδική και κατοχυρωμένη με δίπλωμα ευρεσιτεχνίας αρχιτεκτονική RAP (Runtime Access Protection) η οποία έχει τη δυνατότητα να συνδέεται απρόσκοπτα με την υπάρχουσα στοίβα ασφάλειας ταυτότητας ενός οργανισμού. Πιο συγκεκριμένα, η αρχιτεκτονική RAP παρέχει απαράμιλλη ορατότητα σε όλες τις ταυτότητες και τα περιβάλλοντα, αξιοποιεί την Τεχνητή Νοημοσύνη για προσαρμοστικό έλεγχο ταυτότητας και εντοπισμό απειλών ενώ παρέχει επιπλέον προστασία και για άλλα στοιχεία που μέχρι πρότινος παρέμεναν απροστάτευτα, όπως οι μη ανθρώπινες ταυτότητες (NHI), τα παλαιότερα συστήματα καθώς και τα εργαλεία γραμμής εντολών.

Τα τελευταία χρόνια, η Silverfort εργάζεται αδιάκοπα για να δημιουργήσει την πλατφόρμα ασφάλειας ταυτότητας που αξίζουν οι εταιρείες. Σε αντίθεση με άλλες λύσεις που επιλύουν μόνο ένα τμήμα του παζλ της κυβερνοασφάλειας ή απαιτούν υπερβολικά περίπλοκη συντήρηση και εγκαταστάσεις/εφαρμογές, η Silverfort καταργεί τα σιλό ασφάλειας ταυτότητας εξαλείφοντας τα κενά ασφαλείας και τα τυφλά σημεία με μία εύκολη στην εγκατάσταση και εφαρμογή πλατφόρμα.

Το αποτέλεσμα; Ασφάλεια ταυτότητας χωρίς περιορισμούς.

Η πλατφόρμα ασφάλεια ταυτότητας της Silverfort (Silverfort Identity Security Platform) είναι η μόνη λύση που πηγαίνει πραγματικά παντού για να προσφέρει απαράμιλλη προστασία, πλαίσιο και ορατότητα, χωρίς συμβιβασμούς στην παραγωγικότητα. Σήμερα, πάνω από 1.000 οργανισμοί παγκοσμίως εμπιστεύονται την πλατφόρμα της Silverfort για την προστασία όλων των ταυτοτήτων, όλων των πόρων και όλων των περιβαλλόντων, ανά πάσα στιγμή – με την εταιρεία να δηλώνει ότι ανυπομονεί να δει τον παραπάνω αριθμό να αυξάνεται, καθώς συνεχίζει να προωθεί την ασφάλεια ταυτότητας σε επίπεδα που ποτέ άλλοτε δεν είχε φτάσει.

«Ευχαριστούμε το Fast Company για την αναγνώριση και συγχαρητήρια στην ομάδα που μας έφτασε έως εδώ. Έτσι είναι η ασφάλεια ταυτότητας όταν γίνεται σωστά».

Πηγή: Silverfort

Η Datto βρίσκεται στην ευχάριστη θέση να ανακοινώσει ότι το Datto RMM απέσπασε την πρώτη θέση στα βραβεία G2 2025. Ανάμεσα σε χιλιάδες λύσεις, ξεχώρισε ως κορυφαία επιλογή, αποσπώντας νίκες σε πολλές κατηγορίες.

Από τα 125.912 προϊόντα που συμμετείχαν στον διαγωνισμό, το Datto RMM αναρριχήθηκε στην κορυφή, κερδίζοντας τις μεγαλύτερες διακρίσεις σε πολλές κατηγορίες:

- Top 100 στην κατηγορία Best Software Products

- Top 50 στην κατηγορία Best Products for Small Business

- Top 50 στην κατηγορία Best Software for Mid-Market Business

- Top 50 στην κατηγορία Best Security Software Products

- Top 100 στην κατηγορία Highest Satisfaction Products

Οι παραπάνω κορυφαίες διακρίσεις υποδεικνύουν τους τρόπους που το Datto RMM ενισχύει την δουλειά των επαγγελματιών πληροφορικής με δυνατότητες απρόσκοπτης διαχείρισης, από την πολυμισθωτική ορατότητα και την αυτοματοποιημένη παρακολούθηση έως τη διαχείριση επιδιορθώσεων (patches) και τον απομακρυσμένο έλεγχο.

Έχοντας 24ωρη υποστήριξη, μπορείτε να βασίζεστε στο Datto RMM για:

- Ευχρηστία – Μια διαισθητική, φιλική προς το χρήστη εμπειρία

- Αυτοματοποίηση – Βελτιστοποίηση καθηκόντων και προγραμματισμός εργασιών

- Απρόσκοπτη ενοποίηση/ενσωμάτωση – Σύνδεση πολλαπλών εργαλείων και πλατφορμών χωρίς κόπο

- Αποτελεσματική παρακολούθηση – Προληπτική διαχείριση για την αποφυγή προβλημάτων προτού εμφανιστούν

Σχεδιασμένο με γνώμονα μία προσέγγιση που δίνει προτεραιότητα στην ασφάλεια, το Datto RMM παρέχει επίσης ισχυρή ασφάλεια τερματικών συσκευών (endpoint security) και δεδομένων (data security) μέσω εγγενούς εντοπισμού του λυτρισμικού (ransomware), υποχρεωτικής εφαρμογής της επαλήθευσης δύο παραγόντων (2FA) και της κρυπτογράφησης του πράκτορα (agent) – έτσι βοηθά τους επαγγελματίες του κλάδου της πληροφορικής να προσφέρουν την καλύτερη δυνατή εμπειρία στους πελάτες και τους τελικούς χρήστες τους.

Ορόσημα που έχουν σημασία: Η επιτυχία της κοινότητας της Datto

Εκτός από την αδιαμφισβήτητη επιτυχία του Datto RMM, η Datto κέρδισε πολλά ακόμα βραβεία που αξίζει να γιορτάσουμε.

- Datto BCDR: Γνωστό για το φιλικό προς το χρήστη περιβάλλον εργασίας, την εύκολη πλοήγηση και τις αξιόπιστες λειτουργίες υποστήριξης, το Datto BCDR εξασφάλισε μια θέση μεταξύ των 50 κορυφαίων προϊόντων διαχείρισης πληροφορικής και αναγνωρίστηκε ως το «3ο ευκολότερο στη χρήση» προϊόν στην κατηγορία λογισμικού λήψης αντιγράφων ασφαλείας για διακομιστές (Server Backup).

Οι βασικές πτυχές του BCDR που ξεχώρισαν για τους χρήστες περιλαμβάνουν:

- Ευκολία χρήσης

- Υποστήριξη πελατών

- Ευκολία ανάκτησης

- Δημιουργία αντιγράφων ασφαλείας στο σύννεφο

- Το Autotask κατατάχτηκε επίσης μεταξύ των 50 κορυφαίων προϊόντων διαχείρισης πληροφορικής. Πιο συγκεκριμένα, κέρδισε τη διάκριση «Κορυφαίο προϊόν» (Leading Product) στην κατηγορία Επαγγελματικών Υπηρεσιών Αυτοματισμού (Professional Services Automation) μεταξύ 5.003 προϊόντων στην κατηγορία «Best IT Management Software Products 2025».

Με μετρήσεις σε πραγματικό χρόνο που παρέχουν πλήρη ορατότητα στην παροχή υπηρεσιών, στην ικανοποίηση πελατών, στη διαδικασία πωλήσεων, στις εσωτερικές λειτουργίες, στην αξιοποίηση πόρων, στην κερδοφορία και πολλά άλλα, το Autotask PSA παρέχει σε σταθερό επίπεδο 99,99% χρόνο λειτουργίας (uptime) τα τελευταία 10 χρόνια.

Μάθετε περισσότερα:

Αυτά τα βραβεία αντικατοπτρίζουν την ισχυρή μας θέση σε ότι αφορά τους πελάτες μας σε όλο τον κόσμο. Αν αναζητάτε μια προληπτική προσέγγιση στην προστασία των τερματικών συσκευών, τώρα είναι η ιδανική στιγμή για να εξερευνήσετε τον κόσμο του Datto RMM και όχι μόνο.

Δοκιμάστε το δωρεάν για 14 ημέρες.

Πηγή: Datto

Έχετε ποτέ αναρωτηθεί πόσοι λογαριασμοί στο περιβάλλον σας λειτουργούν εκτός της ορατότητας και των ελέγχων σας; Ένα από τα σημαντικότερα τυφλά σημεία της ασφάλειας ταυτότητας, το οποίο μάλιστα συχνά αγνοείται από τους οργανισμούς αλλά χρησιμοποιείται ακόμα συχνότερα από επιτιθέμενους και κυβερνοεγκληματίες, είναι οι τοπικοί λογαριασμοί.

Σε αντίθεση με τους λογαριασμούς τομέα (domain-based accounts) που μπορούν εύκολα να εντοπιστούν και επιτηρηθούν από τις ομάδες ασφαλείας, οι τοπικοί λογαριασμοί παραμένουν στο σκοτάδι με περιορισμένη έως καθόλου ορατότητα σε ότι αφορά τη δραστηριότητα και τα προνόμια τους. Αυτό το κενό -ασφαλείας- έχει γίνει τόσο κρίσιμης σημασίας ζήτημα πλέον που το FBI εξέδωσε πρόσφατα προειδοποίηση, προτρέποντας τους οργανισμούς να απενεργοποιήσουν τους τοπικούς λογαριασμούς διαχειριστή για να μειώσουν τον κίνδυνο κυβερνοεπιθέσεων.

Στο παρόν άρθρο, θα διερευνήσουμε τους διαφορετικούς κινδύνους ασφαλείας που ενέχουν οι τοπικοί λογαριασμοί και πως το νέο χαρακτηριστικό ορατότητας τοπικών αυθεντικοποιήσεων/ελέγχων ταυτότητας της Silverfort βοηθά τους οργανισμούς να κλείσουν αυτό το κενό.

Κατανόηση των τοπικών λογαριασμών: τι είναι και πως λειτουργούν

Οι τοπικοί λογαριασμοί υπάρχουν σε 2 κύριους τύπους: λογαριασμοί τοπικού χρήστη και λογαριασμοί τοπικού διαχειριστή. Ας περιγράψουμε κάθε τύπο με περισσότερες λεπτομέρειες:

- Λογαριασμοί τοπικού χρήστη

Πρόκειται για τυπικούς λογαριασμούς με περιορισμένα δικαιώματα πρόσβασης, οι οποίοι συνήθως χρησιμοποιούνται για βασική πρόσβαση σε μία τερματική συσκευή ή υπολογιστή. Οι τοπικοί χρήστες μπορούν να συνδεθούν και να λειτουργήσουν ένα σύστημα, αλλά δεν έχουν δικαιώματα διαχείρισης για να προχωρήσουν σε αλλαγές σε επίπεδο συστήματος.

- Λογαριασμοί τοπικού διαχειριστή

Αυτοί οι λογαριασμοί έχουν πλήρη έλεγχο μίας τερματικής συσκευής ή υπολογιστή, και επιτρέπουν στους χρήστες να εγκαθιστούν λογισμικό, να τροποποιούν τις ρυθμίσεις του συστήματος και να δημιουργούν νέους λογαριασμούς. Οι ενσωματωμένοι λογαριασμοί τοπικού διαχειριστή (για παράδειγμα, ο προεπιλεγμένος λογαριασμός «Administrator» στο λειτουργικό σύστημα Microsoft Windows) συχνά βρίσκονται υπό υψηλό κίνδυνο, καθώς μπορούν να γίνουν αντικείμενα εκμετάλλευσης από επιτιθέμενους για παραβίαση και κλιμάκωση προνομίων.

Την ώρα που οι λογαριασμοί τομέα είναι κεντρικά διαχειριζόμενοι μέσω του Active Directory (AD) ή μέσω κάποιου παρόχου ταυτότητας (IdP), οι τοπικοί λογαριασμοί υπάρχουν μόνο σε μεμονωμένα τερματικά ή υπολογιστές. Από άποψη διαχείρισης ταυτότητας, η βασική διαφορά μεταξύ των τοπικών λογαριασμών και λογαριασμών τομέα έγκειται στο ποιος τους διαχειρίζεται και ελέγχει:

- Οι τοπικοί λογαριασμοί υπάρχουν και ελέγχονται σε επίπεδο μεμονωμένης τερματικής συσκευής. Ο χρήστης έχει τον πλήρη έλεγχο του συστήματος, συμπεριλαμβανομένης και της προνομιακής πρόσβασης σε κρίσιμες ρυθμίσεις, χωρίς να υπάρχει ορατότητα από τις ομάδες ασφαλείας.

- Οι λογαριασμοί τομέα, από την άλλη πλευρά, είναι κεντρικά διαχειριζόμενοι από διαχειριστές τομέα στο πλαίσιο του Active Directory (AD) ή κάποιου παρόχου ταυτότητας (IdP). Οι ομάδες ασφαλείας έχουν μεγαλύτερη ορατότητα στους λογαριασμούς τομέα και επιπλέον τη δυνατότητα να επιβάλλουν ελέγχους ασφαλείας σε κάθε χρήστη, με συγκεκριμένες πολιτικές και με δυνατότητα διαμόρφωσης και επιβολής περιορισμών.

Οι τοπικοί λογαριασμοί χρησιμοποιούνται συχνά για διαχειριστικές εργασίες ή σε παλαιά συστήματα για την παροχή πρόσβασης σε κάποιον συγκεκριμένο υπολογιστή ή συσκευή, ωστόσο υπολείπονται της δυνατότητας παρακολούθησης και των προηγμένων ελέγχων ασφαλείας που προσφέρουν οι domain-based λογαριασμοί.

Οι κρυφοί κίνδυνοι των τοπικών λογαριασμών

Από άποψη ασφαλείας, από μόνοι τους οι τοπικοί λογαριασμοί δεν εγκυμονούν σημαντικούς κινδύνους για την ασφάλεια. Παρόλα αυτά, η ελλιπής ή μη κατάλληλη διαχείρισή τους μπορεί να έχει σοβαρές επιπτώσεις στην ασφάλεια ενός οργανισμού. Οι μεγαλύτεροι κίνδυνοι είναι η έλλειψη ορατότητας, η περιορισμένη κεντρική διαχείριση και οι ασθενέστεροι έλεγχοι ασφαλείας. Τέτοιες προκλήσεις καθιστούν τους τοπικούς λογαριασμούς πρωταρχικό στόχο για εκείνους τους επιτιθέμενους που επιθυμούν να προχωρήσουν σε επιθέσεις πλευρικής μετακίνησης (lateral movement) με στόχο να εισχωρήσουν βαθύτερα εντός του εταιρικού δικτύου και να κλιμακώσουν τα προνόμια δίχως να γίνουν αντιληπτοί.

Ας επικεντρωθούμε αναλυτικότερα στους κινδύνους ασφάλειας ταυτότητας των τοπικών λογαριασμών:

1.Έλλειψη ορατότητας: ένα τυφλό σημείο στην παρακολούθηση του ελέγχου ταυτότητας

Ένας από τους μεγαλύτερους κινδύνους των τοπικών λογαριασμών είναι ότι οι ομάδες ασφαλείας δεν μπορούν να δουν εκείνο που δεν μπορούν να ανιχνεύσουν/παρακολουθήσουν. Σε αντίθεση με τις αυθεντικοποιήσεις βάσει τομέα που καταγράφονται και αποθηκεύονται κεντρικά, οι δραστηριότητες των τοπικών λογαριασμών παραμένουν απομονωμένες σε μεμονωμένες τερματικές συσκευές/υπολογιστές χωρίς να φαίνονται στα αρχεία καταγραφής AD ή IdP. Αυτό σημαίνει ότι οποιαδήποτε κακόβουλη δραστηριότητα, συμπεριλαμβανομένων αποτυχημένων συνδέσεων, ασυνήθιστων μοτίβων πρόσβασης ή παραβιασμένων διαπιστευτηρίων, είναι αδύνατο να εντοπιστεί προτού είναι πολύ αργά.

2.Περιορισμένη κεντρική διαχείριση: ένας εφιάλτης για την ασφάλεια και την λειτουργία

Οι τοπικοί λογαριασμοί αποθηκεύονται εκτός του πεδίου εφαρμογής της διαχείρισης ταυτότητας βάσει καταλόγου (directory). Και οι ομάδες ασφαλείας δυσκολεύονται όχι μόνο να επιβάλουν πολιτικές, αλλά ακόμη και να εντοπίσουν ποιος έχει πρόσβαση σε τι. Πολλοί οργανισμοί βασίζονται στους προκαθορισμένους κωδικούς πρόσβασης ή σε στατικά διαπιστευτήρια για τους τοπικούς λογαριασμούς χωρίς κατάλληλη εναλλαγή διαπιστευτηρίων, γεγονός που αυξάνει τον κίνδυνο μη εξουσιοδοτημένης πρόσβασης. Χωρίς να υπάρχει κεντρική διαχείριση αυθεντικοποιήσεων, οι οργανισμοί περιορίζονται σε αποσπασματικούς ελέγχους ασφαλείας που οι επιτιθέμενοι μπορούν εύκολα να εκμεταλλευτούν για να προχωρήσουν σε παραβίαση.

3.Αδύναμοι έλεγχοι ασφαλείας: μια ανοιχτή πόρτα για τους επιτιθέμενους

Οι τοπικοί λογαριασμοί σπάνια διασφαλίζονται με ισχυρούς ελέγχους ασφαλείας, όπως η αυθεντικοποίηση/έλεγχος ταυτότητας πολλαπλών παραγόντων (MFA) ή άλλοι έλεγχοι ασφαλείας, με αποτέλεσμα να αποτελούν εύκολο στόχο για τους επιτιθέμενους. Μόλις παραβιαστεί ένας τοπικός λογαριασμός, μπορεί να χρησιμοποιηθεί για την κλιμάκωση προνομίων ή την πλευρική μετακίνηση σε όλο το εταιρικό περιβάλλον χωρίς να ενεργοποιηθούν συναγερμοί ασφαλείας. Και αυτό καθιστά τους τοπικούς λογαριασμούς ένα κρίσιμο τυφλό σημείο στην στάση ασφάλειας ταυτότητας του οργανισμού.

Πως το Silverfort παρέχει ορατότητα στους τοπικούς λογαριασμούς

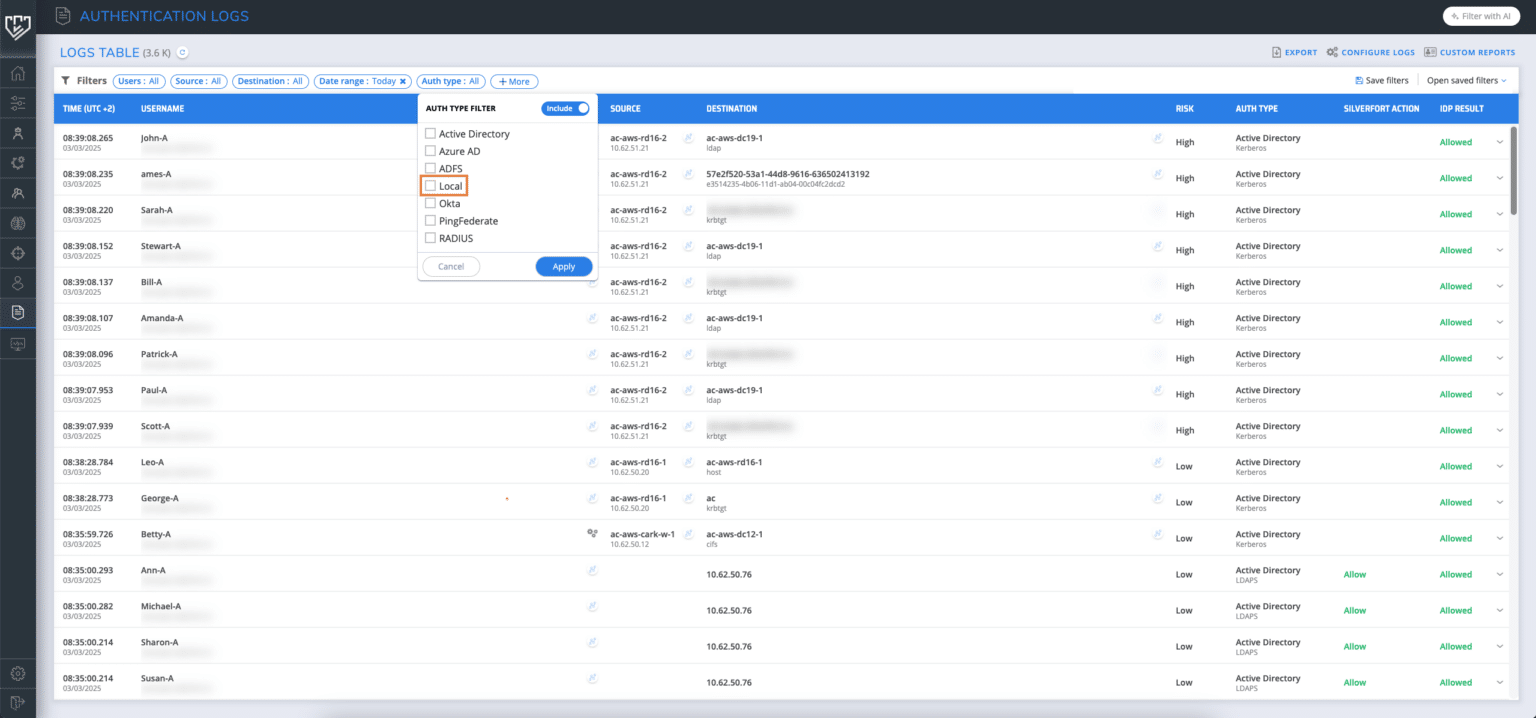

Με το ομώνυμο προϊόν της Silverfort μπορείτε τώρα να βελτιώσετε την ορατότητα του οργανισμού σας στους ελέγχους ταυτότητας (αυθεντικοποιήσεις) τοπικών λογαριασμών, ξεκινώντας από την έκδοση 2.1.3 του Silverfort for Windows Logon.

Όταν ένας τοπικός χρήστης αποκτά πρόσβαση σε έναν υπολογιστή Windows με εγκατεστημένο το Silverfort for Windows logon, ο έλεγχος ταυτότητας καταγράφεται με τον auth type «Local» και εσείς αποκτάτε πλήρη ορατότητα στις απόπειρες/προσπάθειες πρόσβασης από την οθόνη Silverfort Logs και φιλτράροντας με Auth type = «Local».

Βίντεο: Παράδειγμα του τρόπου φιλτραρίσματος των αυθεντικοποιήσεων τοπικών χρηστών στην οθόνη Silverfort Logs

Αυτή η νέα δυνατότητα του προϊόντος σας επιτρέπει να παρακολουθείτε τις τοπικές συνδέσεις για τα Windows. Με το φιλτράρισμα των προσπαθειών πρόσβασης σε τοπικούς λογαριασμούς, μπορείτε να εντοπίζετε γρήγορα τυχόν κακόβουλες δραστηριότητες, συμπεριλαμβανομένης και της πιθανής κατάχρησης/κακομεταχείρισης διαπιστευτηρίων.

Ρίχνοντας φως στους τοπικούς λογαριασμούς: το πρώτο βήμα για προστασία

Οι τοπικοί λογαριασμοί ανέκαθεν θεωρούνταν ένα τυφλό σημείο ασφαλείας, το οποίο οι επιτιθέμενοι μπορούν να αξιοποιήσουν για να εισχωρήσουν σε ένα εταιρικό δίκτυο και να παραβιάσουν ένα περιβάλλον παραμένοντας απαρατήρητοι. Δίχως ορατότητα στις δραστηριότητες ελέγχου ταυτότητας των λογαριασμών, δεν θα βρισκόσασταν σε θέση να εντοπίσετε ή να αντιδράσετε σε οποιαδήποτε από αυτές τις κακόβουλες δραστηριότητες προτού κλιμακωθούν.

Έχοντας ορατότητα σε πραγματικό χρόνο στις αυθεντικοποιήσεις/ελέγχους ταυτότητας των τοπικών λογαριασμών χάρη στο Silverfort, μπορείτε επιτέλους να ξεκλειδώσετε ένα νέο κρυφό επίπεδο ασφάλειας ταυτότητας, που σας επιτρέπει να ιχνηλατείτε, να παρακολουθείτε και να διερευνάτε ταυτότητες, όταν παλαιότερα παρέμεναν αθέατες. Αποτελεί λοιπόν μία εξαιρετική βάση για να ξεκινήσετε το ταξίδι σας προς την πλήρη ασφάλεια και την προστασία των τοπικών λογαριασμών.

Είστε έτοιμοι να εξερευνήσετε τους κρυμμένους τοπικούς λογαριασμούς στο περιβάλλον σας; Αν είστε ήδη πελάτης, επικοινωνήστε με τον τοπικό εκπρόσωπο ή προγραμματίστε μια κλήση με έναν από τους ειδικούς μας.

Πηγή: Silverfort

Η γεννήτρια κωδικών πρόσβασης είναι ένα ηλεκτρονικό εργαλείο που δημιουργεί αυτόματα ισχυρούς, τυχαίους κωδικούς πρόσβασης με το πάτημα ενός κουμπιού. Για τη δημιουργία μοναδικών κωδικών πρόσβασης, μια γεννήτρια κωδικών πρόσβασης συνδυάζει μια ποικιλία κεφαλαίων και πεζών γραμμάτων, αριθμών και συμβόλων. Οι γεννήτριες κωδικών πρόσβασης καθιστούν δραματικά ευκολότερη τη διαδικασία της δημιουργίας ισχυρών κωδικών πρόσβασης, καθώς παράγουν αυτόματα τυχαίους και μακροσκελείς κωδικούς πρόσβασης -δύο ιδιότητες που καθιστούν το «σπάσιμο» των κωδικών πρόσβασης από τους κυβερνοεγκληματίες σημαντικά δυσκολότερο.

Συνεχίστε το διάβασμα παρακάτω για να μάθετε τους λόγους που πρέπει να χρησιμοποιείτε μια γεννήτρια κωδικών πρόσβασης και πως μπορείτε να την αξιοποιήσετε καλύτερα για να ενισχύσετε την διαδικτυακή σας ασφάλεια.

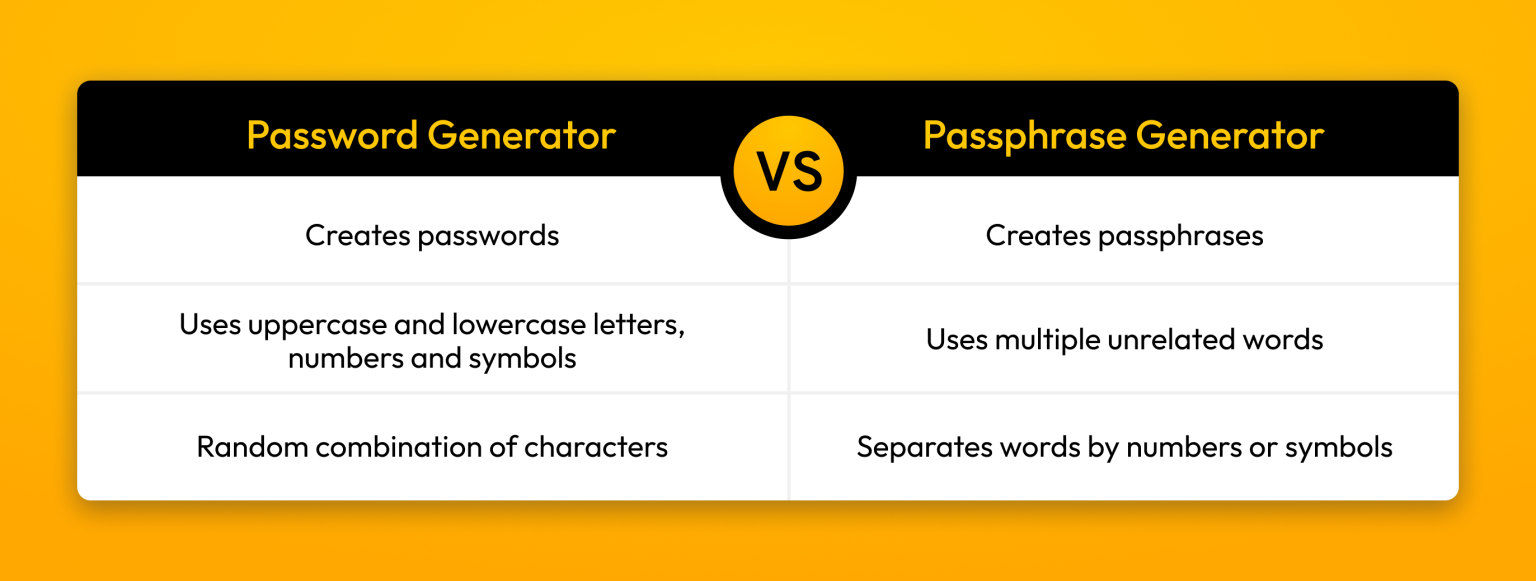

Γεννήτρια κωδικών πρόσβασης έναντι γεννήτριας συνθηματικών φράσεων: Ποια είναι η διαφορά;

Η κύρια διαφορά μεταξύ μιας γεννήτριας κωδικών πρόσβασης και μιας γεννήτριας συνθηματικών φράσεων ή φράσεων πρόσβασης είναι στην ουσία αυτό που περιγράφει και η ονομασία τους: μία γεννήτρια κωδικών πρόσβασης δημιουργεί ισχυρούς κωδικούς πρόσβασης ενώ μια γεννήτρια συνθηματικών φράσεων δημιουργεί φράσεις πρόσβασης ή συνθηματικές φράσεις. Οι γεννήτριες κωδικών πρόσβασης δημιουργούν ισχυρούς κωδικούς πρόσβασης, οι οποίοι περιέχουν τουλάχιστον 16 χαρακτήρες, συμπεριλαμβανομένων κεφαλαίων και πεζών γραμμάτων, αριθμών και συμβόλων. Για παράδειγμα, παρακάτω βρίσκεται ένας ισχυρός κωδικός πρόσβασης που συνήθως παράγεται από μια γεννήτρια κωδικών πρόσβασης: B^F<>8=>56qXUQCkhN?$.

Μια συνθηματική φράση από την άλλη είναι ένας συνδυασμός λέξεων ανάμεσα στις οποίες μεσολαβούν αριθμοί ή σύμβολα και χρησιμοποιείται ως κωδικός πρόσβασης. Επομένως, μια γεννήτρια συνθηματικών φράσεων μπορεί να παράγει πολλαπλές, άσχετες μεταξύ τους λέξεις, με αποτέλεσμα να καθιστούν δυσκολότερη την παραβίαση τους από τους κυβερνοεγκληματίες. Ένα παράδειγμα μιας ισχυρής συνθηματικής φράσης που δημιουργήθηκε με μια γεννήτρια συνθηματικών φράσεων θα μπορούσε να είναι η εξής: Leaf-Banana0-Joy_Friend4-Sunlight.

Γιατί να χρησιμοποιήσετε μια γεννήτρια κωδικών πρόσβασης;

Θα λέγαμε ότι η χρήση μίας γεννήτριας κωδικών πρόσβασης είναι αναγκαία και απαραίτητη επειδή εγγυάται ισχυρούς και μοναδικούς κωδικούς πρόσβασης, εξαλείφει τις πιθανότητες χρήσης αδύναμων ή επαναχρησιμοποιημένων κωδικών πρόσβασης και καθιστά την ενημέρωση των κωδικών ευκολότερη και βολικότερη.

Εξασφαλίζει πάντα ισχυρούς κωδικούς πρόσβασης

Οι γεννήτριες κωδικών πρόσβασης σχεδιάστηκαν ειδικά για να δημιουργούν ισχυρούς κωδικούς πρόσβασης συνδυάζοντας τυχαία γράμματα με αριθμούς και σύμβολα. Ο τυχαίος αυτός συνδυασμός χαρακτήρων που παράγεται από μία γεννήτρια κωδικών πρόσβασης είναι που καθορίζει την ισχυροποίηση και την μοναδικότητα κάθε κωδικού πρόσβασης. Και οι ισχυροί κωδικοί πρόσβασης είναι απαραίτητοι για την μείωση της πιθανότητας να παραβιαστούν οι διαδικτυακοί λογαριασμοί σας από τους κυβερνοεγκληματίες, κάτι που με τη σειρά του ελαχιστοποιεί και τον κίνδυνο να πέσετε θύμα κάποιας απάτης ή κλοπής ταυτότητας.

Η δημιουργία ισχυρών κωδικών πρόσβασης δεν είναι απαραίτητο να εξαρτάται από εσάς

Ενδεχομένως να έχετε την εντύπωση ότι μπορείτε από μόνοι σας να επινοήσετε ισχυρούς κωδικούς πρόσβασης και απροβλημάτιστα. Παρόλα αυτά, από μία πρόσφατη έρευνα που ανατέθηκε από την Keeper® σε μία ανεξάρτητη εταιρεία ερευνών προέκυψε το συμπέρασμα ότι το 41% των ανθρώπων επαναχρησιμοποιούν τον ίδιο κωδικό πρόσβασης σε πολλαπλούς λογαριασμούς. Οι γεννήτριες κωδικών πρόσβασης εξαλείφουν τέτοιες επικίνδυνες ανθρώπινες συνήθειες και τάσεις, με τη δημιουργία κωδικών πρόσβασης που είναι εντελώς τυχαίοι μεταξύ τους και δεν σχετίζονται με προσωπικές πληροφορίες, όπως το όνομα ενός κατοικίδιου ζώου ή η ημερομηνία γέννησης. Αν βασίζεστε μόνο στον εαυτό σας για τη δημιουργία ισχυρών κωδικών πρόσβασης που είναι εύκολοι στην απομνημόνευση, το πιθανότερο είναι μετά από λίγο να αρχίσετε να επαναχρησιμοποιείτε έναν κωδικό πρόσβασης ή να καταφύγετε σε μικρές παραλλαγές του ίδιου κωδικού πρόσβασης σε πολλαπλούς λογαριασμούς. Η χρήση αδύναμων ή επαναχρησιμοποιούμενων κωδικών πρόσβασης αυξάνει την πιθανότητα να «σπάσει» κάποιος κυβερνοεγκληματίας τους κωδικούς σας και να κλέψει προσωπικές πληροφορίες και δεδομένα.

Καθιστά απλούστερη την αλλαγή των κωδικών πρόσβασης

Αν πρέπει να αλλάξετε τον κωδικό πρόσβασής σας, ενδεχομένως ως μέτρο πρόληψης ή υποχρεωτικά μετά από κάποια παραβίαση δεδομένων ή μετά από κάποια απόπειρα hacking κάποιας ιστοσελίδας ή υπηρεσίας που χρησιμοποιείτε, η χρήση μιας γεννήτριας κωδικών πρόσβασης καθιστά την ενημέρωση των κωδικών πρόσβασής σας απλούστερη. Παράλληλα, διασφαλίζει ότι οι νέοι κωδικοί πρόσβασης είναι ασφαλείς. Το μόνο που έχετε να κάνετε για να λάβετε έναν νέο, ισχυρό και τυχαίο κωδικό πρόσβασης που θα είναι πολύ δύσκολο να «σπάσει» (να μαντέψει και να παραβιάσει) ένας κυβερνοεγκληματίας είναι να πατήσετε ένα κουμπί. Αντί να σπάτε το κεφάλι σας για να βρείτε έναν κωδικό πρόσβασης που δεν έχετε ξαναχρησιμοποιήσει, μια γεννήτρια κωδικών πρόσβασης θα κάνει τη σχετική διαδικασία ταχύτερα και ευκολότερα.

Θα σας βοηθήσει να αποφύγετε τις «επιθέσεις λεξικού»

Μια «επίθεση λεξικού» στοχεύει σε κωδικούς πρόσβασης που χρησιμοποιούν κοινές λέξεις ή φράσεις που βρίσκονται σε λεξικά. Δεδομένου ότι οι κοινές λέξεις ή φράσεις διευκολύνουν τους κυβερνοεγκληματίες να «μαντέψουν» και να παραβιάσουν τον κωδικό πρόσβασης, η χρήση μιας γεννήτριας κωδικών πρόσβασης αποτρέπει τις επιθέσεις λεξικού, επειδή πολύ απλά ο κωδικός πρόσβασής περιέχει τυχαίο συνδυασμό γραμμάτων, αριθμών και συμβόλων και όχι λέξεις ή φράσεις που διευκολύνουν έναν κυβερνοεγκληματία να τις εικάσει ή να τις μαντέψει. Αν λοιπόν χρησιμοποιείτε μοναδικούς κωδικούς πρόσβασης 16 χαρακτήρων που αποτελούνται από πεζά και κεφαλαία γράμματα, αριθμούς και σύμβολα για καθέναν από τους πολλούς -ενδεχομένως- διαδικτυακούς λογαριασμούς που διαθέτετε, τότε θα κάνετε πολύ δύσκολη τη ζωή οποιουδήποτε κυβερνοεγκληματία επιχειρήσει να τους σπάσει.

Πως να χρησιμοποιήσετε μια γεννήτρια κωδικών πρόσβασης

Και αφού διαβάσατε για όλα τα οφέλη της, ενδεχομένως τώρα να αναρωτιέστε πόσο απλό είναι να χρησιμοποιήσετε μια γεννήτρια κωδικών πρόσβασης. Ακολουθήστε τα παρακάτω βήματα για να μάθετε πως μπορείτε να χρησιμοποιήσετε μια γεννήτρια κωδικών πρόσβασης για να δημιουργήσετε ισχυρούς και μοναδικούς κωδικούς πρόσβασης.

1.Βρείτε μια ασφαλή γεννήτρια κωδικών πρόσβασης

Ευτυχώς, υπάρχουν αρκετές δωρεάν διαδικτυακές γεννήτριες κωδικών πρόσβασης που μπορείτε να χρησιμοποιήσετε για τη δημιουργία κωδικών πρόσβασης. Παρόλα αυτά, το καλύτερο για εσάς θα ήταν να εξετάσετε τα οφέλη της χρήσης ενός προγράμματος διαχείρισης κωδικών πρόσβασης που διαθέτει ενσωματωμένη γεννήτρια κωδικών πρόσβασης, όπως είναι το Keeper Password Manager. Η ύπαρξη μιας ενσωματωμένης γεννήτριας κωδικών πρόσβασης καθιστά εύκολη τη δημιουργία ή την ενημέρωση κωδικών πρόσβασης που είναι ισχυροί και μοναδικοί. Στη συνέχεια, μπορείτε να αποθηκεύσετε τους κωδικούς πρόσβασης που δημιουργήθηκαν με τυχαίο τρόπο απευθείας στο Keeper Vault για να διασφαλίσετε ότι είναι τόσο κρυπτογραφημένοι όσο και προστατευμένοι από τους κυβερνοεγκληματίες.

2.Προσαρμόστε τις ρυθμίσεις της γεννήτριας κωδικών πρόσβασης

Αφού καταλήξετε στην ιδανικότερη για εσάς γεννήτρια κωδικών πρόσβασης, μπορείτε να προσαρμόσετε τις ρυθμίσεις της για να ταιριάζει στις απαιτήσεις κάποιας συγκεκριμένης ιστοσελίδας ή εφαρμογής όσον αφορά τον κωδικό πρόσβασης. Για παράδειγμα, αν κάποιος διαδικτυακός λογαριασμός απαιτεί για τη δημιουργία του κωδικού πρόσβασης τόσο κεφαλαία όσο και πεζά γράμματα και τουλάχιστον δύο αριθμούς και ένα σύμβολο, μπορείτε να προσαρμόσετε τις ρυθμίσεις της γεννήτριας κωδικών πρόσβασης για να δημιουργήσει έναν κωδικό πρόσβασης που πληροί τα παραπάνω βασικά κριτήρια. Μια εφαρμογή από την άλλη μπορεί να απαιτεί τουλάχιστον 16 χαρακτήρες για τον κωδικό πρόσβασης, πράγμα που σημαίνει ότι θα πρέπει να αποτελείται από έναν συνδυασμό τουλάχιστον 16 γραμμάτων, αριθμών και συμβόλων. Ανεξάρτητα από τις απαιτήσεις που μπορεί να έχει μία ιστοσελίδα ή εφαρμογή για τον κωδικό πρόσβασής σας, μπορείτε να αλλάξετε τις ρυθμίσεις της γεννήτριας κωδικών πρόσβασης ώστε να καλύπτει τις συγκεκριμένες απαιτήσεις και κριτήρια.

3.Δημιουργήστε τον ισχυρό κωδικό πρόσβασης σας

Αφού προσαρμόσετε και ορίσετε τις σχετικές ρυθμίσεις της γεννήτριας κωδικών πρόσβασης, μπορείτε να δημιουργήσετε τον τυχαίο και μοναδικό κωδικό πρόσβασής σας. Μετά τη δημιουργία του, μπορείτε είτε να προσπαθήσετε να τον απομνημονεύσετε, είτε να τον αποθηκεύσετε σε έναν ασφαλή «χώρο» όπως σε ένα θησαυροφυλάκιο κωδικών πρόσβασης (password vault). Η αποθήκευση των κωδικών πρόσβασης σε ένα password vault, όπως στην περίπτωση του Keeper Password Manager, διασφαλίζει την προστασία τους και επιπροσθέτως σας απελευθερώνει από το άγχος και σας γλυτώνει από την ταλαιπωρία να τους απομνημονεύσετε. Ο διαχειριστών κωδικών πρόσβασης Keeper Password Manager διαθέτει επιπλέον και λειτουργία αυτόματης συμπλήρωσης που λειτουργεί σε όλες τις συσκευές και τους περιηγητές (browsers), οπότε την επόμενη φορά που θα χρειαστεί να εισάγετε τον κωδικό πρόσβασής σας, o Keeper Password Manager θα το κάνει αυτόματα αντί για εσάς.

Δημιουργήστε ισχυρούς, μοναδικούς κωδικούς πρόσβασης με το Keeper

Η χρήση μιας γεννήτριας κωδικών πρόσβασης δεν είναι μόνο βολική αλλά και ασφαλής για την ενίσχυση της ανθεκτικότητας των κωδικών πρόσβασης και την προστασία των προσωπικών δεδομένων σας. Η ενσωματωμένη γεννήτρια κωδικών πρόσβασης του Keeper Password Manager είναι εύκολη στη χρήση και εξαλείφει τον κίνδυνο χρήσης αδύναμων ή επαναχρησιμοποιημένων κωδικών πρόσβασης.

Ξεκινήστε μια δωρεάν δοκιμή 30 ημερών του Keeper Password Manager για να γνωρίσετε τόσο την ευκολία της ενσωματωμένης γεννήτριας κωδικών πρόσβασης όσο και της διατήρησης ενός ασφαλούς μέρους για την φύλαξη των κωδικών πρόσβασης σας.

Πηγή: Keeper Security

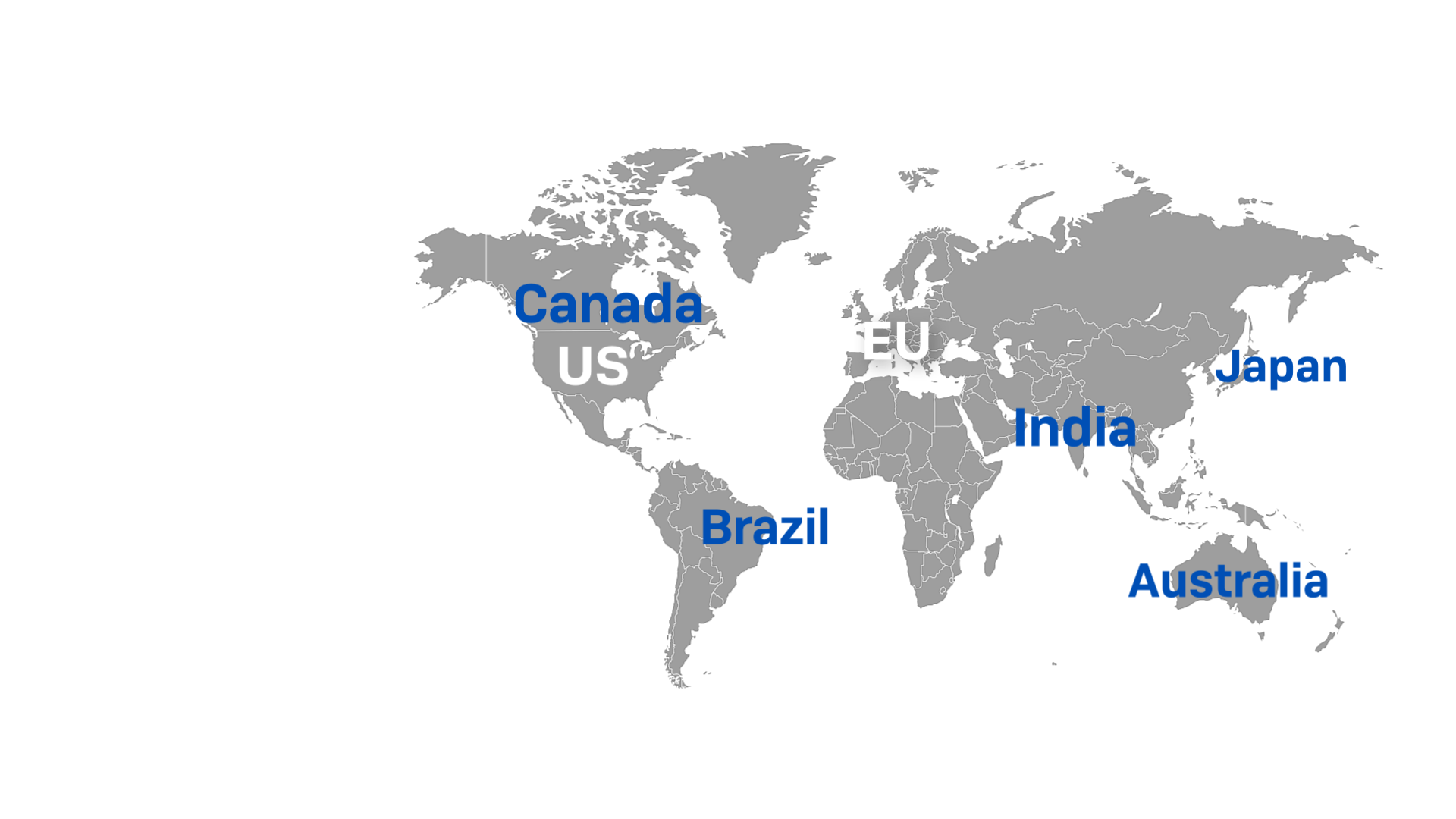

Το Sophos DNS Protection είναι πλέον διαθέσιμο και για τους πελάτες του Sophos Firewall που διαθέτουν λογαριασμό ή λογαριασμούς Sophos Central εκτός των τυπικών περιοχών των ΗΠΑ και της ΕΕ, προσθέτοντας πέντε νέες περιοχές διαχείρισης: Αυστραλία, Βραζιλία, Ινδία, Ιαπωνία και Καναδάς.

Το παραπάνω έρχεται σε συνάρτηση με παρόμοιες περιφερειακές επεκτάσεις για άλλα προϊόντα που είναι διαχειρίσιμα μέσω του Sophos Central, συμπεριλαμβανομένων των Sophos ZTNA, Sophos Switch και της σειράς AP6 Wireless. Για μια πλήρη λίστα των προϊόντων Sophos Central και των περιοχών που υποστηρίζονται, δείτε το συγκεκριμένο άρθρο.

Αν διαχειρίζεστε σήμερα τείχη προστασίας της Sophos (Sophos Firewalls) σε κάποια από τις παραπάνω περιοχές, μπορείτε πλέον εύκολα να προσθέσετε το Sophos DNS Protection στον λογαριασμό σας. Τα Sophos Firewalls σας με Xstream Protection περιλαμβάνουν DNS Protection χωρίς επιπλέον χρέωση (δείτε παρακάτω πως να ξεκινήσετε).

Λάβετε υπόψη σας ότι το Sophos DNS Protection παρέχει ήδη ένα παγκόσμιο δίκτυο σημείων παρουσίας (POPs ή Points-of-Presence) επιλυτών DNS με την κυκλοφορία DNS να κατευθύνεται αυτόματα στην πλησιέστερη τοποθεσία χρησιμοποιώντας τεχνολογία δρομολόγησης unicast για να εξασφαλιστεί η ταχύτερη απόκριση. Επιπλέον, η νέα αυτή έκδοση επιτρέπει πλέον τη διαχείριση του DNS Protection από όλες τις κεντρικές τοποθεσίες του Sophos Central.

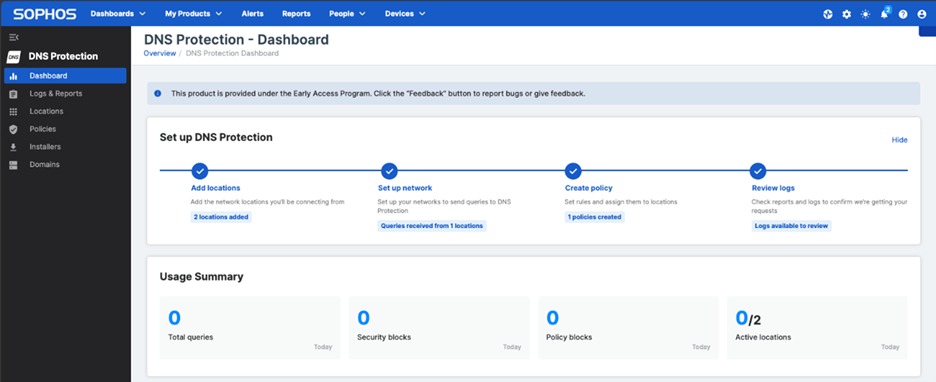

Ξεκινήστε με το Sophos DNS Protection

Αν είστε πελάτης του Sophos Firewall με Xstream Protection και δεν χρησιμοποιείτε ήδη το Sophos DNS Protection, μπορείτε να ξεκινήσετε δωρεάν. Ελέγξτε την ηλεκτρονική τεκμηρίωση και τους πόρους βίντεο της Sophos.

Πηγή: Sophos

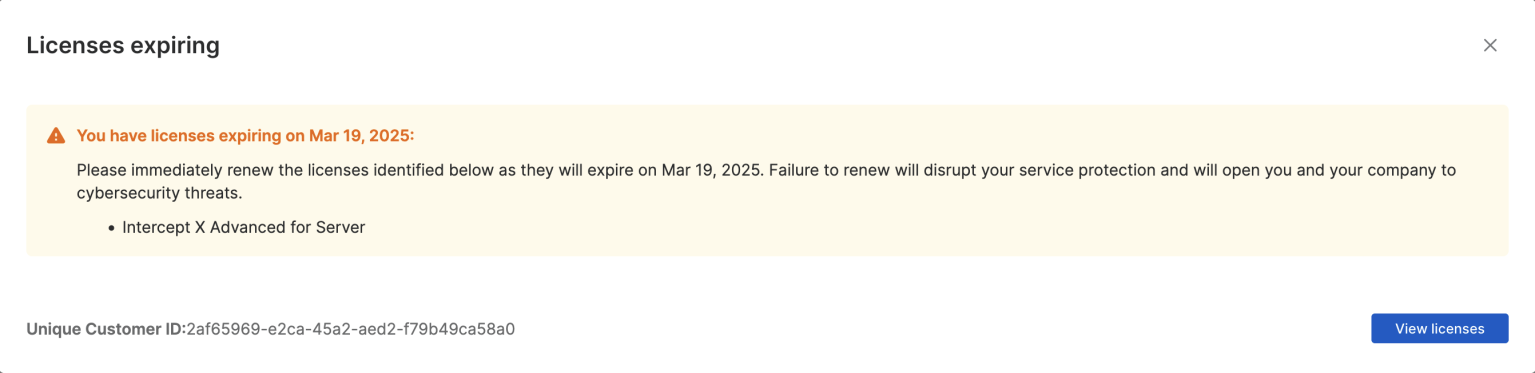

Η απαιτήσεις της καθημερινότητας ενδέχεται να σας δυσκολέψουν στην παρακολούθηση των ημερομηνιών ανανέωσης των συνδρομών σας όσον αφορά τα προϊόντα και τις υπηρεσίες της Sophos. Για να σας βοηθήσουμε να αποφύγετε τυχόν κενά στην προστασία σας, βελτιώσαμε τις ειδοποιήσεις λήξης αδειών στο Sophos Central ώστε να απολαμβάνετε απρόσκοπτη προστασία από τις πιο πρόσφατες απειλές.

Τι να περιμένεις;

30 ημέρες πριν από την ημερομηνία ανανέωσης θα αρχίσουμε να σας ειδοποιούμε για την επερχόμενη λήξη της άδειας χρήσης σας όταν συνδέεστε στο Sophos Central. Μπορείτε να περιμένετε την εμφάνιση ενός αναδυόμενου παραθύρου-μηνύματος όπως η παραπάνω εικόνα που δείχνει:

- Ποια ή ποιες άδειες πρέπει να ανανεωθούν

- Την ημερομηνία λήξης της άδειας ή αδειών

Επιλέξτε «Προβολή αδειών» για να μεταβείτε στη σελίδα «Αδειοδότηση», όπου μπορείτε να εφαρμόσετε ένα νέο κλειδί άδειας, να αποκτήσετε πρόσβαση στα στοιχεία επικοινωνίας του συνεργάτη σας, να βρείτε πρόσθετες πληροφορίες επικοινωνίας ή να απορρίψετε την ειδοποίηση για τη συγκεκριμένη περίοδο σύνδεσης. Τα μηνύματα θα σταματήσουν να εμφανίζονται μόλις ανανεώσετε την άδειά σας.

Αν δεν ανανεώσετε την άδειά σας πριν από τη λήξη της, θα λαμβάνετε ειδοποιήσεις που θα σας ενημερώνουν ότι δεν έχετε ενεργή συνδρομή και ότι η πρόσβαση στα προϊόντα και στις υπηρεσίες που χρησιμοποιείτε θα περιοριστεί μετά από μία χρονική περίοδο. Σε περίπτωση που δεν έχετε ενεργές άδειες χρήσης προϊόντων της Sophos, η πρόσβαση στον λογαριασμό Sophos Central σας θα περιοριστεί εξίσου.

Υπάρχει κάτι άλλο που πρέπει να γνωρίζω;

Οι νέες ειδοποιήσεις για τη λήξη των αδειών χρήσης:

- Είναι διαθέσιμες μόνο στο Central Admin

- Δεν ισχύουν για δωρεάν δοκιμαστικές περιόδους

- Δεν αλλάζουν τη συμπεριφορά των προϊόντων Sophos όταν λήγουν οι άδειες, δηλαδή, στην ουσία αποτελούν μόνο ειδοποιήσεις. Λεπτομέρειες σχετικά με τις επιμέρους συμπεριφορές των προϊόντων μπορείτε να βρείτε στον Οδηγό Αδειοδότησης (Licensing Guide).

Πηγή: Sophos

Η έκδοση Sophos Firewall OS v21 MR1 φέρνει διάφορες και σημαντικές βελτιώσεις επεκτασιμότητας, ανθεκτικότητας και σταθερότητας στο Sophos Firewall σας.

Τι νέο διαθέτει