Νέα

Στον κλάδο μας, η εμπιστοσύνη δεν αποτελεί αφηρημένη έννοια. Είναι το «νόμισμα» της κυβερνοασφάλειας -το θεμέλιο κάθε συνεργασίας που οικοδομούμε και κάθε προστασίας που παρέχουμε.

Παρόλα αυτά, μία πρόσφατη ανεξάρτητη έρευνα -ουδέτερη ως προς τους προμηθευτές- στην οποία συμμετείχαν 5.000 υπεύθυνοι λήψης αποφάσεων κυβερνοασφάλειας σε 17 χώρες αποκάλυψε τη σκληρή πραγματικότητα: βρισκόμαστε αντιμέτωποι με μία κρίση εμπιστοσύνης.

Σύμφωνα με τα ευρήματά της έκθεσης «Cybersecurity Trust Reality 2026» της Sophos, μόνο το 5% των ερωτηθέντων δηλώνει ότι τόσο οι ίδιοι όσο και ο οργανισμός τους έχουν πλήρη εμπιστοσύνη στους προμηθευτές και στους παρόχους των λύσεων και υπηρεσιών κυβερνοασφάλειας που χρησιμοποιούν.

Και αυτό είναι ένα ποσοστό που κανονικά θα έπρεπε ήδη να έχει λειτουργήσει αφυπνιστικά για ολόκληρο τον κλάδο μας.

Το υψηλό κόστος της χαμηλής εμπιστοσύνης

Η αξιολόγηση της εμπιστοσύνης είναι δύσκολο έργο. Η έρευνα της Sophos δείχνει ότι το 79% των οργανισμών θεωρεί μεγάλη πρόκληση την εκτίμηση της αξιοπιστίας των νέων συνεργατών σε θέματα κυβερνοασφάλειας ενώ το 62% αντιμετωπίζει δυσκολίες ακόμη και με τους υφιστάμενους παρόχους και προμηθευτές του.

Οι συνέπειες αυτής της αβεβαιότητας είναι απτές. Όταν απουσιάζει η εμπιστοσύνη, η ανησυχία είναι αυτή που έρχεται να αναπληρώσει το κενό.

Στην έρευνα διαπιστώθηκε ότι το 51% των ηγετικών στελεχών πιστεύει ότι η έλλειψη εμπιστοσύνης οδηγεί στην ανησυχία ότι ο οργανισμός τους είναι πιθανότερο να βιώσει κάποιο σημαντικό περιστατικό κυβερνοασφαλείας. Επιπλέον, το 45% των ηγετικών στελεχών δηλώνει ότι εξαιτίας αυτής της ανησυχίας καθίστανται επιρρεπείς στην αλλαγή παρόχου/προμηθευτή ενώ ένα 42% επικαλείται αυξημένες απαιτήσεις για επιτήρηση/επίβλεψη.

Τι είναι αυτό που καλλιεργεί εμπιστοσύνη;

Για να γεφυρώσουμε αυτό το χάσμα, πρέπει να κατανοήσουμε πρώτα τι είναι αυτό που καλλιεργεί πραγματικά την εμπιστοσύνη. Η έρευνα προσδιόρισε τους κορυφαίους παράγοντες καλλιέργειας και ενίσχυσης της εμπιστοσύνης τόσο για τις ομάδες IT όσο και για την ανώτατη διοίκηση και τα αποτελέσματα ήταν σαφή. Και δεν πρόκειται για ισχυρισμούς μάρκετινγκ αλλά για αποδεικτικά στοιχεία.

Επαληθεύσιμα τεκμήρια: Ο νούμερο ένα παράγοντας εμπιστοσύνης είναι η παρουσία επαληθεύσιμων στοιχείων που υποδηλώνουν ωριμότητα κυβερνοασφάλειας, όπως ένα ενεργό πρόγραμμα ανταμοιβής εύρεσης σφαλμάτων ή κενών ασφαλείας, ένα κέντρο εμπιστοσύνης (Trust Center) με συμβουλευτικές οδηγίες ασφαλείας και πιστοποιήσεις από τρίτους.

Διαφάνεια υπό συνθήκες κρίσης: Ο δεύτερος κρισιμότερος παράγοντας είναι η διαφάνεια και η έγκαιρη επικοινωνία κατά τη διάρκεια περιστατικών και γνωστοποιήσεων.

Εξειδίκευση και υλοποίηση: Ακολουθούν στενά τα σχόλια εμπειρογνωμόνων κατά τη διάρκεια μειζόνων κυβερνο-περιστατικών, η συνεπής παροχή υπηρεσιών υψηλής ποιότητας και η επικύρωση μέσω εκθέσεων αναλυτών.

Η δέσμευση της Sophos

Στη Sophos, κατανοούμε ότι η εμπιστοσύνη καλλιεργείται, δεν διεκδικείται. Δεσμευόμαστε να κερδίσουμε αυτή την εμπιστοσύνη μέσω της διαφάνειας, της ακεραιότητας και της ακλόνητης προσήλωσης στην προστασία της ασφάλειας και της ιδιωτικότητας σας.

Οι λειτουργίες μας είναι πλήρως και άμεσα ευθυγραμμισμένες με αυτούς τους παράγοντες εμπιστοσύνης:

Διαφάνεια εξ ορισμού: Πιστεύουμε στην απόλυτη διαφάνεια. Ένα χαρακτηριστικό παράδειγμα: η έρευνά «Pacific Rim» όπου παρείχαμε μια πλήρη, λεπτομερή δημοσιοποίηση μιας πενταετούς έρευνας σχετικά με απειλές προερχόμενες από την Κίνα οι οποίες στοχεύουν συσκευές δικτυακής περιμέτρου. Δημοσιοποιήσαμε το χρονοδιάγραμμα, τα διανύσματα επίθεσης και ακριβώς πως ανταποκριθήκαμε σε κάθε στάδιο.

Επαληθεύσιμη ωριμότητα: Διατηρούμε ένα πλήρες κέντρο εμπιστοσύνης (Trust Center) για να σας παρέχουμε τα τεκμήρια που χρειάζεστε για να αξιολογήσετε το επίπεδο -τη στάση- ασφαλείας μας. Επίσης, ικανοποιούμε πλήρως τις απαιτήσεις κορυφαίων πρότυπων συμμόρφωσης, συμπεριλαμβανομένων των ISO, SOC και PCI DSS.

Ασφαλής εκ σχεδιασμού: Κατά καιρούς έχουμε περιγράψει την πρόοδο της εταιρείας και τις δημόσιες δεσμεύσεις μας στο πλαίσιο της πρωτοβουλίας «Secure by Design» της CISA που εστιάζει σε επτά βασικούς πυλώνες, συμπεριλαμβανομένου της πιστοποίησης της ταυτότητας πολλαπλών παραγόντων (MFA), της εξάλειψης των προεπιλεγμένων/προκαθορισμένων κωδικών πρόσβασης, της μείωσης των κλάσεων των ευπαθειών και άλλων. Η συγκεκριμένη πρωτοβουλία αποτελεί μία διαρκή και συνεχιζόμενη μετατόπιση για τον ευρύτερο κλάδο και όχι μια εφάπαξ προσπάθεια, και δεσμευόμαστε να παρέχουμε τακτικές, ανοιχτές ενημερώσεις για την πρόοδό μας και τους τομείς που χρήζουν βελτίωσης.

Η εμπιστοσύνη κερδίζεται δύσκολα και χάνεται εύκολα. Δίνοντας προτεραιότητα στη διαφάνεια, την επικύρωση από τρίτους και τη συνεπή εκτέλεση, στοχεύουμε να διασφαλίσουμε ότι όταν συνεργάζεστε με τη Sophos, μπορείτε να το κάνετε με απόλυτη εμπιστοσύνη και αυτοπεποίθηση.

Μελετήστε τα πλήρη ευρήματα της έρευνας της Sophos και να επισκεφθείτε το Κέντρο Εμπιστοσύνης της εταιρείας για να δείτε ακριβώς πως εργαζόμαστε για να προστατεύσουμε και να ασφαλίσουμε τον κόσμο σας.

Πηγή: Sophos

Η Fortra, παγκόσμιος πάροχος λογισμικού και υπηρεσιών κυβερνοασφάλειας, ανακοίνωσε πρόσφατα την εξαγορά της Zero-Point Security, μιας εξειδικευμένης εταιρείας εκπαίδευσης στην κυβερνοασφάλεια με έδρα το Warrington, στο Ηνωμένο Βασίλειο. Η κίνηση αυτή θα επεκτείνει τις εκπαιδευτικές ικανότητες της Fortra στην επιθετική ασφάλεια, προσφέροντας πρόσθετη τεχνογνωσία όσον αφορά την εκπαίδευση σε επιχειρήσεις κόκκινης ομάδας, στις αντιπαλικές προσομοιώσεις και στις ασκήσεις παρείσδυσης. Η Zero-Point Security είναι ευρέως αναγνωρισμένη για την εγκεκριμένη και δοκιμασμένη εκπαίδευση που παρέχει στις επιχειρήσεις κόκκινης ομάδας και φημίζεται για τα υψηλής ζήτησης προγράμματα ασύγχρονης κατάρτισης και επιμόρφωσης που παρέχει για ιδιώτες και επιχειρήσεις που επιδιώκουν να αποκτήσουν προηγμένες δεξιότητες στις επιθετικές επιχειρήσεις.

«Η ένταξη μας στη Fortra σημαίνει ότι μπορούμε πλέον να επεκτείνουμε την εμβέλεια των εκπαιδευτικών μας προγραμμάτων σε παγκόσμια κλίμακα και να εισαγάγουμε νέες ευκαιρίες για την ενδυνάμωση των στελεχών κόκκινης ομάδας με πρακτική αντιπαλοστραφή εκπαίδευση» δήλωσε ο Daniel Duggan, Ιδρυτής και Διευθυντής της Zero-Point Security. «Σε στενή συνεργασία με τις ομάδες που βρίσκονται πίσω από τα Cobalt Strike, Outflank και Core Impact θα δημιουργήσουμε προγράμματα που αναβαθμίζουν το επίπεδο της εκπαίδευσης στην επιθετική ασφάλεια παγκοσμίως».

Τα ευρέως γνωστά προγράμματα της Zero-Point Security περιλαμβάνουν τα Red Team Operations I και II, τα οποία αμφότερα πληρούν τα υψηλά πρότυπα πιστοποίησης του CREST (Council of Registered Ethical Security Testers). Η επιτυχής ολοκλήρωση αυτών των προγραμμάτων επιτρέπει στους συμμετέχοντες να αποκτήσουν τον τίτλο του Certified Red Team Operator (CRTO), ένα αναγνωρισμένο από τον κλαδο πιστοποιητικό που επικυρώνει την τεχνογνωσία στις επιθετικές τεχνικές ασφάλειας.

«Με τον Daniel και τη Zero-Point συνεργαζόμαστε εδώ και χρόνια, τόσο στην εκπαίδευση για το Cobalt Strike όσο και σε άλλες πρωτοβουλίες. Είμαστε ενθουσιασμένοι που αυτή η συνεργασία περνάει στο επόμενο επίπεδο εντάσσοντας στον οδικό μας χάρτη στο εγγύς μέλλον ακόμα πιο προηγμένα προγράμματα εκπαίδευσης Cobalt Strike Certified Operator, Core Impact και Outflank Security Tooling», δήλωσε ο Pieter Ceelen, ιδιοκτήτης προϊόντος Cobalt Strike και ιδρυτής της Outflank.

Ο Διευθύνων Σύμβουλος της Fortra, Matthew Reck, εξήγησε ότι η εξαγορά της Zero-Point Security αντικατοπτρίζει τη δέσμευση της Fortra να προάγει την επιθετική ασφάλεια καθώς αποτελεί κρίσιμο συστατικό της σύγχρονης κυβερνοανθεκτικότητας. «Η Zero-Point Security θα διαδραματίσει κεντρικό ρόλο στη διαμόρφωση ενός ενισχυμένου χαρτοφυλακίου εκπαίδευσης, επιτρέποντας στη Fortra να βοηθήσει οργανισμούς παγκοσμίως να αναβαθμίσουν τις δεξιότητες των ομάδων τους στις αντιπαλοστραφείς τεχνικές και να υϊοθετήσουν μια νοοτροπία μωβ ομάδας (purple-team) για ισχυρότερη και πληρέστερη προστασία».

Πηγή: Fortra

Οι σύγχρονοι οργανισμοί λειτουργούν υπό ένα αυστηρό πλαίσιο υποχρεώσεων κανονιστικής συμμόρφωσης που αφορούν την πληροφορική (IT) και την κυβερνοασφάλεια. Με τον καθορισμό απαιτήσεων για τομείς όπως ο έλεγχος πρόσβασης, η ανταπόκριση σε περιστατικά, η κρυπτογράφηση, η διακυβέρνηση και η διαχείριση εξωτερικών παρόχων, τα πρότυπα συμμόρφωσης συμβάλλουν στη μείωση της πιθανότητας και του αντικτύπου των κυβερνοεπιθέσεων. Παράλληλα, παρέχουν υποστήριξη στις κανονιστικές και νομικές δεσμεύσεις και ενισχύουν την εμπιστοσύνη στα ψηφιακά οικοσυστήματα.

5.000 ηγετικά στελέχη στην πληροφορική και κυβερνοασφάλεια μοιράζονται την εμπειρία τους με τη συμμόρφωση

Για να αναδειχθεί η πραγματικότητα που αντιμετωπίζουν οι οργανισμοί, η Sophos ανέθεσε σε μία ανεξάρτητη εταιρεία να πραγματοποιήσει μία έρευνα με τη συμμετοχή 5.000 στελεχών από 17 χώρες, καλύπτοντας ένα ευρύ φάσμα του δημόσιου και ιδιωτικού τομέα. Η έρευνα διεξήχθη στις αρχές του 2026 και στα βασικά ευρήματα περιλαμβάνονται:

- Πολλαπλές κανονιστικές υποχρεώσεις: Οι συμμετέχοντες αναφέρουν ότι κατά μέσο όρο τηρούν τις απαιτήσεις 5 πρότυπων συμμόρφωσης, γεγονός που υπογραμμίζει το εύρος των δεσμεύσεων ανά περιοχή και ανά κλάδο.

- Ευρεία ανησυχία για περιπτώσεις μη συμμόρφωσης: Το 82% των στελεχών εξέφρασε την ανησυχία ότι ο οργανισμός τους ενδέχεται να μην συμμορφώνεται πλήρως με το σύνολο των απαραίτητων κανονισμών και απαιτήσεων, με το 24% να δηλώνει «πολύ ανήσυχο». Μόλις το 18% δεν εξέφρασε ανησυχία σχετικά με την κατάσταση συμμόρφωσης του οργανισμού που εργάζονται.

- Σημαντική επιβάρυνση πόρων: Το 39% του χρόνου των ομάδων πληροφορικής και κυβερνοασφάλειας δαπανάται σε δραστηριότητες που σχετίζονται με τη συμμόρφωση.

- Δυσκολία στην παρακολούθηση των εξελίξεων: Το 79% των οργανισμών δυσκολεύεται να συμβαδίσει με τις εξελίξεις στις απαιτήσεις συμμόρφωσης με το 19% να υποστηρίζει ότι «αποτελεί μεγάλη πρόκληση».

- Δυσανάλογος αντίκτυπος για τις μικρότερες επιχειρήσεις: Αν και οι μικρότερες εταιρείες βρίσκονται αντιμέτωπες με τον ίδιο ή παρόμοιο όγκο πλαισίων συμμόρφωσης με τις μεγαλύτερες, οι μικρότερες διαθέτουν λιγότερους πόρους και εξειδικευμένη τεχνογνωσία για την υλοποίησή τους.

Ο κλάδος και η γεωγραφία παίζουν ρόλο

Σε 15 διαφορετικούς κλάδους και σε 17 χώρες στην Αμερική και στις περιοχές EMEA και Ασίας-Ειρηνικού στους κανονισμούς που αναφέρθηκαν περισσότερο περιλαμβάνονται οι:

- ISO 27001/2: 51,2% των συμμετεχόντων

- GDPR: 40,4% των συμμετεχόντων

- CIS: 29,7% των συμμετεχόντων

- NIST CSF: 23,8% των συμμετεχόντων

- PCI DSS: 23,1% των συμμετεχόντων

- HIPAA: 21,7% των συμμετεχόντων

- DORA: 19,8% των συμμετεχόντων

- NIS2: 16,1% των συμμετεχόντων

Αν και τα παραπάνω κανονιστικά πρότυπα είναι αυτά που αναφέρθηκαν συχνότερα, η υϊοθέτηση ποικίλλει ανάλογα με τον κλάδο και την περιοχή. Για παράδειγμα, το 66% των οργανισμών στον τομέα της διανομής και των μεταφορών ανέφερε το ISO 27001/2, σε σύγκριση με το 38% στην πολιτειακή και τοπική αυτοδιοίκηση. Ομοίως, το 60% των επιχειρήσεων στην Ισπανία στοχεύει στη συμμόρφωση με το ISO 27001/2 συγκριτικά με το 35% στο Μεξικό ενώ και το 30% των οργανισμών στις ΗΠΑ συμμορφώνεται με το NIST CSF συγκριτικά με το 13% στην Αυστραλία.

Η συμμόρφωση σήμερα: Τρία βασικά συμπεράσματα

Τα ευρήματα της έρευνας δείχνουν ότι το βάρος της συμμόρφωσης στους οργανισμούς είναι μεγάλο και ότι η διατήρηση της συμμόρφωσης αποτελεί διαρκή πρόκληση. Τα βασικά συμπεράσματα για τους ηγετικά στελέχη στην πληροφορική και στην κυβερνοασφάλεια περιλαμβάνουν:

Η πολυπλοκότητα της συμμόρφωσης ξεπερνά την ικανότητα των ομάδων IT

Όταν η διατήρηση της συμμόρφωσης με ένα κανονιστικό πρότυπο είναι δύσκολη φανταστείτε πόσο μεγάλο είναι το έργο της διαχείρισης της συμμόρφωσης για έναν οργανισμό σε πέντε πρότυπα. Αρκετά επίσης πλαίσια απαιτούν παρόμοιες πληροφορίες, γεγονός που συμβάλει στην ύπαρξη υψηλών επιπέδων επαναλαμβανόμενης εργασίας για τους εμπλεκόμενους. Και με οκτώ στους δέκα οργανισμούς (79%) να θεωρούν ότι αποτελεί μεγάλη πρόκληση να συμβαδίσουν με τις αλλαγές στις απαιτήσεις συμμόρφωσης, είναι σαφές ότι οι ομάδες IT και κυβερνοασφάλειας πασχίζουν να ανταπεξέλθουν.

Η συμμόρφωση έχει σημαντικό αντίκτυπο στη διάθεση πόρων

Οι δραστηριότητες που σχετίζονται με τη συμμόρφωση μπορούν να κυμαίνονται από την κατανόηση των κανονιστικών απαιτήσεων και την εφαρμογή των απαιτούμενων μηχανισμού ελέγχου έως τη δημιουργία αναφορών για την κατάσταση συμμόρφωσης/τήρησης. Με τα δύο πέμπτα του χρόνου μιας τυπικής ομάδας IT και κυβερνοασφάλειας να αφιερώνονται στο έργο της συμμόρφωσης είναι απαραίτητο για τους οργανισμούς να αφιερώσουν τους απαραίτητους πόρους για να ανταποκριθούν στις υποχρεώσεις συμμόρφωσής και στις ευρύτερες ανάγκες της επιχειρήσεις στους τομείς της πληροφορικής και της κυβερνοασφάλειας.

Η έλλειψη ορατότητας και επιτήρησης δημιουργεί τυφλά σημεία συμμόρφωσης και ασφάλειας

Δεν αρκεί να νομίζετε ότι είστε συμμορφωμένοι -οφείλετε να γνωρίζετε ότι είστε. Με το 82% ωστόσο των ηγετών IT και κυβερνοασφάλειας να ανησυχεί ότι ενδέχεται να μην συμμορφώνεται πλήρως με όλους τους απαραίτητους κανονισμούς και τις απαιτήσεις, είναι σαφές ότι οι ομάδες στερούνται της ορατότητας που απαιτείται για να είναι σίγουρες για την κατάσταση της συμμόρφωσής τους. Χωρίς πλήρη ορατότητα, οι οργανισμοί διατρέχουν επίσης τον κίνδυνο να μην έχουν εικόνα για τα κενά ασφαλείας και τα επιχειρησιακά κενά που υπάρχουν με αποτέλεσμα να αυξάνεται ο κίνδυνος να βιώσουν περιστατικά κυβερνοασφαλείας και απώλειας δεδομένων.

Η συνεχής διατήρηση της συμμόρφωσης με πολλαπλά κανονιστικά πρότυπα και πρότυπα συμμόρφωσης αποτελεί μείζον εγχείρημα για όλους τους οργανισμούς, και ιδιαίτερα για τις μικρότερες επιχειρήσεις που επηρεάζονται δυσανάλογα από τη χρηματοοικονομική επιβάρυνση της πρόσληψης επιπλέον προσωπικού για τη διαχείριση των πολλαπλών, εξελισσόμενων κανονισμών. Με τις απαιτήσεις συμμόρφωσης να αναμένεται να αυξηθούν σε όγκο και πολυπλοκότητα, οι οργανισμοί θα πρέπει να εξετάσουν τρόπους για να υποστηρίξουν καλύτερα τις συνεχείς υποχρεώσεις συμμόρφωσής τους, συμπεριλαμβανομένης της πιθανότητας συνεργασίας με εξωτερικούς ειδικούς που μπορούν να παρέχουν τεχνογνωσία και υποστήριξη σε πόρους.

Πηγή: Sophos

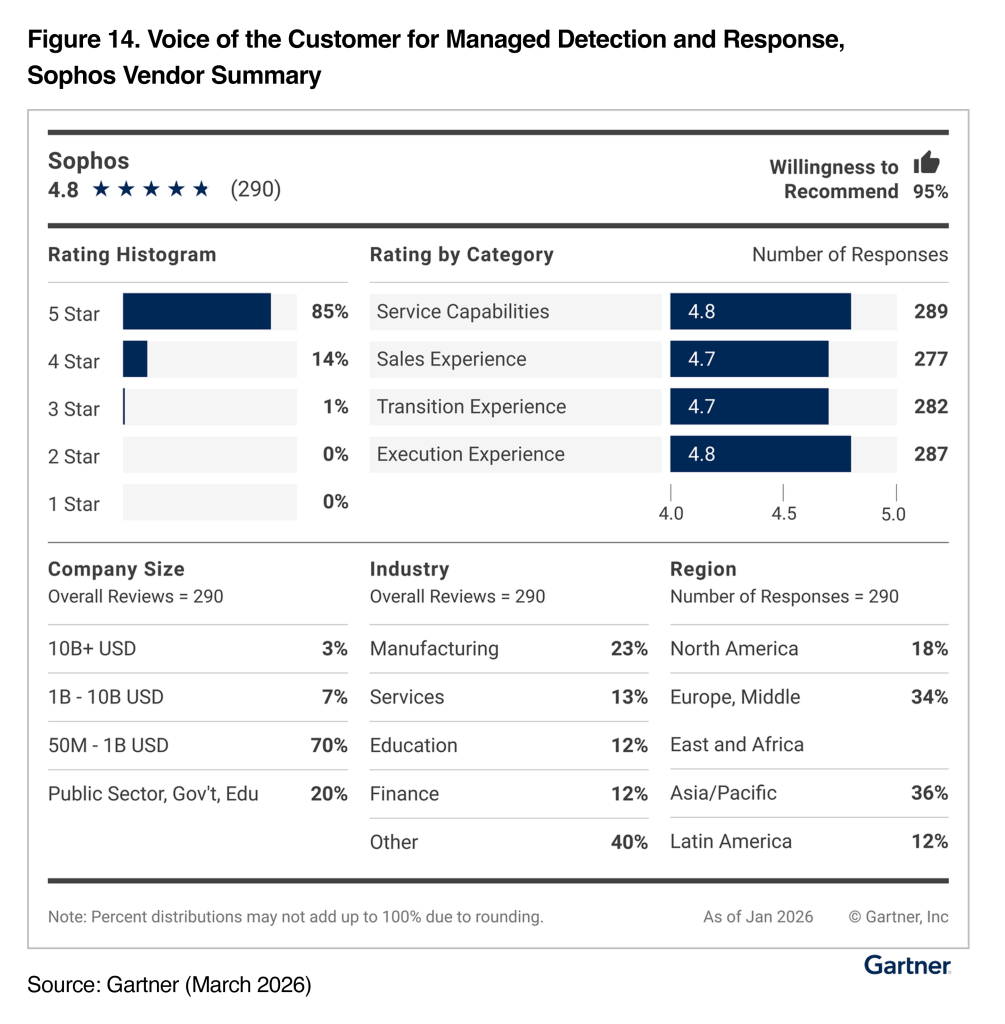

Η Sophos αναγνωρίστηκε ως «Επιλογή Πελατών» (Customers’ Choice) στην έκθεση Gartner® Peer Insights™ Voice of the Customer για το 2026 στην κατηγορία Διαχειριζόμενη Ανίχνευση και Ανταπόκριση (Managed Detection and Response, MDR).

Πρόκειται για τη δεύτερη διάκριση «Customers’ Choice» της Sophos στην έκθεση Gartner Peer Insights για το 2026, μετά την πέμπτη συνεχή ανάδειξή της ως «Επιλογή Πελατών» για τις Πλατφόρμες Προστασίας Τερματικών Συσκευών (Endpoint Protection Platforms, EPP) τον Ιανουάριο του 2026.

Από τότε που η Gartner ξεκίνησε τη σύνταξη εκθέσεων «Voice of the Customer» (VoC) για την κατηγορία MDR, η Sophos έλαβε τη διάκριση «Customers’ Choice» σε κάθε έκδοση. Η διάκριση αυτή βασίζεται απευθείας σε σχόλια ανατροφοδότησης πελατών και επομένως στη Sophos δηλώνουν ειλικρινά ευγνώμονες στους πελάτες που αφιέρωσαν χρόνο για να μοιραστούν τις εμπειρίες τους.

Στην έκθεση «Voice of the Customer» του 2026 για το MDR, η Sophos έλαβε συνολική βαθμολογία 4,8/5,0 βάσει 290 αξιολογήσεων και κριτικών, γεγονός που την καθιστά τον πάροχο με τις περισσότερες κριτικές/αξιολογήσεις στην έκθεση. Παράλληλα, η Sophos βαθμολογήθηκε με ποσοστό 95% όσον αφορά τη προθυμία των πελατών να τη συστήσουν σε άλλους. Σύμφωνα με τη Sophos, τα συγκεκριμένα αποτελέσματα αντικατοπτρίζουν την αποστολή της Sophos να παρέχει κορυφαία αποτελέσματα κυβερνοασφάλειας στους πελάτες της μέσω ισχυρών, ολοκληρωμένων λύσεων από άκρο σε άκρο.

Αναγνώριση που καθοδηγείται από πραγματικές εμπειρίες πελατών

Το Gartner Peer Insights είναι μια δωρεάν πλατφόρμα αξιολόγησης και βαθμολόγησης από συναδέλφους επαγγελματίες του κλάδου σχεδιασμένη για υπεύθυνους λήψης αποφάσεων σε θέματα επιχειρησιακού λογισμικού και υπηρεσιών. Η διάκριση «Customers’ Choice» αντικατοπτρίζει τόσο τις υψηλές συνολικές βαθμολογίες όσο και την υψηλή προθυμία σύστασης, επικυρώνοντας σταθερά τη δέσμευση της Sophos να συμβάλει στην επιτυχία των πελατών της.

Είμαστε εξαιρετικά ευγνώμονες στους πελάτες μας παγκοσμίως για τη συνεχή εμπιστοσύνη και τα σχόλια τους, τα οποία συμβάλλουν άμεσα στη διαμόρφωση και τη βελτίωση των λύσεων της Sophos.

Ακολουθούν ορισμένα παραδείγματα των όσων δήλωσαν οι πελάτες για το Sophos MDR:

«Η εμπειρία μας συνολικά με το Sophos MDR ήταν ιδιαίτερα θετική. Η ομάδα παρακολουθεί την υποδομή μας 24/7 και μας ειδοποιεί για οποιαδήποτε κακόβουλη δραστηριότητα. Η συγκεκριμένη υπηρεσία δεν μας βοηθά μόνο να παραμένουμε προστατευμένοι αλλά μειώνει και τον φόρτο της εσωτερικής μας ομάδας». -Μηχανικός υποστήριξης νέφους στην βιομηχανία του λογισμικού (σύνδεσμος αξιολόγησης).

«Το Sophos MDR μείωσε δραματικά τους κυβερνοκινδύνους περιορίζοντας τους χρόνους ανταπόκρισης σε περιστατικά από ημέρες σε ώρες. Η υπηρεσία παρακολούθησης και αποκατάστασης 24/7/365 έχει αποδείξει την αξία της πολλές φορές, εντοπίζοντας και ανακόπτοντας ενεργές επιθέσεις προτού προκληθεί οποιαδήποτε ζημιά». –Διευθυντής πληροφορικής στον κατασκευαστικό κλάδο (σύνδεσμος αξιολόγησης).

«Η υπηρεσία Sophos MDR είναι στο σύνολο της ένα εξαιρετικό προϊόν. Είναι ιδιαιτέρως κατάλληλο για αυτούς τους δύσκολους καιρούς που διανύουμε όπου τα ζητήματα κυβερνοασφάλειας αυξάνονται τόσο σε αριθμό όσο και σε περιπλοκότητα» -Διευθυντής πληροφορικής στον κλάδο των υπηρεσιών IT (σύνδεσμος αξιολόγησης).

«Χρησιμοποιούμε το Sophos MDR για να προστατεύσουμε τις τερματικές συσκευές και τους διακομιστές του οργανισμού μας και έχει πραγματικά αλλάξει τα δεδομένα. Η ομάδα τους παρακολουθεί συνεχώς την υποδομή μας εντοπίζοντας γρήγορα τα προβλήματα και επιδιορθώνοντάς τα. Κάνουν τη δουλειά μου ευκολότερη» -Διευθυντής υπηρεσιών πληροφορικής από τον τομέα του Δημοσίου (σύνδεσμος αξιολόγησης).

Πηγή: Sophos

Στις καθημερινές συζητήσεις, οι όροι «Τεχνητή Νοημοσύνη» (ΤΝ) και «ασφάλεια δεδομένων» τείνουν να συγχέουν δύο μεγάλες ιδέες μεταξύ τους: τη χρήση της ΤΝ για την ενίσχυση των παραδοσιακών μέτρων ασφάλειας και την εφαρμογή πρότυπων προστασιών για τα τεράστια ποσά δεδομένων που ήδη διαχειρίζονται οι οργανισμοί. Η ασφάλεια δεδομένων ΤΝ ωστόσο είναι κάτι πολύ συγκεκριμένο. Αφορά την προστασία και τη διαφύλαξη των δεδομένων που τροφοδοτούν την ίδια την Τεχνητή Νοημοσύνη και τη Μηχανική Μάθηση. Και σε αυτά περιλαμβάνονται τα δεδομένα εκπαίδευσης που διαμορφώνουν τη νοημοσύνη, τα δεδομένα που εισάγονται και αναλύονται σε πραγματικό χρόνο και τα δεδομένα που παράγονται στην έξοδο. Με άλλα λόγια, δεν αφορά μόνο την διατήρηση της ασφάλειας των δεδομένων σε έναν κόσμο που πλέον αξιοποιεί την Τεχνητή Νοημοσύνη αλλά την προστασία της ζωτικής δύναμης των συστημάτων ΤΝ.

ΤΝ για την ασφάλεια: Η ΤΝ βελτιώνει τα εργαλεία ασφαλείας και τις διαδικασίες

Ασφάλεια δεδομένων ΤΝ: Προστασία των δεδομένων που χρησιμοποιούνται και παράγονται από συστήματα ΤΝ

Η ασφάλεια ωστόσο γενικότερα, μέχρι στιγμής, αντιμετωπίζει δυσκολίες να συμβαδίσει με την ταχεία ενσωμάτωση της ΤΝ στις επιχειρηματικές λειτουργίες. Ο ρυθμός υϊοθέτησης των μοντέλων ΤΝ από τις επιχειρήσεις και τους οργανισμούς είναι ταχύτερος του ρυθμού προσαρμογής των αντίστοιχων πλαισίων ασφαλείας, και συχνά παρατηρείται το φαινόμενο να αντλούν πληροφορίες από τεράστια και ευαίσθητα σύνολα δεδομένων χωρίς την ύπαρξη επαρκών μηχανισμών ελέγχου. Το συγκεκριμένο κενό έχει διευρύνει την επιφάνεια επίθεσης, αυξάνοντας τον κίνδυνο της έκθεσης των δεδομένων και επιτρέποντας την εμφάνιση πιο εξελιγμένων απειλών. Όταν τα μέτρα ασφαλείας υστερούν έναντι της καινοτομίας, οι συνέπειες διαχέονται σε ευρύτερο πεδίο, δημιουργώντας δευτερογενείς κινδύνους που περιλαμβάνουν παραβιάσεις της κανονιστικής συμμόρφωσης, απώλεια της εμπιστοσύνης των πελατών, υποβάθμιση της λήψης αποφάσεων και μακροπρόθεσμη ζημιά στην ανθεκτικότητα του οργανισμού. Η υπόσχεση της ΤΝ είναι ισχυρή όμως δίχως παράλληλη εξέλιξη στην ασφάλεια, αυτή η υπόσχεση ενδέχεται να μετατραπεί γρήγορα σε παθητικό στοιχείο και να οδηγήσει σε απώλειες.

Πως χρησιμοποιούνται τα δεδομένα στην ΤΝ;

Τα δεδομένα είναι κεντρικής σημασίας σε κάθε στάδιο ανάπτυξης της ΤΝ. Κατά τη διάρκεια της εκπαίδευσης και των δοκιμών, τα μοντέλα ΤΝ μαθαίνουν πρότυπα και συμπεριφορές από μεγάλα σύνολα δεδομένων, τα οποία μπορεί να περιλαμβάνουν δομημένα εσωτερικά δεδομένα, όπως επιχειρηματικά αρχεία καθώς και εξωτερικά δεδομένα, όπως δημόσιο κείμενο, εικόνες ή δεδομένα από αισθητήρες. Μόλις εγκατασταθούν, τα συστήματα ΤΝ επεξεργάζονται συνεχώς νέα δεδομένα για την παραγωγή εκτιμήσεων, συστάσεων ή αυτοματοποιημένων ενεργειών σε πραγματικό χρόνο. Με την πάροδο του χρόνου, χρησιμοποιούνται πρόσθετα δεδομένα για την επανεκπαίδευση και τη βελτίωση των μοντέλων με στόχο την προσαρμογή τους στις εξελίξεις και στις μεταβαλλόμενες συνθήκες και τη βελτίωση της ακρίβειας και τη μείωση της προκατάληψης/μεροληψίας.

Απειλές για τα δεδομένα ΤΝ

Καθώς τα μοντέλα ΤΝ γίνονται ολοένα ισχυρότερα και ευρέως διαδεδομένα, τα δεδομένα ΤΝ βρίσκονται αντιμέτωπα με ένα αυξανόμενο εύρος απειλών. Οι επιτιθέμενοι μπορεί να επιχειρήσουν επιθέσεις δηλητηρίασης δεδομένων, αντιστροφής μοντέλου ή αντιπαλικής μηχανική μάθησης για να αλλοιώσουν τα δεδομένα εκπαίδευσης, να εξαγάγουν ευαίσθητες πληροφορίες ή να διαστρεβλώσουν τη συμπεριφορά του μοντέλου. Το αυτοματοποιημένο κακόβουλο λογισμικό επίσης, αξιοποιεί από μόνο του ΤΝ για να κλιμακώσει και να προσαρμόσει τις επιθέσεις ταχύτερα από ότι μπορούν να ανταποκριθούν οι παραδοσιακές άμυνες. Όμως κίνδυνοι προκύπτουν και εκ των έσω καθώς δεν απουσιάζουν φαινόμενα βιαστικών υλοποιήσεων, αδύναμης διακυβέρνησης ή κατάχρησης της γενεσιουργού ΤΝ (Generative AI) που ενδέχεται να εκθέσουν ευαίσθητα δεδομένα μέσω των εντολών, των αποτελεσμάτων ή της απρόβλεπτης συμπεριφοράς του μοντέλου. Σε συνδυασμό με τις παραβιάσεις της ιδιωτικότητας, τις παραβάσεις συμμόρφωσης και τις επιθέσεις έγχυσης εντολών, όλες αυτές οι απειλές μας επισημαίνουν τους λόγους που η προστασία και η διασφάλιση των δεδομένων ΤΝ απαιτεί πολλά περισσότερα από τους τυπικούς και παραδοσιακούς ελέγχου. Τα δεδομένα ΤΝ απαιτούν μηχανισμούς προστασίας και ασφαλιστικές δικλείδες που έχουν σχεδιαστεί ειδικά για τον τρόπο που τα συστήματα ΤΝ μαθαίνουν, λειτουργούν και εξελίσσονται.

Περιπτώσεις χρήσης της πλατφόρμας ασφάλειας δεδομένων της Fortra

Η πλατφόρμα της Fortra αποτελεί έναν τρόπο εφαρμογής πολλαπλών επιπέδων ελέγχου της ασφάλειας δεδομένων, συμπεριλαμβανομένης της προστασίας μεταφοράς αρχείων, της ταξινόμησης/διαβάθμισης, της κρυπτογράφησης, της ασφάλειας ηλεκτρονικού ταχυδρομείου, της βελτιστοποίησης του DLP (πρόληψη απώλειας δεδομένων), της ασφαλούς συνεργασίας και των μηχανισμών ελέγχου της μεταφοράς/μετακίνησης δεδομένων μεταξύ δικτύων. Οι παραπάνω λύσεις αντιμετωπίζουν πραγματικούς κινδύνους όπως είναι το λυτρισμικό (ransomware), η διαρροή δεδομένων και οι παραβάσεις κανονιστικής συμμόρφωσης. Ακολουθούν μερικοί τρόποι με τους οποίους η Fortra προστατεύει τα δεδομένα σας:

- Προσθήκη επιπέδων ασφάλειας στις μεταφορές αρχείων (διαχειριζόμενη μεταφορά αρχείων με σάρωση για κακόβουλο λογισμικό, απαλοιφή/απόκρυψη περιεχομένου και ο αποκλεισμός ευαίσθητων αρχείων).

- Προστασία και έλεγχος των αρχείων οπουδήποτε διακινούνται, ώστε οι πολιτικές και οι προστασίες να ακολουθούν τα δεδομένα, όχι μόνο τη συσκευή ή το δίκτυο.

- Επισήμανση, προστασία και κρυπτογράφηση δεδομένων όπου κι αν πηγαίνουν, χρησιμοποιώντας διαβάθμιση/ταξινόμηση μαζί με κρυπτογράφηση και ελέγχους πρόσβασης.

- Ασφαλής αποστολή μηνυμάτων ηλεκτρονικού ταχυδρομείου, μειώνοντας την πιθανότητα αποστολής ευαίσθητων δεδομένων σε λάθος άτομα ή σε λάθος μορφή.

- Βελτίωση της ακρίβειας του DLP και μείωση των ψευδώς θετικών με τον εμπλουτισμό του με βελτιωμένο πλαίσιο όσον αφορά την ταξινόμηση/διαβάθμιση και την πολιτική.

- Διαμοιρασμός/κοινή χρήση αρχείων μόνο με εξουσιοδοτημένους χρήστες με δυνατότητα αποτροπής του περαιτέρω διαμοιρασμού, ακόμη και σε περιβάλλοντα συνεργασίας νέφους.

- Μεταφορά μεγάλων, ευαίσθητων αρχείων μεταξύ ασφαλών δικτύων με ταυτόχρονο έλεγχο τόσο για τυχόν απόσπαση/εξαγωγή δεδομένων όσο και για εισερχόμενες απειλές.

Πως ασφαλίζονται τα μοντέλα ΤΝ;

Η διασφάλιση τόσο της εκπαίδευσης των μοντέλων ΤΝ όσο και των μοντέλων που εφαρμόζονται/λειτουργούν στα εταιρικά περιβάλλοντα απαιτεί μια προσέγγιση «ασφάλειας εκ σχεδιασμού» (security-by-design), η οποία προστατεύει τα δεδομένα σε κάθε στάδιο. Κατά την εκπαίδευση, η αυστηρή διαχείριση της στάσης ασφάλειας, η κρυπτογραφημένη αποθήκευση δεδομένων και ένας ασφαλής κύκλος ζωής ανάπτυξης λογισμικού ΤΝ (AI SDLC) βοηθούν στη μείωση του κινδύνου από την αρχή. Μόλις τα μοντέλα αναπτυχθούν σε ένα περιβάλλον, η επικύρωση των εισόδων/εξόδων, η συνεχής παρακολούθηση, η αντιπαλική εκπαίδευση και οι ασκήσεις κόκκινης ομάδας (red-teaming) είναι απαραίτητες για τον προσδιορισμό τυχόν αλλοίωσης/χειραγώγησης και κατάχρησης. Η διαλειτουργική διακυβέρνηση επίσης διασφαλίζει ότι οι συγκεκριμένες βέλτιστες πρακτικές ασφάλειας δεδομένων ΤΝ παραμένουν αποτελεσματικές καθώς τα μοντέλα εξελίσσονται, κλιμακώνονται και ενσωματώνονται στις επιχειρησιακές λειτουργίες.

Βέλτιστες Πρακτικές Ασφάλειας Δεδομένων ΤΝ

Η κανονιστική συμμόρφωση και η ηθική χρήση της ΤΝ συνδέονται στενά, ειδικά από τη στιγμή που τα συστήματα ΤΝ χειρίζονται όλο και περισσότερο ευαίσθητα προσωπικά δεδομένα που διέπονται από κανονισμούς και νόμους όπως οι GDPR και CCPA. Καθώς οι χρήστες μοιράζονται όλο και περισσότερες προσωπικές και εμπιστευτικές πληροφορίες με εργαλεία ΤΝ, η προστασία αυτών των δεδομένων καθίσταται κρίσιμης σημασίας όχι μόνο για την κάλυψη των κανονιστικών απαιτήσεων αλλά και για τη διατήρηση της εμπιστοσύνης και την πρόληψη της κατάχρησης. Ταυτόχρονα, τα δεδομένα που παρέχονται για την εκπαίδευση ενός μοντέλου ΤΝ και οι εντολές που του δίνονται επηρεάζουν άμεσα τη συμπεριφορά του, καθιστώντας το αυστηρό πλαίσιο διακυβέρνησης δεδομένων απαραίτητο για να διασφαλιστεί ότι τα αποτελέσματα της ΤΝ παραμένουν δίκαια, συμβατά και ηθικά.

Η ασφάλεια της ΤΝ

Η ασφάλεια δεδομένων ΤΝ αφορά την προστασία των δεδομένων που χρησιμοποιούνται και παράγονται από τα συστήματα ΤΝ, και όχι μόνο για τη βελτίωση της παραδοσιακής ασφάλειας με τη χρήση της ΤΝ. Καθώς η ΤΝ βασίζεται στα δεδομένα καθ’ όλη τη διάρκεια του κύκλου ζωής της, τα δεδομένα αυτά καθίστανται στόχο υψηλής αξίας για τους κυβερνοεγκληματίες και άλλες απειλές, όπως η δηλητηρίαση δεδομένων, η αντιστροφή μοντέλου, η έγχυση εντολών, η κατάχρηση της παραγωγικής ΤΝ και οι κυβερνοεπιθέσεις που τροφοδοτούνται από ΤΝ. Είναι επιτακτική ανάγκη λοιπόν η διασφάλιση τόσο της εκπαίδευσης των μοντέλων ΤΝ όσο και των μοντέλων TN που ήδη λειτουργούν σε εταιρικά περιβάλλοντα μέσω βέλτιστων πρακτικών όπως η διαχείριση της στάσης ασφάλειας, η κρυπτογράφηση, η συνεχής παρακολούθηση, οι αντιπαλικές ασκήσεις και η διαλειτουργική διακυβέρνηση.

Πηγή: Fortra

Η Τεχνητή Νοημοσύνη (AI) διαδραματίζει πλέον καθοριστικό ρόλο στους σημερινούς οργανισμούς και η υϊοθέτηση της ανέδειξε μία σαφή ανάγκη για εξειδικευμένες λύσεις ασφάλειας ΤΝ. Πράγματι, η διασφάλιση των πρακτόρων ΤΝ (AI agents) αποτελεί μία από τις πέντε κορυφαίες προτεραιότητες για το 93% των σημερινών οργανισμών.

Η συγκεκριμένη ανάγκη γίνεται πιο επείγουσα όσο συνηθέστερη γίνεται η χρήση φόρτων εργασίας πρακτορικής τεχνητής νοημοσύνης (agentic AI) από τις ομάδες για την ανάλυση δεδομένων, τη λήψη αποφάσεων και την ανάληψη δράσης εντός κρίσιμων συστημάτων. Όμως από τη στιγμή που ένας πράκτορας τεχνητής νοημοσύνης (ΤΝ) δρα για λογαριασμό σας παύει να αποτελεί απλώς ένα λογισμικό και αποκτά ταυτότητα. Και όπως κάθε ταυτότητα, αν διαθέτει υπερπρονομιακή πρόσβαση ή ανεπαρκώς προστατευμένα μυστικά, μπορεί να αποτελέσει αντικείμενο εκμετάλλευσης από επιτιθέμενους για να εισβάλουν στο περιβάλλον σας.

Γιατί η πρακτορική ΤΝ μετατοπίζει το ρίσκο ασφαλείας

Οι πράκτορες ΤΝ κάνουν πολλά περισσότερα από το να δίνουν απαντήσεις. Μπορούν να ανακτούν αρχεία, να «ανακαλούν» APIs, να έχουν πρόσβαση ή δημιουργούν πόρους στο νέφος, να εφαρμόζουν ενημερώσεις κώδικα ή να μετακινούν δεδομένα μεταξύ συστημάτων. Πρόκειται για αυτοματισμό που συνοδεύεται από πραγματική αυτενέργεια και εξουσία αφού ένας πράκτορας όχι μόνο μπορεί να εφαρμόσει συλλογιστική αλλά και να αναλάβει δράση για την επίτευξη ενός στόχου ακόμα και αν επρόκειτο για ακούσια ενέργεια από την οπτική του χρήστη.

Ακριβώς για αυτό η κάλυψη του κενού ασφαλείας στην πρακτορική ΤΝ απαιτεί από τους οργανισμούς να διαχειρίζονται την πρόσβαση των πρακτόρων τεχνητής νοημοσύνης σαν να ήταν άνθρωποι, πηγαίνοντας δηλαδή πολύ παραπέρα από τις παραδοσιακές περιμετρικές άμυνες. Από την ώρα που οι φόρτοι εργασίας ΤΝ μπορούν να εκτελούνται ως μη-ανθρώπινες ταυτότητες (NHIs) σε υποδομές νέφους και να κατέχουν ρόλους IAM, κλειδιά API και διαπιστευτήρια υπηρεσιών σε μεγάλη κλίμακα, η επαρκής διασφάλισή τους απαιτεί μια στρατηγική που αντιμετωπίζει κάθε φόρτο εργασίας ως προνομιακή ταυτότητα.

Είτε η εταιρεία σας επιλέξει τη χρήση πρακτόρων AWS Bedrock, φόρτων εργασίας Azure AI/ OpenAI, Salesforce Agentforce, ServiceNow είτε προσαρμοσμένες πρακτορικές ροές, κάθε πράκτορας πρέπει να αναγνωρίζεται, να καταγράφεται, να αξιολογείται ως προς το ρίσκο του και να αναλύεται για τυχόν ακούσια κλιμάκωση προνομίων. Η κατανόηση της πιθανής ακτίνας της ζημιάς είναι κρίσιμης σημασίας για τη διαχείριση της κατάστασης της ασφάλειας TN του οργανισμού σας.

Ένα άλλο βασικό σημείο είναι ότι πολλοί πράκτορες AI εκτελούνται τοπικά σε προνομιακά περιβάλλοντα, όπως σε σταθμούς εργασίας προγραμματιστών και επομένως κληρονομούν τα προνομία του χρήστη που τους λειτουργεί. Αυτό σημαίνει ότι οι συγκεκριμένες μη-ανθρώπινες ταυτότητες λειτουργούν εντός του ίδιου ακριβώς μοντέλου προνομίων λειτουργικού συστήματος με οποιαδήποτε άλλη διεργασία αλλά αυξάνουν δραματικά την επικινδυνότητα των NHIs στην περίπτωση που οι τερματικές συσκευές διαθέτουν υπερβολικά δικαιώματα. Επομένως, η επιβολή της αρχής του ελάχιστου προνομίου στις τερματικές συσκευές μετατρέπεται σε κρίσιμης σημασίας μηχανισμό ελέγχου για τον ασφαλή περιορισμό των αυτοματισμών που καθοδηγούνται από την ΤΝ.

Η BeyondTrust προσεγγίζει την ασφάλεια της πρακτορικής ΤΝ ως πρόβλημα ταυτότητας ωστόσο η ταυτότητα από μόνη της δεν είναι αυτή που δημιουργεί κινδύνους. Τα προνόμια τους δημιουργούν. Ακριβώς για αυτόν τον λόγο δίνουμε έμφαση σε μια προνομιοστραφή προσέγγιση, η οποία εντοπίζει, ελέγχει και προστατεύει τις Διαδρομές προς το Προνόμιο (Paths to Privilege™) σε όλες τις ανθρώπινες, μη-ανθρώπινες και πρακτορικές ΤΝ ταυτότητες.

Ενίσχυση της Διακυβέρνησης AI

Η υϊοθέτηση της πρακτορικής ΤΝ επεκτείνεται ραγδαία.

Αυτή η ραγδαία αύξηση της χρήσης της πρακτορικής ΤΝ δείχνει πόσο κρίσιμη είναι η διακυβέρνηση των ταυτοτήτων των πρακτόρων AI και η αποτροπή της σκιώδους ΤΝ (shadow AI), των μη διαχειριζόμενων μοντέλων και των πρακτόρων που λειτουργούν με υπερβολικά δικαιώματα. Οι φόρτοι εργασίας της πρακτορικής ΤΝ συχνά δημιουργούν τυφλά σημεία στο «πλέγμα» ταυτοτήτων όπου οι σχέσεις μεταξύ χρηστών, δεδομένων και αυτόνομων διεργασιών συσκοτίζονται εξαιτίας εσφαλμένων διαμορφώσεων και ρυθμίσεων ή της ένταξης λογαριασμών σε ένθετες (εμφωλευμένες) ομάδες (nested groups).

Τα Identity Security Insights® και Password Safe® της BeyondTrust καλύπτουν αυτά τα κενά παρέχοντας βαθιά πληροφόρηση ταυτοτήτων σε όλο το περιβάλλον. Για τα στελέχη πληροφορικής και ασφάλειας, αυτό σημαίνει:

- Ανακάλυψη Πρακτορικών Φορτίων Εργασίας: Αυτόματος προσδιορισμός των πρακτόρων ΤΝ και των λογαριασμών υπηρεσιών που αλληλεπιδρούν με την υποδομή σας.

- Χαρτογράφηση Κατάστασης Ταυτότητας και Προνομίων: Εντοπισμός υπερπρονομιούχων πρακτόρων και λανθασμένα ρυθμισμένων ρόλων IAM, χαρτογραφώντας το Πραγματικό Προνόμιο (True Privilege™) και την ακτίνα ζημιάς σε περιβάλλοντα νέφους.

- Διασφάλιση Διαπιστευτηρίων AI: Εναλλαγή και διαχείριση κύκλου ζωής των μυστικών και των διαπιστευτηρίων που χρειάζονται οι πράκτορες για να λειτουργήσουν.

Με την ενοποίηση αυτής της νοημοσύνης και της προστασίας, οι Διευθυντές Ασφάλειας Πληροφοριών (Chief Information Security Officers, CISOs) και άλλα ανώτερα στελέχη αποκτούν την σαφήνεια που απαιτείται για τη λήψη αποφάσεων βάσει επικινδυνότητας, διασφαλίζοντας ότι η εφαρμογή και η χρήση της ΤΝ δεν γίνεται εις βάρος της κανονιστικής συμμόρφωσης ή της κατάστασης ασφάλειας.

Παρατηρησιμότητα και Νοημοσύνη AI – Πως το BeyondTrust Identity Security Insights σας βοηθά να κατανοήσετε το ρίσκο της προνομιακής ΤΝ

Μία από τις μεγαλύτερες σημερινές προκλήσεις στην ασφάλεια είναι ότι οι περισσότεροι οργανισμοί δεν μπορούν να δουν ξεκάθαρα πού εκτελούνται οι πράκτορες ΤΝ τους, ούτε τι είναι σε θέση να κάνουν. Η λύση Identity Security Insights της BeyondTrust βοηθά στην κάλυψη αυτού του κενού, παρέχοντας την απαραίτητη παρατηρησιμότητα για τη διακυβέρνηση των ταυτοτήτων ΤΝ με την ίδια αυστηρότητα που εφαρμόζεται στις ανθρώπινες ταυτότητες.

Η λύση της BeyondTrust εντοπίζει τις μη ανθρώπινες ταυτότητες συμπεριλαμβανομένης της ΤΝ, σε περιβάλλοντα cloud, SaaS και εσωτερικές εγκαταστάσεις. Βοηθά τις ομάδες να κατανοήσουν ποιοι πράκτορες υπάρχουν, με ποια συστήματα έρχονται σε επαφή και αν τα δικαιώματά τους συνάδουν με τον επιδιωκόμενο σκοπό τους. Χρησιμοποιώντας τα γραφήματα True Privilege™ και νοημοσύνη ασφάλειας ταυτοτήτων μπορείτε να κατανοήσετε γρήγορα και να ιεραρχήσετε τις ενέργειές σας με βάση το ρίσκο σε πραγματικές συνθήκες. Με αυτές τις πληροφορίες, μπορείτε να αρχίσετε να μειώνετε την περιττή πρόσβαση και να συρρικνώνετε την ακτίνα της ζημιάς προτού συμβεί κάτι δυσάρεστο.

Το Identity Security Insights προχωρά πέρα από την απλή απαρίθμηση δικαιωμάτων -χαρτογραφεί την πραγματική δύναμη κάθε ταυτότητας. Οι ρόλοι cloud και SaaS συχνά κρύβουν πολύπλοκες αλυσίδες κληρονομικότητας που δημιουργούν ακούσιες διαδρομές πρόσβασης. Το προϊόν της BeyondTrust επισημαίνει αυτές τις κρυφές διαδρομές κλιμάκωσης ώστε να μπορείτε να περικόψετε τη μόνιμη πρόσβαση, να αποτρέψετε την ανεπιθύμητη κλιμάκωση προνομίων και να διασφαλίσετε ότι οι πράκτορες διαθέτουν μόνο τα προνόμια που χρειάζονται.

Το Identity Security Insights αποτελεί μέρος της προσέγγισης της πλατφόρμας BeyondTrust Pathfinder στην προνομιο-κεντρική ασφάλεια ταυτοτήτων, η οποία βοηθά τις ομάδες να κατανοήσουν το True Privilege™: τι μπορεί να κάνει οποιαδήποτε ταυτότητα στην πράξη, συμπεριλαμβανομένων των κρυφών, κληρονομημένων και διασυστηματικών σχέσεων πρόσβασης.

Επιπλέον, το Identity Security Insights παρέχει άμεσα αξιοποιήσιμη καθοδήγηση για αποκατάσταση με δεκάδες προτάσεις βελτίωσης της κατάστασης ασφαλείας σας ειδικά για ΤΝ. Μπορείτε να προσαρμόσετε καταλλήλως τα δικαιώματα, να σπάσετε τους βρόγχους κληρονομικότητας και να εφαρμόσετε περιορισμένη χρονικά ή κατ’ απαίτηση πρόσβαση (JIT) όπου κριθεί απαραίτητο.

Ο στόχος είναι απλός: κάθε πράκτορας ΤΝ πρέπει να λειτουργεί με την ελάχιστη απαιτούμενη πρόσβαση και χωρίς κρυφά ή αδρανή προνόμια που θα μπορούσαν να χρησιμοποιηθούν κακόβουλα.

Προστασία – Ασφαλίζοντας τα Μυστικά πίσω από τους φόρτους εργασίας TN με το Password Safe

Οι περισσότεροι πράκτορες AI βασίζονται σε ένα σύνολο από ευαίσθητα μυστικά, όπως και ένας ανθρώπινος χρήστης. Σε αυτά συμπεριλαμβάνονται κλειδιά API, διακριτικά πρόσβασης (tokens), κωδικοί βάσεων δεδομένων, διαπιστευτήρια cloud και κλειδιά λογαριασμών υπηρεσιών. Συχνά, τέτοια =μυστικά καταλήγουν ενσωματωμένα στον κώδικα ή σε αρχεία ρυθμίσεων, αρχεία καταγραφής ή ροές εργασίας CI/CD. Κάποιες φορές ωστόσο, προσωρινές παρακάμψεις μετατρέπονται σε μόνιμες λύσεις με αποτέλεσμα να καθίστανται ευκολότεροι στόχοι για τους επιτιθέμενους.

Πως ασφαλίζονται οι πράκτορες AI με το Password Safe;

Το Password Safe συγκεντρώνει και προστατεύει όλα τα παραπάνω μυστικά ώστε οι φόρτοι εργασίας της πρακτορικής ΤΝ να μην αποτελούν εύκολα σημεία εισόδου για έναν εισβολέα. Έτσι, παρέχει ένα ασφαλές ψηφιακό θησαυροφυλάκιο για την αποθήκευση όλων των διαπιστευτηρίων που χρησιμοποιούνται τόσο από τους ανθρώπινους χρήστες όσο και από τους πράκτορες ΤΝ. Αντί τα μυστικά να παραμένουν διάσπαρτα σε όλο το περιβάλλον, αποθηκεύονται σε μία μοναδική και ενιαία τοποθεσία που είναι προστατευμένη με αυστηρό έλεγχο πρόσβασης.

Το Password Safe αυτοματοποιεί επίσης την εναλλαγή διαπιστευτηρίων. Οι φόρτοι εργασίας ΤΝ είναι εξαιρετικά δυναμικοί και επομένως η χειροκίνητη εναλλαγή δεν είναι ρεαλιστική ούτε ασφαλής. Η αυτόματη εναλλαγή διασφαλίζει ότι τα μυστικά δεν εξακολουθούν να παραμένουν έγκυρα για μεγαλύτερο χρονικό διάστημα από όσο είναι απαραίτητο.

Για λειτουργίες υψηλού κινδύνου, το Password Safe μπορεί να ενσωματωθεί σε συστήματα διαχείρισης αιτημάτων (tickets) και να εκδίδει διαπιστευτήρια μόνο όταν απαιτείται καθώς και να τα ανακαλεί αμέσως μετά. Αυτό εξαλείφει το πρόβλημα των μακροχρόνιων ή αχρησιμοποίητων μυστικών που απλώς περιμένουν να κλαπούν.

Επιπλέον, το Password Safe παρέχει ισχυρή παρακολούθηση και έλεγχο. Κάθε φορά που ένας φόρτος εργασίας ΤΝ χρησιμοποιεί προνομιακή πρόσβαση, η δραστηριότητα καταγράφεται. Και αυτό είναι απαραίτητο για τον εντοπισμό μη φυσιολογικής συμπεριφοράς και για την ανάλυση μετά από κάποιο περιστατικό.

Η Διασφάλιση της ΤΝ ως μέρος μιας Ολοκληρωμένης Προσέγγισης Ασφάλειας Ταυτότητας

Η διασφάλιση της ΤΝ δεν σημαίνει την καταστολή της καινοτομίας και τον περιορισμό της αξίας της αλλά την εφαρμογή των σωστών ελέγχων ταυτότητας ώστε να μπορείτε να την υϊοθετήσετε με ασφάλεια και εμπιστοσύνη, μεγιστοποιώντας τα οφέλη της.

Ένα βασικό μέρος της κλιμάκωσης της ασφάλειας της πρακτορικής ΤΝ είναι η εφαρμογή της αρχής του ελάχιστου προνομίου στους πράκτορες ΤΝ, ακριβώς όπως θα κάνατε και για τους προνομιούχους ανθρώπινους διαχειριστές. Η υϊοθέτηση μίας νέας τεχνολογίας δεν θα έπρεπε να σημαίνει και τυφλή αποδοχή οποιουδήποτε ρίσκου.

Το BeyondTrust Identity Security Insights σάς προσφέρει την ορατότητα και την πληροφόρηση για να κατανοήσετε ποιοι πράκτορες AI υπάρχουν, τι μπορούν να κάνουν πραγματικά και πως να μειώσετε τα μόνιμα προνόμιά τους. Και το Password Safe διασφαλίζει ότι τα μυστικά πίσω από αυτούς τους πράκτορες προστατεύονται, εναλλάσσονται και παρακολουθούνται.

Συνδυαστικά, το αποτέλεσμα είναι μια ασφαλής βάση όπου τα φορτία εργασίας ΤΝ μπορούν να λειτουργούν με τα ελάχιστα προνόμια, την ελάχιστη ακτίνα ζημιάς και σωστά ελεγχόμενη πρόσβαση. Αυτό μεγιστοποιεί τα πλεονεκτήματα της ΤΝ χωρίς να αυξάνει την επιφάνεια επίθεσης ταυτότητας.

Πηγή: BeyondTrust

Πολλές επιχειρήσεις ακολουθούν μία σταδιακή προσέγγιση στην εγκατάσταση εφαρμογών διαχείρισης κωδικών πρόσβασης, ξεκινώντας συνήθως από τις ομάδες πληροφορικής και ασφάλειας με σκοπό να προχωρήσουν μελλοντικά σε επέκταση. Η συγκεκριμένη προσέγγιση διαμορφώνεται συχνά από πρακτικούς περιορισμού, όπως οι προϋπολογισμοί, οι άδειες χρήσης και η ανάγκη εξισορρόπησης ανταγωνιστικών προτεραιοτήτων.

Η μερική κάλυψη της κυβερνοασφάλειας αφήνει τους οργανισμούς εκτεθειμένους σε κενά και μονοπάτια παραβίασης που γίνονται αντικείμενα εκμετάλλευσης, και μάλιστα ενεργής. Όταν προστατεύεται μόνο ένα μέρος του εργατικού δυναμικού, τα εκτεθειμένα ή παραβιασμένα διαπιστευτήρια, η κοινόχρηστη πρόσβαση και οι μη διαχειριζόμενοι λογαριασμοί μετατρέπονται σε εύκολα σημεία εισόδου για εξωτερικούς επιτιθέμενους και εσωτερικές απειλές (insiders) καθώς και αντικείμενα κατάχρησης από τρίτους.

Οι ομάδες που βρίσκονται υπό πίεση συχνά βρίσκουν πρόχειρες λύσεις για να συνεχιστούν ανεμπόδιστα οι επιχειρησιακές λειτουργίες, όπως για παράδειγμα είναι ο μη ασφαλής διαμοιρασμός και κοινή χρήση διαπιστευτηρίων, η διατήρηση των δικαιωμάτων διαχειριστή για διάστημα μεγαλύτερο από το απαραίτητο ή η δημιουργία και η χρήση μη διαχειριζόμενων εργαλείων και λογαριασμών. Τέτοιες πρακτικές αυξάνουν την πιθανότητα της κλοπής διαπιστευτηρίων, της κλιμάκωσης προνομίων και της πλευρικής μετακίνησης, πράγματα δηλαδή που αποτελούν κοινά στάδια στις σημερινές παραβιάσεις.

Και αυτές οι καταστάσεις δεν συμβαίνουν επειδή αγνοούνται οι πολιτικές ασφαλείας. Συμβαίνουν επειδή οι έλεγχοι ασφαλείας δεν έχουν ακόμη κλιμακωθεί ώστε να αντικατοπτρίζουν τον τρόπο που χρησιμοποιείται πραγματικά η πρόσβαση σε ολόκληρο τον οργανισμό. Ωσότου η κάλυψη γίνει πλήρης, οι επιτιθέμενοι θα είναι σε θέση να εκμεταλλευτούν τις όποιες ασυνέπειες μετατρέποντας τα προσωρινά κενά σε παραβιάσεις με μακροχρόνιο αντίκτυπο.

Η αποτυχία της μερικής κάλυψης στην ασφάλεια κωδικών

Η μερική κάλυψη των κωδικών δεν μειώνει τον κίνδυνο -απλώς τον μετατοπίζει. Οι επιτιθέμενοι παρακάμπτουν τους καλά προστατευμένους λογαριασμούς χρηστών και βάζουν στόχο τη μη διαχειριζόμενη ή ανεπαρκώς διακυβερνώμενη προνομιακή πρόσβαση. Κοιτάζοντας από την οπτική γωνία ενός επιτιθέμενου, είναι αρκετά πιο εύκολο να γίνουν αντικείμενο εκμετάλλευσης εκείνες οι περιοχές στην αρχιτεκτονική ενός οργανισμού που είναι και μη διαχειριζόμενες ή μερικώς διαχειριζόμενες από ότι, ας πούμε, οι αυστηρώς ελεγχόμενοι λογαριασμοί διαχειριστή. Χωρίς πλήρη ορατότητα και επιτήρηση, η επαυξημένη πρόσβαση μπορεί να γίνει αθόρυβα η πιο άμεση διαδρομή προς την ολοκληρωτική παραβίαση του συστήματος.

Η μερική κάλυψη βοηθά τους οργανισμούς να κάνουν την αρχή, ωστόσο όπως είναι κατανοητό δεν επαρκεί. Η διαχείριση κωδικών προστατεύει μεμονωμένους χρήστες ενώ η προνομιακή πρόσβαση σε κοινόχρηστα συστήματα, υποδομές και νεφοστραφή περιβάλλοντα απαιτεί υψηλότερο επίπεδο ελέγχου.

Σε αυτό το σημείο είναι που το KeeperPAM® αποτελεί το επόμενο φυσικό βήμα. Η προνομιακή πρόσβαση απαιτεί περισσότερο προηγμένους ελέγχους, όπως η διαχείριση κοινόχρηστων λογαριασμών διαχειριστή, η επιβολή χρονικά περιορισμένης ή κατ’ απαίτηση πρόσβασης και η διατήρηση σαφών αρχείων ελέγχου. Δυνατότητες όπως η χρονικά περιορισμένη πρόσβαση (Just-in-Time, JIT), η καταγραφή συνεδριών (sessions) και η κεντρική επιτήρηση και ορατότητα αποκτούν ολοένα και μεγαλύτερη σημασία καθώς τα περιβάλλοντα αναπτύσσονται.

Με την επέκταση της ορατότητας σε υποδομές, εφαρμογές και περιβάλλοντα νέφους (cloud), το KeeperPAM βοηθά τους οργανισμούς να κλείσουν τα κενά που συχνά εμφανίζονται καθώς τα προγράμματα διαχείρισης κωδικών ωριμάζουν.

Ένας δρόμος μελλοντικής κλιμάκωσης

Καθώς οι οργανισμοί ωριμάζουν, οι αρχικές αποφάσεις σχετικά με τους μηχανισμούς ελέγχου της πρόσβασης πρέπει να επανεξετάζονται. Πολλές ομάδες απομακρύνονται από την αξιολόγηση μεμονωμένων εργαλείων και στρέφονται προς μία προσέγγιση που αντιμετωπίζει την ασφάλεια ταυτότητας (identity security) ως ένα συνδεδεμένο σύστημα. Και επιλέγουν μία πλατφόρμα που μπορεί να κλιμακωθεί με την πάροδο του χρόνου χωρίς να προσθέτει περιττά κόστη ή λειτουργική περιπλοκότητα.

Το Keeper έχει σχεδιαστεί για να υποστηρίζει τη φυσική εξέλιξη που έρχεται με την επιχειρηματική ανάπτυξη σε οποιονδήποτε κλάδο. Το Keeper Enterprise Password Manager καθιστά απλούστερη την επέκταση της προστασίας διαπιστευτηρίων πέρα από το τμήμα IT επιτρέποντας στους οργανισμούς να διευρύνουν την κάλυψη διατηρώντας την εγκατάσταση και εφαρμογή απρόσκοπτη και την αδειοδότηση απλή. Από εκεί και πέρα, και έχοντας τα παραπάνω ως βάση, το KeeperPAM διασφαλίζει την προνομιακή πρόσβαση σε διακομιστές, βάσεις δεδομένων και περιβάλλοντα νέφους (cloud) χωρίς να βασίζεται σε κοινόχρηστα διαπιστευτήρια διαχειριστή.

Επειδή το KeeperPAM λειτουργεί στην ίδια πλατφόρμα ασφάλειας μηδενικής εμπιστοσύνης, οι οργανισμοί μπορούν να επεκτείνουν τους μηχανισμούς ελέγχου της προνομιακής πρόσβασης χωρίς να επανασχεδιάσουν την αρχιτεκτονική της ασφάλειάς τους ή να προσθέσουν νέα στοιχεία υποδομής. Οι ομάδες μπορούν να ξεκινήσουν άμεσα προχωρώντας στην κλιμάκωση της λύσης με τον δικό τους ρυθμό και εφαρμόζοντας πολιτικές πρόσβασης βάσει ρόλου, ορατότητα πάνω στις συνεδρίες και αναφορές που είναι σαφείς και ελέγξιμες πάντα σε συνάρτηση με τις επιδιωκόμενες τμηματικές εγκαταστάσεις και τις απαιτήσεις του προϋπολογισμού. Ενοποιώντας τη διαχείριση κωδικών και τη διαχείριση της προνομιακής πρόσβασης (PAM), οι οργανισμοί κλείνουν κρίσιμης σημασίας κενά, μειώνουν την εξάρτηση από τα κοινόχρηστα διαπιστευτήρια και ενισχύουν την ελεγκτική ετοιμότητα δίχως την προσθήκη περιπλοκότητας.

Στην ασφάλεια ταυτότητας, πρόοδος δεν σημαίνει απαραίτητα συμβιβασμός. Με τα σωστά θεμέλια, οι οργανισμοί μπορούν να εξελίξουν τα προγράμματά τους με τρόπο που εξισορροπεί το κόστος, την κάλυψη και το ρίσκο. Η ενοποίηση της τεχνολογικής στοίβας και η μετάβαση σε μια ενιαία πλατφόρμα για την ασφάλιση διαπιστευτηρίων, μυστικών, συνδέσεων και τερματικές συσκευές επιτρέπει την ταχύτερη εγκατάσταση και εφαρμογή σε επίπεδο οργανισμού παρέχοντας παράλληλα πρόσβαση σε όλα τα εργαλεία κυβερνοασφάλειας μέσω ενός ενιαίου ψηφιακού θησαυροφυλακίου.

Πηγή: Keeper Security

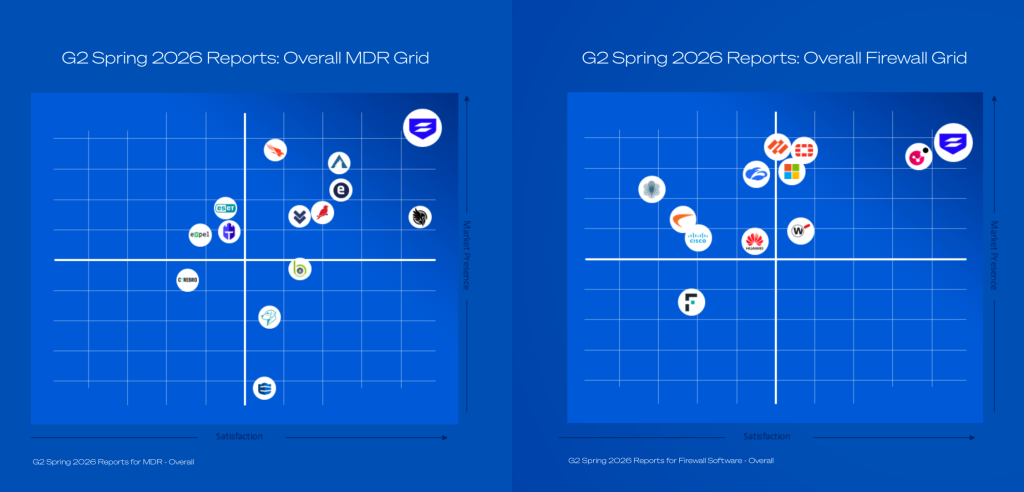

Η G2 δημοσίευσε τις εκθέσεις για την Άνοιξη του 2026 (Spring 2026 Reports) και οι πελάτες για ακόμη μία φορά ανέδειξαν τη Sophos ως τον κορυφαίο προμηθευτή ασφαλείας.

Η Sophos βρέθηκε στην κορυφή της κατάταξης ως η #1 συνολικά λύση στις κατηγορίες: Πλατφόρμες Προστασίας Τερματικών Συσκευών (Endpoint Protection Platforms, EPP), Διαχειριζόμενη Ανίχνευση και Ανταπόκριση (Managed Detection and Response, MDR), Εκτεταμένη Ανίχνευση και Ανταπόκριση (Extended Detection and Response, XDR), Ανίχνευση απειλών σε Τερματικές Συσκευές και Ανταπόκριση (Endpoint Detection and Response, EDR) και λογισμικό Τείχους Προστασίας (Firewall Software).

Όσον αφορά την αποδεδειγμένη δύναμη της πλατφόρμας της, η Sophos ανακηρύχθηκε Leader για 15η συνεχή φορά σε κάθε έκθεση G2 Overall Grid® που καθορίζει τις σύγχρονες επιχειρήσεις ασφαλείας: Endpoint Protection Platforms, Endpoint Detection & Response (EDR), Extended Detection & Response (XDR), Firewall Software, και Managed Detection & Response (MDR).

Οι παραπάνω διακρίσεις προέρχονται από επαληθευμένες κριτικές χρηστών και αντικατοπτρίζουν όσα είναι σημαντικότερα για τις ομάδες ασφαλείας: ταχύτερους χρόνους επίτευξης αποτελεσμάτων, απλούστερες λειτουργίες (όπως η διαχείριση) και εμπιστοσύνη και αυτοπεποίθηση στη χρήση μίας πλατφόρμας που κλιμακώνεται από την πρόληψη έως τη διαχειριζόμενη ανταπόκριση.

Διαχειριζόμενη Ανίχνευση και Ανταπόκριση

Πέρα από την κατάταξη της ως #1 λύση συνολικά MDR, το Sophos MDR ανακηρύχθηκε κορυφαία λύση στα τμήματα πελατών Enterprise και Mid-Market. Το Sophos MDR απέσπασε επίσης τις διακρίσεις «Καλύτερα Αποτελέσματα» (Best Results) και «Καλύτερη Χρηστικότητα» (Best Usability) και στις δύο παραπάνω κατηγορίες πελατών.

Προστασία Τερματικών Συσκευών

Οι εκθέσεις της G2, Spring 2026 Reports σηματοδοτούν την πρώτη φορά που το Sophos Endpoint αναγνωρίστηκε ως η #1 λύση συνολικά στις κατηγορίες EPP, EDR και XDR. Συνολικά, το Sophos Endpoint κατατάχθηκε #1 σε 37 εκθέσεις συνολικά στις συγκεκριμένες 3 κατηγορίες. Η πλατφόρμα Sophos XDR κέρδισε τις διακρίσεις «Καλύτερη Χρηστικότητα», «Καλύτερα Αποτελέσματα», «Καλύτερη Σχέση» και «Ευκολότερη Υλοποίηση» -απόδειξη των κορυφαίων αποτελεσμάτων ασφαλείας και της κορυφαίας εμπειρίας πελάτη που προσφέρει.

Τείχος Προστασίας

Οι Spring 2026 Reports σηματοδοτούν τη 13η συνεχόμενη κατάταξη του Sophos Firewall ως #1 λύση συνολικά στην κατηγορία Firewall Software. Είναι επίσης η τρίτη συνεχόμενη εποχιακή έκθεση της G2 όπου όλα τα τμήματα πελατών (Enterprise, Mid-Market and Small Business) βαθμολόγησαν το Sophos Firewall ως την #1 λύση. Το Sophos Firewall έλαβε επίσης τις διακρίσεις «Καλύτερη Χρηστικότητα», «Καλύτερα Αποτελέσματα», «Καλύτερη Σχέση» και «Ευκολότερη Υλοποίηση».

«Ένα από τα πιο αξιόπιστα προϊόντα ασφάλειας τερματικών συσκευών» δήλωσε ένας χρήστης στο τμήμα της αγοράς «Mid-Market».

«Μου αρέσει το Sophos Endpoint για την ισχυρή προστασία σε πραγματικό χρόνο, την άμυνα κατά του ransomware και την κεντρική διαχείριση μέσω του Sophos Central» δήλωσε ένας χρήστης στο τμήμα της αγοράς «Small Business».

«Απόλυτη ηρεμία με το Sophos MDR: ασφάλεια 24/7 και σαφείς ειδοποιήσεις», δήλωσε ένας Αναλυτής Ασφάλειας Υποδομών από το τμήμα της αγοράς «Mid-Market».

«Η κάλυψη ασφαλείας 24/7 του Sophos MDR παρέχει συνεχή παρακολούθηση και μας ειδοποιεί άμεσα για οποιαδήποτε ύποπτη δραστηριότητα διασφαλίζοντας την ασφάλεια του δικτύου μας και επιτρέποντάς μας να επιλύουμε ζητήματα με αποτελεσματικότητα», δήλωσε ένας χρήστης στο τμήμα της αγοράς «Mid-Market».

«Τα προηγμένα χαρακτηριστικά προστασίας από απειλές, όπως το Intrusion Prevention (Πρόληψη Εισβολών), το Web Filtering και το Sandstorm καθιστούν το Sophos Firewall ένα ισχυρό εργαλείο ενάντια σε γνωστές και άγνωστες απειλές» δήλωσε ένας Διαχειριστής Ασφάλειας Υποδομών (Infrastructure Security Analyst) στο τμήμα της αγοράς «Mid-Market».

«Αυτό που μου αρέσει περισσότερο στο Sophos Firewall είναι τα ισχυρά χαρακτηριστικά ασφαλείας του σε συνδυασμό με μια εύχρηστη διεπαφή, γεγονός που καθιστά απλή τη διαχείριση απειλών και την παρακολούθηση της κίνησης χωρίς περίπλοκες ρυθμίσεις», δήλωσε ένας Διαχειριστής Ασφάλειας Συστημάτων στο τμήμα της αγοράς «Mid-Market».

Για περισσότερες πληροφορίες σχετικά με τις υπηρεσίες και τα προϊόντα της Sophos επικοινωνήστε με έναν συνεργάτη ή αντιπρόσωπο της εταιρείας στην περιοχή σας και επισκεφθείτε την ιστοσελίδα μας.

Πηγή: Sophos

Η αρχή κάθε νέου έτους αποτελεί πάντα μια καλή ευκαιρία για απολογισμό. Στην κυβερνοασφάλεια, ένα διαχρονικό πρόβλημα -η επιμονή ορισμένων «κλασικών» ευπαθειών ανοικτού κώδικα όπως των Heartbleed και Shellshock– θα πρέπει να μας ωθήσει να θέσουμε ορισμένα δύσκολα ερωτήματα. Γιατί παραμένουν τόσες πολλές ευπάθειες στα εργαλεία ανοικτού κώδικα και πως μπορούμε να επιλύσουμε το πρόβλημα;

Θεωρητικά, τα εργαλεία ανοικτού κώδικα θα έπρεπε να είναι ασφαλέστερα. Σε πρακτικό επίπεδο όμως, τα πράγματα δεν εξελίχθηκαν κατ’ αυτόν τον τρόπο. Το ερώτημα πλέον είναι τι πρέπει να αλλάξει για να αντιμετωπιστεί αυτό το ζήτημα και να ελαχιστοποιηθεί ο αντίκτυπος του στο οικοσύστημα;

Πως επιτρέψαμε να συμβεί κάτι τέτοιο;

Όταν αναπτύχθηκαν για πρώτη φορά τα εργαλεία και οι βιβλιοθήκες ανοικτού κώδικα, πολλοί είχαν την πεποίθηση ότι το λογισμικό που θα προέκυπτε θα ήταν ασφαλέστερο από τα ιδιοταγή προϊόντα (κλειστού λογισμικού) χάρη στη «σοφία του πλήθους». Η θεωρία υποστήριζε ότι με τόσα μάτια πάνω του πως θα μπορούσε να μας ξεφύγει οτιδήποτε εξόφθαλμο;

Όπως αποδείχτηκε ωστόσο, η θεωρία ήταν εσφαλμένη, τουλάχιστον όσον αφορά το λογισμικό ανοικτού κώδικα. Το πλήθος δεν παρακολουθεί. Κανείς από ότι φαίνεται δεν είχε το κίνητρο να αναζητήσει σφάλμα τα σε λογισμικό ανοικτού κώδικα και να τα επιδιορθώσει για το κοινό καλό.

Παρά τα ιδεαλιστικά μας όνειρα για το ευρύ κοινό που θα επαγρυπνεί για σφάλματα στον ανοικτό κώδικα, οι μόνοι τελικά που αποδείχτηκε ότι είχαν πραγματικό κίνητρο να σαρώνουν τις βάσεις κώδικα για ευπάθειες δεν ήταν άλλοι από τους ίδιους τους επιτιθέμενους. Ακόμη όμως και όταν τα εργαλεία ανοικτού κώδικα επιδιορθώνονται και οι βιβλιοθήκες ενημερώνονται, οι προγραμματιστές που επικαιροποιούν τους συνδέσμους τους ώστε να παραπέμπουν στις τελευταίες βιβλιοθήκες είναι ελάχιστοι. Οπότε είναι φυσικό να βλέπουμε ορισμένες απειλές όπως το Heartbleed να εξακολουθούν να υφίστανται.

Το αποτέλεσμα είναι να υπάρχουν σήμερα τόσες ευπάθειες στον ανοικτό κώδικα όσες ήταν και πριν από δέκα χρόνια (ακόμη και μεγάλες) και στο οικοσύστημα να μην έχουν αλλάξει παρά ελάχιστα και μάλιστα παρά τις αξιοσημείωτες αδυναμίες και τις σοβαρές επιθέσεις. Από ότι φαίνεται, όταν κάτι αποτελεί ευθύνη όλων, συχνά καταλήγει να μην είναι ευθύνη κανενός. Το ερώτημα τώρα είναι πως μπορούμε να καταστήσουμε τη διαχείριση ευπαθειών του ανοικτού κώδικα ευθύνη κάποιου;

Μετάθεση ευθυνών

Φυσικά, αυτό το πρόβλημα δεν είναι μοναδικό. Και άλλες δραστηριότητες υποφέρουν από παρόμοια ζητήματα και με το πέρασμα του χρόνου, οι κοινωνίες έχουν αναπτύξει διαφορετικές στρατηγικές για την αντιμετώπιση τους. Να μετατεθεί η ευθύνη στην κυβέρνηση θα μπορούσε να αποτελέσει μία λύση, και μάλιστα κλασική, ωστόσο υπάρχουν και άλλες βιώσιμες επιλογές όπως κερδοσκοπικές οργανώσεις ή οι μη κερδοσκοπικοί οργανισμοί.

Δημόσιος τομέας: Κυβερνήσεις

Όπου υπάρχουν αποτυχίες της αγοράς, η κυβερνητική παρέμβαση αποτελεί βιώσιμη επιλογή. Στην προκειμένη περίπτωση, οι κυβερνήσεις έχουν ισχυρά κίνητρα να αντιμετωπίσουν το πρόβλημα.

Επιχείρημα 1: Διατήρηση των κεφαλαίων στην οικονομία

Πρώτον, παρά τις ειδήσεις για κρατικά υποστηριζόμενες κυβερνοεπιθέσεις, το κυβερνοέγκλημα είναι ένα πρόβλημα κυβερνοασφάλειας που επηρεάζει τους περισσότερους πολίτες. Επηρεάζει τους ψηφοφόρους σε προσωπικό επίπεδο (σκεφτείτε για παράδειγμα τις τηλεφωνικές απάτες, τα μηνύματα ηλεκτρονικού ψαρέματος, τις επιθέσεις παραβιάσεις του εταιρικού ηλεκτρονικού ταχυδρομείου-BEC) και αντλεί χρήματα από την οικονομία που θα μπορούσαν να χρησιμοποιηθούν αλλού. Σύμφωνα με την τελευταία έκθεση IC3 του FBI, από μόνες τους οι επιθέσεις BEC κοστίζουν δισεκατομμύρια δολάρια ετησίως στις εταιρείες. Πρόκειται για τεράστια ποσά εταιρικών κεφαλαίων και χρημάτων των φορολογουμένων.

Η ενίσχυση της κυβερνοανθεκτικότητας του υποκείμενου οικοσυστήματος για τη μείωση των ευπαθειών ανοικτού κώδικα κατά πρώτον λόγο θα διατηρούσε τα χρήματα στις τσέπες των πολιτών και όχι στις τσέπες των επιτιθέμενων. Η επένδυση σε μια πρωτοβουλία μείωσης ευπαθειών ανοικτού κώδικα που θα ήταν αφιερωμένη στην αναζήτηση κενών ασφαλείας και σφαλμάτων θα ήταν αμελητέα σε σύγκριση με όσα δαπανούν τώρα οι περισσότερες κυβερνήσεις για την πρόοδο της τεχνητής νοημοσύνης. Σκεφτείτε το εξής: πολλές εταιρείες τεχνητής νοημοσύνης χρησιμοποιούν εργαλεία ανοικτού κώδικα χωρίς κανέναν φραγμό. Πόσο πιο συνετό θα ήταν να διασφαλίσουμε ότι αυτές οι επενδύσεις παραμένουν ασφαλέστερες στην πηγή τους;

Επιχείρημα 2: Ασφάλεια των πολιτών και των κρίσιμων υποδομών

Και όταν εξετάσουμε τη δημόσια ασφάλεια και την προστασία των κρίσιμων υποδομών, το επιχείρημα γίνεται ακόμη ισχυρότερο. Οι κρατικά υποστηριζόμενοι κυβερνοεγκληματίες συχνά εκμεταλλεύονται ευπάθειες στον ανοικτό κώδικα που ενσωματώνεται σε κρίσιμες υποδομές μέσω τρίτων μερών. Η πρόληψη λοιπόν της διακοπής δημόσιων υπηρεσιών εμπίπτει σαφώς στις αρμοδιότητες οποιασδήποτε κυβέρνησης.

Εταιρικές ενώσεις

Παρόλο που οι κυβερνήσεις έχουν κίνητρο και οι διάφορες εταιρείες από τον ιδιωτικό τομέα έχουν επίσης λόγους να αντιμετωπίσουν το ζήτημα. Λαμβάνοντας υπόψη τις πρακτικές που ακολουθούν για τις προγραμματιστικές ανάγκες τους, οι μεγάλες εταιρείες τεχνολογίας έχουν έννομο συμφέρον για ασφαλέστερο κώδικα στην πηγή. Επιπλέον, πολλοί υπάλληλοι αυτών των εταιρειών συμβάλλουν στη δημιουργία ανοικτού κώδικα. Για παράδειγμα, οι υπάλληλοι της Microsoft συνεισφέρουν περισσότερο κώδικα ανοικτού λογισμικού από οποιαδήποτε άλλη εταιρεία.

Η δέσμευση πόρων από μια μεμονωμένη εταιρεία για την επιδιόρθωση ευπαθειών ανοικτού κώδικα θα αντιμετώπιζε πολλές προκλήσεις. Η συγκεκριμένη εταιρεία θα ανησυχούσε μήπως άλλοι -από τον ανταγωνισμό για παράδειγμα- εκμεταλλεύονταν δωρεάν την εργασία της ενώ πολλοί από την κοινότητα ανοικτού κώδικα ενδεχομένως θα δυσκολεύονταν να δουν με καλό μάτι τα κίνητρα μιας και μόνο εταιρείας. Ακριβώς για αυτούς τους λόγους, ο κλάδος θα χρειαζόταν να δημιουργήσει μια ανεξάρτητη επαγγελματική ένωση αφιερωμένη σε αυτό το ζήτημα ή θα μπορούσε να βασιστεί σε μία υφιστάμενη αρχή που να έχει αυτή την αποστολή.

Μη κερδοσκοπικοί οργανισμοί

Μια άλλη επιλογή θα ήταν ένας κοινωφελής μη κερδοσκοπικός οργανισμός. Τέτοιοι οργανισμοί βρίσκονται μεταξύ του δημόσιου και ιδιωτικού τομέα, λειτουργούν ως ουδέτερο έδαφος και αν είναι καταλλήλως δομημένοι είναι απαλλαγμένοι από συγκρούσεις συμφερόντων. Ένας τέτοιος οργανισμός θα ταίριαζε απόλυτα στο ήθος της κοινότητας του ανοικτού κώδικα καθώς ήδη υπάρχουν τέτοια παραδείγματα. Η βασική ωστόσο πρόκληση για τους μη κερδοσκοπικούς οργανισμούς παραμένει η χρηματοδότηση οπότε είναι απαραίτητο να προσδιοριστεί ένα μοντέλο χρηματοδότησης για να κάνει αυτή την επιλογή βιώσιμη.

Καθιστώντας την ασφάλεια του ανοικτού κώδικα ευθύνη κάποιου: Μήπως είναι δική μας;

Παρά τα «θα μπορούσε» και τα «θα έπρεπε», οι περισσότερες οντότητες δεν πρόκειται να δράσουν χωρίς να έχουν προσωπικό συμφέρον. Στην τελική, αυτοί που διακυβεύουν τα περισσότερα είναι οι χρήστες. Αν οι κατασκευαστές, οι λιανέμποροι, οι εργολάβοι άμυνας, τα δημόσια εκπαιδευτικά ιδρύματα και οι πάροχοι υγειονομικής περίθαλψης ανεβάσουν τα στάνταρντ τους όσον αφορά την ασφάλεια του ανοικτού κώδικα, αυτή η αλλαγή θα συμπαρασύρει ολόκληρο το οικοσύστημα. Αν αυτοί οι μεγάλοι παίκτες δηλώσουν ότι: «δεν αποδεχόμαστε κώδικα ανοικτού λογισμικού εκτός και αν πληροί αυτά τα στάνταρντ» θα αναγκάσουν τους εργολάβους, τις τρίτες εταιρείες ανάπτυξης λογισμικού ή ακόμη και τις δικές τους εσωτερικές ομάδες να αναλάβουν την ευθύνη.

Όπως ακριβώς θα υπάρχουν πάντα ευπάθειες στον ιδιοταγή κώδικα, έτσι και ο ανοικτός κώδικας δεν θα είναι ποτέ πλήρως απαλλαγμένος από σφάλματα. Μπορούμε ωστόσο να δομήσουμε το οικοσύστημα με τέτοιο τρόπο ώστε να παράγει ασφαλέστερο κώδικα, διατηρώντας παράλληλα τα οφέλη που προσφέρει εξ ορισμού ο ανοικτός κώδικας.

Πηγή: Fortra

Μια πρόσφατη παγκόσμια μελέτη του IEEE αποκάλυψε ότι το 96% πιστεύει ότι η καινοτομία, η εξερεύνηση και η υϊοθέτηση της τεχνητής νοημοσύνης -ιδίως της πρακτορικής τεχνητής νοημοσύνης (Agentic AI)- θα συνεχιστεί με «ταχύτητα φωτός» το 2026.

Τι σημαίνει αυτό;

Σημαίνει ότι με το πλαίσιο κανονιστικής συμμόρφωσης γύρω από την τεχνητή νοημοσύνη να βρίσκεται ακόμα υπό διαμόρφωση και τις απαραίτητες υποδομές κέντρων δεδομένων για την υποστήριξή της να απέχουν περίπου πέντε χρόνια, οφείλουμε να μάθουμε πως να τη θωρακίσουμε και γρήγορα μάλιστα.

Και μπορεί η τεχνητή νοημοσύνη αυτή τη στιγμή να αποτελεί την κινητήριο δύναμη σχεδόν σε κάθε τεχνολογική καινοτομία και εξέλιξη, αν ωστόσο δεν έχουμε κατανόηση του τι μπορούν και τι δεν μπορούν να επιτελέσουν αυτά τα συστήματα αυτόνομα, οι ομάδες ενδέχεται να βρεθούν προ απροόπτου.

Τα πλεονεκτήματα της εφαρμογής της πρακτορικής Τεχνητής Νοημοσύνης

Η πρακτορική ΤΝ (Agentic AI) έχει ωθήσει την Τεχνητή Νοημοσύνη στο επόμενο επίπεδο· έχει την ικανότητα να σκέφτεται, να συλλογίζεται, ακόμα και να ενεργεί. Και αυτό απέχει παρασάγγας από την απλή ανάγνωση, σύνοψη και το αναμάσημα των δεδομένων. Η πρακτορική ΤΝ είναι εκείνη που τροφοδοτεί πολλές υλοποιήσεις AI που πραγματικά εξοικονομούν χρόνο, όπως:

- Προσδιορισμός διαδρομών επίθεσης (κυβερνοασφάλεια)

- Αυτόνομη επίλυση ζητημάτων παροχής υπηρεσιών (εξυπηρέτηση πελατών)

- Εύρεση και αξιολόγηση υποψηφίων (Ανθρώπινο Δυναμικό)

- Προγραμματισμός μέσω εντολών φυσικής γλώσσας (διαισθητικός, δημιουργικός προγραμματισμός)

Καθώς και άλλες εργασίες επίλυσης προβλημάτων και άσκησης κρίσης. Εξακολουθεί να διατηρεί τον άνθρωπο στον βρόγχο, ωστόσο μαθαίνει από καθιερωμένα μοτίβα και προχωρά σε συσχετισμούς για να καταστεί περισσότερο ικανή και αυτοδύναμη με την πάροδο του χρόνου.

Και αυτό είναι εξαιρετικό για το επιχειρείν. Ενέχει όμως και κινδύνους.

Οι κίνδυνοι της εφαρμογής της πρακτορικής Τεχνητής Νοημοσύνης

Δεν χρειάζεται κάποιος να το σκεφτεί και πολύ για να αντιληφθεί τις τεράστιες δυνατότητες, για καλό ή για κακό, ενός αυτόνομου πράκτορα που μπορεί να σκέφτεται και να ελέγχεται μόνο μερικώς εντός του περιβάλλοντος σας.

«Σε αντίθεση με τις παραδοσιακές εφαρμογές, η πρακτορική τεχνητή νοημοσύνη (Agentic AI) μπορεί να συμπεριφέρεται με προσαρμοστικούς και απρόβλεπτους τρόπους», σημειώνει η ομάδα FIRE της Fortra στον πρόσφατο οδηγό Secure AI Innovation. «Αν αντιμετωπιστούν αυτά τα συστήματα «ως μερικές ακόμη εφαρμογές» καταπνίγεις την ικανότητα εξέλιξης της συμπεριφοράς βάσει βρόγχων ανατροφοδότησης, έκθεσης σε δεδομένα ή πειραματικών ερεθισμάτων».

Η απελευθέρωση της πρακτορικής ΤΝ χωρίς τους κατάλληλους μηχανισμούς ελέγχου της ασφάλειας θα μπορούσε να σημαίνει:

- Την εκμάθηση λανθασμένων συμπεριφορών στην περίπτωση που δεν δοθεί προσοχή στις εισερχόμενες παραμέτρους

- Την αυτοπροσαρμογή και την απόκριση του βάσει προβληματικών ή ελαττωματικών δεδομένων στην περίπτωση που αυτά τα δεδομένα δεν είναι «αποστειρωμένα»

- Την παγίωση εσφαλμένων και πειραματικών πρακτικών αν δεν γίνει επανεκπαίδευση με τις ορθές

Στο τέλος, καταλήγουμε στη διάδοση σφαλμάτων (μεροληψία), στην πιθανότητα έκθεσης σε δηλητηρίαση δεδομένων και στην παραγωγή ακούσιων αποτελεσμάτων εξαιτίας της κακής χρήσης εργαλείων. Μην ξεχνάτε ότι έχετε να κάνετε με μία άλλη οντότητα που μπορεί να «σκέφτεται» -δεν είναι στατική.

Ακριβώς όπως και με έναν ανθρώπινο τζούνιορ αναλυτή, πρέπει να διασφαλίσετε ότι είναι καλά εκπαιδευμένος. Και ότι έχετε κάνει ότι είναι δυνατόν για να τον εμποδίσετε να προβεί σε οποιαδήποτε επικίνδυνη ενέργεια.

Αντιμετωπίζοντας την πρακτορική ΤΝ ως εκπαιδευόμενο

Οι εταιρείες θα έπρεπε ήδη να εφαρμόζουν πολιτικές για να διασφαλίσουν ότι οι εργαζόμενοι λειτουργούν με ασφάλεια εντός προκαθορισμένων ορίων. Για ποιον λόγο; Επειδή οι εργαζόμενοι μπορούν να ενεργούν αυτόνομα· δεν είναι δυνατόν να παραμετροποιηθούν.

Παρομοίως, αυτή η ιδιότητα χαρακτηρίζει και την πρακτορική ΤΝ. Σε αντίθεση με άλλες τεχνολογίες, δεν μπορείτε απλώς να την εγκαταστήσετε και να ξεχάσετε ότι υπάρχει. Μαθαίνει, θυμάται και μεταβάλλεται. Αυτό σημαίνει ότι πρέπει να αντιμετωπίζεται περισσότερο ως ανθρώπινος πόρος παρά ως μια στατική προσθήκη στη στοίβα ασφαλείας σας (ή στο CRM, στις υπηρεσίες HR ή στις λειτουργίες IT).

Η έκθεση της Fortra επισημαίνει ότι οι υφιστάμενες πολιτικές προσωπικού όπως:

- Ο έλεγχος πρόσβασης

- Η εποπτεία απόδοσης

- Το πεδίο καθηκόντων

θα πρέπει να επεκταθούν στα συστήματα πρακτορικής ΤΝ ενώ θα πρέπει να προστεθούν και επιπλέον μέτρα όπως:

- Προγραμματιστικές δικλείδες ασφαλείας

- Ισχυρή καταγραφή

- Τακτικά σημεία ελέγχου

Και αξιολογήσεις με τον ανθρώπινο παράγοντα εντός του βρόγχου. Η πρακτορική ΤΝ μπορεί να είναι ωφέλιμη αλλά είναι ιδιαίτερα προηγμένη ή και περίπλοκη για να της έχουμε εμπιστοσύνη. Προκειμένου να διατηρηθεί υπό έλεγχο, η ανθρώπινη εποπτεία, η επιτήρηση και ο έλεγχος είναι απαραίτητα πράγματα.

Επομένως πως μπορεί να γίνει αυτό πρακτικά;

Ένα πλαίσιο για τη διακυβέρνηση της τεχνητής νοημοσύνης

Η πρακτορική ΤΝ διαθέτει κατά ένα μέρος μηχανικές και κατά ένα μέρος ανθρώπινες ιδιότητες. Αυτό σημαίνει ότι πρέπει να αλλάξουμε τον τρόπο που ασκείται η διακυβέρνηση σε αυτή την «τεχνολογία» ώστε να συμπεριλαμβάνονται τόσο τους περιορισμούς που θα θέταμε σε έναν αυτόνομο συνεργάτη όσο και τις συνεχείς μικροαλλαγές στις ρυθμίσεις που θα κάναμε σε μια μηχανή.

Αυτό μεταφράζεται σε:

- Επίσημη διαδικασία ένταξης και αποχώρησης: Όπως θα δημιουργούσατε και θα ασφαλίζατε την ταυτότητα ενός υπαλλήλου έτσι πρέπει να δημιουργείτε και να ασφαλίζετε την ταυτότητα κάθε πράκτορα ΤΝ. Αυτό σημαίνει την ανάκληση προνομίων και της πρόσβασης μόλις ο πράκτορας τεθεί εκτός λειτουργίας.

- Πρωτόκολλα συνεχούς ασφάλειας και παρακολούθησης: Εφαρμόστε όρια συναγερμού/ειδοποιήσεων, αυτοματοποιήστε όπου είναι δυνατόν την επιβολή πολιτικών και αποφύγετε τα «τυφλά σημεία» στη λειτουργία του. Αυτό προϋποθέτει συνεχή παρακολούθηση, ικανότητα ανίχνευσης ανωμαλιών και άμεση απόκριση.

- Πρακτικές DevOps: Όπως και με κάθε κρίσιμης σημασίας σύστημα, θα πρέπει να υποβάλετε τον πράκτορα ΤΝ σε τακτικές ασκήσεις/δοκιμές, σε έλεγχο έκδοσης και σε επικύρωση αποτελεσμάτων ώστε τα αποτελέσματα να μην παρεκκλίνουν με την πάροδο του χρόνου.

Πρακτορική ΤΝ: Το πόσο ασφαλής είναι εξαρτάται από εσάς

Η Πρακτορική ΤΝ αναμένεται να φέρει την επανάσταση στον τρόπο που εφαρμόζουμε την κυβερνοασφάλεια αλλά και σε κάθε άλλη δραστηριότητα. Από τον χρόνο που δαπανούν τα κέντρα επιχειρήσεων ασφαλείας (SOCs, Security Operations Centers) για να ανταποκριθούν στον μεγάλο αριθμό ειδοποιήσεων μέχρι την ταχύτητα που οι λιανοπωλητές ανταποκρίνονται στα σύνθετα ερωτήματα των πελατών τους, η Πρακτορική ΤΝ θα ενσωματωθεί στους οργανισμούς με πρωτοφανή ρυθμό το ερχόμενο έτος.

Αυτός είναι ο λόγος για τον οποίο, όπως επισημαίνεται και από την έρευνα του IEEE, το 44% κατατάσσει τις ηθικές πρακτικές ΤΝ ως «κορυφαία δεξιότητα» για τις προσλήψεις που σχετίζονται με την τεχνητή νοημοσύνη το 2026. Ένα από τα θεμέλια αυτών των ηθικών κανόνων είναι η ευθύνη για την ασφαλή λειτουργία και χωρίς ασφάλεια στην ΤΝ, δεν υφίσταται ηθική στην ΤΝ.

Καθώς οι οργανισμοί συνειδητοποιούν την αξία της Πρακτορικής ΤΝ στην παραγωγικότητα και στο επιχειρείν, ας μην επαναλάβουμε τα λάθη του παρελθόντος. Ορισμένοι μπορεί να βρίσκονται ήδη στα μισά αλλά ποτέ δεν είναι αργά: αν η υϊοθέτηση της Πρακτορικής ΤΝ έχει ξεπεράσει τη διακυβέρνηση ΤΝ στον οργανισμό σας, τώρα είναι η ώρα για αλλαγή.

Σε αντίθεση με ότι πιστεύεται συνήθως, κάτι τέτοιο δεν θα επιβραδύνει απαραίτητα την πρόοδο. Αντιθέτως, η εφαρμογή ορθών πολιτικών πρακτορικής ΤΝ σήμερα, από την αρχή, θα σας επιτρέψει να αναπτύξετε τις πρωτοβουλίες σας γύρω από την ΤΝ με την αυτοπεποίθηση που θα σας επιτρέψει να συνεχίσετε να εξελίσσεστε, όταν οι άλλοι θα διακόπτουν λειτουργίες για να διορθώσουν τις αστοχίες της δικής τους AI.

Πηγή: Fortra

Αν το 2024 ήταν το έτος κατά το οποίο η Τεχνητή Νοημοσύνη (AI) αναδιαμόρφωσε τις λειτουργίες Πληροφορικής, το 2025 ήταν το έτος που το Autotask ενοποίησε τα πάντα.

Από την ευφυέστερη τιμολόγηση και την αυτοματοποιημένη διαχείριση δελτίων υποστήριξης (ticketing) μέχρι το εκσυγχρονισμένο περιβάλλον χρήσης (UI) σχεδιασμένο για τον σημερινό τρόπο εργασίας, οι φετινές κυκλοφορίες προσέφεραν μερικές από τις επιδραστικότερες βελτιώσεις στην ιστορία του Autotask. Και οι ομάδες IT αναγνώρισαν την προσπάθεια της datto, με κορυφαίες διακρίσεις από τους οργανισμούς G2, Capterra και Software Advice, οι οποίες υπογράμμισαν την ηγετική θέση του Autotask στην κατηγορία του λογισμικού αυτοματοποίησης επαγγελματικών υπηρεσιών (PSA, Professional Services Automation).

Ακολουθεί μια αναδρομή σε όλες τις καινοτομίες που κατέστησαν το 2025 μίας από τις σημαντικότερες χρονιές στην ιστορία του Autotask -και στους τρόπους που βοήθησαν τις ομάδες IT να εξοικονομήσουν χρόνο, να μειώσουν τις τριβές και να διευθύνουν περισσότερο κερδοφόρες και κλιμακώσιμες επιχειρήσεις υπηρεσιών πληροφορικής.

Ένας ευφυέστερος τρόπος διαχείρισης πελατειακών σχέσεων: Umbrella Contracts

Η διαχείριση πολλαπλών συμβάσεων για τον ίδιο πελάτη αποτελούσε επί μακρόν μία από τις πιο σύνθετες πτυχές της λειτουργίας μιας επιχείρησης υπηρεσιών πληροφορικής. Το 2025, αυτό άλλαξε.

Οι Συμβάσεις-Ομπρέλα που εισήχθησαν με την έκδοση 2025.5 του Autotask παρέχουν ένα ενιαίο πλαίσιο για τα πάντα -από διαχειριζόμενες υπηρεσίες (managed services) έως εργασίες βάσει έργου, χρόνου και υλικών και πολλά άλλα- για να μπορείτε να διαχειρίζεστε τις συμφωνίες με πελάτες ολιστικά αντί να αναζητάτε πληροφορίες σε πολλαπλές συμβάσεις.

Γιατί προτιμώνται από τους πελάτες

- Μία σύμβαση, απόλυτη σαφήνεια: Προβολή κάθε υπηρεσίας, αλλαγής και δραστηριότητας από ένα σημείο. Δεν είναι απαραίτητο να μεταβαίνετε από σύμβαση σε σύμβαση.

- Ακριβέστερη τιμολόγηση με λιγότερα σφάλματα: Η χρήση πλαϊνών παραθύρων/πάνελ, η «επιτόπου» επεξεργασία και τα προηγμένα φίλτρα πίνακα μετατρέπουν τη διαχείριση των συμβάσεων σε μία βελτιωμένη ροή εργασίας, ελαχιστοποιώντας τις αναζητήσεις.

- Σταδιακή υλοποίηση: Δυνατότητα άμεσης χρήσης των Umbrella Contracts για νέους πελάτες, διατηρώντας παράλληλα τις υφιστάμενες συμφωνίες ωσότου είστε έτοιμοι για τη μετάβαση.

Τα πάντα είναι απλούστερα, πιο οργανωμένα και με μειωμένο ρίσκο -κάτι που σημαίνει περισσότερο προβλέψιμη τιμολόγηση και καλύτερες συζητήσεις με τους πελάτες.

Μια σύγχρονη εμπειρία Autotask: Νέο περιβάλλον χρήσης (UI)

Ο μεγαλύτερος οπτικός και χρηστικός μετασχηματισμός του Autotask εδώ και πάνω από μια δεκαετία ξεκίνησε το 2025. Βασισμένο στο σύστημα σχεδιασμού της Kaseya (Kaseya Design System), το νέο περιβάλλον χρήσης (διεπαφή) προσφέρει μια καθαρότερη και περισσότερο διαισθητική εμπειρία που μειώνει τα κλικ, διατηρεί το πλαίσιο (context) και βοηθά τους τεχνικούς να παραμένουν επικεντρωμένοι σε αυτά που έχουν σημασία.

Τι έχει αλλάξει

- Συμπτυσσόμενη αριστερή πλοήγηση για περισσότερο χώρο στην οθόνη.

- Αναδιοργανωμένη κεντρική πλοήγηση με απλοποιημένα εικονίδια.

- Βελτιωμένη αναζήτηση, με την καθολική αναζήτηση (global search) να αναμένεται σύντομα.

- Ανανεωμένες κονσόλες διαχείρισης με δυνατότητα αυξομείωσης του μεγέθους των γραφικών στοιχείων/ μικροεφαρμογών (widgets) τύπου «drag-and-drop».

- Επικαιροποιημένος πίνακας λίστας εργασιών για την κεντρική ανάδειξη των προτεραιοτήτων.

Το νέο περιβάλλον χρήσης (UI) εξαλείφει τις τριβές υποστηρίζοντας τον τρόπο που λειτουργούν οι σημερινές ομάδες παροχής υπηρεσιών. Είτε διαχειρίζεστε έργα, είτε ελέγχετε αιτήματα υποστήριξης ή τιμολογείτε πελάτες, όλα λειτουργούν ταχύτερα, πιο καθαρά και με μεγαλύτερη συνέπεια στο σύνολο της πλατφόρμας IT Complete.

Η συγκεκριμένη ανανέωση είναι μόνο το πρώτο βήμα -με τα βελτιστοποιημένα πλέγματα, την «επιτόπια» επεξεργασία, τις βελτιωμένες προεπισκοπήσεις και τη δυνατότητα για μαζικές ενημερώσεις να ακολουθούν σύντομα».

Πηγή: Datto

Αν και η ασφάλεια χρειάζεται να επαναξιολογηθεί στο πλαίσιο της Τεχνητής Νοημοσύνης, δεν επιβάλλεται να αλλάξουμε τα πάντα μονομιάς. Εκείνοι οι οργανισμοί που θα ακολουθήσουν μία μετρημένη προσέγγιση θα είναι και εκείνοι που θα υπερέχουν, καθώς θα έχουν αποφύγει να παρασυρθούν από την υπερβολική προβολή (την «μόδα») της τεχνητής νοημοσύνης και παράλληλα θα έχουν αναγνωρίσει τους στρατηγικούς τρόπους που η τεχνητή νοημοσύνη μπορεί να «αλλάξει τα δεδομένα» -καθώς και τους τρόπους που οι τροχιές της ασφάλειας μπορούν να αλλάξουν προς το καλύτερο.

Η τεχνητή νοημοσύνη αποδυναμώνει τις άμυνες

Οι επιθέσεις που ενεργοποιούνται με τη χρήση της τεχνητής νοημοσύνης παρουσιάζουν έξαρση αποδυναμώνοντας κατά τη διαδικασία τις υφιστάμενες άμυνες. Και απέναντι σε αυτή τη διπλή επιθετική προσέγγιση, τα τρέχοντα εργαλεία ασφάλειας δυσκολεύονται να ανταποκριθούν.

Παρατηρούμε την αξιοποίηση της τεχνητής νοημοσύνης για τη δημιουργία εξαιρετικά πειστικών τεχνητών βίντεο (deepfakes) που οδηγούν σε απάτες κοινωνικής μηχανικής. Εργαλεία μηχανικής μάθησης (ML) να επιστρατεύονται για την τροφοδότηση ψηφιακών βοηθών (chatbots) που κλιμακώνουν την εξαπάτηση περαιτέρω. Την τεχνητή νοημοσύνη να παράγει πλέον κώδικα που μπορεί να μεταβάλλεται δυναμικά (πολυμορφικό κακόβουλο λογισμικό που έχει δημιουργηθεί από τεχνητή νοημοσύνη) και τις παραβιάσεις κωδικών πρόσβασης και τις τεχνικές παράκαμψης της αυθεντικοποίησης πολλαπλών παραγόντων (MFA) μέσω τεχνητής νοημοσύνης να αποτελούν περιστατικά που συναντώνται όλο και συχνότερα.

Καθώς οι οργανισμοί συνειδητοποιούν την ανεπάρκεια των τρεχόντων εργαλείων τους, βλέπουμε να αναδεικνύεται μία τάση άκριτης αποδοχής της τεχνητής νοημοσύνης όσον αφορά την κυβερνοασφάλεια.

Κύκλος υπερβολής της ΑΙ έναντι της Προστασίας Δεδομένων

Αν οι εταιρείες δεν επιδείξουν προσοχή, ενδέχεται να παρασυρθούν στην αντίληψη ότι τα εργαλεία ασφάλειας με ενσωματωμένη τεχνητή νοημοσύνη ισοδυναμούν με άμυνα. Η προστασία των ευαίσθητων δεδομένων ωστόσο είναι αυτό που αποτελεί βασικό κριτήριο και αν οι δυνατότητες της τεχνητής νοημοσύνης εισαχθούν χωρίς να ληφθεί υπόψη η προστασία των δεδομένων και της πρόσβασης, ενδέχεται να προκύψουν προβλήματα μελλοντικά.

Η συνέπεια της εισαγωγής υπερβολικά πολλών στοιχείων τεχνητής νοημοσύνης, και σε σύντομο χρονικό διάστημα, είναι ότι η τεχνητή νοημοσύνη διευρύνει την επιφάνεια επίθεσης, ενδέχεται να παρουσιάσει απρόβλεπτη συμπεριφορά ελλείψει κατάλληλων δικλείδων ασφαλείας -ιδιαίτερα στην περίπτωση της πρακτορικής τεχνητής νοημοσύνης– να καταναλώνει πολλούς υπολογιστικούς πόρους και να είναι δαπανηρή όταν εφαρμόζεται σε μεγάλη κλίμακα.

Ο Michael Siegel, διευθυντής Κυβερνοασφάλειας στο MIT Sloan δήλωσε ότι «τα εργαλεία κυβερνοασφάλειας που βασίζονται σε AI δεν επαρκούν από μόνα τους». Υποστήριξε ότι «μια προληπτική, πολυεπίπεδη προσέγγιση -που θα ενσωματώνει ανθρώπινη εποπτεία, πλαίσια διακυβέρνησης, προσομοιώσεις απειλών καθοδηγούμενων από τεχνητή νοημοσύνη και ανταλλαγή πληροφοριών σε πραγματικό χρόνο- είναι κρίσιμης σημασίας».

Με άλλα λόγια, παρόλο που μία αντιμετώπιση του τύπου «μάχαιραν έδωσες, μάχαιρα θα λάβεις» αποτελεί το σύνθημα έναντι των αυξανόμενων επιθέσεων με τη χρήση τεχνητής νοημοσύνης, η χρήση του «μαχαιριού» πρέπει να έχει στρατηγικό υπόβαθρο.

Ασφαλής εφαρμογή της τεχνητής νοημοσύνης για επιχειρήσεις

Όταν οι οργανισμοί επιδιώκουν να υϊοθετήσουν την τεχνητή νοημοσύνη, συχνά το πράττουν για να αποκτήσουν και να διατηρήσουν το προβάδισμα έναντι του ανταγωνισμού τους που έχει επίσης υϊοθετήσει την τεχνητή νοημοσύνη.

Όσον αφορά την ασφάλεια της τεχνητής νοημοσύνης -δηλαδή, τη θωράκιση των εργαλείων AI που χρησιμοποιούνται σε συστήματα CRM, ψηφιακούς βοηθούς (chatbots), στην ανάπτυξη κώδικα, στην προγνωστική μοντελοποίηση και σε άλλες επιχειρηματικές εφαρμογές- υπάρχουν διάφορα βιομηχανικά πλαίσια που προσφέρουν βέλτιστες πρακτικές.

- Το «NIST AI Risk Management Framework» (AI RMF) υποστηρίζει ότι οι εταιρείες πρέπει να καθορίζουν πολιτικές, να χαρτογραφούν και να αξιολογούν το ρίσκο καθώς και να εφαρμόζουν στρατηγικές διαχείρισης κινδύνου παράλληλα με κάθε υϊοθέτηση νέας τεχνολογίας.

- Το Google Secure AI Framework (SAIF) αποτελεί μία καθοδηγούμενη από την βιομηχανία πολιτική που δίνει έμφαση στη μεταφορά των υφιστάμενων θεμελιωδών αρχών της κυβερνοασφαλείας στα οικοσυστήματα τεχνητής νοημοσύνης επισημαίνοντας κινδύνους όπως η δηλητηρίαση δεδομένων, η έγχυση εντολών και η κλοπή μοντέλου.

- Και πρότυπα όπως τα ISO/IEC 42001, MITRE ATLAS (Adversarial Threat Landscape for Artificial-Intelligence Systems) και ο οδηγός OWASP AI Security and Privacy υφίστανται για την παροχή περαιτέρω καθοδήγησης.

Ασφαλής μετάβαση στην τεχνητή νοημοσύνη για την ενίσχυση της κυβερνοασφάλειας

Υπάρχουν κίνδυνοι με την εφαρμογή «υπερβολικής τεχνητής νοημοσύνης, υπερβολικά νωρίς» στην κυβερνοασφάλεια; Δυστυχώς, ναι. Η αποτελεσματική ενσωμάτωση της τεχνητής νοημοσύνης απαιτεί ακρίβεια πάνω από ισχύ. Και φυσικά υπάρχουν τομείς όπου η τεχνητή νοημοσύνη προσφέρει πραγματική αξία, αλλά υπάρχουν και άλλοι όπου δεν προσφέρει το παραμικρό.

Για παράδειγμα, οι επιχειρήσεις παράγουν τεράστιες ποσότητες δεδομένων που χρήζουν ανάλυσης. Η χρήση εξελιγμένων εργαλείων που τροφοδοτούνται από μεγάλα γλωσσικά μοντέλα (LLM) για αυτό το έργο θα ήταν οικονομικά ασύμφορη για τις περισσότερες εταιρείες, για να μην πούμε περιττή· πρόκειται για έναν τομέα όπου τα παραδοσιακά εργαλεία ανάλυσης δεδομένων αποδίδουν καλύτερα και οικονομικότερα.

Οι ειδοποιήσεις ασφαλείας αποτελούν έναν ακόμη τομέα όπου μεγάλες ποσότητες δεδομένων πρέπει να φιλτράρονται και να ταξινομούνται για χρήση. Η εφαρμογή δαπανηρών, υπερβολικά εξελιγμένων εργαλείων τεχνητής νοημοσύνης απλώς και μόνο για να υπάρχουν αυξάνει τα κόστη, δεσμεύει υπολογιστική ισχύ και απορροφά πολύτιμους πόρους όταν άλλα προηγμένα εργαλεία θα επαρκούσαν για αυτό το έργο. Για αυτήν την περίπτωση, προτιμώνται λύσεις όπως το Fortra Threat Brain, το οποίο συσχετίζει τους δείκτες παραβίασης (IOCs) κατά μήκος της αλυσίδας επίθεσης αξιοποιώντας κοινή πληροφόρηση και τηλεμετρία από πολλαπλά εργαλεία.

Ήμασταν πιο ασφαλείς πριν την τεχνητή νοημοσύνη;

Καθώς γεφυρώνουμε το χάσμα μεταξύ της φαντασίωσης και της πραγματικότητας της τεχνητής νοημοσύνης είναι σημαντικό να γνωρίζουμε σε ποιους τομείς είναι απαραίτητη και σε ποιους μετουσιώνεται σε πρόσθετο επιχειρησιακό βάρος. Όταν κάτι εξαντλεί τους πόρους, έχει επιπτώσεις και στους ήδη καταπονημένους πόρους ασφαλείας.

Παρόλο που η τεχνητή νοημοσύνη μπορεί να αντιμετωπίσει επιθέσεις υποστηριζόμενες από AI, η ασφάλεια ενός οργανισμού θα εξαρτηθεί από την ικανότητά του να χρησιμοποιεί την τεχνητή νοημοσύνη αποτελεσματικότερα από τους αντιπάλους που την εργαλειοποιούν. Η επίτευξη αυτού του στόχου απαιτεί μια πειθαρχημένη προσέγγιση για την ασφαλή και κατάλληλη υλοποίηση και εφαρμογή της τεχνητής νοημοσύνης.

Πηγή: Fortra

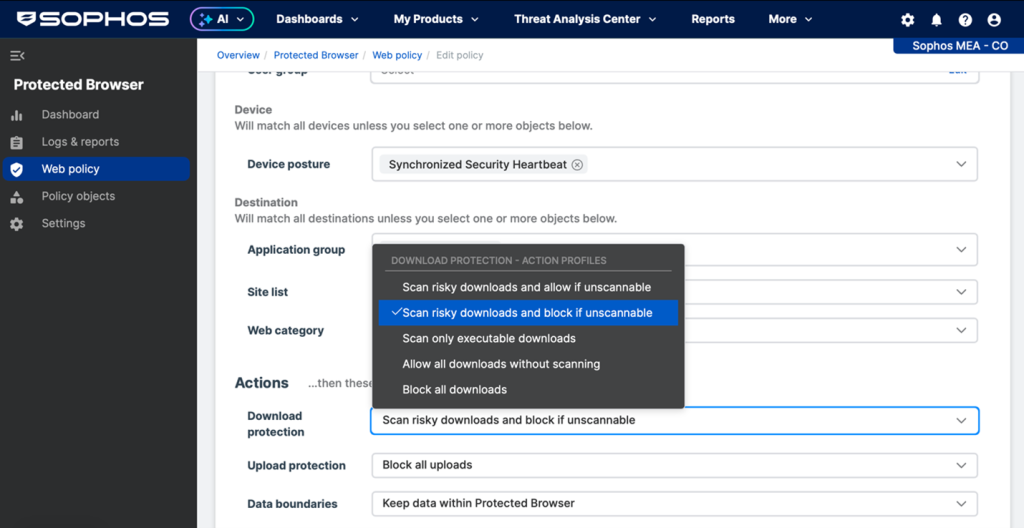

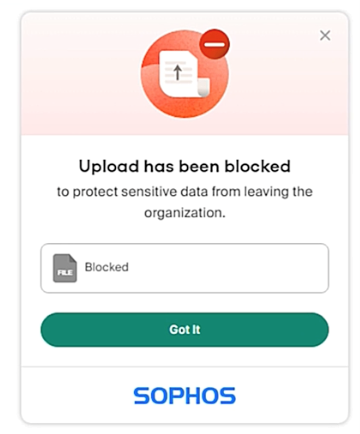

Το Sophos Workspace Protection αποτελεί μία εύχρηστη, αποτελεσματική και προσιτή λύση για την προστασία των εργαζομένων υβριδικής απασχόλησης ή υπό καθεστώς τηλεργασίας, των εξωτερικών συνεργατών (εργολάβων) και των επισκεπτών σας -και των δικτύων και των δεδομένων που έχουν πρόσβαση- από απειλές, παραβιάσεις, σκιώδη πληροφορική και για τη συνεπή εφαρμογή πολιτικών ασφαλείας εντός και εκτός εταιρικού δικτύου. Επιπλέον, υποστηρίζει κρίσιμης σημασίας και σύγχρονες περιπτώσεις χρήσης, όπως η ασφαλής υϊοθέτηση της γενεσιουργού τεχνητής νοημοσύνης (GenAI) και οι μηχανισμοί ελέγχου των εφαρμογών SaaS.

Τι περιλαμβάνει

Το Sophos Workspace Protection ανταποκρίνεται με μοναδικό και καλαίσθητο τρόπο στην πρόκληση της προστασίας των εργαζομένων υβριδικής απασχόλησης ή των εργαζομένων που βρίσκονται υπό καθεστώς τηλεργασίας. Ενσωματώνει όλα τα απαραίτητα στοιχεία δικτυακής ασφάλειας για την προστασία εφαρμογών, δεδομένων, χρηστών και επισκεπτών -ανεξάρτητα από την τοποθεσία τους- σε μια ενιαία, εύχρηστη και οικεία εφαρμογή: έναν θωρακισμένο (σκληρυμένο) περιηγητή Chromium.

Το Sophos Workspace Protection περιλαμβάνει:

- Sophos Protected Browser – νέος, ασφαλής περιηγητής ιστού βασισμένος σε Chromium που παρέχει διάφορα χαρακτηριστικά ασφαλείας, συμπεριλαμβανομένου του ελέγχου χρήσης εφαρμογών, του ελέγχου τοπικών δεδομένων και του φιλτραρίσματος περιεχομένου ιστού (web filtering). Είναι θωρακισμένος έναντι των εκμεταλλεύσεων (exploits) και των επιθέσεων ενώ ενσωματώνει το Sophos ZTNA για πρόσβαση σε εφαρμογές Ιστού καθώς και πλούσια υποστήριξη των πρωτοκόλλων SSH και RDP.

- Sophos ZTNA – ενσωματωμένο πλέον στον Sophos Protected Browser μπορεί να χρησιμοποιηθεί χωρίς πράκτορα ή με έναν ελαφρύ πράκτορα όπως προηγουμένως. Επίσης λειτουργεί σε συνάρτηση με το Sophos Endpoint για την παροχή μίας αξιολόγησης της στάσης ασφαλείας της συσκευής καθώς και Synchronized Security Heartbeat για τον καθορισμό της υγείας της συσκευής ως μέρος των πολιτικών πρόσβασης. Οι υφιστάμενοι πελάτες Sophos ZTNA θα αποκτήσουν αυτόματα πρόσβαση στο πλήρες πακέτο Sophos Workspace Protection και σε όλα τα επιπρόσθετα οφέλη του από τις 28 Φεβρουαρίου.

- Sophos DNS Protection for Endpoints – παρέχει ένα επιπλέον επίπεδο ασφάλειας Ιστού σε όλες τις εφαρμογές, τις θύρες και τα πρωτόκολλα στις απομακρυσμένες συσκευές Windows σας παρέχοντας πρόσθετες δυνατότητες εποπτείας, ασφάλειας και ιδιωτικότητας μέσω «DNS over HTTPS».

- Email Monitoring System – η λύση ηλεκτρονικού ταχυδρομείου της Sophos που υλοποιείται παράλληλα με τις λύσεις ηλεκτρονικού ταχυδρομείου των Google και Microsoft για την παρακολούθηση της κίνησης δεδομένων και την παροχή πρόσθετων πληροφοριών, ανάλυσης και ανιχνεύσεων ανεπιθύμητης ή κακόβουλης αλληλογραφίας, συμπεριλαμβανομένων και επιθέσεων ηλεκτρονικού ψαρέματος.

Τα παραπάνω στοιχεία του προϊόντος είναι αρθρωτά, επομένως μπορείτε να εγκαταστήσετε μόνο όσα χρειάζεστε. Αν και η χρήση των Sophos Endpoint ή Sophos Firewall δεν είναι προαπαιτούμενο, το Sophos Workspace Protection λειτουργεί καλύτερα σε συνδυασμό και με τα δύο αυτά προϊόντα ενοποιώντας την προστασία και επεκτείνοντας τις δυνατότητες συγχρονισμένης ασφαλείας (Synchronized Security) στους απομακρυσμένους εργαζόμενους, οπουδήποτε και αν βρίσκονται.

Τι μπορεί να κάνει το Sophos Workspace Protection για εσάς