Νέα

Στο σημερινό ταχέως μεταβαλλόμενο τοπίο των κυβερνοαπειλών, η τεχνητή νοημοσύνη δεν αποτελεί πλέον πολυτέλεια: είναι αναγκαιότητα. Στην Sophos, αναγνωρίσαμε αυτή τη πραγματικότητα από νωρίς: ενσωματώνουμε προηγμένες δυνατότητες AI στο σύνολο του προϊοντικού μας χαρτοφυλακίου από το 2017.

Αυτή η βαθιά, πρακτική εξειδίκευση μας επίτρεψε να οικοδομήσουμε τη μεγαλύτερη στη βιομηχανία πλατφόρμα με ενσωματωμένη AI, συνδυάζοντας τις δυνατότητες τόσο της μηχανικής μάθησης (ML) όσο και της επαναστατικής γενεσιουργού (ή παραγωγικής) τεχνητής νοημοσύνης (GenAI) για να παραδώσουμε ταχύτερο εντοπισμό, και εξυπνότερες, περισσότερο αυτοματοποιημένες δυνατότητες ανταπόκρισης.

Παρόλα αυτά, το να έχεις δύναμη απαιτεί να έχεις και ήθος και αρχές. Τη μακροχρόνια δέσμευση μας για την αξιοποίηση της τεχνητής νοημοσύνης στην άμυνα διέπει ένα πλαίσιο σχεδιασμένο να διασφαλίζει ότι οι τεχνολογίες μας όχι μόνο είναι αποτελεσματικές, αλλά και ότι αναπτύσσονται και εφαρμόζονται βάσει των υψηλότερων προτύπων ασφάλειας, ηθικής και εμπιστοσύνης.

Οι έξι πυλώνες ενός υπεύθυνου πλαισίου AI

Η υπςύθυνη προσέγγιση μας όσον αφορά την ενσωμάτωση της AI στην κυβερνοασφάλεια έχει οικοδομηθεί πάνω σε έξι βασικές αρχές, οι οποίες καθορίζουν κάθε φάση της ανάπτυξης, της εφαρμογής και της επιτήρησης της:

- Ανθρωποκεντρική: Σχεδιάσαμε τεχνητή νοημοσύνη για να ενισχύσουμε την ανθρώπινη εμπειρογνωμοσύνη, όχι να την αντικαταστήσουμε. Τα εργαλεία μας κατασκευάστηκαν για να υποστηρίζουν τους αναλυτές ασφαλείας, επιτρέποντας τους να λαμβάνουν ταχύτερες, εξυπνότερες αποφάσεις ενώ διατηρούν την πλήρη έλεγχο των κρίσιμης σημασίας λειτουργιών ασφαλείας.

- Ανθεκτική: Τα μοντέλα μας υποβάλλονται σε αυστηρή ανάπτυξη, δοκιμές αντοχής και διαρκή βελτίωση εξασφαλίζοντας υψηλή ακρίβεια και ορθότητα για την ελαχιστοποίηση των ψευδών θετικών και τη διατήρηση ανθεκτικότητας ενάντια σε πραγματικές, περίπλοκες επιθέσεις.

- Εστιασμένη στα αποτελέσματα: Αξιολογούμε την επιτυχία βάσει πραγματικού αντικτύπου. Η AI μας έχει αναπτυχθεί για να βελτιστοποιεί την πρόληψη, να επιταχύνει την ανίχνευση ή τον εντοπισμό και να εξουδετερώνει απειλές ταχύτερα, εστιάζοντας σε μετρήσιμα οφέλη κυβερνοασφαλείας για τους πελάτες μας.

- Με προτεραιότητα την ασφάλεια και την ιδιωτικότητα: Η προστασία των δεδομένων των πελατών μας είναι ύψιστης σημασίας. Τα συστήματα μας έχουν σχεδιαστεί με ενσωματωμένη την ασφάλεια και την προστασία της ιδιωτικότητας από την αρχή, έχοντας ως βάση σαφείς πολιτικές χρήσης και παγκόσμια πρότυπα. Και το κυριότερο, δεν μοιραζόμαστε δεδομένα πελατών για την εκπαίδευση μεγάλων γλωσσικών μοντέλων (LLMs) τρίτων μερών.

- Υπεύθυνη: Έχουμε θεσπίσει ισχυρά πλαίσια διακυβέρνησης με ξεκάθαρους ρόλους και εποπτεία για τη διαχείριση του κινδύνου και την αξιολόγηση των συστημάτων AI μας σε κάθε στάδιο, για να διασφαλίσουμε ότι έχουμε την πλήρη ευθύνη για την τεχνολογία που αναπτύσσουμε.

- Διαφανής: Μία αποτελεσματική συνεργασία στον τομέα της ασφάλειας απαιτεί την κατανόηση της λειτουργίας των εργαλείων που βασίζεστε. Προσπαθούμε να εξηγήσουμε τι κάνει η τεχνητή νοημοσύνη μας και πώς λειτουργεί, συμπεριλαμβανομένων των δυνατοτήτων της και, κυρίως, των περιορισμών της. Παρέχουμε σαφήνεια σχετικά με τον τρόπο ανάπτυξης των τεχνολογιών τεχνητής νοημοσύνης μας, συμπεριλαμβανομένου του τρόπου με τον οποίο χρησιμοποιούνται τα δεδομένα για την εκπαίδευση των ιδιόκτητων μοντέλων μας και του τρόπου με τον οποίο συνεργαζόμαστε με τους τεχνολογικούς συνεργάτες μας.

Η Sophos συνεχίζει να αξιοποιεί τη μετασχηματιστική δύναμη της τεχνητής νοημοσύνης για την καταπολέμηση των κυβερνοεπιθέσεων. Συνδυάζοντας την καινοτομία μας με τη σταθερή δέσμευση μας για ανθρώπινη εποπτεία, ισχυρή μηχανική και πλήρη διαφάνεια, διασφαλίζουμε ότι οι τεχνολογίες μας παραμένουν ένα αξιόπιστο και ισχυρό πλεονέκτημα στον παγκόσμιο αγώνα κατά του κυβερνοεγκλήματος.

Αυτή η διαφάνεια, μέσω της τεκμηρίωσης των προϊόντων και των πρακτικών διακυβέρνησης, δίνει τη δυνατότητα στους πελάτες μας να λαμβάνουν τεκμηριωμένες αποφάσεις και να αξιολογούν την καταλληλότητα των λύσεων τεχνητής νοημοσύνης μας για τις ιδιαίτερες ανάγκες τους.

Υπό αυτό το πρίσμα, σας προσκαλούμε να εξετάσετε περαιτέρω τις ιστοσελίδες μας «Αρχές τεχνητής νοημοσύνης στην κυβερνοασφάλεια» και «Συχνές ερωτήσεις για την υπεύθυνη τεχνητή νοημοσύνη», οι οποίες βρίσκονται στο Sophos Trust Center.

Πηγή: Sophos

Οι επιθέσεις ransomware εξελίσσονται ταχύτερα από ποτέ. Για τις ήδη επιβαρυμένες ομάδες IT και ασφάλειας, το να παραμείνουν ένα βήμα μπροστά μπορεί να φαίνεται αδύνατο, αλλά δεν είναι απαραίτητα έτσι.

Ο σωστός συνδυασμός τείχους προστασίας και ασφάλειας τερματικών συσκευών μπορεί να σταματήσει το ransomware προτού εξαπλωθεί καθώς και να αποκαταστήσει την εμπιστοσύνη στο «ακροδίκτυο» σας (στις παρυφές του δικτύου σας).

Για να βοηθήσει οργανισμούς και εταιρείες να πλοηγηθούν σε αυτό το μεταβαλλόμενο τοπίο απειλών, ο Chris McCormack, Ειδικός στην Δικτυακή Ασφάλεια στην Sophos, παρουσίασε τον τρόπο που οι ολοκληρωμένες άμυνες που βασίζονται στα Sophos Firewall και Sophos Endpoint μπορούν να μειώσουν τον κίνδυνο και να αποκαταστήσουν την εμπιστοσύνη. Ακολουθούν πέντε βασικά συμπεράσματα από το πρόσφατο διαδικτυακό σεμινάριο μας, «Αποκατάσταση της Eμπιστοσύνης στο Άκρο του Δικτύου: Μία Εξυπνότερη Προσέγγιση στην Ασφάλεια του Τείχους Προστασίας».

Μειώστε την επιφάνεια επίθεσης

Κάθε εκτεθειμένο σύστημα αποτελεί πιθανό σημείο εισόδου. Με την ενοποίηση και ασφάλιση της υποδομής σας, περιορίζετε τις ευκαιρίες για τους επιτιθέμενους και καθιστά τις άμυνες σας απλούστερες και αποτελεσματικότερες.

«Οι βέλτιστες πρακτικές για να προλαμβάνετε την στοχοποίηση και τις επιθέσεις είναι ενδεχομένως και οι σημαντικότερες» δήλωσε ο κος McCormack κατά τη διάρκεια του διαδικτυακού σεμιναρίου. «Μειώνουν την επιφάνεια επίθεσης ή την επικινδυνότητα της επίθεσης, καθώς εστιάζουν σε μεγάλο βαθμό σε πράγματα όπως είναι η ελαχιστοποίηση της υποδομής που βρίσκεται εκτεθειμένη και η διασφάλιση ότι οτιδήποτε εκτεθειμένο είναι και θωρακισμένο για να μην αποτελεί ελκυστικό στόχο -ή τουλάχιστον όχι τόσο ελκυστικό όσο ο διπλανός πάροχος ή προμηθευτής».

Ξεκινήστε εντοπίζοντας όλα όσα βρίσκονται εκτεθειμένα στο Διαδίκτυο και απομακρύνετε ή αφαιρέστε οτιδήποτε είναι περιττό και παράλληλα θωρακίστε ότι είναι απαραίτητο να «κοιτά» προς το Διαδίκτυο. Όσο λιγότερους στόχους παρουσιάζετε, τόσο δυσκολότερο είναι για τους επιτιθέμενους να παρεισδύσουν και τόσο ευκολότερο είναι για την ομάδα σας να αμυνθεί.

Σχεδιάστε συστήματα ασφαλή από την αρχή

Η ασφάλεια δεν πρέπει να προστίθεται εκ των υστέρων -πρέπει να είναι ενσωματωμένη από την αρχή. Τα συστήματα που είναι εκτεθειμένα στο Διαδίκτυο πρέπει να διαμορφώνονται σωστά, να ενημερώνονται συνεχώς και να θωρακίζονται έναντι των επιθέσεων.

«Φροντίστε να αναζητήσετε έναν προμηθευτή που μπορεί να προσφέρει αυτόματες ενημερώσεις μέσω ασύρματης σύνδεσης ή κρίσιμες ενημερώσεις κώδικα που δεν απαιτούν καμία ενέργεια από εσάς» είπε ο κος McCormack. «Δεν πρέπει να χρειάζεται να προγραμματίσετε αναβάθμιση υλικολογισμικού ή να «επανεκκινήσετε» το δίκτυο σας κάθε φορά που ανακαλύπτεται μια νέα ευπάθεια».

Η αυτόματη ενημέρωση κώδικα του Sophos Firewall, οι ισχυρές προεπιλεγμένες πολιτικές και η διαχειριζόμενη από το νέφος (cloud) διαμόρφωση του μέσω του Sophos Central απλοποιούν τις λειτουργίες ασφαλείας ακόμη και για τις πιο μικρές ομάδες πληροφορικής και ασφαλείας. Η επιβολή ισχυρών κωδικών πρόσβασης, η ενεργοποίηση της πολυπαραγοντικής επαλήθευσης της ταυτότητας και η εφαρμογή αρχών μηδενικής εμπιστοσύνης είναι βασικοί μηχανισμοί ελέγχου που αποτρέπουν τους εισβολείς από το να παρεισδύσουν.

Υϊοθετήστε τη δικτυακή πρόσβαση μηδενικής εμπιστοσύνης (ZTNA)

Οι παραδοσιακές λύσεις VPN θεωρούν ότι έχει εδραιωθεί εμπιστοσύνη από προεπιλογή με την ολοκλήρωση της σύνδεσης. Η πρόσβαση στο δίκτυο μηδενικής εμπιστοσύνης (Zero-Trust Network Access ή ZTNA) ανατρέπει αυτό το μοντέλο -κανένας χρήστης ή συσκευή δεν θεωρείται αξιόπιστος από προεπιλογή.

Το Sophos ZTNA επαληθεύει την ταυτότητα και την κατάσταση της συσκευής προτού παραχωρήσει την πρόσβαση, μειώνοντας δραστικά τον κίνδυνο πλευρικής κίνησης σε περίπτωση που κάποιος εισβολέας αποκτήσει με κάποιο τρόπο διαπιστευτήρια σύνδεσης.

«Δεν μπορώ να τονίσω περισσότερο το πόσο σημαντική είναι η χρήσης του [ZTNA], που βασίζεται στην αρχή του να μην εμπιστεύεσαι τίποτα και να επαληθεύεις τα πάντα», δήλωσε ο κος McCormack. «Η κλοπή διαπιστευτηρίων [αποτελεί] βασική αιτία των επιθέσεων ransomware. Και αυτό συμβαίνει επειδή πολλά τείχη προστασίας, πολλοί οργανισμοί και συστήματα ασφάλειας δικτύων βασίζονται στο ότι αν διαθέτεις τα συγκεκριμένα διαπιστευτήρια, σε εμπιστευόμαστε. Μία λύση ZTNA δίνει λύση σε αυτό το πρόβλημα».

Ενσωματωμένο μέσω της πλατφόρμας Sophos Central, το Sophos Zero Trust Network Access (ZTNA) προσφέρει ενιαία ορατότητα και έλεγχο των χρηστών, των συσκευών και των εφαρμογών -από ένα μοναδικό και ενιαίο περιβάλλον. Είναι ένας εξυπνότερος και ασφαλέστερος τρόπος για να συνδέσετε απομακρυσμένους χρήστες και να διασφαλίσετε ότι κάθε αλληλεπίδραση με το δίκτυό σας είναι νόμιμη.

Μην αφήνετε την κρυπτογραφημένη κίνηση να κρύβει απειλές

Με το μεγαλύτερο μέρος της Διαδικτυακής κίνησης να είναι πλέον κρυπτογραφημένο, και οι επιτιθέμενοι το εκμεταλλεύονται αυτό για να καλύψουν τις κινήσεις τους.

Το Sophos Firewall χρησιμοποιεί έξυπνη επιθεώρηση TLS και βασισμένους σε Τεχνητή Νοημοσύνη αναλυτές για να αποκαλύψει κρυφές απειλές -χωρίς να επηρεάζει ή να υποβαθμίζει την απόδοση.

«Πλέον υπάρχουν τεχνολογίες που μπορείτε να χρησιμοποιήσετε και που αξιοποιούν την τεχνητή νοημοσύνη για να ανακαλύψουν κρυπτογραφημένες επικοινωνίες και δικτυακή κίνηση (δεδομένων) από απειλές χωρίς να χρειάζεται να προχωρήσετε στη δύσκολη δουλειά της αποκρυπτογράφησης αυτής της κίνησης» συνέχισε ο κος McCormack.

Συνδυάζοντας την βαθιά και ενδελεχή επιθεώρηση πακέτων με πληροφόρηση για απειλές από την ομάδα Sophos X-Ops, το Sophos Firewall μπορεί να εντοπίζει και αποκλείει κακόβουλο λογισμικό, κίνηση δεδομένων «command and control» καθώς και exploits εντός κρυπτογραφημένων συνεδριών -εξασφαλίζοντας ότι οι επιτιθέμενοι δεν μπορούν να κρυφτούν σε κοινή θέα.

Εντοπίστε και ανταποκριθείτε σε ενεργές απειλές – Ταχύτατα

Ακόμα και με ισχυρές άμυνες, περιστατικά μπορούν να συμβούν -και η ταχύτητα είναι το παν.

Προχωρήστε στην τμηματοποίηση του δικτύου σας για να περιορίσετε τις απειλές, παρακολουθήστε την κίνηση αριστερά και δεξιά με το Sophos Network Detection and Response (NDR) και ενοποιήστε την ανταπόκριση μέσω του Sophos Extended Detection and Response (XDR).

«Τεχνολογίες όπως το NDR συνήθως εντοπίζονται μόνο σε μεγάλα εταιρικά δίκτυα, ωστόσο εμείς το έχουμε καταστήσει διαθέσιμο σε όλους και δωρεάν» δήλωσε ο κος McCormack. «Έτσι, στην περίπτωση που εντοπιστεί μια απειλή από οποιοδήποτε από τα προϊόντα μας ή από κάποιον αναλυτή, η σχετική πληροφορία κοινοποιείται αμέσως σε όλο το υπόλοιπο λογισμικό, και η ανταπόκριση να ξεκινά αυτόματα».

Τα Sophos XDR και NDR συνεργάζονται για να παρέχουν πλήρη ορατότητα σε τερματικές συσκευές, τείχη προστασίας και το ηλεκτρονικό ταχυδρομείο, συσχετίζοντας δεδομένα για τον εντοπισμό ύποπτων συμπεριφορών και απομονώνοντας τις παραβιασμένες συσκευές και αποτρέποντας τους επιτιθέμενους. Αυτή η συγχρονισμένη άμυνα, που υποστηρίζεται από πληροφόρηση πραγματικού χρόνου παρέχει στις ομάδες ασφαλείας ταχύτητα και αυτοπεποίθηση επιχειρησιακού επιπέδου.

Πηγή: Sophos

Η SealPath, κορυφαίος προμηθευτής δεδομενοκεντρικής ασφάλειας και διαχείρισης ψηφιακών δικαιωμάτων ανακοίνωσε πριν λίγο καιρό το λανσάρισμα του νέου της προϊόντος «SealPath Data Classification powered by Getvisibility».

Αξιοποιώντας την τελευταία λέξη της τεχνολογίας Τεχνητής Νοημοσύνης (AI) και Μηχανικής Μάθησης (ML), παρέχει στους πελάτες προηγμένες λύσεις ορατότητας, προστασίας, ελέγχου και δυναμικής κατανόησης των δεδομένων κατά τη δημιουργία τους.

Αυτό το καινοτόμο εργαλείο, ενισχυμένο με τεχνητή νοημοσύνη για τη διαβάθμιση δεδομένων και την αυτόματη προστασία των επισημασμένων πληροφοριών, παρέχει την τεχνολογία που χρειάζονται οι εταιρικοί πελάτες για τη διαβάθμιση των δεδομένων τους με ασφάλεια και ακρίβεια καθ’ όλη τη διάρκεια του κύκλου ζωής τους. Κατά αυτόν τον τρόπο, οι οργανισμοί από οποιονδήποτε κλάδο αποκτούν δυνατότητες αποτροπής διαρροών δεδομένων και συμμόρφωσης σύμφωνα με τους αυστηρότερους κανονισμούς προστασίας δεδομένων.

Με τη διαβάθμιση της SealPath, ο χρήστης λαμβάνει προτάσεις σχετικά με το επίπεδο διαβάθμισης κατά τη δημιουργία και την επεξεργασία ενός εγγράφου. Το λογισμικό μαθαίνει και προσαρμόζεται σε διαφορετικούς τύπους εγγράφων βελτιώνοντας διαρκώς την ακρίβειά του μέσω της τεχνητής νοημοσύνης και επιτρέποντας στους οργανισμούς να προχωρούν στη διαβάθμιση μη δομημένων πληροφοριών με άνευ προηγουμένου σιγουριά.

Η προστασία πληροφοριών της SealPath είναι 100% ενσωματωμένη στο νέο έξυπνο σύστημα διαβάθμισης δεδομένων και επομένως όλα τα αρχεία που έχουν διαβαθμιστεί σε συγκεκριμένο επίπεδο ή υπόκεινται σε συγκεκριμένους κανονισμούς προστατεύονται αυτόματα και χωρίς την παρέμβαση του χρήστη.

«Το SealPath Data Classification powered by GetVisibility αναπτύχθηκε ως απάντηση στις ξεπερασμένες τεχνολογίες που χρησιμοποιούν σήμερα πολλές εταιρείες για την ταξινόμηση και τη διαχείριση των δεδομένων τους. Τα μοντέλα μηχανικής μάθησης της λύσης έχουν εκπαιδευτεί επί σειρά ετών με τη χρήση δεδομένων που περιλαμβάνουν ένα ευρύ φάσμα από διαφορετικούς τύπους εγγράφων, από προσωπικές, ιατρικές και οικονομικές πληροφορίες και διαφορετικές καθέτους της βιομηχανίας. Τα σχολαστικά αυτά εκπαιδευμένα μοντέλα, σε συνδυασμό με το ισχυρό, εξειδικευμένο στη διαβάθμιση δεδομένων λογισμικό ελαχιστοποιούν το ανθρώπινο λάθος, το κόστος και το χρόνο που απαιτείται για τη κατηγοριοποίηση και τη διαβάθμιση των εταιρικών πληροφοριών. Ελπίζουμε ότι αυτή η νέα λύση θα μεταμορφώσει πλήρως τον τρόπο με τον οποίο οι οργανισμοί διαβαθμίζουν και προστατεύουν τις πληροφορίες τους» δήλωσε ο Luis Ángel del Valle, Διευθύνων Σύμβουλος της SealPath.

Το SealPath Data Classification χρησιμοποιεί μία ευέλικτη προσέγγιση που λαμβάνει υπόψη διαφορετικές διαστάσεις όπως η ευαισθησία των δεδομένων, οι σχετικοί κανονισμοί (PCI, GDPR, CMMC κ.λπ.), οι τύποι δεδομένων και το εύρος διανομής. Κατ’ αυτόν τον τρόπο, το σύστημα μπορεί να προσαρμόσει τη διαβάθμιση σε κάθε οργανισμό βάσει των προαναφερθεισών διαστάσεων.

Η προστασία της SealPath μαζί με το σύστημα διαβάθμισης που χρησιμοποιεί AI και Machine Learning, βελτιστοποιεί τις προσπάθειες ενός οργανισμού να αποτρέψει τα σφάλματα διαβάθμισης δεδομένων γρήγορα και οικονομικά.

Μάθετε περισσότερα για το SealPath Data Classification εδώ.

Πηγή: Sealpath

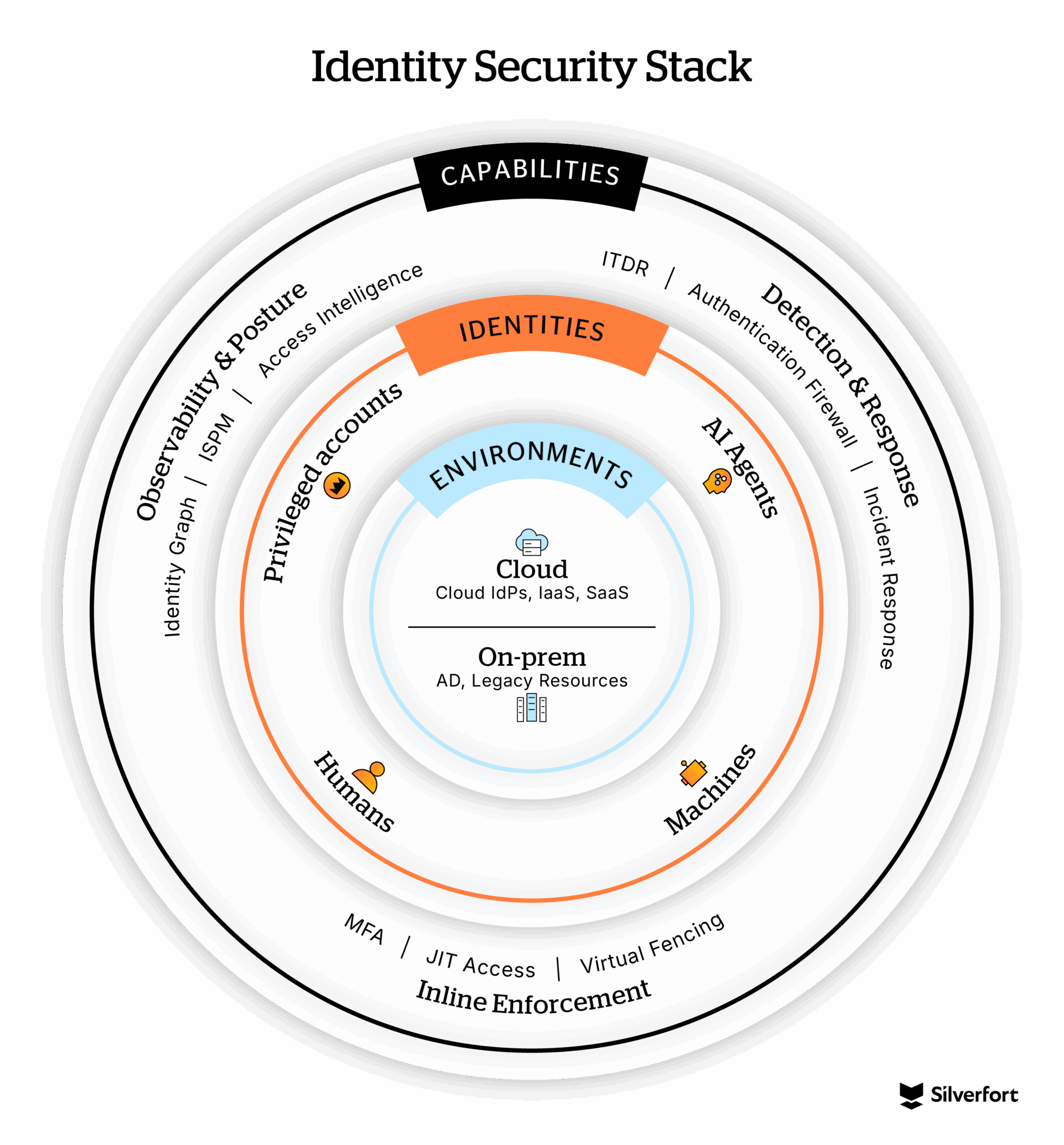

Είμαστε στην ευχάριστη θέση να ανακοινώσουμε ότι η Silverfort αναγνωρίστηκε ως «Παραδειγματικός Προμηθευτής» στην έκθεση της Gartner με τίτλο «Για την ορθή λειτουργία του Active Directory απαιτούνται ισχυροί έλεγχοι ταυτότητας» που συντάχθηκε από τον Paul Rabinovich τον Μάιο του 2025.

Η Silverfort είναι περήφανη που αναγνωρίζεται ως Παραδειγματικός Προμηθευτής σε τρεις βασικούς τομείς της έκθεσης:

- Εφαρμογή πολυπαραγοντικής επαλήθευσης της ταυτότητας (MFA) σε πόρους ενσωματωμένους στο Active Directory

- Εφαρμογή Διαχείρισης Στάσης Ασφάλειας της Ταυτότητας (Identity Posture Management) και Εντοπισμό Απειλών για την Ταυτότητα και Αντιμετώπιση ή Ανταπόκριση (Identity Threat Detection and Response ή ITDR)

- Επιλογές ενσωμάτωσης πολυπαραγοντικής επαλήθευσης της ταυτότητας (MFA) για παλαιότερες εφαρμογές συνδεδεμένες με το Active Directory (Λύσεις Προώθησης Αυθεντικοποίησης)

Καθώς οι οργανισμοί σπεύδουν προς ένα μέλλον που έχει στο επίκεντρο το νέφος (cloud), το Active Directory παραμένει ένα από πλέον δύσκολα στην προστασία τους περιουσιακά στοιχεία. Βρίσκεται βαθιά ενσωματωμένο στις επιχειρησιακές υποδομές, και παρόλο που οι εταιρείες εκσυγχρονίζονται, η ασφάλεια του Active Directory και άλλων παλαιών συστημάτων, δεν πρέπει να αποτελεί δευτερεύουσα σκέψη. Άλλωστε εξακολουθούν να κατέχουν τα κλειδιά για κρίσιμης σημασίας πρόσβαση ενώ παραμένουν πρωταρχικοί στόχοι για τους επιτιθέμενους.

Η Silverfort βοηθά τους οργανισμούς να προστατεύσουν κάθε ταυτότητα -ανθρώπινη, μηχανική ή τεχνητής νοημοσύνης- από τα παλαιά συστήματα έως το νέφος (cloud), συμπεριλαμβανομένων και των συστημάτων που αδυνατούν να καλύψουν τα παραδοσιακά εργαλεία.

Η ασφάλεια του Active Directory απαιτεί ισχυρούς μηχανισμούς ελέγχου της ταυτότητας

Το Active Directory αποτελεί εδώ και πολύ καιρό την ραχοκοκαλιά της εταιρικής ταυτότητας και τον πρωταρχικό στόχο των επιτιθέμενων.

Αν και το Active Directory παραμένει κρίσιμης σημασίας, είναι πολλοί οι οργανισμοί που το αφήνουν εκτεθειμένο σε παραβιάσεις διαπιστευτηρίων, πλευρική μετακίνηση και κλιμάκωση προνομίων.

Πως η Silverfort εφαρμόζει το πλαίσιο της Gartner

Η Silverfort βοηθά τους οργανισμούς να εφαρμόσουν αυτές τις βέλτιστες πρακτικές. Η πλατφόρμα ασφάλειας ταυτότητας μας επεκτείνει τη σύγχρονη ασφάλεια ταυτότητας στις διαδρομές επαλήθευσης της ταυτότητας του Active Directory, συμπεριλαμβανομένων και των συστημάτων και πρωτοκόλλων που τα παραδοσιακά εργαλεία διαχείρισης της ταυτότητας και της πρόσβασης (IAM) δεν μπορούν να προσεγγίσουν.

Η Silverfort παρέχει προστασία MFA σε κάθε πόρο και διαδρομή πρόσβασης, συμπεριλαμβανομένων των εσωτερικά ανεπτυγμένων εταιρικών εφαρμογών, των εργαλείων γραμμής εντολών, των παλαιών συστημάτων και των περιβαλλόντων OT ενώ αναλύει διαρκώς κάθε επαλήθευση της ταυτότητας στα Active Directory και Entra ID για επικίνδυνη συμπεριφορά.

Με την ασφάλεια μη ανθρώπινης ταυτότητας (NHI) της Silverfort, οι οργανισμοί μπορούν να ανακαλύψουν όλες τις μη ανθρώπινες ταυτότητες (NHI) σε Active Directory και cloud, να χαρτογραφήσουν τη συμπεριφορά και την επικινδυνότητα τους και να επιβάλλουν προστασία σε πραγματικό χρόνο για υπηρεσιακούς λογαριασμούς Active Directory μέσω πολιτικών εικονικής περίφραξης. Συνδυάζοντας προσαρμοστικό πολυπαραγοντικό έλεγχο της ταυτότητας (MFA), διαχείριση στάσης ασφάλειας ταυτότητας (ISPM) και εντοπισμό απειλών για την ταυτότητα και ανταπόκριση σε πραγματικό χρόνο (ITDR), η Silverfort βοηθά στην προστασία του πυρήνα της εταιρικής ταυτότητας από τις επιθέσεις που στοχεύουν περισσότερο σε αυτήν, χωρίς οποιεσδήποτε αλλαγές στην υποδομή.

Ηγούμενοι της νέας εποχής στην ασφάλεια ταυτότητας

Η ταυτότητα αποτελεί τη νέα περίμετρο ασφάλειας και το Active Directory εξακολουθεί να αποτελεί το επίκεντρο. Καθώς τα περιβάλλοντα γίνονται όλο και πιο υβριδικά και οι απειλές όλο και πιο εξελιγμένες, οι οργανισμοί χρειάζονται ορατότητα σε κάθε απόπειρα αυθεντικοποίησης, εντοπισμό απειλών σε πραγματικό χρόνο και εγκάρσια, βάσει επικινδυνότητας επιβολή, τόσο για ανθρώπινες όσο και για τις μη ανθρώπινες ταυτότητες.

Αυτή είναι η εξέλιξη που τοποθετεί τη Silverfort στην πρώτη θέση. Με απρόσκοπτη ενσωμάτωση τόσο με το Active Directory όσο και με τους παρόχους ταυτότητας cloud, η Silverfort παρέχει την πιο ολοκληρωμένη ασφάλεια για όλους τους τύπους ταυτοτήτων (συμπεριλαμβανομένων ανθρώπων, μηχανών και πρακτόρων τεχνητής νοημοσύνης), συστημάτων και εφαρμογών. Με τη Silverfort, οι ομάδες ασφάλειας και οι ομάδες ασφάλειας της ταυτότητας μπορούν να συνεργαστούν για την επιβολή προστασίας MFA, την πραγματοποίηση διαρκών αξιολογήσεων κινδύνου και την εφαρμογή ISPM και ITDR από μια ενοποιημένη πλατφόρμα, εξασφαλίζοντας κάθε αυθεντικοποίηση χωρίς να διαταράσσουν τους χρήστες ή την υποδομή. Αυτή η προσέγγιση ενσωματώνει τις ίδιες αρχές που περιγράφει η Gartner στο πλαίσιο της: τη δημιουργία ισχυρών, πολυεπίπεδων μηχανισμών ελέγχου της ταυτότητας που προστατεύουν σήμερα το Active Directory ενώ προετοιμάζονται για το μέλλον της υβριδικής ταυτότητας.

Πηγή: Silverfort

Στα τελευταία άρθρα μας σχετικά με τη τελευταία έκδοση του Sophos Firewall, αναφερθήκαμε στη σημασία του Secure by Design και καλύψαμε ένα από τα σημαντικότερα χαρακτηριστικά αυτής της έκδοσης: τη νέα λειτουργία Health Check. Υπάρχουν επίσης μια σειρά από άλλες σημαντικές βελτιώσεις στο Secure by Design στο Sophos Firewall v22. Ας ρίξουμε μια ματιά.

Αρχιτεκτονική Xstream επόμενης γενιάς

Το Sophos Firewall XStream εισήγαγε την αρχιτεκτονική Xstream ως βασικό στοιχείο της έκδοσης 18, επιτρέποντας στις συσκευές της σειράς XGS να αξιοποιήσουν πλήρως την πρόσθετη επεξεργαστική ισχύ και τις δυνατότητες που παρείχε. Από τότε, η αρχιτεκτονική Xstream του Sophos Firewall κλιμακώνεται και προσαρμόζεται διαρκώς για να προσφέρει πρόσθετη απόδοση στα δίκτυα των πελατών.

Το Sophos Firewall XStream εισήγαγε την αρχιτεκτονική Xstream ως βασικό στοιχείο της έκδοσης 18, επιτρέποντας στις συσκευές της σειράς XGS να αξιοποιήσουν πλήρως την πρόσθετη επεξεργαστική ισχύ και τις δυνατότητες που παρείχε. Από τότε, η αρχιτεκτονική Xstream του Sophos Firewall κλιμακώνεται και προσαρμόζεται διαρκώς για να προσφέρει πρόσθετη απόδοση στα δίκτυα των πελατών.

Όλα τα παραπάνω είναι αποτέλεσμα της προγραμματιζόμενης φύσης της αρχιτεκτονικής Xstream του Sophos Firewall, η οποία ΔΕΝ εξαρτάται από εξειδικευμένα και προσαρμοσμένα ASICs -και στην πραγματικότητα λειτουργεί εξίσου καλά και σε γενικής χρήσης επεξεργαστές, εικονικούς επεξεργαστές όπως και σε συσκευές της σειράς XGS που διαθέτουν αποκλειστικούς επεξεργαστές ροής (flow processors).

Το Sophos Firewall v22 εισάγει την επόμενης γενιάς αρχιτεκτονική Xstream, η οποία διαθέτει ένα εντελώς νέο επίπεδο ελέγχου, το οποίο έχει ανασχεδιαστεί για μέγιστη ασφάλεια και επεκτασιμότητα ώστε να μας οδηγήσει στο μέλλον. Το νέο επίπεδο ελέγχου επιτρέπει την αρθρωτοποίηση, την απομόνωση και την κοντενεροποίηση υπηρεσιών όπως είναι για παράδειγμα το IPS, ώστε να εκτελούνται ως «εφαρμογές» στην πλατφόρμα του τείχους προστασίας. Επιτρέπει επίσης τον πλήρη διαχωρισμό των προνομίων για πρόσθετη ασφάλεια.

Το τελικό αποτέλεσμα είναι μια εξαιρετικά ασφαλής, επεκτάσιμη και εξορθολογισμένη αρχιτεκτονική που σχεδιάστηκε για το μέλλον. Η επόμενης γενιάς αρχιτεκτονική Xstream θέτει τα θεμέλια για ιδιαίτερα ασφαλείς, επεκτάσιμες και αρθρωτές και κοντενεροποιημένες υπηρεσίες, για συσταδοποίηση n-κόμβων και πλήρη RESTful APIs για υψηλής απόδοσης απομακρυσμένη διαχείριση και αυτοματοποίηση.

Αυτοεπιδιόρθωση υψηλής διαθεσιμότητας

Επιπλέον, η επόμενης γενιάς αρχιτεκτονική Xstream προσθέτει τη νέα δυνατότητα αυτοεπιδιόρθωσης για εγκαταστάσεις υψηλής διαθεσιμότητας, η οποία παρακολουθεί αδιάκοπα την κατάσταση του συστήματος και επιδιορθώνει αυτόματα αποκλίσεις μεταξύ συσκευών.

Θωρακισμένος πυρήνας

Η αρχιτεκτονική επόμενης γενιάς Xstream στο Sophos Firewall OS βασίζεται σε έναν νέο θωρακισμένο πυρήνα (v6.6+) που παρέχει βέλτιστη ασφάλεια, απόδοση και επεκτασιμότητα για τη μεγιστοποίηση του τρέχοντος και μελλοντικού υλικού (hardware). O νέος αυτός πυρήνας προσφέρει αυστηρότερη απομόνωση διεργασιών και καλύτερη αντιμετώπιση των επιθέσεων πλευρικού καναλιού (side-channel) ενώ επιτρέπει την αντιμετώπιση των ευπαθειών της κεντρικής μονάδας επεξεργασίας (π.χ. Spectre, Meltdown, L1TF, MDS, Retbleed, ZenBleed, Downfall). Επίσης, προσφέρει θωρακισμένη λειτουργία αντιγραφής μνήμης μεταξύ χρήστη και πυρήνα (usercopy), μηχανισμούς προστασίας στοίβας (stack canaries) και τυχαία διάταξη χώρου για τις διευθύνσεις πυρήνα (Kernel Address Space Layout Randomization ή αλλιώς KASLR).

Η αρχιτεκτονική επόμενης γενιάς Xstream στο Sophos Firewall OS βασίζεται σε έναν νέο θωρακισμένο πυρήνα (v6.6+) που παρέχει βέλτιστη ασφάλεια, απόδοση και επεκτασιμότητα για τη μεγιστοποίηση του τρέχοντος και μελλοντικού υλικού (hardware). O νέος αυτός πυρήνας προσφέρει αυστηρότερη απομόνωση διεργασιών και καλύτερη αντιμετώπιση των επιθέσεων πλευρικού καναλιού (side-channel) ενώ επιτρέπει την αντιμετώπιση των ευπαθειών της κεντρικής μονάδας επεξεργασίας (π.χ. Spectre, Meltdown, L1TF, MDS, Retbleed, ZenBleed, Downfall). Επίσης, προσφέρει θωρακισμένη λειτουργία αντιγραφής μνήμης μεταξύ χρήστη και πυρήνα (usercopy), μηχανισμούς προστασίας στοίβας (stack canaries) και τυχαία διάταξη χώρου για τις διευθύνσεις πυρήνα (Kernel Address Space Layout Randomization ή αλλιώς KASLR).

Απομακρυσμένη παρακολούθηση ακεραιότητας

Το Sophos Firewall OS v22 ενσωματώνει πλέον τον αισθητήρα Sophos XDR Linux Sensor, ο οποίος επιτρέπει την παρακολούθηση της ακεραιότητας του συστήματος σε πραγματικό χρόνο, συμπεριλαμβανομένων μη εξουσιοδοτημένων αλλαγών στις ρυθμίσεις, εξαγωγών κανόνων, αποπειρών εκτέλεσης κακόβουλων προγραμμάτων, παραβίασης αρχείων κ.ά. Το συγκεκριμένο χαρακτηριστικό βοηθά τις ομάδες ασφαλείας της Sophos, οι οποίες παρακολουθούν προληπτικά ολόκληρη τη βάση εγκατάστασης του Sophos Firewall, να εντοπίζουν, να διερευνούν και να αντιμετωπίζουν ταχύτερα οποιαδήποτε επίθεση. Πρόκειται για ένα πρόσθετο χαρακτηριστικό ασφαλείας που δεν είναι διαθέσιμο από κανέναν άλλον προμηθευτή τείχους προστασίας.

Νέος μηχανισμός κατά του κακόβουλου λογισμικού

Το Sophos Firewall OS v22 ενσωματώνει την πλέον σύγχρονη μηχανή κατά του κακόβουλου λογισμικού (anti-malware) της Sophos, προσφέροντας βελτιωμένο, πραγματικού χρόνου εντοπισμό των ανερχόμενων απειλών μηδενικής ημέρας (zero-day) αξιοποιώντας αναζητήσεις παγκόσμιας φήμης. Αξιοποιεί πλήρως την τεράστια βάση δεδομένων νέφους της SophosLabs με γνωστά κακόβουλα αρχεία, η οποία ενημερώνεται κάθε πέντε λεπτά ή και λιγότερο. Εισάγει επίσης ανιχνεύσεις μοντέλων AI και ML και παρέχει βελτιωμένη τηλεμετρία στη SophosLabs για την επιτάχυνση της ανάλυσης των εντοπισμών ανερχόμενων απειλών.

Ξεκινήστε σήμερα

Μπορείτε να συμμετάσχετε στο πρόγραμμα πρώϊμης πρόσβασης Sophos Firewall v22 για να εξασφαλίσετε καλύτερη προστασία για το δίκτυο σας και να συμβάλλετε στη βελτίωση της νέας αυτής έκδοσης. Επίσης, μην παραλείψετε να διαβάσετε τον οδηγό «Τι νέο υπάρχει» για να δείτε τον πλήρη κατάλογο όλων των νέων δυνατοτήτων και χαρακτηριστικών του Sophos Firewall v22.

Πηγή: Sophos

Η Keeper Security, κορυφαία εταιρεία ανάπτυξης και παροχής λογισμικού διαχείρισης προνομιακής πρόσβασης (PAM) μηδενικής εμπιστοσύνης και μηδενικής γνώσης για την προστασία κωδικών πρόσβασης, κλειδιών πρόσβασης, προνομιούχων λογαριασμών, μυστικών και απομακρυσμένων συνδέσεων, ανακοίνωσε πρόσφατα το Keeper Forcefield™, το πρώτο στη βιομηχανία προϊόν προστασίας κατά των επιθέσεων που βασίζονται στη μνήμη σε συσκευές Windows. Το Forcefield™ είναι ένα πρωτοποριακό προϊόν ασφάλειας τερματικών συσκευών (endpoints) σε επίπεδο πυρήνα, το οποίο προστατεύει προληπτικά από επιθέσεις που βασίζονται στη μνήμη, συμπεριλαμβανομένης της κλοπής διαπιστευτηρίων από infostealers και κακόβουλο λογισμικό (malware) που εξάγει δεδομένα από τη μνήμη (RAM) των τερματικών κατά τη διάρκεια της λειτουργίας. Η Keeper® Security είναι η πρώτη εταιρεία λογισμικού κυβερνοασφάλειας που παρέχει προστασία μνήμης σε πραγματικό χρόνο τόσο σε επίπεδο χρήστη όσο και σε επίπεδο πυρήνα, ανεβάζοντας το επίπεδο ασφάλειας των τερματικών συσκευών σε εταιρικά περιβάλλοντα.

Οι επιτιθέμενοι έχουν βρει όλο και περισσότερους τρόπους να παρακάμπτουν τις παραδοσιακές άμυνες στον τομέα της κυβερνοασφάλειας, στοχεύοντας στην απροστάτευτη μνήμη αντί -παραδοσιακά- να εκμεταλλεύονται τις ευπάθειες. Το κακόβουλο λογισμικό (malware) που διανέμεται μέσω επιθέσεων ηλεκτρονικού ψαρέματος (phishing) ή άλλων μεθόδων μπορεί να αποκτήσει πρόσβαση στη μνήμη των εφαρμογών για να εξαγάγει κωδικούς πρόσβασης, αναγνωριστικά συνεδρίας (session tokens) και άλλα ευαίσθητα δεδομένα παρακάμπτοντας τις παραδοσιακές μεθόδους κρυπτογράφησης. Το Keeper Forcefield™ κλείνει αυτό το επικίνδυνο κενό κλειδώνοντας την πρόσβαση στη μνήμη σε επίπεδο πυρήνα (kernel). Σε αντίθεση με τα συμβατικά εργαλεία προστασίας από ιούς ή τα εργαλεία εντοπισμού και αντιμετώπισης απειλών σε τερματικές συσκευές (Endpoint Detection and Response ή EDR), το Forcefield™ επιβάλλει προστασία μνήμης σε πραγματικό χρόνο, ικανή να αποκλείει μη προνομιούχες, χωρίς αρχεία και μηδενικής ημέρας (zero-day) επιθέσεις χωρίς να υποβαθμίζει την απόδοση του συστήματος.

«Το Forcefield κλείνει ένα από τα πιο επικίνδυνα τυφλά σημεία στην ασφάλεια των τερματικών συσκευών», δήλωσε ο Craig Lurey, CTO και συνιδρυτής της Keeper Security. «Το κακόβουλο λογισμικό μπορεί να εξάγει ευαίσθητες πληροφορίες απευθείας από τη μνήμη μιας συσκευής, ακόμη και σε επίπεδο χρήστη όπου δεν απαιτούνται δικαιώματα διαχειριστή. Το Forcefield αποτρέπει τέτοιου τύπου exploits χωρίς να διαταράσσει τη λειτουργία των αξιόπιστων εφαρμογών ή τις καθημερινές ροές εργασίας».

Το Forcefield™ προσφέρει ηρεμία και ψυχική γαλήνη προστατεύοντας ενεργά τα ευαίσθητα δεδομένα από τη μη εξουσιοδοτημένη πρόσβαση ενώ λειτουργεί αθόρυβα στο παρασκήνιο. Εγκαθιστά έναν ελαφρύ οδηγό (driver) σε επίπεδο πυρήνα που θωρακίζει τη μνήμη των προστατευμένων εφαρμογών από τη μη εξουσιοδοτημένη πρόσβαση. Οι χρήστες μπορούν να ενεργοποιήσουν ή να απενεργοποιήσουν το Forcefield™ εύκολα μέσα από την εφαρμογή Keeper Desktop ή να το εγκαταστήσουν/εφαρμόσουν μέσω πολιτικής ομάδας (Group Policy). Η λύση σαρώνει και διακρίνει αδιάκοπα τις αξιόπιστες από τις μη αξιόπιστες διεργασίες σε πραγματικό χρόνο για να διασφαλίσει ότι η νόμιμη δραστηριότητα συνεχίζεται χωρίς διακοπές ενώ οι κακόβουλες ή άγνωστες διεργασίες εμποδίζονται από το να «σαρώσουν» και να εξάγουν ευαίσθητα δεδομένα.

Πώς λειτουργεί το Keeper Forcefield™:

- Παρέχει προστασία σε επίπεδο πυρήνα – Παρακολουθεί ενεργά και περιορίζει την πρόσβαση στη μνήμη σε προστατευμένες εφαρμογές.

- Προχωρά σε επιλεκτικό περιορισμό σάρωσης της μνήμης – Αποτρέπει την ανάγνωση της μνήμης για προστατευμένες εφαρμογές από μη εξουσιοδοτημένες διεργασίες.

- Προχωρά σε έξυπνη επικύρωση διεργασιών – Διακρίνει τις αξιόπιστες από τις μη αξιόπιστες διεργασίες σε πραγματικό χρόνο.

- Δεν διαταράσσει την απόδοση του συστήματος – Λειτουργεί αθόρυβα στο παρασκήνιο χωρίς να επηρεάζει την απόδοση του συστήματος ή των εφαρμογών.

Οι εφαρμογές Windows που προστατεύονται από το Forcefield περιλαμβάνουν:

- Προγράμματα περιήγησης Ιστού – Chrome, Firefox, Edge, Brave, Opera και Vivaldi

- Λογισμικό Keeper – Εφαρμογή για επιτραπέζιους υπολογιστές, Web Vault, επεκτάσεις προγράμματος περιήγησης, Gateway, Bridge, Commander και KeeperChat

- Λειτουργικά συστήματα – Windows 11 x64 και ARM64

Το Forcefield είναι διαθέσιμο τόσο για απλούς χρήστες όσο και για εταιρικά περιβάλλοντα. Οι οργανισμοί μπορούν να εγκαταστήσουν και να εφαρμόσουν την προστασία σε στόλους συσκευών Windows μέσα σε λίγα λεπτά χρησιμοποιώντας τα υπάρχοντα εργαλεία διαχείρισης, εξασφαλίζοντας κλιμακούμενη και συνεπή άμυνα για τις τερματικές συσκευές τους χωρίς πρόσθετες τριβές.

Για περισσότερες πληροφορίες ή για να κατεβάσετε το Keeper Forcefield™, επισκεφθείτε τη διεύθυνση www.keepersecurity.com/forcefield-endpoint-protection.

Source: Keeper Security και PR Newswire

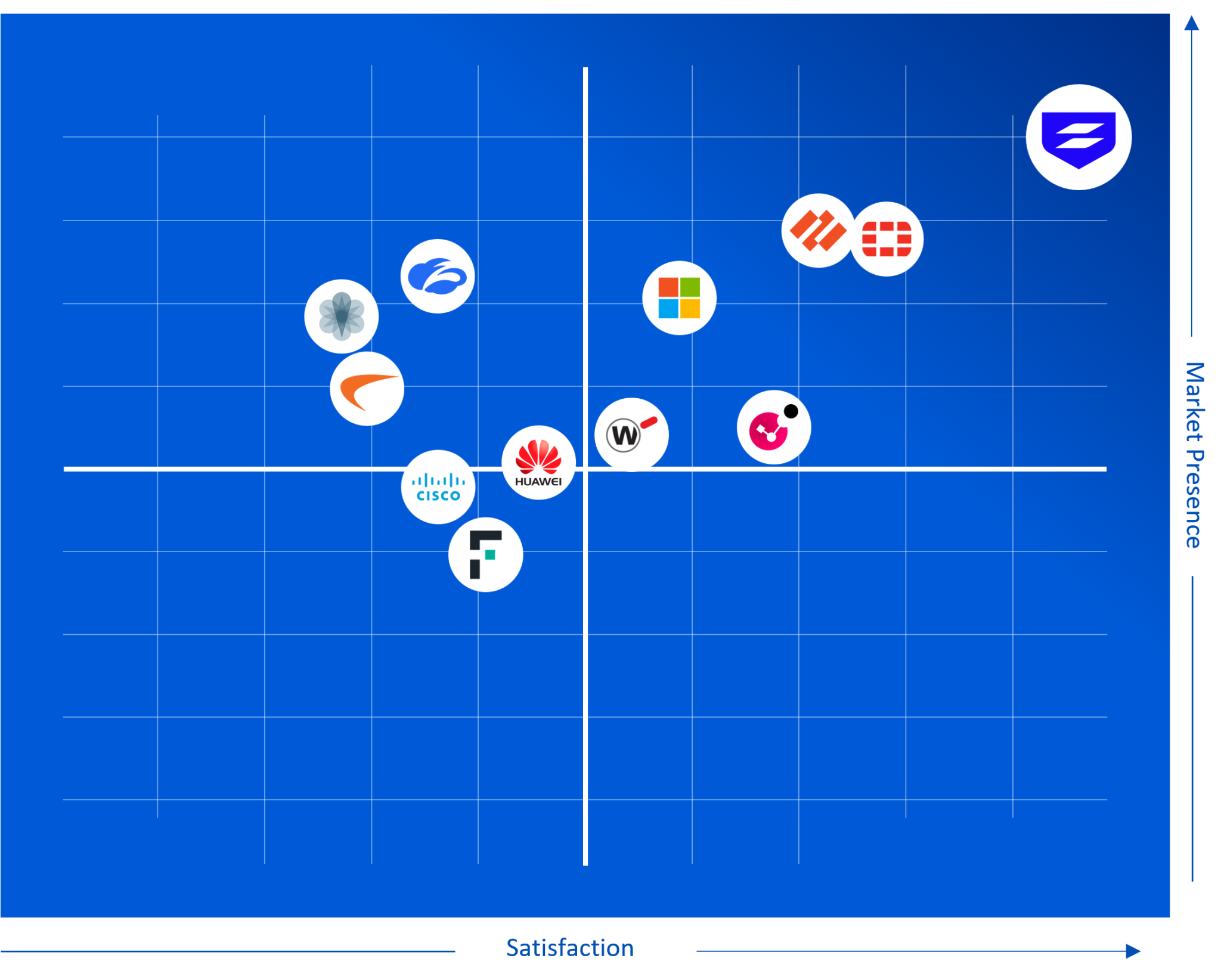

Η Keeper Security, κορυφαία εταιρεία ανάπτυξης και παροχής λογισμικού διαχείρισης προνομιακής πρόσβασης (PAM) μηδενικής εμπιστοσύνης και μηδενικής γνώσης ανακοίνωσε πρόσφατα ότι αναγνωρίστηκε μεταξύ των κορυφαίων προμηθευτών προϊόντων διαχείρισης προνομιακής πρόσβασης στην έκθεση Gartner® Magic Quadrant™ for Privileged Access Management 2025.

Το Gartner Magic Quadrant θεωρείται ευρέως ως μία από τις σημαντικότερες εκθέσεις αξιολόγησης στον τομέα των τεχνολογιών για επιχειρήσεις, παρέχοντας σε ηγέτες από τον τομέα της ασφάλειας όλες τις πληροφορίες που χρειάζονται για να επιλέξουν αξιόπιστες λύσεις στο σημερινό ταχέως εξελισσόμενο τεχνολογικό τοπίο. Το KeeperPAM παρέχει μια σύγχρονη, εγγενή λύση νέφους (cloud-native) που ενοποιεί τη διαχείριση κωδικών πρόσβασης, κλειδιών πρόσβασης, μυστικών και συνδέσεων με τη δικτυακή πρόσβαση μηδενικής εμπιστοσύνης, την απομόνωση απομακρυσμένου προγράμματος περιήγησης, τη διαχείριση προνομιακών συνεδριών και τη διαχείριση προνομίων τερματικών σε μια ενιαία, εύκολη στην εγκατάσταση πλατφόρμα. Σχεδιασμένο για τα σημερινά υβριδικά περιβάλλοντα πληροφορικής, το KeeperPAM αξιοποιεί την τεχνητή νοημοσύνη και τις εγγενείς ενσωματώσεις για να παρέχει στους οργανισμούς πλήρη ορατότητα, έλεγχο και συμμόρφωση για κάθε χρήστη, συσκευή και σύστημα.

Η λύση της Keeper Security διαφοροποιείται στην αγορά PAM χάρη στην ολοκληρωμένη κάλυψη που προσφέρει σε επίπεδο επιχείρησης και την απρόσκοπτη ενσωμάτωση με την τεχνολογική στοίβα σας. Η επόμενης γενιάς πλατφόρμα PAM κεντρικοποιεί την πρόσβαση σε συστήματα και δεδομένα με ασφάλεια μηδενικής εμπιστοσύνης, επιβάλλοντας πολιτικές βάσει ρόλου και την αυθεντικοποίηση πολλαπλών παραγόντων (MFA) σε όλα τα περιουσιακά στοιχεία.

- Διαχείριση κωδικών πρόσβασης: Προστατέψτε και μοιραστείτε με ασφάλεια κωδικούς πρόσβασης, κλειδιά πρόσβασης και εμπιστευτικά δεδομένα σε ένα θησαυροφυλάκιο μηδενικής γνώσης με έλεγχο πρόσβασης βάσει ρόλου και δυνατότητες ελέγχου και δημιουργίας αναφορών.

- Διαχείριση μυστικών: Ενσωματώστε αυτοματοποιημένες ροές εργασιών CI/CD, εργαλεία DevOps, προσαρμοσμένο λογισμικό και περιβάλλοντα πολλαπλών πλατφορμών νέφους (cloud) σε μια πλήρως διαχειριζόμενη πλατφόρμα μηδενικής γνώσης για να προστατεύσετε τα εταιρικά μυστικά και να μειώσετε την εξάπλωση τους.

- Διαχείριση συνεδριών: Παρέχετε ασφαλή πρόσβαση σε ευαίσθητα συστήματα χωρίς διαπιστευτήρια διατηρώντας παράλληλα την πλήρη ορατότητα και τον έλεγχο των προνομιακών συνεδριών.

- Απομόνωση απομακρυσμένου προγράμματος περιήγησης: Προστατέψτε τις εσωτερικές διαδικτυακές εφαρμογές, τις εφαρμογές νέφους (cloud) και τις συσκευές BYOD από κακόβουλο λογισμικό (malware), αποτρέψτε την εξαγωγή δεδομένων και αποκτήστε τον έλεγχο των περιόδων περιήγησης με πλήρη επιτήρηση και έλεγχο, καταγραφή συνεδριών (περιόδων σύνδεσης) και αυτόματη συμπλήρωση κωδικών πρόσβασης.

- Διαχείριση προνομίων τερματικών: Προηγμένη λύση Privileged Elevation & Delegation Management (PEDM) που παρέχει ασφαλή, Just-in-Time (JIT) προνομιακή πρόσβαση σε όλες τις τερματικές συσκευές με Windows, Linux και macOS, με προαιρετική έγκριση ροών εργασίας έγκρισης και επιβολή πολυπαραγοντικής αυθεντικοποίησης (MFA).

- Κονσόλα διαχείρισης και επίπεδο ελέγχου: Απλοποιήστε την εφαρμογή, την ένταξη χρηστών και την επιβολή πολιτικών μέσω μιας κεντρικής κονσόλας διαχείρισης που ενσωματώνεται απρόσκοπτα στην υπάρχουσα στοίβα ταυτοτήτων σας.

Ανάλυση συνεδριών με τεχνητή νοημοσύνη που αντικαθιστά τις χειροκίνητες αναθεωρήσεις αρχείων καταγραφής με αυτοματοποιημένη παροχή πληροφοριών, παρέχοντας στους οργανισμούς την ταχύτητα και την ακρίβεια που χρειάζονται για να παραμείνουν ένα βήμα μπροστά από τις σύγχρονες κυβερνοαπειλές.

«Το KeeperPAM σχεδιάστηκε από την αρχή για να ανταποκρίνεται στην πραγματικότητα των σύγχρονων περιβαλλόντων πληροφορικής -σε αυτά που δίνουν προτεραιότητα στο νέφος (cloud), στα υβριδικά, στα κατανεμημένα και στα ιδιαίτερα δυναμικά» δήλωσε ο Craig Lurey, CTO και συνιδρυτής της Keeper Security. «Η πλατφόρμα μας εξαλείφει την πολυπλοκότητα των παλαιότερων εργαλείων PAM, παρέχοντας μια ενοποιημένη λύση μηδενικής γνώσης που εγκαθίσταται σε λίγα λεπτά και κλιμακώνεται χωρίς κόπο. Ενσωματώνοντας τη διαχείριση διαπιστευτηρίων και προνομιακής πρόσβασης με προηγμένες δυνατότητες, όπως η ανάλυση συνεδριών με τεχνητή νοημοσύνη και η απομόνωση απομακρυσμένου προγράμματος περιήγησης, ενισχύουμε τις ομάδες ασφάλειας και DevOps με εργαλεία που είναι τόσο ισχυρά όσο και διαισθητικά. Πιστεύουμε ότι αυτή η αναγνώριση από την Gartner επιβεβαιώνει τη δέσμευσή μας να επαναπροσδιορίσουμε το PAM μέσω της καινοτομίας, της απλότητας και της ασυμβίβαστης ασφάλειας».

Το 2025, η Keeper Security αναγνωρίστηκε ως Value Leader από την Enterprise Management Associates (EMA) στην έκθεση PAM Radar ενώ η GigaOm κατέταξε την Keeper ως Overall Leader στην έκθεση Password Management για τέταρτη συνεχόμενη χρονιά. Το Newsweek επίσης ανέδειξε την Keeper μεταξύ των Καλύτερων Αμερικάνικων Διαδικτυακών Πλατφορμών (America’s Best Online Platforms) όπου κατέκτησε την υψηλότερη θέση μεταξύ όλων των προμηθευτών λύσεων κυβερνοασφάλειας στην κατηγορία Business Solutions.

Η ηγετική στάση της Keeper στην καινοτομία επιβεβαιώθηκε περαιτέρω το 2025 με την κατάκτηση πολλαπλών βραβείων, μεταξύ των οποίων ήταν η αναγνώριση της ως η πλέον καινοτόμος εταιρεία στον τομέα της κυβερνοασφάλειας και η κατάκτηση κορυφαίων διακρίσεων στις κατηγορίες «Διαχείριση Προνομιακής Πρόσβασης» και «Ασφάλεια Μηδενικής Εμπιστοσύνης» στα βραβεία Cybersecurity Excellence.

Τα Globee Awards επέλεξαν την Keeper Security ως την Εταιρεία Κυβερνοασφάλειας της Χρονιάς ενώ τα βραβεία Global Infosec τίμησαν την εταιρεία σε εννέα κατηγορίες, βραβεύοντας την ως νικήτρια στις κατηγορίες «Διαχείριση Προνομιακής Πρόσβασης» και «Μηδενική Εμπιστοσύνης».

«Πιστεύουμε ότι η αναγνώριση της Keeper στο Gartner Magic Quadrant υπογραμμίζει τη δυναμική που έχουμε δημιουργήσει αμφισβητώντας τις παραδοσιακές προσεγγίσεις στη διαχείριση προνομιακής πρόσβασης», δήλωσε ο Darren Guccione, Διευθύνων Σύμβουλος και συνιδρυτής της Keeper Security. «Το KeeperPAM επαναπροσδιορίζει τη διαχείριση της προνομιακής πρόσβασης για τη σύγχρονη επιχείρηση, καθιστώντας τη απλή και κλιμακούμενη και διατηρώντας παράλληλα τα θεμέλια της ασφάλειας μηδενικής γνώσης και μηδενικής εμπιστοσύνης. Το όραμά μας είναι να ενδυναμώσουμε τους οργανισμούς παντού με μια πλατφόρμα που είναι ασφαλέστερη, πιο διαισθητική και πιο προσβάσιμη, επιτρέποντάς τους να παραμείνουν μπροστά από τις σημερινές ταχέως εξελισσόμενες κυβερνοαπειλές».

Με πιστοποίηση FedRAMP και GovRAMP, βεβαίωση SOC 2 Type II και πιστοποιήσεις ISO 27001, 27017 και 27018 και επικύρωση FIPS 140-3, το KeeperPAM πληροί τα υψηλότερα πρότυπα συμμόρφωσης. Αυτά τα επιτεύγματα διαβεβαιώνουν τους πελάτες ότι η πλατφόρμα της Keeper Security όχι μόνο ενισχύει την ασφάλεια, αλλά και απλοποιεί την ικανοποίηση των απαιτήσεων ελέγχου και κανονιστικής συμμόρφωσης.

Για περισσότερες πληροφορίες, ανατρέξτε στην πλήρη έκθεση Gartner Magic Quadrant for Privileged Access Management 2025. Για περισσότερες πληροφορίες σχετικά με τις λύσεις της Keeper για επιχειρήσεις, οργανισμούς και κυβερνήσεις, επισκεφθείτε την ιστοσελίδα KeeperSecurity.com.

Πηγή: Keeper Security και PR newswire

Όπως έχει γίνει γνωστό, το πρόγραμμα πρώϊμης πρόσβασης στο νέο Sophos Firewall v22 βρίσκεται σε εξέλιξη και η συμμετοχή έχει αποδειχτεί εκπληκτική.

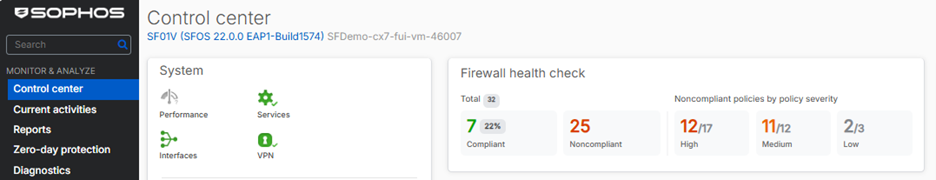

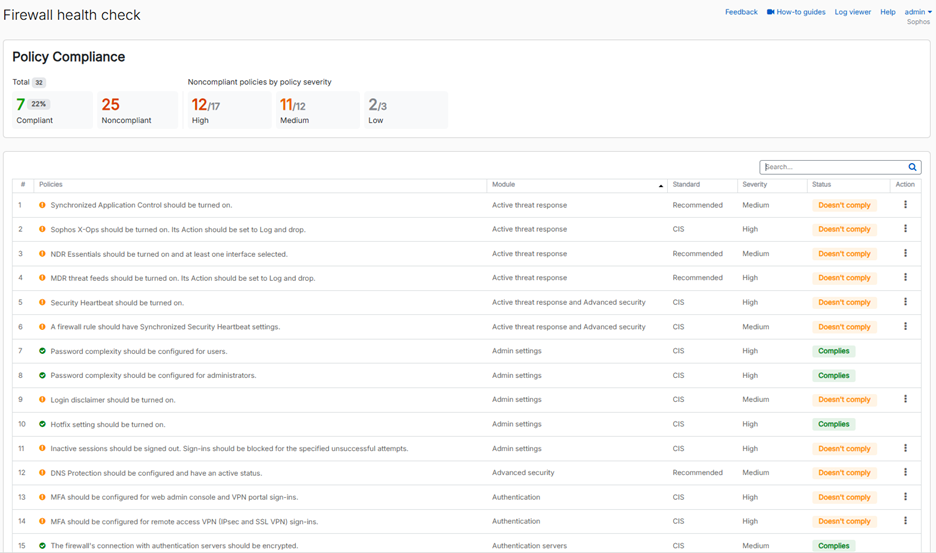

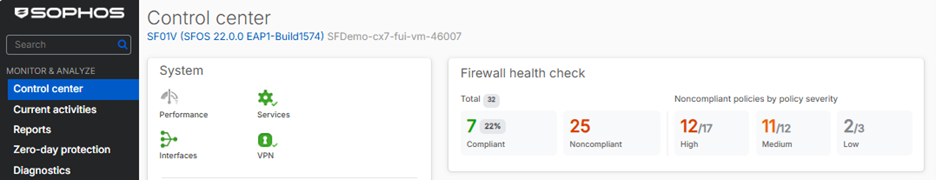

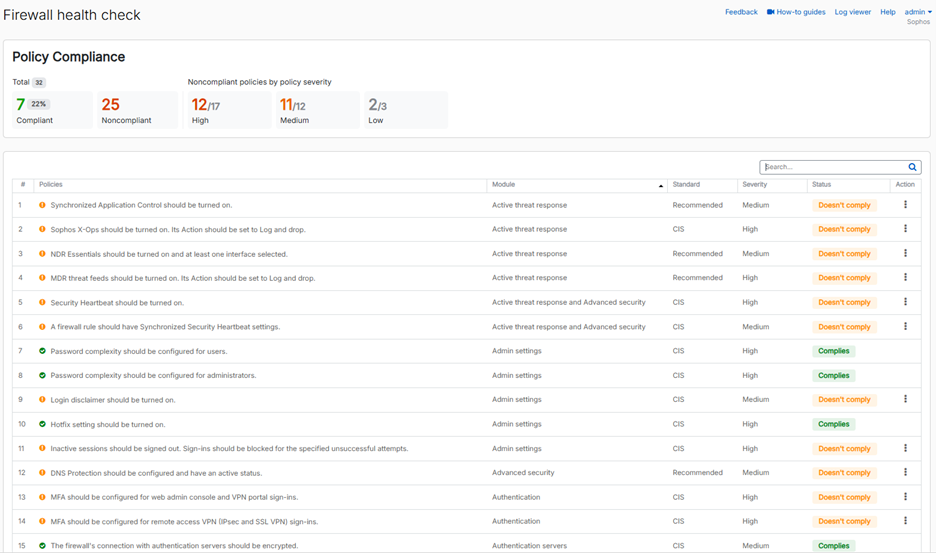

Ένα από τα σημαντικότερα χαρακτηριστικά της νέας αυτής έκδοσης είναι ο έλεγχος υγείας (Health Check). Αν και πρόκειται μόνο για μία από τις πολλές λειτουργίες και χαρακτηριστικά που ακολουθούν την φιλοσοφία «Secure by Design» στη συγκεκριμένη έκδοση, εντούτοις είναι πολύ σημαντική.

Ένα κρίσιμης σημασίας στοιχείο για τη διατήρηση της ασφάλειας του δικτύου σας είναι να διασφαλίσετε ότι το τείχος προστασίας είναι διαμορφωμένο και ρυθμισμένο με τον βέλτιστο τρόπο, ώστε να αποτρέπει κάθε επιτιθέμενο ή εισβολέα από το να εκμεταλλευτεί τυχόν κενά ασφαλείας ή ευπάθειες στην ασφάλεια σας. Το νέο χαρακτηριστικό του Sophos Firewall v22, Health Check, καθιστά απλούστερη υπόθεση τη βελτιστοποίηση της ασφάλειας του τείχους προστασίας σας.

Η νέα αυτή λειτουργία εκτιμά και αξιολογεί δεκάδες διαφορετικές ρυθμίσεις διαμόρφωσης στο τείχος προστασίας σας και τις συγκρίνει με τα πρότυπα του CIS (Center for Internet Security) και τις συνιστώμενες βέλτιστες πρακτικές της ίδιας της Sophos παρέχοντας άμεσα πληροφορίες για σημεία και περιοχές που ενδέχεται να διατρέχουν κίνδυνο. Το Health Check θα εντοπίσει όλες τις ρυθμίσεις υψηλού κινδύνου και θα προχωρήσει σε συστάσεις και σε μία ευκολονόητη ανάλυση των προβληματικών περιοχών για να είστε σε θέση να τις επιδιορθώσετε και να τις αντιμετωπίσετε εύκολα.

Παρακολουθήστε το σύντομο βίντεο που ακολουθεί για να μάθετε πως μπορείτε να επωφεληθείτε από το νέο αυτό χαρακτηριστικό:

Όπως φαίνεται και στο βίντεο, υπάρχει μία νέα μικροεφαρμογή (widget) στην κονσόλα του Control Center που θα σας βοηθήσει να εμβαθύνετε στις δυνατότητες του νέου χαρακτηριστικού.

Το νέο χαρακτηριστικό Health Check έχει το δικό του «κουμπί» στα αριστερά του βασικού μενού, το οποίο σας δίνει πρόσβαση στις πλήρεις λεπτομέρειες της αναφοράς συμμόρφωσης της συσκευής σας:

Ενδεχομένως να αναρωτιέστε για το CIS. Το Κέντρο Διαδικτυακής Ασφάλειας είναι μία μη κερδοσκοπική κοινότητα από επαγγελματίες της πληροφορικής που είναι αφιερωμένη στην εξέλιξη των προτύπων και των βέλτιστων πρακτικών για την ασφάλεια των πληροφοριακών συστημάτων και δεδομένων.

Μπορείτε να μάθετε περισσότερα για τη συνεργασία της Sophos και του CIS επισκεπτόμενοι τη σελίδα της Sophos στην ιστοσελίδα CIS Benchmarks. Μπορείτε επίσης να κατεβάσετε το αρχείο PDF με τα κριτήρια αξιολόγησης από την ιστοσελίδα του Κέντρου Διαδικτυακής Ασφάλειας για να κατανοήσετε καλύτερα τους λόγους που αυτές οι αλλαγές στη διαμόρφωση θεωρούνται βέλτιστη πρακτική.

Μπορείτε να μάθετε περισσότερα για τη συνεργασία της Sophos και του CIS επισκεπτόμενοι τη σελίδα της Sophos στην ιστοσελίδα CIS Benchmarks. Μπορείτε επίσης να κατεβάσετε το αρχείο PDF με τα κριτήρια αξιολόγησης από την ιστοσελίδα του Κέντρου Διαδικτυακής Ασφάλειας για να κατανοήσετε καλύτερα τους λόγους που αυτές οι αλλαγές στη διαμόρφωση θεωρούνται βέλτιστη πρακτική.

Η τρέχουσα έκδοση στην ιστοσελίδα αναπτύχθηκε με βάση το SFOS v21, αλλά φυσικά ισχύει και για την έκδοση 22. Θα ενημερώνουμε το έγγραφο σε συνεργασία με το CIS μελλοντικά.

Μπορείτε να συμμετάσχετε στο πρόγραμμα πρώϊμης πρόσβασης Sophos Firewall v22 για να εξασφαλίσετε καλύτερη προστασία για το δίκτυο σας και να συμβάλλετε στη βελτίωση της νέας αυτής έκδοσης. Επίσης, μην παραλείψετε να διαβάσετε τον οδηγό «Τι νέο υπάρχει» για να δείτε τον πλήρη κατάλογο όλων των νέων δυνατοτήτων και χαρακτηριστικών του Sophos Firewall v22.

Πηγή: Sophos

Τα πρόσφατα γεγονότα με τις εταιρείες F5 και SonicWall υπογραμμίζουν ένα πρόβλημα που εξακολουθεί να υφίσταται: οι δικτυακές υποδομές δέχονται επιθέσεις αδιάκοπα και ο κλάδος της κυβερνοασφάλειας εξακολουθεί να βρίσκεται αντιμέτωπος με μεγάλες και σοβαρές προκλήσεις στην ασφάλεια των προϊόντων.

Οι αντίπαλοι μας πλέον βάζουν στόχο τα ίδια τα εργαλεία που σχεδιάστηκαν για να μας προστατεύουν. Δεν πρόκειται για οπορτουνιστικές επιθέσεις: πρόκειται για μία μακροπρόθεσμη στρατηγική που απαιτεί χρόνια έρευνας και αφορά όλο και περισσότερο σε απευθείας παραβιάσεις των περιβαλλόντων μηχανικής και προϊοντικής ανάπτυξης των ίδιων των προμηθευτών προϊόντων και υπηρεσιών κυβερνοασφαλείας.

Όπως αποκάλυψε και στην περσινή έρευνα της, Pacific Rim, η Sophos έχει άμεση εμπειρία με το συγκεκριμένο ζήτημα. Το 2018, η Sophos ανακάλυψε μία εσωτερική παραβίαση του τμήματος ανάπτυξης του τείχους προστασίας της (Sophos Firewall), την οποία ακολούθησαν επιθέσεις εναντίον συσκευών πελατών που έδειχναν μία αλλόκοτη γνώση της αρχιτεκτονικής των προϊόντων της. Αν και υπήρξαν και άλλοι προμηθευτές που αποκάλυψαν παρόμοιες εισβολές από εσωτερική πληροφόρηση, ενδεχομένως να έχουμε να κάνουμε με την κορυφή του παγόβουνου ενός ευρύτερου προβλήματος.

Τι μπορούμε να κάνουμε; Όπως έχει επισημάνει και ο Ollie Whitehouse του Εθνικού Κέντρου Κυβερνοασφάλειας των Ηνωμένων Πολιτειών, πρόκειται τελικά για ένα πρόβλημα κινήτρων της αγοράς. Οι αγοραστές πρέπει να απαιτούν καλύτερα προϊόντα. Όχι τιμωρώντας τους προμηθευτές που αποκαλύπτουν παραβιάσεις, αλλά επιβραβεύοντας τους προμηθευτές που υϊοθετούν τη διαφάνεια και επιδεικνύουν πραγματική δέσμευση στις αρχές της «Ασφάλειας εκ Σχεδιασμού» (Security by Design).

Στις τελευταίες εκδόσεις, συνεχίσαμε να επενδύουμε στην εφαρμογή των αρχών Secure by Design σε όλα τα προϊόντα μας, συμπεριλαμβανομένου και του Sophos Firewall. Το Sophos Firewall έχει υποστεί πολλές ενημερώσεις τα τελευταία χρόνια, με στόχο την επιθετική θωράκιση του προϊόντος, τη διευκόλυνση της εφαρμογής επιδιορθώσεων για ευπάθειες και κενά ασφαλείας και τον προσδιορισμό των περιπτώσεων όπου ένας πελάτης βρίσκεται υπό επίθεση.

Όπως ενδεχομένως γνωρίζετε, το Sophos Firewall είναι το μόνο που προσφέρει επείγουσες επιδιορθώσεις μέσω ασύρματης μετάδοσης και χωρίς χειροκίνητη παρέμβαση (zero-touch, over-the-air) που μπορούν να εγκατασταθούν για την επιδιόρθωση νέων ευπαθειών χωρίς να προγραμματίσετε κάποια διακοπή λειτουργίας. Η Sophos επίσης είναι ο μόνος προμηθευτής που παρακολουθεί ενεργά τη βάση εγκατάστασής της για να βοηθήσει στον έγκαιρο προσδιορισμό των σημείων μιας επίθεσης.

Το Sophos Firewall v22 ωθεί τις αρχές «Secure by Design» σε νέα επίπεδα με αρκετές σημαντικές βελτιώσεις:

Βελτιωμένη απομόνωση φόρτων εργασίας -Με την αρχιτεκτονική Xstream επόμενης γενιάς, το SFOS v22 εισάγει ένα εντελώς νέο επίπεδο ελέγχου που έχει ανασχεδιαστεί για αυξημένη άμυνα εις βάθος και επεκτασιμότητα. Το νέο επίπεδο ελέγχου επιτρέπει βαθύτερη αρθρωτοποίηση (modulatization), απομόνωση και κοντεϊνεροποίηση (containerization) των υπηρεσιών.

Θωρακισμένος πυρήνας -Η αρχιτεκτονική Xstream επόμενης γενιάς στο Sophos Firewall OS βασίζεται σε έναν νέο θωρακισμένο πυρήνα (v6.6+) που παρέχει βελτιωμένη ασφάλεια, απόδοση και επεκτασιμότητα για τη μεγιστοποίηση του τρέχοντος και μελλοντικού υλικού (hardware). O νέος αυτός πυρήνας προσφέρει αυστηρότερη απομόνωση διεργασιών και καλύτερη αντιμετώπιση των επιθέσεων πλευρικού καναλιού (side-channel) ενώ επιτρέπει την αντιμετώπιση των ευπαθειών της κεντρικής μονάδας επεξεργασίας (π.χ. Spectre, Meltdown, L1TF, MDS, Retbleed, ZenBleed, Downfall). Επίσης, προσφέρει θωρακισμένη λειτουργία αντιγραφής μνήμης μεταξύ χρήστη και πυρήνα (usercopy), μηχανισμούς προστασίας στοίβας (stack canaries) και τυχαία διάταξη χώρου για τις διευθύνσεις πυρήνα (Kernel Address Space Layout Randomization ή αλλιώς KASLR).

Απομακρυσμένη παρακολούθηση ακεραιότητας -Το Sophos Firewall OS v22 ενσωματώνει πλέον τον αισθητήρα Sophos XDR Linux Sensor, ο οποίος επιτρέπει την παρακολούθηση της ακεραιότητας του συστήματος σε πραγματικό χρόνο, συμπεριλαμβανομένων μη εξουσιοδοτημένων αλλαγών στις ρυθμίσεις, εξαγωγών κανόνων, αποπειρών εκτέλεσης κακόβουλων προγραμμάτων, παραβίασης αρχείων κ.ά. Το συγκεκριμένο χαρακτηριστικό βοηθά τις ομάδες ασφαλείας της Sophos, οι οποίες παρακολουθούν προληπτικά ολόκληρη τη βάση εγκατάστασης του Sophos Firewall, να εντοπίζουν, να διερευνούν και να αντιμετωπίζουν ταχύτερα οποιαδήποτε επίθεση. Πρόκειται για ένα πρόσθετο χαρακτηριστικό ασφαλείας που δεν είναι διαθέσιμο από κανέναν άλλον προμηθευτή τείχους προστασίας.

Έλεγχος καλής λειτουργίας του Sophos Firewall -Μία ισχυρή στάση (ή κατάσταση) ασφαλείας εξαρτάται από το να διατηρήσετε το υλικολογισμικό ενημερωμένο και να διασφαλίσετε ότι το τείχος προστασίας σας είναι βέλτιστα διαμορφωμένο/ρυθμισμένο. Το Sophos Firewall v22 καθιστά ευκολότερο να αξιολογήσετε και να διαχειριστείτε τη διαμόρφωση/ρύθμιση του τείχους προστασίας σας με το νέο χαρακτηριστικό «Health Check». Το νέο αυτό χαρακτηριστικό αξιολογεί δεκάδες διαφορετικές ρυθμίσεις διαμόρφωσης στο τείχος προστασίας σας και τις συγκρίνει με πρότυπα CIS και άλλες βέλτιστες πρακτικές ενώ παρέχει άμεση πληροφόρηση για περιοχές που ενδέχεται να διατρέχουν κίνδυνο. Θα προσδιορίσει όλες τις ρυθμίσεις υψηλού κινδύνου και θα κάνει συστάσεις αναλύοντας όλες τις προβληματικές περιοχές για να σας διευκολύνει να τις αντιμετωπίσετε με ευκολία.

Φροντίστε να συμμετάσχετε στο πρόγραμμα πρώϊμης πρόσβασης του Sophos Firewall v22 για να προστατεύσετε καλύτερα το δίκτυό σας και να συμβάλλετε στη βελτίωση της νέας αυτής έκδοσης.

Αν είστε ερευνητής, καλωσορίζουμε την έρευνα ασφάλειας σχετικά με τα προϊόντα μας, οπότε παρακαλούμε να συμμετάσχετε στο πρόγραμμα ανταμοιβής για την αναφορά σφαλμάτων ή ευπαθειών ασφαλείας (bug bounty). Μπορείτε να λάβετε έως και $50.000 για ευρήματα που αφορούν την πλατφόρμα τείχους προστασίας της Sophos.

Πηγή: Sophos

Μπορεί το ransomware να εξακολουθεί να είναι μία από τις καταστροφικότερες απειλές στον κυβερνοχώρο σήμερα, ωστόσο δεν είναι η μόνη.

Οι επιτιθέμενοι εκμεταλλεύονται επίσης συστήματα χωρίς ενημερώσεις ασφαλείας, προχωρούν σε εκστρατείες ηλεκτρονικού ψαρέματος με τη βοήθεια Τεχνητής Νοημοσύνης και χρησιμοποιούν κλεμμένα διαπιστευτήρια για να διεισδύσουν σε συστήματα και να κλέψουν ευαίσθητα δεδομένα. Και με τις τακτικές αυτές να εξελίσσονται τάχιστα, οι εσωτερικές ομάδες πληροφορικής (IT) και ασφάλειας έχουν αρχίσει να αισθάνονται πίεση.

Σύμφωνα με την έκθεση της Sophos για την κατάσταση με το ransomware το 2025:

- Το 32% των επιθέσεων ξεκίνησε με την εκμετάλλευση με επιδιορθωμένων ευπαθειών.

- Το 28% των θυμάτων υπέστη κρυπτογράφηση και κλοπή δεδομένων.

- Το 49% πλήρωσε τα λύτρα για να ανακτήσει τα δεδομένα του.

- Το 41% των εσωτερικών ομάδων πληροφορικής ανέφερε αυξημένο άγχος ή στρες μετά την επίθεση.

Τα παραπάνω ποσοστά καθιστούν ένα πράγμα σαφές: οι οργανισμοί πρέπει να μεταβούν από την αντίδραση στην πρόληψη.

«Η ασφάλεια δεν αφορά μόνο την αποτροπή των επιθέσεων, αλλά και την ανάκτηση του ελέγχου» δήλωσε ο Joe Levy, Διευθύνων Σύμβουλος της Sophos. «Και αυτό ξεκινά με την πρόληψη. Όσο νωρίτερα ενεργήσετε, τόσο μεγαλύτερο το επίπεδο ελέγχου σας στα τελικά αποτελέσματα».

Εντός του toolkit

Το δωρεάν Cybersecurity Best Practices Toolkit της Sophos συγκεντρώνει πρακτικούς και με έμφαση στην πρόληψη πόρους για οργανισμούς κάθε μεγέθους. Ο καθένας από αυτούς έχει σχεδιαστεί για να σας βοηθήσει να προετοιμαστείτε, να προστατευτείτε και να εξασκηθείτε στον τρόπο αντίδρασής σας προτού χτυπήσουν οι επιτιθέμενοι.

Σχεδιάστε τον τρόπο αντίδρασής σας: Οδηγός σχεδιασμού της αντίδρασης σας σε περιστατικά

Δημιουργήστε ένα σαφές εγχειρίδιο του τρόπου που θα αντιδράσετε σε ένα περιστατικό. Μάθετε πως να τεκμηριώνετε τις ενέργειες σας, να επικοινωνείτε με τα ενδιαφερόμενα μέρη και να αντλείτε διδάγματα από τις ανασκοπήσεις/αξιολογήσεις που ακολούθησαν μετά το συμβάβ -λάβετε συμβουλές για τη νομική τεκμηρίωση, πρότυπα επικοινωνίας και οδηγίες για εγκληματολογική ανάλυση.

Προστατέψτε το δίκτυο σας: Βέλτιστες πρακτικές ασφάλειας δικτύου για την πρόληψη κατά του ransomware

Εφαρμόστε αποδεδειγμένες βέλτιστες πρακτικές για να ενισχύσετε το δίκτυο σας έναντι του ransomware και άλλων απειλών. Μάθετε πως να μειώσετε την επιφάνεια επίθεσης, να επιθεωρείτε την κρυπτογραφημένη κίνηση και να εφαρμόζετε δικτυακή πρόσβαση μηδενικής εμπιστοσύνης (ZTNA) για να αποτρέψετε την πλευρική μετακίνηση.

Πρακτική εξάσκηση ετοιμότητας: Οδηγός για ασκήσεις προσομοίωσης

Ο συγκεκριμένος οδηγός παρέχει καθοδήγηση για το πως να διεξάγετε ρεαλιστικές ασκήσεις προσομοίωσης που αναπαράγουν επιθέσεις όπως από εσωτερικές απειλές, από ransomware και από παραβιάσεις της αλυσίδας εφοδιασμού, βοηθώντας σας να εντοπίσετε κενά πριν από τους επιτιθέμενους και να βελτιώσετε την επικοινωνία μεταξύ των τμημάτων σας.

Όπως επισημαίνεται και στον οδηγό, «η ανάλυση των αντιδράσεων σε ένα προσομοιωμένο περιστατικό επιτρέπει στους συμμετέχοντες να αποκτήσουν ευχέρεια με τις ενέργειες που απαιτούνται σε περίπτωση πραγματικής επίθεσης, επιταχύνοντας την εκτέλεση».

Γιατί η πρόληψη πρέπει να έρχεται πρώτη

Κάθε ώρα που εξοικονομείται στην ανίχνευση ή στην ανταπόκριση μειώνει το κόστος, τον κίνδυνο και το άγχος για την ομάδα σας. Η πρόληψη δεν είναι μια φιλοσοφία -είναι ένα μετρήσιμο πλεονέκτημα.

Το toolkit περιγράφει πως να:

- Να εκτελείτε τακτικά ασκήσεις προσομοίωσης για να ελέγχετε την ετοιμότητα σας.

- Να επιδιορθώνετε γρήγορα τις ευπάθειες -για να αντιμετωπίσετε την κύρια αιτία του ransomware το 2025.

- Να τμηματοποιήσετε τα δίκτυα σας για να περιορίσετε την κίνηση των εισβολέων.

- Να αντικαταστήσετε τα VPNs με ZTNA για να εξαλείψετε την «έμφυτη» εμπιστοσύνη.

- Να επιθεωρείτε την κρυπτογραφημένη κίνηση (δεδομένων) για να αποκαλύψετε κρυφές απειλές.

Αναλάβετε τον έλεγχο των αμυνών σας σήμερα.

Είτε είστε μικρή επιχείρηση, σχολική περιφέρεια ή παγκόσμιας εμβέλειας εταιρεία, το Sophos Cybersecurity Toolkit σας προσφέρει μια σαφή πορεία προς ισχυρότερες άμυνες και μεγαλύτερο επίπεδο ελέγχου, προτού οι επιτιθέμενοι κάνουν την κίνηση τους.

Εξερευνήστε το Cybersecurity Toolkit και ξεκινήστε την διαμόρφωση της στρατηγική σας που προτεραιοποιεί την πρόληψη σήμερα κιόλας.

Πηγή: Sophos

Οι κυβερνοεγκληματίες εκμεταλλεύονται παραβιασμένες ταυτότητες, αδυναμίες και κενά ασφαλείας στις υποδομές καθώς και λανθασμένες διαμορφώσεις για να αποκτήσουν μη εξουσιοδοτημένη πρόσβαση σε ευαίσθητα δεδομένα και συστήματα, θέτοντας την πρόσβαση και τους μηχανισμούς ελέγχου που βασίζονται στον χρήστη στην πρώτη γραμμή της σύγχρονης πληροφορικής και της κυβερνοασφάλειας. Με τις ταυτότητες ωστόσο να μην περιορίζονται πλέον στην περίμετρο του δικτύου, την ευρύτερη μετάβαση στο υπολογιστικό και αποθηκευτικό νέφος και την τηλεργασία, η παρακολούθηση και η ασφάλεια των συστημάτων ταυτότητας είναι μία ολοένα και περιπλοκότερη διαδικασία. Αντικατοπτρίζοντας την κλίμακα του προβλήματος, μία ανάλυση από την Sophos Incident Response έδειξε ότι το 95% των περιβαλλόντων Microsoft Entra ID δεν είναι διαμορφωμένα σωστά, κάτι που αφήνει την πόρτα ανοικτή σε παράγοντες απειλής να κλιμακώσουν προνόμια και να εξαπολύσουν επιθέσεις που βασίζονται στην ταυτότητα.

Προστασία από επιθέσεις που βασίζονται στην ταυτότητα

Για να αποτρέψει τέτοιες επιθέσεις, η Sophos παρουσίασε το Sophos Identity Threat Detection & Response (ITDR) -μια νέα ισχυρή λύση που αποτρέπει τις επιθέσεις που έχουν ως βάση την ταυτότητα, παρακολουθώντας διαρκώς το περιβάλλον σας για κινδύνους ταυτότητας και λανθασμένες διαμορφώσεις και παρέχοντας πληροφορίες από τον Σκοτεινό Ιστό που σχετίζονται με διαπιστωμένες παραβιάσεις διαπιστευτηρίων. Έχοντας ως βάση το αποδεδειγμένο προϊόν Secureworks Taegis IDR, το Sophos ITDR είναι πλήρως ενσωματωμένο στην ανοιχτή, AI-native πλατφόρμα της Sophos, Sophos Central, επιτρέποντας σε νέους και παλαιότερους πελάτες της Sophos να το εφαρμόσουν/εγκαταστήσουν με ταχύτητα και αυτοπεποίθηση.

Το Sophos ITDR εκτελεί αυτομάτως περισσότερους από 80 προηγμένους ελέγχους στην κατάσταση ταυτότητας για να εντοπίσει κινδύνους σε λίγα μόλις λεπτά υπερβαίνοντας κατά πολύ τα τυπικά μέτρα βασικής υγιεινής. Η λύση της Sophos καλύπτει πλήρως επίσης τις τεχνικές MITRE ATT&CK Credential Access, σας προειδοποιεί για τυχόν εκτεθειμένα διαπιστευτήρια από παραβιάσεις δεδομένων και επισημαίνει τυχόν ανώμαλη δραστηριότητα χρήστη.

Το προϊόν Sophos ITDR σας βοηθά:

- Να μειώσετε την επιφάνεια επίθεσης ταυτότητας: Το Sophos ITDR σαρώνει ακατάπαυστα το περιβάλλον Microsoft Entra ID για να εντοπίσει λανθασμένες διαμορφώσεις, να προσδιορίσει κενά ασφαλείας και να παρέχει σαφείς, εφαρμόσιμες συστάσεις.

- Να παρακολουθείτε για τυχόν διαρροές ή κλοπές διαπιστευτηρίων: Τον τελευταίο χρόνο, ο αριθμός των κλεμμένων διαπιστευτηρίων που προσφέρονται προς πώληση σε μία από τις μεγαλύτερες αγορές του Σκοτεινού Ιστού έχει υπερδιπλασιαστεί*. Το Sophos ITDR προστατεύει τους λογαριασμούς χρηστών από τη μη εξουσιοδοτημένη πρόσβαση, παρακολουθώντας τόσο τοποθεσίες στον Σκοτεινό Ιστό όσο και βάσεις δεδομένων από παραβιάσεις και σας ειδοποιεί στην περίπτωση εκτεθειμένων διαπιστευτηρίων.

- Να εντοπίσετε επικίνδυνη συμπεριφορά χρηστών: Το Sophos ITDR παρακολουθεί και εντοπίζει ασυνήθιστη δραστηριότητα που σχετίζεται με κλεμμένα διαπιστευτήρια ή εσωτερικές απειλές, όπως ασυνήθιστα μοτίβα αποπειρών σύνδεσης.

- Να προστατευτείτε από απειλές που βασίζονται στην ταυτότητα: Το Sophos ITDR επιτρέπει στους αναλυτές να ανταποκρίνονται γρήγορα και αποτελεσματικά με ενσωματωμένες ενέργειες, όπως η επιβολή της επαναφοράς των κωδικών πρόσβασης και το κλείδωμα των ύποπτων λογαριασμών.

Ένα κρίσιμο μέρος μιας ολοκληρωμένης λύσης ασφάλειας

Η ταυτότητα είναι ένα ζωτικό συστατικό κάθε σύγχρονης στρατηγικής ασφάλειας. Η Sophos παρέχει ασύγκριτες κυβερνοάμυνες μέσω μίας ανοιχτής, AI-native πλατφόρμας που καλύπτει την ταυτότητα, τις τερματικές συσκευές, το δίκτυο, το τείχος προστασίας, το νέφος, το ηλεκτρονικό ταχυδρομείο και τα εργαλεία παραγωγικότητας. Το Sophos ITDR ενισχύει την προστασία σας και διατίθεται ως πρόσθετο (add-on) για τις λύσεις Sophos Extended Detection & Response (XDR) και το Sophos Managed Detection & Response (MDR):

- Sophos XDR + Sophos ITDR: Εξοπλίστε τις εσωτερικές ομάδες ασφάλειας της εταιρείας σας με προηγμένα εργαλεία για την ανίχνευση και την αποτροπή απειλών που βασίζονται στην ταυτότητα και ενεργών αντιπάλων.

- Sophos MDR + Sophos ITDR: Αναθέστε τις έρευνες και τις δραστηριότητες αντιμετώπισης απειλών που βασίζονται στην ταυτότητα στους εξειδικευμένους αναλυτές της Sophos, απελευθερώνοντας το προσωπικό πληροφορικής και ασφάλειας της εταιρείας σας ώστε να επικεντρωθεί σε άλλες βασικές επιχειρηματικές προτεραιότητες.

Μάθετε πως το Sophos ITDR μπορεί να βελτιώσει την ασφάλεια ταυτοτήτων σας –μιλήστε με έναν ειδικό ή επισκεφθείτε το Sophos.com/ITDR για να ξεκινήσετε μια δωρεάν και χωρίς υποχρέωση δοκιμή από σήμερα κιόλας.

Πηγή: Sophos

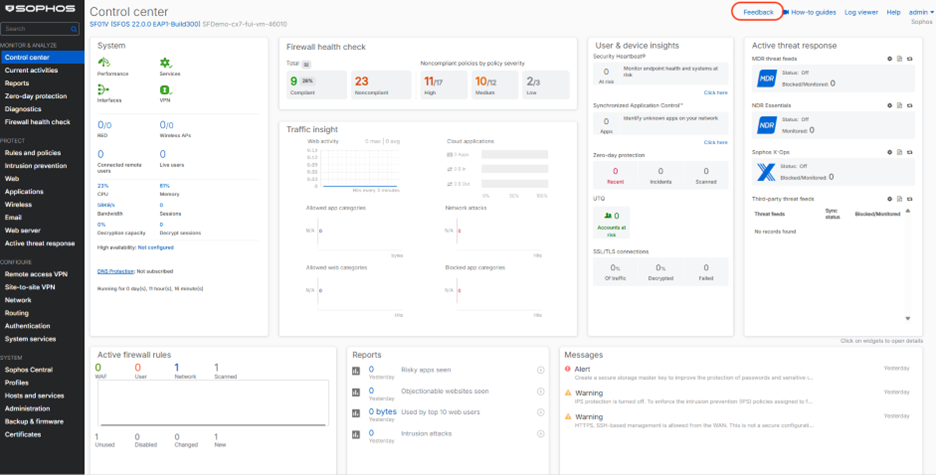

Η Sophos είναι στην ευχάριστη θέση να ανακοινώσει την έναρξη του προγράμματος πρώϊμης πρόσβασης για την πλέον πρόσφατη έκδοση του Sophos Firewall. Η τελευταία αυτή ενημέρωση περιλαμβάνει πολλές βελτιώσεις «Secure by Design» (ασφαλές εκ σχεδιασμού) και πολλά δημοφιλή χαρακτηριστικά που ζητήσατε.

Ασφαλές εκ σχεδιασμού

Οι εταιρικές υποδομές που είναι εκτεθειμένες στο Διαδίκτυο βρίσκονται αντιμέτωπες με ένα ολοένα αυξανόμενο αριθμό επιθέσεων που έχουν στόχο την εκμετάλλευση των κενών ασφαλείας, των ευπαθειών και άλλων αδυναμιών τους προκειμένου οι κυβερνοεγκληματίες να παρεισδύσουν στα δίκτυα.

Όπως ενδεχομένως θα γνωρίζετε, στη Sophos λαμβάνουμε πολύ σοβαρά υπόψη την ασφάλεια και στις τελευταίες εκδόσεις επενδύσαμε στην εφαρμογή πολλών αρχών «Secure By Design» προκειμένου να θωρακίσουμε το προϊόν και να το καταστήσουμε δυσκολότερο στόχο. Η συγκεκριμένη έκδοση ωθεί το «Secure by Design» σε ένα εντελώς νέο επίπεδο.

Έλεγχος της υγείας του Sophos Firewall

Μία ισχυρή στάση (ή κατάσταση) ασφαλείας εξαρτάται από το να διατηρήσετε το υλικολογισμικό ενημερωμένο και να διασφαλίσετε ότι το τείχος προστασίας σας είναι βέλτιστα διαμορφωμένο/ρυθμισμένο. Το Sophos Firewall v22 καθιστά ευκολότερο να αξιολογήσετε και να διαχειριστείτε τη διαμόρφωση/ρύθμιση του τείχους προστασίας σας με το νέο χαρακτηριστικό «Health Check».

Το νέο αυτό χαρακτηριστικό αξιολογεί δεκάδες διαφορετικές ρυθμίσεις διαμόρφωσης στο τείχος προστασίας σας και τις συγκρίνει με πρότυπα CIS και άλλες βέλτιστες πρακτικές ενώ παρέχει άμεση πληροφόρηση για περιοχές που ενδέχεται να διατρέχουν κίνδυνο. Θα προσδιορίσει όλες τις ρυθμίσεις υψηλού κινδύνου και θα κάνει συστάσεις αναλύοντας όλες τις προβληματικές περιοχές για να σας διευκολύνει να τις αντιμετωπίσετε με ευκολία.

Η κατάσταση του «Health Check» εμφανίζεται σε μία νέα μικροεφαρμογή (widget) της κονσόλας Control Center ενώ μία πλήρης αναφορά βρίσκεται διαθέσιμη στο στοιχείο του βασικό μενού «Firewall Health Check».

Άλλες βελτιώσεις Secure By Design:

- Αρχιτεκτονική Xstream επόμενης γενιάς -Εισάγει ένα εντελώς νέο επίπεδο ελέγχου, επανασχεδιασμένου για μέγιστη ασφάλεια και επεκτασιμότητα για να μας οδηγήσει στο μέλλον. Το νέο επίπεδο ελέγχου επιτρέπει την αρθρωτοποίηση (modulatization), την απομόνωση και την κοντεϊνεροποίηση (containerization) υπηρεσιών όπως για παράδειγμα το IPS ώστε να εκτελούνται ως «εφαρμογές» στην πλατφόρμα του τείχους προστασίας. Επίσης, επιτρέπει τον πλήρη διαχωρισμό των προνομίων για πρόσθετη ασφάλεια. Επιπλέον, οι εγκαταστάσεις υψηλής διαθεσιμότητας επωφελούνται πλέον από μία δυνατότητα αυτοεπιδιόρθωσης που παρακολουθεί αδιάκοπα την κατάσταση του συστήματος και επιδιορθώνει αυτόματα αποκλίσεις μεταξύ συσκευών.

- Θωρακισμένος πυρήνας -Η αρχιτεκτονική Xstream επόμενης γενιάς στο Sophos Firewall OS βασίζεται σε έναν νέο θωρακισμένο πυρήνα (v6.6+) που παρέχει βέλτιστη ασφάλεια, απόδοση και επεκτασιμότητα για τη μεγιστοποίηση του τρέχοντος και μελλοντικού υλικού (hardware). O νέος αυτός πυρήνας προσφέρει αυστηρότερη απομόνωση διεργασιών και καλύτερη αντιμετώπιση των επιθέσεων πλευρικού καναλιού (side-channel) ενώ επιτρέπει την αντιμετώπιση των ευπαθειών της κεντρικής μονάδας επεξεργασίας (π.χ. Spectre, Meltdown, L1TF, MDS, Retbleed, ZenBleed, Downfall). Επίσης, προσφέρει θωρακισμένη λειτουργία αντιγραφής μνήμης μεταξύ χρήστη και πυρήνα (usercopy), μηχανισμούς προστασίας στοίβας (stack canaries) και τυχαία διάταξη χώρου για τις διευθύνσεις πυρήνα (Kernel Address Space Layout Randomization ή αλλιώς KASLR).

- Απομακρυσμένη παρακολούθηση ακεραιότητας -Το Sophos Firewall OS v22 ενσωματώνει πλέον τον αισθητήρα Sophos XDR Linux Sensor, ο οποίος επιτρέπει την παρακολούθηση της ακεραιότητας του συστήματος σε πραγματικό χρόνο, συμπεριλαμβανομένων μη εξουσιοδοτημένων αλλαγών στις ρυθμίσεις, εξαγωγών κανόνων, αποπειρών εκτέλεσης κακόβουλων προγραμμάτων, παραβίασης αρχείων κ.ά. Το συγκεκριμένο χαρακτηριστικό βοηθά τις ομάδες ασφαλείας της Sophos, οι οποίες παρακολουθούν προληπτικά ολόκληρη τη βάση εγκατάστασης του Sophos Firewall, να εντοπίζουν, να διερευνούν και να αντιμετωπίζουν ταχύτερα οποιαδήποτε επίθεση. Πρόκειται για ένα πρόσθετο χαρακτηριστικό ασφαλείας που δεν είναι διαθέσιμο από κανέναν άλλον προμηθευτή τείχους προστασίας.

- Νέα μηχανή anti–malware -Το Sophos Firewall OS v22 ενσωματώνει την πλέον σύγχρονη μηχανή κατά του κακόβουλου λογισμικού (anti-malware) της Sophos, προσφέροντας βελτιωμένο, πραγματικού χρόνου εντοπισμό των ανερχόμενων απειλών μηδενικής ημέρας (zero-day) αξιοποιώντας αναζητήσεις παγκόσμιας φήμης. Αξιοποιεί πλήρως την τεράστια βάση δεδομένων νέφους της SophosLabs με γνωστά κακόβουλα αρχεία, η οποία ενημερώνεται κάθε πέντε λεπτά ή και λιγότερο. Εισάγει επίσης ανιχνεύσεις μοντέλων AI και ML και παρέχει βελτιωμένη τηλεμετρία στη SophosLabs για την επιτάχυνση της ανάλυσης των εντοπισμών ανερχόμενων απειλών.

Άλλες βελτιώσεις στην ασφάλεια και στην επεκτασιμότητα:

- Η αυθεντικότητα διασφαλίζεται με τις ενημερώσεις υλικολογισμικού μέσω SSL και το «κλείδωμα» πιστοποιητικού.

- Η ορατότητα ενισχύθηκε μέσω διάφορων βελτιώσεων στον μηχανισμό καταγραφής (logging) στο Active Threat Response.

- Στα αρχεία καταγραφής περιλαμβάνεται ένα χαρακτηριστικό βαθμολόγησης απειλής στο NDR Essentials για πρόσθετη πληροφόρηση.

- Για τυχόν απαιτήσεις διαμονής δεδομένων υπάρχει δυνατότητα επιλογής κέντρου δεδομένων στο NDR Essentials.

- Για εκπαιδευτικά ιδρύματα υπάρχουν άμεσες ειδοποιήσεις κατηγοριών Ιστού.

- Έχουν πραγματοποιηθεί βελτιώσεις στον έλεγχο πρόσβασης XML API με πρόσθετη λεπτομέρεια.

- Παρέχεται υποστήριξη TLS 1.3 για την κονσόλα WebAdmin και τα portals για πρόσβαση συσκευών.

Βελτιώσεις στη διαχείριση και στην ποιότητα ζωής:

- Βελτιωμένη απόδοση πλοήγησης.

- Παρακολούθηση υλικού για SNMP με δυνατότητα μεταφόρτωσης του MIB.

- Παρακολούθηση sFlow για ορατότητα σε πραγματικό χρόνο.

- Προεπιλεγμένες ρυθμίσεις για τον διακομιστή NTP με την επιλογή του «Use pre-defined NTP server».

- Βελτιώσεις στο περιβάλλον χρήσης για τις διεπαφές XFRM με επιλογές σελιδοποίησης και αναζήτησης/φιλτραρίσματος.

Χαρακτηριστικά SG UTM:

Με το Sophos UTM να πλησιάζει στο τέλος του κύκλου ζωής του (30 Ιουλίου 2026), ορισμένοι πελάτες που εξετάζουν να μεταναστεύσουν θα εκτιμήσουν τις παρακάτω πρόσθετες λειτουργίες:

- Υποστήριξη SHA 256 και 512 για τα tokens OTP

- Υποστήριξη MFA για αυθεντικοποίηση βάσει φόρμας WAF

- Αρχεία καταγραφής της διαδικασίας ελέγχου με παρακολούθηση πριν και μετά, ώστε να πληρούνται τα τελευταία πρότυπα NIST

Λάβετε όλες τις λεπτομέρειες

Κατεβάστε τον πλήρη οδηγό «What’s New» για μια ολοκληρωμένη επισκόπηση όλων των νέων εξαιρετικών λειτουργιών και βελτιώσεων της έκδοσης 22.

Ξεκινήστε σήμερα

Μπορείτε να κατεβάσετε το πακέτο αναβάθμισης ή το πρόγραμμα εγκατάστασης για την έκδοση 22 από τη σελίδα εγγραφής στο πρόγραμμα πρώϊμης πρόσβασης (EAP) του Sophos Firewall v22. Απλώς υποβάλετε τα στοιχεία σας και οι σύνδεσμοι λήψης θα σας αποσταλούν αμέσως μέσω μηνύματος ηλεκτρονικού ταχυδρομείου.

Όλη η υποστήριξη κατά τη διάρκεια του προγράμματος πρώιμης πρόσβασης θα παρέχεται μέσω του φόρουμ στην κοινότητα Sophos Firewall.

Παρακαλούμε για την αποστολή των προτάσεων και των σχολίων σας χρησιμοποιώντας την επιλογή που βρίσκεται στο πάνω μέρος κάθε οθόνης του Sophos Firewall, όπως επισημαίνεται παρακάτω με κόκκινο χρώμα ή μέσω του φόρουμ της κοινότητας.

Πηγή: Sophos

Πριν από περίπου ένα χρόνο, η Silverfort ανακοίνωσε την εξαγορά της Rezonate, μιας εταιρείας που ειδικεύεται στην ασφάλεια ταυτότητας στο cloud. Ήταν ένα ιδιαίτερα συναρπαστικό ορόσημο για την εταιρεία, η οποία δήλωνε ενθουσιασμένη με την πρόκληση: την ενσωμάτωση μιας άλλης εταιρείας, με τα δικά της προϊόντα και δυνατότητες, στην πλατφόρμα της.

Η ταχύτητα ήταν σημαντική, αλλά αυτό το ορόσημο δεν αφορούσε μόνο το πόσο γρήγορα ήταν δυνατό να κινηθεί η Silverfort, αλλά και το κατά πόσο μπορούσε να επαναπροσδιορίσει του τι είναι στην πραγματικότητα η ασφάλεια ταυτότητας. Το όραμά της Silverfort ήταν πάντα να παρέχει την πιο ολοκληρωμένη πλατφόρμα ασφάλειας ταυτότητας: να προστατεύει κάθε περιβάλλον και κάθε τύπο ταυτότητας με το ευρύτερο σύνολο δυνατοτήτων. Και σήμερα, η εταιρεία εξακολουθεί να βρίσκεται σε τροχιά υλοποίησης αυτού του οράματος με την τελευταία επέκταση της λύσης Silverfort Identity Security Platform.

Οι επιχειρήσεις μοιάζουν τελευταία να «πνίγονται» στην πολυπλοκότητα των ταυτοτήτων που εκτείνονται σε υβριδικά περιβάλλοντα: παλαιότερου τύπου διαμορφώσεις Active Directory, IAMs στο cloud, η εξάπλωση του SaaS, οι μηχανικές ταυτότητες και οι πράκτορες AI. Όλοι έχουν τα ίδια ερωτήματα: Ποιος έχει πρόσβαση σε τι; Πως χρησιμοποιείται αυτή η πρόσβαση; Και πώς μπορώ να έχω τον έλεγχο της πρόσβασης;

Μέχρι τώρα, η απάντηση ήταν συνήθως «είναι αδύνατον». Οι μεμονωμένες λύσεις προσφέρουν μερική ορατότητα, οδηγώντας σε τυφλά σημεία και σε κενά που τακτικά αποτελούν αντικείμενα εκμετάλλευσης από τους επιτιθέμενους. Και το πρόβλημα εντείνεται όσο οι επιχειρήσεις εκτελούν μέρος των δραστηριοτήτων τους στο νέφος (cloud).

Η Silverfort γνώριζε ότι έπρεπε να ανταποκριθεί στις ανάγκες των πελατών της.

Στις αρχές της χρονιάς, η εταιρεία ανακοίνωσε την επέκταση της πλατφόρμας της στην ασφάλεια των μη ανθρώπινων ταυτοτήτων (NHI) που βασίζονται στο cloud. Και μόλις πρόσφατα, η Silverfort ανακοίνωσε την ολοκληρωτική επέκταση του συνόλου των προϊόντων της στο cloud παρουσιάζοντας δύο ολοκαίνουρια χαρακτηριστικά και δυνατότητες: τα Identity Graph & Inventory και Access Intelligence. Οι δύο νέες αυτές καινοτομίες προσφέρουν την ενοποιημένη ορατότητα και το πλαίσιο που χρειάζονται οι πελάτες για να αναλάβουν δράση και να ασφαλίσουν τις ταυτότητες παντού. Επίσης, εδραιώνουν την ηγετική της θέση στον ανερχόμενο χώρο των πλατφορμών ορατότητας και πληροφοριών ταυτότητας (Identity Visibility & Intelligence Platform ή IVIP), προσφέροντας στις επιχειρήσεις την παρατηρητικότητα και τις πληροφορίες που χρειάζονται για να βρίσκονται πάντα ένα βήμα μπροστά από τις απειλές ταυτότητας και παράλληλα όλα όσα χρειάζονται για να αυξήσουν την λειτουργική τους αποδοτικότητα.

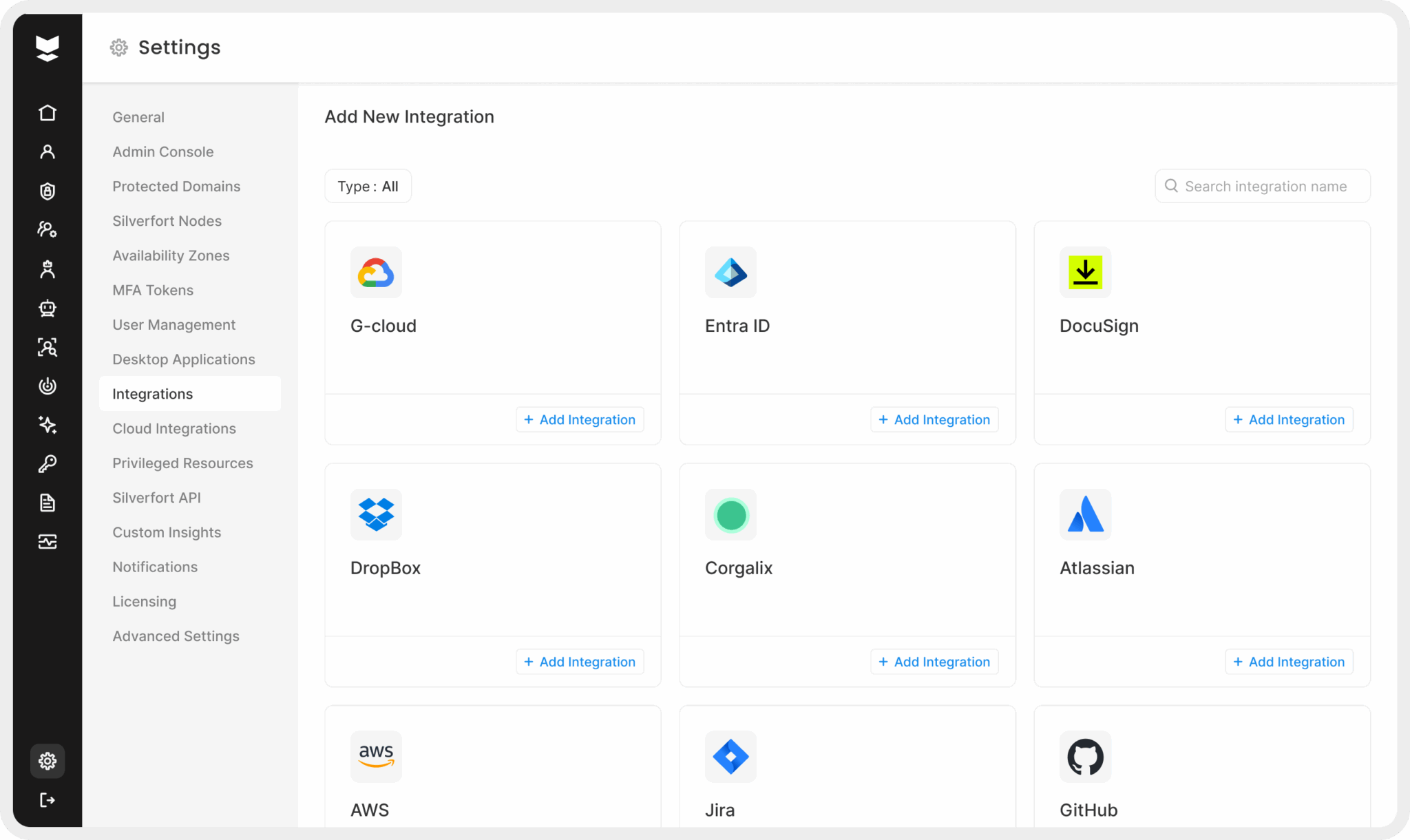

Η εταιρεία επίσης εισήγαγε πρόσφατα το ανασχεδιασμένο Integration Hub. Το τελευταίο επιτρέπει στους πελάτες να έχουν ταχύτερη και περισσότερη διαισθητική πρόσβαση σε μια πλήρη βιβλιοθήκη αμφίδρομων ενσωματώσεων που επιτρέπουν στο σύνολο της τεχνολογικής στοίβας ασφαλείας της επιχείρησης να έχει επίγνωση της ταυτότητας σχεδόν ακαριαία.

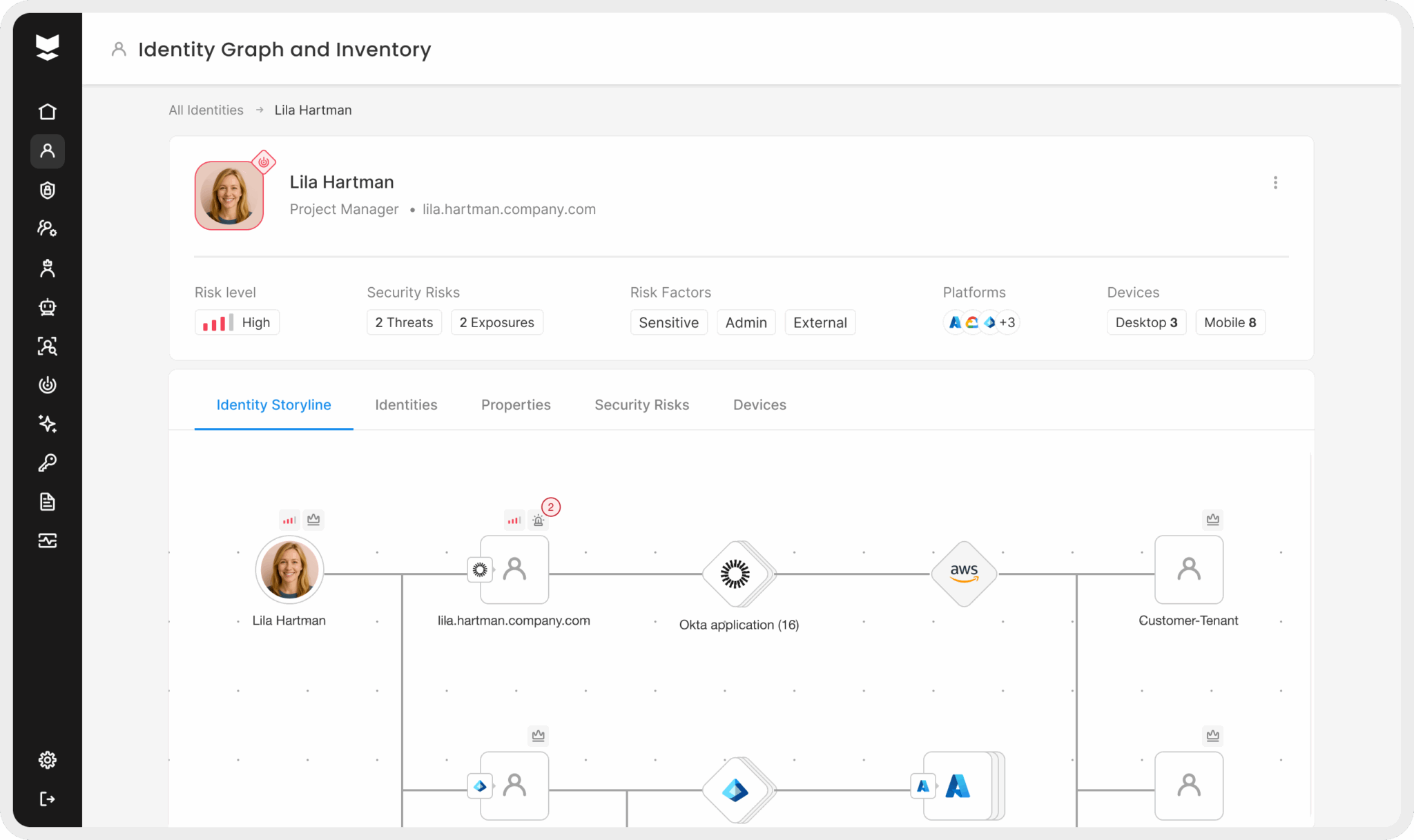

Identity Graph & Inventory: Δείτε τα πάντα, χωρίς να χάσετε το παραμικρό

Με το Identity Graph & Inventory, η Silverfort κατέστησε ορατή κάθε ταυτότητα σε ολόκληρο το «πλέγμα» ταυτότητας της επιχείρησης -κάθε χρήστη, μηχανής, δικαιώματος και σχέσης σε συστήματα νέφους (cloud) και στις εγκαταστάσεις (on-prem) χαρτογραφείται δυναμικά. Πρόκειται για μια ενιαία πηγή αλήθειας που βοηθά τις ομάδες να φέρνουν στην επιφάνεια κρυφές διαδρομές πρόσβασης και λογαριασμούς με υπερβολικά προνόμια, να διεξάγουν ταχύτερες έρευνες, να απλοποιούν τους ελέγχους και να εξαλείφουν τα τυφλά σημεία. Αντί για στατικά υπολογιστικά φύλλα ή αποσπασματικές αναφορές, λαμβάνετε ζωντανές πληροφορίες που αντικατοπτρίζουν την πραγματικότητα του περιβάλλοντος σας.

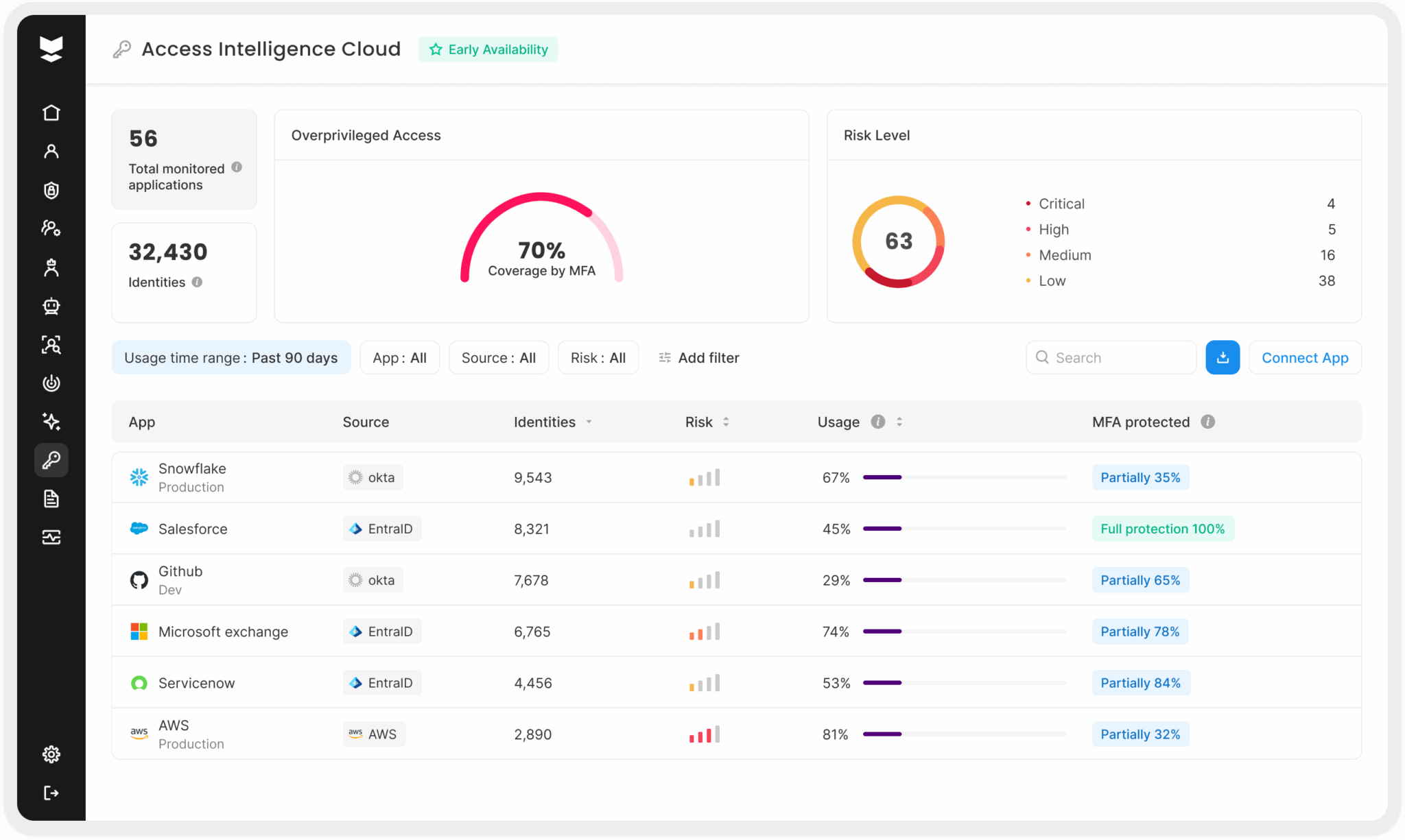

Access Intelligence: Δείτε τι συμβαίνει πραγματικά και φτάστε στα ελάχιστα δικαιώματα πρόσβασης ταχύτερα

Το Silverfort Access Intelligence προσφέρει στις ομάδες κάτι που δεν είχαν ποτέ πριν: μια σαφή, επικεντρωμένη στους πόρους άποψη του τρόπου με τον οποίο χρησιμοποιείται πραγματικά η πρόσβαση. Εκτείνεται πέρα από τα δικαιώματα πρόσβασης για να δείξει ποιοι χρήστες συνδέονται πραγματικά με ποιους πόρους και με ποια συχνότητα. Αυτή η ορατότητα βοηθά τους οργανισμούς να επιβάλλουν την αρχή του ελάχιστου προνομίου, να εντοπίζουν αχρησιμοποίητους λογαριασμούς και άδειες χρήσης και να σταματούν τις απειλές προτού εξαπλωθούν.

Ασφάλεια ταυτότητας που είναι σωστά φτιαγμένη

Η Silverfort είναι γνωστή για την απαράμιλλη προστασία που παρέχει σε παλαιότερα περιβάλλοντα. Οι πελάτες χρησιμοποιούν την πλατφόρμα της Silverfort για να επεκτείνουν την πολυπαραγοντική αυθεντικοποίηση (MFA) σε κρίσιμης σημασίας συστήματα όπως σε VPNs, διακομιστές, συστήματα αρχείων, βάσεις δεδομένων και εσωτερικές εφαρμογές, πράγματα που κάποτε ήταν απροσπέλαστα. Με αυτή την μοναδική ενσωματωμένη επιβολή σε κάθε διαδικασία ελέγχου της ταυτότητας στο Active Directory, οι ομάδες αποκτούν το πλαίσιο και τον έλεγχο που χρειάζονται για να προστατεύουν υπηρεσιακούς λογαριασμούς, χρήστες και την προνομιακή πρόσβαση, όλα μέσω μίας ενιαίας κονσόλας ελέγχου. Οι ομάδες μπορούν να ενισχύσουν την προστασία και να φέρουν στο φως λειτουργικές αποδοτικότητες.

Με την τελευταία έκδοση της πλατφόρμας, η Silverfort επεκτείνει τις βασικές αρχές της ασφάλειας ταυτότητας στο cloud. Οι πελάτες έχουν πλέον πλήρη ορατότητα σε όλο την υβριδική στοίβα IAM τους και μπορούν να υιοθετήσουν μια προσέγγιση που δίνει προτεραιότητα στην ασφάλεια της ταυτότητας. Με τη νέα πλατφόρμα, οι πελάτες θα είναι έτοιμοι και λειτουργικοί σχεδόν άμεσα, αποφεύγοντας τα οδυνηρά διλλήματα τύπου «ασφάλεια ή παραγωγικότητα» που οδηγούν σε συμβιβαστικές λύσεις ενώ βλέπουν τα προγράμματα ασφάλειας ταυτότητας τους να ωριμάζουν ταχύτερα από ποτέ.

Η πλατφόρμα της Silverfort προστατεύει πλέον κάθε τύπο ταυτότητας -ανθρώπινης, μηχανικής και τεχνητής νοημοσύνης- σε κάθε περιβάλλον. Παρέχει στους οργανισμούς την πλήρη εικόνα και τη δυνατότητα να ενεργούν βάσει αυτής, σε πραγματικό χρόνο.

Αν θέλετε να δείτε τι νέο φέρνει η νέα πλατφόρμα αφιερώστε λίγο χρόνο για να δείτε τις δοκιμαστικές εκδόσεις των Identity Graph & Inventory και Access Intelligence. Θα σας αρέσει αυτό που θα δείτε.

Πηγή: Silverfort

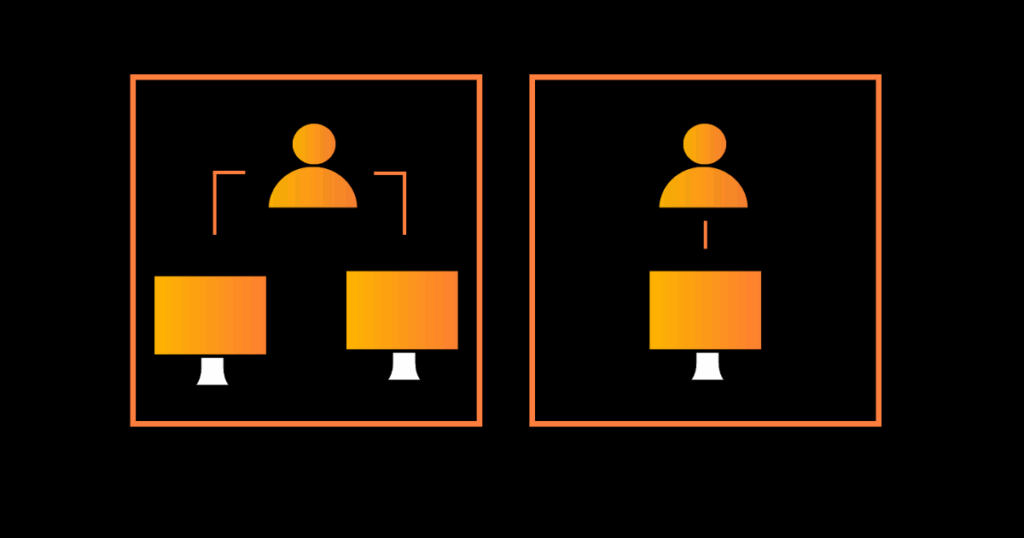

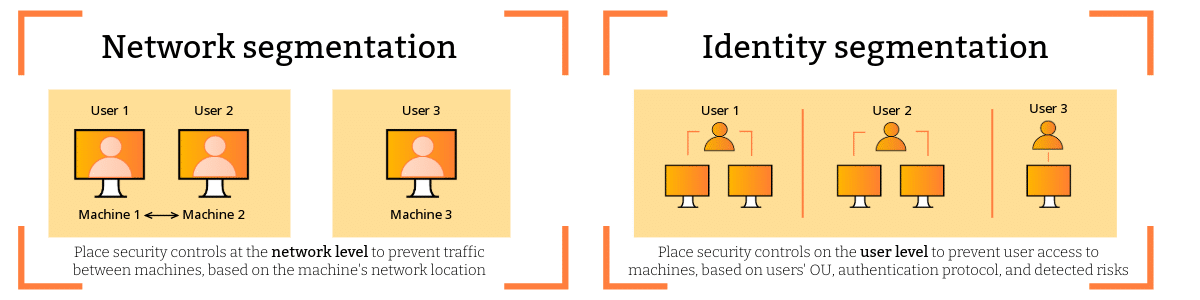

Καθώς οι απειλές στον κυβερνοχώρο εξελίσσονται, οι οργανισμοί πρέπει να προσαρμόζουν διαρκώς τις στρατηγικές τους όσον αφορά την ασφάλεια ταυτότητας προκειμένου να παραμένουν ασφαλείς. Ένα από σημαντικότερα στοιχεία των σύγχρονων στρατηγικών ασφάλειας είναι η τμηματοποίηση του δικτύου, η οποία περιλαμβάνει τη διαίρεση του δικτύου σε μικρότερα, απομονωμένα τμήματα για τον περιορισμό της μη εξουσιοδοτημένης πρόσβασης σε ευαίσθητους πόρους.

Καθώς η τμηματοποίηση του δικτύου είναι ευρέως γνωστή και εφαρμόζεται από τους περισσότερους οργανισμούς, η άνοδος των απειλών που έχουν στόχο τις ταυτότητες εισήγαγε μία πιο σύγχρονη προσέγγιση στην τμηματοποίηση σε επίπεδο διαχείρισης ταυτοτήτων.

Μια περαιτέρω επέκταση αυτής της έννοιας είναι η τμηματοποίηση της ταυτότητας, η οποία εστιάζει στην ταυτότητα και στις ιδιότητες των χρηστών και στα χαρακτηριστικά των συσκευών και των εφαρμογών. Η συγκεκριμένη προσέγγιση επιτρέπει στους οργανισμούς να εφαρμόσουν λεπτομερείς ελέγχους πρόσβασης σε συγκεκριμένες ταυτότητες, βελτιώνοντας τη συνολική κατάσταση ασφάλειας και την προστασία τους από τη μη εξουσιοδοτημένη πρόσβαση.

Στο συγκεκριμένο άρθρο, θα διερευνήσουμε τη διαφορά μεταξύ της τμηματοποίησης του δικτύου και της τμηματοποίησης της ταυτότητας. Επίσης, θα εξετάσουμε πως η τμηματοποίηση της ταυτότητας είναι το κλειδί για την εφαρμογή μιας πραγματικής στρατηγικής μηδενικής εμπιστοσύνης (Zero Trust).

Η εξέλιξη της τμηματοποίησης του δικτύου

Η τμηματοποίηση δικτύου είναι μια προσέγγιση ασφάλειας που απομονώνει τμήματα του εταιρικού δικτύου για να μειώσει την επιφάνεια επίθεσης. Η τμηματοποίηση δικτύου λειτουργεί καλύτερα σε εταιρικά περιβάλλοντα που ακολουθούν την προσέγγιση «του κάστρου με την τάφρο» για να ασφαλίσει κάθε σημείο έκθεσης του περιβάλλοντος. Η συγκεκριμένη προσέγγιση εφαρμόζεται εκτενώς από τις ομάδες ασφαλείας και πληροφορικής από τις αρχές της δεκαετίας του 2000.

Αν και αυτή η προσέγγιση έχει αποδειχθεί αποτελεσματική στις περισσότερες στρατηγικές δικτυακής ασφάλειας, η εξελισσόμενη φύση των κυβερνοαπειλών αναδεικνύει διάφορα κενά στην τμηματοποίηση του δικτύου.

Οι πολιτικές πρόσβασης στην τμηματοποίηση του δικτύου καθορίζονται συνήθως από τους κανόνες του τείχους προστασίας ή των VLANs που τείνουν να είναι στατικοί και να εξαρτώνται από την δικτυακή κίνηση. Τέτοιες στατικές πολιτικές είναι εξαρτώμενες από τη συσκευή και όχι από τις απαιτήσεις πρόσβασης του χρήστη, παρέχοντας πολλές φορές ευρεία πρόσβαση στους χρήστες βάσει της δικτυακής τοποθεσίας τους. Οι επιτιθέμενοι στοχεύουν όλο και περισσότερο τις ταυτότητες των χρηστών, εκμεταλλευόμενοι παραβιασμένα διαπιστευτήρια για να αποκτήσουν μη εξουσιοδοτημένη πρόσβαση.

Η προσέγγιση αυτή δεν προσαρμόζεται στη δυναμική φύση των σύγχρονων εργασιακών περιβαλλόντων, όπου οι χρήστες έχουν πρόσβαση σε πόρους από διάφορες συσκευές και τοποθεσίες. Η τμηματοποίηση του δικτύου δεν παρέχει τον λεπτομερή έλεγχο που απαιτείται για την αποτελεσματική προστασία των ταυτοτήτων.

Η τμηματοποίηση ταυτότητας ενισχύει την ασφάλεια ταυτότητας

Η τμηματοποίηση ταυτότητας είναι η προσέγγιση ασφάλειας που περιλαμβάνει τη διαχείριση και τον έλεγχο της πρόσβασης έχοντας ως βάση τις ταυτότητες, τους ρόλους και τις ιδιότητες των χρηστών. Αντί να βασίζεται σε άκαμπτα δικτυακά όρια, όπως λίστες πρόσβασης IP και κανόνες τείχους προστασίας, η τμηματοποίηση ταυτότητας διαιρεί το δίκτυο όχι μόνο βάσει φυσικών ή γεωγραφικών κριτηρίων αλλά και σε επίπεδο διαχείρισης ταυτοτήτων.

Αυτό επιτυγχάνεται με την τμηματοποίηση ενός περιβάλλοντος με βάση την ταυτότητα και τις ιδιότητες των χρηστών καθώς και των χαρακτηριστικών των συσκευών και των εφαρμογών. Με αυτόν τον τρόπο, οι οργανισμοί μπορούν να εφαρμόσουν λεπτομερείς μηχανισμούς ελέγχου της πρόσβασης, διασφαλίζοντας ότι οι χρήστες έχουν πρόσβαση μόνο στους πόρους που είναι απαραίτητοι για τους ρόλους τους.

Τμηματοποίηση δικτύου έναντι τμηματοποίησης ταυτότητας

Η τμηματοποίηση δικτύου περιλαμβάνει τη διαίρεση ενός δικτύου σε διαφορετικά τμήματα για να βελτιωθεί η ασφάλεια και ο έλεγχος. Η παραδοσιακή τμηματοποίηση δικτύου βασίζεται σε παράγοντες όπως οι διευθύνσεις IP, τα VLANs και φυσικός διαχωρισμός για τη δημιουργία μικρότερων τμημάτων. Αν και είναι αποτελεσματική στον περιορισμό των επιπτώσεων μιας παραβίασης εντός του δικτύου, η τμηματοποίηση δικτύου συχνά δεν ανταποκρίνεται στη δυναμικά εξελισσόμενη φύση των ταυτοτήτων των χρηστών.

Από την άλλη πλευρά, η τμηματοποίηση ταυτότητας μετατοπίζει το ενδιαφέρον στις ταυτότητες των χρηστών. Η συγκεκριμένη προσέγγιση ευθυγραμμίζεται με τις σύγχρονες απειλές για την ασφάλεια, με τους χρήστες να αποτελούν τους κύριους στόχους και τα παραβιασμένα διαπιστευτήρια συχνά να αποτελούν «αντικείμενα» εκμετάλλευσης. Η τμηματοποίηση ταυτότητας περιλαμβάνει τη δημιουργία μηχανισμών ελέγχου της πρόσβασης βάσει των ιδιοτήτων, των ρόλων και της συμπεριφοράς των χρηστών ώστε οι τελευταίοι να έχουν πρόσβαση μόνο στους πόρους που είναι απαραίτητοι για τους ρόλους τους, ανεξάρτητα από την δικτυακή τοποθεσία τους.

Η βασική διαφορά έγκειται στο που εστιάζει κάθε προσέγγιση: με την τμηματοποίηση δικτύου δίνεται έμφαση στην ασφάλεια της υποδομής και των διάφορων διαδρομών ενώ με την τμηματοποίηση ταυτότητας βασικός στόχος είναι η προστασία της ταυτότητας κάθε μεμονωμένου χρήστη. Η τμηματοποίηση δικτύου τείνει να βασίζεται σε στατικές πολιτικές που βασίζονται στη δομή του δικτύου ενώ η τμηματοποίηση ταυτότητας αφορά δυναμικούς και με επίγνωση του περιβάλλοντος/πλαισίου (context-aware) ελέγχους πρόσβασης βάσει των ιδιοτήτων των χρηστών. Η τμηματοποίηση ταυτότητας είναι ιδιαίτερα αποτελεσματική στην αντιμετώπιση απειλών που βασίζονται στην ταυτότητα, οι οποίες έχουν γίνει όλο και πιο διαδεδομένες στο σημερινό τοπίο κυβερνοασφάλειας.

Προσαρμοζόμενοι στην αρχιτεκτονική Zero Trust

Για να εφαρμόσουν μια αρχιτεκτονική Zero Trust, οι οργανισμοί θα πρέπει να προστατεύουν τις ταυτότητες, τις συσκευές, τα δίκτυα, τις εφαρμογές και τους φόρτους εργασίας τους όπως και τα δεδομένα τους. Αξίζει να επισημάνουμε ότι την ώρα που πολλοί οργανισμοί έχουν καταφέρει να εφαρμόσουν με επιτυχία ορισμένες αρχές του μοντέλου μηδενικής εμπιστοσύνης (Zero Trust) οι περισσότεροι εξακολουθούν να χρειάζονται να προβούν σε ενέργειες ενίσχυσης της διαχείρισης της κατάστασης ασφάλειας των ταυτοτήτων τους.

Η ισχυρή διαχείριση και προστασία των ταυτοτήτων επιτρέπει στους οργανισμούς να ανταποκρίνονται ταχύτερα και με μεγαλύτερη ακρίβεια στην περίπτωση εμφάνισης μίας πιθανής απειλής. Οι ομάδες IT έχουν τη δυνατότητα να παρακολουθούν καλύτερα και να προειδοποιούν για τυχόν απειλές της ταυτότητας προωθώντας προληπτικά μέτρα για να αποτρέψουν πιθανές απόπειρες μη εξουσιοδοτημένης πρόσβασης.

Για να δημιουργήσετε μια ολοκληρωμένη αρχιτεκτονική Zero Trust σε όλα τα περιβάλλοντά σας, η διαχείριση και η προστασία της ταυτότητας πρέπει να αποτελούν βασικά στοιχεία της. Έτσι, θα καταφέρετε να διαχειρίζεστε και να προστατεύετε αποτελεσματικά όλες τις πτυχές της ταυτότητας, κάτι που είναι απαραίτητο για την προστασία όλων των τύπων περιουσιακών στοιχείων, συμπεριλαμβανομένων και εκείνων που βρίσκονται στις εγκαταστάσεις σας.

Πηγή: Silverfort

Οι προκλήσεις που αντιμετωπίζετε όσον αφορά την προστασία του οργανισμού σας από κυβερνοεπιθέσεις είναι αμέτρητες. Το τοπίο των απειλών εξακολουθεί να εξελίσσεται, οι επιφάνειες επίθεσης διευρύνονται με την έλευση νέων τεχνολογιών, νέες τακτικές και τεχνικές από αντίπαλους εξακολουθούν να εμφανίζονται ενώ οι έλεγχοι όσον αφορά τις ενέργειες που πραγματοποιείτε για την προστασία του περιβάλλοντός σας είναι ολοένα και πιο πολλοί και έντονοι.

Δυστυχώς, δεν είναι απλή υπόθεση να εκτιμήσετε με ακρίβεια τα σημεία που το επιχειρησιακό περιβάλλον σας εμφανίζεται ευάλωτο σε απειλές. Η δοκιμή των αμυντικών σας μηχανισμών είναι ένας προληπτικός και αποτελεσματικός τρόπος για να αξιολογήσετε κατά πόσο οι μηχανισμοί ασφαλείας σας είναι επαρκείς και να χαράξετε μια πορεία για τον μετριασμό του κινδύνου προτού σας χτυπήσει κάποιος παράγοντας απειλής.

Δοκιμάστε τις άμυνες σας και προσδιορίστε το επίπεδο ρίσκου

Πρόσφατα, η Sophos παρουσίασε τις Συμβουλευτικές Υπηρεσίες της -πρόκειται για υπηρεσίες προληπτικών δοκιμών κυβερνοασφάλειας που παρέχουν εξειδικευμένη, ανεξάρτητη αξιολόγηση των αμυντικών μηχανισμών σας στον κυβερνοχώρο και συμπεριλαμβάνουν συστάσεις για να βελτιώσετε τις άμυνες σας. Οι συγκεκριμένες υπηρεσίες υποστηρίζουν μία περισσότερο στρατηγική προσέγγιση στην κυβερνοασφάλεια, εντοπίζοντας τα αδύνατα σημεία στο επιχειρησιακό περιβάλλον σας, επιτρέποντάς σας να ενισχύσετε την ανθεκτικότητά σας έναντι πιθανών επιθέσεων.

δικτύου), Δοκιμές Παρείσδυσης Ασύρματου Δικτύου και Αξιολόγηση Ασφάλειας Διαδικτυακών Εφαρμογών.

Αυτές οι υπηρεσίες…