Πρόσφατα, η Sophos δημοσίευσε τη νέα της έκθεση απειλών για τη χρονιά που έρχεται. Η έκθεση αποτελεί έργο πολλών ομάδων της Sophos, συμπεριλαμβανομένων των SophosLabs, Cloud Security, Data Science και Rapid Response. Αυτές οι ομάδες, αλλά και άλλες στο εσωτερικό της εταιρείας, εργαζόμενες ανελλιπώς κάθε μέρα, βοηθούν στην προστασία των πελατών της Sophos από τις ολοένα αυξανόμενες, τόσο σε ποικιλία όσο και σε ένταση, απειλές, που έχουν βάλει στόχο τα συστήματα και τα δεδομένα των υπολογιστών τους.

Τις προκλήσεις για την ανθρωπότητα που έφερε η περασμένη χρονιά είχαμε να τις αντιμετωπίσουμε από τις αρχές του περασμένου αιώνα. Αν και το Διαδίκτυο μας έδωσε τη δυνατότητα να αντιμετωπίσουμε την παγκόσμια πανδημία καλύτερα από ότι ήταν δυνατό το 1918 (με την Ισπανική γρίπη), το 2020 είχαμε να αντιμετωπίσουμε και διάφορες επιπλοκές από το ransomware, τους cryptojackers και τις ψηφιακές απάτες/ κλοπές που στόχευαν -και συνεχίζουν να στοχεύουν κάθε πιθανή πλατφόρμα – ακόμη και συσκευές ασφαλείας (security appliances).

Στη νέα έκθεση απειλών της Sophos (την οποία μπορείτε να κατεβάσετε από εδώ), η εταιρεία προσπάθησε να βάλει μία τάξη στο χάος που έφερε η περασμένη χρονιά. Ακριβώς για αυτόν τον λόγο, η δομή της έκθεσης χωρίζεται σε τέσσερις βασικούς τομείς, στους οποίους και επικεντρώθηκαν οι προσπάθειες της στον τομέα της ασφάλειας το 2020 και οι οποίοι αναμένεται να καθοδηγήσουν τον σχεδιασμό της έως στο 2021:

- Η ολοένα και μεγαλύτερη απειλή του ransomware σε όλες τις νέες μορφές του.

- Κοινό ή συμβατικό malware των Windows, συμπεριλαμβανομένων και των εργαλείων που χρησιμοποιούν οι κυβερνοεγκληματίες για να κλέψουν δεδομένα ή να αποστείλουν/ παραδώσουν κακόβουλα «φορτία».

- Μη κοινό ή συμβατικό malware που στοχεύει πλατφόρμες που δεν θεωρούνται παραδοσιακά μέρος της επιφάνειας επίθεσης ενός οργανισμού.

- Πως η πανδημία επηρέασε τη συμπεριφορά των επιτιθέμενων όσο και τον τρόπο που εργαζόμαστε, παίζουμε, αγοράζουμε, πηγαίνουμε στο σχολείο και συναναστρεφόμαστε – και τις προκλήσεις που συνεπάγεται η προστασία αυτών των λειτουργιών.

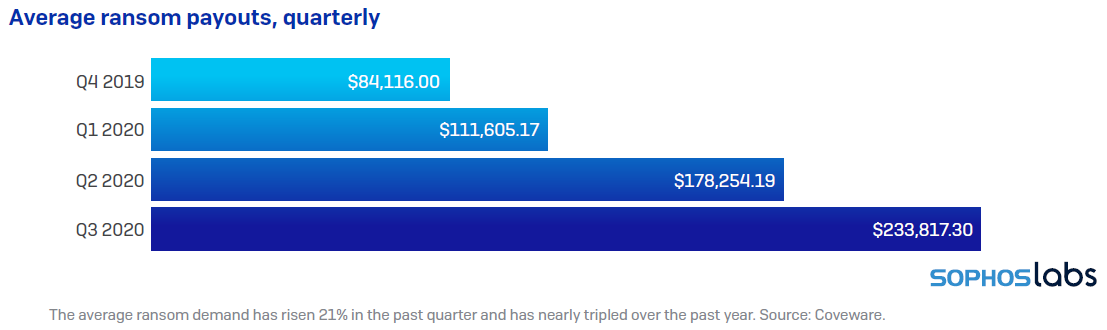

Η περασμένη, ήταν η χρονιά που για παράδειγμα το ransomware «αποφάσισε» ότι η απλή κρυπτογράφηση των δεδομένων μας και η ομηρεία τους δεν έκαναν και πολύ κακό. Οι διάφοροι φορείς απειλών φαίνεται πως ανακάλυψαν ότι ακόμη και οργανισμοί με τα καλύτερα αντίγραφα ασφαλείας εξακολουθούσαν να είναι διατεθειμένοι να πληρώσουν μεγάλα χρηματικά ποσά για να αποτρέψουν τη διαρροή ευαίσθητων δεδομένων, μετατρέποντας τις επιθέσεις ransomware σε μια υβριδική κρίση ομήρων-εκβιασμών.

Το 2020 ήταν επίσης μία χρονιά που οι φορείς απειλών πήγαν το ζήτημα του ransomware σε άλλο επίπεδο: Οι αρχικές απαιτήσεις τους για λύτρα έφταναν μερικές φορές εκατομμύρια δολάρια ανά περιστατικό, αν και ορισμένοι εγκληματίες, φρόντιζαν να καταστήσουν σαφές ότι ήταν πρόθυμοι να διαπραγματευτούν με τα θύματά τους.

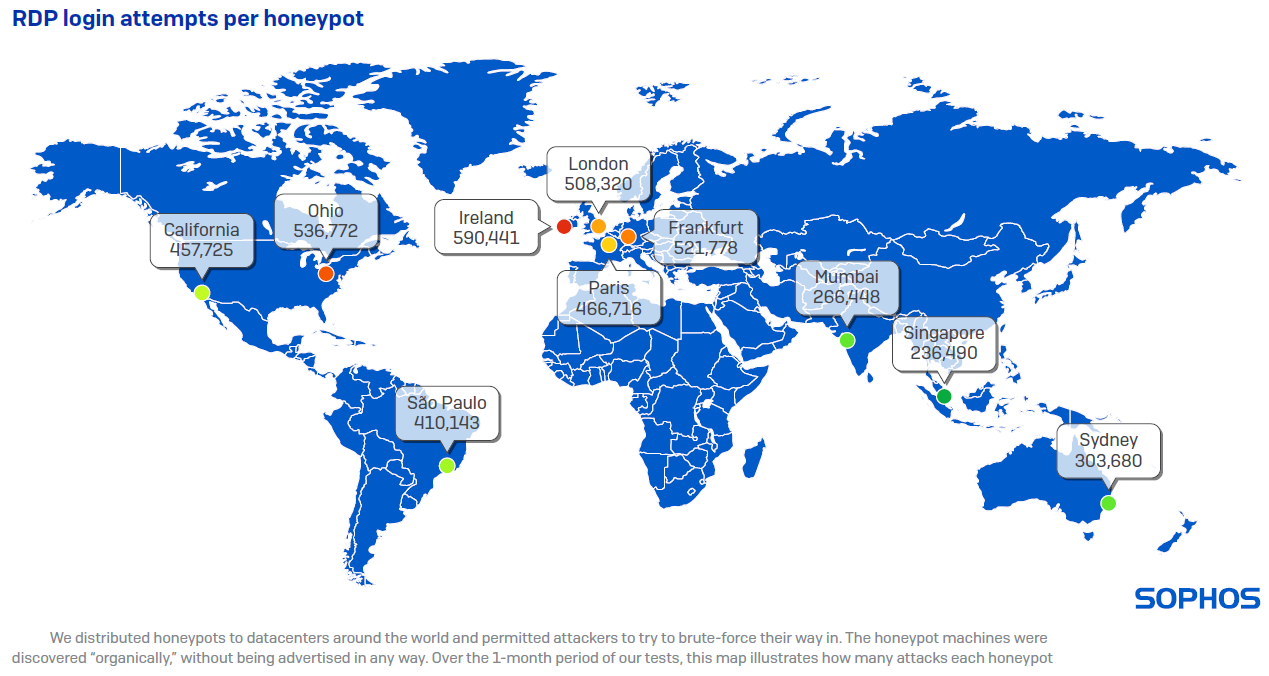

Καθώς οι υπάλληλοι γραφείου βρέθηκαν από την μία στιγμή στην άλλη υπό «καθεστώς καραντίνας» και τηλεργασίας (work-from-home), οι επιχειρήσεις έπρεπε να επινοήσουν νέους τρόπους για να παράσχουν στους υπαλλήλους τους ασφαλή πρόσβαση στο εταιρικό δίκτυο και στα εσωτερικά υπολογιστικά συστήματα, επεκτείνοντας στην ουσία την περίμετρο της επιχείρησης ώστε να περιλαμβάνει χιλιάδες οικίες. Και καθώς οι οργανισμοί ανέπτυξαν γρήγορα αυτές τις δυνατότητες απομακρυσμένης πρόσβασης, οι εισβολείς επινόησαν νέους τρόπους να τους χρησιμοποιήσουν εναντίον μας, στοχεύοντας τα VPN μας και άλλες υπηρεσίες και διαδικτυακές συσκευές.

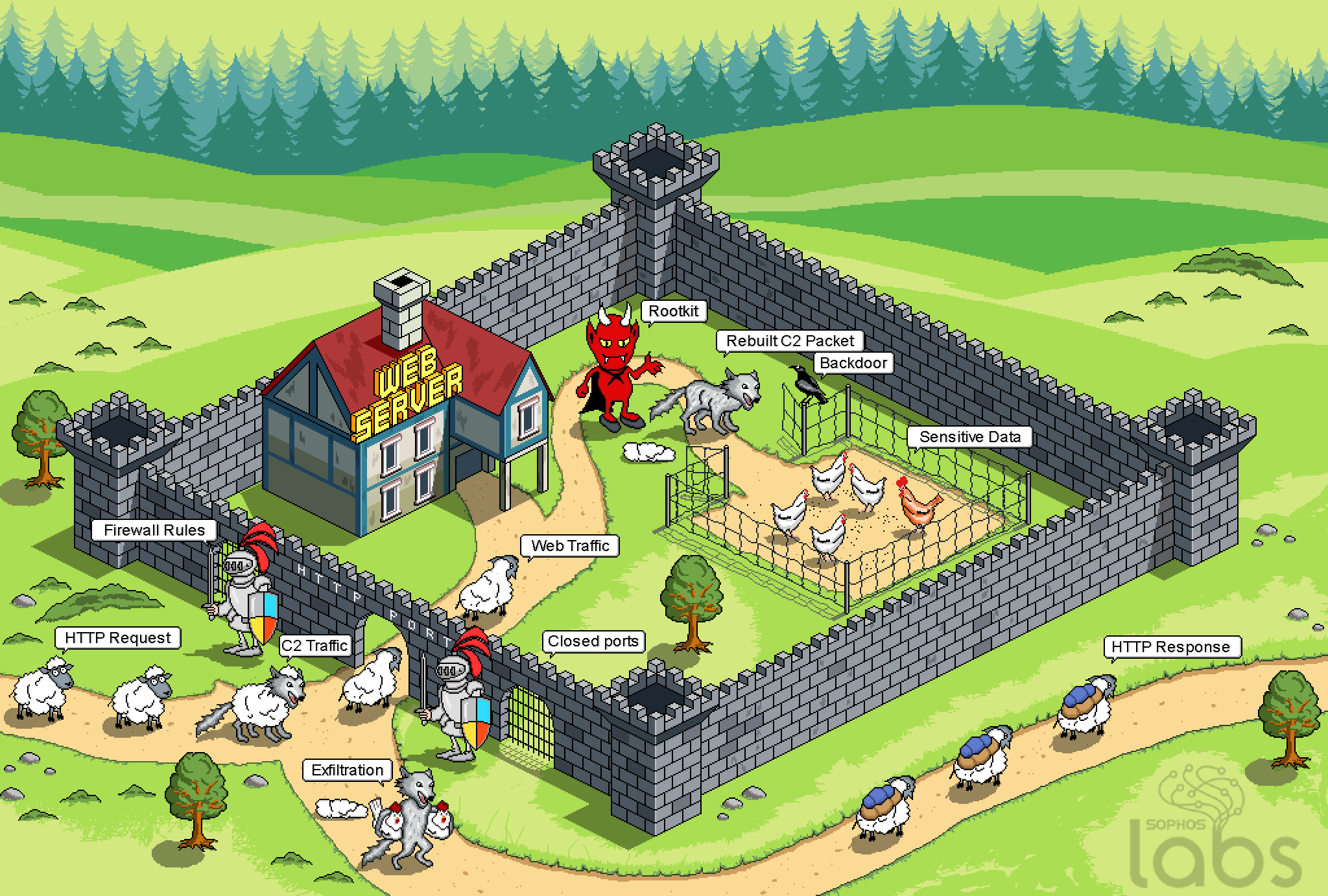

Για παράδειγμα, σε περιστατικά όπου ζητήθηκε από τη Sophos να ερευνήσει, η εταιρεία ανακάλυψε ότι το ενσωματωμένο στα Windows πρωτόκολλο απομακρυσμένης πρόσβασης που ανέπτυξε η Microsoft γνωστό και ως RDP δεν αποτελούσε στόχο μόνο ως ένα αρχικό σημείο πρόσβασης, αλλά μόλις οι διάφοροι φορείς απειλών αποκτούσαν πρόσβαση εντός της περιμέτρου, άρχισαν να εκμεταλλεύονται το RDP για εσωτερική μετακίνηση (lateral movement) στους υπολογιστές του οργανισμού.

Όταν η ομάδα ταχείας αντίδρασης της Sophos (Rapid Response team) ερευνά περιστατικά, προσπαθεί να προσδιορίσει τη βασική αιτία των επιθέσεων. Πέρα από το RDP, η ομάδα Rapid Response διαπίστωσε ότι εκτός από το πρωτόκολλο απομακρυσμένης πρόσβασης των Windows, οι επιτιθέμενοι χρησιμοποιούν όλο και περισσότερο το κοινό, τυπικό και συμβατικό κακόβουλο λογισμικό (malware) για να παραδώσουν ransomware και άλλα πιο σοβαρά φορτία (payloads). Οποιαδήποτε ανίχνευση, ανεξάρτητα από το πόσο κοινότυπη ή συνηθισμένη είναι, μπορεί να αποτελέσει πρόδρομο μιας καταστροφικής επίθεσης.

Επίσης, οι επιτιθέμενοι φαίνεται να επιχειρούν στοχεύοντας τεχνολογία που παραδοσιακά δεν αποτελούσε μέρος της τυπικής επιφάνειας επίθεσης, όπως για παράδειγμα είναι οι συσκευές IoT, τα τείχη προστασίας, οι διακομιστές Linux και οι υπολογιστές Mac, οι οποίοι δεν φαίνεται να αποτέλεσαν εξαίρεση, με τους διάφορους κυβερνοεγκληματίες να αξιοποιούν ευπάθειες για την εγκατάσταση cryptojackers ή άλλου τύπου κακόβουλο λογισμικό. Και οι επιτιθέμενοι που στοχεύουν διακομιστές Windows και σταθμούς εργασίας χρησιμοποιούν όλο και περισσότερο τα εργαλεία που δημιουργήθηκαν από τη βιομηχανία ασφαλείας για να διερευνήσουν ή να εκμεταλλευτούν αδυναμίες, χρησιμοποιώντας τα εργαλεία ανάλυσης εναντίον μας. «Και όσοι κυβερνοεγκληματίες έβαλαν στόχο διακομιστές και σταθμούς εργασίας με Windows, φαίνεται πως έχουν αρχίσει να χρησιμοποιούν όλο και περισσότερο εργαλεία που δημιουργήθηκαν από τη βιομηχανία ασφαλείας για να διερευνήσουν ή και να εκμεταλλευτούν αδυναμίες και κενά ασφαλείας, χρησιμοποιώντας τα εργαλεία ανάλυσης εναντίον μας» διαβάζουμε στην έκθεση της Sophos.

Η πανδημία διαδραμάτισε σημαντικό ρόλο και συνυπολογίστηκε σε ότι κάναμε στην ασφάλεια των πληροφοριών φέτος, και όπως λένε στη Sophos μας έδειξε ότι «σε περιόδους κρίσης, όταν τα συστήματα γύρω μας βρίσκονται υπό πίεση, η προστασία εκείνων που εξακολουθούν να λειτουργούν είναι ζωτικής σημασίας για να διατηρήσουμε την ικανότητα μας να επιβιώνουμε και να ευδοκιμούμε. Υπό επίθεση από όλες τις πλευρές, η βιομηχανία ασφάλειας πληροφοριών και πολλές χιλιάδες επαγγελματίες άφησαν στην άκρη τους ανταγωνισμούς, και ξεκίνησαν να εργαστούν μαζί, ως κοινότητα, για να επικρατήσουμε ενάντια στο κακό.

Πηγή: Sophos